Business Email Compromise of BEC is een vorm van inbreuk op de e-mailbeveiliging of een imitatieaanval die invloed heeft op commerciële, overheids- en non-profitorganisaties, kleine bedrijven en starters, maar ook op multinationals en ondernemingen om vertrouwelijke gegevens te ontfutselen die het merk of de organisatie negatief kunnen beïnvloeden. Spear-phishingaanvallen, factuurfraude en spoofingaanvallen zijn allemaal voorbeelden van BEC.

Cybercriminelen zijn deskundige intriganten die zich opzettelijk richten op specifieke personen binnen een organisatie, met name personen in autoritaire posities zoals de CEO of iemand die daarmee vergelijkbaar is, of zelfs een vertrouwde klant. De wereldwijde financiële impact van BEC is enorm, vooral in de VS, dat zich heeft ontpopt als het belangrijkste centrum. Lees meer over de wereldwijde omvang van BEC-zwendel. De oplossing? Schakel over op DMARC!

Wat is DMARC?

Domain-based Message Authentication, Reporting and Conformance (DMARC) is een industriestandaard voor e-mailverificatie. Dit verificatiemechanisme geeft aan ontvangende servers aan hoe ze moeten reageren op e-mails die de verificatiecontroles van SPF en DKIM niet doorstaan. DMARC kan de kans dat je merk ten prooi valt aan BEC-aanvallen met een aanzienlijk percentage verkleinen en de reputatie, vertrouwelijke informatie en financiële activa van je merk helpen beschermen.

Voordat je een DMARC-record publiceert, moet je SPF en DKIM implementeren voor je domein, omdat DMARC-verificatie gebruikmaakt van deze twee standaardverificatieprotocollen voor het valideren van berichten die namens je domein worden verzonden.

U kunt onze gratis SPF Record Generator en DKIM Record Generator gebruiken om records te genereren die in de DNS van uw domein worden gepubliceerd.

Hoe optimaliseert u uw DMARC-record ter bescherming tegen BEC?

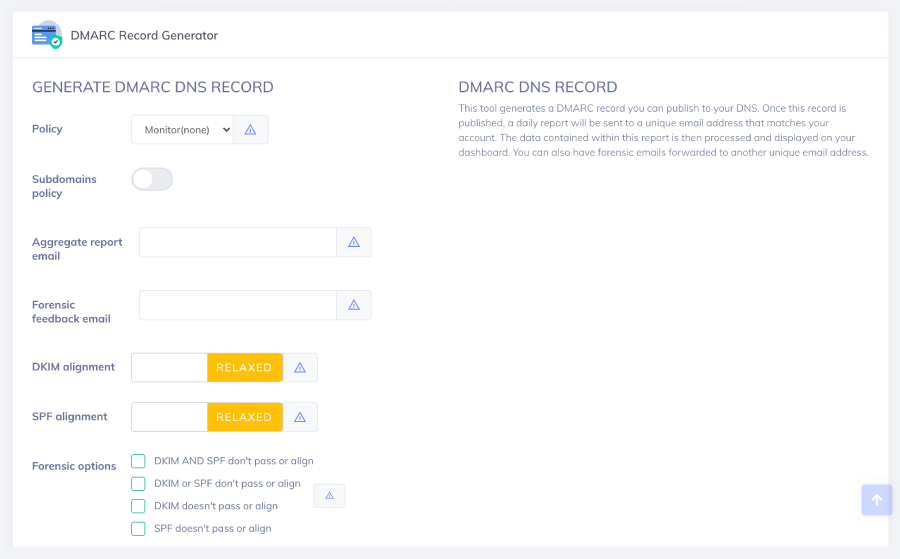

Om uw domein te beschermen tegen zakelijke e-mailcompromittering en tevens een uitgebreid rapportagemechanisme mogelijk te maken om verificatieresultaten te controleren en volledig inzicht te krijgen in uw e-mailecosysteem, raden wij u aan de volgende DMARC-recordsyntax te publiceren in de DNS van uw domein:

v=DMARC1; p=afwijzing; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1;

Inzicht in de tags die gebruikt worden bij het genereren van een DMARC Record:

| v (verplicht) | Dit mechanisme specificeert de versie van het protocol. |

| p (verplicht) | Dit mechanisme specificeert het DMARC-beleid dat wordt gebruikt. Je kunt je DMARC-beleid instellen op:

p=none (DMARC alleen bij controle, waarbij e-mails die de verificatie niet doorstaan toch in de inbox van de ontvanger terechtkomen). p=quarantaine(DMARC bij handhaving, waarbij e-mails die de verificatie niet doorstaan in quarantaine worden geplaatst of in de spammap). p=weigeren (DMARC bij maximale handhaving, waarbij e-mails die niet voldoen aan de authenticatie controles worden weggegooid of helemaal niet worden afgeleverd). Voor nieuwelingen op het gebied van authenticatie is het aan te raden om te beginnen met een beleid dat alleen controleert (p=none) en dan langzaam over te gaan op handhaving. Maar voor het doel van deze blog, als je je domein wilt beschermen tegen BEC, is p=reject het aanbevolen beleid om maximale bescherming te garanderen. |

| sp (facultatief) | Deze tag specificeert de subdomeinen policy die ingesteld kan worden op sp=none/quarantine/reject om een policy aan te vragen voor alle subdomeinen waarin e-mails DMARC authenticatie niet doorstaan.

Deze tag is alleen nuttig als je een verschillend beleid wilt instellen voor je hoofddomein en subdomeinen. Als je deze tag niet specificeert, wordt standaard hetzelfde beleid toegepast op al je subdomeinen. |

| adkim (facultatief) | Dit mechanisme specificeert de DKIM identifier uitlijningsmodus die kan worden ingesteld op s (strict) of r (relaxed).

Strikte uitlijning geeft aan dat het d=veld in de DKIM-handtekening van de e-mailheader precies moet overeenkomen met het domein in de from-header. Voor een ontspannen afstemming mogen de twee domeinen echter alleen hetzelfde organisatiedomein hebben. |

| aspf (facultatief) | Dit mechanisme specificeert de uitlijningsmodus van de SPF-identificatiecode, die kan worden ingesteld op s (strikt) of r (ontspannen).

Strikte uitlijning specificeert dat het domein in de "Return-path" header moet uitlijnen en exact overeen moet komen met het domein in de from header. Voor een ontspannen afstemming mogen de twee domeinen echter alleen hetzelfde organisatiedomein hebben. |

| rua (facultatief maar aanbevolen) | Deze tag specificeert de DMARC geaggregeerde rapporten die naar het adres gestuurd worden dat achter het mailto: veld gespecificeerd is, en geeft inzicht in e-mails die DMARC passeren en niet. |

| ruf (optioneel maar aanbevolen) | Deze tag specificeert de DMARC forensische rapporten die verstuurd moeten worden naar het adres gespecificeerd na het mailto: veld. Forensische rapporten zijn rapporten op berichtniveau die meer gedetailleerde informatie geven over authenticatie mislukkingen. Aangezien deze rapporten e-mail inhoud kunnen bevatten, is versleuteling ervan de beste praktijk. |

| pct (facultatief) | Deze tag specificeert het percentage van emails waarop de DMARC policy van toepassing is. De standaardwaarde is ingesteld op 100. |

| fo (facultatief maar aanbevolen) | De forensische opties voor uw DMARC record kunnen worden ingesteld op:

->DKIM en SPF komen niet overeen of sluiten niet aan (0) ->DKIM of SPF passen niet of sluiten niet aan (1) ->DKIM gaat niet over of sluit niet aan (d) ->SPF gaat niet over of sluit niet aan (s) De aanbevolen modus is fo=1, waarbij wordt aangegeven dat forensische rapporten moeten worden gegenereerd en naar uw domein moeten worden gestuurd wanneer e-mails niet voldoen aan de DKIM of SPF verificatie controles. |

U kunt uw DMARC record genereren met PowerDMARC's gratis DMARC Record Generator waarin u de velden kunt selecteren naargelang het niveau van handhaving dat u wenst.

Merk op dat alleen een afwijzend handhavingsbeleid BEC kan minimaliseren en je domein kan beschermen tegen spoofing en phishing-aanvallen.

Hoewel DMARC een effectieve standaard kan zijn om je bedrijf te beschermen tegen BEC, vergt het correct implementeren van DMARC inspanning en middelen. Of u nu een beginner bent op het gebied van authenticatie of een liefhebber van authenticatie, als pionier op het gebied van e-mailauthenticatie is PowerDMARC een enkel SaaS-platform voor e-mailauthenticatie dat alle best practices voor e-mailauthenticatie, zoals DMARC, SPF, DKIM, BIMI, MTA-STS en TLS-RPT, voor u onder één dak combineert. Wij helpen u:

- In een mum van tijd overschakelen van toezicht naar handhaving om BEC op afstand te houden

- Onze samengevoegde rapporten worden gegenereerd in de vorm van vereenvoudigde grafieken en tabellen, zodat je ze gemakkelijk kunt begrijpen zonder complexe XML-bestanden te hoeven lezen.

- Wij coderen uw forensische rapporten om de privacy van uw informatie te waarborgen

- Bekijk uw verificatieresultaten in 7 verschillende formaten (per resultaat, per verstuurbron, per organisatie, per host, gedetailleerde statistieken, geolocatierapporten, per land) op ons gebruiksvriendelijke dashboard voor een optimale gebruikerservaring

- Bereik 100% DMARC compliance door uw e-mails af te stemmen op zowel SPF als DKIM, zodat e-mails die niet voldoen aan een van de controlepunten niet in de inbox van uw ontvangers terechtkomen

Hoe beschermt DMARC tegen BEC?

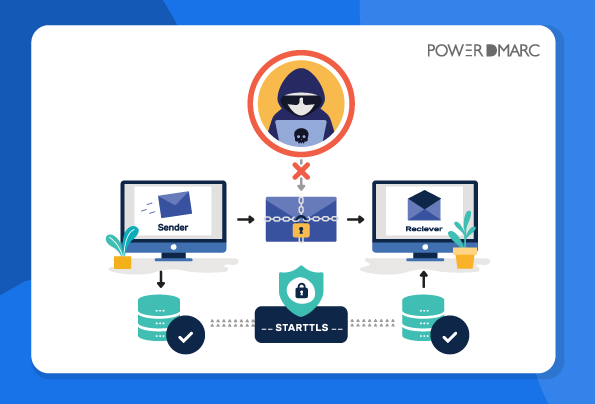

Zodra u uw DMARC-beleid instelt op maximale handhaving (p=afwijzen), beschermt DMARC uw merk tegen e-mailfraude door de kans op imitatieaanvallen en domeinmisbruik te verkleinen. Alle inkomende berichten worden gevalideerd aan de hand van SPF en DKIM e-mailverificatiecontroles om ervoor te zorgen dat ze afkomstig zijn van geldige bronnen.

SPF is in uw DNS aanwezig als een TXT record, dat alle geldige bronnen weergeeft die geautoriseerd zijn om emails van uw domein te versturen. De mailserver van de ontvanger valideert de e-mail aan de hand van uw SPF record om deze te verifiëren. DKIM wijst een cryptografische handtekening toe, gemaakt met een privé sleutel, om e-mails te valideren in de ontvangende server, waarbij de ontvanger de publieke sleutel kan ophalen uit de DNS van de afzender om de berichten te authenticeren.

Met uw afkeurbeleid worden e-mails helemaal niet in de mailbox van uw ontvanger afgeleverd wanneer de verificatiecontroles falen, wat aangeeft dat uw merk wordt geïmiteerd. Dit houdt uiteindelijk BEC zoals spoofing en phishing aanvallen op afstand.

PowerDMARC's basisplan voor kleine bedrijven

Ons basisplan begint vanaf slechts 8 USD per maand, dus kleine bedrijven en startups die veilige protocollen zoals DMARC willen invoeren kunnen hier gemakkelijk gebruik van maken. De voordelen die u met dit plan tot uw beschikking hebt, zijn de volgende:

- Bespaar 20% op uw jaarplan

- Tot 2.000.000 DMARC-compatibele e-mails

- Tot 5 domeinen

- 1 jaar gegevensgeschiedenis

- 2 Platform Gebruikers

- Gehoste BIMI

- Gehost MTA-STS

- TLS-RPT

Meld u vandaag nog aanbij PowerDMARC en bescherm het domein van uw merk door de kans op Business Email Compromise en e-mailfraude te minimaliseren!