Belangrijkste Conclusies

- SMB1001 biedt kleine en middelgrote bedrijven een duidelijk, meerlagig beveiligingskader zonder de complexiteit van een groot bedrijf.

- De update van 2026 voegt strenge e-mailbeveiligingsvereisten toe, omdat e-mail nog steeds de belangrijkste aanvalsvector is.

- Niveau 2 vereist een volledig SPF-record waarin alle goedgekeurde afzenders worden vermeld.

- Niveau 3 en hoger vereisen DKIM, DMARC met p=quarantine of p=reject, en een juiste afstemming.

- DMARC vermindert spoofing, BEC-risico's en merk misbruik door authenticatie af te dwingen.

- Ontbrekende afzenders, DKIM-fouten en overhaaste handhaving zijn de belangrijkste oorzaken van e-mailstoringen.

- Het naleven van de regelgeving verbetert de levering, het vertrouwen en de auditgereedheid voor kleine en middelgrote bedrijven.

- MSP's en beheerde DMARC-providers helpen kleine en middelgrote bedrijven bij het beheer van DNS, sleutelrotatie en rapportagebewaking.

- Niet-naleving verhoogt het cyberrisico, verstoort de bezorging van e-mails en blokkeert SMB1001-certificering.

E-mail blijft voor aanvallers de gemakkelijkste manier om in te breken bij kleine bedrijven. Daarom is de SMB1001:2026 update de sterkste waarschuwing tot nu toe geeft: beveilig uw e-mailverificatie of loop het risico dat u niet gecertificeerd wordt en uw domein blootgesteld wordt aan identiteitsfraude. SMB1001 biedt kleine en middelgrote bedrijven een praktische, gestructureerde beveiligingsroadmap die is ontwikkeld voor beperkte budgetten en kleinere IT-teams.

De nieuwe update verheft SPF, DKIM en DMARC van 'best practices' tot verplichte controles op hogere niveaus, zodat kleine en middelgrote bedrijven kunnen aantonen dat hun e-maildomein niet gemakkelijk kan worden vervalst. Deze vereisten versterken de beveiliging, verbeteren de leverbaarheid en helpen kleine en middelgrote bedrijven om aan te tonen dat ze verantwoordelijk omgaan met beveiliging en klaar zijn voor audits.

Wat is SMB1001?

SMB1001 is een cyberbeveiligingsnorm die is ontworpen om organisaties, met name kleine en middelgrote bedrijven, te helpen hun cyberhygiëne te verbeteren door middel van een gestructureerd, vijfdelig systeem (van Brons tot Goud).

Het biedt praktische richtlijnen voor het opzetten van sterkere beveiligingsmaatregelen, en het bereiken van de hoogste categorie toont aan dat een bedrijf krachtige cyberbeveiligingsmaatregelen heeft getroffen. Het volgen van SMB1001 helpt organisaties ook om dichter bij het voldoen aan ISO/IEC 27001 en vermindert de kans op en de impact van cyberdreigingen.

Beschouw SMB1001 als uw praktische beveiligingsroadmap. Het is geen monsterlijk framework dat is ontwikkeld voor een Fortune 500-bedrijf, en het is robuuster dan een standaard checklist. Het is een gestructureerde, meerlaagse standaard die speciaal is ontworpen voor de beperkte IT-budgetten en teams van kleine en middelgrote bedrijven.

Het doel ervan is eenvoudig: het overbrugt de kloof tussen lichte basisbeveiliging en zware bedrijfsnormen, waardoor kleinere bedrijven een erkende manier krijgen om aan te tonen dat ze over solide, verantwoordelijke cyberbeveiliging beschikken.

Wat is er veranderd in SMB1001:2026: e-mailbeveiliging wordt standaard

Waarom plotseling zoveel aandacht voor e-mail? Omdat e-mail nog steeds het favoriete toegangspunt is voor criminelen. Phishing, identiteitsfraude en BEC-aanvallen zijn meedogenloos, en kleine en middelgrote bedrijven beschikken vaak niet over de uitgebreide beveiligingsmaatregelen van grotere organisaties.

Om dit tegen te gaan, heeft de update 2025/2026 strikte controles voor e-mailverificatie en bepaalde maatregelen ononderhandelbaar gemaakt voor certificering:

- Controles omvatten verplichte SPF op niveau 2.

- Op niveau 3 en hoger heb je DKIM en DMARC. Het DMARC-beleid moet worden ingesteld op een strikt handhavingsniveau (niet alleen monitoring).

Dit is een belangrijk signaal: om te voldoen aan de SMB1001 2026-e-mailvereisten, moet u aantonen dat niemand gemakkelijk e-mails van uw domein kan vervalsen.

Waarom DMARC (met SPF & DKIM) belangrijk is

DMARC werkt niet op zichzelf – het bouwt voort op SPF en DKIM.

- SPF zegt: "Alleen deze specifieke servers mogen namens mij e-mails versturen."

- DKIM past een fraudebestendige digitale handtekening toe op uw e-mail, waardoor deze in feite wordt verzegeld.

- DMARC is een tool voor het afdwingen van beleid en rapportage. Het vertelt ontvangende e-mailsystemen wat ze moeten doen als een bericht dat beweert afkomstig te zijn van uw domein beide controles niet doorstaat (bijvoorbeeld de e-mail in quarantaine plaatsen of direct weigeren).

Voor een MKB-bedrijf, waar elke e-mailinteractie belangrijk is, is DMARC van cruciaal belang. Het is een geautomatiseerde manier om misbruik van het merk tegen te gaan, te voorkomen dat criminelen zich voordoen als uw bedrijf om klanten of leveranciers op te lichten, en bescherming te bieden tegen de extreem dure dreiging van BEC. Voor MKB-bedrijven die mogelijk niet over robuuste IT-middelen beschikken, biedt DMARC geautomatiseerde bescherming en zichtbaarheid.

SMB1001 Vereisten voor e-mailverificatie (per niveau)

Om te voldoen aan de vereisten voor SMB-conformiteit, moet u zich op het volgende richten:

| SMB1001 Niveau / Niveau | Kernvereiste | E-mailverificatiemechanisme(s) | Belangrijke verduidelijking en doelstelling |

|---|---|---|---|

| Niveau 1 | Fundamentele controles | (Geen specifieke e-mailverificatie vereist) | De focus ligt op basiscyberbeveiliging, zoals firewalls, antivirussoftware en betrouwbare back-ups. Het opzetten van een goede IT-hygiëne is een voorwaarde voor alle geavanceerde controles. |

| Niveau 2 | Publiceer een geldig SPF-record | SPF (Sender Policy Framework) | Het overzicht moet volledig zijn en elke externe afzender (bijvoorbeeld Google Workspace, Mailchimp, QuickBooks) vermelden die door uw domein wordt gebruikt. |

| Niveau 3 | DKIM inschakelen en DMARC afdwingen | DKIM + DMARC | DKIM-ondertekening moet zijn ingeschakeld (met sleutels van minimaal 1024 bits). Het DMARC-record moet worden gepubliceerd met een handhavingsbeleid dat is ingesteld op p=quarantine of p=reject (monitoring p=none is niet voldoende). |

| Niveau 4 | Volledige DMARC-handhaving en -monitoring | DMARC p=reject + Rapportage | Het DMARC-beleid wordt doorgaans ingesteld op de strengste instelling: p=reject. Continue monitoring van DMARC-rapporten is vereist om ervoor te zorgen dat geen legitieme e-mails worden geblokkeerd en om pogingen tot spoofing snel te detecteren. |

| Niveau 5 | Geavanceerde veerkracht | DMARC p=reject + verbeterde controles | Handhaaft p=reject en integreert e-mailverificatieresultaten met bredere beveiligingsmonitoring en incidentresponsprocedures. Kan de toepassing van MTA-STS en BIMI omvatten. |

Hoe kleine en middelgrote bedrijven SPF, DKIM en DMARC moeten implementeren om te voldoen aan SMB1001

Voldoen aan deze SMB1001-controles vereist een zorgvuldige, gefaseerde aanpak. Ga niet meteen over tot handhaving!

1. Inventariseer elke e-mailafzender

Breng alle tools en diensten in kaart die vanaf uw domein verzenden:

- Google/Microsoft-mail

- Marketingplatforms

- CRM/workflows

- Facturering/financiële tools

- Ondersteunende systemen

- Cloudapps en leveranciers

Als het namens u wordt verzonden, moet het worden verantwoord.

2. Publiceer of ruim uw SPF-record op

Voeg elke geautoriseerde afzender toe aan DNS. Het missen van een echte afzender is een van de snelste manieren om leveringsfouten te veroorzaken zodra DMARC wordt toegepast.

3. Schakel DKIM in voor alle legitieme bronnen

Werk samen met elke provider om de juiste DKIM-selectorrecords te genereren en te publiceren. Zorg ervoor dat de sleutellengte en configuratie overeenkomen met de best practices van de leverancier.

4. Publiceer uw DMARC-record eerst in de monitoringmodus.

Begin met zichtbaarheid, niet met straffen. Voorbeeld:

v=DMARC1; p=none; rua=mailto:[email protected]; adkim=s; aspf=s

5. Bevestig dat SPF en DKIM zijn afgestemd op uw afzenderdomein

Veel bedrijven lopen vast op het gebied van afstemming. DMARC vereist dat authenticatiedomeinen overeenkomen met wat ontvangers daadwerkelijk zien.

6. DMARC-rapporten bekijken en fouten verhelpen

Identificeer onbekende afzenders, corrigeer legitieme verkeerde configuraties en verwijder risicovolle of verouderde bronnen.

7. Ga over tot handhaving zodra u er zeker van bent

Werk vervolgens bij naar het vereiste beleid voor hogere niveaus:

- p=quarantaine → veiligere eerste handhavingsmaatregel

- p=afwijzen → sterkste bescherming zodra volledig gevalideerd

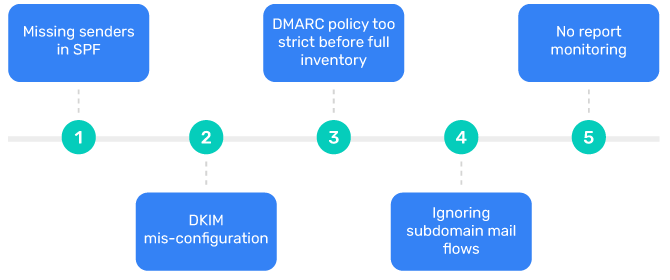

Veelvoorkomende valkuilen en hoe ze te vermijden

De implementatie kan lastig zijn. Hier zijn een paar dingen die vaak misgaan:

Ontbrekende afzenders in SPF

Ze kunnen ervoor zorgen dat legitieme e-mails niet aankomen. Voorkom dit door een grondige inventarisatie van al uw verzendservices uit te voeren voordat u uw definitieve SPF-record publiceert.

DKIM-configuratiefout (verkeerde sleutel, selector, enz.)

Voorkom dit door de documentatie voor elke verzendservice zorgvuldig te volgen bij het genereren en publiceren van de DNS-records.

DMARC-beleid te streng vóór volledige inventarisatie

Dit kan ertoe leiden dat legitieme e-mails worden geweigerd. Voorkom dit door nooit direct naar p=reject. Begin altijd wekenlang met p=none om volledige configuratienauwkeurigheid te garanderen.

Subdomein-mailstromen negeren (subdomeinen worden vaak vergeten)

Voorkom dit door alle e-mailbronnen te controleren, inclusief die welke subdomeinen gebruiken zoals news.uwbedrijf.com.

Geen rapportage monitoring

Dit ondermijnt de zichtbaarheid. Voorkom dit door een betrouwbaar DMARC-rapportage om de rapporten die naar uw rua adres worden verzonden.

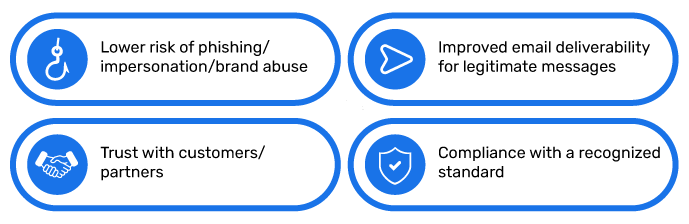

Voordelen voor kleine en middelgrote bedrijven die voldoen aan de SMB1001-e-mailvoorschriften

Hoewel naleving wellicht de belangrijkste drijfveer is, biedt de implementatie van krachtige e-mailverificatie tastbare, bedrijfskritische voordelen:

Minder risico op phishing/identiteitsfraude/merk misbruik

U vermindert aanzienlijk de kans om slachtoffer te worden van kostbare e-mailaanvallen.

Verbeterde e-mailbezorgbaarheid voor legitieme berichten

Dankzij geauthenticeerd verzenden komen uw campagnes en transactionele e-mails terecht in de inbox en niet in de spamfolder.

Vertrouwen bij klanten/partners

Het helpt om volwassen beveiligingspraktijken te demonstreren. Dit toont verantwoordelijkheid en vertrouwen.

Naleving van een erkende norm

Het is goed voor zekerheid, audits en mogelijk ook voor regelgevende verwachtingen.

De rol van MSP's/externe e-mailbeveiligingsproviders bij SMB1001-compliance

Voor veel kleine en middelgrote bedrijven met beperkte middelen kan het beheer en de monitoring van SPF-, DKIM- en DMARC-configuraties een hele opgave zijn.

- Veel kleine en middelgrote bedrijven besteden hun IT uit: MSP's kunnen helpen bij het correct implementeren van SPF, DKIM en DMARC. Ze kunnen de lastige configuratie van DNS-records verzorgen en ervoor zorgen dat deze voldoen aan de SMB1001-certificeringsrichtlijnen.

- Gebruik van beheerde platforms voor SPF/DKIM/DMARC vermindert de complexiteit en het voortdurende onderhoud (recordupdates, rapportbeoordeling, sleutelrotaties). Dit is beter voor kleine en middelgrote bedrijven met beperkte middelen.

Wat gebeurt er als u zich niet aan de regels houdt: risico's voor kleine en middelgrote bedrijven

Het niet naleven van de SMB1001 DMARC-vereiste betekent niet-naleving van de norm, wat certificering in de weg kan staan. Maar de risico's zijn veel groter dan alleen het mislopen van een badge:

- Verhoogd risico op phishing, spoofing en compromittering van zakelijke e-mail.

- Potentiële schade aan uw merk of verlies van vertrouwen als aanvallers zich voordoen als uw domein. Uw reputatie lijdt schade als criminelen uw naam gebruiken voor fraude.

- Problemen met de afleverbaarheid – legitieme e-mails kunnen worden gemarkeerd of geweigerd. Uw zakelijke communicatie komt in het gedrang.

- Niet-naleving van de SMB1001-norm – verlies van certificeringsvoordelen.

Samenvattend

De SMB1001 DMARC-standaard schrijft de integratie van SPF, DKIM en DMARC voor en transformeert deze van eenvoudige nalevingsmaatregelen naar een vereiste beveiligingsupgrade. Deze gecombineerde authenticatiecontroles zijn erg belangrijk voor het verminderen van de dreiging van phishing, spoofing en merk misbruik tegen uw domein.

Concrete volgende stappen:

- Controleer nu: Inventariseer alle diensten die namens uw domein e-mails versturen.

- Fase Implementatie: Begin met het instellen van SPF, vervolgens DKIM en publiceer ten slotte DMARC met behulp van het monitoringbeleid (p=none).

- Handhaven: Ga alleen over op het verplichte handhavingsbeleid (p=quarantaine of p=afwijzen) nadat is bevestigd dat alle legitieme e-mail de authenticatie doorloopt.

- Hulp krijgen: Als DNS-beheer en DMARC-analyse complex lijken, vraag dan hulp aan experts.

Hulp nodig bij complexe DMARC-implementatie en -handhaving?

Neem vandaag nog contact met ons op vandaag nog contact op met PowerDMARC om zo eenvoudig en efficiënt mogelijk aan uw SMB1001-certificeringseisen te voldoen.

Veelgestelde Vragen

Waarom is DMARC plotseling verplicht voor SMB1001?

Omdat e-mailaanvallen niet ophouden! De update van SMB1001 in 2025/2026 maakte DMARC verplicht om gecertificeerde kleine en middelgrote bedrijven een sterke, geautomatiseerde verdediging te bieden tegen domein-imitatie.

Wat gebeurt er als ik een legitieme afzender in mijn SPF-record mis?

Die e-mail zal waarschijnlijk niet slagen voor de SPF-controle. Als uw DMARC wordt afgedwongen (p=reject), wordt die legitieme e-mail geblokkeerd of in de spamfolder geplaatst, wat voor grote problemen bij de bezorging zorgt.

Wat betekent "SPF & DKIM-afstemming" eigenlijk?

Het betekent dat het domein van uw e-mail authenticatie (geverifieerd door SPF en DKIM) moet overeenkomen met het domein dat uw klanten zien zien in het "Van"-adres. DMARC vereist dit om echt te voorkomen dat mensen uw e-mailadres vervalsen.

Kan ik de DMARC-monitoringfase (p=none) overslaan?

Nee! Het overslaan van monitoring en direct doorgaan naar p=reject , is een gegarandeerde manier om per ongeluk je eigen legitieme e-mails te blokkeren die je nog niet correct hebt geconfigureerd. Je moet eerst de rapporten controleren om al je afzenders te vinden en te corrigeren.