Belangrijkste Conclusies

- De DKIM selector is een cruciale identificatie die helpt bij het verifiëren van de authenticiteit van e-mail.

- DKIM-selectors kunnen worden gevonden door de tag "s=" in de DKIM-handtekening van een test-e-mail te controleren.

- Het gebruik van tools zoals PowerDMARC vereenvoudigt het opsporen van DKIM-selectors en het beheren van e-mailbeveiliging.

- Het configureren van unieke en complexe DKIM selectors verbetert de bescherming tegen mogelijke cyberaanvallen.

- Door DKIM-sleutels regelmatig te roteren en de best practices voor DKIM-selectors te volgen, kunt u de beveiliging van uw domein aanzienlijk versterken.

Wat doet e-mailverificatie? Ja, het blokkeert vervalste berichten, maar het speelt ook een cruciale rol bij het beschermen van de merkreputatie en het garanderen dat legitieme e-mails daadwerkelijk in de inbox terechtkomen. Onder de belangrijkste verificatieprotocollen onderscheidt DKIM zich door aan elk bericht een cryptografische handtekening toe te voegen, waarmee wordt aangetoond dat het tijdens het transport niet is gewijzigd.

Centraal in DKIM staat de DKIM-selector. Hoewel deze vaak over het hoofd wordt gezien, bepaalt de selector welke openbare sleutel ontvangende servers moeten gebruiken om de handtekening van uw e-mail te verifiëren, waardoor deze essentieel is voor succesvolle DKIM-authenticatie bij verschillende e-mailstromen en providers.

In deze blog bespreken we alles wat u moet weten over DKIM-selectors en lossen we veelvoorkomende fouten op die de authenticatie kunnen verstoren en de deliverability kunnen beïnvloeden.

Wat is een DKIM Selector?

Een DKIM-selector is een unieke identificatiecode die bij DKIM-authenticatie wordt gebruikt en die ontvangende mailservers aangeeft welke openbare sleutel ze uit het DNS moeten ophalen om de DKIM-handtekening. Hierdoor kan een domein meerdere DKIM-sleutels tegelijk gebruiken, wat het rouleren en beheren van sleutels vereenvoudigt zonder de e-mailbezorging te onderbreken.

Een voorbeeld:

DKIM-handtekening: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=selector1; h=from:to:subject:date; bh=abc123…; b=xyz456…

Hier staat s= voor selector. In dit voorbeeld geeft s=selector1 de server de opdracht om het volgende op te vragen:

selector1._domainkey.example.com

Hoe DKIM-authenticatie werkt (stap voor stap)

Zoals hierboven uitgelegd, werkt DKIM door een cryptografische handtekening toe te voegen aan elke uitgaande e-mail die wordt verzonden vanaf uw DKIM-compatibele domein.

- Stap 1: De verzendende mailserver ondertekent de uitgaande e-mail met een privésleutel. Deze handtekening wordt toegevoegd aan de e-mailheader, samen met een DKIM-selector die aangeeft welke sleutel is gebruikt.

- Stap 2: De ontvangende mailserver zoekt de openbare sleutel op. Dit doet hij door via de selector een DNS-query uit te voeren.

- Stap 3: Zodra de openbare sleutel is gevonden, gebruikt de ontvangende server deze om de handtekening in de e-mailheader te verifiëren. Als de handtekening overeenkomt, slaagt DKIM, wat bevestigt dat het bericht tijdens het verzenden niet is gewijzigd en is geautoriseerd door het verzendende domein.

Houd er echter rekening mee dat DKIM het beste werkt in combinatie met SPF en DMARCen kan op zichzelf spoofing en phishing aanvallen.

Hoe vind je een DKIM-selector (stapsgewijze methoden)

Methode A: E-mailheaders controleren (handmatig)

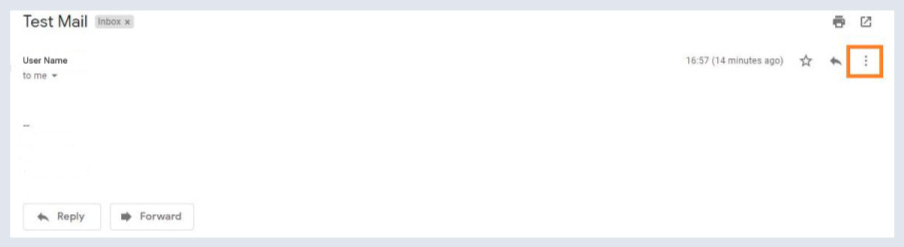

1) Stuur een testmail naar je Gmail-account

2) Klik op de drie puntjes naast het e-mailbericht in je Gmail-inbox

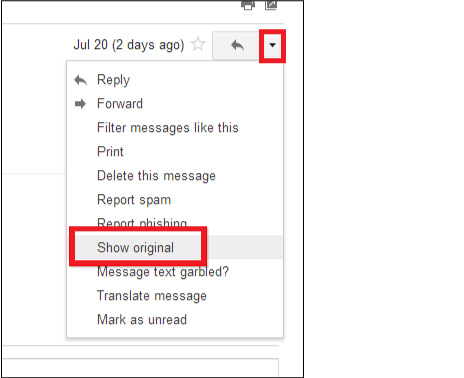

3) Selecteer "origineel weergeven".

4) Navigeer op de "Original Message" pagina naar de DKIM handtekeningsectie en probeer de "s=" tag te vinden, de waarde van deze tag is uw DKIM selector.

In het bovenstaande voorbeeld is s1 mijn DKIM selector. Dit is een van de methoden die je kunt gebruiken om de jouwe te identificeren en te lokaliseren.

Methode B: Gebruik de instellingen van uw e-mailprovider

Stap 1: Log in op de beheerconsole van uw e-mailserviceprovider.

Stap 2: Ga naar het gedeelte over e-mailverificatie of DNS-configuratie.

Stap 3: Zoek de DKIM-instellingen voor uw domein.

Stap 4: Zoek de selectorwaarde die bij het DKIM TXT-record staat vermeld.

Methode C: DKIM-zoek-/controletools gebruiken

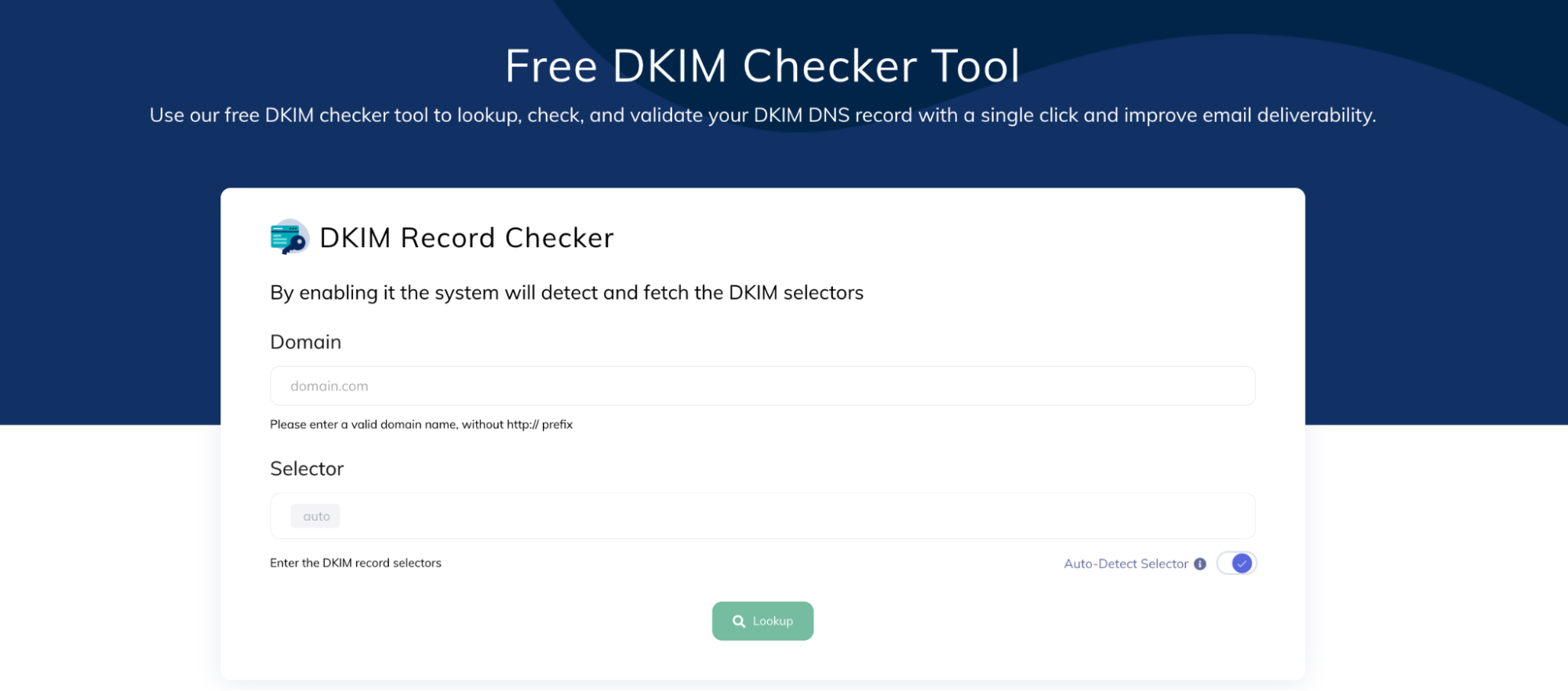

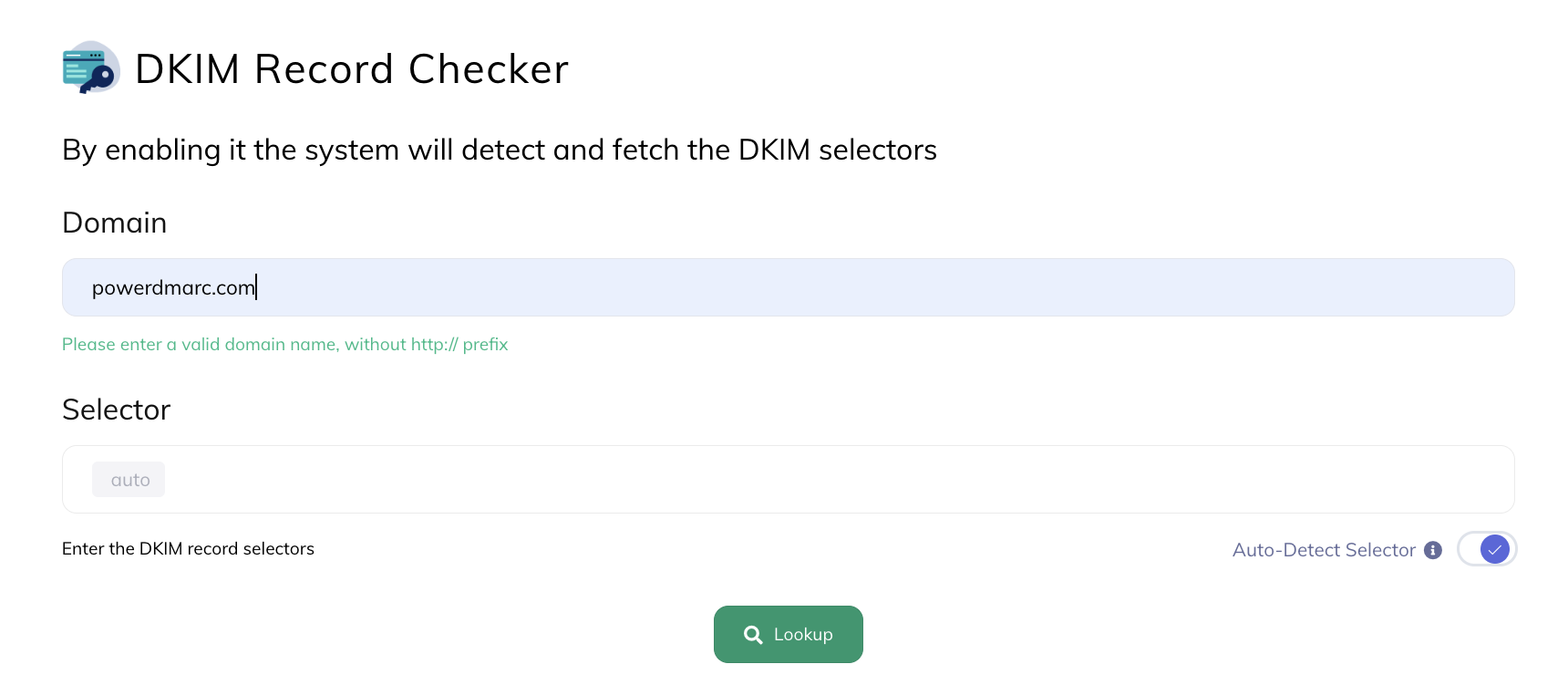

Stap 1: Open de PowerDMARC DKIM Checker -tool

Stap 2: Voer uw domeinnaam in en laat het selectieveld op "auto" staan.

Stap 3: Klik op de zoek

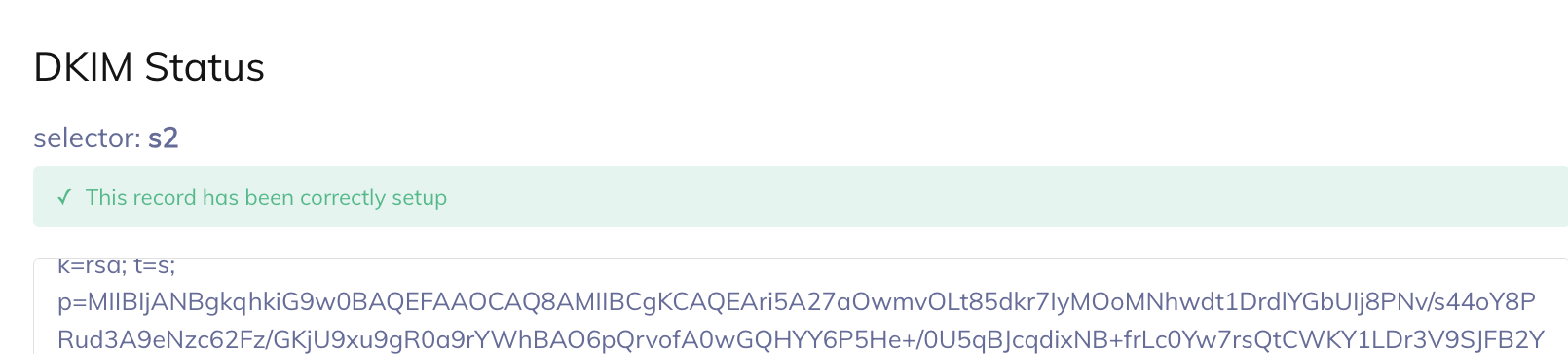

Stap 4: Laat onze tool automatisch uw DKIM-selector detecteren en weergeven

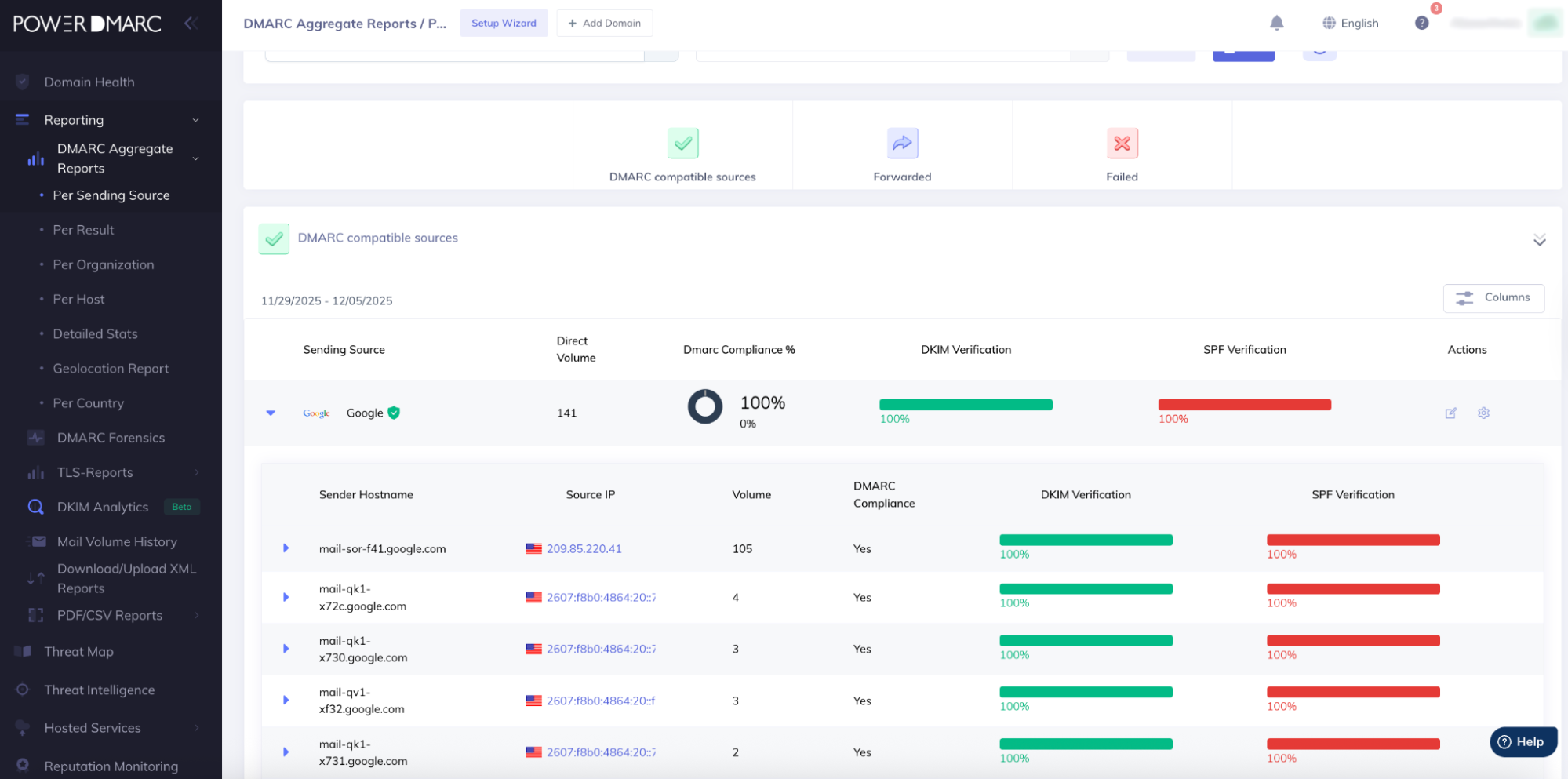

Methode D: DMARC-monitoringtools gebruiken

DMARC-rapportagetools zoals PowerDMARC bieden inzicht in DKIM-selectors die actief worden gebruikt door verzendende bronnen.

Stap 1: Schakel DMARC-aggregatierapportage voor uw domein in door u aan te melden bij PowerDMARC.

Stap 2: Bekijk de authenticatieresultaten voor elke verzendbron.

Stap 3: Identificeer de DKIM-selectorwaarden die per bron en IP worden gerapporteerd.

Methode E: Gebruik van opdrachtregelprogramma’s

Voor technische gebruikers bieden opdrachtregelprogramma’s directe toegang tot DNS-records en DKIM-selectors.

Het dig-commando gebruiken:

Om een specifieke DKIM-selector op te vragen:

zoek TXT selector1._domainkey.example.com

Met behulp van het nslookup-commando:

nslookup -type=TXT selector1._domainkey.example.com

Opmerking: U moet de naam van de selector van tevoren kennen om deze opdrachten effectief te kunnen gebruiken.

Hoe vind je een DKIM-selector bij verschillende e-mailproviders?

Elke e-mailprovider hanteert specifieke stappen voor het vinden van DKIM-selectors. Hier volgt een uitgebreide handleiding voor populaire platforms:

Gmail/Google Workspace

- Log in op de Google Admin Console

- Ga naar Apps > Google Workspace > Gmail > E-mail verifiëren

- Klik op 'Nieuw record aanmaken' om de keuzelijst te bekijken

- De selector heeft doorgaans de volgende indeling: google._domainkey.jouwdomein.com

Microsoft 365/Outlook

- Ga naar het Microsoft 365-beheercentrum

- Ga naar Instellingen > Domeinen > Selecteer uw domein

- Klik op 'DNS-records' en zoek naar DKIM-vermeldingen

- Selectors zijn meestal: selector1._domainkey en selector2._domainkey

Yahoo Mail

- Ga naar het beheerderspaneel van Yahoo Small Business

- Ga naar Domeininstellingen > E-mailverificatie

- Bekijk de DKIM-configuratie om de selector te vinden

- Standaardformaat: s1024._domainkey.uwdomein.com

SendGrid

- Log in op het SendGrid-dashboard

- Ga naar Instellingen > Verzenderverificatie

- Klik op ‘Je domein verifiëren’

- Selectorformaat: s1._domainkey.jouwdomein.com en s2._domainkey.jouwdomein.com

Mailchimp

- Ga naar de instellingen van je Mailchimp-account

- Ga naar Domeinen > Een domein verifiëren

- Ga naar het gedeelte met DNS-records voor DKIM-vermeldingen

- Indeling van de selector: k1._domainkey.uwdomein.com

Hoe een DKIM-selector configureren en publiceren

Het correct configureren van een DKIM-selector is van cruciaal belang voor e-mailverificatie, de reputatie van de afzender en de leverbaarheid op lange termijn. Een verkeerd geconfigureerde selector kan DKIM volledig onbruikbaar maken, zelfs als de sleutel zelf geldig is.

Vereiste DNS-recordindeling en syntaxis

Een DKIM-record wordt gepubliceerd als een TXT-record in DNS met behulp van deze structuur: selector._domainkey.uwdomein.com

Voorbeeld: s1._domainkey.voorbeeld.com

De waarde omvat doorgaans:

- v=DKIM1 (protocolversie)

- k=rsa (sleuteltype)

- p= (openbare sleutel)

Voorbeeldwaarde: v=DKIM1; k=rsa; p=MIIBIjANBgkq…

Zorg ervoor dat er geen extra spaties, aanhalingstekens of regeleinden door de DNS-provider zijn toegevoegd.

Aanbevelingen voor sleutellengte (2048-bit)

- 2048-bits DKIM-sleutels worden sterk aanbevolen.

- 1024-bits sleutels zijn verouderd en kunnen mogelijk niet worden geverifieerd door grote e-mailproviders.

- Langere sleutels verbeteren de cryptografische sterkte zonder de prestaties te beïnvloeden.

De meeste moderne e-mailplatforms gebruiken standaard 2048-bits sleutels. Het wordt aanbevolen om deze ingeschakeld te laten, tenzij er een sterke technische reden is om dit niet te doen.

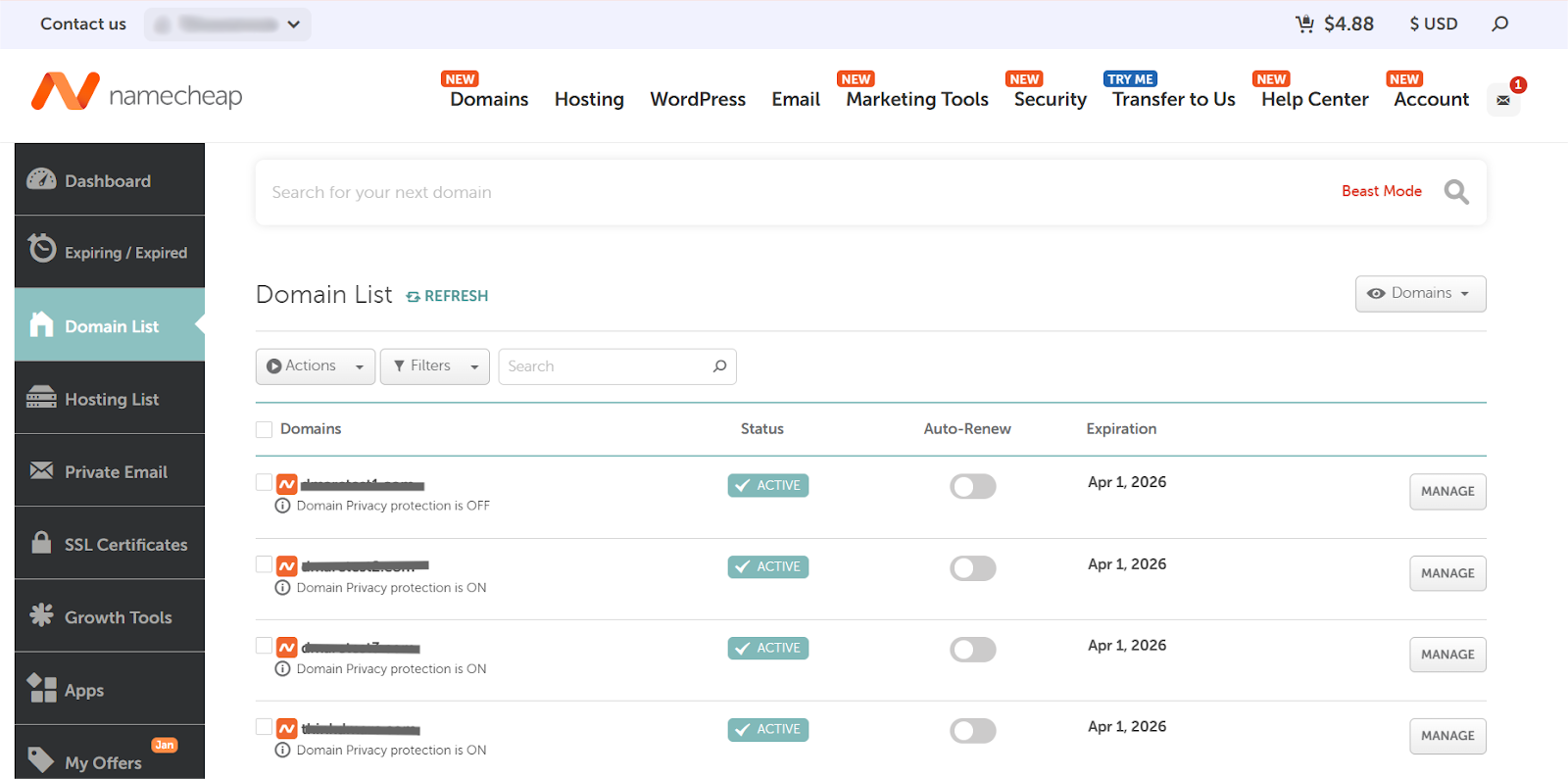

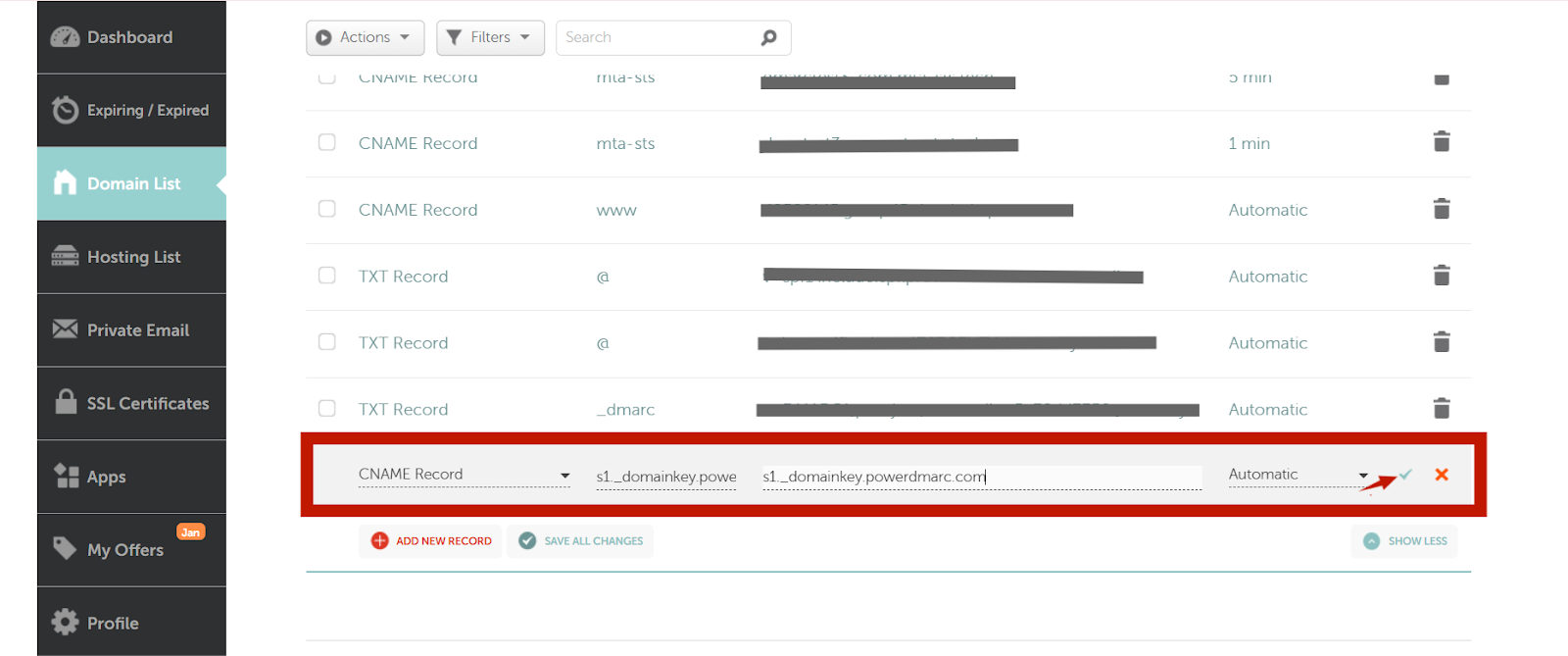

Publiceren via het DNS-providerpaneel

- Log in bij uw DNS-hostingprovider

- Een nieuw TXT-record toevoegen

- Stel de host/naam in als de DKIM-selector

- Plak de DKIM openbare sleutel in het waardeveld

- Opslaan en wachten op propagatie

- Controleer uw DKIM-configuratie met behulp van onze DKIM Checker-tool

TXT- versus CNAME-records voor DKIM

Als je het verschil tussen TXT- en CNAME-records voor DKIM begrijpt, kun je dit beter implementeren en eventuele problemen oplossen.

TXT-records (meest voorkomend)

- Bevat de daadwerkelijke openbare DKIM-sleutel

- Formaat: selector._domainkey.example.com TXT “v=DKIM1; k=rsa; p=MIIBIjAN…”

- Te gebruiken wanneer u uw eigen DKIM-sleutels beheert

CNAME-records (gedelegeerd beheer)

- Verwijst naar een ander domein waarop de DKIM-sleutel wordt gehost

- Indeling: selector._domainkey.example.com CNAME selector._domainkey.emailprovider.com

- Dit wordt gebruikt wanneer uw e-mailprovider DKIM-sleutels beheert

- Veelvoorkomend bij diensten zoals Google Workspace, Office 365 en SendGrid

Wanneer gebruikt u welk type?

- TXT-records: Zelfbeheerde e-mailservers, aangepaste DKIM-implementaties

- CNAME-records: E-maildiensten van derden, beheerde e-mailplatforms

DKIM-selectornaamgevingsconventies en voorbeelden

Het kiezen van de juiste selectienaam verbetert de duidelijkheid, schaalbaarheid en onderhoudbaarheid op lange termijn.

Veelvoorkomende selectiepatronen

Veelgebruikte formaten zijn onder andere: s1, s2, selector1 en standaardwaarden van providers zoals google, k1, smtp en mail. Hoewel deze prima werken, missen ze vaak context en kunnen ze verwarrend zijn om bij te houden.

Best practice: beschrijvende selectornamen

Gebruik in plaats daarvan selectors die de dienst en de periode, zoals: google2025, sendgrid_q1, marketing_2024. Deze zijn veel gemakkelijker te onthouden en te volgen, bieden exacte context, laten weinig ruimte voor giswerk en zijn tegelijkertijd veilig.

DKIM-selectorbeheer

Een van de meest over het hoofd geziene aspecten van DKIM is het beheer van selectors op de lange termijn. Selectors moeten worden beschouwd als beheerde bedrijfsmiddelen, en niet als eenmalige DNS-vermeldingen die na de installatie in de vergetelheid raken.

Het bijhouden van documentatie is een eenvoudige maar doeltreffende werkwijze. Met een eenvoudig spreadsheet of intern logboek kunt u uw selectors en rotatieschema’s efficiënt bijhouden. Dit voorkomt verwarring wanneer sleutels moeten worden geroteerd of wanneer een verzenddienst buiten gebruik wordt gesteld.

Zorg gewoon voor een eenvoudig registratiesysteem (CSV, spreadsheet of intern logboek) met:

- Naam van de selector

- Domein

- Verzenddienst

- Sleutellengte

- Aanmaakdatum

- Rotatieschema

- Eigenaar/team

DKIM-selectorlevenscyclus

Elke DKIM-selector moet een duidelijke levenscyclus volgen. Deze begint bij de planning, waarin naamgevingsconventies en roostertijdlijnen worden vastgesteld.

Een gezonde levenscyclus omvat:

- Plan: strategie voor naamgeving en roulatie vaststellen

- Publiceren: DNS-record toevoegen en valideren

- Draaien: voeg een nieuwe selector en sleutel toe

- Buiten gebruik stellen: verwijder ongebruikte selectors op een veilige manier

Hoe de DKIM-analysetool van PowerDMARC kan helpen

PowerDMARC’s Hosted DKIM Analytics vult deze leemte door organisaties continu inzicht te geven in hoe DKIM daadwerkelijk presteert over domeinen, selectors en verzendbronnen heen.

- Monitoring per selector en verzenddienst: PowerDMARC analyseert de DKIM-prestaties op het niveau van de selector en de verzendservice.

- Flexibele filtering op tijdsperiode: Met PowerDMARC kunt u DKIM-prestaties prestaties te analyseren over flexibele tijdsperioden, zoals de afgelopen zeven dagen, de vorige maand of volledig aangepaste periodes.

- DKIM-statistieken in één oogopslag: Voor een snelle beoordeling biedt PowerDMARC een algemeen DKIM-overzicht met een samenvatting van het totale aantal selectors, actieve verzendservices en het aantal DKIM-ondertekende versus niet-ondertekende e-mails.

- Gedetailleerde inzichten op selectorniveau: Voor elke selector toont PowerDMARC belangrijke gegevens, zoals het totale e-mailvolume, DKIM-slaagpercentages en de laatste keer dat de selector e-mails heeft ondertekend.

- Exporteerbare rapporten voor audits en samenwerking: Met PowerDMARC kunt u Gehoste DKIM Analytics-gegevens in CSV-formaat te exporteren, waardoor rapportage eenvoudig en flexibel wordt.

- Overzicht van de DKIM-sleutelstatus: Belangrijke inzichten in de sleutelstatus zijn onder meer de zichtbaarheid van de sleutellengte, het bijhouden van sleutelrotatie en het monitoren van sleutelgebruik.

Best practices voor DKIM-selectors

Volg deze aanbevelingen om de integriteit van de DKIM-selector te waarborgen en de afleverbaarheid van e-mails te optimaliseren:

Checklist met aanbevolen werkwijzen voor DKIM-selectors

| Beste praktijken | Invloed op leverbaarheid | Implementatie |

|---|---|---|

| Gebruik unieke, moeilijk te raden selectors | Voorkomt aanvallen waarbij de selector wordt afgetrokken | Gebruik beschrijvende namen met datums/diensten |

| Draai DKIM-sleutels regelmatig | Zorgt voor een solide beveiligingspositie | De rotatie om de 3 tot 6 maanden plannen |

| Gebruik consistente naamgevingsregels | Vereenvoudigt het beheer en de controles | Normen voor het benoemen van documenten |

| Houd het gebruik van de selectieknop actief in de gaten | Detecteert ongebruikte of gecompromitteerde selectors | Gebruik DMARC-rapporten en analysetools |

| Documentatie van de selector bijhouden | Voorkomt afwijkingen in de configuratie | Bijhouden in een spreadsheet of CMDB |

Gevolgen voor de afleverbaarheid

Een goed beheer van DKIM-selectors heeft een directe invloed op de afleverbaarheid van e-mails door:

- Zorgen voor consistente authenticatie bij alle verzendbronnen

- Een goede reputatie als afzender opbouwen door middel van betrouwbare DKIM-handtekeningen

- Het voorkomen van authenticatiefouten die spamfilters kunnen activeren

- Ondersteuning van DMARC-afstemming voor maximale bescherming

Problemen met DKIM-selectors oplossen

Veelvoorkomende problemen met DKIM-selectors en hun oplossingen:

| Probleem | Veelvoorkomende oorzaken | Oplossingen |

|---|---|---|

| Selector niet gevonden in DNS | Syntaxisfouten, verkeerd recordtype, onvolledige doorvoering | Wacht 24 tot 48 uur totdat de wijzigingen zijn doorgevoerd en gebruik de DKIM-checker |

| Meerdere selectieopties zorgen voor verwarring | Te veel actieve selectors, gebrekkige documentatie | Verwijder ongebruikte selectors, houd de documentatie bij |

| Selector-conflict | De header verwijst naar een niet-bestaande selector; de configuratie is verouderd | Controleer of de DKIM-handtekening en het DNS-record met elkaar overeenkomen |

| DNS Propagatievertragingen | Recente DNS-wijzigingen, hoge TTL-waarden | Wacht tot de wijzigingen volledig zijn doorgevoerd en controleer dit vanaf verschillende locaties |

| Belangrijke kwesties met betrekking tot de sleutellengte | Gebruik van verouderde 1024-bits sleutels | Upgrade naar 2048-bits sleutels, werk de DNS-records bij |

Probleem 1: Selector niet gevonden in DNS

Veelvoorkomende oorzaken: Dit probleem kan worden veroorzaakt door syntaxfouten, een onjuist DNS-recordtype, onvolledige propagatie of verkeerd gebruik van het domein of subdomein.

Problemen oplossen: Geef uw DNS 24-48 uur propagatietijd als u DKIM onlangs hebt geconfigureerd. Als het probleem zich blijft voordoen, gebruik dan een DKIM-checker om uw record te controleren en gevonden fouten te verhelpen.

Probleem 2: Meerdere selectors zorgen voor verwarring

Veelvoorkomende oorzaken: Te veel actieve selectors kunnen audits bemoeilijken, en ongebruikte selectors kunnen voor onbepaalde tijd blijven staan. Dit is geen goede werkwijze. Bovendien maakt slechte documentatie de verantwoordelijkheid onduidelijk.

Problemen oplossen: Verwijder ongebruikte selectors tijdig en houd de documentatie up-to-date om audits en het bijhouden van gegevens nauwkeurig en moeiteloos te maken.

Probleem 3: Selector komt niet overeen

Veelvoorkomende oorzaken: De DKIM-header verwijst naar een selector die niet in DNS voorkomt of er is een sleutel gewijzigd, maar de verzendende dienst is niet bijgewerkt.

Problemen oplossen: Controleer altijd of de DKIM-handtekening (s=waarde) overeenkomt met uw gepubliceerde DNS-record.

Laatste woorden

Uit deze blog hebben we geleerd dat de DKIM-selector een belangrijke rol speelt bij DKIM-authenticatie en dat we deze op verschillende manieren kunnen vinden, zowel handmatig als automatisch. Als u echter maximale controle over uw DKIM wilt, hebt u meer nodig dan dit.

Door prestatieanalyses te combineren met essentiële gezondheidsgegevens, verandert PowerDMARC DKIM van een statische configuratie in een continu bewaakte beveiligingsmaatregel. Teams krijgen zo het inzicht dat nodig is om de afleverbaarheid te waarborgen, best practices te handhaven en DKIM met vertrouwen te beheren binnen complexe e-mailomgevingen, zonder afhankelijk te zijn van handmatige controles of giswerk.

Waarom kiezen voor PowerDMARC?

- Real-time informatie over bedreigingen

- 24/7 deskundige ondersteuning

- Naadloze integratie met de belangrijkste platforms

- Vertrouwd door meer dan 2.000 merken wereldwijd

Veelgestelde Vragen

Hoe ziet een DKIM-selector eruit?

Een DKIM-selector is meestal een korte tekenreeks, zoals „s1”, „selector1”, „google” of „k1”. Deze wordt in de DKIM-handtekeningheader weergegeven als „s=selector1” en komt overeen met een DNS-record zoals „selector1._domainkey.yourdomain.com”.

Hoe test je een DKIM-selector?

Je kunt een DKIM-selector testen met behulp van online DKIM-controletools, opdrachtregelprogramma’s zoals dig of nslookup, of door de e-mailheaders te controleren op DKIM-verificatieresultaten. De DKIM-controletool van PowerDMARC biedt uitgebreide test- en validatiemogelijkheden.

Hoe vind ik mijn DKIM-selector in de header van een e-mail?

Om je DKIM-selector in de header van een e-mail te vinden, zoek je naar de regel met ‘DKIM-Signature’ en zoek je de parameter ‘s=’. In ‘s=selector1’ is de selector bijvoorbeeld ‘selector1’. Je kunt de headers van e-mails bekijken door in Gmail op ‘Origineel weergeven’ te klikken of door vergelijkbare opties in andere e-mailprogramma’s te selecteren.

Wat gebeurt er als een DKIM-selector onjuist is?

Als een DKIM-selector onjuist is, kunnen uw e-mails de DKIM-verificatie niet doorstaan, waardoor spamfiltering en mogelijk DMARC-fouten.

Kun je meerdere DKIM-selectors hebben?

Ja. Het is normaal dat er meerdere DKIM-selectors worden gebruikt; dit is vaak zelfs nodig voor rotatie of bij meerdere afzenders.

Hoe vaak moet ik DKIM-sleutels roteren?

Het wordt aanbevolen om uw DKIM-sleutels om de 3 tot 6 maanden te vernieuwen. Mocht er zich echter een beveiligingsincident voordoen, vernieuw uw sleutels dan onmiddellijk om verdere schade te voorkomen.

Welke tools kunnen DKIM-selectors automatisch opsporen?

De e-mailheader-analysator en DKIM-opzoektools kunnen direct de DKIM-selector uit een bericht halen, zonder handmatig werk of technische kennis.