DKIM-sleutelrotatie is het proces waarbij uw bestaande DKIM-cryptografische sleutels worden vervangen door nieuwe om de e-mailbeveiliging te handhaven. Het klinkt technisch, maar het idee is eenvoudig: net zoals wachtwoorden niet voor altijd hetzelfde moeten blijven, geldt dat ook voor uw DKIM- sleutels.

Regelmatige DKIM-sleutelrotatie helpt e-mailspoofing, phishing en ongeoorloofd gebruik van uw domein te voorkomen. In deze handleiding bespreken we wat DKIM-sleutels zijn, waarom rotatie belangrijk is, hoe vaak u ze moet roteren en wat de veiligste manieren zijn om dit te doen (handmatig of automatisch).

Wat zijn DKIM-sleutels?

DKIM (DomainKeys Identified Mail) is een e-mailverificatieprotocol dat controleert of een e-mail daadwerkelijk afkomstig is van het domein dat het beweert te vertegenwoordigen.

Wanneer een e-mail wordt verzonden, ondertekent de verzendende server deze met een privé cryptografische sleutel. Een bijbehorende openbare sleutel wordt gepubliceerd in DNS als een TXT-record. Wanneer de mailserver van de ontvanger het bericht ontvangt, haalt deze de openbare sleutel op uit DNS en gebruikt deze om de handtekening te valideren. Als de handtekening overeenkomt, wordt het bericht bevestigd als authentiek en ongewijzigd.

Dit proces versterkt het vertrouwen tussen verzendende en ontvangende servers. Het verbetert ook de plaatsing in de inbox en beschermt domeinen tegen identiteitsfraude. DKIM werkt samen met SPF en DMARC en vormt zo een gelaagde verdediging tegen spoofing en phishing.

Maar cryptografische beveiliging is geen eenmalige configuratie die je vervolgens kunt vergeten. Ook sleutels moeten zich blijven ontwikkelen.

Waarom het roteren van DKIM-sleutels cruciaal is

DKIM-sleutelrotatie betekent dat er een nieuw privé/publiek sleutelpaar wordt gegenereerd en dat het oude sleutelpaar na een veilige overgangsperiode wordt verwijderd. Maar waarom is dit belangrijk? Als een kwaadwillende persoon toegang krijgt tot uw privésleutel, kan hij frauduleuze e-mails ondertekenen die legitiem lijken. Dat kan leiden tot:

- Phishingcampagnes vanaf uw domein

- Merkimitatie

- E-mail op de zwarte lijst zetten

- Leverbaarheidsschade

Hoe langer een sleutel actief blijft, hoe groter het risico op blootstelling. Zelfs als de sleutel niet gecompromitteerd is, vergroot langdurig hergebruik uw aanvalsoppervlak. Maar dat is nog niet alles! Er is ook een operationele reden: verouderde sleutels (zoals 1024-bits sleutels) voldoen mogelijk niet meer aan de moderne beveiligingsverwachtingen en kunnen de betrouwbaarheid van de authenticatie beïnvloeden. Daarom beschermt DKIM-rotatie zowel uw merkreputatie als uw e-mailinfrastructuur door uw sleutels modern, up-to-date en waterdicht te houden.

Hoe vaak moet u DKIM-sleutels roteren?

Er is geen universele regel, maar de beste praktijken in de sector suggereren het volgende:

- Voor de meeste organisaties elke 6–12 maanden

- Elke 3-6 maanden voor verzenders met hoge beveiliging of grote volumes

- Onmiddellijk, als er een compromis wordt vermoed

Organisaties die zich houden aan de richtlijnen van brancheorganisaties zoals de Messaging, Malware and Mobile Anti-Abuse Working Group (M3AAWG) hanteren vaak een jaarlijks of halfjaarlijks roulatiebeleid.

Aanbevolen sleutellengte

Even belangrijk is de sleutellengte. Tegenwoordig wordt een minimale sleutellengte van 2048 bits aanbevolen. Hoewel 1024-bits sleutels technisch gezien nog steeds door sommige systemen worden ondersteund, worden ze steeds vaker als zwak beschouwd. Een upgrade naar 2048-bits sleutels versterkt de cryptografische weerbaarheid en sluit aan bij de moderne normen.

Methoden voor DKIM-sleutelrotatie

Er zijn verschillende manieren om DKIM-sleutels te roteren, afhankelijk van uw infrastructuur en mate van controle.

1. Handmatige DKIM-sleutelrotatie

U kunt uw DKIM-sleutels van tijd tot tijd handmatig roteren door nieuwe sleutels voor uw domein aan te maken. Volg deze stappen om dat te doen:

- Ga naar onze gratis DKIM-recordgenerator

- Voer de gegevens van uw domein in en voer de gewenste DKIM-selector in

- Druk op de knop "Genereren

- Kopieer uw gloednieuwe DKIM-sleutels

- De openbare sleutel moet worden gepubliceerd op uw DNS, ter vervanging van uw vorige record

- De privésleutel moet worden gedeeld met je ESP (als je je e-mails uitbesteedt) of worden geüpload op je e-mailserver (als je de e-mailoverdracht ter plekke afhandelt).

2. Subdomein DKIM-sleuteldelegatie

Domeineigenaren kunnen het roteren van DKIM-sleutels uitbesteden door een derde partij dit voor hen te laten doen. Dit is wanneer de eigenaar van het domein een specifiek subdomein delegeert aan een e-mailleverancier en hen vraagt om namens hen een DKIM-sleutelpaar te genereren. Op deze manier kunnen eigenaars het gedoe van DKIM-sleutelrotatie omzeilen door de verantwoordelijkheid uit te besteden aan een derde partij.

Dit kan echter problemen veroorzaken met het overschrijven van beleidsregels met DMARC-vermeldingen. Het wordt aanbevolen om geroteerde sleutels te bewaken en te controleren door domeincontrollers om een soepele en foutloze implementatie te garanderen.

3. DKIM CNAME-sleuteldelegatie

CNAME staat voor canonieke naam en zijn DNS-records die worden gebruikt om te verwijzen naar gegevens van een extern domein. Met CNAME-delegatie kunnen domeineigenaren verwijzen naar DKIM-recordinformatie die wordt onderhouden door een externe derde partij. Dit is vergelijkbaar met subdomeindelegatie omdat de domeineigenaar alleen een paar CNAME-records op zijn DNS hoeft te publiceren, terwijl de DKIM-infrastructuur en DKIM-sleutelrotatie dan worden afgehandeld door de derde partij waarnaar de record verwijst.

Bijvoorbeeld:

"domain.com" is het domein van waaruit de e-mails worden ondertekend en "third-party.com" is de leverancier die het ondertekeningsproces afhandelt.

s1._domainkey.domein.com CNAME s1.domein.com.derden.com

Het bovengenoemde CNAME-record moet worden gepubliceerd in de DNS van de domeineigenaar.

Nu heeft s1.domain.com.third-party.com al een DKIM-record gepubliceerd op zijn DNS, dat als volgt kan zijn: s1.domain.com.third-party.com TXT "v=DKIM1; p=MIG89hdg599…."

Deze informatie wordt gebruikt om e-mails te ondertekenen die afkomstig zijn van domain.com.

Opmerking: u moet meerdere DKIM-records (aanbevolen: minimaal 3 CNAME-records) met verschillende selectors op uw DNS publiceren om DKIM-sleutelrotatie in te schakelen. Hierdoor kan uw leverancier tijdens het ondertekenen tussen sleutels wisselen en worden er alternatieve opties geboden.

4. Automatische DKIM-sleutelrotatie

De meeste e-mailleveranciers en externe e-mailserviceproviders maken automatische DKIM-sleutelrotatie voor klanten mogelijk. Als je bijvoorbeeld Office 365 gebruikt voor het routeren van je e-mails, zul je blij zijn om te weten dat Microsoft automatische DKIM-sleutelrotatie ondersteunt voor hun Office 365-gebruikers.

We hebben een volledig document over het inschakelen van DKIM-sleutelrotatie voor uw Office 365 e-mails op onze kennisbank.

Best practices voor DKIM-sleutelrotatie

Hier is een korte checklist die u kunt volgen:

- Gebruik minimaal 2048-bits sleutels

- Om de 6-12 maanden draaien

- Gebruik meerdere selectors

- Houd een rotatielogboek bij

- Test nieuwe sleutels voordat u oude verwijdert

- Geef een respijtperiode tijdens de overgang

- Coördineer met alle ESP's en leveranciers

- DMARC-rapporten controleren na rotatie

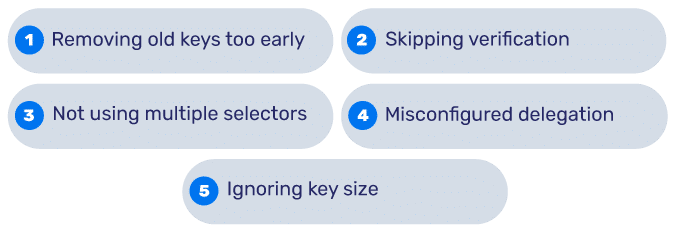

Veelvoorkomende valkuilen en hoe ze te vermijden

Zelfs ervaren teams maken fouten. Hier zijn enkele veelvoorkomende rotatieproblemen:

1. Oude sleutels te vroeg verwijderen

Wacht altijd tot de DNS-propagatie en de e-mailverwerking zijn voltooid voordat u iets verwijdert. Hier kan het configureren van DMARC-rapporten van pas komen. Genereer eenvoudig een DMARC-record en definieer een "rua"-tag met uw e-mailadres om dagelijks rapporten te ontvangen over uw authenticatiestatus en -resultaten.

2. Verificatie overslaan

Test altijd uw authenticatieresultaten nadat u een nieuwe selector hebt ingeschakeld. U kunt dit handmatig doen of, bij voorkeur, met behulp van een DKIM-controletool voor onmiddellijke duidelijkheid en inzichten.

3. Niet meerdere selectors gebruiken

Configuraties met één selector brengen het risico van downtime met zich mee. Zorg ervoor dat u afzonderlijke selectors definieert voor afzonderlijke DKIM-records die op uw domein zijn geconfigureerd, zodat ontvangende servers uw sleutels gemakkelijk kunnen vinden.

4. Verkeerd geconfigureerde delegatie

Onjuiste CNAME- of subdomeinrecords kunnen de DKIM-afstemming verstoren, dus zorg ervoor dat u uw configuratie elke keer dat u wijzigingen aanbrengt, controleert.

5. De sleutelgrootte negeren

Verouderde 1024-bits sleutels verzwakken de beveiliging. Experts raden aan om ten minste 2048-bits DKIM-sleutels te configureren voor betere bescherming en om te voldoen aan moderne beveiligingsnormen.

Een DKIM-sleutelrotatiestrategie implementeren

We noemen het de 3 D's van DKIM-sleutelrotatie:

Stap 1. Bespreek: Stem met belanghebbenden en leveranciers af over de rotatiefrequentie, de sleutelgrootte (2048-bit aanbevolen) en de delegatiemethode.

Stap 2. Beslis: Kies nu uw rotatiemodel: handmatig, CNAME-delegatie, subdomein-delegatie of volledig geautomatiseerd.

Stap 3. Implementeren: Implementeer ten slotte veilig door een nieuwe selector te genereren, uw authenticatie te controleren en oude sleutels pas na validatie te verwijderen.

Voorbeeld rotatieschema

Januari: Nieuwe selector en sleutel toevoegen

Februari: Overstappen op nieuwe selector voor ondertekening

Half februari: Oude sleutel verwijderen

Herhaal elke 6–12 maanden

Samenvattend

DKIM-sleutelrotatie is een cruciaal maar vaak over het hoofd gezien onderdeel van e-mailbeveiliging. Als u sleutels jarenlang ongewijzigd laat, verhoogt u het risico op blootstelling en verzwakt u uw authenticatiekader. Kortom, het om de 6-12 maanden roteren van sleutels, het gebruik van 2048-bits encryptie, het onderhouden van meerdere selectors en het monitoren van authenticatieresultaten vormen de basis van een sterke rotatiestrategie.

PowerDMARC kan u helpen om uw DKIM-sleutelrotatie en -authenticatie eenvoudig te maken! Ons team van experts heeft meer dan 10.000 organisaties geholpen bij het automatiseren van de configuratie en het beheer van protocollen, zonder giswerk of downtime. Neem vandaag nog contact met ons op voor meer informatie of om aan de slag te gaan!

Veelgestelde Vragen

1. Is er downtime nodig voor DKIM-sleutelrotatie?

Nee. DKIM-sleutelrotatie zou geen downtime moeten veroorzaken als het correct wordt geïmplementeerd. Door een nieuwe selector te introduceren terwijl de oude sleutel tijdens een overgangsperiode actief blijft, blijven e-mails tijdens de overgang normaal geauthenticeerd worden.

2. Moet ik DKIM-sleutels voor alle verzendbronnen tegelijkertijd roteren?

Niet noodzakelijk. Als u meerdere e-mailserviceproviders of interne mailservers gebruikt, kan elke bron zijn eigen DKIM-configuratie hebben. Rotatie moet per verzendende bron worden gecoördineerd om authenticatieconflicten te voorkomen.

3. Hoe lang moet ik de oude DKIM-sleutel bewaren na het roteren?

Het wordt over het algemeen aanbevolen om de oude sleutel nog minstens 1 à 2 weken na de overstap naar een nieuwe selector gepubliceerd te houden. Dit houdt rekening met vertragingen bij de DNS-propagatie en e-mails in de wachtrij die mogelijk nog naar de vorige handtekening verwijzen.

4. Kunnen DKIM-sleutels automatisch verlopen?

DKIM-sleutels verlopen technisch gezien niet, tenzij u ze daarvoor configureert. DNS-records blijven actief totdat ze handmatig worden verwijderd of vervangen.

5. Is DKIM-sleutelrotatie vereist voor DMARC-compliance?

DMARC vereist niet expliciet DKIM-sleutelrotatie. Regelmatige rotatie versterkt echter de algehele e-mailverificatie en vermindert het risico op DKIM-afstemmingsfouten als gevolg van gecompromitteerde of verouderde sleutels.