Wat is BlackCat Ransomware? De FBI heeft onlangs een waarschuwing uitgegeven over een nieuwe stam ransomware bekend als de BlackCat Ransomware (ook bekend als Noberus en AlphaV) die een ravage heeft aangericht op bedrijven en persoonlijke computers over de hele wereld (voornamelijk opererend in de VS). FBI-agenten zijn bezorgd dat BlackCat een ernstig probleem voor bedrijven kan worden als het niet wordt gecontroleerd. Hoewel de meeste bedrijven over sterke beveiligingssystemen beschikken om hackers buiten te houden, zijn ze wellicht niet voorbereid op een aanval als deze.

U kunt het volledige artikel van Forbes hier lezen.

BlackCat Ransomware: Een nieuwe ransomware bende is op vrije voeten

BlackCat gebruikt soortgelijke versleutelingstechnieken als andere soorten ransomware, maar voegt ook enkele extra veiligheidsmaatregelen toe om het moeilijker te maken bestanden te ontsleutelen als ze zijn versleuteld. Dit omvat het gebruik van twee verschillende encryptie-algoritmes en het ervoor zorgen dat de decryptiesleutel nooit op dezelfde schijf wordt opgeslagen als de versleutelde bestanden.

De makers van BlackCat lijken zich eerder te richten op bedrijven en organisaties dan op individuen, wat logisch is omdat dit soort organisaties eerder bereid zijn het losgeld te betalen dan individuen dat zouden zijn.

BlackCat is een groep cybercriminelen die het gemunt heeft op bedrijven om hun intellectuele eigendom en persoonlijke informatie te stelen. De groep richt zich op bedrijven in de bouw en techniek, detailhandel, transport, commerciële dienstverlening, verzekeringen en machinebouw.

De groep heeft ook organisaties in Europa en de Filipijnen aangevallen. Het grootste aantal slachtoffers tot nu toe komt uit de VS, maar dit zou kunnen veranderen naarmate de groepering haar bereik over de hele wereld blijft uitbreiden.

D

Wat is BlackCat Ransomware: Een Ransomware-as-a-Service (RaaS)

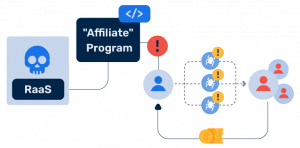

BlackCat Ransomware is een ransomware-as-a-service (RaaS) bedrijfsmodel dat berust op een affiliate marketing structuur. Opereren als een RaaS business model betekent dat BlackCat de malware niet zelf host of distribueert - het vertrouwt op derde partijen om dit voor hen te doen. Door op deze manier te werken, kan BlackCat wettelijke aansprakelijkheid vermijden en wordt het ook niet gedetecteerd door antivirussoftware.

Wat is Ransomware-as-a-Service?

Ransomware-as-a-service (RaaS) is een relatief nieuw type cyberaanval waarbij iedereen kwaadaardige software kan kopen en deze kan gebruiken om bestanden te gijzelen, meestal totdat er losgeld wordt betaald.

RaaS is uiterst winstgevend voor hackers omdat zij hun ransomware-software aan andere criminelen kunnen verhuren zonder zich zorgen te hoeven maken dat zij door de politie worden gepakt, zoals zij zouden doen als zij hun eigen aanvallen uitvoerden.

RaaS werkt via het gebruik van "affiliate" programma's, wat in wezen programma's zijn die mensen in staat stellen geld te verdienen met het verspreiden van malware. Affiliates worden betaald voor elk slachtoffer dat ze infecteren en voor elke keer dat de malware inkomsten genereert. Hoe succesvoller een affiliate is bij het verspreiden van RaaS, hoe meer geld ze kunnen verdienen.

Hoe werkt het?

Ransomware wordt meestal afgeleverd via e-mail of via een website die gehackt is. De malware versleutelt vervolgens alle bestanden van de gebruiker en geeft een waarschuwing weer waarin staat dat de gebruiker de federale wetten heeft overtreden, waardoor zijn computer wordt vergrendeld. De aanvaller informeert de gebruiker vervolgens dat hij zijn computer kan ontgrendelen door losgeld te betalen - meestal tussen $200 en $600 - via bitcoin of een andere cryptocurrency.

De reden dat RaaS-criminelen weg kunnen komen met dit soort oplichting is dat de meeste slachtoffers het niet melden als ze geïnfecteerd zijn met ransomware; in plaats daarvan proberen ze het probleem zelf op te lossen door het losgeld te betalen en er het beste van te hopen.

Bescherming nodig tegen ransomware-aanvallen? Lees meer over DMARC en Ransomware hier.

De anatomie van BlackCat Ransomware

Ransomware wordt beschouwd als een geraffineerde infectiemethode en heeft het potentieel om een geïnfecteerde host onbruikbaar te maken. Het kan grote schade toebrengen aan een organisatie als het niet snel wordt ontdekt. BlackCat ransomware is gedownload via Microsoft Office-bestanden die een ingesloten kwaadaardig uitvoerbaar bestand bevatten. De payload bevat code waarmee de malware zich over het besmette netwerk kan verspreiden, gericht op zowel Windows- als Linux-systemen.

De BlackCat ransomware wordt beschreven als een "meerfasige" aanval met als doel misbruik te maken van Active Directory (AD) gebruikers- en beheerdersaccounts om bestanden op doelcomputers te versleutelen. Bovendien maakt BlackCat/ALPHV ransomware gebruik van eerder gecompromitteerde gebruikersgegevens om initiële toegang te krijgen tot het systeem van het slachtoffer.

Hoe BlackCat Ransomware te voorkomen?

Handmatige stappen om BlackCat Ransomware aanvallen te voorkomen:

- Werk uw software regelmatig bij. Ransomware is meestal gericht op oudere systemen of systemen die al een tijdje niet zijn bijgewerkt, dus zorg ervoor dat u weet welke software er op uw computer draait en zorg ervoor dat deze up-to-date is.

- Maak regelmatig back-ups van al uw bestanden en bewaar ze op twee verschillende plaatsen (bijvoorbeeld op twee verschillende externe harde schijven). Op die manier hebt u, als een schijf het begeeft of geïnfecteerd raakt met malware, nog steeds kopieën van al uw bestanden ergens anders op een andere schijf of in de cloud, ergens veilig voor schade!

- Gebruik sterke wachtwoorden die nergens anders worden hergebruikt (vooral niet meerdere keren op verschillende accounts), en klik nooit op links die via e-mail worden verstuurd - zelfs niet als het lijkt alsof ze van iemand komen die u vertrouwt!

- Betaal het losgeld niet! Het betalen van criminelen is gewoon geld weggooien. De enige manier waarop ze je gegevens deblokkeren (beweren ze) is als je ze eerst betaalt - maar ze liegen! Trap er niet in!

- Probeer het ingebouwde Windows hulpprogramma voor bestandsherstel om uw bestanden te herstellen vanaf Shadow Copies (een back-up systeem). Het werkt misschien niet 100% van de tijd, maar het is zeker het proberen waard! U vindt deze tool onder "Systeemherstel" in uw Configuratiescherm (zoek op "Systeemherstel" als u het niet meteen ziet).

Tools die u kunt inzetten om BlackCat Ransomware aanvallen te voorkomen:

1. Het goede nieuws is dat er een opkomende technologie is die u kan helpen uw bedrijf te beschermen tegen BlackCat ransomware: DMARC.

A DMARC-beleid stelt e-mailverzenders in staat om ontvangende servers te vertellen of e-mailberichten legitiem zijn of niet. Dit betekent dat als een aanvaller probeert een phishing-e-mail te verzenden met kwaadaardige code als bijlage, de server van de ontvanger weet dat deze niet afkomstig is van de legitieme domeineigenaar en deze kan weigeren voordat er schade wordt aangericht.

Ontvang uw gratis DMARC analyzer vandaag.

2. Multi-factor authenticatie (MFA) is een manier om hackers buiten uw accounts te houden en u toch vrij toegang te geven. Door twee of meer stukken informatie te gebruiken om uw identiteit te verifiëren, is het veel moeilijker voor iemand die uw wachtwoord of andere identificerende informatie heeft gestolen om op uw account te komen zonder door MFA te worden gedetecteerd.

3. Firewalls kunnen bescherming bieden tegen veel BlackCat ransomware aanvallen. Een firewall is software die samenwerkt met uw besturingssysteem om ongeoorloofde toegang tot uw computer te blokkeren, inclusief toegang door kwaadaardige code zoals ransomware. De meeste besturingssystemen bevatten firewalls, maar als je er geen hebt of een extra laag van bescherming wilt, zijn er genoeg gratis opties beschikbaar-en vele zijn eenvoudig te installeren.

- DMARC MSP Praktijkstudie: CloudTech24 vereenvoudigt domeinbeveiligingsbeheer voor klanten met PowerDMARC - 24 oktober 2024

- De veiligheidsrisico's van het verzenden van gevoelige informatie via e-mail - 23 oktober 2024

- 5 soorten zwendelpraktijken met e-mails van de sociale zekerheid en hoe ze te voorkomen - 3 oktober 2024