Belangrijkste Conclusies

- A CAA-record bepaalt welke certificeringsinstanties SSL/TLS-certificaten kunnen uitgeven voor uw domein.

- Het voorkomt onbevoegde uitgifte van certificatenen vermindert het risico op phishing- of imitatieaanvallen.

- DNS-gebaseerde handhaving zorgt ervoor dat alleen CA's op de lijst certificaten kunnen valideren en uitgeven voor uw site.

- Het sluit aan bij de doelstellingen van compliance frameworks zoals NIST en PCI DSS door een sterke controle over certificaatbeheer aan te tonen.

- In combinatie met SPF, DKIM en DMARC creëert CAA een verdediging over het hele spectrum voor uw web- en e-mailbeveiliging.

Een Certificate Authority Authorization (CAA)-record is een DNS-recordtype waarmee domeineigenaren kunnen aangeven welke Certificate Authorities (CA's) SSL/TLS-certificaten voor hun domein mogen uitgeven. Eenvoudig gezegd fungeert het als een controlemechanisme dat de uitgifte van certificaten beperkt tot vertrouwde providers, waardoor het risico op ongeautoriseerde of frauduleuze certificaten wordt verminderd.

Als u zich afvraagt wat een CAA-record is, het is in feite een manier om de digitale identiteit van uw domein op DNS-niveau te beschermen. Zonder een CAA-record kan elke vertrouwde CA een certificaat voor uw domein uitgeven, wat identiteitsfraude of misbruik mogelijk maakt. Een correct geconfigureerd CAA-record versterkt de geloofwaardigheid van uw site, voorkomt ongeoorloofde certificaatuitgifte en voegt een belangrijke beveiligingslaag toe aan uw algehele domeinbeveiligingsstrategie.

Wat is een CAA Record?

Een CAA-record is een eenvoudige vermelding in uw DNS die fungeert als uw persoonlijke, openbare uitsmijterlijst. Het vertelt de wereld expliciet: "Alleen deze specifieke, vooraf goedgekeurde Certificate Authorities mogen SSL/TLS-certificaten voor mijn domein."

Dit is niet slechts een beleefde suggestie; het is een verplichte regel voor Certificaatautoriteiten, zoals gedefinieerd door het CA/Browser Forum Basisvereisten. Elke CA moet uw CAA-record controleren voordat ze een certificaat uitgeven en als ze niet geautoriseerd zijn, moeten ze de uitgifte weigeren.

Waarom is CAA belangrijk?

In een wereld zonder hackers zou een opendeurbeleid prima zijn geweest. Maar het web is een bruisende, chaotische stad. Een stevig deurbeleid, afgedwongen door een CAA record, is om verschillende redenen essentieel:

Voorkomt imitators

CAA-records zorgen ervoor dat onbevoegde CA's geen frauduleuze certificaten voor jouw domein kunnen uitgeven, waardoor digitale oplichters geen overtuigende nepwinkel naast jouw domein kunnen opzetten.

Beschermt uw reputatie

Een vervalst certificaat kan worden gebruikt bij phishing-aanvallen of "man-in-the-middle"-constructies, waardoor uw vertrouwde merk in verband wordt gebracht met criminele activiteiten. Een CAA record is je eerste verdedigingslinie tegen deze reputatieschade.

Handhaaft uw beveiligingsnormen

U kiest welke CA's voldoen aan uw beveiligings- en doorlichtingsstandaarden. CAA zorgt ervoor dat niemand anders, geen gecompromitteerde partner, geen malafide werknemer, geen slimme aanvaller, uw keuze kan omzeilen.

Het is een vinkje voor naleving.

Voor organisaties die zich houden aan strenge beveiligingsraamwerken zoals NIST of PCI DSS, is het aantonen van controle over de uitgifte van certificaten niet alleen een goede gewoonte, maar vaak ook een vereiste.

Hoe werkt een CAA Record?

Wanneer een CA een certificaataanvraag voor je domein ontvangt, controleert hij je DNS op het CAA-record. Het record zelf is een duidelijke instructie, bestaande uit drie delen: een vlag, een tag en een waarde.

Het CAA-verslag volgt deze structuur:

example.com. IN CAA <flag> <tag> <value>

Meestal is de vlag 0 en kunnen er meerdere records naast elkaar bestaan, één voor elke autorisatie-instructie.

- Vlag: De vlag wordt meestal op 0 gezet. Als je hem echter op 128 zet (de 'kritieke' vlag), krijgt de CA de opdracht om de uitgifte te weigeren als hij de tag niet herkent, wat nog een extra veiligheidslaag toevoegt.

- Tag: Dit is de specifieke instructie. Er zijn drie hoofdopdrachten:

- uitgave: Geeft een CA toestemming om standaardcertificaten uit te geven.

- issuewild: Geeft toestemming voor wildcard certificaten (bijv, *.example.com). Dit kan worden toegewezen aan dezelfde of een andere CA dan de uitgifte tag.

- iodef: Dit is de "meld een incident" instructie. Het geeft een e-mailadres waar een CA een melding naartoe kan sturen als iemand heeft geprobeerd een certificaat van hen te krijgen zonder autorisatie.

- Waarde: Dit is de naam van de geautoriseerde CA of het rapporterende e-mailadres.

| CAA-recordsyntaxis | Wat het betekent |

|---|---|

| voorbeeld.com. IN CAA 0 afgifte "digicert.com". | "Alleen DigiCert kan standaardpassen uitgeven voor deze locatie." |

| voorbeeld.com. IN CAA 0 issuewild "sectigo.com". | "Voor all-access wildcardpassen staat alleen Sectigo op de lijst." |

| voorbeeld.com. IN CAA 0 iodef "mailto:[email protected]" | "Als iemand anders probeert een pas te krijgen, stuur dan onmiddellijk een e-mail naar de beveiligingsmanager." |

Veelgebruikte CAA-tags en wat ze doen

CAA-records gebruiken specifieke tags om te bepalen hoe certificeringsinstanties SSL/TLS-certificaten voor uw domein kunnen uitgeven. Elke tag heeft een specifiek doel en is van toepassing op verschillende certificeringsscenario's:

-kwestie

De issue-tag machtigt specifieke certificeringsinstanties om standaard SSL/TLS-certificaten voor uw domein uit te geven. Deze wordt gebruikt wanneer u expliciet één of meer vertrouwde CA's wilt toestaan en alle andere wilt blokkeren voor het uitgeven van certificaten.

-uitgiftewild

De issuewild-tag bepaalt welke certificeringsinstanties wildcardcertificaten voor uw domein mogen uitgeven (bijvoorbeeld *.example.com). Deze tag is alleen relevant als u wildcardcertificaten gebruikt en afzonderlijke controle wilt over de uitgifte ervan.

-iodef

De iodef-tag bepaalt waar certificaatautoriteiten rapporten naartoe moeten sturen als er een poging tot ongeoorloofde of ongeldige certificaatuitgifte plaatsvindt. Deze rapporten worden doorgaans naar een e-mailadres of URL gestuurd, zodat domeineigenaren mogelijk misbruik kunnen opsporen en hierop kunnen reageren.

Samen geven deze tags domeineigenaren veel meer controle over hoe certificaten worden uitgegeven, terwijl het ook gemakkelijker wordt om misbruik of pogingen tot verkeerde configuratie vroegtijdig op te sporen, voordat ze uitgroeien tot iets groters.

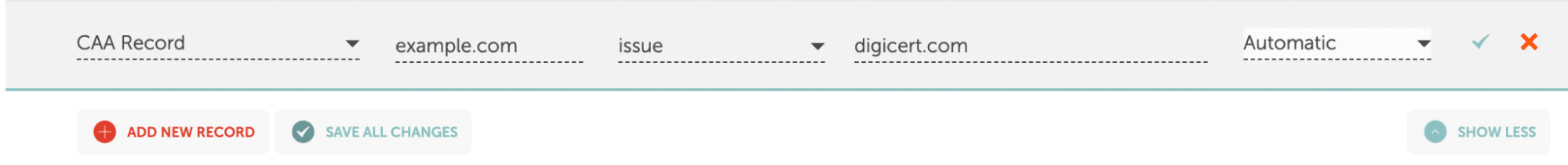

Hoe een CAA-record instellen

Het instellen van een CAA-record gebeurt in je DNS-beheerconsole.

1. Uw DNS invoeren: Log in bij uw domeinregistrar of DNS-provider.

2. Plaats een nieuwe regel: Zoek het gebied om een nieuw DNS-record toe te voegen.

3. Schrijf de instructie:

-

- Type: CAA

- Host/Naam: Je domein (bijv, example.com)

- Label: Kies kwestie, Uitgiftewildof iodef.

- Waarde: Voer de domeinnaam van de CA in tussen aanhalingstekens (bijv, "digicert.com").

- Vlag: Stel deze in op 0.

4. Publiceren en controleren: Sla het record op. Het kan enige tijd duren voordat DNS-wijzigingen zich over het internet verspreiden. Gebruik PowerDMARC's online CAA-checker om er zeker van te zijn dat uw beleid zichtbaar en correct is.

Hoe PowerDMARC kan helpen

PowerDMARC's Certification Authority Authorization Checker is het hulpprogramma dat u gebruikt om uw eigen deurbeleid te inspecteren. Het is een krachtig, gratis hulpprogramma dat is ontworpen om direct uw CAA-records te controleren en te bevestigen dat alleen de door u gekozen CA's op de lijst staan.

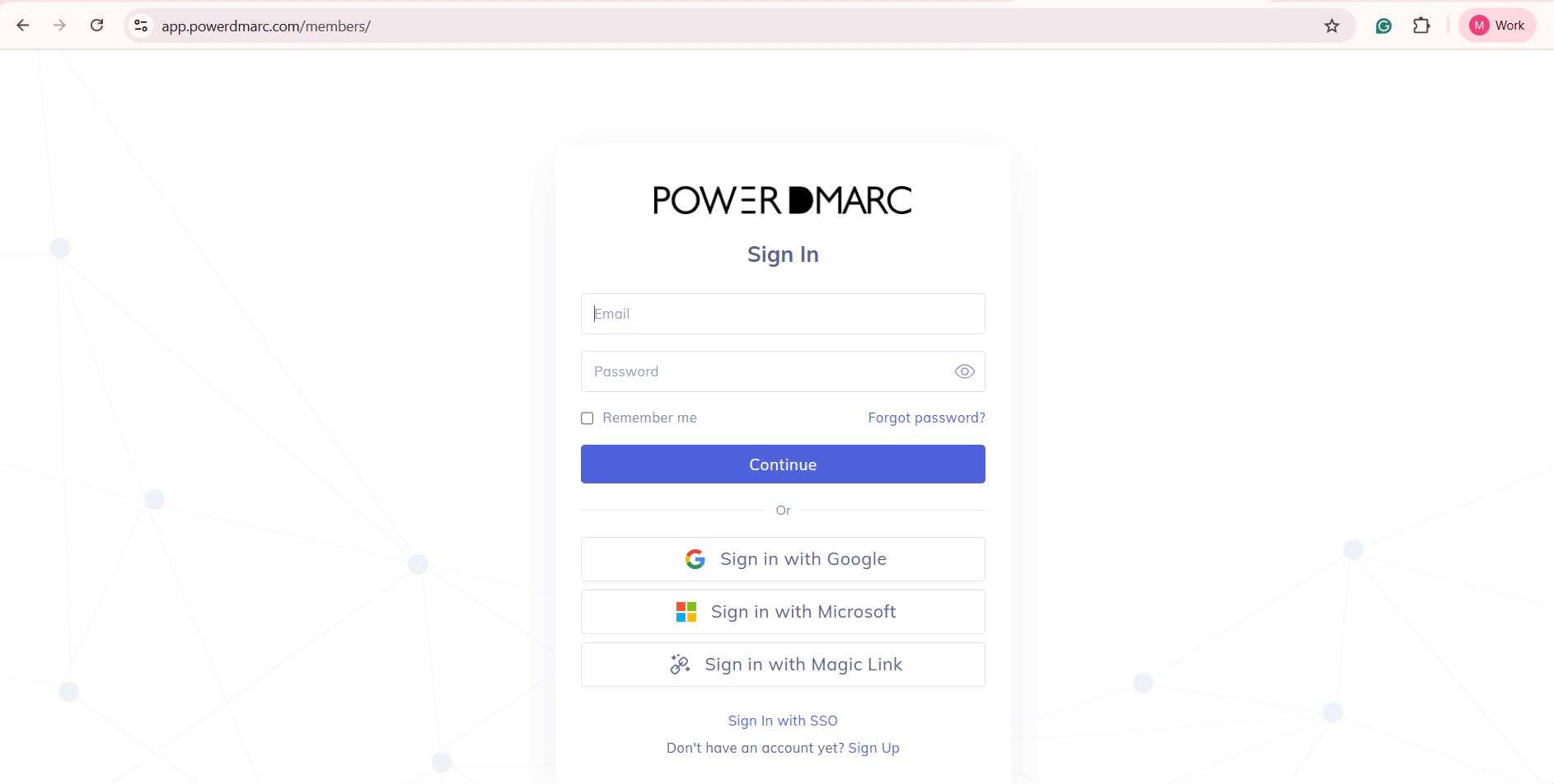

Stap 1: Meld je gratis aan bij PowerDMARC

Aanmelden krijgt u toegang tot een hele reeks DNS- en e-mailverificatiehulpmiddelen om uw domein veilig te houden.

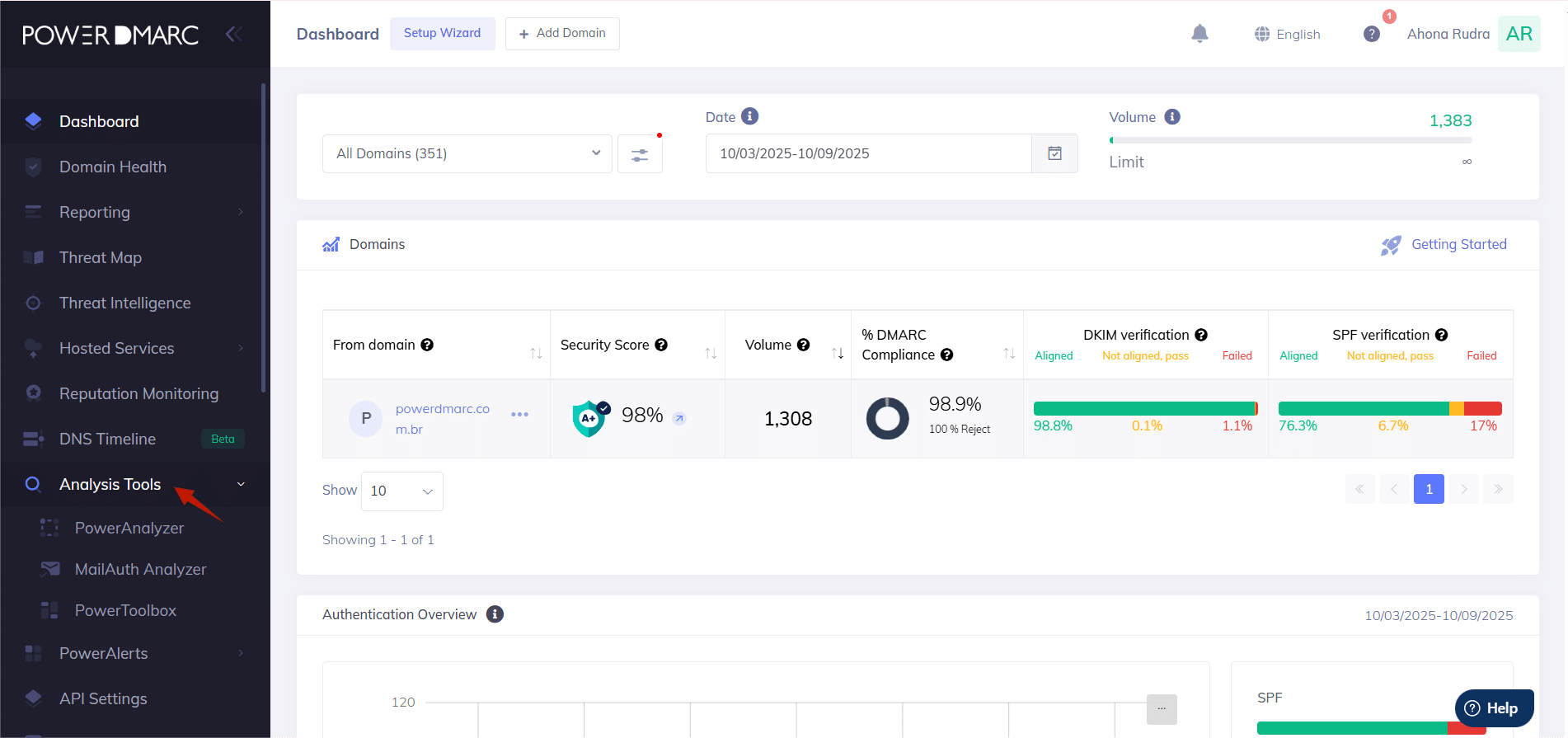

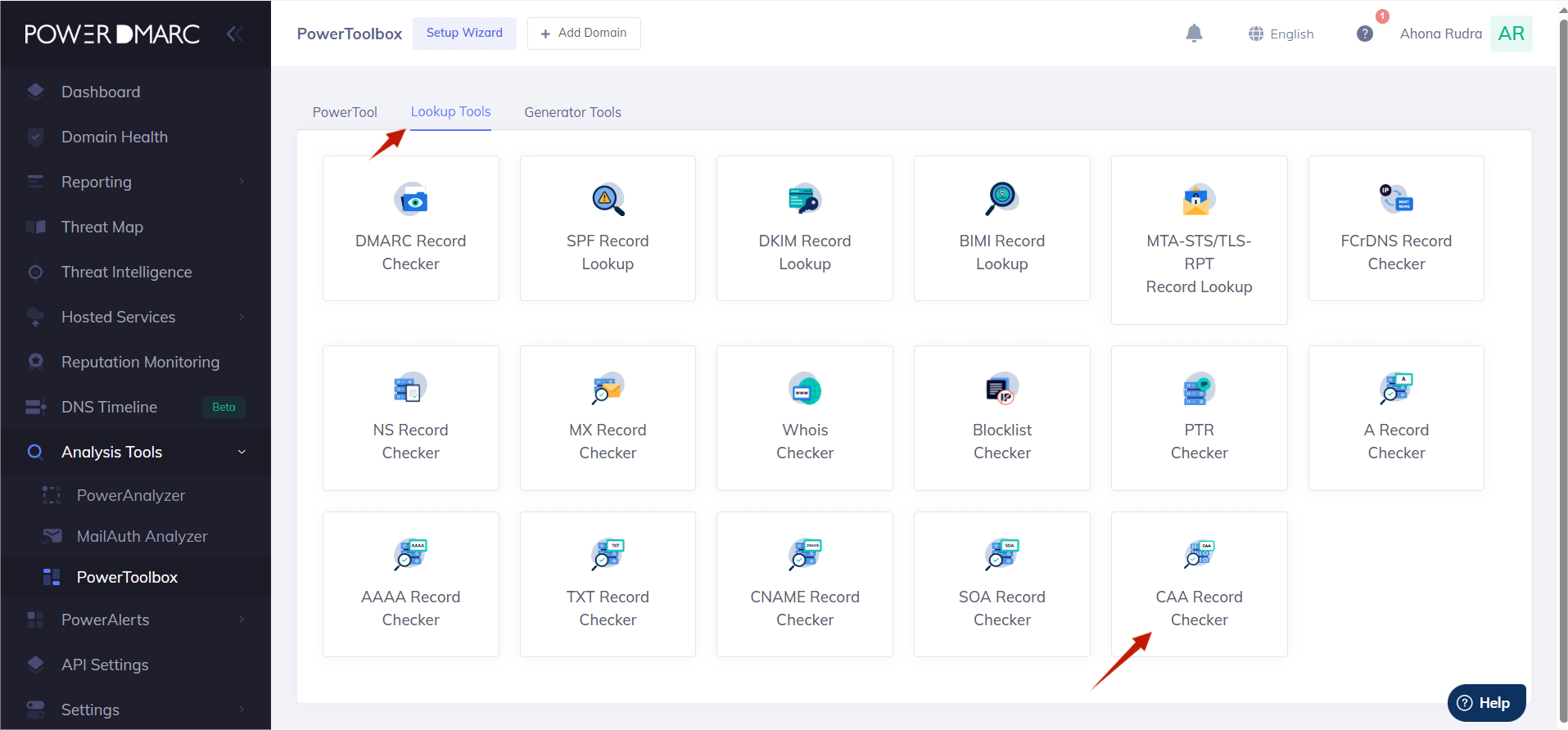

Stap 2: Ga naar Analysehulpmiddelen > Opzoekhulpmiddelen > CAA-checker

Navigeer in het hoofdmenu naar onze Analysehulpmiddelen. Je vindt de CAA-checker op het tabblad tabblad Lookup Tools.

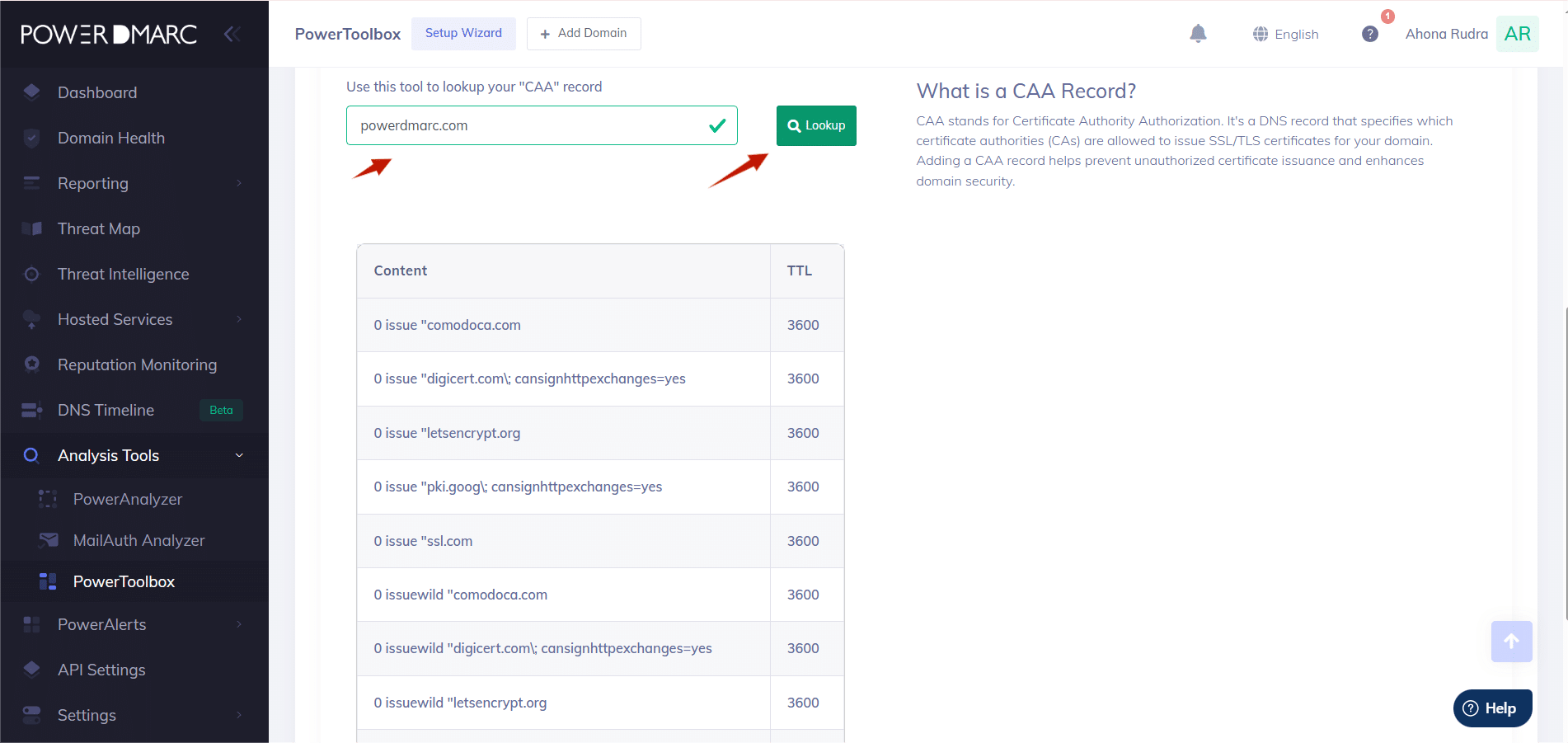

Stap 3: Voer je domeinnaam in

Voer het domein in dat je wilt inspecteren (bijv, powerdmarc.com) in de toolbox en druk op de knop "Lookup".

Stap 4: De geautoriseerde lijst bekijken

De tool zal onmiddellijk je DNS bevragen en je actieve CAA-beleid weergeven. Je kunt de geautoriseerde CA's bekijken en eenvoudig zien welke er niet zouden moeten zijn. De tool toont ook de TTL (Time to Live) voor elke record.

Stap 5: Problemen oplossen

Als de checker misconfiguraties of ongeautoriseerde vermeldingen aangeeft, kun je de gedetailleerde informatie gebruiken om terug te gaan naar je DNS-provider en problemen op te lossen.

Belangrijk: Een goede CAA-checker helpt u bij het voorkomen van de uitgifte van ongeautoriseerde certificaten, het verbeteren van de domeinbeveiliging, het identificeren en effectief oplossen van misconfiguraties en het garanderen van compliance en een beter beheer van SSL-certificaten.

Beginnersfouten die je moet vermijden

- Typefouten op de lijst: De naam van een CA verkeerd spellen ("digicert.co" in plaats van "digicert.com) zal ze volledig blokkeren.

- Het iodef rapport vergeten: Als u uw uitsmijter niet vertelt waar hij incidentrapporten naartoe moet sturen, weet u nooit of iemand uw beveiliging aan het testen is.

- One-Size-Fits-All-beleid: Als u één CA gebruikt voor standaarddomeinen en een andere voor jokertekens, hebt u twee aparte records nodig (uitgifte en issuewild).

Wanneer moet u een CAA-record gebruiken?

Een CAA-record wordt sterk aanbevolen voor elk domein dat SSL/TLS-certificaten gebruikt, vooral wanneer misbruik van certificaten kan leiden tot problemen op het gebied van beveiliging, vertrouwen of naleving. Door te beperken welke certificeringsinstanties certificaten voor uw domein kunnen uitgeven, vermindert CAA het risico op ongeoorloofde of onbedoelde uitgifte van certificaten.

CAA is vooral belangrijk voor bedrijven die meerdere domeinen of subdomeinen beheren, e-commercebedrijven die gevoelige klantgegevens verwerken en organisaties die klantgerichte websites beheren waar vertrouwen cruciaal is. Het is ook zeer waardevol voor bedrijven die met meerdere teams of leveranciers werken, waar certificaatbeheer verspreid kan zijn en moeilijker centraal te beheren is.

Het controleren van CA-autorisatie is essentieel in omgevingen waar een gecompromitteerd of onjuist uitgegeven certificaat identiteitsfraude, man-in-the-middle-aanvallen of imagoschade kan veroorzaken. Zelfs kleinere organisaties en informatieve websites hebben baat bij het afdwingen van CAA-beperkingen, aangezien elk domein dat SSL gebruikt, afhankelijk is van de integriteit van het certificaat. Het implementeren van een CAA-record biedt een extra laag van controle en zichtbaarheid die de algehele domeinbeveiliging versterkt, ongeacht de grootte van de organisatie.

Conclusie

Neem de volledige controle over wie SSL/TLS-certificaten uitgeeft voor uw domein. Een CAA-record fungeert als uw geautoriseerde lijst met goedgekeurde certificeringsinstanties en blokkeert het aanmaken van een certificaat in uw naam door anderen.

Dit is je beste verdediging tegen phishing en merkvervalsingsaanvallen die het vertrouwen van klanten kunnen schaden. Maar alleen een record aanmaken is niet genoeg. Om er zeker van te zijn dat het correct werkt, is regelmatige verificatie noodzakelijk. PowerDMARC biedt de deskundige tools die u nodig hebt om niet alleen uw CAA-configuratie te controleren, maar ook om een complete, meerlaagse verdediging in te zetten die web- en e-mailbeveiliging integreert.

Laat de uitgifte van certificaten niet aan het toeval over. Meld u vandaag nog aan bij PowerDMARC vandaag nog aan om onze gratis CAA Checker te gebruiken, uw beveiligingsstatus te valideren en volledig inzicht en controle te krijgen over de verificatieprotocollen van uw domein.

Veelgestelde vragen (FAQ's)

Wat doet een CAA-record?

Een CAA-record is een openbare policy in uw DNS die verklaart welke specifieke certificeringsinstanties SSL/TLS-certificaten mogen uitgeven voor uw domein.

Heb ik een CAA-record nodig voor mijn domein?

Nee, het is niet verplicht om een website te laten functioneren. Maar zonder kan elke CA een certificaat voor uw domein uitgeven als een aanvraag door hun validatie komt. Dit creëert een potentieel veiligheidsrisico.

Kan ik meerdere CAA-bestanden hebben?

Absoluut. Als u meer dan één Certificate Authority gebruikt, maakt u gewoon een apart issue of issuewild CAA record aan voor elke geautoriseerde provider.

Wat gebeurt er als ik geen CAA-record vestig?

Als je geen CAA record hebt, vertel je de wereld in feite dat je geen voorkeur hebt. Dit betekent dat elk van de honderden CA's een certificaat voor jouw domein kan uitgeven, wat de kans op een verkeerde uitgifte, per ongeluk of kwaadwillig, aanzienlijk vergroot.