Kluczowe wnioski

- Serwer DNS tłumaczy czytelne dla człowieka nazwy domen na adresy IP, umożliwiając przyjazną dla użytkownika nawigację w Internecie.

- Serwery DNS działają poprzez odbieranie zapytania o nazwę domeny od klienta i przekazywanie go przez hierarchię serwerów DNS, aż do znalezienia odpowiedniego adresu IP.

- Istnieją różne typy serwerów DNS, w tym serwery rekursywne, autorytatywne, buforujące i przekazujące, z których każdy pełni określoną funkcję w procesie rozpoznawania DNS.

- Serwery DNS nie tylko upraszczają dostęp do sieci, ale także poprawiają rozkład obciążenia, redundancję i bezpieczeństwo ruchu internetowego.

- Zrozumienie sposobu działania serwerów DNS ma kluczowe znaczenie dla rozwiązywania problemów z łącznością internetową i optymalizacji wydajności online.

Za każdym razem, gdy wpisujesz adres strony internetowej i naciskasz klawisz Enter, w ułamku sekundy przed załadowaniem strony dzieje się coś – ciche wyszukiwanie, którego nigdy nie widzisz, o którym nigdy nie myślisz i którego rzadko zauważasz, gdy działa. Tym właśnie zajmuje się serwer DNS.

W tym artykule omówimy, jak działają serwery DNS, jakie zagrożenia im zagrażają oraz dlaczego stanowią one kluczowy element bezpieczeństwa w Internecie, zwłaszcza jeśli chodzi o ochronę systemów pocztowych przed spoofingiem i nadużyciami.

Co to jest serwer DNS?

Serwer DNS umożliwia dostęp do stron internetowych przy użyciu prostych nazw domen zamiast długich numerycznych adresów IP. Kiedy wpisujesz adres URL w przeglądarce, serwer DNS przekształca tę nazwę na właściwy adres IP, dzięki czemu Twoje żądanie trafia do właściwego miejsca docelowego.

Często określa się go mianem internetowej książki telefonicznej, ale to porównanie oddaje tylko część prawdy. Mówiąc dokładniej: DNS to system i protokół, które umożliwiają rozpoznawanie nazw domen, natomiast serwer DNS to infrastruktura, która je obsługuje i odpowiada na zapytania użytkowników.

Podstawowa funkcja

Serwery DNS przekształcają przyjazne dla użytkownika nazwy domen w adresy IP zrozumiałe dla komputerów. Na przykład: wpisujesz: wikipedia.org, serwer DNS zwraca: 208.80.154.224, a następnie przeglądarka łączy się z tym adresem IP, aby załadować stronę

Tłumaczenie to odbywa się automatycznie w tle za każdym razem, gdy odwiedzasz stronę internetową, wysyłasz wiadomość e-mail lub korzystasz z aplikacji.

Dlaczego po prostu nie użyć adresów IP?

Technicznie rzecz biorąc, byłoby to możliwe, ale byłoby to niepraktyczne, ponieważ:

- Zapamiętanie skomplikowanych adresów IP, takich jak 142.250.190.46, jest znacznie trudniejsze niż zapamiętanie adresu google.com. Każda strona ma inny adres IP, co sprawia, że zapamiętanie ich wszystkich jest praktycznie niemożliwe.

- Serwery są przenoszone, wymieniane lub rozdzielane między wiele maszyn w ramach równoważenia obciążenia. Nazwy domen pozostają niezmienne, podczas gdy adresy IP, na których opierają się serwery, zmieniają się w tle.

- Duże serwisy korzystają z dziesiątek lub setek adresów IP. System DNS może przekierować użytkownika do najbliższego lub najmniej obciążonego serwera, a użytkownik nawet o tym nie wie.

Jak działa rozpoznawanie adresów DNS

Za każdym razem, gdy odwiedzasz stronę internetową lub wysyłasz wiadomość e-mail, w tle odbywa się wyszukiwanie DNS. Choć wydaje się to trwać tylko chwilę, w rzeczywistości kryje się za tym uporządkowany proces.

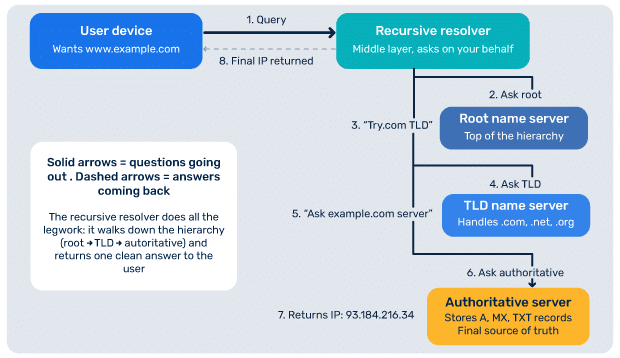

W skrócie proces wygląda następująco:

- Twoja przeglądarka wysyła zapytanie do rekurencyjnego serwera nazw

- Moduł rozpoznający sprawdza w swojej pamięci podręcznej, czy istnieje już odpowiedź

- Jeśli nie zostanie znaleziony, wysyła zapytanie do głównych serwerów nazw

- Zapytanie jest kierowane do odpowiedniego serwera domeny najwyższego poziomu (TLD) (.com, .org itp.)

- Serwer TLD wskazuje na autorytatywny serwer nazw

- Serwer referencyjny zwraca prawidłowy adres IP

- Moduł resolver buforuje odpowiedź zgodnie z czasem życia (TTL)

- Twoja przeglądarka łączy się z serwerem docelowym

W tym przypadku ważną rolę odgrywa buforowanie: jeśli odpowiedź DNS jest już zapisana w pamięci, proces przebiega znacznie szybciej, w przeciwnym razie uruchamiany jest pełny łańcuch wyszukiwania. System ten jest wydajny, ale stwarza również punkty, w których mogą wystąpić błędy lub dojść do manipulacji.

Możesz sprawdzić rozdzielczość DNS swojej domeny w czasie rzeczywistym, korzystając z naszego bezpłatnego narzędzia do sprawdzania DNS.

4 podstawowe typy serwerów DNS

Aby dobrze zrozumieć system DNS, warto zapoznać się z rolami pełnionymi przez różne typy serwerów DNS:

Rekursywny moduł rozpoznający

Rekursywny serwer DNS to pierwszy punkt, do którego trafia Twoje zapytanie. Pełni on rolę pośrednika między Twoim urządzeniem a pozostałą częścią systemu DNS.

Serwery nazw głównych

Serwery te znajdują się na szczycie hierarchii DNS. Kierują one zapytania do odpowiednich serwerów domen najwyższego poziomu.

Serwery nazw domen najwyższego poziomu

Serwery nazw TLD obsługują rozszerzenia domen, takie jak .com, .net czy .org, i kierują zapytania do właściwego serwera autorytatywnego.

Autorytatywne serwery nazw

To one dostarczają ostatecznej odpowiedzi. Autorytatywne serwery nazw przechowują rekordy DNS dla danej domeny, w tym rekordy A, MX i TXT. W przypadku poczty elektronicznej i bezpieczeństwa serwer autorytatywny ma szczególne znaczenie, ponieważ to właśnie tam przechowywane są rekordy uwierzytelniające.

Zagrożenia dla bezpieczeństwa DNS: dlaczego serwery DNS stanowią punkt wrażliwy na ataki

System DNS nie został pierwotnie zaprojektowany z myślą o wysokim poziomie bezpieczeństwa. W rezultacie stał się częstym celem ataków. Do najczęstszych ataków na system DNS należą:

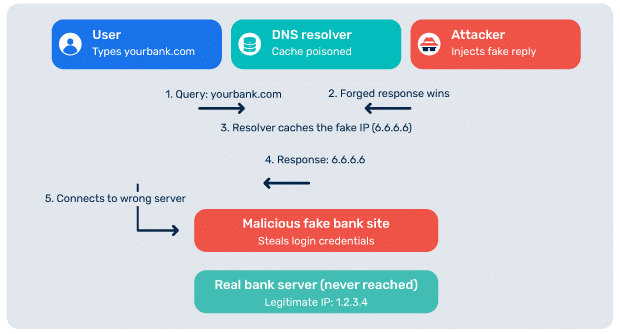

Fałszowanie adresów DNS (zatrucie pamięci podręcznej)

fałszowanie adresu DNS jest to zagrożenie bezpieczeństwa, w ramach którego osoby atakujące wprowadzają fałszywe informacje DNS do pamięci podręcznej serwera DNS. Może to spowodować przekierowanie użytkowników na złośliwe strony internetowe bez ich wiedzy.

Jak to działa:

Kiedy wpisujesz w przeglądarce adres URL, np. „yourbank.com”, Twój komputer zwraca się do serwera DNS z prośbą o przetłumaczenie tej nazwy na adres IP (rzeczywisty adres numeryczny serwera). Do spoofingu DNS dochodzi, gdy osoba atakująca wprowadza fałszywe informacje do procesu wyszukiwania DNS. Powoduje to, że serwer DNS zwraca adres IP złośliwego serwera zamiast prawidłowego. Następnie przeglądarka łączy się ze stroną atakującego, często bez żadnych widocznych oznak, że coś jest nie tak.

Ryzyko związane z fałszowaniem adresów DNS:

- Osoby atakujące mogą tworzyć przekonujące fałszywe wersje stron bankowych, stron logowania do poczty elektronicznej lub innych serwisów w celu wykradzenia danych logowania i danych osobowych.

- Mogą go również wykorzystywać do rozpowszechniania złośliwego oprogramowania lub do cenzurowania i monitorowania ruchu sieciowego. Ponieważ adres URL w przeglądarce nadal wygląda na poprawny, ofiary często nie mają pojęcia, że zostały przekierowane.

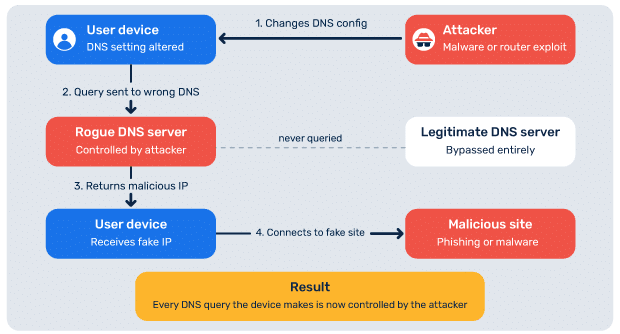

Przejęcie kontroli nad DNS

W przypadku przejęcia kontroli nad DNS atakujący przejmują kontrolę nad ustawieniami lub wpisami DNS. Dzięki temu mogą przekierowywać ruch sieciowy, przechwytywać komunikację lub manipulować usługami, takimi jak poczta elektroniczna.

Jak to działa:

Istnieje kilka typowych sposobów, w jakie dochodzi do przejęcia kontroli nad DNS:

- W przypadku lokalnego przejęcia kontroli złośliwe oprogramowanie zainstalowane na urządzeniu zmienia ustawienia DNS systemu, kierując je na fałszywy serwer.

- W przypadku przejęcia kontroli nad routerem cyberprzestępcy wykorzystują słabe lub domyślne dane logowania do routera, aby zmienić ustawienia DNS w routerze domowym lub biurowym, co z kolei ma wpływ na wszystkie urządzenia w sieci.

- W przypadku ataku typu „man-in-the-middle” osoby atakujące przechwytują ruch DNS między użytkownikiem a jego legalnym serwerem DNS, modyfikując odpowiedzi w trakcie przesyłania.

- W przypadku ataków z wykorzystaniem fałszywych serwerów DNS hakerzy przejmują kontrolę nad prawdziwym serwerem DNS u dostawcy usług internetowych (ISP) lub na poziomie organizacji, co może naraz dotknąć ogromną liczbę użytkowników.

Ryzyko związane z przejęciem kontroli nad DNS:

- Kradzież danych uwierzytelniających za pośrednictwem fałszywych stron logowania, rozpowszechnianie złośliwego oprogramowania, wstrzykiwanie reklam lub inwigilacja.

- Przekierowywanie użytkowników na strony reklamowe lub wyszukiwarek, gdy błędnie wpiszą adres domeny, lub blokowanie dostępu do niektórych stron.

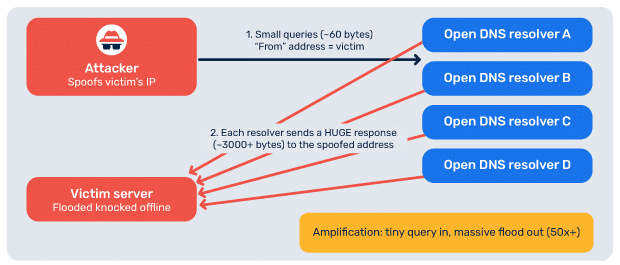

Ataki amplifikacyjne na system DNS

Ataki amplifikacyjne DNS są wykorzystywane w rozproszonych atakach typu „odmowa usługi”, w których atakujący przeciążają systemy, wykorzystując odpowiedzi na zapytania DNS.

Jak to działa:

Atakujący wysyła zapytania DNS do publicznie dostępnych serwerów DNS, ale fałszuje źródłowy adres IP tych zapytań, tak aby wyglądało, jakby pochodziły one z adresu IP ofiary. Serwer DNS, sądząc, że zapytanie wysłała ofiara, wysyła odpowiedź do ofiary zamiast do atakującego.

Wybierając typy zapytań, które generują obszerne odpowiedzi (takie jak zapytania typu ANY lub rekordy związane z DNSSEC), osoba atakująca może przekształcić niewielkie żądanie o wielkości około 60 bajtów w odpowiedź liczącą kilka tysięcy bajtów. Współczynnik wzmocnienia może wynosić 50-krotność lub więcej, co oznacza, że osoba atakująca dysponująca skromną przepustowością może wygenerować atak zalewowy wielokrotnie większy od pierwotnego żądania, skierowany przeciwko ofierze.

Ryzyko związane z atakami amplifikacyjnymi na system DNS:

- Przerwa w działaniu usługi

- Utrata przychodów z działalności gospodarczej

- Potencjalne szkody wizerunkowe

W jaki sposób protokół DNSSEC pomaga chronić integralność systemu DNS

DNSSEC, czyli rozszerzenia zabezpieczeń systemu nazw domenowych (Domain Name System Security Extensions), wprowadzają dodatkową warstwę weryfikacji odpowiedzi DNS. Zamiast ślepo ufać odpowiedzi DNS, DNSSEC gwarantuje, że odpowiedź jest autentyczna i nie została zmieniona podczas przesyłania. Odbywa się to za pomocą podpisów kryptograficznych. Oto, w jaki sposób chroni to integralność DNS:

1. Zapobiega fałszowaniu adresów DNS: Atakujący często próbują wprowadzić fałszywe odpowiedzi DNS. Dzięki protokołowi DNSSEC fałszywe odpowiedzi nie będą miały prawidłowych podpisów, w związku z czym program obsługujący adresy DNS je odrzuca.

2. Zapewnia, że dane nie zostały zmienione: protokół DNSSEC gwarantuje, że otrzymany adres IP jest dokładnie taki, jaki opublikował właściciel domeny, i że nikt nie zmienił go podczas przesyłania.

3. Uwierzytelnia źródło danych: protokół DNSSEC potwierdza, że odpowiedź rzeczywiście pochodzi z autorytatywnego serwera DNS dla danej domeny, a nie od atakującego podszywającego się pod niego.

4. Tworzy łańcuch zaufania: DNSSEC działa w oparciu o hierarchię: strefa główna → TLD (.com, .org) → domena, gdzie każdy poziom weryfikuje poprawność następnego za pomocą kluczy kryptograficznych. Jeśli którekolwiek ogniwo zawiedzie, weryfikacja kończy się niepowodzeniem

Możesz sprawdzić swoją konfigurację DNSSEC za pomocą naszego bezpłatnego narzędzia do sprawdzania DNSSEC.

Oprócz protokołu DNSSEC, nowsze protokoły, takie jak DNS over HTTPS (DoH) i DNS over TLS (DoT), pomagają chronić zapytania DNS przed przechwyceniem.

- DoH wysyła zapytania DNS przez protokół HTTPS (ten sam protokół, który służy do bezpiecznego ruchu internetowego), przez co trudniej je odróżnić od zwykłego przeglądania stron i łatwiej ominąć filtrowanie sieciowe.

- Usługa DoT wysyła zapytania DNS przez dedykowane, szyfrowane połączenie TLS (zazwyczaj na porcie 853), zapewniając wysoki poziom prywatności dzięki wyraźnemu oddzieleniu od zwykłego ruchu internetowego.

Chociaż technologie te zwiększają bezpieczeństwo, nie zawsze są one powszechnie wdrażane. Powoduje to powstanie luk, które atakujący nadal mogą wykorzystywać.

Uwierzytelnianie DNS i poczty elektronicznej: bezpośrednie połączenie

System DNS odgrywa kluczową rolę w uwierzytelnianiu wiadomości e-mail. Bez wpisów DNS (opublikowanych na autorytatywnych serwerach DNS) współczesne standardy bezpieczeństwa poczty elektronicznej nie mogłyby funkcjonować.

Trzy kluczowe protokoły opierają się całkowicie na systemie DNS:

- RekordySPF(Sender Policy Framework) określają, które serwery mogą wysyłać wiadomości e-mail w imieniu danej domeny

- RekordyDKIM(DomainKeys Identified Mail) zawierają klucze publiczne służące do weryfikacji podpisów wiadomości e-mail

- RekordyDMARC(Domain-based Message Authentication Reporting & Conformance) określają, w jaki sposób serwery odbierające powinny postępować w przypadku nieudanego uwierzytelnienia

Wszystkie te dane są przechowywane jako wpisy DNS na autorytatywnym serwerze nazw. Powoduje to powstanie istotnej zależności. Jeśli Twój serwer DNS jest nieprawidłowo skonfigurowany lub został przejęty, uwierzytelnianie poczty elektronicznej może całkowicie przestać działać.

Na przykład, jeśli osoba atakująca uzyska dostęp do Twojego serwera DNS:

- Mogą oni modyfikować rekordy SPF w celu autoryzacji złośliwych nadawców

- Mogą one zastąpić klucze DKIM

- Mogą one osłabić lub uniemożliwić działanie zasad DMARC

Oprócz tych trzech podstawowych protokołów za pomocą rekordów DNS wdrażane są również dodatkowe standardy, takie jak Mail Transfer Agent Strict Transport Security (MTA-STS), Transport Layer Security Reporting (TLS-RPT) oraz Brand Indicators for Message Identification (BIMI).

Rozwiązywanie problemów: Serwer DNS nie odpowiada

Jednym z najczęstszych problemów związanych z DNS, z jakimi borykają się użytkownicy, jest komunikat o błędzie „Serwer DNS nie odpowiada”. Błąd ten oznacza, że urządzenie pomyślnie wysłało zapytanie DNS, ale nie otrzymało odpowiedzi od serwera DNS w oczekiwanym czasie. Bez tej odpowiedzi przeglądarka nie może przetłumaczyć nazwy domeny, takiej jak google.com, na adres IP, w związku z czym połączenie nie dochodzi do skutku i nie można uzyskać dostępu do strony, mimo że samo połączenie internetowe może działać na podstawowym poziomie.

Problem ten może wynikać z:

- Problemy z łącznością sieciową

- Nieprawidłowe ustawienia DNS

- Problemy z routerem lub dostawcą usług internetowych

- Zakłócenia spowodowane przez zaporę sieciową lub program antywirusowy

- Tymczasowe przerwy w działaniu serwerów DNS

W większości przypadków można to rozwiązać, wykonując kilka prostych czynności:

Krok 1: Zrestartuj router i urządzenie

Odłącz kabel zasilający routera i modemu, a następnie odczekaj 30 sekund. Następnie podłącz najpierw modem, a potem kabel routera i odczekaj kolejne 1–2 minuty przed ponownym uruchomieniem urządzenia.

Krok 2: Wyczyść pamięć podręczną DNS

Urządzenie przechowuje lokalną pamięć podręczną wyników wyszukiwania DNS, aby przyspieszyć działanie. Jeśli pamięć ta zawiera nieaktualne lub uszkodzone wpisy, urządzenie może nadal próbować nawiązać połączenie z serwerem, który nie jest już dostępny.

W systemie Windows 10 lub 11:

- Naciśnij klawisz Windows, wpisz cmd, kliknij prawym przyciskiem myszy pozycję „Wiersz polecenia” i wybierz opcję „Uruchom jako administrator”.

- W otwartym czarnym oknie wpisz polecenie „ipconfig /flushdns” i naciśnij klawisz Enter.

- Powinno pojawić się potwierdzenie: „Pamięć podręczna modułów DNS została pomyślnie wyczyszczona”.

W systemie macOS:

- Otwórz Terminal (naciśnij Cmd + Spacja, wpisz „Terminal” i naciśnij Enter).

- Wpisz: sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder, a następnie naciśnij klawisz Enter.

- Wpisz hasło administratora po wyświetleniu monitu

Dowiedz się, jak szczegółowo wyczyścić pamięć podręczną DNS w różnych systemach operacyjnych.

Krok 3: Przejdź na publicznego dostawcę usług DNS

Serwery DNS Twojego dostawcy usług internetowych są często wolniejsze, mniej niezawodne, a czasami podlegają filtrowaniu lub rejestrowaniu. Publiczni dostawcy usług DNS, tacy jak Cloudflare i Google, obsługują rozległe globalne sieci, które zostały specjalnie zoptymalizowane pod kątem szybkiego i dokładnego rozpoznawania adresów DNS.

Zalecane serwery to Cloudflare: 1.1.1.1 (główny) i 1.0.0.1 (rezerwowy) lub Google: 8.8.8.8 (główny) i 8.8.4.4 (rezerwowy).

Krok 4: Sprawdź ustawienia karty sieciowej

Czasami sama karta sieciowa ma nieprawidłowe ustawienia, nieaktualne sterowniki lub uszkodzony stos protokołów. Sprawdź aktywne połączenia, przerwij połączenie, a następnie nawiąż je ponownie, aby sprawdzić, czy to pomoże rozwiązać problem.

Krok 5: Tymczasowo wyłącz oprogramowanie zabezpieczające powodujące konflikt

Pakiety antywirusowe, zapory sieciowe i wirtualne sieci prywatne (VPN) często zawierają własne mechanizmy filtrowania lub przechwytywania adresów DNS. Gdy te mechanizmy działają nieprawidłowo, mogą w sposób niezauważalny blokować prawidłowe odpowiedzi DNS.

- Odłącz klientów VPN

- Funkcja ochrony przed fałszywymi alarmami dla oprogramowania antywirusowego innych producentów

- Wyłącz na chwilę zaporę sieciową dla aktywnej sieci, przeprowadź test, a następnie natychmiast ją ponownie włącz.

- Upewnij się, że nie jest włączony żaden ręczny serwer proxy, chyba że naprawdę go potrzebujesz.

Ważna uwaga: Jeśli wyłączenie jednej z tych opcji rozwiąże problem, oznacza to, że przyczyną jest konfiguracja danego oprogramowania, a nie samo oprogramowanie. Nie należy wyłączać narzędzi zabezpieczających; zamiast tego należy zmienić ustawienia narzędzia powodującego problem (często poprzez zezwolenie na dostęp do serwera DNS w jego konfiguracji) lub skontaktować się z działem pomocy technicznej.

Podsumowanie: Dlaczego ma to znaczenie dla Twojej organizacji

Niezawodny serwer DNS stanowi podstawę bezpiecznego programu pocztowego. Dla organizacji, które w dużym stopniu polegają na poczcie elektronicznej, wybór odpowiedniego serwera DNS ma jeszcze większe znaczenie.

Niewłaściwa konfiguracja serwera DNS może prowadzić do ataków typu spoofing i phishing, utraty zaufania do domeny, problemów z dostarczaniem wiadomości oraz pogorszenia reputacji. Stworzenie bezpiecznej infrastruktury DNS w połączeniu z prawidłowo skonfigurowanymi protokołami SPF, DKIM i DMARC ma kluczowe znaczenie dla ochrony zarówno użytkowników, jak i marki.

Sprawdź rekordy DNS swojej domeny za pomocą bezpłatnego narzędzia Domain Analyzer, aby upewnić się, że protokoły uwierzytelniania poczty elektronicznej są poprawnie skonfigurowane.

Najczęściej zadawane pytania

Czym zajmuje się serwer DNS?

Serwer DNS przekształca nazwy domen, które są zrozumiałe dla ludzi, na adresy IP, dzięki czemu przeglądarki mogą zlokalizować i załadować strony internetowe.

Jaka jest różnica między serwerem DNS a rekordem DNS?

Serwer DNS to system, który przechowuje zapytania i odpowiada na nie, natomiast rekord DNS to konkretny wpis (np. rekord typu A lub MX), który określa, w jaki sposób domena powinna zostać rozpoznana lub obsłużona.

Który serwer DNS najlepiej wybrać?

Wybór najlepszego serwera DNS zależy od Twoich potrzeb, ale do popularnych i niezawodnych opcji należą Google Public DNS oraz Cloudflare, które wyróżniają się szybkością, bezpieczeństwem i globalną dostępnością.