Kluczowe wnioski

- Nowoczesne rozwiązania IPS płynnie integrują się z zaporami ogniowymi, systemami zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM) oraz innymi narzędziami bezpieczeństwa, tworząc kompleksowe, warstwowe podejście do bezpieczeństwa.

- IPS zapobiega zagrożeniom poprzez aktywne blokowanie złośliwego ruchu, podczas gdy IDS jedynie wykrywa i zgłasza podejrzane działania.

- Średni koszt naruszenia bezpieczeństwa danych przekroczył 4 miliony dolarów w 2024 roku, co sprawia, że inwestycja w IPS jest prewencyjnym narzędziem bezpieczeństwa i zabezpieczeniem przed znacznymi skutkami finansowymi.

Bezpieczeństwo sieci stało się bardziej krytyczne niż kiedykolwiek, ponieważ cyberzagrożenia wciąż ewoluują i mnożą się. System zapobiegania włamaniom (IPS) służy jako kluczowa linia obrony, aktywnie monitorując sieć pod kątem podejrzanych działań i podejmując natychmiastowe działania w celu zapobiegania potencjalnym naruszeniom.

W przeciwieństwie do tradycyjnych środków bezpieczeństwa, które po prostu wykrywają zagrożenia, technologia IPS idzie o krok dalej, automatycznie blokując złośliwy ruch w czasie rzeczywistym. Takie proaktywne podejście wzmacnia ogólne bezpieczeństwo organizacji, jednocześnie zmniejszając obciążenie zespołów IT związane z ręcznym reagowaniem na każde zagrożenie.

Zrozumienie, czym jest IPS i jak działa, jest niezbędne dla każdej firmy, która chce wzmocnić swoje ramy cyberbezpieczeństwa. Niniejszy przewodnik przedstawia definicje IPS, ich rodzaje, podstawowe funkcje i główne korzyści, jakie systemy te przynoszą nowoczesnym organizacjom.

Czym jest IPS?

System zapobiegania włamaniom (IPS) to technologia bezpieczeństwa sieci zaprojektowana do ciągłego monitorowania aktywności sieci i systemu pod kątem złośliwej aktywności i naruszeń zasad. Technologia IPS jest zasadniczo zbudowana w celu identyfikowania zagrożeń i podejmowania natychmiastowych, zautomatyzowanych działań w celu ich powstrzymania, zanim zdążą wyrządzić szkody.

IPS działa jako aktywne rozwiązanie bezpieczeństwa, umieszczone bezpośrednio w ruchu sieciowym, dzięki czemu może analizować pakiety danych w czasie rzeczywistym. Po wykryciu podejrzanej aktywności system może automatycznie zablokować zagrożenie, zaalarmować administratorów lub podjąć inne wstępnie zdefiniowane działania w celu ochrony infrastruktury sieciowej.

Jak działa IPS

Technologia IPS działa poprzez systematyczny proces, który łączy głęboką inspekcję pakietów, zaawansowane rozpoznawanie wzorców i zautomatyzowane mechanizmy reagowania. System monitoruje ruch sieciowy, analizując pakiety danych przepływające przez sieciowe punkty kontrolne.

Proces wykrywania wykorzystuje wiele metod, w tym wykrywanie oparte na sygnaturach (porównywanie ruchu ze znanymi wzorcami zagrożeń), wykrywanie anomalii (identyfikacja nietypowych wzorców zachowań) oraz analizę protokołów (badanie protokołów sieciowych pod kątem naruszeń). Po zidentyfikowaniu zagrożeń IPS może blokować złośliwy ruch, resetować połączenia lub przekierowywać podejrzane pakiety do dalszej analizy.

Nowoczesne rozwiązania IPS płynnie integrują się z zaporami ogniowymi, systemami zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM) oraz innymi narzędziami bezpieczeństwa, tworząc kompleksowy, wielowarstwowy system zabezpieczeń. warstwowe podejście do podejście. Integracja ta umożliwia skoordynowane reagowanie na zagrożenia w wielu warstwach zabezpieczeń.

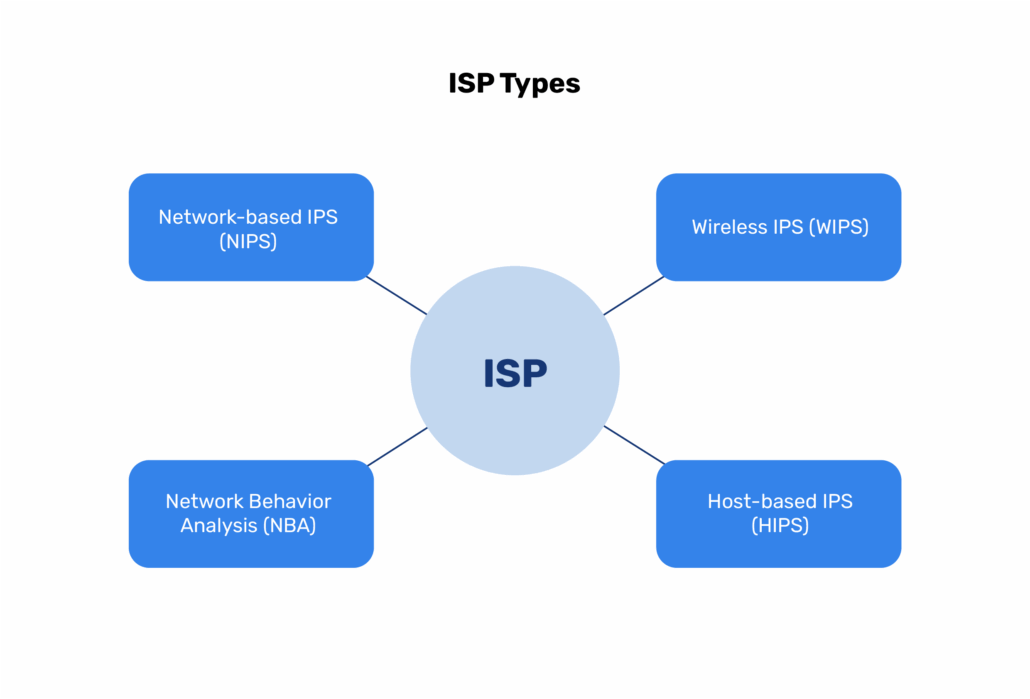

Rodzaje IPS

Organizacje mogą wdrażać różne typy rozwiązań IPS w oparciu o ich specyficzne potrzeby w zakresie bezpieczeństwa, architekturę sieci i krajobraz zagrożeń. Każdy typ oferuje unikalne korzyści i odpowiada na konkretne wyzwania związane z bezpieczeństwem.

Sieciowy system IPS (NIPS)

Sieciowy system IPS jest wdrażany w strategicznych punktach infrastruktury sieciowej w celu monitorowania ruchu przepływającego między segmentami sieci. NIPS bada cały ruch sieciowy przechodzący przez określone punkty węzłowe, zapewniając szeroki zasięg w całej infrastrukturze sieciowej.

Jego główną zaletą jest możliwość zapewnienia scentralizowanego monitorowania i kontroli nad bezpieczeństwem sieci. Pojedyncze wdrożenie NIPS może chronić wiele systemów i użytkowników jednocześnie, dzięki czemu jest opłacalne dla organizacji z rozbudowaną infrastrukturą sieciową.

Jednak NIPS napotyka ograniczenia w przypadku ruchu zaszyfrowanego, ponieważ nie może kontrolować zaszyfrowanych pakietów danych bez możliwości deszyfrowania. Ponadto sieci o dużym natężeniu ruchu mogą doświadczać problemów z opóźnieniami, jeśli system NIPS zostanie przeciążony.

Bezprzewodowy system IPS (WIPS)

Wireless IPS koncentruje się na ochronie sieci bezprzewodowych, w szczególności infrastruktury Wi-Fi. WIPS monitoruje bezprzewodowe punkty dostępowe, wykrywa nieuczciwe urządzenia i zapobiega różnym atakom specyficznym dla sieci bezprzewodowych, w tym spoofingowi i włamaniom typu man-in-the-middle.

Ten typ IPS zapewnia ukierunkowaną ochronę przed zagrożeniami bezpieczeństwa bezprzewodowego, takimi jak nieautoryzowane punkty dostępu, słabe protokoły szyfrowania i próby włamań bezprzewodowych. WIPS jest niezbędny dla organizacji z rozbudowaną infrastrukturą bezprzewodową lub działających w środowiskach, w których bezpieczeństwo sieci bezprzewodowej ma kluczowe znaczenie.

Główne ograniczenia WIPS obejmują potencjalne luki w zasięgu w dużych wdrożeniach bezprzewodowych oraz możliwość fałszywych alarmów spowodowanych przez legalne urządzenia bezprzewodowe, które działają na podobnych częstotliwościach.

Analiza zachowania w sieci (NBA)

Network Behavior Analysis to zaawansowane podejście do zapobiegania włamaniom, które koncentruje się na identyfikowaniu anomalii we wzorcach ruchu sieciowego, zamiast polegać wyłącznie na znanych sygnaturach zagrożeń. NBA ustanawia linię bazową normalnego zachowania sieci i identyfikuje odchylenia, które mogą wskazywać na zdarzenie bezpieczeństwa.

Podejście to doskonale sprawdza się w wykrywaniu ataków zero-day i zagrożeń wewnętrznych, które mogą nie pasować do znanych sygnatur ataków. NBA może identyfikować subtelne zmiany w ruchu sieciowym, które wskazują na zaawansowane trwałe zagrożenia lub zainfekowane systemy wewnętrzne.

Podstawowym wyzwaniem związanym z systemami NBA jest potrzeba szerokiego dostrojenia i konfiguracji w celu zminimalizowania fałszywych alarmów. Organizacje muszą zainwestować czas w ustanowienie dokładnych linii bazowych i dostrojenie algorytmów wykrywania.

System IPS oparty na hoście (HIPS)

Host-based IPS działa bezpośrednio na poszczególnych serwerach, stacjach roboczych lub innych punktach końcowych sieci. Zapewnia głęboki wgląd w aktywność systemu, wzorce dostępu do plików i zachowanie aplikacji na określonych urządzeniach.

Kluczową zaletą HIPS jest jego zdolność do monitorowania zaszyfrowanego ruchu i lokalnych działań systemowych, których rozwiązania sieciowe nie mogą obserwować. Sprawia to, że jest on szczególnie skuteczny w wykrywaniu zagrożeń pochodzących z samego hosta lub ukierunkowanych na określone aplikacje.

Wdrożenie wymaga jednak zainstalowania i utrzymywania agentów na każdym chronionym urządzeniu. Może to wpłynąć na wydajność systemu i wprowadzić bieżące potrzeby w zakresie zarządzania, wymagając od organizacji rozważenia kompromisu między korzyściami w zakresie bezpieczeństwa a wpływem na wydajność.

IPS vs. IDS

Zrozumienie różnicy między systemami zapobiegania włamaniom (IPS) i systemami wykrywania włamań (IDS) ma zasadnicze znaczenie przy projektowaniu architektury bezpieczeństwa. Podczas gdy obie technologie odgrywają ważną rolę w bezpieczeństwie sieci, działają one w oparciu o zasadniczo różne podejścia.

Różnica polega na ich możliwościach reagowania: IPS zapobiega zagrożeniom poprzez aktywne blokowanie złośliwego ruchu, podczas gdy IDS jedynie wykrywa i zgłasza podejrzane działania. IDS działa poza pasmem, analizując kopie ruchu sieciowego, podczas gdy IPS znajduje się w linii z ruchem sieciowym, aby umożliwić blokowanie w czasie rzeczywistym.

Wiele organizacji wdraża oba rozwiązania, aby zapewnić maksymalną ochronę. System IDS zapewnia szczegółowe funkcje analityczne oraz raportowanie zgodności, natomiast system IPS umożliwia natychmiastowe zapobieganie zagrożeniom. Razem tworzą one kompleksową strategię, która łączy proaktywne zapobieganie z dokładnym monitorowaniem.

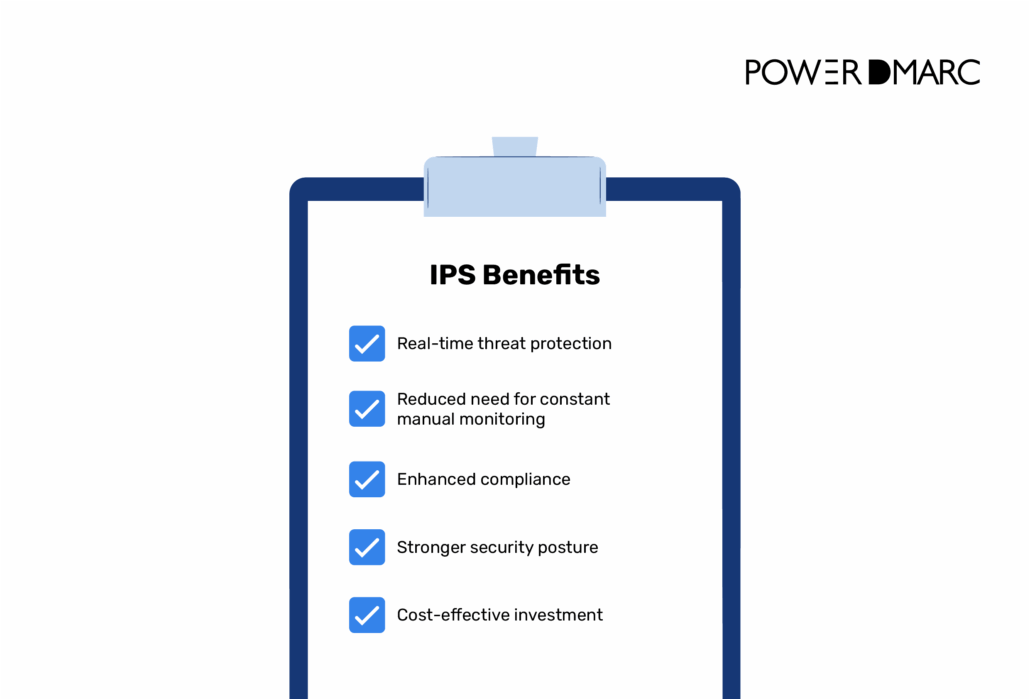

Korzyści z IPS

Organizacje, które wdrażają rozwiązania IPS, doświadczają znacznej poprawy zarówno stanu bezpieczeństwa, jak i wydajności operacyjnej.

Jedną z najważniejszych zalet wdrożenia IPS jest ochrona przed zagrożeniami w czasie rzeczywistym. W przeciwieństwie do tradycyjnych mechanizmów obronnych, które często wymagają ręcznej interwencji, rozwiązania IPS działają w ciągu milisekund od wykrycia, blokując złośliwą aktywność, zanim zdąży ona wyrządzić szkody.

Automatyzując wykrywanie i reagowanie, systemy IPS również zmniejszają potrzebę ciągłego ręcznego monitorowania. Pozwala to specjalistom ds. bezpieczeństwa skupić się na strategicznych inicjatywach w zakresie bezpieczeństwa, takich jak wzmocnienie polityk, udoskonalenie procesów i poprawa długoterminowej ochrony.

Kolejną ważną korzyścią jest zwiększona zgodność i silniejsza postawa bezpieczeństwa. Nowoczesne platformy IPS generują szczegółowe dzienniki i raporty, które wspierają przestrzeganie przepisów przy jednoczesnym zachowaniu kompleksowych ścieżek audytu. Ta funkcja nie tylko pomaga organizacjom spełniać standardy zgodności, ale także zapewnia cenny wgląd w bieżące zarządzanie ryzykiem.

Pod względem finansowym IPS jest opłacalną inwestycją. Średni koszt naruszenia bezpieczeństwa danych przekroczył 4 miliony dolarów w 2024 rokuco sprawia, że inwestycja w IPS jest prewencyjnym narzędziem bezpieczeństwa i zabezpieczeniem przed znacznymi skutkami finansowymi.

Ograniczenia IPS

Pomimo swoich zalet, rozwiązania IPS wiążą się z wyzwaniami, które organizacje muszą dokładnie ocenić podczas wdrażania i codziennego użytkowania.

Fałszywie pozytywne wyniki pozostają jednym z najczęstszych problemów. Czasami legalny ruch może wyzwalać alerty, zakłócając operacje biznesowe. Minimalizowanie takich zdarzeń wymaga starannej konfiguracji, dostrajania i ciągłego udoskonalania.

Wpływ na wydajność jest kolejnym czynnikiem. Ponieważ systemy IPS często znajdują się w ruchu sieciowym, muszą przetwarzać każdy pakiet w czasie rzeczywistym. Bez wystarczających zasobów sprzętowych może to prowadzić do opóźnień lub zmniejszenia wydajności sieci, szczególnie w środowiskach o dużym natężeniu ruchu.

IPS wymaga również regularnych aktualizacji aby zachować skuteczność w walce z ewoluującymi zagrożeniami. Bazy sygnatur muszą być stale odświeżane, podczas gdy algorytmy analizy behawioralnej wymagają ciągłego dostosowywania do zmieniających się wzorców ruchu i strategii ataków.

Przyszłość IPS

Ewolucja technologii IPS nadal przyspiesza wraz z postępami w dziedzinie sztucznej inteligencji i uczenia maszynowego. Rozwiązania IPS oparte na sztucznej inteligencji mogą identyfikować nieznane wcześniej zagrożenia, analizując wzorce zachowań i automatycznie dostosowując się do nowych wektorów ataków.

Algorytmy uczenia maszynowego Umożliwiają systemom IPS poprawę dokładności wykrywania w czasie, zmniejszając liczbę fałszywych alarmów, jednocześnie identyfikując wyrafinowane zagrożenia, które tradycyjne systemy oparte na sygnaturach mogą przeoczyć. Postępy te sprawiają, że technologia IPS jest bardziej skuteczna w walce z zaawansowanymi, trwałymi zagrożeniami i exploitami zero-day.

Kolejnym trendem jest integracja z platformami bezpieczeństwa w chmurze i sieciami definiowanymi programowo (SDN).. Ponieważ coraz więcej organizacji przyjmuje hybrydowe i rozproszone infrastruktury sieciowe, rozwiązania IPS muszą się dostosować, zapewniając spójne egzekwowanie bezpieczeństwa zarówno w środowiskach lokalnych, jak i chmurowych.

Podsumowanie

Technologia IPS stała się istotnym elementem nowoczesnych strategii cyberbezpieczeństwa, zapewniając zapobieganie zagrożeniom w czasie rzeczywistym, czego nie mogą zapewnić tradycyjne środki bezpieczeństwa. Przy kosztach naruszenia danych sięgających milionów dolarów, wdrożenie skutecznych rozwiązań IPS stanowi zarówno konieczność w zakresie bezpieczeństwa, jak i imperatyw biznesowy.

Organizacje dążące do wzmocnienia swojej pozycji w zakresie bezpieczeństwa powinny rozważyć wdrożenie IPS jako części kompleksowej strategii testowania bezpieczeństwa i zapobiegania naruszeniom danych . Już dziś zacznij chronić swoją infrastrukturę sieciową za pomocą odpowiednio skonfigurowanych systemów zapobiegania włamaniom i wzmocnij swoją obronę dzięki zaawansowanemu uwierzytelnianiu poczty elektronicznej PowerDMARC, egzekwowaniu DMARC i usługom analizy zagrożeń, narzędziom zaprojektowanym w celu wyeliminowania krytycznych luk i ochrony organizacji przed ewoluującymi zagrożeniami cybernetycznymi.

Zarezerwuj bezpłatne demo z PowerDMARC, aby zobaczyć, jak te rozwiązania mogą płynnie zintegrować się z Twoją strukturą bezpieczeństwa.

Często zadawane pytania (FAQ)

Czym różni się NBA od tradycyjnego IPS?

Network Behavior Analysis (NBA) koncentruje się na wzorcach zachowań i wykrywaniu anomalii, zamiast polegać wyłącznie na identyfikacji opartej na sygnaturach. Dzięki temu jest szczególnie skuteczna w walce z nieznanymi wcześniej zagrożeniami i atakami typu zero-day.

Czy NIPS to to samo co firewall?

Podczas gdy zapory sieciowe zapewniają podstawowe filtrowanie, sieciowy system IPS (NIPS) przeprowadza głęboką inspekcję pakietów i analizę behawioralną. Pozwala to na bardziej zaawansowane wykrywanie zagrożeń i aktywne zapobieganie im.

Czy WIPS może spowolnić działanie sieci Wi-Fi?

Nieprawidłowo skonfigurowany bezprzewodowy IPS (WIPS) może wpływać na wydajność sieci bezprzewodowej, ale nowoczesne systemy są zaprojektowane tak, aby zminimalizować koszty ogólne przy jednoczesnym zachowaniu silnej ochrony.

- Jak podzielić rekord DKIM - 5 czerwca 2026 r.

- compauth=fail: Wyjaśnienie uwierzytelniania kompozytowego Microsoftu - 1 czerwca 2026 r.

- Czy program Windows Defender wystarczy do zapewnienia bezpieczeństwa w małej firmie? - 14 maja 2026 r.