La etiqueta DMARC fo determina las opciones de notificación de fallos dentro del protocolo DMARC. Aunque es opcional, es un componente importante de la autenticación DMARC que define cómo informes de fallo (RUF) (RUF).

Aprovechar la autenticación del correo electrónico es una forma fácil y útil de aumentar la seguridad de las comunicaciones por correo electrónico. DMARC (Domain-based Message Authentication, Reporting, and Conformance) es uno de los muchos protocolos de autenticación de correo electrónico del proceso de autenticación de correo electrónico. Ayuda a los propietarios de dominios a especificar su procedimiento de autenticación y proteger sus dominios de accesos y usos no autorizados.

Puntos clave

- Especificación de las opciones de notificación de fallos: La etiqueta "fo" es una etiqueta opcional que ayuda a definir los tipos de problemas de autenticación y alineación que deben notificarse.

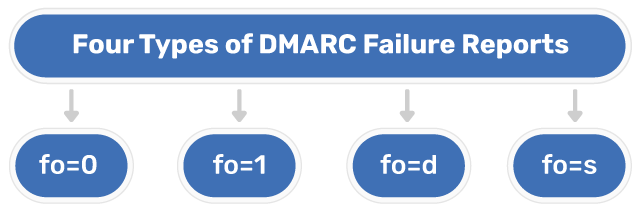

- Admite varios tipos de fallos: Admite cuatro tipos de informes de fallos DMARC: fo=0, fo=1, fo=d y fo=s.

- Posibilidad de combinar varias opciones de informes: Es posible combinar varias opciones de informes fo para obtener una experiencia más personalizada y específica.

- Mejores prácticas: Es importante supervisar y examinar constantemente los informes de fallos para garantizar una prevención eficaz de las ciberamenazas.

¿Qué es la etiqueta DMARC FO?

La etiqueta "fo" en DMARC significa opciones de fallo. Se trata de una etiqueta opcional que ayuda a determinar los tipos de problemas de autenticación y alineación que deben notificarse. Esto permite a los propietarios de dominios filtrar el proceso de notificación, ajustándolo a sus demandas y requisitos empresariales únicos.

Cómo pueden ayudarle los informes sobre fallos DMARC

Los informes DMARC pueden ayudarle con sus contenidos y perspectivas procesables:

Contenido de los informes de error DMARC

Los informes de fallos DMARC incluyen información importante sobre los mensajes que no superaron las comprobaciones de autenticación. Más concretamente, incluyen:

- La dirección IP del remitente

- El dominio remitente

- Hora del mensaje

- Causa(s) del fallo de autenticación

- SPF y DKIM resultados de la alineación

Por qué es importante

Estos informes le ayudarán:

- Averigüe qué remitentes legítimos fallan en la autenticación

- Detectar intentos de actividad maliciosa (p. ej. suplantación de identidad y phishing)

- Encuentre errores y desconfiguraciones en su configuración SPF o DKIM

- Supervisar la eficacia de su estrategia de implantación de DMARC y realizar un seguimiento de los cambios en la eficacia a lo largo del tiempo.

Opciones de etiquetas DMARC FO y sus significados

La etiqueta "fo DMARC admite cuatro opciones diferentes (es decir, cuatro tipos específicos de informes de error):

- fo=0 (opción por defecto)

Cuando se utiliza esta opción, sólo se genera un informe de fallo DMARC si tanto SPF como DKIM (es decir, todos los mecanismos de autenticación subyacentes) no producen un resultado "pass" alineado. Esto significa que fo=0 genera informes sólo para los fallos de autenticación más graves.

- fo=1 (Opción recomendada)

Esta opción indica que se genere un informe de error DMARC si SPF o DKIM (es decir, cualquiera de los mecanismos de autenticación subyacentes) no proporciona un resultado "correcto" alineado. Esta es la opción recomendada ya que proporciona un esquema de informes más completo.

- fo=d (opción específica de DKIM)

Cuando se utiliza esta opción fo=d, desencadena la generación de informes de error específicamente para los mensajes en los que la firma DKIM falla, independientemente del estado de alineación. Esto es especialmente útil para los propietarios de dominios que quieran centrarse específicamente en problemas relacionados con DKIM.

- fo=s (Opción específica de SPF)

Esta configuración activa la creación de informes de error exclusivamente para los mensajes que no superan la evaluación SPF, independientemente de su estado de alineación. Esta es la opción preferida para los propietarios de dominios que desean prestar especial atención a los problemas relacionados con SPF.

Combinación de varias opciones de información forense

Lo realmente bueno de la etiqueta "fo" es la posibilidad de combinar varias opciones de informes. Esto permite a los propietarios de dominios crear una estrategia de informes personalizada que mejor se adapte a sus necesidades. Para especificar varios tipos de informes, puede utilizar dos puntos (:) para separar cada opción en la etiqueta "fo".

Por ejemplo, si quisiera recibir informes para las opciones 0, 1 y s, añadiría una etiqueta "fo" a su registro DMARC de la siguiente manera:

fo=0:1:s

Esta configuración generaría informes para:

- Fallos completos de autenticación (0)

- Cualquier fallo del mecanismo de autenticación (1)

- Fallos específicos del SPF (s)

Cuándo utilizar cada configuración de informes de fallos: Ejemplos y buenas prácticas

A la hora de implantar la notificación de fallos DMARC, tenga en cuenta las siguientes prácticas recomendadas:

- Empiece con el valor por defecto "fo=0" para asegurarse de que sus sistemas no se sobrecargan inmediatamente con informes.

- Poco a poco, pase a "fo=1" para obtener una visión más completa.

- Utilice "fo=d" si necesita centrarse en cuestiones de DKIM o "fo=s" en caso de que necesite más información sobre cuestiones de SPF.

- Pruebe a combinar opciones que se ajusten a sus objetivos de autenticación de correo electrónico para obtener un enfoque más personalizado.

- Supervise y analice periódicamente los informes de fallos para abordar de inmediato cualquier problema relevante.

Configuración de un registro DMARC con la etiqueta FO

1. Crear un registro DMARC

Para configurar DMARC con la opción de informes forenses activada, debe crear un registro TXT. Puede utilizar nuestro Generador de registros DMARC para automatizar este proceso. Este registro DMARC especifica cómo debe tratar el servidor receptor los mensajes que no superen las comprobaciones de autenticación. Puede definir la etiqueta "fo" dentro de su registro DMARC utilizando el parámetro "fo=value".

Ejemplo de un registro DMARC con la etiqueta "fo":

v=DMARC1; p=cuarentena; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1; pct=100;

2. Elija su configuración de FO

Hay cuatro opciones entre las que elegir:

- fo=0: Para generar un informe de fallo sólo si fallan tanto SPF como DKIM. Esta opción se recomienda para generar informes mínimos y reducir los informes forenses innecesarios.

- fo=1: Para generar un informe de fallos si falla SPF o DKIM. Esta opción es útil para generar informes detallados al solucionar fallos de autenticación.

- fo=d: Para generar un informe de fallo si DKIM falla. Esta opción es ideal para organizaciones que dependen en gran medida de la autenticación DKIM.

- fo=s: Para generar un informe de fallo si SPF falla. Esta opción es adecuada cuando SPF es el mecanismo de autenticación principal.

3. Añada el registro DMARC a su DNS

Para configurar DMARC con la etiqueta "fo" activada, debe añadir el registro DMARC generado a su DNS. Para ello:

- Acceda a la consola de gestión de DNS de su registrador de dominios.

- Vaya a la configuración DNS de su dominio.

- Añada un nuevo registro TXT con los siguientes datos:

Anfitrión: _dmarc.ejemplo.com (sustituya ejemplo.com por su dominio)

Tipo: TXT

Valor: (Sintaxis de su registro DMARC)

- Guarde los cambios y permita la propagación del DNS (puede tardar hasta 48 horas).

- Compruebe su registro DMARC con un comprobador DMARC de DMARC.

Cómo supervisar e interpretar los informes de fallos DMARC

Los informes de fallos DMARC pueden proporcionar una visión profunda de los incidentes forenses intentados en su dominio. Sin embargo, leerlos puede ser todo un reto. Para controlar e interpretar estos informes fácilmente:

- Utilice un buzón dedicado: Se recomienda utilizar una dirección de correo electrónico específica para recibir los informes forenses. Esto reducirá el desorden en la bandeja de entrada y le ayudará a supervisar sus informes de manera más eficiente.

- Analizar informes: Los informes forenses se generan en XML (Extensible Markup Language). Quienes no estén familiarizados con él pueden utilizar un analizador de informes DMARC como el que proporciona PowerDMARC. Esta herramienta es una excelente alternativa a la interpretación manual, ya que hace que los informes sean más organizados y legibles.

- Identificar fuentes maliciosas: Puedes utilizar la información proporcionada en tus informes de fallos para identificar rápidamente fuentes de envío maliciosas que intenten suplantar tu dominio.

- Ajuste sus políticas: Por último, es hora de actuar. Si reconoce posibles intentos de suplantación de identidad en su dominio, y su política de política DMARC no se aplica, ¡se avecinan problemas! Cambie gradualmente a la política p=reject para DMARC para empezar a prevenir las amenazas del correo electrónico.

Resolución de problemas comunes de DMARC FO

Registros DMARC mal configurados

Varios motivos, como errores de sintaxis del registro DMARC, falta de etiquetas obligatorias o formato incorrecto, pueden provocar fallos. Es aconsejable utilizar comprobadores de registros DMARC en línea para validar su registro antes de publicarlo.

Ajustes FO incorrectos

Si no recibe informes forenses o los recibe incompletos, puede deberse a una configuración incorrecta de las etiquetas. Para solucionarlo, asegúrese de que:

- El ruf está correctamente configurada con una dirección de correo electrónico válida.

- El proveedor de correo electrónico admite informes forenses.

- En fo está correctamente configurado en función de sus necesidades de información.

Errores de configuración SPF/DKIM

Tenga en cuenta que los fallos de SPF o DKIM pueden afectar a los resultados de su informe DMARC. Para evitar fallos injustificados, asegúrese de que:

- Verifique que los registros SPF tienen las IPs de envío correctas.

- Asegúrese de que las firmas DKIM están correctamente alineadas y publicadas en DNS.

- Pruebe SPF y DKIM con herramientas de validación en línea.

Respuesta a los informes sobre fallos

Analizar los fallos para las partes autorizadas

Tome medidas inmediatas si observa que los remitentes legítimos también fallan en la autenticación. Trabaje con los remitentes autorizados para asegurarse de que sus configuraciones de correo electrónico son correctas. Esto ayudará a mejorar el flujo de comunicaciones por correo electrónico y a filtrar eficazmente entre fuentes legítimas e ilegítimas.

Actualice regularmente sus registros DNS

Examine detenidamente los resultados de sus informes de fallos DMARC. A continuación, ajuste sus SPF, DKIM o DMARC para disponer de un marco de seguridad completo.

Tomar medidas contra remitentes no autorizados

En caso de que observes alguna actividad maliciosa o un uso no autorizado de tu dominio, bloquea/denuncia sus direcciones IP. Así evitarás filtraciones de datos y mejorarás tu seguridad general en línea.

Hacia una política más estricta

Como ya se ha mencionado, intente aumentar gradualmente su política DMARC DMARC. La transición del modo relajado (es decir, p=none) a p=quarantine y a p=reject reducirá la probabilidad de que se produzcan ciberataques contra tu dominio.

Resumen

Incorporación de fallos DMARC con la etiqueta "fo" es un paso estratégico para reforzar la seguridad del correo electrónico. Al aprovechar las opciones de informes de fallos adecuadas, los propietarios de dominios pueden obtener una visibilidad más profunda de los problemas de autenticación, detectar actividades maliciosas y perfeccionar su estrategia de autenticación de correo electrónico.

Supervisar y analizar periódicamente estos informes permite realizar ajustes proactivos, garantizando un dominio bien protegido. Dado que las ciberamenazas siguen aumentando al menos un 30% año tras añoel ajuste de su política DMARC con informes de fallos eficaces le ayudará a mantener la confianza en sus comunicaciones.

- Outlook aplica DMARC: Explicación de los nuevos requisitos de Microsoft para remitentes - 3 de abril de 2025

- Configuración de DKIM: Guía paso a paso para configurar DKIM para la seguridad del correo electrónico (2025) - 31 de marzo de 2025

- PowerDMARC reconocido como líder de red para DMARC en G2 Spring Reports 2025 - 26 de marzo de 2025