Una nueva amenaza basada en el correo electrónico que circula por la red es el Email Salting Attack. Este sofisticado exploit cibernético aprovecha el texto oculto para eludir los filtros de spam y las medidas de seguridad. Según un reciente informe de Cisco Talosel salting de texto oculto se ha convertido en una preocupación creciente, permitiendo a las campañas de phishing hacerse pasar por marcas como Wells Fargo y Norton LifeLock y evadir los mecanismos de detección.

Puntos clave

- Los ataques de Email Salting son amenazas de correo electrónico en las que los ciberdelincuentes insertan texto oculto en los mensajes para eludir los filtros de spam.

- Los actores de amenazas pueden desplegar varias técnicas para facilitar estos ataques, como el salteo de texto oculto, el envenenamiento bayesiano, el salteo de encabezados de correo electrónico, etc.

- Email Salting puede ayudar a evadir la detección y entrega de correos electrónicos de phishing, ransomware, compromiso de correo electrónico empresarial y ataques de ingeniería social.

- Las tecnologías avanzadas de filtrado y análisis de contenidos visuales podrían mitigar estos ataques en el futuro.

- Por el momento, es importante mejorar la seguridad general del correo electrónico desplegando protocolos de autenticación como DMARC.

¿Qué es un ataque Email Salting?

En un ataque de salteo de correo electrónico, los autores de la amenaza insertan texto oculto en un correo electrónico en un intento de eludir los filtros de spam y las medidas de seguridad del correo electrónico. seguridad del correo electrónico. Sin embargo, el salting no siempre es malicioso. El salting tradicional aleatoriza las contraseñas y es una forma eficaz de mejorar la seguridad de las mismas. Las técnicas de ataque de salting de correo electrónico se diferencian de los métodos de salting seguros manipulando el contenido del correo electrónico de forma engañosa.

Los atacantes utilizan técnicas de Email Salting para:

- Evadir la detección de spam insertando caracteres invisibles.

- Herramientas de análisis de correo electrónico que se basan en patrones de palabras.

- Aumentar la probabilidad de entrega a las bandejas de entrada en lugar de a las carpetas de spam.

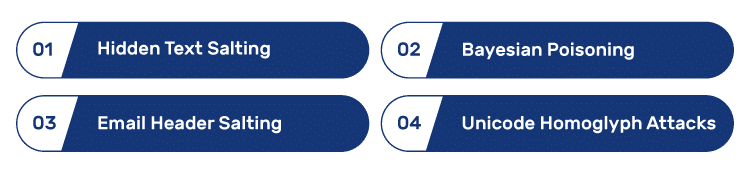

Técnicas empleadas en el Email Salting

1. Salado de texto oculto

En esta técnica, los ataques insertan texto oculto u ofuscado en los mensajes de correo electrónico. Estos mensajes invisibles pueden ser:

- Caracteres Unicode ocultos (caracteres de ancho cero) que pueden insertarse dentro de las palabras para eludir los filtros basados en palabras clave.

- Las propiedades CSS pueden manipularse fácilmente para ocultar textos maliciosos. Esto incluye comandos superficialmente inofensivos como display:none o font-size:0.

- El texto blanco escrito sobre un fondo blanco es indescifrable y parece invisible a simple vista. Es una forma fácil de ocultar código o texto malicioso.

2. Envenenamiento bayesiano

En esta técnica de ataque Email Salting, los atacantes insertan palabras aleatorias o benignas en los correos electrónicos maliciosos para eludir los filtros de spam bayianos. los filtros bayesianos de spam. Los filtros bayesianos se basan en la probabilidad bayesiana para diferenciar entre el spam y los mensajes auténticos. Los ataques pretenden manipular y eludir estos filtros añadiendo palabras aleatorias, o a menudo bien pensadas, que no se marcan como spam o no parecen maliciosas. Esto permite a los filtros bayesianos confiar en que el contenido del correo electrónico es seguro, dejándolo pasar.

3. Salado de cabeceras de correo electrónico

Los atacantes pueden insertar información redundante o engañosa en los campos Reply-to o Return-path del correo electrónico para modificar las cabeceras. Esto puede hacer que los correos electrónicos maliciosos eludan la detección y parezcan más legítimos.

4. Ataques de homoglifos Unicode

Los atacantes pueden sustituir fácilmente el contenido del correo electrónico por caracteres que pueden parecer similares a simple vista, ¡pero no iguales! Esto puede incluir la sustitución de "m" por "rn", que a veces puede funcionar para evadir los filtros de detección de spam y parecer más genuino.

Incidentes y tendencias recientes en el salteo de correos electrónicos

La segunda mitad de 2024 y principios de 2025 marcaron un fuerte aumento de los incidentes de ataques de Email Salting. Más recientemente, Cisco Talos descubrió un aumento de las campañas de phishing que utilizaban técnicas de salting de texto oculto para eludir los filtros de seguridad. Esto llevó a la suplantación de marcas conocidas y engañó a las víctimas para que revelaran información sensible.

Los investigadores de Cisco Talos han descubierto un astuto truco que utilizan los ciberdelincuentes para burlar la seguridad del correo electrónico. Están manipulando HTML y CSS en los correos electrónicos, poniendo el ancho de los elementos a cero y utilizando "display: hidden" para ocultar partes del mensaje. También insertan caracteres invisibles como espacios de anchura cero (ZWSP) para ocultar el contenido real. Esto confunde a los filtros de spam y a las herramientas de seguridad, permitiendo que correos electrónicos de phishing que deberían ir a la carpeta de spam se cuelen en las bandejas de entrada.

Implicaciones para la seguridad del correo electrónico

Los ataques de Email Salting suponen un riesgo significativo para la seguridad del correo electrónico y la reputación del dominio. Pueden tener varios efectos perjudiciales, entre ellos:

1. Phishing: El Email Salting puede facilitar los ataques de phishing, aumentando la tasa de éxito de los correos maliciosos que llegan a las bandejas de entrada de las víctimas.

2. Ransomware: Al permitir que se cuelen mensajes fraudulentos, los ataques Email Salting pueden conducir a la propagación de ransomware¡!

3. Ingeniería social: Email Salting también puede facilitar ingeniería social social, haciendo a los empleados más vulnerables al fraude.

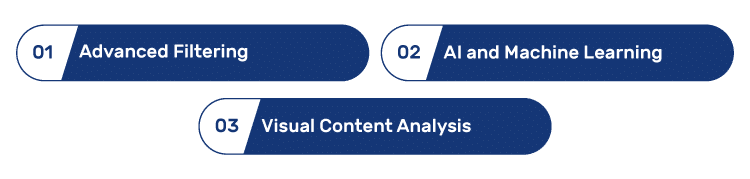

Estrategias de mitigación de ataques de salting de correo electrónico

1. Filtrado avanzado

El desarrollo de mecanismos de filtrado más avanzados puede cambiar las reglas del juego en lo que respecta a los exploits de salting de correo electrónico. Estos mecanismos podrían detectar textos ocultos y estructuras HTML inusuales. Los equipos de seguridad tienen que idear mecanismos más sofisticados para el análisis sintáctico de textos que puedan ayudar a mitigar los ataques de salting.

2. IA y aprendizaje automático

Con los avances en IA, el futuro parece esperanzador cuando se trata de mitigar las amenazas de salteo de correo electrónico. Las herramientas basadas en IA pueden ayudar a identificar las tendencias de los ataques de salting de correo electrónico. El análisis Predictive Threat Intelligence de PowerDMARC es una de esas funciones que ayuda a supervisar y predecir varios tipos de patrones de amenazas por correo electrónico.

3. Análisis visual del contenido

Las herramientas de seguridad del correo electrónico pueden beneficiarse enormemente de la incorporación del análisis visual del contenido para detectar mensajes ocultos en los correos electrónicos. Como los ciberdelincuentes insertan textos ocultos para facilitar los ataques de salting de correo electrónico, el análisis visual puede ser una excelente forma de detectar estas anomalías invisibles.

Resumen

Es importante tener en cuenta que los ataques de salting de correo electrónico son simplemente una amenaza de correo electrónico descubierta recientemente, ¡y que hay muchas más en aumento! Proteger el correo electrónico en su conjunto es un buen punto de partida para aumentar la seguridad. Si protege sus nombres de dominio de cara al futuro, podrá proteger su marca de la próxima gran filtración de datos o ataque cibernético.

Así que empiece hoy mismo. Implemente DMARC, SPF y DKIM en su dominio para proteger sus correos electrónicos contra la suplantación de identidad. Estos protocolos de autenticación son un gran paso para mejorar la seguridad de tu dominio y prevenir una amplia gama de ciberataques basados en el correo electrónico. Regístrese para realizar una prueba gratuita de DMARC gratis.

- Email Salting Attacks: Cómo el texto oculto burla la seguridad - 26 de febrero de 2025

- Aplanamiento del FPS: ¿Qué es y por qué lo necesitas? - 26 de febrero de 2025

- DMARC frente a DKIM: diferencias clave y cómo funcionan juntos - 16 de febrero de 2025