Points clés à retenir

- L'authentification des e-mails prend en charge les objectifs PCI DSS 4.0.1, en particulier la transmission sécurisée, le contrôle d'accès, la surveillance et l'application des politiques, même si SPF ne sont pas mentionnés comme exigences explicites.

- Les hôtels sont très exposés aux fraudes par e-mail. Les confirmations de réservation, les factures, les demandes de remboursement, les e-mails de fidélisation et les communications des fournisseurs sont des points d'entrée courants pour l'usurpation d'identité et le phishing.

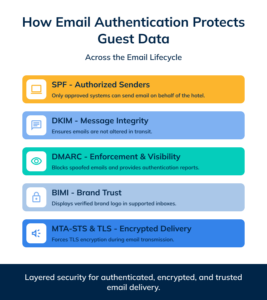

- Considérez l'authentification des e-mails comme une pile.SPF, DKIM, DMARC, MTA-STS, TLS-RPT et BIMI fonctionnent ensemble pour protéger les communications des invités et la confiance envers la marque.

- Déployez progressivement pour éviter toute perturbation de la délivrabilité. Commencez par la visibilité (surveillance + rapports), corrigez les expéditeurs et les fournisseurs mal alignés, puis appliquez progressivement les mesures (quarantine rejet).

- Utilisez les rapports comme preuves d'audit. Les rapports DMARC et TLS-RPT créent une trace claire des mesures d'application, des exceptions et des corrections, utile lors des évaluations PCI.

Le 31 mars 2025 n'était pas seulement une date butoir supplémentaire pour les hôtels en matière de conformité. Cette date marquait le passage de la norme PCI DSS 4.0.1 (Payment Card Industry Data Security Standard) de la phase de « préparation » à celle de « vérification ».

La norme PCI DSS 4.0.1 n'introduit pas de nouvelles exigences, mais renforce la manière dont les contrôles PCI DSS 4.0 existants doivent être interprétés, documentés et validés. Pour les hôtels, cela signifie qu'il ne suffit plus de se contenter d'une simple « politique ». Il faut désormais prouver que les contrôles fonctionnent de manière cohérente dans tous les établissements, tous les systèmes et chez tous les prestataires de services tiers.

Pour les marques hôtelières qui traitent chaque année des millions de paiements par carte, que ce soit à la réception, via les moteurs de réservation, les terminaux de point de vente ou les applications mobiles, les enjeux en matière de conformité sont réels. Les amendes pour non-conformité dépassent 100 000 dollars par mois, tandis que le coût moyen d'une violation de données dans le secteur de l'hôtellerie s'élève désormais à 9,23 millions de dollars, incluant les coûts de réponse, les risques juridiques et les répercussions sur la marque. C'est pourquoi ces stratégies de conformité PCI DSS 4.0.1 pour le secteur de l'hôtellerie doivent couvrir toutes les voies d'attaque réelles, et pas seulement les couches d'infrastructure évidentes.

Les hôtels opèrent dans l'un des environnements les plus exigeants en matière de sécurité. Le taux de rotation annuel du personnel dépasse souvent 70 %, les portefeuilles immobiliers couvrent des dizaines, voire des centaines de sites, et de nombreux systèmes de réservation et de paiement de base reposent encore sur des technologies obsolètes. De plus, les données des clients sont régulièrement partagées par e-mail, notamment les confirmations de réservation, les factures, les liens de paiement, les instructions avant l'arrivée, les commentaires des clients et les communications relatives à la conformité. Pourtant, ces messages font rarement l'objet du même niveau de contrôle que les réseaux ou les bases de données.

La plupart des discussions sur la norme PCI se concentrent sur les pare-feu, le chiffrement et les contrôles d'accès. Tous ces éléments sont essentiels. Cependant, ils négligent un point vulnérable majeur. Dans le secteur hôtelier, les e-mails constituent le lien entre les systèmes, le personnel, les fournisseurs et les clients. Sans une authentification solide des e-mails de l'hôtel, même les meilleurs contrôles PCI peuvent être contournés discrètement.

Introduction à la norme PCI DSS 4.0.1

PCI DSS 4.0.1 est la dernière évolution de la norme de sécurité des données de l'industrie des cartes de paiement, développée par le PCI Security Standards Council (PCI SSC) pour répondre à l'évolution constante du paysage de la sécurité des paiements. Cet ensemble détaillé d'exigences est conçu pour aider les organisations qui stockent, traitent ou transmettent des données de titulaires de cartes, telles que les hôtels et les entreprises du secteur de l'hôtellerie, à protéger les données sensibles des cartes de paiement et à prévenir les violations de données.

Pour le secteur hôtelier, où les données des clients et les données des cartes de paiement sont traitées quotidiennement sur plusieurs systèmes et sites, la conformité à la norme PCI DSS 4.0.1 n'est pas seulement une obligation réglementaire, mais aussi un impératif commercial. La conformité à la norme PCI DSS 4.0.1 garantit la protection des données stockées des titulaires de cartes, la prévention des failles de sécurité et le maintien de la confiance des clients. En respectant les exigences de sécurité définies par le PCI SSC, les hôtels peuvent démontrer leur engagement en faveur de la sécurité des données, réduire le risque d'être victimes de cyberattaques et maintenir une solide réputation sur un marché hautement concurrentiel.

Pour rester conforme à la norme PCI DSS 4.0.1, il faut évaluer et mettre à jour en permanence les mesures de sécurité afin de faire face aux nouvelles menaces, veiller à ce que toutes les exigences soient respectées et garantir la protection des données des clients et des cartes de paiement à chaque étape du processus de paiement.

Conformité PCI DSS 4.0.1 pour les hôtels : exigences et rôle du courrier électronique

La structure de la norme PCI DSS n'a pas changé. Ce qui a changé dans la norme PCI DSS 4.0.1, c'est la flexibilité et la responsabilité dont bénéficient désormais les hôtels. Vous pouvez utiliser plusieurs moyens pour vous mettre en conformité, mais les auditeurs (souvent par l'intermédiaire d'un évaluateur de sécurité qualifié (QSA)) attendent des preuves que les contrôles réduisent les risques, et pas seulement des politiques qui semblent bonnes sur le papier.

Vous trouverez ci-dessous une analyse axée sur l'hôtellerie des domaines les plus pertinents en matière de conformité PCI DSS, avec un accent particulier sur la place de l'e-mail dans la conformité PCI DSS pour les hôtels et la sécurité plus générale des données des clients dans le secteur hôtelier.

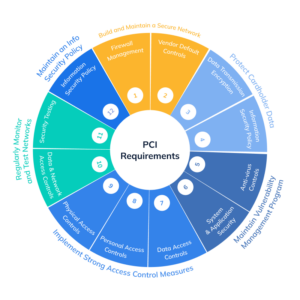

Exigences PCI DSS 4.0.1 pour les hôtels et le secteur hôtelier

Exigences 1 et 2 : sécurité du réseau et configurations sécurisées

Les hôtels exploitent des réseaux complexes. Le Wi-Fi pour les clients, les terminaux de point de vente, les systèmes administratifs et les plateformes de réservation coexistent, parfois de manière peu pratique, sur la même infrastructure. La conformité PCI exige une segmentation stricte et des configurations renforcées.

Ce qui est souvent négligé, c'est la passerelle de messagerie, qui se trouve directement sur ce périmètre.

- Les serveurs de messagerie doivent appliquer le protocole TLS.

- Des relais mal configurés peuvent permettre un trafic usurpé.

- Les serveurs de messagerie hérités manquent souvent de paramètres de sécurité modernes par défaut.

Des évaluations régulières des risques sont nécessaires pour identifier et atténuer les vulnérabilités du réseau et de l'infrastructure de messagerie électronique. Une seule boîte mail compromise dans un établissement peut exposer les données des clients de l'ensemble du groupe.

Exigences 3 et 4 : protéger les données des titulaires de cartes stockées et transmises

La norme PCI DSS exige la protection des données stockées des titulaires de cartes et le chiffrement des données des titulaires de cartes en transit. Les hôtels investissent généralement beaucoup dans la sécurisation des flux de paiement, mais c'est par e-mail que les informations sensibles continuent de fuiter, en particulier lorsque les équipes échangent des informations sur les réservations, la facturation et les litiges dans le cadre de leurs communications quotidiennes avec les clients.

Selon votre processus, les e-mails peuvent contenir :

- Numéros de carte partiels

- Identifiants de transaction liés à une transaction de paiement

- Informations personnelles identifiables (PII) liées aux données des cartes de paiement

- Identifiants de fidélité ou statut de niveau

- Codes d'autorisation/d'approbation

- Numéros de facture ou de folio

Pour la protection des données en transit, les contrôles principaux sont les suivants MTA-STS (qui impose le protocole TLS entre les serveurs de messagerie) et TLS-RPT (signale les échecs de chiffrement et les tentatives de déclassement). DMARC ne crypte pas les e-mails, mais joue un rôle essentiel dans l'authentification des e-mails conformément aux objectifs PCI DSS en empêchant l'usurpation de domaine et en fournissant des rapports sur les expéditeurs utilisant vos domaines, y compris les prestataires de services tiers. Sans l'application de MTA-STS/TLS, les données sensibles peuvent toujours être transmises sans cryptage ; sans DMARC, les clients et le personnel peuvent toujours être amenés à les envoyer au mauvais endroit.

Exigences 5 et 6 : Protéger les systèmes et développer des applications sécurisées

La norme PCI DSS 4.0.1 met davantage l'accent sur la prévention des logiciels malveillants et le maintien de systèmes sécurisés et à jour, ce qui représente un défi permanent dans les environnements hôteliers où les plateformes PMS/POS héritées sont courantes et où les cycles de correction varient d'un établissement à l'autre. C'est pourquoi la gestion des vulnérabilités (y compris les correctifs de sécurité opportuns et les configurations sécurisées) doit couvrir non seulement les terminaux et les serveurs, mais aussi les canaux utilisés par les attaquants pour s'introduire, conformément à chaque exigence PCI pertinente.

Le courrier électronique reste le principal point d'entrée des logiciels malveillants et du vol d'identifiants :

- E-mails de phishing déguisés en modifications de réservation, rétrofacturations ou litiges liés à des factures

- Pièces jointes malveillantes envoyées sous forme de « contrats », « bons de commande » ou « conditions mises à jour » provenant de fournisseurs

- Liens menant à des pages de collecte d'identifiants ou à des kits d'exploitation

Lorsque des pirates parviennent à usurper l'identité d'un domaine hôtelier de confiance ou d'un fournisseur de services tiers, un simple clic suffit pour contourner les défenses des terminaux. Une authentification solide des e-mails hôteliers (SPF/DKIM/DMARC) (SPF) réduit ce risque dès le début en bloquant les messages usurpés et non authentifiés avant qu'ils n'atteignent les boîtes de réception du personnel, coupant ainsi les voies d'intrusion courantes liées à des systèmes obsolètes, à une hygiène d'accès insuffisante ou à des correctifs incohérents.

Les identifiants d'authentification de service, bien qu'ils ne soient pas des comptes utilisateur traditionnels, nécessitent tout de même des contrôles de sécurité rigoureux et une analyse des risques afin de répondre aux exigences de gestion des mots de passe PCI DSS.

| Perspective : La norme PCI DSS 4.0.1 renforce également les attentes en matière de discipline de mise à jour. La « règle des 30 jours » de l'exigence PCI 6.3.3 s'applique spécifiquement aux vulnérabilités critiques, et non à toutes les mises à jour. Les équipes doivent donc disposer d'un workflow de mise à jour clair, basé sur la gravité.

Si les hôtels utilisent des logiciels personnalisés, la norme PCI DSS 4.0.1 exige également la tenue d'une nomenclature logicielle (SBOM), afin que vous puissiez prouver ce qui fonctionne et ce qui doit être corrigé. Il est essentiel de respecter chaque exigence PCI pour démontrer la conformité et réduire l'exposition aux risques. |

Exigences 7 et 8 : Contrôle d'accès et authentification

La norme PCI DSS 4.0.1 a renforcé les exigences en matière de sécurité des identités. L'accès avec privilèges minimaux, l'authentification forte et l'authentification multifactorielle (MFA) sont désormais essentiels pour prouver l'efficacité des contrôles d'accès. Dans les environnements hôteliers, les comptes de messagerie sont souvent le maillon faible : les boîtes de réception partagées, le personnel saisonnier, les pratiques d'identification peu rigoureuses et les procédures de départ incohérentes créent des risques d'accès évitables.

Une fois qu'une boîte mail est compromise, les pirates n'ont plus besoin de s'introduire dans les « systèmes ». Ils attendent que des conversations liées aux paiements ou des données clients arrivent, puis détournent les flux de travail (remboursements, liens de paiement, changements de fournisseurs). Le DMARC réduit les attaques par usurpation d'identité et par imitation, tandis que l'authentification multifactorielle (MFA) et les contrôles d'accès aux boîtes mail réduisent les prises de contrôle de comptes. Ensemble, ces mesures favorisent la conformité PCI DSS des hôtels en réduisant les voies d'accès les plus faciles.

Exigences 10 et 11 : Surveillance, journalisation et tests

Les hôtels doivent surveiller l'accès aux données des titulaires de cartes et tester régulièrement les contrôles. L'authentification des e-mails contribue directement à cet objectif, car elle produit des données télémétriques faciles à auditer et difficiles à falsifier :

- Les rapports agrégés DMARC indiquent qui envoie des messages au nom de vos domaines et s'ils passent l'authentification.

- TLS-RPT signale les échecs TLS et les tentatives de déclassement (utile lorsque vous appliquez le chiffrement avec MTA-STS).

- Les simulations d'hameçonnage permettent de valider la préparation du personnel au sein des équipes à fort taux de rotation.

Pour les audits, ces rapports peuvent servir de preuves de « surveillance + correction », en particulier lorsqu'ils sont associés à un simple journal des mesures prises (corrections apportées par les fournisseurs, mises à jour SPF, modifications de la politique DMARC ).

Exigence 12 : Politique de sécurité de l'information

La norme PCI DSS n'est pas seulement technique, elle concerne également la gouvernance. Les politiques doivent être documentées, appliquées et enseignées. Pour les hôtels, cela inclut la manière dont le personnel traite les informations sensibles contenues dans les e-mails des clients, la manière dont les fournisseurs sont autorisés à envoyer des e-mails sur vos domaines et les contrôles mis en place pour prévenir l'usurpation d'identité et la fraude.

Les hôtels doivent mettre en place une politique interne de sécurité des données qui définit clairement ce qui peut (et ne peut pas) être partagé par e-mail, comment les données relatives aux paiements et aux clients sont traitées, et qui est responsable de l'escalade en cas de suspicion.

Les auditeurs demandent de plus en plus souvent :

- Comment empêcher les e-mails frauduleux provenant de vos domaines ?

- Comment le personnel vérifie-t-il la légitimité des communications des clients ?

- Comment les prestataires de services tiers sont-ils réglementés en matière d'envoi d'e-mails ?

Les politiques d'authentification des e-mails répondent à ces trois questions lorsqu'elles s'appuient sur une mise en œuvre (politique DMARC), une surveillance (rapports DMARC et TLS-RPT) et des contrôles documentés par les fournisseurs. Sans cela, la conformité devient fragile, car les attaques les plus simples ne visent pas votre pare-feu. Elles visent vos employés par le biais des e-mails.

| Remarque rapide : Avant de mapper les contrôles aux 12 exigences PCI DSS, commencez par une évaluation des lacunes PCI DSS 4.0.1 afin de confirmer la conformité de votre environnement aux attentes clarifiées, en particulier en matière de portée, de preuves et de validation.Dans le secteur de l'hôtellerie, les écarts de portée proviennent généralement de flux de données de paiement désorganisés : systèmes immobiliers, moteurs de réservation, terminaux de point de vente, pages de paiement et fournisseurs de services tiers qui stockent, traitent ou transmettent les données des titulaires de cartes. Validez ces flux de bout en bout afin que la conformité PCI DSS de votre hôtel ne repose pas sur des hypothèses.Dans le cadre de la norme PCI DSS 4.0.1, la portée n'est pas « définie une fois pour toutes ». L'exigence 12.5.2 met l'accent sur la documentation qui soutient les révisions annuelles de la portée, y compris les changements majeurs dans les systèmes, les réseaux ou les processus. Cela signifie également qu'il faut mettre à jour les politiques et la documentation internes afin de refléter ce qui est réellement inclus dans la portée et les contrôles qui protègent activement les données des titulaires de cartes. |

Les défis liés à la conformité PCI DSS pour les hôtels

1. Complexité de la conformité multi-propriétés

Les grands groupes hôteliers opèrent rarement sous un seul domaine. Les marques d'entreprise, les bureaux régionaux, les établissements individuels, les moteurs de réservation et les programmes de fidélité génèrent souvent entre 50 et plus de 500 domaines actifs, chacun capable d'envoyer des e-mails. Cela crée plusieurs risques de non-conformité :

- Un seul domaine mal configuré peut affaiblir l'ensemble de la marque.

- Les tentatives d'usurpation d'identité et d'imitation augmentent avec chaque domaine non géré.

- La préparation à l'audit PCI devient manuelle, fragmentée et chronophage.

L'authentification des e-mails de l'hôtel offre un contrôle centralisé sur tous les domaines sans nécessiter de modifications des systèmes sur place.

Des plateformes telles que PowerDMARC prennent en charge un nombre illimité de domaines dans le cadre d'un seul abonnement, ce qui permet aux groupes hôteliers de gérer les domaines de l'entreprise, des établissements, des réservations et des programmes de fidélité à partir d'un seul tableau de bord.

Avec un prix de départ de 8 $ par utilisateur et par mois, ce modèle est généralement 60 à 80 % plus rentable que les solutions par domaine, ce qui rend la conformité cohérente et multi-propriétés financièrement pratique.

2. Taux de rotation élevé du personnel et lacunes en matière de formation

Les hôtels embauchent constamment de nouveaux employés, notamment des réceptionnistes, des saisonniers, des sous-traitants, du personnel de soutien temporaire et du personnel de service externalisé. Il est difficile de maintenir une formation cohérente en matière de sécurité pour cette main-d'œuvre en rotation, d'autant plus que les employés sont censés gérer les communications avec les clients et les demandes liées aux paiements dès leur premier jour de travail.

Les pirates exploitent cette réalité. Les e-mails de phishing ciblant les hôtels sont conçus pour paraître courants et urgents, imitant souvent des scénarios opérationnels quotidiens :

- Demandes de remboursement et de rétrofacturation

- Modifications ou annulations de réservation

- Litiges liés au paiement ou transactions échouées

Pour un nouvel employé, ces messages sont difficiles à distinguer des demandes légitimes, en particulier pendant les périodes chargées d'enregistrement ou de départ. Dans ces situations, la sensibilisation à la sécurité ne suffit pas.

L'authentification des e-mails réduit les risques avant même que l'intervention humaine n'entre en jeu, en bloquant les e-mails usurpés et non authentifiés au niveau de la passerelle. Cela limite le nombre de messages malveillants qui parviennent dans les boîtes de réception du personnel, ce qui réduit l'exposition des équipes à forte rotation et diminue la dépendance à une formation parfaite.

3. Systèmes hérités et défis liés à l'intégration

De nombreux établissements utilisent encore d'anciens systèmes PMS et POS qui n'ont pas été conçus pour les cadres de sécurité modernes. Les remplacer n'est pas toujours pratique.

Mais la bonne nouvelle, c'est que l'authentification des e-mails fonctionne au niveau du domaine et de la passerelle, et non au niveau de la couche applicative. Même les systèmes hérités en bénéficient sans nécessiter de travail d'intégration approfondi.

4. Gestion des fournisseurs tiers

Les plateformes de réservation, les prestataires de services de paiement, les agences de marketing et les partenaires de fidélisation envoient tous des e-mails au nom d'un hôtel.

La norme PCI DSS tient l'hôtel responsable, même en cas de défaillance des fournisseurs.

Les rapports DMARC révèlent :

- Quels fournisseurs sont conformes ?

- Lesquels sont mal configurés ?

- Qui a besoin d'une remédiation ?

5. Sécurité des communications avec les clients

Les clients reçoivent des dizaines d'e-mails avant, pendant et après leur séjour. Ils examinent rarement les détails de l'expéditeur. Les e-mails frauduleux demandant un paiement ou des données personnelles passent facilement inaperçus.

BIMI change cela. Le fait de voir le logo vérifié d'un hôtel dans la boîte de réception inspire immédiatement confiance et réduit le risque de fraude.

6. Contraintes budgétaires

De nombreux établissements ne disposent pas d'équipes de sécurité à temps plein. Les outils de conformité doivent justifier leur coût.

L'authentification des e-mails se démarque :

- Faible coût de mise en œuvre

- Réduction immédiate des risques

- Prend en charge plusieurs exigences PCI à la fois

Astuce rapide : prévenir un seul incident d'usurpation d'identité peut permettre d'économiser plus d'un an de coûts liés à l'authentification des e-mails.

Conformité PCI DSS 4.0.1 pour les hôtels : le rôle de l'authentification des e-mails

Un client demande un remboursement par e-mail. Le message semble légitime, l'expéditeur semble familier et un membre du personnel répond en joignant un reçu.

Aucun pare-feu n'est violé.

Aucune base de données n'est consultée.

Aucun système n'est piraté.

Pourtant, des données de paiement sensibles viennent d'être exposées.

Il s'agit d'un point de défaillance PCI courant dans le secteur hôtelier. Le courrier électronique est au cœur des opérations quotidiennes, transmettant les confirmations de réservation, les factures, les avis de remboursement, les mises à jour relatives à la fidélité et les communications avec les fournisseurs entre les clients et le personnel. Comme il s'agit d'une tâche routinière, elle fait souvent l'objet d'une surveillance moins étroite que les systèmes de paiement ou les bases de données.

Lorsque les e-mails ne sont ni authentifiés ni cryptés, les pirates n'ont pas besoin de compromettre l'infrastructure. Ils usurpent l'identité des domaines des hôtels, interceptent les messages ou incitent les employés à partager leurs identifiants. L'authentification des e-mails comble ces lacunes en validant l'identité de l'expéditeur, en protégeant l'intégrité des messages et en garantissant une transmission sécurisée. Elle répond à plusieurs exigences de la norme PCI DSS 4.0.1 tout en bloquant les voies d'attaque réelles utilisées contre les hôtels.

Le cadre d'authentification des e-mails :

L'authentification des e-mails fonctionne comme un cadre à plusieurs niveaux, et non comme un contrôle unique. Chaque protocole renforce une partie différente du parcours de l'e-mail, garantissant ainsi que les communications avec les clients restent fiables, intactes et sécurisées.

Sécurité multicouche pour la livraison authentifiée des e-mails dans le secteur hôtelier

1. SPF: Définir qui est autorisé à envoyer des messages en votre nom

Le Sender Policy Framework (SPF) identifie les serveurs autorisés à envoyer des e-mails en utilisant votre domaine. Dans un environnement hôtelier, où la confiance dans la marque influence le comportement des clients, ce contrôle détermine si les e-mails entrants sont considérés comme légitimes ou suspects.

Sans SPF, les pirates peuvent facilement envoyer des e-mails qui semblent provenir de @hotelbrand.com. Avec SPF place, les serveurs non autorisés sont signalés dès le début du processus de livraison.

Concrètement, cela se traduit ainsi : Un groupe hôtelier autorise uniquement son système central de réservation, sa plateforme CRM et ses fournisseurs agréés à envoyer des e-mails à partir de son domaine. Tout message provenant d'une source non répertoriée dans cette liste échoue à l'authentification, ce qui réduit le risque d'usurpation d'identité à grande échelle.

2. DKIM : préserver l'intégrité des messages de bout en bout

Le protocole DKIM (DomainKeys Identified Mail) ajoute une signature cryptographique aux e-mails sortants, permettant ainsi aux serveurs destinataires de vérifier que le message n'a pas été altéré pendant son transit.

Cela est important dans le secteur hôtelier, car les e-mails destinés aux clients contiennent souvent des informations transactionnelles telles que des références de réservation, des confirmations de paiement, des avis de remboursement ou des liens vers des portails sécurisés. Même de petites modifications apportées à ces messages peuvent rediriger les paiements ou permettre la collecte d'identifiants.

Concrètement, cela se passe ainsi : Un client reçoit un e-mail avant son arrivée contenant un lien de paiement. La validation DKIM confirme que le message n'a pas été modifié après avoir quitté le serveur de messagerie de l'hôtel, protégeant ainsi à la fois le client et la marque.

3. DMARC : renforcer la confiance et gagner en visibilité

DMARC s'appuie sur SPF DKIM en définissant ce qui se passe lorsque l'authentification échoue. Plus important encore, il fournit des rapports détaillés sur les personnes qui envoient des e-mails en votre nom et indique si ces messages passent ou échouent aux contrôles.

Pour les hôtels qui gèrent plusieurs domaines et fournisseurs, les rapports DMARC deviennent un outil puissant de conformité et de gouvernance.

- Identifier les expéditeurs non autorisés

- Détecter les fournisseurs mal configurés

- Assurer l'application des règles aux auditeurs

Le passage de DMARC de la surveillance à l'application empêche les e-mails usurpés d'atteindre les clients ou le personnel.

Concrètement, cela se traduit ainsi : Une politique DMARC définie sur « rejeter » bloque les demandes de remboursement frauduleuses qui usurpent l'identité d'un établissement hôtelier, empêchant ainsi toute fraude envers les clients avant que des dommages ne soient causés.

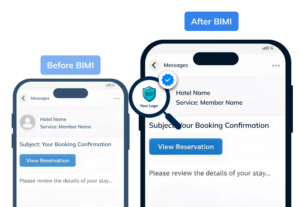

4. BIMI : renforcer la confiance des visiteurs dans leur boîte de réception

Les indicateurs de marque pour l'identification des messages (BIMI) affichent un logo de marque vérifié dans les clients de messagerie pris en charge. Bien que souvent considéré comme une fonctionnalité de marque, le BIMI a un impact direct sur la sécurité dans le secteur de l'hôtellerie.

Les clients vérifient rarement les en-têtes ou les domaines des expéditeurs. Les indices visuels de confiance les aident à distinguer les communications légitimes des fausses, en particulier lors des interactions liées à la réservation et au paiement.

Concrètement, cela se traduit ainsi : Un client voit le logo vérifié de l'hôtel à côté d'un e-mail de confirmation de réservation, le reconnaît immédiatement comme légitime et évite ainsi les messages de phishing similaires.

Avant et après BIMI : logos d'hôtels vérifiés dans les boîtes de réception des clients

MTA-STS et TLS-RPT : protection des données en transit

La norme PCI DSS Requirement 4 impose le chiffrement des données des titulaires de cartes lors de leur transfert. Les e-mails échappent souvent aux stratégies de chiffrement traditionnelles, même s'ils contiennent régulièrement des informations sensibles.

- MTA-STS applique le chiffrement TLS entre les serveurs de messagerie

- TLS-RPT signale les échecs de livraison et les problèmes de chiffrement

Ensemble, ils garantissent que les communications des clients ne peuvent pas être discrètement déclassées vers une transmission non cryptée.

Concrètement, cela se traduit ainsi : Les reçus de paiement envoyés aux clients sont transmis uniquement via des canaux cryptés. En cas d'échec du cryptage, l'hôtel est alerté, ce qui garantit à la fois la protection des données et la traçabilité des opérations.

| [APPEL] Centralisation de l'authentification des e-mails à grande échelle

La gestion SPF, DKIM, DMARC, BIMI, MTA-STS et TLS-RPT sur des dizaines, voire des centaines de domaines hôteliers devient rapidement ingérable sans une plateforme centralisée. PowerDMARC rassemble les six protocoles d'authentification des e-mails dans une seule interface, permettant ainsi aux entreprises du secteur hôtelier de surveiller, d'appliquer et de générer des rapports sur la sécurité des e-mails pour chaque établissement, domaine de réservation et fournisseur, sans complexité par domaine ni outils fragmentés. |

Comment l'authentification des e-mails prend en charge la norme PCI DSS 4.0.1

L'authentification des e-mails contribue directement à plusieurs exigences PCI.

| Exigence PCI DSS 4.0.1 | Ce que PCI attend | Comment l'authentification des e-mails peut vous aider |

|---|---|---|

| Exigence 4 | Les données des titulaires de cartes doivent être cryptées lors de leur transmission sur des réseaux ouverts. | MTA-STS applique le chiffrement TLS pour la livraison des e-mails, tandis que TLS-RPT signale les tentatives de déclassement ou d'échec du chiffrement. |

| Exigences 5 et 6 | Les systèmes doivent être protégés contre les logiciels malveillants et les exploits logiciels. | SPF, DKIM et DMARC empêchent les e-mails usurpés qui transmettent généralement des logiciels malveillants ou des charges utiles de phishing. |

| Exigences 7 et 8 | L'accès aux données sensibles doit être restreint et faire l'objet d'une authentification rigoureuse. | L'authentification des e-mails limite les communications fiables aux expéditeurs vérifiés, réduisant ainsi les voies d'accès non autorisées. |

| Exigence 10 | L'accès et l'activité doivent être consignés et surveillés. | Les rapports DMARC, TLS-RPT et d'authentification fournissent une visibilité détaillée sur l'activité et les échecs liés aux e-mails. |

| Exigence 12 | Les politiques de sécurité doivent être définies, appliquées et documentées. | Les politiques d'authentification des e-mails formalisent la manière dont les communications des invités sont protégées et surveillées. |

Plutôt que de servir de contrôle autonome, l'authentification des e-mails renforce l'ensemble du cadre PCI en protégeant les flux de données entre les systèmes, les personnes et les fournisseurs.

Sécurisation des données des clients : une stratégie d'authentification par e-mail en plusieurs étapes

La mise en œuvre à grande échelle de l'authentification des e-mails dans les hôtels nécessite une approche structurée. Voici un guide étape par étape, une feuille de route en quatre phases spécialement conçue pour les établissements hôteliers, afin de passer de l'évaluation à la mise en œuvre complète sans perturber les communications avec les clients via l'authentification des e-mails.

Phase 1 : Évaluation (semaines 1 et 2)

Commencez par comprendre l'ensemble de votre écosystème de messagerie électronique, tant pour les communications internes que celles destinées aux clients.

Ce qu'il faut faire :

- Faites l'inventaire de tous les systèmes de messagerie électronique et domaines de vos propriétés.

- Identifier les e-mails contenant des données relatives aux titulaires de cartes.

- Vérifiez le statut SPF, DKIM et DMARC.

- Documentez les fournisseurs tiers qui envoient des e-mails en votre nom.

Pourquoi est-ce important ?

Même un seul domaine ou fournisseur mal configuré peut créer une faille de sécurité, mettant en danger les données des clients et affaiblissant la conformité PCI DSS.

Résultat :

- Inventaire complet de l'infrastructure de messagerie électronique

- Analyse des lacunes en matière d'authentification

- Liste des fournisseurs tiers et leurs pratiques en matière d'e-mails

Phase 2 : Configuration de base (semaines 3 à 6)

Mettre en place les contrôles fondamentaux d'authentification des e-mails sur toutes les propriétés.

Ce qu'il faut faire :

- Mettre en place SPF pour tous les domaines.

- Déployez la signature DKIM pour les e-mails sortants.

- Configurer DMARC en mode surveillance (p=none) avec rapports agrégés.

- Mettre à jour les passerelles de messagerie pour valider SPF.

Pourquoi est-ce important ?

Une base de référence cohérente empêche l'usurpation d'identité, garantit l'intégrité des messages et jette les bases d'une éventuelle mise en application.

Résultat :

- SPF déployés sur l'ensemble des propriétés

- Tableaux de bord de rapports DMARC configurés

- Personnel formé à la sécurité des e-mails

Phase 3 : Suivi et ajustement (semaines 7 à 10)

Suivez en permanence les performances et résolvez les défaillances afin de renforcer la sécurité des e-mails.

Ce qu'il faut faire :

- Examinez les rapports agrégés DMARC chaque semaine.

- Enquêtez sur les échecs d'authentification et corrigez-les avec les équipes et les fournisseurs.

- Ajustez SPF pour les nouvelles sources d'envoi.

- Déployez TLS-RPT pour surveiller le chiffrement des e-mails.

- Réalisez des simulations d'hameçonnage pour le personnel.

Pourquoi est-ce important ?

La surveillance permet d'identifier les failles avant que les pirates ne les exploitent et fournit des journaux prêts à être audités pour la conformité PCI DSS.

Résultat :

- Rapports DMARC hebdomadaires et analyse des tendances

- Journal de résolution des échecs d'authentification

- Sensibilisation du personnel documentée

Phase 4 : Mise en œuvre de l'application (semaines 11 à 12+)

Passez de la surveillance à l'application complète pour protéger les communications des clients et renforcer la confiance envers la marque.

Ce qu'il faut faire :

- Renforcer la politique DMARC : p=none → quarantine → p=reject.

- Mettre en œuvre le BIMI pour les e-mails vérifiés destinés aux clients.

- Déployez MTA-STS et TLS-RPT pour surveiller la livraison cryptée.

- Mettre en place une réponse automatisée aux incidents en cas d'échecs d'authentification.

Pourquoi est-ce important ?

La mise en application empêche les e-mails frauduleux d'atteindre les clients, garantit une transmission cryptée et démontre la conformité à la norme PCI DSS 4.0.1.

Résultat :

- L'application DMARC est pleinement mise en œuvre.

- Logo BIMI affiché dans les boîtes de réception des invités

- Procédures d'intervention en cas d'incident documentées

Cette feuille de route par étapes garantit que les hôtels passent méthodiquement de l'évaluation à la mise en œuvre, réduisant ainsi les risques, renforçant la confiance des clients et fournissant des preuves documentées de la conformité à la norme PCI DSS 4.0.1. En suivant ce plan, même les organisations multi-propriétés peuvent mettre en œuvre l'authentification des e-mails à grande échelle sans perturber leurs opérations ni l'expérience client.

Liste de contrôle de conformité PCI DSS 4.0.1

La préparation à la conformité PCI DSS 4.0.1 nécessite une approche proactive et structurée. Utilisez cette liste de contrôle pour vous assurer que votre établissement hôtelier répond à toutes les dernières exigences en matière de sécurité et protège les informations sensibles à chaque étape :

- Réalisez une évaluation des risques : Identifiez les risques et vulnérabilités potentiels dans vos systèmes, processus et fournisseurs de services tiers qui pourraient avoir un impact sur la sécurité des données des titulaires de carte.

- Mettre en œuvre un plan d'intervention en cas d'incident cybernétique : Élaborez et mettez régulièrement à jour un plan d'intervention afin de garantir que votre équipe puisse réagir rapidement et efficacement en cas de violation de la sécurité.

- Installez les correctifs de sécurité : Maintenez tous les systèmes à jour en installant rapidement les correctifs de sécurité afin de corriger les vulnérabilités connues et d'empêcher toute exploitation.

- Déployez un logiciel antivirus : Utilisez un logiciel antivirus réputé sur tous les terminaux afin de vous protéger contre les logiciels malveillants et autres menaces visant les données de paiement et les données des clients.

- Assurer la formation continue du personnel : Sensibilisez vos employés aux exigences de la norme PCI DSS 4.0.1, aux meilleures pratiques en matière de sécurité et à la manière de reconnaître et de réagir aux incidents de sécurité potentiels.

Par ailleurs, la révision et la mise à jour régulières de vos mesures de sécurité vous permettent de garder une longueur d'avance sur les menaces en constante évolution et de rester conforme aux dernières normes DSS 4.0.1.

Tout rassembler : le rôle de PowerDMARC dans la conformité PCI DSS 4.0.1 dans le secteur de l'hôtellerie

Pour les hôtels, l'authentification des e-mails n'est pas un problème ponctuel, mais un problème d'échelle.

Ce qui fonctionne pour une seule propriété s'effondre rapidement à grande échelle. L'authentification des e-mails doit rester cohérente même lorsque les domaines, les fournisseurs et les systèmes changent. PowerDMARC a été conçu pour relever ce défi.

Au lieu de facturer par domaine ou d'obliger les hôtels à assembler plusieurs outils, PowerDMARC offre une prise en charge illimitée des domaines à un coût prévisible, à partir de 8 $ par utilisateur et par mois. Pour les chaînes hôtelières gérant entre 50 et plus de 500 domaines, ce modèle est nettement plus abordable que les plateformes d'entreprise qui coûtent généralement plus de 10 000 dollars par an pour la seule couverture des domaines.

Pourquoi PowerDMARC convient aux environnements hôteliers

Une plateforme unique pour tous les domaines

PowerDMARC permet aux hôtels de gérer les domaines de l'entreprise, des établissements, des réservations et des programmes de fidélité à partir d'une seule interface, sans frais par domaine ni complexité liée aux licences.

Contrôle centralisé sur l'ensemble des établissements

Un tableau de bord unique offre aux équipes informatiques et de conformité une visibilité sur tous les sites. Les politiques d'authentification restent cohérentes, tandis que les rapports peuvent toujours être consultés au niveau de l'établissement ou du système, ce qui est essentiel pour la conformité PCI DSS des hôtels disposant de plusieurs établissements.

Application automatisée du DMARC

PowerDMARC élimine les approximations en faisant automatiquement passer les politiques DMARC du niveau de surveillance (p=none) à l'application (quarantine → p=reject) en fonction des données d'authentification réelles. Cela réduit les efforts manuels et évite les erreurs qui pourraient avoir un impact sur les communications avec les invités.

Pile complète d'authentification des e-mails

Les hôtels n'ont pas besoin d'outils distincts pour chaque protocole. PowerDMARC prend en charge les six normes essentielles (SPF, DKIM, DMARC, BIMI, MTA-STS et TLS-RPT) sur une seule plateforme. Cela permet de prendre directement en charge les contrôles d'authentification des e-mails PCI DSS liés au chiffrement, à la restriction d'accès et à la surveillance.

Renforcez la confiance de vos clients grâce à BIMI

Lorsque BIMI est activé, les logos vérifiés des hôtels apparaissent à côté des e-mails authentifiés dans les boîtes de réception prises en charge. Les clients peuvent reconnaître instantanément les messages légitimes, ce qui réduit la confusion et le risque d'hameçonnage lors des réservations, des paiements et des communications d'enregistrement.

Visibilité des fournisseurs tiers

PowerDMARC aide les hôtels à suivre quels fournisseurs envoient des e-mails en leur nom et si ces messages sont correctement authentifiés. Des alertes automatisées signalent rapidement les échecs, ce qui facilite la gestion et la documentation de la conformité des fournisseurs.

Rapports prêts pour l'audit

Pour les évaluations PCI DSS 4.0.1, PowerDMARC fournit des journaux détaillés, des rapports et de la documentation montrant comment les politiques d'authentification des e-mails sont appliquées, ce qui répond aux exigences en matière de preuves sans nécessiter la création manuelle de rapports.

Retour sur investissement

Les attaques par usurpation d'identité et par hameçonnage par e-mail coûtent souvent aux hôtels entre 10 000 et plus de 500 000 dollars en pertes liées à la fraude, en mesures correctives et en perturbations opérationnelles. Dans la plupart des cas, la prévention d'un seul incident couvre le coût de PowerDMARC pendant des mois, voire des années.

La norme PCI DSS 4.0.1 a relevé la barre. Les attentes des clients l'ont relevée encore plus haut.

L'authentification des e-mails est le point de rencontre entre ces deux éléments. Pour découvrir comment PowerDMARC aide les groupes hôteliers à gérer plusieurs établissements et domaines, réservez une démonstration et évaluez la sécurité de vos e-mails à travers un prisme conforme à la norme PCI.

FAQ

1. L'authentification des e-mails est-elle obligatoire dans le cadre de la norme PCI DSS 4.0.1 ?

La norme PCI DSS 4.0.1 ne mentionne pas explicitement SPF, DKIM ou DMARC. Cependant, l'exigence 4 impose le chiffrement des données des titulaires de cartes lors de leur transfert, tandis que les exigences 7 et 8 imposent un accès restreint et une authentification forte. Tout système de messagerie électronique traitant des données relatives aux clients ou aux paiements doit respecter ces objectifs, ce qui rend l'authentification des e-mails indispensable dans la pratique.

2. Combien de temps faut-il pour mettre en place l'authentification des e-mails pour les hôtels ?

La plupart des hôtels peuvent achever la mise en œuvre de base en quatre à six semaines. Les organisations multi-propriétés ont généralement besoin de huit à douze semaines pour passer de la surveillance à la mise en application, en fonction du nombre de domaines, de la coordination des fournisseurs et de la complexité du système. Cela correspond bien à une feuille de route structurée en matière de conformité dans le secteur de l'hôtellerie.

3. Quel est le coût de l'authentification des e-mails dans les environnements hôteliers ?

Les coûts dépendent de l'échelle, mais PowerDMARC commence à 8 $ par utilisateur et par mois avec un nombre illimité de domaines. Comparé aux outils d'entreprise traditionnels, cela rend la la conformité PCI DSS pour les hôtels beaucoup plus abordable, en particulier pour les chaînes disposant de nombreux établissements et domaines.

4. Comment l'authentification des e-mails réduit-elle le risque de violation des données des clients ?

L'authentification des e-mails bloque l'usurpation d'identité de domaine, empêche la falsification des messages et impose un cryptage lors de la transmission. Ces contrôles bloquent les voies d'attaque courantes, telles que les e-mails de remboursement frauduleux, les fausses demandes de paiement et le phishing visant à récupérer des identifiants, qui sont les principaux facteurs contribuant aux violations de données des clients dans le secteur hôtelier.

5. L'authentification par e-mail fonctionnera-t-elle avec les anciens systèmes hôteliers ?

Oui. L'authentification des e-mails fonctionne au niveau du domaine et de la passerelle de messagerie. Même les anciens systèmes de gestion immobilière ou de réservation peuvent envoyer des e-mails authentifiés une fois que les domaines sont correctement configurés, ce qui rend cette approche compatible avec les environnements existants.

6. Comment les chaînes hôtelières peuvent-elles gérer l'authentification des e-mails sur plusieurs établissements ?

Les plateformes centralisées telles que PowerDMARC permettent aux équipes de gérer un nombre illimité de domaines à partir d'un seul tableau de bord tout en conservant une visibilité au niveau des propriétés. Cette approche garantit une application cohérente sans nécessiter de coordination manuelle entre les différents sites.