Blog sull'autenticazione e-mail di PowerDMARC - Leggi le ultime notizie e aggiornamenti

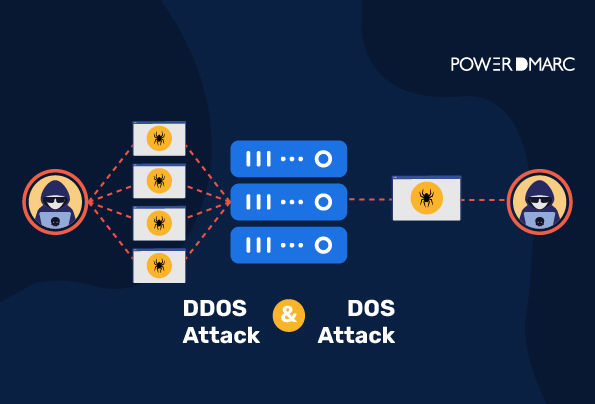

Comprendere DoS e DDoS

BlogDoS vs DDoS: Gli attacchi DoS e DDoS sono tipi di criminalità informatica che possono frodare le vittime rendendo inutilizzabili i loro sistemi, account, siti web o risorse di rete.

Cos'è il Ransomware?

BlogLo scopo del ransomware è quello di criptare i vostri file importanti utilizzando un software dannoso. I criminali chiedono poi un pagamento in cambio della chiave di decrittazione.

Phishing vs. Spam

BlogIl phishing e lo spam sono entrambi progettati per indurre l'utente a compiere un'azione che normalmente non farebbe, come aprire un allegato o cliccare su un link.

Phishing vs. Spoofing

BlogIl phishing e lo spoofing sono sempre stati un argomento di grande interesse. Il phishing e lo spoofing sono due tipi diversi di criminalità informatica che possono sembrare molto simili a un occhio inesperto.

Che cos'è l'ingegneria sociale?

BlogChe cos'è l'ingegneria sociale? È una forma di attacco informatico che prevede l'uso della manipolazione e dell'inganno per ottenere l'accesso a dati o informazioni.

I controlli di sicurezza delle informazioni più sottovalutati

BlogI controlli sulla sicurezza delle informazioni sono le attività, le procedure e i meccanismi messi in atto per proteggersi dalle minacce informatiche.

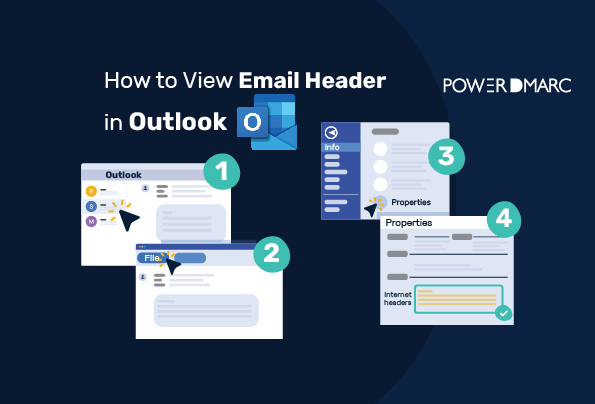

Come visualizzare le intestazioni dei messaggi di posta elettronica in Outlook?

BlogPer visualizzare l'intestazione delle e-mail in Outlook, fare doppio clic sull'e-mail di cui si desidera visualizzare l'intestazione. Selezionare "Azioni" dal menu in alto nella finestra.

Spoofing del nome visualizzato: Definizione, tecnica, rilevamento e prevenzione

BlogNel display name spoofing, gli hacker fanno apparire legittime le e-mail fraudolente utilizzando indirizzi e-mail diversi ma gli stessi display name.

Come visualizzare i record DNS di un dominio?

Blog Per visualizzare i record DNS di un dominio, è necessario eseguire una ricerca sul sistema dei nomi di dominio. Si tratta di un processo semplice e immediato, di cui vi illustriamo i passaggi.

Formato SPF : Spiegazione dei formati SPF di base e avanzato

BlogIl formato SPF include gli indirizzi IP autorizzati a inviare e-mail con 3 elementi principali: Meccanismo SPF, Qualificatori SPF e Modificatori SPF.