I punti chiave da prendere in considerazione

- Gli errori di rifiuto DMARC si verificano quando SPF o DKIM non riescono ad allineare il dominio con l'indirizzo "Da".

- Una politica p=reject indica ai server riceventi di bloccare completamente le e-mail non autorizzate.

- Il solo superamento dell'SPF non è sufficiente; l'SPF o il DKIM devono essere allineati con il dominio mittente visibile.

- L'inoltro delle e-mail spesso compromette l'SPF, rendendo l'allineamento DKIM fondamentale per una consegna stabile.

- La rimozione di p=reject indebolisce la sicurezza del dominio e aumenta il rischio di spoofing.

Esamina settimanalmente i rapporti DMARC RUA per identificare servizi configurati in modo errato e mittenti non autorizzati.

Un errore "Non supera la verifica DMARC e ha una politica DMARC di rifiuto" significa che la tua e-mail non ha superato l'autenticazione DMARC e il server di ricezione ha bloccato la consegna. Questo problema si verifica quando SPF o DKIM non riescono ad allinearsi con il tuo dominio "Da" e la tua politica DMARC è impostata su p=reject. Risolvi gli errori di rifiuto DMARC correggendo i record SPF, abilitando la firma DKIM e assicurando un rigoroso allineamento del dominio per ripristinare la deliverability delle e-mail e prevenire lo spoofing.

Cosa significa realmente questo errore DMARC

Quando un server ricevente elabora la tua email, esegue diversi controlli per verificare che il mittente sia autorizzato. Se tali controlli falliscono, il server consulta il record DMARC del tuo dominio per ottenere istruzioni su come procedere.

Spiegazione del messaggio "Non supera la verifica DMARC"

Un errore DMARC si verifica quando un'e-mail non supera l'allineamento DMARC. È errato ritenere che sia sufficiente superare SPF o DKIM. DMARC richiede che il dominio nell'intestazione "Da", che è quello che vede l'utente, corrisponda al dominio convalidato da SPF e/o DKIM. Se le firme tecniche non corrispondono all'indirizzo del mittente visibile, DMARC fallisce.

Cosa implica la "politica DMARC di rifiuto"

Il tag p=reject è la politica DMARC più rigorosa. Indica al server ricevente: "Se questa e-mail non supera la verifica, non consegnarla. Eliminarla completamente".

Come funziona la verifica DMARC (panoramica rapida)

Per superare il DMARC, un'e-mail deve soddisfare i seguenti requisiti:

- Il Technical Pass: SPF o DKIM devono essere validi.

- L'allineamento: il dominio utilizzato in SPF o DKIM deve corrispondere al dominio nell'indirizzo "Da".

L'allineamento è più importante di un semplice passaggio. Ad esempio, se invii un'e-mail da un sottodominio ma il tuo record SPF autorizza solo il dominio del tuo host web, il controllo SPF potrebbe "superare" per l'host, ma DMARC "fallirà" perché i domini non sono allineati.

Perché le e-mail non superano il controllo DMARC e vengono rifiutate

1. Errori di autenticazione

- SPF non riuscito o IP di invio non autorizzato: pensa all'SPF come a una lista VIP per il tuo dominio. Se inizi a utilizzare un nuovo strumento, come un CRM o una piattaforma di email marketing, ma dimentichi di aggiungerlo a tale lista (il tuo record SPF), il server ricevente vedrà un IP non presente nella lista che cerca di entrare e chiuderà la porta.

- DKIM mancante o danneggiato: DKIM è fondamentalmente un sigillo digitale. Se il tuo server non "firma" l'e-mail o se la "chiave" che hai inserito nelle impostazioni DNS è vecchia o danneggiata, il destinatario non può verificare che l'e-mail provenga effettivamente da te. Nessun sigillo, nessun accesso.

2. Problemi di allineamento

- Disallineamento del dominio DKIM: è un po' come mostrare un documento d'identità in cui il nome non corrisponde alla persona che lo presenta. Se la tua e-mail dice che proviene da tuodominio.com, ma la firma DKIM è firmata da servizio-casuale.com, DMARC diventa sospettoso. Tutto deve rimandare alla stessa base di partenza.

- Allineamento SPF interrotto dall'inoltro: questo è il classico problema dell'"intermediario". Quando un'e-mail viene inoltrata, il "Return-Path" spesso viene sostituito con le informazioni dell'inoltratore, il che interrompe completamente l'SPF. È un fenomeno molto comune ed è proprio per questo che avere DKIM è fondamentale: DKIM rimane allegato all'e-mail anche quando viene inoltrata, mentre l'SPF di solito viene interrotto.

Perché la politica p=reject rende questo errore critico

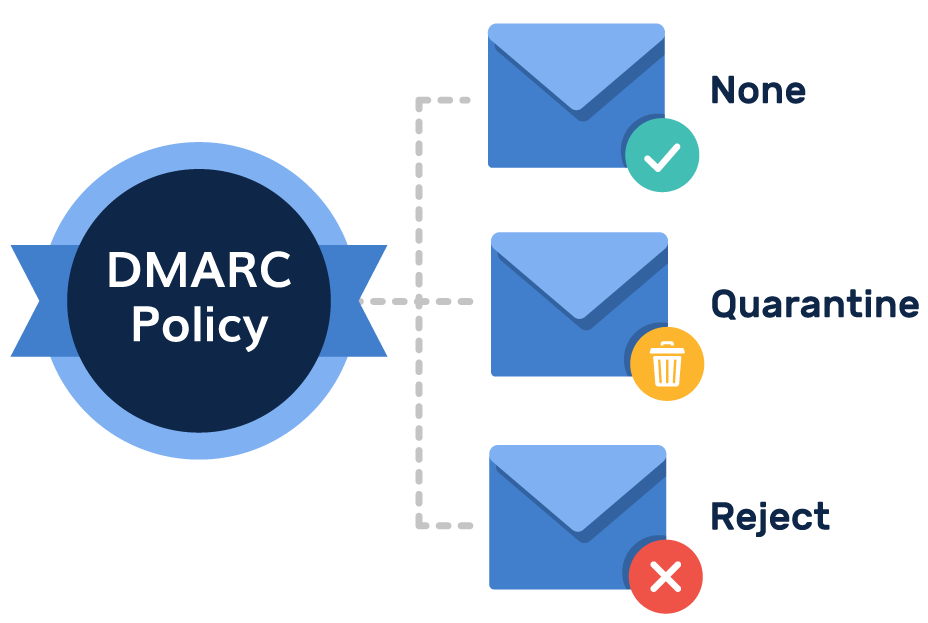

Le politiche DMARC funzionano secondo una scala di applicazione:

- p=none: Modalità di monitoraggio. Nessuna mail viene bloccata.

- p=quarantine: la posta sospetta viene spostata nella cartella Posta indesiderata.

- p=rifiuta: tolleranza zero. La posta non autorizzata viene eliminata.

Quando sei su p=reject, non c'è margine di errore. Se i tuoi mittenti di terze parti non sono configurati perfettamente, le tue comunicazioni aziendali legittime saranno trattate come un attacco di phishing e bloccate.

Il fattore nascosto: politiche relative ai sottodomini (sp=)

Un dettaglio che spesso coglie di sorpresa gli amministratori è il modo in cui DMARC gestisce i sottodomini (ad esempio, marketing.tuodominio.com). Per impostazione predefinita, se imposti il tuo dominio principale su p=reject, ogni singolo sottodominio eredita automaticamente quel comando "Blocca".

Se disponi di uno strumento meno recente che invia messaggi da un sottodominio non ancora completamente configurato, questo verrà immediatamente silenziato. Per gestire questa situazione, puoi utilizzare il tag sp nel tuo record DMARC:

- sp=none: mantiene i sottodomini in "modalità monitoraggio" anche se il dominio principale è impostato su p=reject.

- sp=reject: Indica esplicitamente ai server di bloccare la posta non autorizzata proveniente da qualsiasi sottodominio.

Suggerimento professionale: se non sei sicuro al 100% di tutti i servizi che utilizzano i tuoi sottodomini, inizia con p=reject; sp=none; per proteggere il tuo marchio principale mentre controlli i tuoi marchi secondari.

Situazioni comuni in cui compare questo errore

Gmail e Google Workspace

Google ha recentemente inasprito i propri requisiti per i mittenti di messaggi in massa. Potresti ricevere un messaggio di errore del tipo: "Messaggio rifiutato perché non conforme alla politica DMARC di Google".

Microsoft 365 e Outlook

Microsoft utilizza spesso la "Protezione avanzata dalle minacce". Se DMARC fallisce e la politica viene rifiutata, i server Outlook generano spesso un NDR 5.7.1, che sta per Non-Delivery Report (rapporto di mancata consegna).

Strumenti di terze parti

Molte aziende dimenticano di autorizzare le loro piattaforme CRM o HR. Poiché questi strumenti inviano e-mail "per conto" del tuo dominio, sono i responsabili più comuni del rifiuto DMARC.

Come risolvere il problema "Non supera la verifica DMARC"

Segui questi passaggi per risolvere l'errore:

- Identifica la fonte: prima di tutto, controlla la nota "restituzione al mittente". Guarda il messaggio di ritorno per trovare l'indirizzo IP specifico o il servizio che ha tentato di inviare l'e-mail. Di solito è la prova schiacciante che ti dice esattamente chi è stato bloccato all'ingresso.

- Controlla l'autorizzazione SPF: considera il tuo record SPF come l'elenco dei "mittenti approvati" del tuo dominio. Devi assicurarti che il servizio che stai utilizzando sia effettivamente presente in tale elenco. In caso contrario, dovrai aggiungere la loro dichiarazione "include" al tuo record DNS in modo che il server ricevente sappia di avere il tuo permesso di parlare per tuo conto.

- Correggi la firma DKIM: assicurati che il servizio stia effettivamente "firmando" le tue e-mail con una chiave DKIM che rimanda al tuo dominio. Se la firma digitale manca o appartiene a un dominio completamente diverso, il destinatario la considererà come un documento d'identità falso.

- Assicurati che il dominio sia allineato: tutto deve corrispondere. Controlla che il dominio nell'indirizzo "Da" sia lo stesso utilizzato per SPF e DKIM. Se la tua e-mail dice che proviene da company.com, ma il tuo SPF garantisce per random-app.net, i conti non tornano per DMARC.

- Esamina i rapporti DMARC: utilizza uno strumento di monitoraggio DMARC per visualizzare i rapporti "RUA". Questi mostreranno esattamente quali servizi non funzionano correttamente e perché.

- Test prima di inviare nuovamente: utilizzare un analizzatore di intestazioni online per inviare un'e-mail di prova e verificare lo stato "DMARC Pass".

Soluzioni temporanee vs. soluzioni adeguate

Perché rimuovere p=reject è rischioso

Potresti essere tentato di riportare la tua politica a p=none per "correggere" la consegna. Anche se questo blocca i rimbalzi, espone il tuo dominio al rischio di spoofing da parte degli hacker. Fornisce un falso senso di sicurezza, lasciando vulnerabile la reputazione del tuo marchio.

Modi più sicuri per recuperare

Invece di ridurre la sicurezza, utilizza strumenti di monitoraggio per identificare il traffico legittimo non conforme. Puoi anche utilizzare un tag "percentuale" (ad esempio, p=reject; pct=50) per applicare gradualmente la politica mentre verifichi che tutte le tue fonti di invio siano correttamente allineate.

Come PowerDMARC aiuta a prevenire gli errori di rifiuto DMARC

Mentre una politica di "rifiuto" indiscriminata è uno strumento poco efficace, PowerDMARC fornisce gli strumenti di precisione necessari per garantire che colpisca solo i malintenzionati.

1. Visibilità totale e intelligence sulle minacce AI: leggere manualmente i report XML è come cercare di decifrare il codice Matrix. Il DMARC Report Analyzer di PowerDMARC converte questi file complessi in un dashboard leggibile dall'utente.

2. Mappatura delle minacce basata sull'intelligenza artificiale: la nostra Threat Intelligence basata sull'intelligenza artificiale identifica la posizione geografica e la reputazione degli IP non autorizzati, aiutandovi a distinguere tra uno strumento interno configurato in modo errato e un tentativo di spoofing dannoso.

3. Gestione semplificata dei record (servizi in hosting): la causa più comune di errore DMARC è il "disallineamento", ovvero quando i record SPF o DKIM non corrispondono al dominio. PowerDMARC offre servizi in hosting (tra cui DMARC in hosting) che consentono di aggiornare questi record direttamente dalla nostra dashboard senza dover accedere al proprio provider DNS.

Migliori pratiche per evitare errori di rifiuto della politica DMARC

Mantenere una politica di "rifiuto" richiede un'igiene continua. Per garantire che le tue e-mail legittime non vengano bloccate dalla tua rete di sicurezza, segui queste best practice del settore:

Autenticazione e allineamento igienico

- Autentica sempre i nuovi mittenti: prima che il tuo reparto marketing o risorse umane si registri a un nuovo strumento di posta elettronica, assicurati che supporti l'allineamento DKIM o SPF personalizzato. Non consentire mai a terzi di inviare messaggi "per conto" del tuo dominio senza un'adeguata configurazione DNS.

- Preferisci DKIM per una maggiore resilienza: SPF può essere facilmente compromesso dall'inoltro delle e-mail. DKIM è molto più robusto perché la firma digitale rimane allegata all'intestazione dell'e-mail anche quando questa passa attraverso diversi server.

Monitoraggio continuo e gestione dei cambiamenti

- Revisioni regolari dei rapporti DMARC: DMARC genera rapporti XML che descrivono in dettaglio chi invia posta utilizzando il tuo dominio. Esaminarli almeno una volta alla settimana ti aiuta a individuare tentativi di spoofing non autorizzati o servizi legittimi che hanno improvvisamente smesso di allinearsi.

- Monitoraggio delle modifiche all'infrastruttura e-mail: trattate i record DNS delle vostre e-mail come se fossero codice. Tenete un registro di ogni modifica apportata ai vostri record SPF, DKIM e DMARC. Se dopo una migrazione del server o un cambio di fornitore dovessero verificarsi problemi di consegna, potrete identificare rapidamente e ripristinare la configurazione specifica che ha causato l'errore "Policy Reject".

Conclusione: non lasciare che il "rifiuto" rovini la tua portata

L'errore "DMARC Policy of Reject" è un po' come se la tua guardia di sicurezza ti chiudesse accidentalmente fuori dall'ufficio. È fastidioso, certo, ma dimostra che la serratura funziona davvero.

La soluzione non è quella di gettare via la serratura e tornare a p=none, ma assicurarsi di avere le chiavi giuste. Assicurandoti che SPF e DKIM siano correttamente allineati al tuo dominio, eliminerai i rimbalzi e potrai iniziare a inviare e-mail in tutta sicurezza. Tieni d'occhio i tuoi report, autentica i tuoi nuovi strumenti prima di metterli in funzione e non dovrai mai più preoccuparti che le tue e-mail legittime finiscano nel cestino digitale.

Inizia oggi stesso la tua prova gratuita di 15 giorni con i nostri esperti per scoprire come possiamo semplificare la sicurezza del tuo dominio.

Domande frequenti

Perché la mia email non supera il DMARC ma supera l'SPF?

Di solito si tratta di un problema di allineamento. Il tuo SPF "supera" il controllo per il dominio del server di posta, ma quel dominio non corrisponde al dominio dell'indirizzo "Da".

Devo rimuovere p=reject per correggere la consegna?

No. Si tratta di una soluzione provvisoria che compromette la sicurezza. Identificate invece il servizio che non funziona correttamente e autorizzatelo correttamente nelle impostazioni SPF/DKIM.

Quanto tempo occorre affinché le correzioni DMARC funzionino?

Le modifiche al DNS possono richiedere dalle 24 alle 48 ore per propagarsi a livello globale, anche se la maggior parte dei sistemi moderni riflette le modifiche entro un'ora.

DMARC influisce sulle e-mail interne o inoltrate?

Sì. L'inoltro spesso compromette l'SPF, motivo per cui è così importante disporre di una firma DKIM valida per garantire che le e-mail inoltrate superino comunque la verifica DMARC.

- Aggiornamento delle specifiche DKIM2: novità della bozza IETF del maggio 2026 - 25 maggio 2026

- Windows Defender è sufficiente per la sicurezza delle piccole imprese? - 14 maggio 2026

- DMARCbis: cosa cambia e come prepararsi - 16 aprile 2026