I punti chiave da prendere in considerazione

- Il verdetto: Microsoft Defender è un ottimo strumento di protezione degli endpoint, ma un pessimo passaporto del marchio. Protegge i dispositivi, ma lascia l'identità del dominio vulnerabile al rischio di furti d'identità.

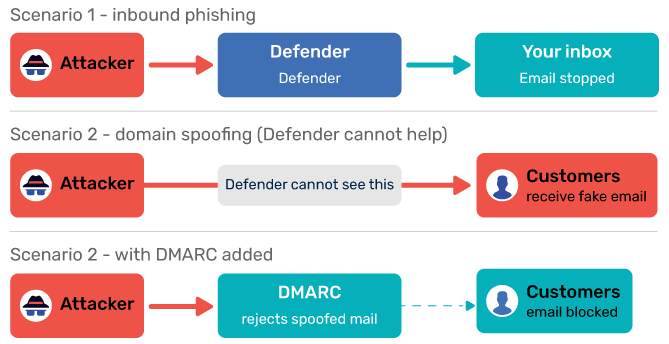

- Il divario tra posta in entrata e in uscita: Defender è progettato per bloccare le minacce che arrivano nella tua casella di posta. Non fa praticamente nulla per impedire agli hacker di inviare e-mail che sembrano provenire dal tuo dominio.

- Il problema dell'incompatibilità tra piattaforme: sebbene sia "integrato" in Windows, Defender richiede competenze tecniche approfondite per essere gestito in modo efficace su macOS e iOS, il che spesso comporta lacune di sicurezza negli ambienti ibridi.

- La soluzione "Better Together": l'abbinamento di Defender (per la protezione dei dispositivi) con PowerDMARC (per la protezione dell'identità) garantisce una resilienza di livello aziendale senza la necessità di un team IT di grandi dimensioni.

Il rapporto IBM del 2025 sul costo delle violazioni dei dati stima che il costo medio di una violazione sia pari a 4,44 milioni di dollari. Se nel 2026 sarete responsabili della sicurezza della vostra organizzazione, probabilmente sentirete la pressione di consolidare le soluzioni. Con Microsoft Defender ora incluso in molti piani Microsoft 365 (M365), il consolidamento su un unico fornitore è allettante. Promette uno stack semplificato, costi inferiori e la comodità di "un unico fornitore da gestire".

In breve: Microsoft Defender costituisce una base di prim'ordine per la sicurezza degli endpoint, ma non rappresenta una strategia di sicurezza completa. Protegge i dispositivi di cui disponi, ma lascia esposti l'identità del tuo dominio, la reputazione del tuo marchio e la continuità del servizio di posta elettronica.

Cosa copre effettivamente Microsoft Defender?

Per valutare se Defender sia «sufficiente», dobbiamo innanzitutto chiarire quali siano le sue effettive funzionalità. Ha superato le sue origini di semplice antivirus per diventare una sofisticata piattaforma comportamentale, ma il suo ambito di applicazione presenta dei limiti ben definiti.

1. Windows Defender Antivirus (il punto di riferimento)

Questo rimane il motore principale basato sulle firme integrato in ogni dispositivo Windows 10 e 11. È eccellente nell'individuare il malware noto, ma in un'era caratterizzata da minacce polimorfiche generate dall'intelligenza artificiale, il rilevamento basato sulle firme rappresenta solo il "biglietto d'ingresso" per la sicurezza.

2. Microsoft Defender for Business (Il punto di forza delle PMI)

Progettato appositamente per le aziende con un massimo di 300 utenti, questo è il fiore all’occhiello del piano M365 Business Premium. Introduce la funzionalità Endpoint Detection and Response (EDR). A differenza dei tradizionali software antivirus, l’EDR utilizza l’intelligenza artificiale per identificare i “comportamenti anomali”. Se un laptop inizia improvvisamente a crittografare file o a comunicare con un server C2 (Command and Control) sconosciuto, Defender è in grado di isolare automaticamente quel dispositivo, spesso prima ancora che il team IT riceva l’avviso.

3. Defender per Office 365 (Il guardiano della posta in arrivo)

Questo livello si concentra sul flusso in entrata. Nel 2026, utilizza modelli linguistici di grandi dimensioni (LLM) per analizzare i "link sicuri" e gli "allegati sicuri". È in grado di rilevare il "tono" di un'e-mail di phishing, identificando una richiesta fraudolenta di bonifico bancario anche se l'e-mail non contiene link dannosi.

Gratuito vs. A pagamento: in sintesi

L'antivirus Windows Defender integrato è incluso in Windows senza costi aggiuntivi e offre solo funzionalità antivirus e di rilevamento di base delle minacce. Microsoft Defender for Business è un abbonamento a pagamento (disponibile come soluzione autonoma o nell'ambito di M365 Business Premium) che aggiunge funzionalità EDR, gestione delle vulnerabilità e analisi automatizzata. Nessuno dei due livelli configura o gestisce SPF, DKIM o DMARC: si tratta infatti di un livello DNS completamente separato.

| Caratteristica | Defender (gratuito) | Defender per le aziende | DMARC / PowerDMARC |

|---|---|---|---|

| Malware / antivirus | Coperto | Coperto | N/A |

| Rilevamento e risposta agli endpoint (EDR) | Non incluso | Coperto | N/A |

| Filtro antiphishing in entrata | Non incluso | È necessario un componente aggiuntivo | Coperto |

| Falsificazione del dominio — in uscita | Non coperto | Non coperto | Coperto |

| Applicazione e reportistica DMARC | Non coperto | Non coperto | Coperto |

| Gestione SPF / DKIM | Non coperto | Non coperto | Coperto |

| Protezione dei domini inattivi | Non coperto | Non coperto | Coperto |

| Riconoscimento del marchio BIMI | Non coperto | Non coperto | Coperto |

Microsoft Defender vs. Defender for Business: qual è la differenza?

Una fonte comune di confusione è la denominazione dei prodotti. Ecco un confronto diretto:

| Caratteristica | Windows Defender (gratuito) | Defender for Business (a pagamento) |

|---|---|---|

| Incluso in Windows | Sì | No - abbonamento a pagamento |

| Antivirus e malware | Basato sulle firme | IA e comportamento |

| Rilevamento e risposta agli endpoint | No | Sì |

| Gestione delle vulnerabilità | No | Sì |

| Protezione anti-phishing via e-mail (Safe Links) | No | Componente aggiuntivo Defender per Office 365 |

| Supporto DMARC | No | No |

| Protezione contro lo spoofing dei domini | No | No |

In sintesi: Defender for Business offre una copertura approfondita degli endpoint, ma nessuno dei due livelli di servizio supporta l'autenticazione a livello di dominio. Questa lacuna permane indipendentemente dal livello di Defender utilizzato.

In quali ambiti Microsoft Defender non è all'altezza delle esigenze delle piccole imprese?

Se Defender è così potente, perché le piccole imprese continuano a subire violazioni? La risposta sta nella distinzione tra sicurezza degli endpoint (protezione dei dispositivi) e sicurezza dell'identità/del marchio (protezione del proprio nome).

1. Il punto di “attrito” multipiattaforma

Nel 2026, pochissime piccole imprese utilizzano esclusivamente Windows. Probabilmente avrete designer che usano macOS, team di vendita con iPhone e lavoratori in remoto con dispositivi Android.

Sebbene Defender sia compatibile con queste piattaforme, non è nativo. Per ottenere una protezione di livello aziendale su un Mac, è necessario gestirlo tramite uno strumento MDM (Mobile Device Management) come Intune. Ciò richiede un livello di competenza tecnica di cui molte piccole imprese non dispongono. Se non configurati in modo ottimale, questi dispositivi non Windows diventano un enorme punto cieco in cui i dati di telemetria sono incostanti e l'applicazione delle politiche è carente.

2. Spoofing a livello di dominio: il punto cieco delle comunicazioni in uscita

Questa è la lacuna strategica più grave. Defender funge da filtro in entrata. Impedisce a un hacker di inviarti un'e-mail. Ma non fa nulla per impedire a un hacker di inviare e-mail ai tuoi clienti fingendo di essere te.

Gli hacker ricorrono allo spoofing del dominio per inviare fatture false ai vostri clienti. Poiché l'e-mail sembra assolutamente autentica e utilizza il vostro vero nome di dominio, riesce a eludere i filtri di base. Defender non è in grado di bloccare questo tipo di attacchi perché la soluzione non risiede sul dispositivo né nella casella di posta, ma nel DNS (Domain Name System).

3. Nessuna applicazione o segnalazione DMARC

Defender non configura né gestisce i record SPF, DKIM o DMARC: questi devono essere configurati separatamente nel DNS. Non è prevista alcuna analisi integrata dei rapporti DMARC né alcun flusso di lavoro per l'applicazione delle politiche, il che impedisce alle piccole imprese di sapere chi invia e-mail per conto del proprio dominio.

Da notare: in passato, Microsoft 365 non applicava rigorosamente le politiche DMARC p=reject alla posta in arrivo, costringendo gli amministratori a configurare regole di trasporto manuali per imporre il rifiuto. La situazione, tuttavia, è cambiata negli ultimi tempi.

4. Nessuna copertura per i domini inattivi o non utilizzati

Anche i domini non utilizzati attivamente per la posta elettronica sono soggetti a spoofing. Se possiedi yourbrand.net o yourbrand.org ma non li utilizzi per l'invio di e-mail, gli hacker possono spacciarsi per tali domini. Defender non ha alcuna visibilità su questo aspetto.

5. Inganno basato sulla fiducia (ingegneria sociale)

Secondo il rapporto di IBM sul costo delle violazioni dei dati, l'ingegneria sociale e l'errore umano rimangono la causa principale delle violazioni. Nel 2026, il "phishing pulito" sarà la norma: e-mail senza allegati né link, solo una richiesta convincente di un pagamento "urgente".

Poiché non vi è alcun malware che l'EDR possa rilevare, Defender spesso non interviene. Per proteggersi da questa situazione è necessario un approccio a più livelli che includa l'applicazione del protocollo DMARC, il quale verifica l'identità del mittente a livello di protocollo.

6. Il divario nella resilienza delle e-mail

Le piccole imprese spesso puntano tutto sulla suite Microsoft. Tuttavia, se M365 subisse un'interruzione globale, sia la comunicazione che la visibilità sulla sicurezza verrebbero meno contemporaneamente. Una strategia resiliente richiede una "rete di sicurezza" indipendente che garantisca il funzionamento della posta anche quando la piattaforma principale è inattiva.

Cosa dovrebbero aggiungere le piccole imprese a Microsoft Defender?

Per passare da un livello di sicurezza informatica"di base" a uno "di livello aziendale" per le piccole imprese, è necessario proteggere l'identità del proprio dominio. Questo è il livello che Defender non gestisce.

- SPF (Sender Policy Framework): un elenco di indirizzi IP autorizzati a inviare messaggi di posta elettronica a tuo nome.

- DKIM (DomainKeys Identified Mail): una firma digitale che garantisce che l'e-mail non sia stata manomessa durante il trasferimento.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance): la politica che indica ai server destinatari come comportarsi nel caso in cui un'e-mail non superi i controlli SPF o DKIM.

- MFA (autenticazione a più fattori): l'attivazione dell'autenticazione a più fattori su tutti gli account è una delle misure più efficaci e meno costose che una piccola impresa possa adottare.

A partire dal 2026, SPF, DKIM e DMARC saranno diventati requisiti imprescindibili. I principali provider, come Google e Yahoo, richiedono ormai l'adozione di questi protocolli. Senza di essi, la consegna delle tue e-mail ne risentirà e le tue e-mail di marketing rischiano di finire direttamente nella cartella dello spam.

Per le piccole imprese che desiderano configurare e gestire l'autenticazione delle e-mail senza bisogno di competenze tecniche approfondite, PowerDMARC offre una soluzione automatizzata per la prevenzione dello spoofing delle e-mail che trasforma i complessi dati DMARC in report fruibili, colmando proprio il vuoto lasciato da Defender.

In che modo PowerDMARC colma le lacune lasciate da Microsoft Defender?

La differenza fondamentale sta nell'obiettivo: Microsoft Defender protegge il dispositivo; PowerDMARC protegge il marchio. Molte piccole imprese hanno difficoltà con DMARC per Office 365 perché gli strumenti nativi di Microsoft sono progettati per la consegna dei messaggi, non per un monitoraggio approfondito.

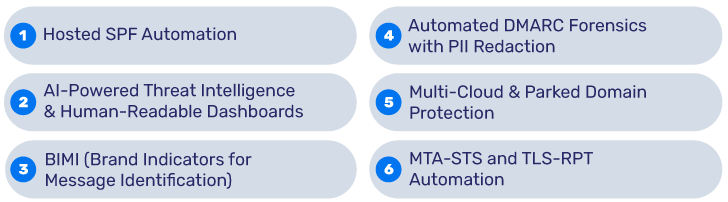

1. Automazione SPF in hosting

Gli utenti di M365 spesso raggiungono il "limite di 10 query". I record SPF sono limitati a 10 query DNS; se utilizzi M365, HubSpot e Salesforce, supererai questo limite. L'Hosted SPF di PowerDMARC (tecnologia Macros) automatizza questo processo ottimizzando i tuoi record, in modo che tu non fallisca mai un controllo di autenticazione, indipendentemente dal numero di strumenti cloud che aggiungi.

2. Informazioni sulle minacce basate sull'intelligenza artificiale e dashboard di facile consultazione

Mentre Defender utilizza l'intelligenza artificiale per individuare i virus, PowerDMARC la impiega per identificare le intenzioni dei mittenti. La piattaforma si avvale di una mappatura delle minacce basata sull'intelligenza artificiale per individuare la posizione geografica e la reputazione dei server segnalati che tentano di utilizzare il tuo dominio. Invece di rapporti XML di difficile comprensione, avrai a disposizione una mappa visiva che ti consentirà di autorizzare o bloccare i mittenti con un solo clic.

3. BIMI (Brand Indicators for Message Identification)

Nel 2026, la sicurezza passa anche dai segnali di affidabilità. Il BIMI (Brand Indicators for Message Identification) consente di visualizzare il proprio logo verificato nella casella di posta del destinatario. Microsoft Defender non offre alcun supporto in tal senso. Il servizio BIMI Hosted di PowerDMARC gestisce il VMC (Verified Mark Certificate), migliorando il riconoscimento del marchio nei client di posta elettronica supportati e garantendone l'autenticità.

4. Analisi forense automatizzata DMARC con oscuramento dei dati personali

Le piccole imprese che operano in settori regolamentati (HIPAA, GDPR) devono trovare un equilibrio tra la visibilità della sicurezza e la tutela della privacy. Gli strumenti di reportistica forense di PowerDMARC oscurano automaticamente le informazioni di identificazione personale (PII), fornendo al contempo prove forensi di un attacco, il che consente di ottenere informazioni dettagliate senza incorrere in rischi di non conformità.

5. Protezione multi-cloud e dei domini in attesa

PowerDMARC è indipendente dalla piattaforma. La sua funzione "Parked Domain Protection" impedisce agli hacker di utilizzare i tuoi domini inattivi (come le varianti .net o .org) per inviare e-mail di phishing, una tattica comune che la sicurezza a livello di dispositivo non è in grado di rilevare.

6. Automazione MTA-STS e TLS-RPT

La crittografia durante il trasferimento è l'ultimo tassello. PowerDMARC automatizza il protocollo MTA-STS (Mail Transfer Agent Strict Transport Security), garantendo che le tue e-mail vengano sempre inviate tramite connessioni crittografate. Automatizzando la generazione dei report tramite TLS-RPT (TLS Reporting), offre alle PMI un controllo sulla crittografia che un tempo era appannaggio esclusivo delle grandi aziende.

Matrice comparativa: una visione d'insieme

| Categoria delle funzionalità | Windows Defender (gratuito) | Defender for Business (a pagamento) | PowerDMARC (Il colmatore di lacune) |

|---|---|---|---|

| Malware/Antivirus | Basato sulle firme | IA e comportamento | N/A |

| Ripristino dopo un attacco ransomware | Limitato | Risanamento automatizzato | N/A |

| Spoofing delle e-mail | Solo in entrata | Inbound (Avanzato) | Controllo totale delle uscite e sicurezza a livello di trasporto in entrata con MTA-STS in hosting |

| Analisi DMARC | No | No | Pannello di controllo completo e reportistica |

| Consegna | No | No | Monitoraggio attivo e ottimizzazione dell'SPF |

| Riconoscimento del marchio | No | No | Gestione BIMI |

Windows Defender è sufficiente? Il verdetto

- Per la protezione degli endpoint: sì. Se utilizzi M365 Business Premium, Defender for Business offre il miglior rapporto costo-beneficio sul mercato per la sicurezza hardware.

- Per quanto riguarda l'identità del marchio e la sicurezza del dominio: no. Lascia la tua "porta d'ingresso" spalancata alle frodi.

La strategia per il 2026: utilizza Microsoft Defender for Business per proteggere il tuo hardware. Integralo con una soluzione specializzata per la sicurezza della posta elettronica aziendale, come PowerDMARC, per proteggere la tua identità. Combinando queste difese, otterrai l'efficienza in termini di costi derivante dal consolidamento senza il rischio catastrofico di un unico punto di errore.

Domande frequenti

Windows Defender è una soluzione adeguata per le piccole imprese?

Per quanto riguarda la protezione degli endpoint e antivirus, Windows Defender, in particolare la versione a pagamento Defender for Business, offre una copertura di base affidabile per i piccoli team. Tuttavia, non garantisce l'autenticazione delle e-mail a livello di dominio, il che significa che il vostro dominio potrebbe comunque essere oggetto di spoofing per colpire i vostri clienti, anche se i vostri dispositivi sono protetti.

Che cos'è Microsoft Defender for Business?

Una soluzione a pagamento per la sicurezza degli endpoint pensata per le piccole e medie imprese (fino a 300 utenti). Integra funzionalità di rilevamento e risposta sugli endpoint, gestione delle vulnerabilità e analisi automatizzata, oltre all'antivirus integrato Windows Defender.

Microsoft Defender protegge dallo spoofing delle e-mail?

Include funzionalità anti-phishing e di sicurezza dei link che proteggono le caselle di posta dei tuoi utenti, ma non impedisce agli hacker di inviare e-mail che si spacciano per il tuo dominio a destinatari esterni. Per prevenire lo spoofing del dominio è necessario configurare i record SPF, DKIM e DMARC nel tuo DNS.

Le piccole imprese hanno bisogno di DMARC se utilizzano Microsoft Defender?

Sì, sono complementari, non intercambiabili. Defender protegge gli utenti dal ricevere e-mail dannose; DMARC protegge il tuo dominio dall'essere utilizzato per inviare e-mail dannose ad altri. Senza DMARC, il tuo dominio potrebbe essere utilizzato per impersonare altri soggetti in campagne di phishing rivolte ai tuoi clienti o partner.

Microsoft Defender è gratuito?

L'antivirus di base Windows Defender è incluso in Windows senza costi aggiuntivi. Microsoft Defender for Business è un abbonamento a pagamento disponibile come prodotto autonomo o come parte di Microsoft 365 Business Premium.

- Windows Defender è sufficiente per la sicurezza delle piccole imprese? - 14 maggio 2026

- DMARCbis: cosa cambia e come prepararsi - 16 aprile 2026

- Il formato del numero di serie SOA non è valido: cause e soluzioni - 13 aprile 2026