I punti chiave da prendere in considerazione

- Microsoft sta procedendo per fasi (verifica → correzioni di compatibilità → disabilitazione predefinita) per garantire che le organizzazioni abbiano il tempo di individuare eventuali dipendenze legacy prima che si verifichino problemi.

- A partire da ottobre 2026, Microsoft imposterà per impostazione predefinita il valore della chiave di registro BlockNTLMv1SSO su "Enforce" (1), il che significa che la versione 1 di NTLM (la più vecchia e meno sicura) verrà bloccata per il Single Sign-On (SSO).

- Microsoft rilascerà nuove funzionalità alla fine del 2026 per risolvere i motivi per cui gli utenti ricorrevano al protocollo NTLM (come gli accessi con account locali o l'accesso remoto in assenza di un controller di dominio).

- Questa misura è necessaria poiché NTLM è vulnerabile agli attacchi di tipo "Relay" e "Pass-the-Hash", che consentono agli hacker di muoversi lateralmente all'interno di una rete.

- La misura più urgente che gli MSP devono adottare è quella di abilitare oggi stesso la funzione "Controllo avanzato" per verificare quali app nascoste o stampanti obsolete utilizzino ancora il protocollo NTLM.

Alla fine del 2023, Microsoft ha annunciato per la prima volta la sua "Evoluzione dell'autenticazione di Windows", che si è concretizzata in una roadmap in tre fasi attualmente in corso di attuazione fino al 2026. NT LAN Manager (NTLM) è stato un pilastro dell'autenticazione di Windows sin dal 1993 e ha servito l'ecosistema per oltre 30 anni. Sebbene sia stato formalmente deprecato a metà del 2024, la tempistica che stiamo seguendo nel 2026 chiarisce una cosa: NTLM non è più una preoccupazione "futura".

Per i fornitori di servizi gestiti (MSP) e i team IT, questo cambiamento rappresenta una transizione significativa. L'audit di Fase 1 è ora standard su Windows 11 24H2 e Windows Server 2025, essendo attivo dalla fine del 2025. Nel gennaio 2026, Microsoft ha fornito una roadmap aggiornata per la transizione di Windows verso uno stato "securo per impostazione predefinita". Sebbene NTLM di rete sarà disabilitato per impostazione predefinita nei prossimi anni, il protocollo rimane nel sistema operativo come soluzione di ripiego che deve essere abilitata esplicitamente dagli amministratori se necessario; non viene ancora eliminato dai file di sistema, ma la "rete di sicurezza" viene rimossa.

Per evitare interruzioni, le organizzazioni devono approfittare di questa finestra temporale a metà del 2026 per avviare le attività di verifica e migrazione a Kerberos prima che l'impostazione "disabilitato per impostazione predefinita" entri in vigore nella prossima versione principale di Windows Server successiva a Server 2025.

Che cos'è NTLM e perché Microsoft sta per eliminarlo?

NTLM (New Technology LAN Manager) è un protocollo di autenticazione legacy che utilizza un meccanismo di tipo "challenge-response" per verificare l'identità degli utenti. Per decenni è stato la soluzione di ripiego principale quando Kerberos non era disponibile, spesso a causa di accessi con account locali, applicazioni che lo richiedevano direttamente o l'assenza di una connessione diretta con un controller di dominio.

Sebbene Microsoft abbia introdotto Kerberos come protocollo preferito oltre 20 anni fa, NTLM è rimasto profondamente radicato come soluzione di ripiego in innumerevoli ambienti legacy. Tuttavia, la sua architettura ormai obsoleta presenta diversi rischi critici per la sicurezza che non soddisfano più gli standard moderni:

- Crittografia debole: il suo design basato su MD4/MD5 è altamente vulnerabile agli attacchi di cracking offline.

- Assenza di autenticazione reciproca: NTLM verifica solo l'identità del client, non quella del server, il che espone la connessione al rischio di spoofing e attacchi man-in-the-middle.

- Vulnerabilità al "Pass-the-Hash": gli hacker possono utilizzare gli hash NTLM rubati per autenticarsi senza conoscere la password dell'utente.

- Vulnerabilità agli attacchi di tipo "relay": gli aggressori possono costringere i sistemi ad autenticarsi su server da loro controllati per ottenere privilegi più elevati.

- Visibilità limitata durante l'auditing: in passato, le organizzazioni avevano una comprensione molto limitata di dove e perché venisse attivato il protocollo NTLM.

Qual è il piano in tre fasi di Microsoft per l'abbandono del protocollo NTLM?

Microsoft sta gestendo la graduale eliminazione in tre fasi distinte per aiutare le organizzazioni a compiere la transizione senza compromettere le infrastrutture critiche.

Fase 1 – Attualmente (disponibile): Controllo potenziato

Gli strumenti avanzati di monitoraggio NTLM sono attualmente disponibili per Windows Server 2025 e Windows 11 versione 24H2. Questa fase si basa sul principio secondo cui non è possibile migrare ciò che non si vede; si tratta infatti di creare un inventario accurato delle dipendenze legacy.

- Registrazione dettagliata: gli amministratori possono utilizzare le impostazioni dei Criteri di gruppo per registrare con precisione dove viene ancora utilizzato il protocollo NTLM nell'ambiente.

- Scadenza ottobre 2026: l'impostazione predefinita della chiave di registro BlockNTLMv1SSO passerà da "Audit" a "Enforce", il che di fatto disabiliterà

NTLMv1, a meno che un amministratore non lo modifichi esplicitamente.

Fase 2 – Secondo semestre 2026: correzioni di compatibilità

All'inizio del 2026, Microsoft sta testando, tramite il programma Windows Insider, alcune funzionalità pensate per eliminare le cause più comuni del ricorso al protocollo NTLM. Tra queste figurano IAKerb e Local KDC, il cui rilascio su larga scala è previsto per la seconda metà dell'anno.

- IAKerb: consente l'autenticazione Kerberos anche quando un controller di dominio non è direttamente raggiungibile.

- KDC locale: gestisce l'autenticazione degli account locali senza imporre il fallback NTLM sui sistemi moderni.

- Modifiche alle negoziazioni: i componenti principali di Windows saranno aggiornati in modo da dare la priorità alle negoziazioni Kerberos.

Fase 3 – Prossima versione principale di Windows Server: disabilitata per impostazione predefinita

L'autenticazione NTLM di rete sarà disabilitata per impostazione predefinita nella versione successiva a Windows Server 2025 (prevista per il 2027/2028). Per il momento, Windows Server 2025 mantiene l'autenticazione NTLM come impostazione predefinita, ma fornisce gli strumenti di controllo avanzati necessari per prepararsi a questa futura disabilitazione.

- Sicurezza predefinita: NTLM rimarrà nel sistema operativo, ma non funzionerà a meno che un amministratore non lo riattivi tramite criteri di sicurezza.

- Cronologia: sebbene sia legata alla prossima versione principale, Microsoft non ha ancora annunciato una data precisa per questa fase finale.

| Fase | Stato | Cambio di tonalità |

|---|---|---|

| Fase 1 | Completato/In corso | La funzione di auditing avanzato è di serie su Windows 11 24H2 / Server 2025. |

| Fase 2 | In arrivo (secondo semestre 2026) | Le funzionalità IAKerb e Local KDC sono attualmente disponibili nella versione Insider Preview. |

| Fase 3 | Futuro | NTLM è disabilitato per impostazione predefinita (previsto nella prossima versione del Long-Term Servicing Channel (LTSC)). |

Perché NTLM rappresenta un rischio per la sicurezza: gli attacchi che lo rendono pericoloso

L'abbandono del protocollo NTLM è motivato dal suo ruolo negli attacchi informatici moderni, dove viene spesso sfruttato per il movimento laterale e l'escalation dei privilegi.

- Pass-the-Hash: gli hacker sottraggono gli hash NTLM dalla memoria (utilizzando strumenti come Mimikatz) e li impiegano per autenticarsi come la vittima senza conoscere la password effettiva. In questo protocollo, l'hash è funzionalmente equivalente alla password.

- Attacchi NTLM Relay: gli aggressori intercettano i tentativi di autenticazione NTLM e li inoltrano a un altro server per ottenere un accesso non autorizzato. Vulnerabilità come PetitPotam, ShadowCoerce e RemotePotato0 consentono agli aggressori di aggirare le misure di protezione esistenti.

- Attacchi di replay: i token intercettati possono essere riutilizzati per autenticarsi ai servizi in un secondo momento, anche senza le credenziali originali.

- Cracking offline: gli hash NTLMv1 sono talmente deboli da poter essere violati quasi istantaneamente. Sebbene NTLMv2 sia più sicuro, rimane vulnerabile agli attacchi di forza bruta offline se si dispone di hardware adeguato.

In che modo NTLM si differenzia da Kerberos?

Kerberos è il protocollo predefinito per i domini Windows da oltre 20 anni e garantisce un livello di sicurezza di gran lunga superiore. Utilizza un'autenticazione basata su ticket con token a durata limitata e verifica reciproca.

| Caratteristica | NTLM | Kerberos |

|---|---|---|

| Autenticazione reciproca | No (solo per i clienti) | Sì (client e server) |

| Crittografia | Debole (basato su MD4/MD5) | Robusto (basato su AES) |

| Vulnerabilità "pass-the-hash" | Sì | No |

| Vulnerabilità agli attacchi di tipo relay | Sì | In gran parte attenuato |

| Accesso singolo (SSO) | Limitato | Supporto completo |

| Cicli di rete | Altro (più lento) | Meno (più veloce) |

Cosa comporta questo per gli MSP: le ripercussioni sui clienti

Per gli MSP che gestiscono più ambienti, l'eliminazione graduale del protocollo NTLM comporta un progetto che si ripete per ogni singolo cliente.

- Sfide legate all'individuazione: l'utilizzo di NTLM spesso passa inosservato finché non si verifica un problema. Può manifestarsi solo in occasione di eventi specifici, come le interruzioni di servizio dei controller di dominio, il che rende la mappatura un'operazione che richiede molto tempo.

- Rischi legati alle dipendenze delle applicazioni: le applicazioni aziendali, i server di stampa e i sistemi ERP (Enterprise Resource Planning) legacy presentano spesso dipendenze NTLM hardcoded. Gli MSP devono coordinarsi con diversi fornitori per ogni cliente per garantire che il software venga aggiornato per Kerberos.

- Onere dei test: ogni applicazione deve essere sottoposta a verifica in ambienti di test non di produzione con NTLM disabilitato, al fine di individuare eventuali problemi prima che si trasformino in problemi di produzione.

- Comunicazione con i clienti: mentre Microsoft si avvia verso la prossima versione del Long-Term Servicing Channel (LTSC), gli MSP devono informare i clienti in merito a NTLMv1, presentando il cambiamento come un miglioramento proattivo della sicurezza piuttosto che come un disagio.

- Opportunità di servizio: l'audit, la mappatura delle dipendenze e la pianificazione della migrazione rappresentano una chiara opportunità di offerta di servizi fatturabili per gli MSP.

In che modo la dismissione del protocollo NTLM influisce sulla sicurezza della posta elettronica?

La graduale eliminazione di questa tecnologia rientra in un più ampio processo di transizione verso un sistema di autenticazione resistente al phishing e senza password. Gli attacchi di tipo "NTLM relay" spesso hanno origine da credenziali di posta elettronica compromesse; una volta che un hacker ottiene l'accesso tramite phishing, passa a un movimento laterale basato sul protocollo NTLM.

L'implementazione di protocolli di autenticazione delle e-mail come DMARC, SPF e DKIM protegge dal vettore spesso utilizzato per il furto iniziale delle credenziali. I requisiti di Microsoft relativi ai mittenti per Outlook (in vigore da maggio 2025) sono in linea con questa tendenza e impongono ai mittenti di messaggi di massa di utilizzare tali protocolli.

Questa transizione di rete rappresenta il momento ideale per gli MSP per rivedere l'intero perimetro delle identità. Mentre Kerberos protegge la rete interna, protocolli come DMARC e SPF proteggono il gateway di posta elettronica, il punto di accesso più comune per il furto di credenziali che porta agli attacchi di tipo NTLM relay.

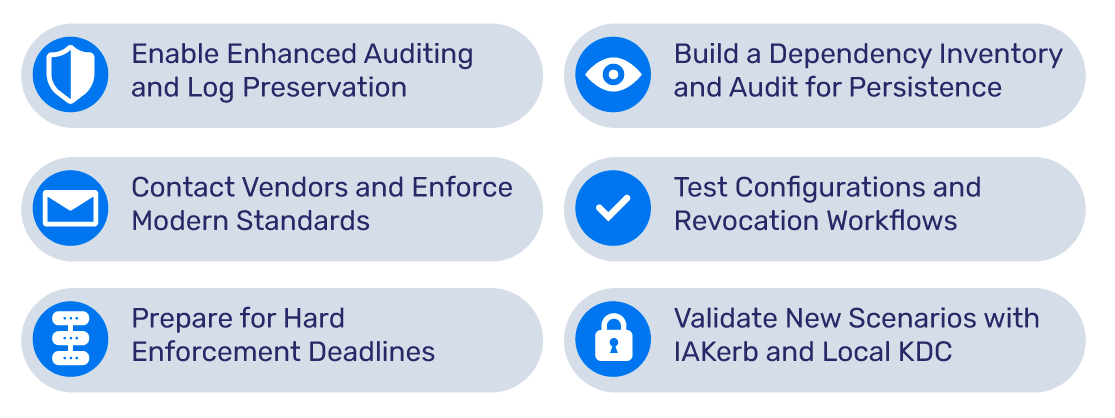

Piano d'azione: cosa dovrebbero fare ora i team IT e gli MSP

Ecco alcune misure che puoi e dovresti adottare fin da subito:

- Abilitare il controllo avanzato e la conservazione dei registri

Applicare immediatamente le impostazioni dei Criteri di gruppo per la registrazione dettagliata in ambienti Windows moderni. Ciò garantisce la disponibilità dei registri di autenticazione grezzi e dei dati del provider di identità necessari per individuare con esattezza da dove un malintenzionato ha effettuato l'accesso. Utilizzare strumenti di hashing per generare un hash SHA-256 di questi file, al fine di garantire che le prove rimangano inalterate a fini legali o assicurativi. - Creare un inventario delle dipendenze e un controllo della persistenza

Oltre a documentare i sistemi che attivano NTLM, è necessario inventariare i meccanismi di persistenza "nascosti". Ciò include l'identificazione di regole di inoltro delle caselle di posta non autorizzate e di autorizzazioni di applicazioni OAuth (Open Authorization) di terze parti che potrebbero consentire a un malintenzionato di aggirare eventuali future modifiche della password. - Contattare i fornitori e imporre standard moderni

Verificare le roadmap relative al supporto di Kerberos per i software critici, ma anche spingere i fornitori ad adottare sistemi di autenticazione a più fattori (MFA) resistenti al phishing, come FIDO2/WebAuthn. Abbandonare le notifiche tradizionali via SMS o push, poiché queste possono essere facilmente aggirate dagli hacker moderni. - Configurazioni di test e flussi di lavoro per la revoca

Configurare ambienti non di produzione per testare le configurazioni "NTLM-Off". Allo stesso tempo, creare e testare flussi di lavoro automatizzati per revocare i token di sessione attivi e i token di aggiornamento. Poiché la semplice modifica di una password non basta a fermare un malintenzionato che abbia rubato un cookie di accesso, il vostro team deve essere in grado di attivare immediatamente un logout globale. - Preparatevi alle scadenze inderogabili

Considerate le imminenti modifiche al sistema come una scadenza inderogabile per rafforzare la sicurezza del vostro dominio. Parte di questa preparazione dovrebbe includere l'applicazione del DMARC con una politica p=reject. Ciò impedisce agli hacker di "spoofare" il vostro dominio per inviare e-mail che sembrano provenire dalla vostra azienda. - Verifica dei nuovi scenari con IAKerb e KDC locale

Con l'introduzione di nuove funzionalità di autenticazione prevista per il secondo semestre del 2026, verifica che siano compatibili con il tuo ambiente. Durante questa fase, assicurati inoltre di eseguire scansioni alla ricerca di payload senza file e script dannosi (come le tattiche "ClickFix") che potrebbero aver aggirato i gateway tradizionali durante il periodo di transizione

Nota sulla stabilità del KDC locale: alcuni team IT che stanno testando la funzionalità KDC locale in Windows 11 24H2 hanno segnalato l'ID evento 7031 (interruzione del servizio). Se si verifica questo problema, assicurarsi che il servizio sia impostato su "Automatico (avvio ritardato)" per evitare che si verifichino errori durante la sequenza di avvio iniziale, prima che le dipendenze di rete siano pronte.

Riassunto

L'abbandono del protocollo NTLM rappresenta un passo fondamentale verso un perimetro di identità moderno e resistente al phishing, ma l'autenticazione di rete è solo metà del percorso. Gli attacchi di tipo "NTLM relay" e di movimento laterale spesso hanno origine da una singola credenziale di posta elettronica compromessa. Un aggressore che riesca a ottenere le credenziali di un dipendente tramite phishing può utilizzare quel punto di accesso per penetrare nella rete interna e sfruttare protocolli legacy come NTLM.

Comprendere appieno la portata della dismissione del protocollo NTLM significa rendersi conto che garantire la sicurezza del canale di posta elettronica è fondamentale tanto quanto la migrazione dei protocolli di autenticazione.

Per proteggere davvero i vostri clienti, dovete garantire la sicurezza sia della rete interna che del canale di posta elettronica esterno. Proprio come Microsoft sta puntando a rendere Windows «sicuro di default», il settore sta facendo lo stesso per la posta elettronica tramite DMARC, SPF e DKIM. Questi protocolli impediscono i tentativi iniziali di spoofing e di furto delle credenziali che rendono così pericolose le vulnerabilità della rete interna.

Non lasciare la "porta d'ingresso" aperta mentre chiudi a chiave gli uffici interni. Quando verifichi la presenza di dipendenze NTLM presso i tuoi clienti, assicurati che i loro domini di posta elettronica siano adeguatamente protetti contro l'usurpazione d'identità.

Scopri il programma per partner MSP di PowerDMARC per semplificare l'implementazione di DMARC e fornire ai tuoi clienti una strategia completa di difesa a più livelli che copra sia l'autenticazione di rete che quella delle e-mail.

Domande frequenti

NTLM verrà eliminato da Windows?

È stato ufficialmente dichiarato obsoleto a metà del 2024. Sebbene l'autenticazione NTLM di rete venga bloccata per impostazione predefinita nella prossima versione principale di Windows Server, rimarrà comunque presente nel sistema operativo e potrà essere riattivata tramite criteri di sicurezza, se necessario.

Cosa sostituisce NTLM?

Kerberos è la soluzione alternativa, che offre una crittografia moderna basata su AES e resistenza agli attacchi di tipo relay. Le funzionalità della Fase 2 (IAKerb e Local KDC) sono state progettate per eliminare gli ultimi motivi che giustificano il ricorso a NTLM.

Che cos'è un attacco di relay NTLM?

Si verifica quando un malintenzionato intercetta un tentativo di autenticazione e lo inoltra a un altro server per ottenere l'accesso senza conoscere la password della vittima.

È possibile riattivare NTLM dopo la Fase 3?

Sì, è possibile riattivarla esplicitamente tramite i controlli dei criteri di sicurezza, ma questa dovrebbe essere solo una soluzione temporanea durante la risoluzione del problema, non una strategia a lungo termine

Quando verrà disabilitato NTLM per impostazione predefinita?

La fase 1 di verifica è già disponibile. Le correzioni di compatibilità della fase 2 (IAKerb e Local Key Distribution Center) saranno disponibili nel secondo semestre del 2026 per Windows Server 2025 e Windows 11 24H2. La fase 3, con NTLM disabilitato per impostazione predefinita, è legata alla prossima versione principale di Windows Server Long-Term Servicing Channel (LTSC), ma Microsoft non ha ancora pubblicato una data specifica. Inoltre, le modifiche relative all'applicazione di NTLMv1 sono previste per ottobre 2026, il che rappresenta la scadenza più vicina che richiede un intervento.

Cosa dovrebbero fare gli MSP per prepararsi alla dismissione del protocollo NTLM?

Iniziate subito con la Fase 1: abilitate il controllo avanzato di NTLM in tutti gli ambienti client per individuare dove il protocollo è ancora in uso. Create un inventario delle dipendenze, contattate i fornitori delle applicazioni e iniziate a testare le configurazioni senza NTLM in ambienti non di produzione. La modifica relativa all’applicazione obbligatoria di NTLMv1 prevista per ottobre 2026 è la scadenza inderogabile più vicina che richiede un intervento. Considerate la tempistica di dismissione di NTLM come un progetto che coinvolge tutti i clienti, non come una singola migrazione, e sfruttatela come un'opportunità per offrire servizi di auditing e migrazione a Kerberos come servizi a pagamento.

- Abbandono del protocollo NTLM: cosa comporta la graduale eliminazione da parte di Microsoft per gli MSP e i team IT - 8 maggio 2026

- I rapporti aggregati DMARC spiegati: cosa sono, cosa contengono e come utilizzarli - 6 maggio 2026

- Recensione di Sendmarc: caratteristiche, esperienze degli utenti, pro e contro (2026) - 22 aprile 2026