Un'e-mail di phishing è come un impostore travestito nella tua casella di posta. Si finge una fonte affidabile, con l'obiettivo di ingannarti e manipolarti per farti rivelare informazioni sensibili o compiere azioni dannose. Il phishing via e-mail si è evoluto nel corso degli anni da semplici scherzi, come quelli subiti dai primi utenti di AOL a metà degli anni '90 che coinvolgevano generatori casuali di carte di credito, a attività sofisticate e altamente redditizie per gli hacker di tutto il mondo che utilizzano tattiche avanzate di impersonificazione. Si tratta di un truffatore digitale che sfrutta le vulnerabilità e la credulità umane.

Possono portare a conseguenze devastanti, come il furto di identità, la perdita finanziaria o l'accesso non autorizzato ai vostri account. Secondo il Data Breach Investigation Report 2019 di Verizon, circa il 32% delle violazioni di dati avvenute nel corso dell'anno ha riguardato il phishing via e-mail e l'ingegneria sociale. Siate cauti e scettici, perché l'unico scopo delle e-mail di phishing è quello di ingannarvi e sfruttarvi.

I punti chiave da prendere in considerazione

- Le e-mail di phishing manipolano i destinatari spacciandosi per fonti affidabili, ricorrendo spesso a tecniche di ingegneria sociale e creando un senso di urgenza per ottenere informazioni sensibili o indurre a compiere azioni dannose.

- Gli attacchi BEC (Business Email Compromise) causano ogni anno alle aziende danni per miliardi di dollari.

- Verifica l'indirizzo e-mail del mittente, i saluti generici, eventuali errori grammaticali o ortografici e le richieste sospette di informazioni personali.

- Gli allegati inattesi provenienti da contatti conosciuti sono spesso più pericolosi di quelli inviati da sconosciuti. Gli account compromessi vengono utilizzati per inviare file dannosi a persone che si fidano di loro

- L'implementazione dell'autenticazione delle e-mail (SPF, DKIM, DMARC) è fondamentale per la protezione del dominio, in quanto garantisce visibilità e controllo contro i tentativi di furto d'identità e lo spoofing

Che cos'è un'e-mail di phishing?

Un'e-mail di phishing è un messaggio fraudolento creato per indurre i destinatari a rivelare informazioni riservate, a cliccare su link dannosi, a scaricare malware o ad autorizzare operazioni non autorizzate.

Queste e-mail spesso si spacciano per fonti affidabili, quali banche, colleghi, team IT, corrieri o dirigenti. Gli autori degli attacchi utilizzano marchi noti, un tono urgente e una formattazione realistica per far sembrare il messaggio autentico.

Le moderne e-mail di phishing sono sempre più difficili da individuare perché sono personalizzate, tengono conto del contesto e sono studiate per imitare le comunicazioni aziendali autentiche.

Semplificate la sicurezza contro il phishing con PowerDMARC!

Come funzionano le e-mail di phishing?

Le tecniche utilizzate nelle e-mail di phishing non sono un segreto. Sono ben documentate, studiate e oggetto di formazione continua, eppure continuano a funzionare, perché non sfruttano le vulnerabilità dei software. Sfruttano invece il modo in cui le persone elaborano le informazioni quando sono sotto pressione.

1. L'autore dell'attacco si spaccia per un mittente attendibile

Ogni e-mail di phishing inizia con un'usurpazione d'identità. Il nome del mittente sembra corretto, il dominio supera un rapido controllo a prima vista (la maggior parte delle persone non controlla mai l'indirizzo completo, figuriamoci le intestazioni; gli hacker basano intere campagne su questo presupposto). La formattazione, il tono e il logo sono studiati per sembrare abbastanza familiari da non farti fermare a metterli in discussione.

2. Il messaggio trasmette un senso di urgenza

Le e-mail di phishing creano un senso di urgenza, sfruttando la paura come tattica. Potrebbe trattarsi di un pagamento non andato a buon fine o della sospensione dell'accesso a un account importante. La pressione è studiata appositamente per indurti a saltare la fase di verifica e agire immediatamente.

A volte funziona persino con professionisti della sicurezza esperti, con persone che hanno seguito corsi di formazione sulla prevenzione del phishing. La reazione di ansia è più rapida di quella di scetticismo, e gli hacker sanno esattamente come scatenarla.

3. È l'ingegneria sociale a fare il lavoro più duro

Il phishing aggira completamente l'infrastruttura tecnica puntando su qualcosa che non può essere risolto con una patch: il modo in cui le persone reagiscono alla pressione, all'autorità e alla sensazione che il tempo stia per scadere.

Gli hacker utilizzano il tuo nome, quello della tua azienda e, a volte, il nome del tuo responsabile, ricavati da LinkedIn. Si spacciano per il tuo amministratore delegato o per un fornitore con cui collabori effettivamente. Ti impongono una scadenza entro la quale agire entro l'ora successiva, pena la perdita dell'accesso, oppure ti chiedono di confermare immediatamente, altrimenti il pagamento non andrà a buon fine. Il FOMO è artificiale, ma l’ansia che provoca è reale.

4. I link o gli allegati ingannevoli causano danni

Gli allegati/URL sono progettati per sembrare identici a quelli autentici. Cliccandoci sopra, si viene reindirizzati a una pagina di accesso contraffatta che riproduce il sito legittimo in modo così realistico da ingannare chiunque non presti particolare attenzione. Una volta inserite le credenziali, queste vengono immediatamente intercettate, in tempo reale, prima ancora che l'utente si accorga che qualcosa non va.

5. I dati sensibili vengono raccolti

Spesso cercano di ottenere i tuoi nomi utente, le tue password, dati delle carte di credito, i numeri di previdenza sociale o qualsiasi cosa abbia un valore di rivendita o un'utilità di accesso diretto. Parte di questi dati viene utilizzata immediatamente per l'appropriazione di account o frodi finanziarie, mentre il resto viene venduto. In entrambi i casi, una singola email di phishing andata a buon fine può alimentare attacchi che si protraggono per mesi.

6. Quei dati rubati vengono messi a frutto

Una volta che gli hacker sono in possesso delle tue credenziali, entrano in azione. L'accesso all'account avviene nel giro di poche ore, o talvolta di pochi minuti. Seguono frodi finanziarie, la rivendita in massa delle credenziali sui mercati del dark web e ulteriori attacchi di spear-phishing che sfruttano i dati personali appena sottratti dalla tua casella di posta.

Lo spear-phishing di follow-up è sostanzialmente un attacco successivo, in cui gli hacker utilizzano i dati ricavati da un'e-mail di phishing andata a buon fine per lanciarne un'altra, ancora più mirata.

Segnali di allarme nelle e-mail di phishing e come riconoscerli

Le e-mail di phishing sono diventate così convincenti da riuscire a ingannare anche chi sa esattamente a cosa prestare attenzione. Quello che puoi fare è prenderti un po' di tempo per verificare le credenziali di un'e-mail prima di aprirla o di cliccare sui link.

- La prima cosa da controllare è l'indirizzo del mittente.

- Controlla il dominio effettivo.

- Controlla l'oggetto e il corpo del messaggio per individuare eventuali formulazioni un po' strane, come errori grammaticali, costruzioni poco naturali o espressioni che sembrano quasi corrette ma in realtà non lo sono del tutto.

- Fai attenzione alle e-mail che sembrano così urgenti da spingerti ad agire prima ancora di pensare a verificare come faresti normalmente.

Lista di controllo dei segnali di allarme critici

Alcuni di questi sono ovvi, mentre altri vale la pena conoscerli

- Incoerenze grafiche: versione del logo non corrispondente, caratteri tipografici leggermente diversi, colori che non corrispondono a quelli utilizzati dal marchio reale

- Richieste di pagamento inaspettate: fatture urgenti o avvisi di addebito, in particolare se accompagnati da nuove coordinate bancarie

- Falsificazione dell'identità di un dirigente: richieste di bonifici bancari o di dati sensibili che sembrano provenire dai vertici aziendali

- Codici QR: i codici QR inattesi riescono a eludere la maggior parte dei filtri di sicurezza delle e-mail perché l'URL di destinazione non è visibile durante la scansione automatica. Il tuo telefono segue il link senza sottoporlo allo stesso controllo che effettua un browser

- Deepfake/frodi video: le richieste con voce o video sintetizzati sono ampiamente diffuse; un attacco del 2020 ha utilizzato una chiamata vocale clonata per autorizzare un trasferimento di 35 milioni di dollari

- Attacco MFA di tipo "push-bombing": richieste ripetute di autenticazione nella speranza che ne approvi una per farle cessare.

- Avvisi sulle attività: notifiche relative ad accessi sospetti che invitano a cliccare su un link per «proteggere il proprio account»

-

Saluti generici

Esempi: «Gentile cliente», «Caro utente». Qualsiasi azienda presso cui hai un account conosce il tuo nome. I saluti generici indicano che questa e-mail non è stata scritta per te, ma per una lista generica.

-

Richieste di informazioni personali

Le banche non chiedono mai la password via e-mail. I reparti IT non ti chiedono mai di «confermare le tue credenziali» tramite un link. Se una richiesta segue normalmente una procedura sicura e qualcuno ti chiede di saltare tale procedura via e-mail, è proprio quello il segnale che qualcosa non va.

-

Indirizzo e-mail mittente insolito

Chiunque può impostare un nome visualizzato a proprio piacimento. Ciò che conta è il dominio effettivo: confrontalo con quello che ti aspetteresti di trovare nelle comunicazioni ufficiali di quell’organizzazione. Basta un carattere invertito, un trattino o un TLD diverso. È facile non accorgersene quando si è di fretta, proprio nel momento in cui queste e-mail tendono ad arrivare.

-

Allegati o download inaspettati

Soprattutto da parte di persone che conosci. Un allegato dannoso inviato da un account compromesso è più pericoloso di uno proveniente da uno sconosciuto, perché è meno probabile che tu ne metta in dubbio l’autenticità. Se non stavi aspettando un file, verifica prima di aprirlo. Gli avvisi in tempo reale di PowerDMARC segnalano quando mittenti non autorizzati tentano di utilizzare il tuo dominio, intercettando i tentativi di usurpazione di identità prima che raggiungano le caselle di posta.

Tipi di attacchi di phishing (con esempi di e-mail)

Spoofing, spear phishing, whaling, pharming e BEC sono alcuni tipi comuni di e-mail di phishing. Anche se il profilo delle vittime o il modus operandi possono essere leggermente diversi, è probabile che causino danni a organizzazioni e individui.

Tabella comparativa: Tipi di attacchi di phishing

| Tipo di attacco | Vettore di attacco | Obiettivi tipici | Caratteristiche distintive |

|---|---|---|---|

| Spoofing delle e-mail | Pubblico in generale | Indirizzo mittente falsificato | |

| Spear Phishing | Persone specifiche | Contenuti altamente personalizzati | |

| La caccia alle balene | dirigenti di alto livello | Sostituzione di un dirigente | |

| Vishing | Telefono | Pubblico in generale | Inganno vocale |

| Smishing | SMS | Utenti da dispositivi mobili | Consegna degli SMS |

1. Spoofing di e-mail

Nel settembre 2019, Toyota ha perso 37 milioni di dollari a causa di un hacker che ha falsificato un indirizzo e-mail. È bastato un solo dipendente e una sola e-mail convincente. Il mittente sembrava autentico, la richiesta appariva plausibile e nessuno ha chiamato per verificare prima che il bonifico venisse effettuato.

Nello spoofing delle e-mail, l'indirizzo del mittente viene falsificato in modo da sembrare provenire da una banca, da un ente pubblico o, talvolta, da un dirigente interno: chiunque sia il destinatario più propenso ad agire senza porre domande. L'e-mail non deve necessariamente essere perfetta; deve solo essere abbastanza convincente da indurre una persona indaffarata, in un martedì pomeriggio, a non fermarsi a controllare il dominio completo del mittente.

L'applicazione del DMARC blocca questo fenomeno a livello di protocollo. Quando un dominio ha un DMARC impostato su p=reject, le email non autenticate che dichiarano di provenire da quel dominio vengono respinte prima di raggiungere la casella di posta. PowerDMARC gestisce tale applicazione e ti offre visibilità su tutto ciò che viene inviato per conto del tuo dominio.

2. Spear Phishing

Il phishing tradizionale ha una portata molto ampia. Lo spear phishing è l'opposto: ha un unico bersaglio, studiato in anticipo, con un'e-mail creata appositamente per lui.

Gli hacker raccolgono il tuo nome, la tua posizione, il nome del tuo responsabile e un progetto a cui sei pubblicamente associato tramite LinkedIn, il sito web della tua azienda o i comunicati stampa: qualsiasi informazione riescano a trovare. Poi creano un messaggio che fa riferimento a un contesto sufficientemente reale da sembrare provenire dal tuo stesso ambiente. Non un generico «Gentile cliente», ma il tuo vero nome, la tua vera azienda e, a volte, il nome di un collega di cui ti fideresti a occhi chiusi.

È proprio questa personalizzazione a rendere difficile la prevenzione delle e-mail di spear phishing attraverso la formazione. I corsi di sensibilizzazione generici insegnano a riconoscere gli attacchi generici. Lo spear phishing non ha un aspetto generico, ma sembra una normale e-mail inviata da qualcuno che ti conosce: ecco perché, in termini di percentuali di clic, ottiene risultati costantemente migliori rispetto alle campagne di phishing di massa.

3. Attacchi alle balene

Nikkei Inc. ha subito una perdita di 29 milioni di dollari quando un dipendente della sede americana ha trasferito dei fondi seguendo le istruzioni di qualcuno che si spacciava per un dirigente. Non c'è stato alcun malware né alcuna violazione del sistema. Solo un'e-mail che sembrava provenire dalla persona giusta, in cui si richiedeva qualcosa che sembrava rientrare nei normali parametri operativi.

Il whaling è una forma di spear phishing rivolta ai dirigenti o ai dipendenti che dispongono di autorità finanziaria o hanno accesso a dati sensibili. La scelta dei bersagli è deliberata. Gli aggressori dedicano più tempo a questi attacchi perché il guadagno ne giustifica lo sforzo. Un'e-mail ben studiata che si spaccia per un direttore finanziario, un membro del consiglio di amministrazione o un contatto di fiducia di un fornitore può autorizzare transazioni che altrimenti richiederebbero diversi livelli di approvazione.

Il Vendor Email Compromise (VEC) segue lo stesso schema ma da una prospettiva diversa: gli aggressori compromettono o si spacciano per dipendenti di un'azienda fornitrice e sfruttano il rapporto commerciale esistente per far sembrare normali le richieste di pagamento fraudolente.

4. Farmaceutica

Pharming è quell'attacco in cui fai tutto nel modo giusto e finisci comunque su un sito falso.

Gli hacker sfruttano le vulnerabilità del DNS o modificano le impostazioni del DNS tramite software dannoso, in modo che anche un URL digitato correttamente reindirizzi a una destinazione contraffatta. La barra degli indirizzi del browser può sembrare normale. Non c'è alcun link sospetto su cui passare il mouse, né alcun indizio evidente nell'e-mail, perché in alcuni casi non c'è nemmeno un'e-mail. Basta semplicemente visitare un sito web su cui si è già stati decine di volte per ritrovarsi in una pagina diversa da quella desiderata.

Il pharming è più difficile da individuare rispetto a un link contraffatto, e ancora più difficile da contrastare

5. Compromissione delle e-mail aziendali (BEC)

Una città in Colorado ha perso oltre 1 milione di dollari dopo che un malintenzionato ha inviato una richiesta fraudolenta di aggiornamento dei dati di pagamento per un'impresa edile locale. Un dipendente ha aggiornato i dati di pagamento e i fondi sono stati dirottati. Quando qualcuno se ne è accorto, il denaro era già sparito.

Il BEC consiste nell'uso di un account di posta elettronica legittimo compromesso o nella sua imitazione sufficientemente convincente, al fine di autorizzare transazioni, reindirizzare pagamenti o sottrarre dati sensibili. Il Rapporto sui crimini informatici del 2019 dell'FBI ha stimato le perdite dovute al BEC a oltre 1,7 miliardi di dollari quell'anno, rappresentando più della metà di tutte le perdite segnalate per crimini informatici, e da allora le cifre non hanno fatto che aumentare.

Ciò che rende efficace il BEC è il fatto che la richiesta giunge attraverso un canale di cui le persone si fidano già, come un indirizzo e-mail conosciuto, un rapporto commerciale preesistente o un nome che riconoscono. L'approvazione avviene prima ancora che qualcuno pensi di verificare la richiesta attraverso un canale separato.

L'applicazione del protocollo DMARC blocca il vettore di attacco diretto tramite impersonificazione: un malintenzionato non può inviare e-mail che superino l'autenticazione come se provenissero dal tuo dominio senza avere accesso alle tue chiavi di firma. Il rileva in tempo reale gli errori di autenticazione e i modelli di invio insoliti prima che si trasformino in incidenti.

A differenza delle soluzioni tradizionali, PowerDMARC è stato progettato appositamente sia per le grandi aziende che per gli MSP, offrendo: reportistica avanzata, gestione automatizzata dell'SPF e dashboard multi-tenant. Scopri perché i nostri clienti ci hanno classificato al primo posto su G2.

Scopri come abbiamo aiutato Digital Infinity IT Group a bloccare gli attacchi di phishing

Elenco completo dei tipi di attacchi di phishing

Spesso l'attenzione si concentra soprattutto sulle e-mail, ma queste non sono l'unico canale di attacco.

Phishing basato sulla comunicazione

- Vishing (phishing vocale): il vishing è una tecnica basata sulle telefonate: un malintenzionato chiama, si finge un rappresentante di una banca, del supporto tecnico o di un ente pubblico e induce la vittima a fornire le proprie credenziali verbalmente. Non c'è alcun link su cui passare il mouse né un indirizzo del mittente da controllare. Solo una voce e una storia plausibile.

- Smishing (phishing via SMS): lo smishing è la versione via SMS del vishing, caratterizzata da un breve messaggio, un tono urgente e un link dannoso. Funziona particolarmente bene con gli utenti di dispositivi mobili perché le persone cliccano sui link contenuti nei messaggi più rapidamente e con meno attenzione rispetto a quanto fanno con le e-mail, e la maggior parte dei telefoni non mostra l'URL completo prima di cliccarci sopra.

- Clone phishing: il clone phishing è quella tecnica che inganna anche chi pensa di stare attento. Un hacker prende un'e-mail autentica che hai già ricevuto, la replica esattamente, sostituisce i link o gli allegati con versioni dannose e la invia nuovamente come messaggio di follow-up.

Phishing via web

- Phishing HTTPS: siti falsi con certificati SSL validi. Il lucchetto indica che la connessione è crittografata. Non dice nulla sulla legittimità del sito a cui ci si sta collegando.

- Phishing tramite finestre pop-up: finestre pop-up del browser che si presentano come avvisi di sicurezza o notifiche di sistema e chiedono di effettuare l'accesso o di scaricare qualcosa

- "Evil twin": una rete Wi-Fi fasulla con lo stesso nome di quella autentica, creata in un bar, in un aeroporto o nella hall di un hotel. Ti connetti senza controllare. Il tuo traffico finisce dove non dovrebbe.

- Attacchi "watering hole": anziché prendere di mira direttamente le vittime, gli hacker compromettono i siti web che i dipendenti dell'organizzazione bersaglio visitano regolarmente. L'infezione proviene da un sito di cui ti fidi già. Non serve alcuna e-mail sospetta, ed è proprio questo che rende più difficile individuarla.

Tecniche avanzate di phishing

- Spoofing dei domini: gli hacker registrano domini che sembrano quasi identici a quelli legittimi, sostituendo rn con m, 1 per l, aggiungendo un trattino, cambiando il TLD. Ad esempio, paypa1.com. arnazon.com. Visivamente abbastanza simili da passare inosservati a prima vista, specialmente in un browser mobile dove l'URL completo entra a malapena sullo schermo.

- Phishing tramite immagini: contenuti dannosi incorporati nelle immagini anziché nel testo, in modo che i filtri automatici che analizzano la presenza di parole chiave o link sospetti non rilevino nulla.

- Phishing sui motori di ricerca: siti fasulli creati per posizionarsi nei risultati di ricerca quando gli utenti cercano aiuto con urgenza. «Pagina di accesso alla banca», «portale di pagamento dell’Agenzia delle Entrate», «download di software». Gli utenti si fidano dei risultati di ricerca, mentre sono stati educati a diffidare delle e-mail.

- Man-in-the-Middle: l'autore dell'attacco si posiziona tra te e un sito legittimo, intercettando la sessione in tempo reale. Tu pensi di trovarti sulla pagina vera e propria, e tecnicamente è così, ma tutto ciò che inserisci viene prima inviato a qualcun altro

Modelli comuni di e-mail di phishing

Questi modelli continuano a circolare perché continuano a funzionare. Quasi tutti ne avranno sicuramente visto almeno una versione.

Esempi pratici approfonditi: gli esempi che seguono riportano modelli comuni di phishing ed evidenziano specifici segnali di allarme a cui prestare attenzione in ciascuno scenario.

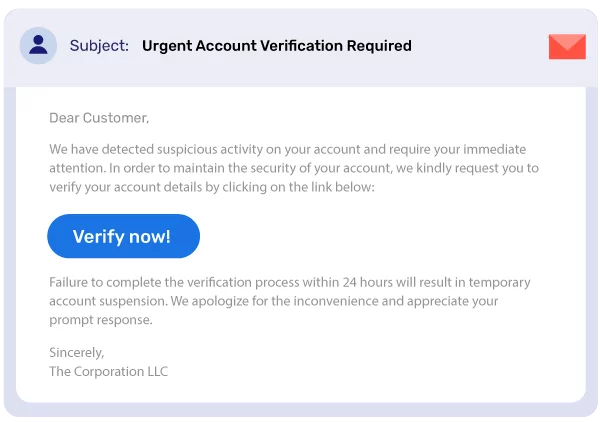

1. «Il tuo account è stato segnalato»

L'oggetto indica che c'è qualcosa che non va, ad esempio un tentativo di accesso non autorizzato o un accesso sospetto da un dispositivo non riconosciuto. «Il tuo account verrà sospeso entro 24 ore se non effettui immediatamente la verifica.»

Clicchi prima di aver finito di leggere. Quando arrivi alla pagina di accesso, ormai non puoi più tornare indietro. Il link porta a una pagina che sembra perfettamente autentica. Inserisci le tue credenziali e l'autore dell'attacco ottiene l'accesso al tuo account.

Da tenere d'occhio: nessun dettaglio specifico dell'account nel testo del messaggio (gli avvisi autentici di solito includono il nome utente o le ultime quattro cifre di un codice), un dominio del mittente simile ma non identico, una pagina di accesso che richiede più dati di quelli che si inseriscono normalmente.

Altri modelli comuni di phishing

Alcuni modelli che ricorrono costantemente in diversi settori:

- Truffe con fatture false: una fattura proveniente da un fornitore che sembra familiare, o che potrebbe plausibilmente sembrare autentica, in cui si richiede il pagamento su nuove coordinate bancarie. I reparti contabilità fornitori ne ricevono regolarmente. L'importo rientra solitamente in una fascia che non richiede ulteriori approvazioni.

- Truffe relative all'aggiornamento degli account: un'offerta per aggiornare un servizio che utilizzi, in cui vengono richiesti i dati di pagamento per completare l'operazione. A volte si finge di essere uno strumento a cui la tua azienda è effettivamente abbonata.

- Truffe nel settore delle risorse umane: e-mail fasulle relative alle buste paga o ai benefici aziendali in cui si chiede di aggiornare le coordinate bancarie o di confermare i dati personali. Queste e-mail vengono inviate in concomitanza con i periodi di inserimento dei nuovi assunti o con le finestre di iscrizione annuali, quando sono previste richieste simili e le persone sono meno propense a metterle in discussione.

- Truffe relative all'archiviazione cloud: «Qualcuno ha condiviso un documento con te». Il link rimanda a una pagina di accesso contraffatta di Google Drive, OneDrive o Dropbox. L'utente inserisce le proprie credenziali per visualizzare il file, che però non è mai esistito.

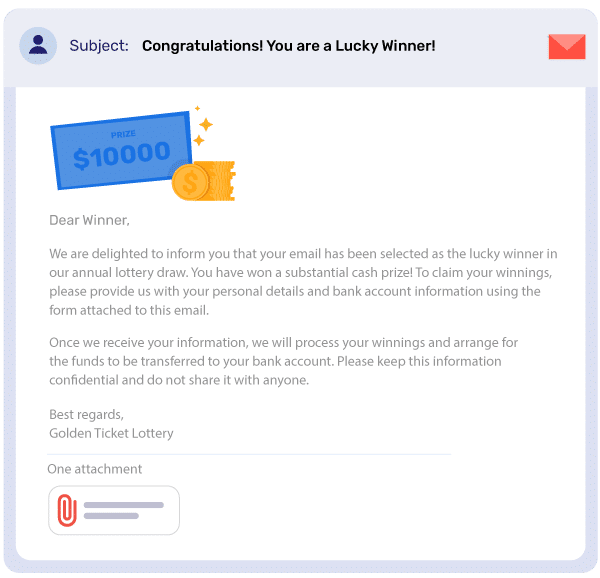

2. «Hai vinto alla lotteria»

Queste e-mail arrivano nelle caselle di posta elettronica promettendo un premio, a volte una somma in denaro, una carta regalo o vaghe "vincite", e richiedono dati personali per poter procedere al riscatto. Nome, indirizzo, data di nascita e, talvolta, coordinate bancarie per il versamento dei fondi. Il dominio del mittente non corrisponde a nessuna organizzazione reale e la grammatica è solitamente scorretta. Spesso viene fornito un numero di telefono all'estero o un indirizzo e-mail generico per ulteriori informazioni.

È uno dei modelli di phishing più vecchi in circolazione, ma funziona ancora; non con la maggior parte delle persone, ma con un numero sufficiente da non averlo fatto sparire. Il metodo si basa sul volume: basta inviarlo a un numero sufficiente di indirizzi e qualcuno ci cascherà.

Fai attenzione a: premi a cui non hai mai partecipato, richiesta di dati personali prima che il premio venga “concesso”, urgenza di richiedere il premio prima di una scadenza, recapiti che non corrispondono a nessuna organizzazione verificabile.

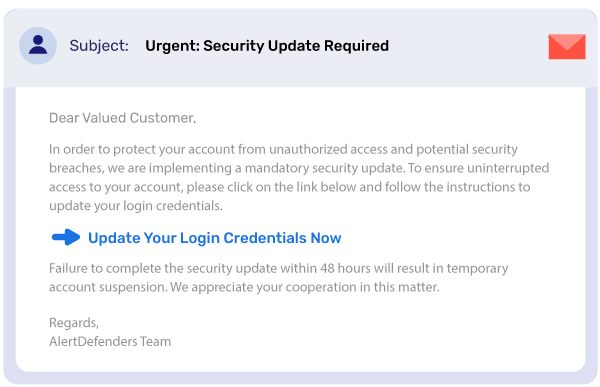

3. «È necessaria una patch di sicurezza critica»

L'e-mail sembra provenire da un fornitore di software che utilizzi effettivamente, con l'oggetto che fa riferimento a un numero CVE o a una vaga «vulnerabilità critica». È presente un link per il download e una scadenza, accompagnati dal messaggio «installa subito la patch prima che il tuo sistema sia esposto a rischi».

Le persone sono abituate ad aggiornare rapidamente il software. È proprio questa abitudine che viene sfruttata. Il link non rimanda a una patch, bensì a un file che installa un malware e, a seconda del suo contenuto, l'autore dell'attacco ottiene diversi livelli di accesso al computer su cui è stato eseguito.

Da tenere d’occhio: nessuna menzione specifica della versione del prodotto, link per il download ospitato su un sito diverso dal dominio ufficiale del venditore, tono di urgenza che scoraggia una lettura attenta prima di cliccare.

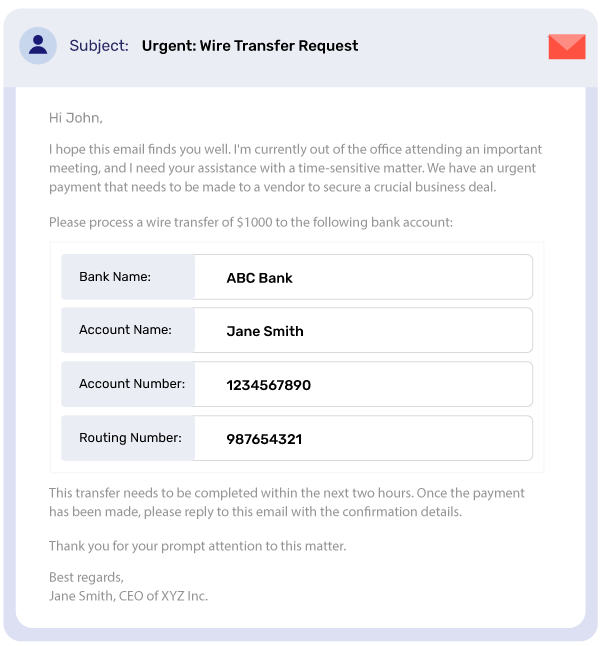

4. "Richiesta di bonifico urgente"

Spesso le e-mail brevi sembrano provenire da un dirigente di alto livello, come un direttore finanziario o un amministratore delegato, o talvolta da un diretto superiore, con un messaggio del tipo: «È necessario effettuare un bonifico urgente. Al momento non è possibile seguire le procedure standard. Occupatene tu e ne parleremo più tardi».

L'autorevolezza e l'urgenza sono costruite ad arte. Entrambe sono pensate per spingerti ad agire prima di verificare tramite un canale alternativo, che è l'unico passo che permetterebbe di smascherarle ogni volta.

Presta attenzione a: domini del mittente simili ma non identici, richieste di aggirare la procedura di approvazione standard, eventuali istruzioni finanziarie accompagnate da una motivazione per cui non dovresti confermarle prima.

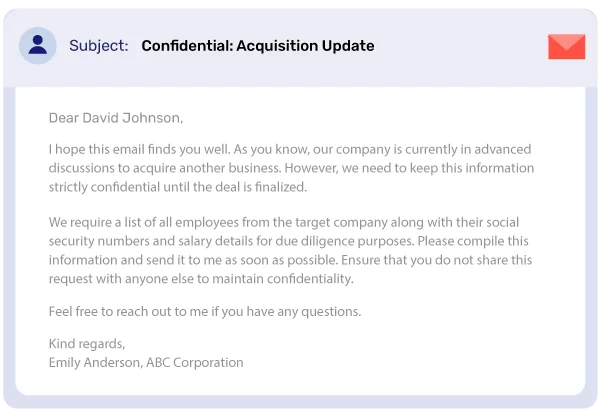

5. "Informazioni riservate sull'acquisizione"

E-mail contenenti messaggi del tipo: «Sei stato selezionato per ricevere informazioni riservate su una prossima acquisizione. Clicca qui per accedere al documento»

Questo tipo di attacco punta sulla curiosità e sulla sensazione di essere coinvolti in qualcosa di importante, come i dettagli di una fusione, informazioni sulla concorrenza o informazioni privilegiate. I destinatari sono solitamente i team finanziari, gli assistenti dei dirigenti e chiunque abbia a che fare con informazioni aziendali sensibili e possa ritenere plausibile ricevere un’e-mail del genere.

Il documento non esiste. Il link installa un malware. Quando ci si accorge che qualcosa non va, il malware è già in esecuzione.

Da tenere d'occhio: nessuna relazione precedente o contesto che spieghi il motivo per cui dovresti ricevere questo messaggio, necessità di scaricare qualcosa per visualizzare il contenuto, mittente che non è possibile verificare tramite nessun altro canale.

Come gli attacchi di phishing prendono di mira le aziende

Per i privati, un attacco di phishing riuscito comporta il furto delle credenziali o la frode d'identità. Per le aziende, il danno si estende su più fronti contemporaneamente e il costo totale di un attacco di phishing ai danni di un'organizzazione supera quasi sempre la perdita finanziaria iniziale.

Impatto finanziario del phishing sulle imprese

- Perdita finanziaria diretta: il Business Email Compromise (BEC) porta a frodi tramite bonifico bancario, pagamenti deviati e transazioni non autorizzate: fatture false, truffe del tipo "CEO fraud" e pagamenti a fornitori deviati sono tra i vettori più comuni.

- Sanzioni normative: una violazione dei dati causata da un attacco di phishing può comportare sanzioni ai sensi del GDPR fino al 4% del fatturato annuo. La mancata conformità alle norme HIPAA e PCI DSS comporta inoltre sanzioni aggiuntive.

- Costi di ripristino: gli interventi in caso di incidenti, le indagini forensi e il ripristino dei sistemi comportano spese che aumentano rapidamente. Le organizzazioni che hanno subito un attacco di phishing descrivono i costi di ripristino come la voce che le ha sorprese di più.

Interruzioni operative causate dal phishing

- Interruzione dell'attività: tempi di inattività del sistema mentre il reparto IT contiene la violazione. Perdita di produttività nei team che non riescono ad accedere all'infrastruttura interessata. Interruzioni del servizio che i clienti notano prima che l'azienda abbia completato la propria risposta interna.

- Violazioni dei dati: divulgazione di informazioni sui clienti, proprietà intellettuale o entrambe, ciascuna con i propri obblighi di notifica e le proprie responsabilità legali.

- Danno alla reputazione: più difficile da quantificare, ma anche più difficile da superare. La fiducia dei clienti dopo una violazione legata al phishing non si ricostruisce negli stessi tempi dei sistemi.

Come PowerDMARC protegge le aziende dal phishing via e-mail

Lo spoofing dei domini e-mail costituisce il punto di ingresso per la maggior parte degli attacchi BEC. La maggior parte delle organizzazioni non ha implementato il DMARC oppure è ancora ferma al livello p=none (modalità di solo monitoraggio), che offre visibilità ma non blocca nulla. PowerDMARC consente alle organizzazioni di passare alla piena applicazione di DMARC a p=reject, dove le email spoofate vengono bloccate prima della consegna, senza interrompere i flussi di email legittimi. Ecco come:

- Implementazione guidata delle regole DMARC: un percorso di migrazione strutturato da p=none a p=quarantine fino a p=reject, che utilizza un inasprimento graduale delle regole basato su percentuali, in modo che l'applicazione diventi progressivamente più rigorosa. Con un solo clic pubblicazione DNS e record DMARC ospitati consentono ai team di aggiornare le politiche direttamente dalla dashboard senza modifiche manuali al DNS.

- Intelligence sulle minacce basata sull'intelligenza artificiale: il motore di intelligenza artificiale elabora milioni di dati aggregati DMARC (RUA) e forensi (RUF) per classificare automaticamente gli IP mittenti sconosciuti, distinguendo un CRM o una piattaforma di marketing configurati in modo errato da un tentativo di spoofing dannoso. Il tempo di rilevamento si riduce da giorni di analisi manuale dell’XML a pochi minuti.

- Copertura completa dei protocolli di autenticazione e-mail: oltre a DMARC, SPF e DKIM, PowerDMARC gestisce MTA-STS (che impone la crittografia TLS sulla posta in entrata per impedire l'intercettazione), TLS-RPT (reportistica sulla sicurezza del livello di trasporto) e BIMI (visualizzazione del logo verificato del marchio nelle caselle di posta dei destinatari). Tutti e sei i protocolli da un'unica dashboard.

- PowerSPF per ambienti di invio complessi: le organizzazioni che utilizzano più servizi di invio e-mail raggiungono regolarmente il limite di 10 ricerche DNS imposto dall'SPF, il che fa sì che le e-mail legittime non superino l'autenticazione. Il servizio di SPF flattening ospitato da PowerDMARC risolve questo problema senza necessità di manutenzione manuale continua.

- Reportistica efficace a livello interfunzionale: dati XML grezzi trasformati in dashboard visive con mappe geografiche, identificazione della fonte (indicando il servizio associato a ciascun indirizzo IP) e analisi delle tendenze. Esportazione in PDF con un solo clic per gli audit di conformità e la reportistica destinata alla dirigenza.

Per MSP/MSSP: la piattaforma multi-tenant di PowerDMARC consente di gestire e proteggere centralmente tutti i domini dei clienti da un'unica dashboard, con pieno supporto white label e certificazioni di conformità SOC 2 Tipo 2, ISO 27001 e GDPR. Scelta da oltre 2.000 organizzazioni e agenzie governative in più di 100 paesi.

In sostanza, automatizza la parte più complessa: arrivare in modo sicuro alla fase di rifiuto, in modo che la protezione sia attiva prima che la prossima fattura contraffatta o il prossimo tentativo di frode del tipo "CEO fraud" raggiunga la casella di posta.

Guarda PowerDMARC in azione

Prenota una demo personalizzata per scoprire come PowerDMARC ti aiuta a portare i tuoi domini alla piena applicazione del protocollo DMARC, senza compromettere la consegna delle email legittime.

Nuove tecniche di phishing che sfruttano l'intelligenza artificiale e la tecnologia

Per anni, le e-mail scritte male, le formulazioni goffe, gli errori evidenti e le frasi che sembravano quasi avere senso sono stati un segnale inequivocabile. Ecco come gli hacker stanno utilizzando le nuove tecnologie per creare e-mail di phishing sempre più sofisticate:

Phishing basato sull'intelligenza artificiale

- E-mail generate dall'intelligenza artificiale: le e-mail di phishing generate dall'intelligenza artificiale non presentano più quei segnali rivelatori, poiché sono grammaticalmente corrette, plausibili dal punto di vista contestuale e possono essere personalizzate su larga scala utilizzando dati disponibili pubblicamente.

- Audio e video deepfake: la tecnologia deepfake applicata all'audio è più avanzata di quanto la maggior parte delle persone creda, e non richiede l'invio di e-mail. Bastano una voce che sembri autentica e una richiesta che appaia rientrare nei normali parametri operativi. La stessa tendenza si sta verificando anche per i video sintetici (attualmente meno diffusi negli attacchi, ma la tecnologia esiste ed è in continua evoluzione).

- Spear phishing automatizzato: in passato lo spear phishing richiedeva ricerche manuali e ore di lavoro per ogni singolo bersaglio. L'intelligenza artificiale riduce questi tempi a pochi secondi. Gli attacchi che un tempo erano riservati a bersagli di alto profilo sono ora economicamente sostenibili contro chiunque.

Tecniche avanzate

- Elusione tramite machine learning: i filtri di sicurezza ricorrono sempre più spesso al machine learning per individuare modelli sospetti. Gli hacker ora mettono a punto campagne di phishing specificamente progettate per sondare e aggirare tali filtri, testando diverse varianti sui sistemi di rilevamento prima di lanciarle su larga scala.

- IA avversaria: l'uso dell'IA per testare e migliorare l'efficacia degli attacchi contro i sistemi di sicurezza

- Generazione dinamica di contenuti: creazione in tempo reale di contenuti di phishing basati sul comportamento delle vittime

Nuovi segnali di allarme a cui prestare attenzione

- Grammatica perfetta: e-mail troppo ben scritte e troppo dettagliate.

- Iper-personalizzazione: una personalizzazione che va oltre le informazioni di cui dispone una normale mailing list.

- Richieste vocali o video: chiamate vocali o video inattese che richiedono un'azione o un'autorizzazione di qualsiasi tipo. Richieste di autenticazione a più fattori (MFA) che non hai avviato tu. Contenuti che sembrano adattarsi o fare riferimento a eventi recenti in un modo che risulta leggermente inquietante.

- Contenuti di intelligenza artificiale sensibili al fattore tempo: contenuti di phishing in rapida evoluzione o adattivi

I vecchi segnali di allarme non sono scomparsi: anomalie nell'indirizzo del mittente, tono urgente, richieste insolite. A questi se ne sono semplicemente aggiunti di nuovi che indicano la direzione opposta: curati, personalizzati e inquietantemente precisi.

Il sistema di intelligence sulle minacce basato sull'intelligenza artificiale di PowerDMARC analizza costantemente i modelli di attacco tra i domini, individuando in tempo reale le anomalie di autenticazione e i tentativi di furto d'identità, prima che le campagne generate dall'intelligenza artificiale raggiungano le caselle di posta.

Proteggetevi dalle e-mail di phishing

Il phishing opera su troppi canali, si adatta troppo rapidamente e sfrutta le debolezze del giudizio umano sotto pressione, rendendo impossibile porvi rimedio. Ecco come proteggersi dalle e-mail di phishing:

Migliori pratiche organizzative

- Formazione dei dipendenti: iniziate con la formazione dei dipendenti e portatela avanti nel tempo. Non basta un video una tantum, ma servono vere e proprie simulazioni, con e-mail di phishing fittizie inviate al personale, monitorate e seguite da un'azione mirata per chiunque clicchi. L'obiettivo non è quello di cogliere le persone in fallo, ma di sviluppare il riflesso di fermarsi un attimo prima di cliccare, e tale riflesso si acquisisce solo attraverso la ripetizione. Le sessioni annuali di sensibilizzazione alla sicurezza non bastano a svilupparlo.

- Risposta agli incidenti: quando si verifica una breccia nella sicurezza – e prima o poi succede – la maggior parte delle persone non la segnala immediatamente per imbarazzo, incertezza o perché non sa a chi rivolgersi. Il processo di segnalazione deve essere semplice e immediato: basta un clic, un unico indirizzo, un'operazione che richieda dieci secondi. Il lasso di tempo che intercorre tra il momento in cui si "clicca" e quello in cui l'incidente viene "contenuto" è più importante di quanto la maggior parte dei team si renda conto finché non si trova a viverlo in prima persona.

- Misure tecniche: il filtraggio delle e-mail e la protezione degli endpoint bloccano le minacce note. Un attacco di spear phishing ben orchestrato proveniente proveniente da un dominio registrato ieri non figurerà in nessuna lista di blocco. Tuttavia, ciò non significa che il filtraggio sia inutile, ma da solo non è sufficiente.

- Procedure di segnalazione: percorsi di escalation chiari e protocolli di comunicazione.

- Autenticazione delle e-mail (DMARC, SPF, DKIM): il controllo specifico a cui dare priorità. Una volta applicato, DMARC impedisce a chiunque di inviare email che superino l'autenticazione come se provenissero dal tuo dominio. La maggior parte delle organizzazioni ha sentito parlare di DMARC, ma solo poche sono passate da p=none all'applicazione completa. PowerDMARC automatizza questa transizione; consulta la spiegazione dettagliata nella sezione precedente.

Consigli per prevenire il phishing

- Sii scettico: controlla l'indirizzo effettivo del mittente, non il nome visualizzato. Passa il mouse sui link prima di cliccarci sopra.

- Non cliccare su link sospetti: Se un'e-mail richiede credenziali, dati bancari o qualsiasi informazione sensibile, e la richiesta normalmente seguirebbe una procedura diversa, questa discrepanza è un segnale di allarme.

- Evita di condividere informazioni sensibili: Nessuna banca ti invia un modulo da compilare con la tua password, né alcun reparto IT ti chiede di "verificare il tuo accesso" cliccando su un link.

- Verifica le richieste insolite tramite un canale separato: se ricevi un'e-mail in cui ti viene richiesto un bonifico bancario, un aggiornamento sui pagamenti o dati sensibili, chiama direttamente il mittente utilizzando un numero che hai già in archivio, non quello indicato nell'e-mail stessa.

- Mantieni aggiornato il software: Aggiorna regolarmente il sistema operativo, il software antivirus e il browser web per correggere le vulnerabilità di sicurezza.

- Implementare l'autenticazione delle e-mail: implementare SPF, DKIMe DMARC sul tuo dominio. Insieme, verificano le fonti di invio e respingono le email non autenticate prima che raggiungano qualsiasi casella di posta. PowerDMARC semplifica questo processo su più domini grazie all'appiattimento SPF automatizzato, al DKIM in hosting e a dashboard di reportistica di facile lettura.

Segnalare le e-mail di phishing

Se si sospetta di aver ricevuto un'e-mail di phishing, è bene farlo:

- Segnalalo al tuo provider di posta elettronica: la maggior parte dei servizi di posta elettronica dispone di strumenti per segnalare le e-mail di phishing. Cerca le opzioni per contrassegnare le e-mail come spam o per segnalare il phishing.

- Segnalare il caso alle organizzazioni anti-phishing: organizzazioni come l'Anti-Phishing Working Group (APWG) o l'Internet Crime Complaint Center (IC3) possono aiutare a contrastare i criminali informatici.

- Informare l'ente oggetto dell'usurpazione d'identità: se un'e-mail di phishing si spaccia per un'organizzazione affidabile, avvisarla affinché possa adottare le misure adeguate per proteggere i propri clienti.

Infine, scegli una piattaforma che offra la visibilità, l'automazione e l'assistenza di esperti necessarie per proteggere la tua organizzazione dalle minacce di phishing in continua evoluzione.

Contattaci oggi stesso per una protezione avanzata contro il phishing e molte altre minacce simili via e-mail e lasciateci elaborare per voi una strategia che vi garantirà risultati concreti!

Domande frequenti sul phishing

Quali sono gli esempi più comuni di e-mail di phishing?

Le e-mail di phishing più comuni includono richieste urgenti di verifica dell'account, false notifiche relative a lotterie, truffe relative ad aggiornamenti di sicurezza, richieste di bonifici bancari e offerte di informazioni riservate. Queste e-mail ricorrono solitamente a toni urgenti, alla paura o all'avidità per indurre i destinatari a rivelare informazioni sensibili o a cliccare su link dannosi.

Un truffatore può accedere al tuo conto corrente usando il tuo numero di telefono?

Sebbene un numero di telefono da solo non consenta di accedere direttamente al tuo conto bancario, i truffatori possono utilizzarlo per attacchi di SIM swapping, tecniche di ingegneria sociale o come parte di tentativi di aggirare l'autenticazione a più fattori. Potrebbero inoltre utilizzare il tuo numero di telefono per raccogliere ulteriori informazioni personali tramite chiamate di vishing (phishing vocale), con l'obiettivo finale di ottenere l'accesso ai tuoi conti.

In che modo le organizzazioni possono proteggersi dal Business Email Compromise (BEC)?

Le organizzazioni possono proteggersi dal BEC attraverso protocolli di autenticazione delle e-mail (DMARC, SPF, DKIM), la formazione dei dipendenti, procedure di verifica delle transazioni finanziarie e sistemi avanzati di rilevamento delle minacce. PowerDMARC offre una protezione completa contro il BEC grazie al monitoraggio in tempo reale e alla risposta automatizzata alle minacce.

Cosa devo fare se ho cliccato su un link di phishing?

Se hai cliccato su un link di phishing, disconnettiti immediatamente da Internet, esegui una scansione antivirus completa, modifica le password di tutti gli account importanti, controlla i tuoi conti bancari per individuare eventuali attività sospette e segnala l'accaduto al tuo reparto IT o alle autorità competenti. Valuta la possibilità di attivare misure di sicurezza aggiuntive, come l'autenticazione a due fattori.

In che modo gli attacchi di phishing basati sull'intelligenza artificiale differiscono da quelli tradizionali?

Gli attacchi di phishing basati sull'intelligenza artificiale sono più sofisticati: si distinguono per una grammatica impeccabile, un'iper-personalizzazione basata sui dati dei social media e la capacità di adattarsi in tempo reale. Possono includere elementi audio o video deepfake e sono progettati per aggirare i tradizionali filtri di sicurezza attraverso tecniche di elusione basate sull'apprendimento automatico.

- Politica anti-phishing di Office 365: come configurarla - 3 giugno 2026

- Sicurezza degli agenti AI: rischi, best practice e autenticazione delle e-mail - 2 giugno 2026

- PowerDMARC ora si integra con HaloPSA - 1 giugno 2026