Rapporto sull'adozione di DMARC e MTA-STS negli Stati Uniti 2026

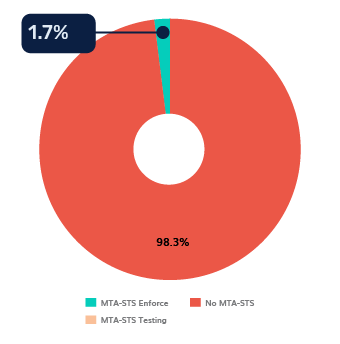

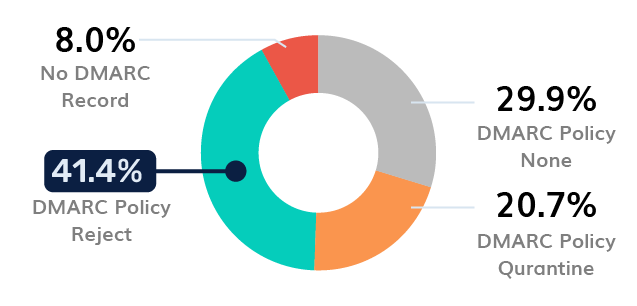

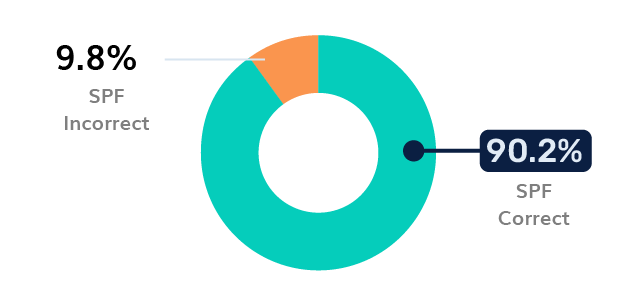

Noi di PowerDMARC abbiamo analizzato la situazione dell'autenticazione delle e-mail nei domini statunitensi e abbiamo notato due cose: l'adozione del DMARC è in aumento, ma la sua applicazione rimane disomogenea, mentre l'MTA-STS è notevolmente in ritardo. È proprio in questo divario che persistono i rischi di spoofing e downgrade.

Washington D.C. rimane l'epicentro della politica globale in materia di sicurezza informatica, ma con l'avvicinarsi del 2026 il divario tra mandato e attuazione si sta ampliando. Nonostante l'intensificazione delle linee guida federali, come "Shields Up" della CISA e iniziative nazionali più ampie in materia di sicurezza informatica, gli Stati Uniti rimangono il terreno di gioco principale per le truffe basate sull'intelligenza artificiale e le frodi Business Email Compromise (BEC), che lo scorso anno sono costate all'economia oltre 2,9 miliardi di dollari l'anno scorso.

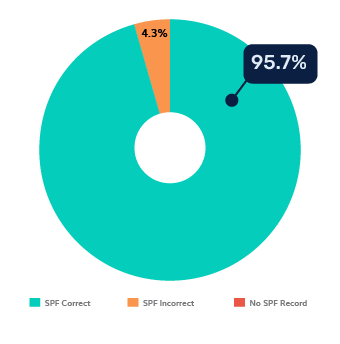

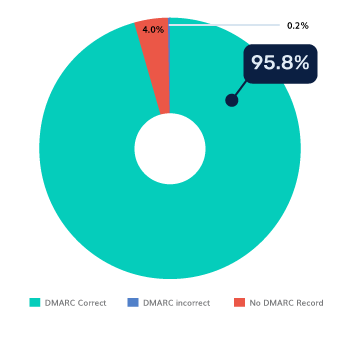

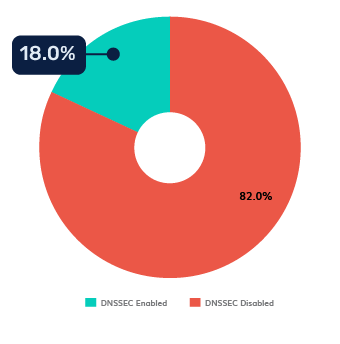

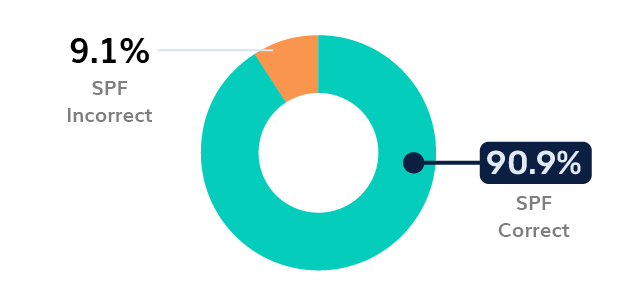

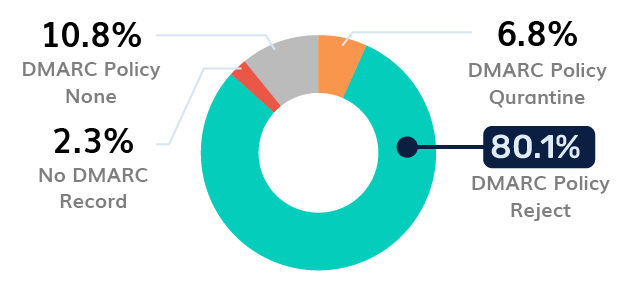

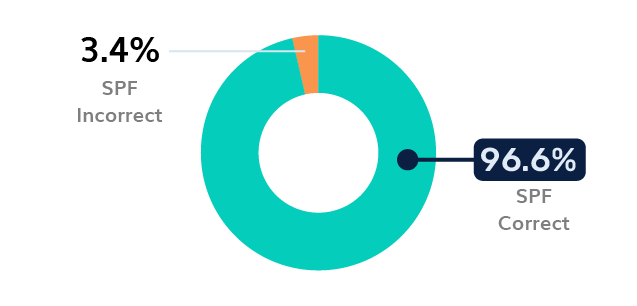

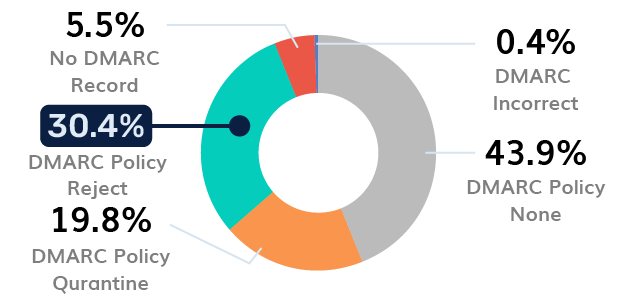

Questa analisi di PowerDMARC rivela che il Paese ha affrontato il problema dell'autenticazione dell'identità (SPF/DMARC), ma ha lasciato pericolosamente esposti la sicurezza del livello di trasporto (MTA-STS) e l'integrità della zona (DNSSEC).

Richiesta di rapporto - Adozione del DMARC negli Stati Uniti

"*" indica i campi obbligatori