カナダにおけるDMARCおよびMTA-STS導入レポート 2026

AIを活用したフィッシングや高度なビジネスメール詐欺(BEC)攻撃がかつてないほど増加している現在、カナダの企業にとってメールセキュリティはもはや必須の要件となっています。『2025年 IBM データ侵害コストレポート』によると、カナダにおけるデータ侵害の平均コストは 698万カナダドルに急増しており 、フィッシング関連のインシデントでは、 1件の侵害につき平均 791万カナダドルのコストが組織に 発生しています。この経済的損失は、 2026年のKPMGカナダの調査では、 過去12ヶ月間だけで、カナダ企業の72%が AIを活用した詐欺により年間利益の最大5%を失ったことが判明しており 、この経済的打撃がさらに浮き彫りになっています 。

こうした攻撃の勢いはかつてないほど加速しており、 IBM X-Forceの調査によると によると、生成AIはわずか わずか5分で説得力のあるフィッシングの餌を作成できることが示されています。これは、以前は人間のオペレーターが16時間を要していた作業です。このような高速な脅威にもかかわらず、 カナダ詐欺対策センター は、 6億3800万ドル が詐欺によって失われたと報告しており、被害者の大半はこれらの犯罪を届け出さえしていない。

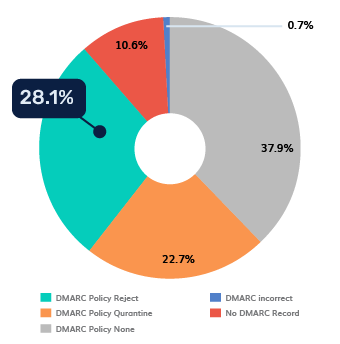

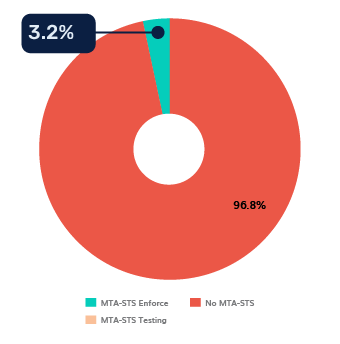

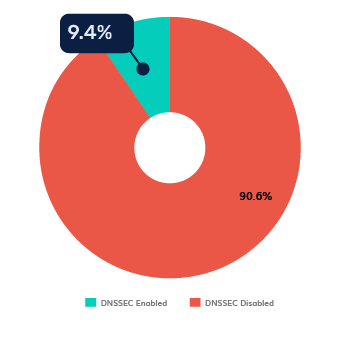

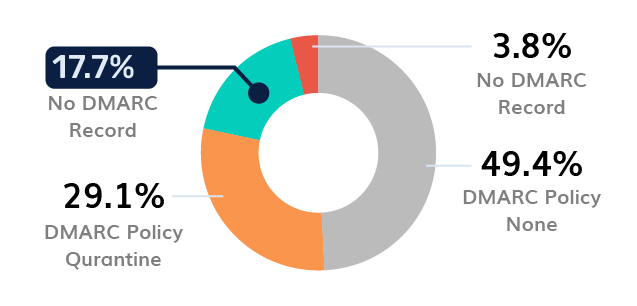

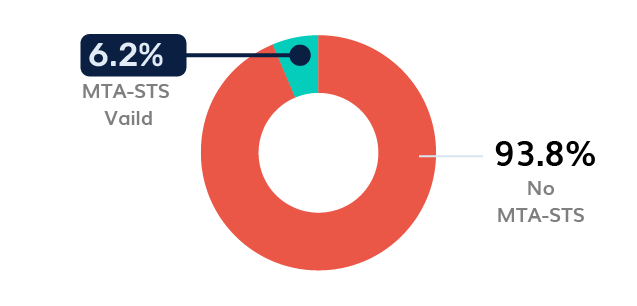

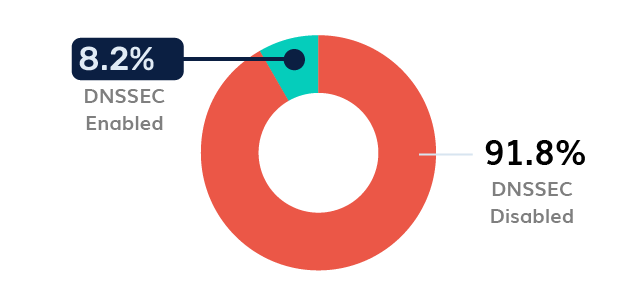

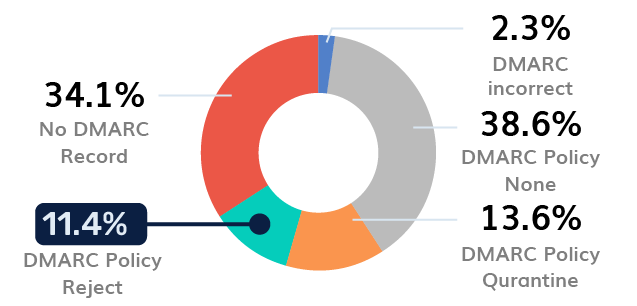

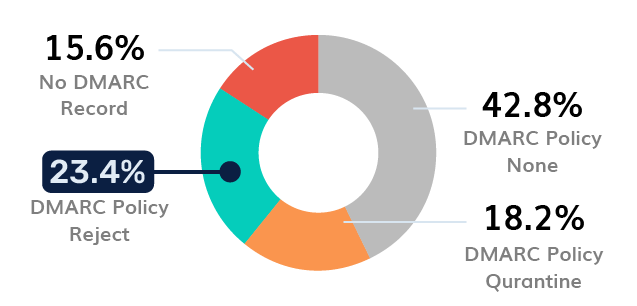

このPowerDMARCレポートでは、 555のカナダのドメインを分析し、基本的なプロトコルの採用率は高いものの、完全な保護(p=reject)への到達が不十分であること、およびMTA-STSのような最新の暗号化技術がほぼ全く導入されていないことによる、基本的なプロトコルの高い採用率が損なわれているという危険な「実施のギャップ」を明らかにしています。

レポート依頼 - カナダにおけるDMARCの導入状況

「は必須項目