日本メールセキュリティ:DMARCおよびMTA-STS導入レポート2025

2025年前半だけで、日本の警察庁は驚異的な 120万件ものフィッシング被害を報告しておりを報告し、過去最高記録を塗り替える勢いだ。このデジタル攻撃は壊滅的な代償を伴っている:2024年には詐欺やサイバー犯罪による金銭的損失が推定 32兆2000億円 (220億米ドル)に達し、国民の約3人に1人が被害に遭った。この急増は当局の注目を逃れていない。

この危機に対応し、経済産業省(METI)は厳格な 企業向けサイバーセキュリティ評価制度 を導入すると発表した。この動きは重大な転換を示す:日本のサイバーセキュリティはもはや単なるITのチェック項目ではなく、国家経済の最優先課題となったのである。

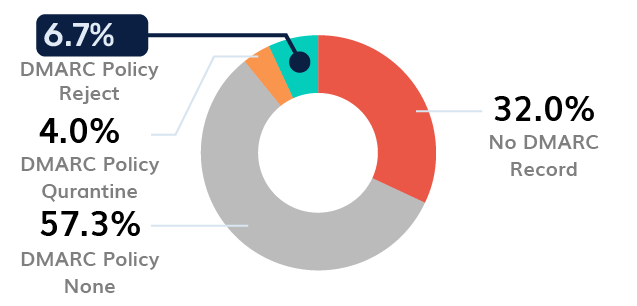

本報告書は、 日本主要セクターにおける電子メールおよびドメインセキュリティ態勢 に関する技術的分析を提供します。高いコンプライアンス水準にもかかわらず実施が不十分なという矛盾を検証し、組織を現在注目を集めている侵害の標的に晒す構造的な欠陥を明らかにします。

レポート依頼 - 日本におけるDMARC導入状況

「は必須項目