進化を続けるサイバー犯罪の中でも、電子メールを標的とした詐欺行為は、「Business Email Compromise(ビジネス・メール・コンプロマイズ)」と呼ばれています。企業、政府機関、非営利団体を対象としたBEC攻撃は、膨大な量のデータ損失、セキュリティ侵害、金融資産の漏洩につながります。サイバー犯罪者は通常、多国籍企業や企業レベルの組織を標的にしているというのは、よくある誤解です。最近では、中小企業も大企業と同様にメール詐欺の標的となっています。

主なポイント

- ビジネスメール詐欺(BEC)は、大企業だけでなく、あらゆる規模の組織を標的にする可能性があります。

- サイバー犯罪者は、フィッシングやなりすましといった高度なソーシャル・エンジニアリングの手口を用いてBEC攻撃を実行する。

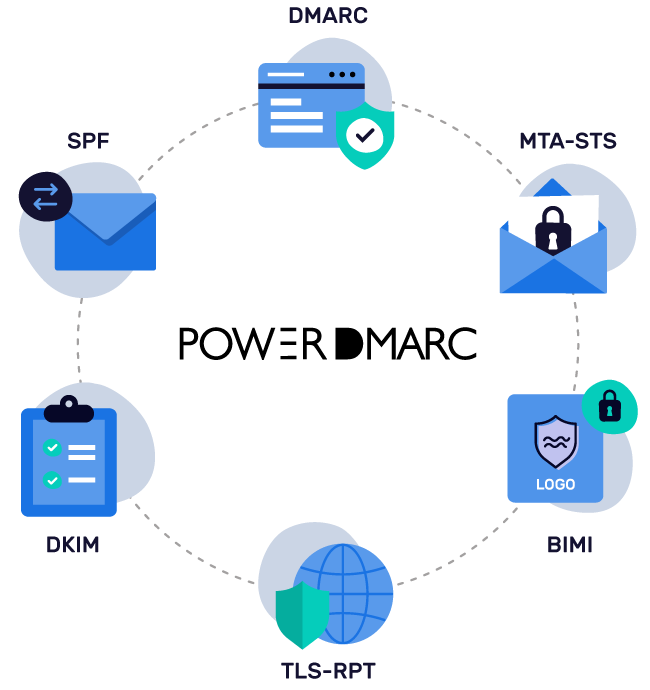

- DMARC、SPF、DKIMなどの電子メール認証プロトコルを実装することは、BEC攻撃から保護するために不可欠です。

- メールの流れを追跡し、配信に関する問題に迅速に対処するためには、監視と報告の仕組みが必要です。

- PowerDMARCのようなツールを利用することで、電子メール認証標準の設定と実施プロセスを簡素化することができる。

BECは組織にどのような影響を与えるか?

BEC攻撃の例としては、フィッシング、CEO詐欺、偽の請求書、メールスプーフィングなどの高度なソーシャルエンジニアリング攻撃が挙げられます。 また、BEC攻撃は、権威的な立場の人物になりすまして企業からの資金を詐取しようとする「なりすまし攻撃」とも呼ばれます。CFO(最高財務責任者)やCEO(最高経営責任者)、ビジネスパートナー、あるいは盲目的に信頼を置く人物などになりすますことで、これらの攻撃を成功させることができます。

2021年2月、ロシアのサイバー集団Cosmic Lynxの活動がBECへの洗練されたアプローチとして捉えられた。このグループはすでに、2019年7月以降、世界46カ国以上をターゲットに、グローバルに展開する巨大多国籍企業を中心に、200件以上のBECキャンペーンを実施していたことが判明している。極めて巧妙に書かれたフィッシングメールで、人々は本物と偽物のメッセージを区別することができなくなっている。

リモートワークにより、ビデオ会議アプリケーションは、パンデミック後の不可欠な存在となっています。このような状況を利用して、サイバー犯罪者は、ビデオ会議プラットフォームであるZoomからの通知を装った不正なメールを送信しています。これは、企業の大規模なデータ漏洩を行うためにログイン情報を盗むことを目的としています。

最近、BECの関連性が急速に表面化し、増加していることは明らかであり、脅威の行為者はより洗練された革新的な方法で不正行為を逃れようとしています。BEC攻撃は、世界の70%以上の組織に影響を及ぼし、毎年数十億ドルの損失をもたらしています。そのため、業界の専門家たちは、DMARCのような電子メール認証プロトコルを開発し、なりすましに対して高いレベルの保護を提供しています。

PowerDMARCで電子メール認証を簡素化!

メール認証とは何ですか?

電子メール認証とは、電子メールの送信元に関する検証可能な情報を提供するために導入された多数の技術を指します。これは、メッセージ転送に関わるメール転送エージェントのドメイン所有権を認証することによって行われます。

電子メール転送の業界標準であるSMTP(Simple Mail Transfer Protocol)には、メッセージ認証機能が組み込まれていない。このため、サイバー犯罪者はセキュリティの欠如を悪用し、電子メールフィッシングやドメインスプーフィング攻撃を極めて容易に行うことができる。このため、DMARCのような、実際にその主張を実現する効果的な電子メール認証プロトコルの必要性が浮き彫りになっている!

DMARCによるBEC攻撃の防止策

ステップ1:実装

BEC攻撃に対抗するための第一歩は、実際にあなたのドメインにDMARCを設定することです。Domain-based Message Authentication, Reporting and Conformance (DMARC)は、SPFとDKIM認証標準を利用して、あなたのドメインから送信されたメールを認証します。DMARCは、これらの認証チェックのいずれかまたは両方に失敗したメールへの応答方法を受信サーバーに指定し、ドメイン所有者が受信者の応答を制御できるようにします。したがって、DMARCを実装するには、次のことが必要です:

- お客様のドメインで許可されているすべての有効なメールソースを特定します。

- お客様のドメインにSPFを設定するために、DNSにSPFレコードを発行してください。

- DNSでDKIMレコードを公開し、ドメインのDKIMを設定する

- DNSでDMARCレコードを発行し、ドメインにDMARCを設定する。

複雑な作業を避けるために、PowerDMARCの無料ツール(無料SPFレコードジェネレーター、無料DKIMレコードジェネレーター、無料DMARCレコードジェネレーター)を使って、正しい構文のレコードを即座に生成し、ドメインのDNSで公開することができます。

ステップ2:エンフォースメント

DMARCポリシーは次のように設定できます:

- p=none (DMARCは監視のみ。認証に失敗したメッセージは配信される)

- p=quarantine (DMARC実施時。認証に失敗したメッセージは隔離される)

- p=reject (DMARCを最大限に施行。認証に失敗したメッセージは全く配信されない)

DMARCを使用する際は、メールの流れや配信の問題を監視できるように、監視のみを有効にするポリシーで開始することをお勧めします。しかし、このようなポリシーでは、BECからの保護はできません。そのため、最終的にはDMARCエンフォースメントに移行する必要があります。PowerDMARCは、p=rejectのポリシーにより、監視からエンフォースメントへのシームレスな移行を支援します。このポリシーは、悪意のある送信元から送信されたメールが、あなたのドメインを使用して受信者の受信トレイに配信されないことを受信サーバーに指定するのに役立ちます。

ステップ3:モニタリングとレポーティング

DMARCポリシーをエンフォースメントに設定し、BEC攻撃を最小限に抑えることに成功しましたが、これで十分でしょうか?答えは、「ノー」です。電子メールの流れを監視し、配信上の問題に対応するためには、広範かつ効果的なレポートメカニズムが必要です。PowerDMARCのマルチテナントSaaSプラットフォームは、このようなお客様をサポートします。

- 自分のドメインをコントロールする

- 登録されているすべてのメール、ユーザー、ドメインの認証結果を視覚的に確認できます。

- ブランドを偽装した不正なIPアドレスの削除

DMARCレポートは、PowerDMARCダッシュボード上で2つの主要なフォーマットで利用可能です:

- DMARC集約レポート(7種類のビューで利用可能

- DMARCフォレンジックレポート(プライバシー保護のための暗号化機能付き

DMARCの導入、実施、レポート作成を総合的に行うことで、BEC攻撃やなりすましの被害に遭う可能性を大幅に減らすことができます。

スパム対策フィルターを使用してもDMARCは必要ですか?

そうです!DMARCは、通常のアンチスパムフィルターやメールセキュリティゲートウェイとは全く異なる働きをします。これらのソリューションは通常、クラウドベースのメール交換サービスと統合されていますが、インバウンドのフィッシングの試みに対する保護しか提供できません。お客様のドメインから送信されたメッセージは、依然としてなりすましの脅威にさらされています。そこでDMARCの出番です。

メールセキュリティ強化のための追加ヒント

DNS検索回数を常に10回以下に抑える

SPF 10ルックアップの制限を超えると、SPFレコードが完全に無効になり、正規のメールでも認証に失敗することがあります。このような場合、DMARCを拒否に設定していると、正規のメールが配信されません。PowerSPFは、SPFのハードリミットを下回ることで、SPFのパーメラーを軽減する自動的かつダイナミックなSPFレコードフラットナーです。ネットブロックを自動更新し、メールサービスプロバイダによるIPアドレスの変更を常時スキャンします。

送信中のメールをTLSで暗号化する

DMARCはソーシャルエンジニアリング攻撃やBECから保護することができますが、MITM(Man-in-the-middle)のような広範な監視攻撃に対してはまだ対策が必要です。これは、電子メールがドメインに送信されるたびに、TLSで保護された接続がSMTPサーバー間でネゴシエートされるようにすることで可能です。PowerDMARCのホスト型MTA-STSは、SMTPにTLS暗号化を必須とし、簡単な実装手順が付属しています。

メール配信の問題点をレポートする

また、SMTP TLSレポートを有効にすると、ドメインにMTA-STSを設定した後、メール配信の問題に関する診断レポートを得ることができます。TLS-RPTは、メールエコシステムを可視化し、配信失敗につながる安全な接続のネゴシエーションの問題に適切に対応するのに役立ちます。TLSレポートは、PowerDMARCダッシュボード上の2つのビュー(結果ごとの集計レポートと送信元ごとのレポート)で利用できます。

BIMIでブランド想起を増幅する

BIMI(Brand Indicators for Message Identification)を使用すると、受信者が受信トレイで貴社を視覚的に識別できるようにすることで、ブランド想起をまったく新しいレベルに引き上げることができます。BIMI は、あなたのドメインから送信する全てのメールに、あなた独自のブランドロゴを添付することで機能します。PowerDMARCは、3つの簡単なステップでBIMIを簡単に実装することができます。

PowerDMARCは、DMARC、SPF、DKIM、BIMI、MTA-STS、TLS-RPTを含む一連のメール認証プロトコルをワンストップで提供します。 今すぐ登録して、DMARC Analyzerの無料トライアルをご利用ください。

- PowerDMARC、カタールにおけるメールセキュリティ強化のためLoons Groupと提携- 2025年3月13日

- メールフィッシングとオンライン匿名性:ダークネット上で攻撃者から完全に隠れることは可能か?- 2025年3月10日

- DNSハイジャックとは?検知、予防、緩和策- 2025年3月7日