パスワードはデジタル・キーの役割を果たし、個人の電子メールから数百万ドル相当のビジネス・データベースまで、あらゆるものを守っている。しかし、その重要性にもかかわらず、パスワードはデジタル・セキュリティの最も脆弱なリンクの1つであり続けている。

サイバー犯罪者はこの脆弱性を悪用し、ますます洗練された方法でパスワードをクラックしたり、盗んだり、完全にバイパスしたりする。パスワード攻撃は、個人ユーザーからフォーチュン500の企業まで、あらゆる人を標的に日々発生しています。

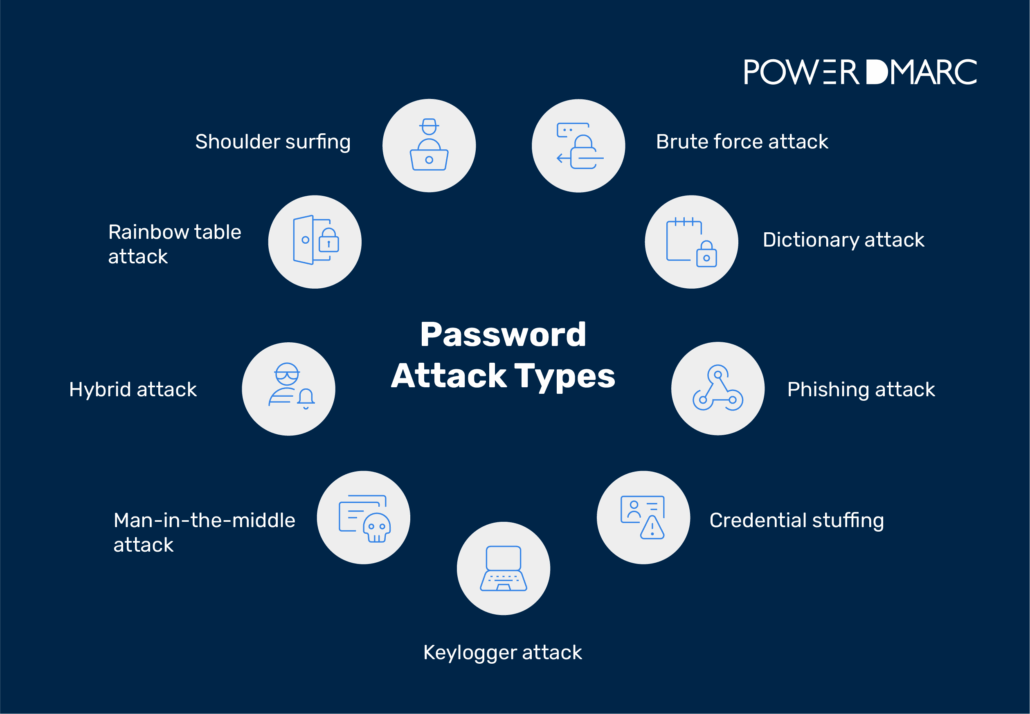

パスワード攻撃の種類を理解することで、攻撃が成功する前に脅威を察知することができます。このガイドでは、一般的なパスワード攻撃の手口を9つに分類し、それぞれの手口を説明し、実践的な防御方法を紹介します。

パスワード攻撃とは何か?

パスワード攻撃とは、サイバー犯罪者がパスワードを侵害することでアカウントに不正にアクセスする方法を指します。最終的な目的は単純で、認証を突破して機密データ、アカウント、またはシステム全体にアクセスすることです。

このような攻撃は、単純な推測から、大量のデータを処理する高度に洗練されたテクニックまで、多岐にわたります。パスワード攻撃が特に危険なのは、その多様性です。攻撃者は複数の手法から選択することができ、成功の可能性を高めるためにそれらを組み合わせることもよくあります。

パスワード攻撃の種類

サイバー犯罪者は、パスワードを狙う際に多様なツールキットを使用する。その手法には、ローテクな物理的アプローチから、数百万通りのパスワードの組み合わせを数秒でテストできる高度に技術的な自動化システムまで、あらゆるものが含まれる。

ブルートフォース攻撃

A ブルートフォース攻撃とは、鍵を開けるまでありとあらゆる鍵を試すことに相当するデジタル攻撃である。攻撃者は自動化されたソフトウェアを使い、正しいパスワードを見つけるまで、ありとあらゆるパスワードの組み合わせを体系的に試す。

この方法は、"000000"、次に "000001"、次に "000002 "といった組み合わせをテストすることで機能する。これは時間がかかるように聞こえるが、現代のコンピューターは1秒間に何千もの組み合わせをテストできる。単純な6桁の数字コードなら解読に数分しかかからないかもしれないが、文字が入り混じった長くて複雑なパスワードなら何年もかかるかもしれない。

弱かったり短かったりするパスワードは、ブルートフォース(総当たり)手 法の最も簡単な標的である。レート制限やロックアウト・ポリシーのないシステムは特に脆弱で、攻撃者は成功するまで無限に試行し続けることができるからだ。

辞書攻撃

辞書攻撃は、一般的なパスワードや単語をあらかじめ編集したリストに頼ることで、総当たり攻撃よりも集中的なアプローチを取る。ありとあらゆる組み合わせをテストする代わりに、攻撃者は人々が最も選択しそうなものに集中する。

これらの攻撃は、流出したパスワード、一般的な単語、人気のあるパスワードパターンの膨大なデータベースから引き出される。リストには、"password123"、"admin"、"qwerty "のような明白な選択肢だけでなく、業界特有の用語や組織に関連する用語も含まれているかもしれない。

辞書攻撃の有効性は、なぜ複雑さが重要なのかを示している。correct-horse-battery-staple "のようなパスフレーズは、"P@ssw0rd1 "よりもこの手法に強く、攻撃者が予想しにくい方法で珍しい単語を組み合わせているからだ。

フィッシング攻撃

フィッシング・メッセージ攻撃は、あなたのパスワードを推測しようとはしません。その代わりに、あなたを騙して自発的にパスワードを教えさせます。攻撃者は、信頼できる情報源から来たように見せかけた偽のEメール、ウェブサイト、テキストメッセージを作成します。

典型的なフィッシングのシナリオは、すぐにログインしないとアカウントが停止されるという緊急メールを受け取ることです。提供されたリンクは、本物と同じように見える偽のウェブサイトにつながり、入力すると認証情報が取得されます。

フィッシングはしばしばソーシャル・エンジニアリングのテクニックと組み合わされ、緊急性(「あなたのアカウントは24時間以内に期限が切れます!」)や権威(「これはあなたのIT部門です」)などの心理的プレッシャーを利用して、あなたの自然な疑念を回避する。

レッドフラグには、URLのスペルミス、緊急性の高い表現、予期せぬパスワードリセットの要求、最近アクセスした覚えのないアカウントの認証情報の確認を求めるメールなどがある。

クレデンシャル・スタッフィング

クレデンシャル・スタッフィングは、盗んだユーザー名とパスワードの組み合わせを複数のウェブサイトでテストすることで、パスワードの再利用を悪用します。あるサイトが侵害されると、攻撃者はその認証情報を使って他のプラットフォームのアカウントへのアクセスを試みます。

この攻撃が有効なのは、人々が複数のアカウントで同じパスワードを使うことが多いからだ。例えば、ショッピングサイトの不正アクセスであなたのEメールとパスワードの組み合わせが流出した場合、攻撃者はあなたの銀行、ソーシャルメディア、Eメールのアカウントでそのパスワードを試すかもしれない。

攻撃者は、何百ものウェブサイトで1分間に何千もの盗まれた認証情報をテストできるボットを使って、このプロセスを自動化します。数百万人のユーザーに影響を与える単一の侵害は、インターネット全体のアカウントを危険にさらす可能性があります。

キーロガー攻撃

キーロガー攻撃は、入力中のキーストロークを記録することでパスワードを取得します。このような悪意のあるプログラムは、感染した電子メールの添付ファイルや悪意のあるウェブサイトを通じて、またはデバイスに物理的にアクセスできる何者かによってインストールされる可能性があります。

主に2つのタイプが存在する:

- ハードウェア・キーロガー:キーボードとコンピュータの間に差し込まれる物理的なデバイス

- ソフトウェア・キーロガー:バックグラウンドで静かに動作する隠れたマルウェア

ソフトウェア・キーロガーは、より一般的で検出が難しく、多くの場合、入力したすべてのデータ(認証情報を含む)を記録し、攻撃者にデータを送信します。高度なバージョンでは、スクリーンショットを記録し、閲覧行動を監視することさえできます。

中間者攻撃 (MITM)

MITM攻撃は、あなたがアクセスしようとしているウェブサイトとの間の通信を傍受する方法です。攻撃者はこの接続の途中に身を置き、ログイン認証情報を含む転送中のデータをスパイします。

公衆Wi-Fiネットワークは、MITM攻撃の一般的な標的です。安全でないネットワークを介してアカウントにログインすると、攻撃者はサーバーに移動する際にログイン情報をキャプチャすることができます。

この攻撃は、偽のアクセスポイントや既存のネットワークを侵害することで行われることが多い。あなたのデバイスは正常に接続されているように見えますが、すべてのトラフィックは攻撃者のシステムを静かに通過します。

以下のような暗号化技術 SSL/TLSとVPNの使用により、ほとんどのMITM攻撃から保護され、たとえ傍受されたとしてもお客様のデータは安全に保たれます。

ハイブリッド攻撃

ハイブリッド攻撃は、ブルートフォース(総当たり攻撃)とディクショナリ(辞書)テクニックを組み合わせ、最大限の効率を実現する。攻撃者は、一般的なパスワードや辞書の単語から始め、数字や記号などの予測可能なバリエーションを追加します。

例えば、"password "が辞書にある場合、ハイブリッド攻撃は "password1"、"password123"、"Password!"、"password2024 "もテストする。このアプローチは、慣れ親しんだ単語を少し修正する一般的な人間の傾向をターゲットにしている。

真にランダムで複雑なパスワードは、これらのテクニックが依存する予測可能なパターンがないため、ハイブリッド攻撃に対してはるかに耐性があります。

レインボー・テーブル攻撃

レインボーテーブル攻撃は、あらかじめ計算されたパスワードハッシュのデータベースを使い、暗号化されたパスワードを素早く逆引きします。リアルタイムでハッシュを計算する代わりに、攻撃者はこれらの巨大なルックアップテーブルを使って瞬時に一致するパスワードを見つけます。

ウェブサイトがパスワードを保存する場合、通常、ハッシュを使ってスクランブルし、読めない文字列にします。しかし、攻撃者が侵入によってこれらのハッシュを入手した場合、レインボーテーブルを使って元のパスワードを見つけることができる。

この方法はブルートフォースよりも速い。しかし、パスワードのソルティング(ハッシュの前にランダムなデータを追加すること)は、各ハッシュを一意にすることにより、レインボーテーブルを無意味にする。

ショルダーサーフィン

ショルダー・サーフィンは、誰かがパスワードを入力するのを物理的に観察することに頼るローテク攻撃です。攻撃者は高度な技術を必要とせず、ただ近くにいて見通しがきくだけでよい。

この攻撃は、カフェ、空港、図書館、オフィスなどの公共スペースでよく発生する。攻撃者は近くに身を置いたり、カメラを使って遠くからパスワードの入力を記録したりする。

ショルダー・サーフィンはシンプルだからこそ効果的なのだ。組織はデジタル・セキュリティに多額の投資をする一方で、物理的なセキュリティに対する意識は見落とされがちだ。防御策としては、パスワードを入力する際に周囲に気を配ること、プライバシー・スクリーンを使用すること、利用可能な場合は生体認証を選択することなどが挙げられる。

パスワード攻撃の結果

パスワード攻撃は個人と組織の双方に壊滅的な影響をもたらす可能性があります。個人への影響には 個人情報の盗難、金銭的損失、プライバシー侵害などが挙げられます。攻撃者が銀行口座、ソーシャルメディア、個人ファイルにアクセスした場合に発生します。

企業にとって、そのリスクはさらに大きい。パスワード攻撃が成功すれば、大規模なデータ侵害を引き起こし、何千もの顧客の機密情報が流出する可能性がある。その結果として生じる影響には、規制当局からの罰金、訴訟、法的責任、そして修復に数年を要する深刻な評判の毀損が含まれることが多い。データ侵害の平均コストは 2025年には440万ドルであり、パスワード関連のインシデントは解決に最も費用がかかる事例の一つです。

パスワード攻撃は、直接的な金銭的影響だけでなく、知的財産、顧客の信頼、競争上の優位性を損なう可能性があり、その再構築には数年を要する。

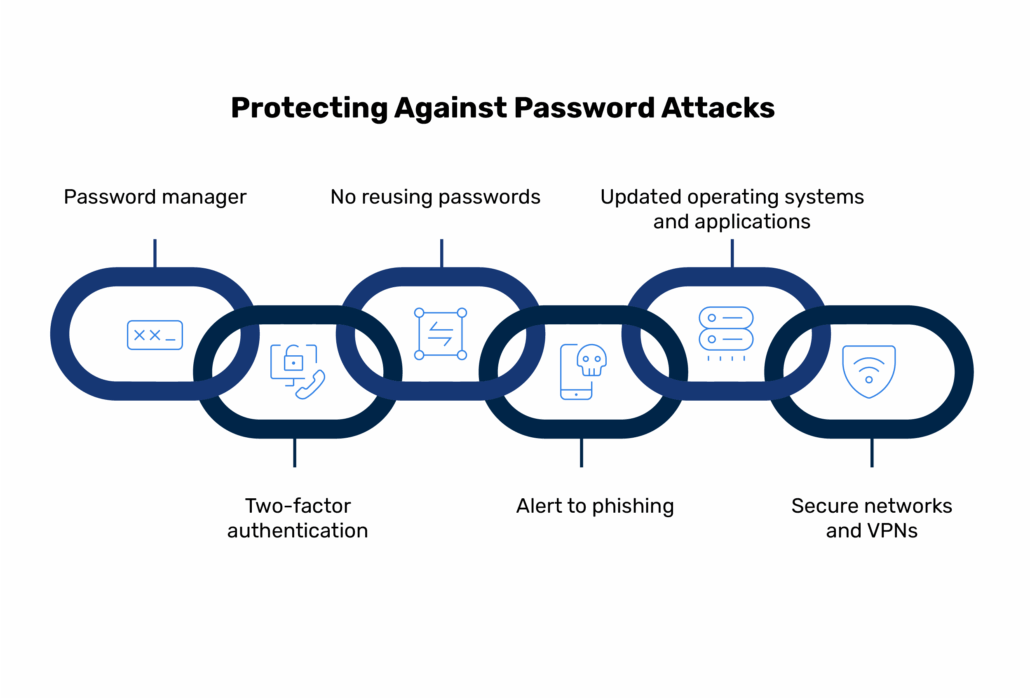

パスワード攻撃から身を守るには

強力なパスワード・セキュリティには、多層的なアプローチが必要です:

- パスワード・マネージャーを使うを使い、アカウントごとに一意で複雑なパスワードを生成し、保存する。

- 二要素認証を有効にする可能な限り二要素認証を導入し、セキュリティ・レイヤーを増やす。

- パスワードの再利用を避けるクレデンシャル・スタッフィングの影響を最小限に抑えるため、複数のアカウントにまたがるパスワードの再利用は避けること。

- フィッシングへの警戒を怠らない認証情報を入力する前に、送信者情報を確認することで、フィッシングに警戒してください。

- オペレーティング・システムとアプリケーションを常に最新の状態に保つキーロガーやその他のマルウェアによるリスクを軽減するため。

- セキュアなネットワークとVPNを使用する機密アカウントにリモートでアクセスする場合は、安全なネットワークとVPNを使用する。

組織にとって、以下のような電子メールセキュリティプロトコルを導入することは DMARC などのメールセキュリティプロトコルを導入することで サイバー犯罪 攻撃を防ぐことができます。

最終的な感想

パスワード攻撃は常に進化していますが、最も一般的な9つの手法を理解することで、防御を優位に進めることができます。サイバー犯罪者は、ブルートフォース技術とソーシャルエンジニアリング戦術を組み合わせているため、防御には技術的な安全策とユーザーの意識の両方が必要です。

プロアクティブな多層的セキュリティ・アプローチは、最善の保護を提供します。強力でユニークなパスワードと二要素認証を組み合わせることで、ほとんどの攻撃を事前に防ぐことができます。

デジタル・セキュリティは、最も脆弱なパスワードほど強固であることを忘れないでください。安全なパスワードの使い方を実践し、新たな脅威に先手を打つことで、今すぐ対策を講じましょう。. PowerDMARC を使用して、組織の電子メールインフラストラクチャを保護し、チームの認証情報を狙う攻撃ベクトルを防ぎましょう。

よくある質問 (FAQ)

最も一般的なパスワード攻撃とは?

ブルートフォース攻撃は、自動化されたツールが無数の組み合わせを素早くテストできるため、依然として最も一般的な攻撃の一つである。しかし、フィッシング攻撃は、心理的操作による高い成功率により、急速に増加している。

アカウント・ロックアウト・ポリシーを回避するパスワード攻撃はどれか?

クレデンシャル・スタッフィング攻撃は、同じアカウントを繰り返し試行するのではなく、盗んだクレデンシャルを複数のウェブサイトでテストすることで、ロックアウト・ポリシーを回避します。辞書攻撃も、許可された試行制限内で成功すれば機能する可能性があります。

- 悪意のあるMCPサーバーとメールセキュリティ:新たなサプライチェーンの脅威 - 2026年6月9日

- 新規登録ドメインのメール認証設定方法 - 2026年6月2日

- フィッシングリンクとは? - 2026年5月19日