近年、電子メールの脅威は増加の一途をたどっており、何十万人ものユーザーがこれらの攻撃によってコンピュータを感染させられている。多くのマルウェアが電子メールの機能を悪用することに集中しているため、自分も簡単に感染してしまう可能性があります。

このようなメールセキュリティの脅威から身を守るためには、適切なセキュリティシステムが必要です。

主なポイント

- フィッシングやマルウェアを含む電子メールの脅威は、複雑さと頻度を増し、個人と組織に重大なリスクをもたらしている。

- DMARC、SPF、DKIM標準の導入は、電子メール通信を保護し、送信者の正当性を確認するために不可欠です。

- 暗号化とTLSを使用することで、電子メールでやり取りされる機密データのプライバシーとセキュリティを維持することができます。

- 電子メールのサンドボックスは、ネットワークのセキュリティを損なうことなくマルウェアを検出するのに有効で、疑わしい添付ファイルをより安全に調べることができます。

- 組織は、GDPRやHIPAAなどの業界規制に準拠し、電子メールの脅威に関連するリスクを軽減する必要があります。

電子メールの脅威とは?

電子メールによる脅威の定義によると、「電子メールによる脅威」とは、オンライン上の脅威を与える媒体として電子メールを使用することを指す。

サイバー犯罪者は、電子メール通信のセキュリティ、完全性、およびプライバシーを危険にさらすために、電子メールセキュリティ脅威または電子メールベースの脅威として知られているさまざまな戦術や活動を利用しています。これらの脅威は様々な形をとり、個人、組織、企業、政府などに被害を与える可能性があります。

PowerDMARCで電子メールの脅威から守る!

電子メールによる脅威の頻度と種類を理解する

電子メールによる脅威は一般的ですが、発見が困難な場合が多くあります。サイバー犯罪者は、マルウェア、フィッシング詐欺、その他の悪意のあるコンテンツを送信するために電子メールを使用します。

2023年 Q1 2023最も顕著な電子メールによる脅威はクレデンシャルの盗難であったが、2022年後半から着実に減少している。急増しているのはMicrosoft 365のフィッシング攻撃によるもので、このようなインシデントの41%を占め、四半期ベースで10%の大幅増となった、 Fortraのデータによると

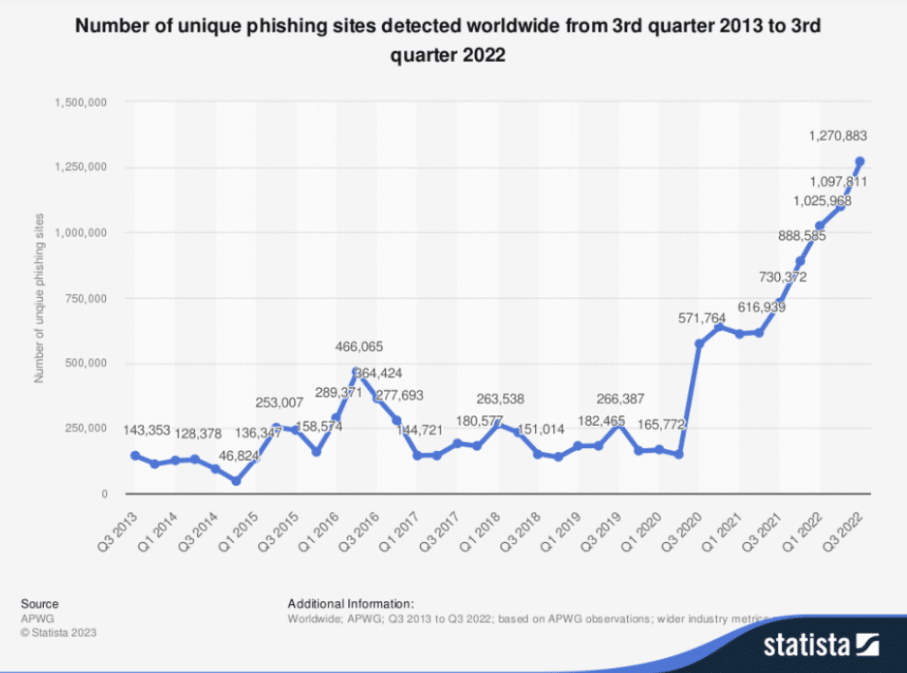

Statistaに掲載されたAnti-Phishing Working Group (AWPG)のデータによると、2021年第3四半期から2022年第3四半期にかけて、世界で発見されたフィッシング・サイトの数は109万7000から127万に増加した。

Eメールを使った脅威は様々な形で存在し、常に進化しています。ここでは、最も一般的な電子メールの脅威の種類をいくつか紹介します:

- スピアフィッシング:特定の個人または組織向けにカスタマイズされた標的型フィッシング攻撃で、個人情報を利用して騙すことが多い。

- 捕鯨:スピアフィッシングと似ているが、エグゼクティブやCEOのような知名度の高い個人を狙う。

- ビジネスメール詐欺(BEC):従業員を操作して不正な取引を行わせるために、高級管理職になりすますこと。

- ランサムウェア:被害者のファイルを暗号化し、復号化のための支払い(身代金)を要求する悪意のあるソフトウェア。

- ゼロデイ・エクスプロイト:ベンダが知らないソフトウェアの脆弱性を狙った攻撃で、パッチを開発する時間がない。

- クレデンシャル・ハーベスティング:偽のログインページやソーシャルエンジニアリングによって、ユーザー名やパスワードを盗み取ろうとする行為。

- マルウェア 配布:トロイの木馬やキーロガーなどのマルウェアのダウンロードにつながる悪意のある添付ファイルやリンクを送信すること。

- なりすまし:メールのヘッダーやドメインを操作し、あたかも正当な送信元からのメールであるかのように見せかけること。

- ファーミング:ユーザーが正しいウェブアドレスを入力しても、悪意のあるウェブサイトにリダイレクトさせること。

- 中間者攻撃(MITM):2者間の通信を傍受・改ざんし、情報を盗み出すこと。

包括的なメールセキュリティ対策:コミュニケーションを守る

電子メールの脆弱性や脅威はセキュリティチームにとって頭痛の種ですが、電子メールベースの攻撃や悪意のあるコンテンツから組織を保護する方法はいくつか存在します。

ここでは、組織の安全を守るための最も効果的なセキュリティ対策をいくつか紹介する:

DMARC、SPF、DKIMによる認証の保護

DMARCは、フィッシング攻撃からブランドを守るための電子メール認証規格です。

このメソッドは TXTレコードを使用して、他の受信者にあなたのドメインからのメールをどのように扱うかを知らせるポリシーを公開します。メールが DMARCチェックに失敗した場合、それは詐欺メールである可能性が高いため、受信者はそのようなフラグを立てる必要があります。

SPF (Sender Policy Framework)は、電子メール認証のもう一つの標準です。これは、受信メッセージがその送信者のドメインに対して有効な送信者IPアドレスから来ているかどうかをチェックします。もしそうでなければ、それは詐欺である可能性が高く、受信者はフラグを立てる必要がある。

DKIM (DomainKeys Identified Mail)は、電子メール認証方法のもう一つのタイプで、秘密鍵を使用してすべての送信メッセージに電子署名を付け、受信者が受信時にDNSレコードに含まれる公開鍵を使用して検証できるようにするものです。

BIMI(メッセージ識別のためのブランド指標)を使ってブランドの信頼を高める

BIMI (メッセージ識別のためのブランド・インジケータ)は、フィッシング攻撃から企業を守りつつ、Eメールキャンペーンで企業のブランディングを使用することを可能にします。

このサービスを利用することで、ハッカーやスパマーに模倣されることなく、自社のドメインを通じて送信されるメッセージに会社のロゴや色、その他の識別子を含めることができる。

Microsoft 365でセキュリティを強化

Microsoft 365は、電子メールの脅威対策に優れています。Advanced Threat Protectionはフィッシングやマルウェアのような高度な脅威を阻止し、Exchange Online Protectionは基本的なスパムやマルウェアをブロックします。

暗号化とTLSでメッセージをプライベートに保つ

データ交換の前に TLS/SSLは、電子メール・サーバーとクライアント・アプリケーションのようなエンティティ間の安全な接続を確立するために証明書を使用する。

証明書が有効でない場合、または接続が第三者によって傍受された場合、TLS/SSLはどちらにも警告することなく自動的に接続を終了する。

保護を強化:セキュアEメールとクラウドゲートウェイ

電子メールの脅威を回避する最善の方法の1つは、クラウドゲートウェイでエンドポイントとネットワークの保護を強化することです。

電子メールゲートウェイやウェブアプリケーションを通じて、悪意のあるコンテンツがネットワークに出入りするのをすべてブロックすることで、マルウェア感染を防ぎ、機密データがネットワークから流出するのを防ぎます。

コンプライアンスの維持電子メールのアーカイブと整理

GDPR、HIPAA、PCI DSSのような包括的なコンプライアンス・ソリューションを導入することで、業界規制へのコンプライアンスを確保し、ランサムウェア攻撃やフィッシング詐欺のようなサイバー脅威から保護することが重要です。

脅威検出のためにメールサンドボックスを使用する

電子メールのサンドボックスは、疑わしいファイルや添付ファイルをネットワークから隔離するため、ネットワーク全体を危険にさらすことなくマルウェアを特定することができます。

これにより、業務を中断したり生産性を低下させたりすることなく、脅威を迅速に検出することができます。

最後の言葉

オンラインビジネスやウェブベースのサービスの成長は、脅威環境に新たな要素を加えている。

ほとんどの場合、企業は効果的な対策とインシデント対応計画を用いることで、こうした脅威に対処してきた。

電子メールで機密情報を送信することは便利であることは間違いないが、不適切に行われた場合、セキュリティ上の大きな問題につながる可能性がある。

しかし、電子メールの脅威はその量と複雑さを増し続けている。幸いなことに、より多くの企業がこの増大する脅威に対抗するための効果的な方法を模索しています。

機密情報の仲介役として電子メールを使うことの多くの危険を避ける最善の方法は、信頼できる評判の高いプロバイダーとの暗号化された接続を使うことだろう。

- PowerDMARC、カタールにおけるメールセキュリティ強化のためLoons Groupと提携- 2025年3月13日

- メールフィッシングとオンライン匿名性:ダークネット上で攻撃者から完全に隠れることは可能か?- 2025年3月10日

- DNSハイジャックとは?検知、予防、緩和策- 2025年3月7日