主なポイント

- 電子メール認証とは、電子メール送信者の身元を確認し、メッセージが偽造または改ざんされていないことを保証する一連の技術プロトコルである。

- 主要なメール認証プロトコルはSPF、DKIM、DMARCです。それぞれ異なる検証の側面を担当し、これらを組み合わせて導入することで最大の効果を発揮します。

- 適切な認証はフィッシング攻撃を防止し、メールの配信率を向上させ、Gmail、Outlook、Yahooなどのメールプロバイダーにおけるブランド評判を保護します。

- 中核となる3つのプロトコルに加え、ARC、MTA-STS、BIMIといった追加プロトコルにより、転送メールの保護、暗号化された接続、受信者のメールクライアントにおけるブランド可視性が拡張されます。

- メール認証がない場合、ドメインはなりすましの危険にさらされ、正当なメールが迷惑メールフォルダに振り分けられるリスクがあり、ドメインの不正使用を把握できなくなります。

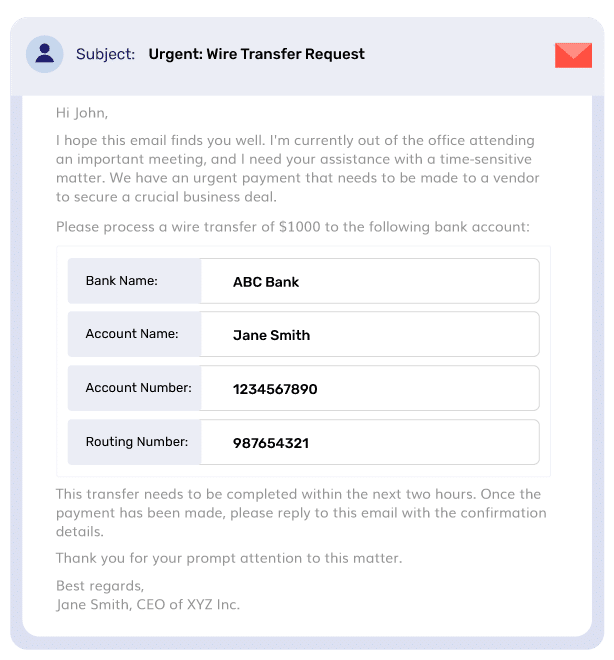

毎日、数十億通の電子メールがメールサーバーやサードパーティサービスを経由してインターネット上を移動しています。実際に送信した人物を検証する手段がなければ、誰でも送信者アドレスを偽造し、あなたのドメインをなりすますことが可能です。

メール認証はこの問題を解決します。適切に設定すれば、ブランドをなりすましから保護し、正当なメールがスパムフォルダではなく顧客の受信箱に届くことを保証し、ドメインの使用状況を可視化します。

Google、Yahoo、Microsoft、Appleが大量送信者に対して厳格な認証要件を課すようになったため、適切な認証の設定はもはや任意ではありません。本ガイドでは、メール認証とは何か、各プロトコルの仕組み、メール配信率と送信者評価にとってなぜ重要なのか、そして正しく設定する方法を解説します。

メール認証とは何ですか?

電子メール認証とは、電子メールメッセージの送信元と正当性を確認するプロセスです。これは、偽装された送信者からの電子メールメッセージの識別と配信防止を目的とした一連の規格です。

これらの基準は、電子メールサービスプロバイダーがスパムやフィッシング攻撃と戦うのに役立ち、最終的に電子メール受信者を詐欺的なメッセージから保護します。

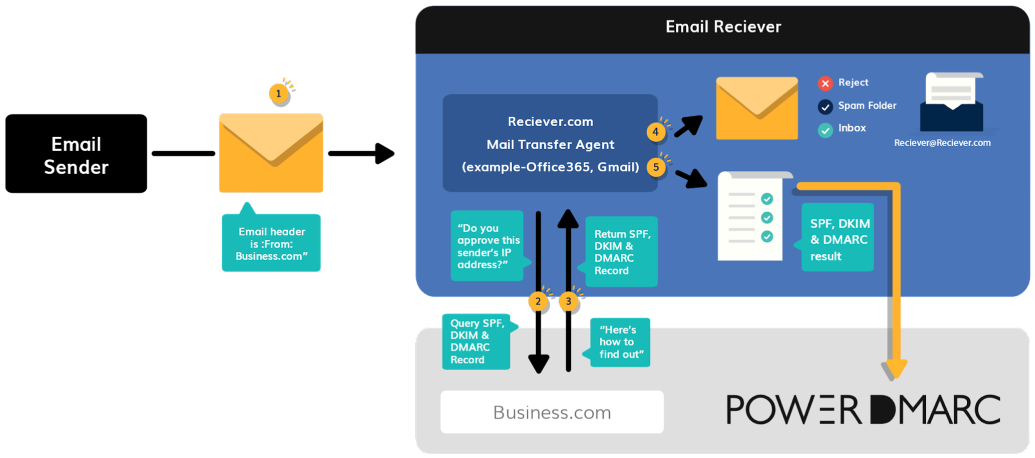

メール認証の核心は、プロバイダーがメッセージの発信元を検証し、信頼できる送信元からのものか、偽造されたものかを判断する手助けをすることです。これは、特に以下のメール認証プロトコルの組み合わせによって実現されます。 SPF、DKIM、DMARCを組み合わせて行います。これらはドメインネームシステム(DNS)内のTXTレコードとして公開されます。

受信メールサーバーが着信メッセージを確認する際、これらの DNSレコードを参照します を参照し、送信者のドメイン所有権を確認した上で、メールを受信トレイに配信するか、スパムとして振り分けるか、あるいは完全に拒否するかを決定します。

メール認証が重要な理由とは?

メール認証に本当に手間をかける価値があるのか疑問に思っているかもしれません。簡潔に言えば「はい」です。これを省略すると、ビジネスに現実的なリスクが生じます。

ブランドの評判を守ります

メール認証は、詐欺師があなたのドメインを使用して不正なメッセージを送信するのを防ぐことで、ブランドの評判を守ります。

攻撃者が 攻撃者があなたのドメインを偽装すると、受信者はフィッシング攻撃をあなたのブランドと関連付けます。たとえあなたが一切関与していなくてもです。メールの認証は、ブランドの評判を守り、顧客の信頼を維持するために不可欠です。

フィッシングおよびなりすましを防止します

メール認証は フィッシングやなりすましを防止します 詐欺師が信頼できるブランドや個人を装うことを大幅に困難にすることで、

SPF、DKIM、DMARCは連携して、メッセージが受信者に届く前に送信者の身元を確認します。

これらの検証がない場合、攻撃者は送信者アドレスを自由に偽造し、ビジネスメール詐欺キャンペーンを実行できます。

メールの配信能力の向上

認証済みメールは、GmailやOutlookなどのプロバイダーによってスパムとしてフラグ付けされる可能性が低くなり、正当なメッセージが受信トレイに確実に届くようになります。適切なメール認証は、送信者が正当であることをISPに保証することで、メールの配信可能性と送信者の評判を向上させます。

多くのメールサービスプロバイダーやメールボックスプロバイダーは、メールの正常な配信のためにDKIMとDMARCの設定を必須としており、これらの基準を満たすことで受信トレイ到達率が向上します。

コンプライアンス要件を満たす

電子メール認証を採用しない組織は、主要な電子メールプロバイダーとのコンプライアンス問題に直面する可能性があります。これらのプロバイダーは、大量送信者に対してこうしたプロトコルをますます要求するようになっています。

Google、Yahoo、Microsoft、Appleはいずれも、1日あたり5,000通以上のメールを送信するドメインに対してSPF、DKIM、DMARCを義務付けています。Googleは2025年11月に厳格な施行を開始し、準拠していないメールを拒否しています。

認証を行わないことは、メールが配信されるかどうかに直接影響します。

可視性と制御を提供します

メール認証、特にDMARCは、ドメイン所有者に対し、自身のドメインがメール送信にどのように利用されているかに関するレポートを提供します。これらのレポートは、不正な送信者、認証失敗、なりすまし試行を明らかにし、対応に必要なデータを提供します。

認証なしでは、送信インフラ全体におけるメールのパフォーマンスとセキュリティを把握できません。

最初の15日間は当社がご招待します

1万人以上の顧客がPowerDMARCのプラットフォームを信頼している理由はここにあります

戦略的優位性として機能する

電子メール認証は、競争の激しいデジタル市場において戦略的優位性をもたらします。適切な認証を実施する組織は、受信者との信頼関係を強化し、配信トラブルを減少させ、送信インフラを悪用から保護します。

受信箱プロバイダーが適切に認証された送信者をますます優遇する環境において、これを正しく行うことで、対応していない競合他社に差をつけることができます。

おすすめ記事: AIフィッシングとは? 新たなサイバー脅威のガイド

主要な電子メール認証プロトコル

電子メール認証が重要な理由を理解したところで、その仕組みを支える具体的なプロトコルを見ていきましょう。それぞれが検証プロセスの異なる部分を担当しています。

SPF (Sender Policy Framework)

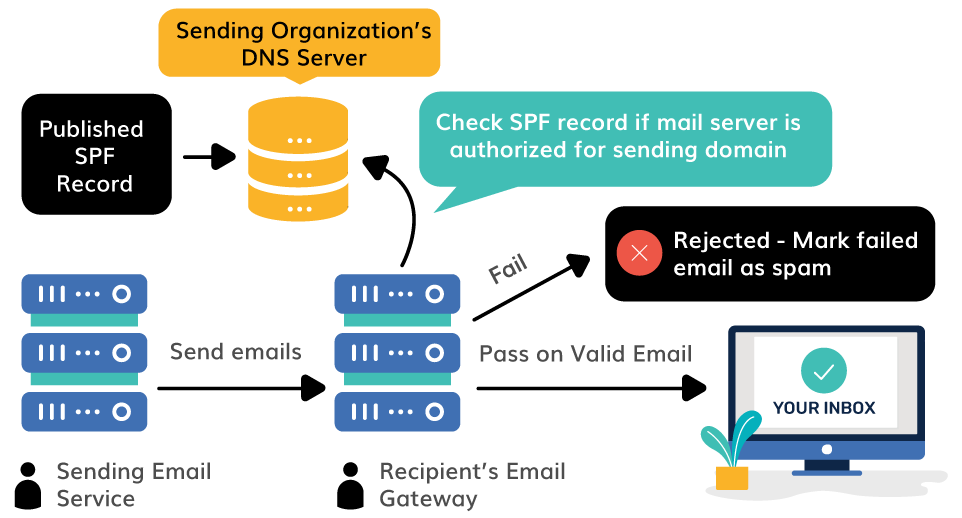

送信者ポリシーフレームワーク(SPF)は、あらゆるメール認証システムの第一防衛層です。SPFは、ドメインからメールを送信できる許可されたIPアドレスを指定することで、メールのなりすましを防止します。

送信元ドメインのMAIL FROMドメイン内の送信元のみを検証し、Fromアドレスのドメインは考慮しません。この区別が重要なのは、SPFがメッセージエンベロープ(Return-Path)に焦点を当てており、受信者が受信トレイで目にするアドレスではないためです。送信IPがSPFレコードと一致すればメールは通過し、一致しなければ検証に失敗します。

DKIM (DomainKeys Identified Mail)

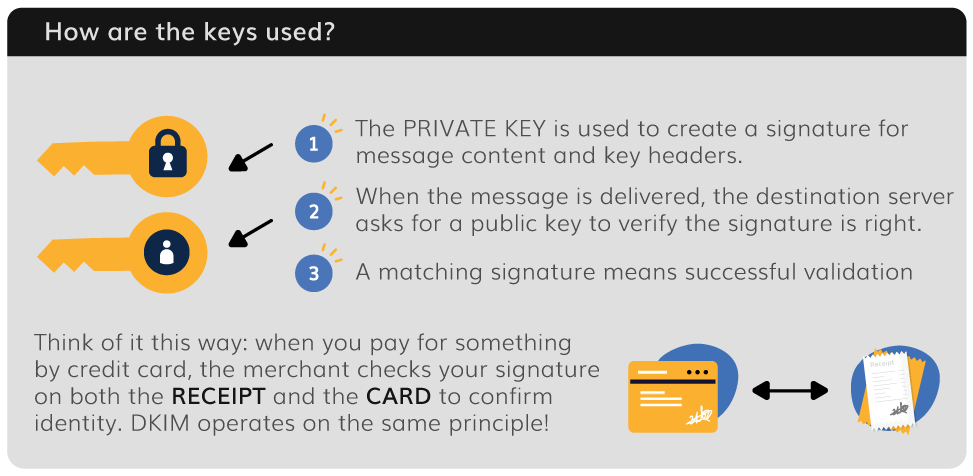

SPFは送信サーバーを検証するのに対し、DKIMはメール内容が送信中に改ざんされていないことを検証します。

暗号鍵を使用して電子メールにデジタル署名を付加します。送信者サーバーは秘密鍵でメールに署名し、メッセージヘッダーに添付される一意のDKIM署名を生成します。さらに、受信サーバーは送信者のDNSレコードに公開されている対応する公開鍵を取得し、それを使用して署名を検証します。

DKIM署名が公開鍵と一致し、かつ内容が改変されていない場合、DKIM認証は成功します。これにより、メッセージが主張されたドメインから真正に送信され、送信者サーバーと受信者間の通信中に改変されていないことが確認されます。

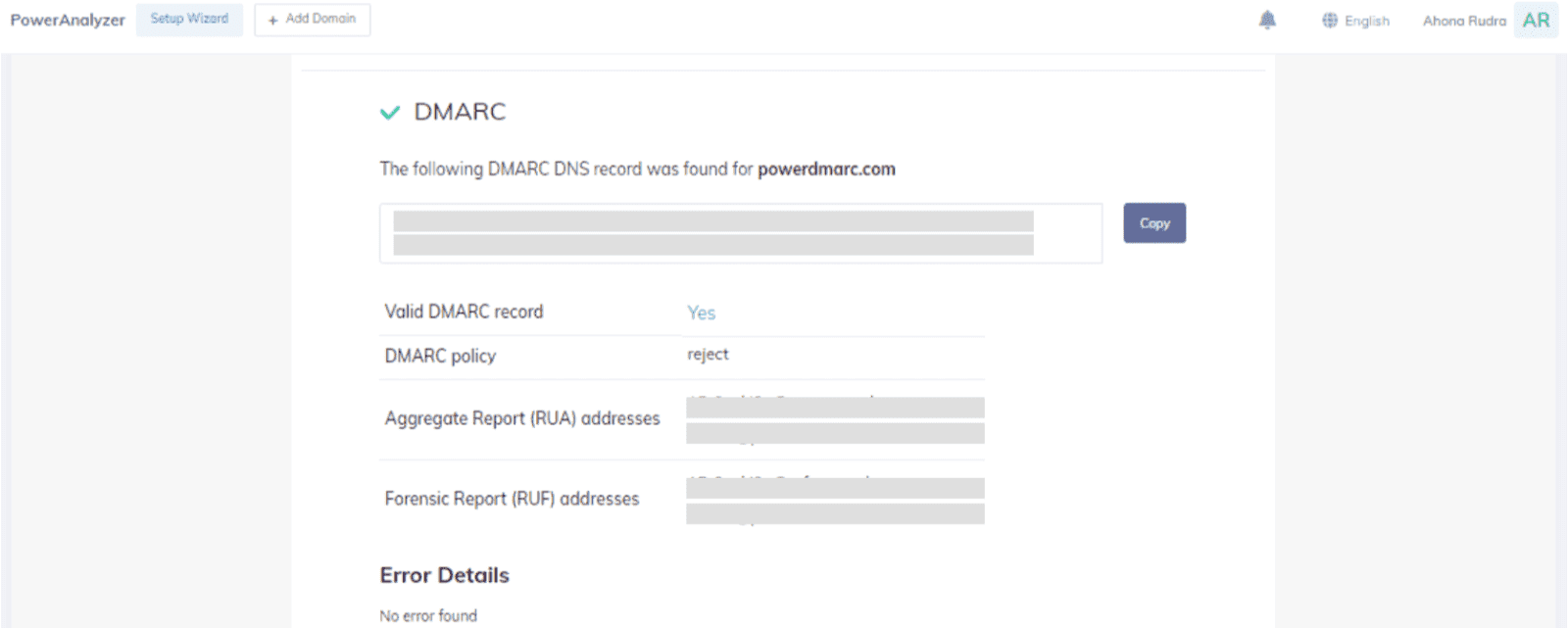

DMARC(ドメインベースのメッセージ認証、報告および適合性)

DMARC DMARCは、これらすべてを統合するプロトコルです。受信メールがSPFまたはDKIMの検証を通過しているか、それらの検証で使用されたドメインが差出人アドレスのドメインと一致しているかをチェックします。この一致要件こそが、SPFやDKIM単独では見逃される可能性のあるなりすましメールをDMARCが効果的に捕捉できる理由です。

DMARCチェックに失敗したメッセージに対して、宛先のメールシステムが取るべきアクションを指定します。

基本を超えて:追加のメール認証方法

SPF、DKIM、DMARCの3つの主要な認証方式は、ほとんどのメール認証ニーズをカバーします。しかし、特定のシナリオにおける保護を拡張する他の認証方法も存在します。

ARC(認証済み受信チェーン)

メーリングリスト、チケットシステム、その他のサードパーティサービス経由でメールを転送する場合、転送メッセージがSPFまたはDKIMチェックに失敗することがあることに気づいたかもしれません。 ARC はこの問題を解決します。

ARCは転送されたメールの元の認証結果を保持し、SPFおよびDKIMの失敗に対処するのに役立ちます。 DKIM失敗 を解決します。メールが信頼された中継サーバーを経由する場合、ARCは各ホップでの認証結果を記録し、暗号的に署名されたチェーンを作成します。

最終受信サーバーは、このチェーンを検証することで、転送処理によって元のSPFまたはDKIM署名が破損した場合でも、メールが当初認証されていたことを確認できます。

MTA-STS(メール転送エージェント厳密トランスポートセキュリティ)

MTA-STSは、メールサーバー間で暗号化されたSMTP接続を要求することでセキュリティを強化します。これにより、中間者攻撃を通じて攻撃者が電子メール通信を傍受したり、平文にダウングレードしたりすることを防止します。

MTA-STSが設定されると、送信サーバーに対して、あなたのドメインにメールを配信する際にはTLS暗号化を使用する必要があること、および安全な接続を確立できない場合は配信を拒否すべきであることを指示します。

BIMI(メッセージ識別用ブランド指標)

BIMI (Brand Indicators for Message Identification)は、認証済みメッセージの受信者側受信トレイに検証済みブランドロゴを表示し、正当性の視覚的証明を提供します。

BIMIが機能するためには、ドメインに DMARCポリシー が設定されている必要があります。 p=quarantineである必要があります。BIMIはブランド認知の層を追加し、受信者がメールを本物と即座に識別するのを支援します。これにより開封率が向上し、受信者のメールクライアントにおける信頼性が強化されます。

おすすめ記事: BIMIレコードの作成と公開方法

メール認証の方法:ステップバイステップ設定ガイド

メールの認証方法をお探しの場合、そのプロセスは、受信メールサーバーがドメインから送信されるすべてのメッセージを検証するために使用する3つのDNSレコードの設定に帰着します。

各メール認証方式は、許可されたIPアドレスやデジタル署名からポリシー適用に至るまで、異なる検証層を対象としています。ここでは、最初のTXTレコードから完全に適用された認証システムに至るまでの、設定手順を順を追って説明します。

ステップ1: 送信インフラの監査

DNSレコードを公開する前に、ドメインに代わってメールメッセージを送信するすべての送信元を把握してください。

これには、主要なメールサーバー、マーケティングオートメーションプラットフォーム、CRMシステム、ヘルプデスクツール、請求ソフトウェア、およびGoogle Appsやトランザクションメールプロバイダーなどのその他のサードパーティサービスが含まれます。

多くの認証失敗は見落とされた送信元が原因であるため、この監査はクリーンなデプロイに不可欠です。

ステップ2: SPFレコードを公開する

ドメインのDNSに、許可されたすべてのIPアドレスと送信サービスを列挙する単一のTXTレコードを作成します。SPFレコードは、受信メールサーバーが送信元ドメインからのメール送信を許可されているソースを確認するためのものです。

各 include はSPFのDNSルックアップ制限10件にカウントされます。SPFレコードがこの制限を超えると、すべてのメッセージのSPF認証チェックが失敗します。

PowerDMARCのSPFフラット化ツール は、制限範囲内での運用を維持するのに役立ちます。

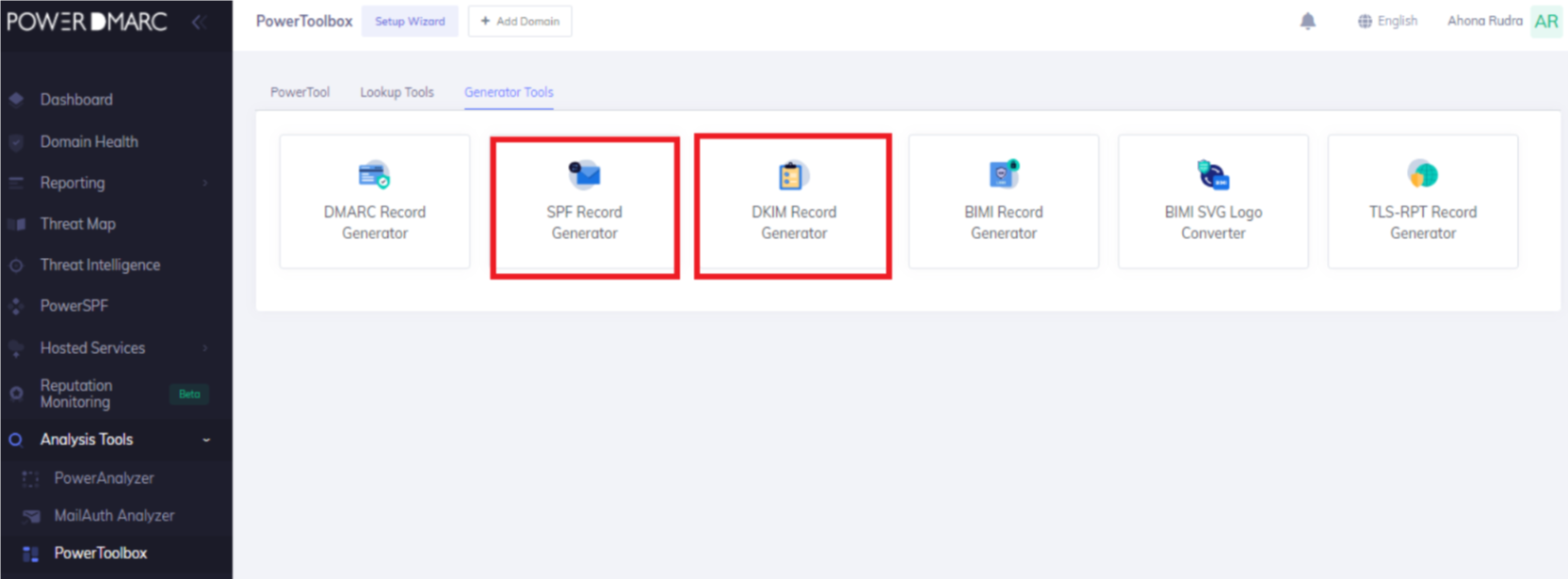

ステップ3: DKIM署名の設定

メールサービスプロバイダーまたはメールサーバーを通じてDKIMキーペアを生成してください。

秘密鍵は送信サーバーに保管され、すべての送信メッセージに署名します。公開鍵はドメインのDNSにTXTレコードとして公開され、受信サーバーがDKIM署名を検証できるようにします。

設定が完了すると、送信される各メールにはヘッダーに暗号化されたDKIM署名が添付されます。受信メールサーバーは送信元のDNSから公開鍵を取得し、署名を検証して、メッセージが送信中に改ざんされていないことを確認します。

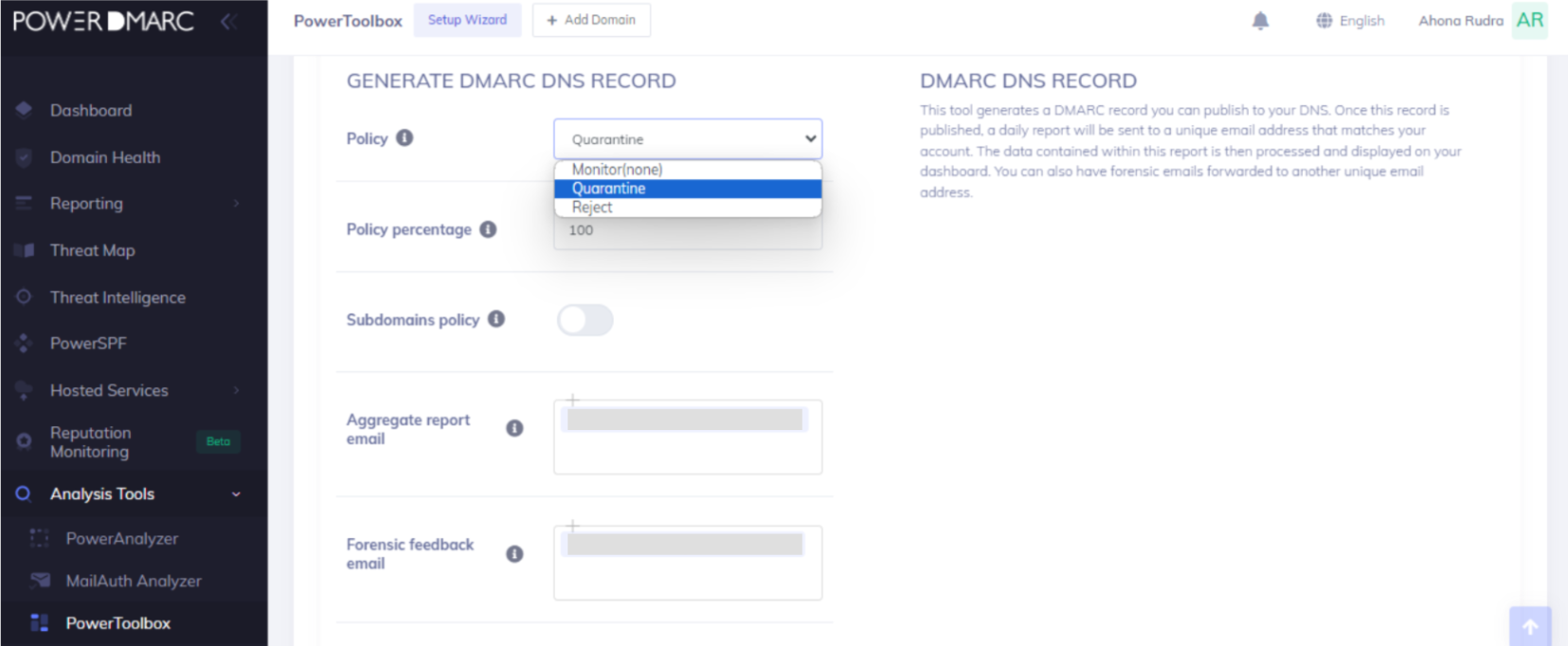

ステップ4: DMARCレコードを追加する

DNSにDMARC TXTレコードを公開し、受信サーバーが認証失敗をどのように処理すべきかを指定します。強制措置を講じる前に認証結果を観察できるよう、監視のみのポリシーから開始してください。

ステップ5: テストと検証

ステップ1で特定したすべての送信元からテストメールを送信し、メッセージヘッダーを確認してください。

Authentication-Resultsヘッダーには、各メッセージがSPF、DKIM、DMARCを通過したかどうかが表示されます。メールサービスプロバイダーを利用すると、このプロセスを簡素化できます。多くのESPは組み込みの認証診断機能を提供しているためです。

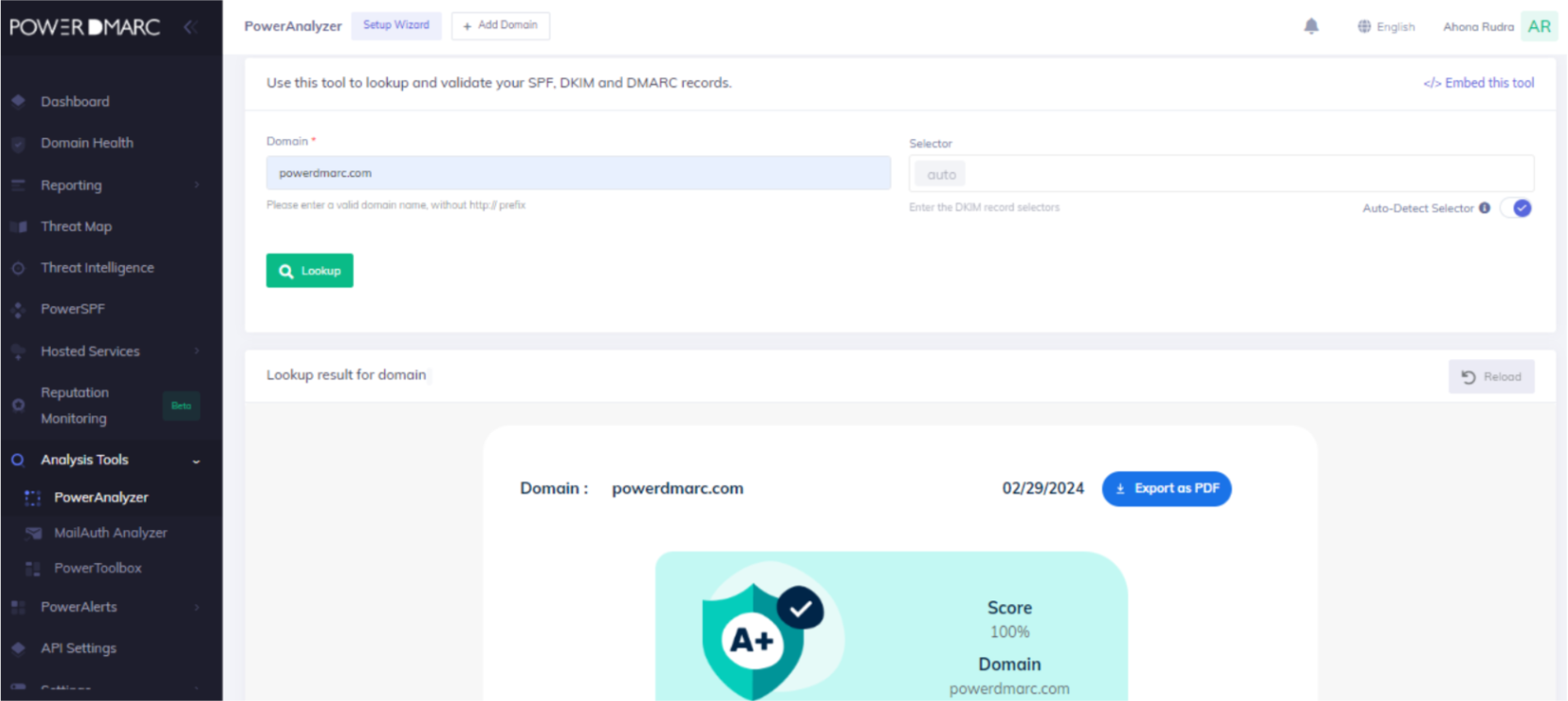

PowerDMARCは無料のSPF、DKIM、DMARC検索ツールで即時のドメイン分析を提供するため、設定を数秒で検証できます。

当社のドメインアナライザーで検証してください https://powerdmarc.com/domain-analyzer/

メールが認証されているかどうかを確認するには?

メールが認証されているかどうかを確認する方法はいくつかあります。

メール認証が既に設定されているか確認することは、ドメインの健全性にとって極めて重要です。これにより、メールがサイバー攻撃に対してどの程度保護されているかについて重要な知見が得られます。また、既存のメール認証設定の有効性を確認することもできます。

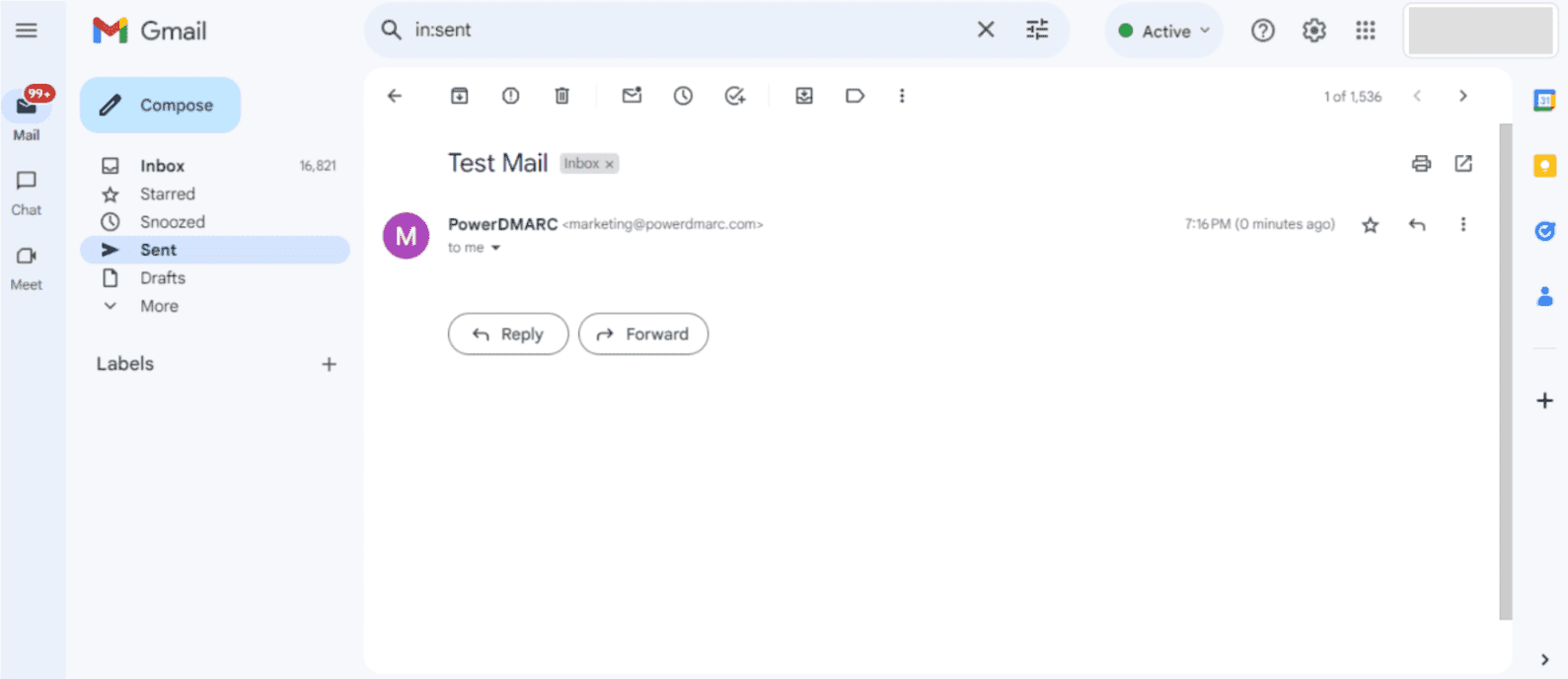

メール認証を手動で確認する

1. メールが認証されているかどうかを手動で確認するには、ご自身のドメインからアクセス可能なアカウント宛にテストメールを送信する必要があります。

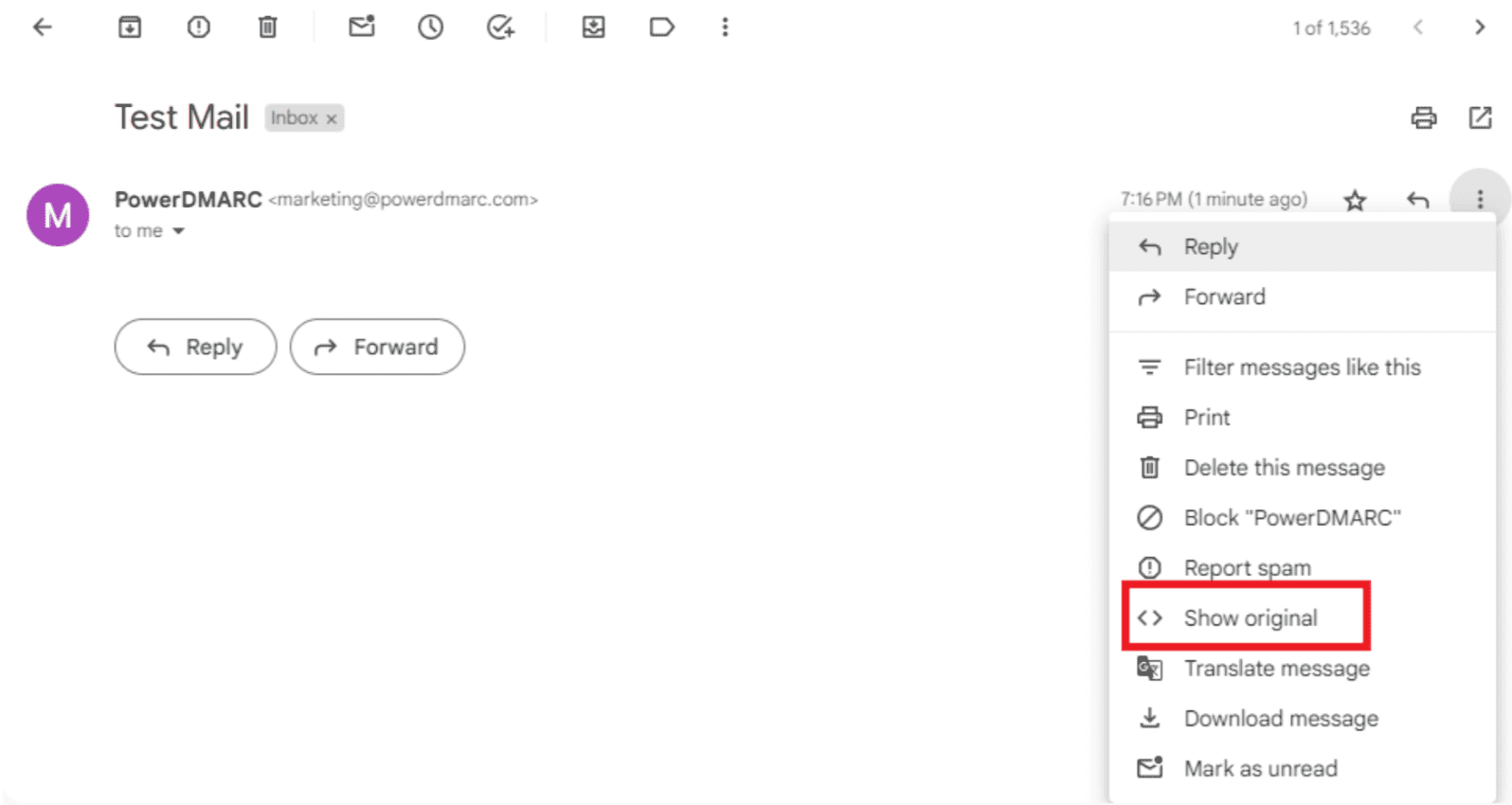

2. 右上隅の3つの点をクリックし、「オリジナルを表示」を選択します。

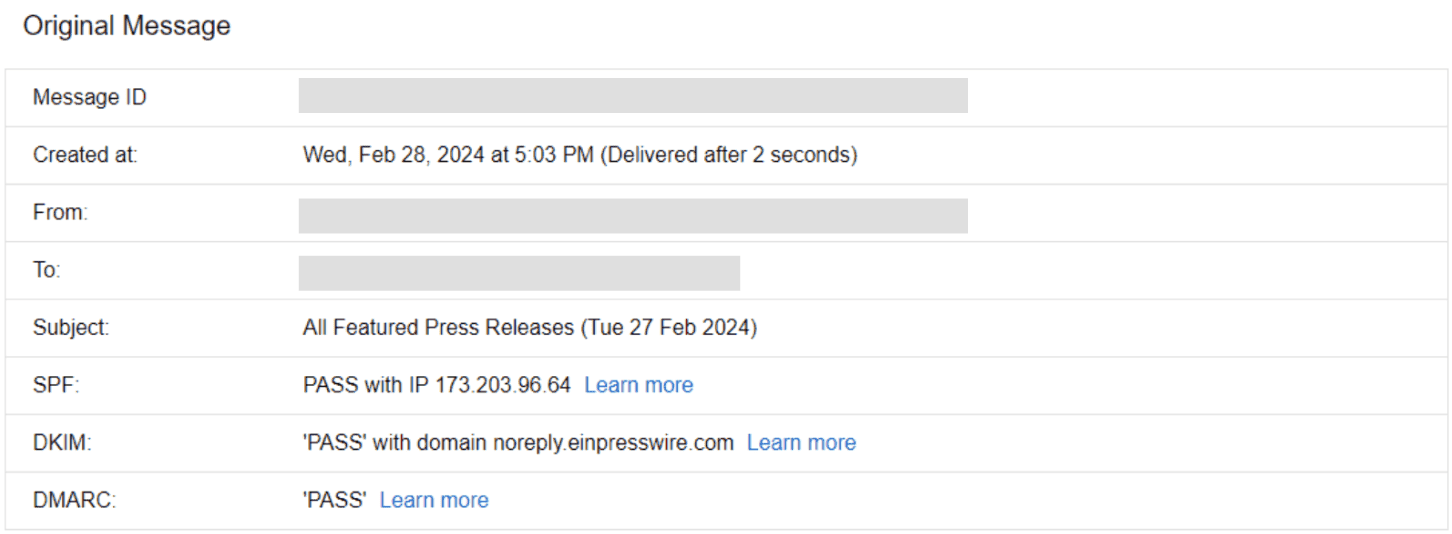

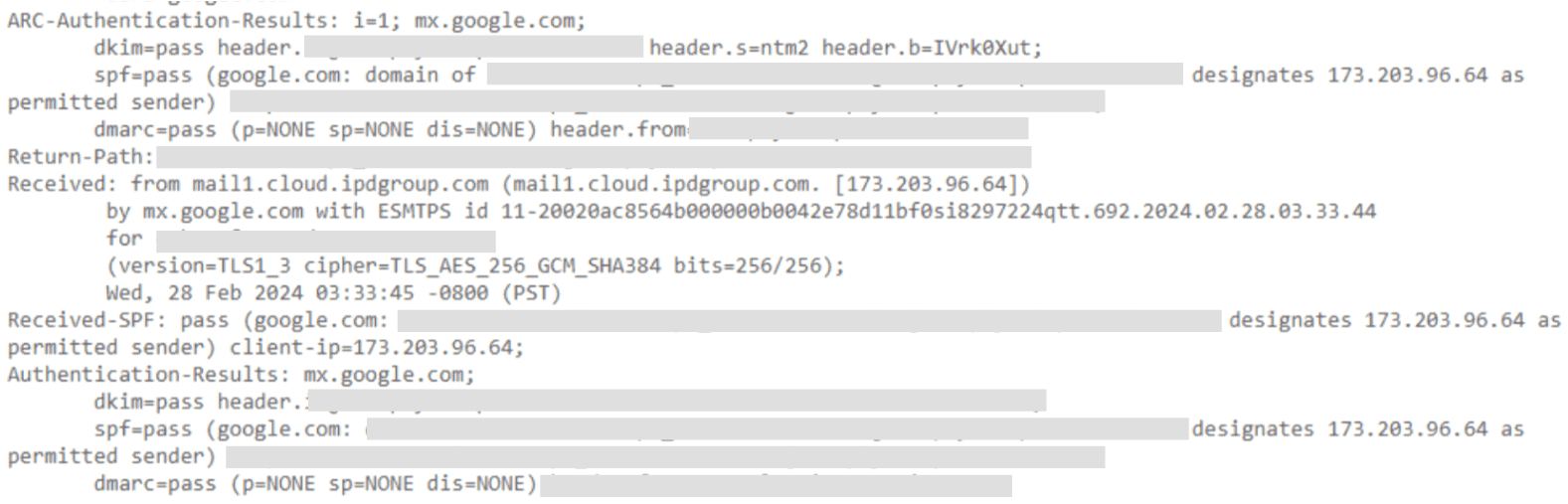

3. 新しいタブで元のメッセージヘッダーが表示されます。SPF、DKIM、DMARCのメッセージ概要を確認できます。

4. 詳細ヘッダーを表示するためにスクロールダウンし、「dkim=」、「spf=」、および「dmarc=」フィールドを検索します。

これにより、メールが認証されていることが確認されます。

メール認証を自動的に確認する

メールが認証されているかどうかを確認・テストする、もっと簡単な方法があります。ほんの数秒とワンクリックだけで済みます。手順は以下の通りです:

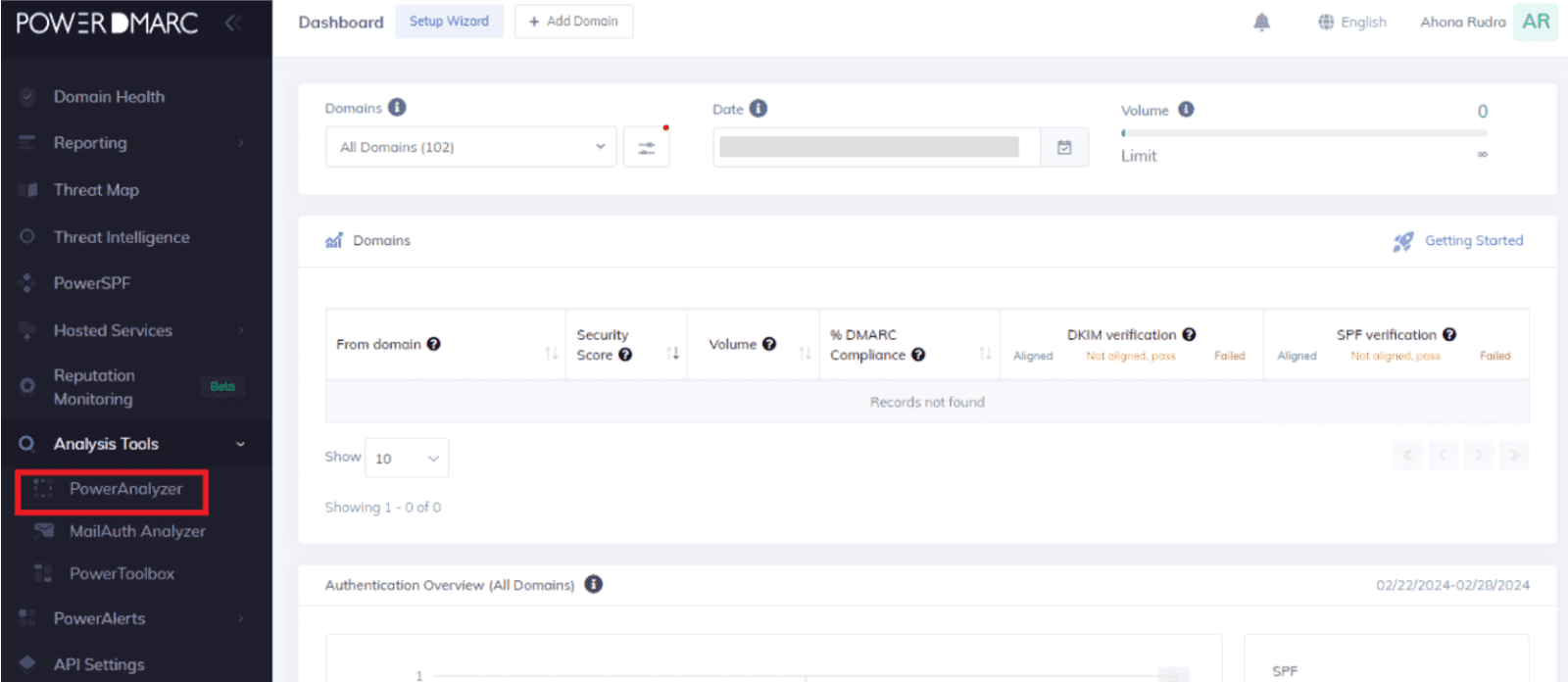

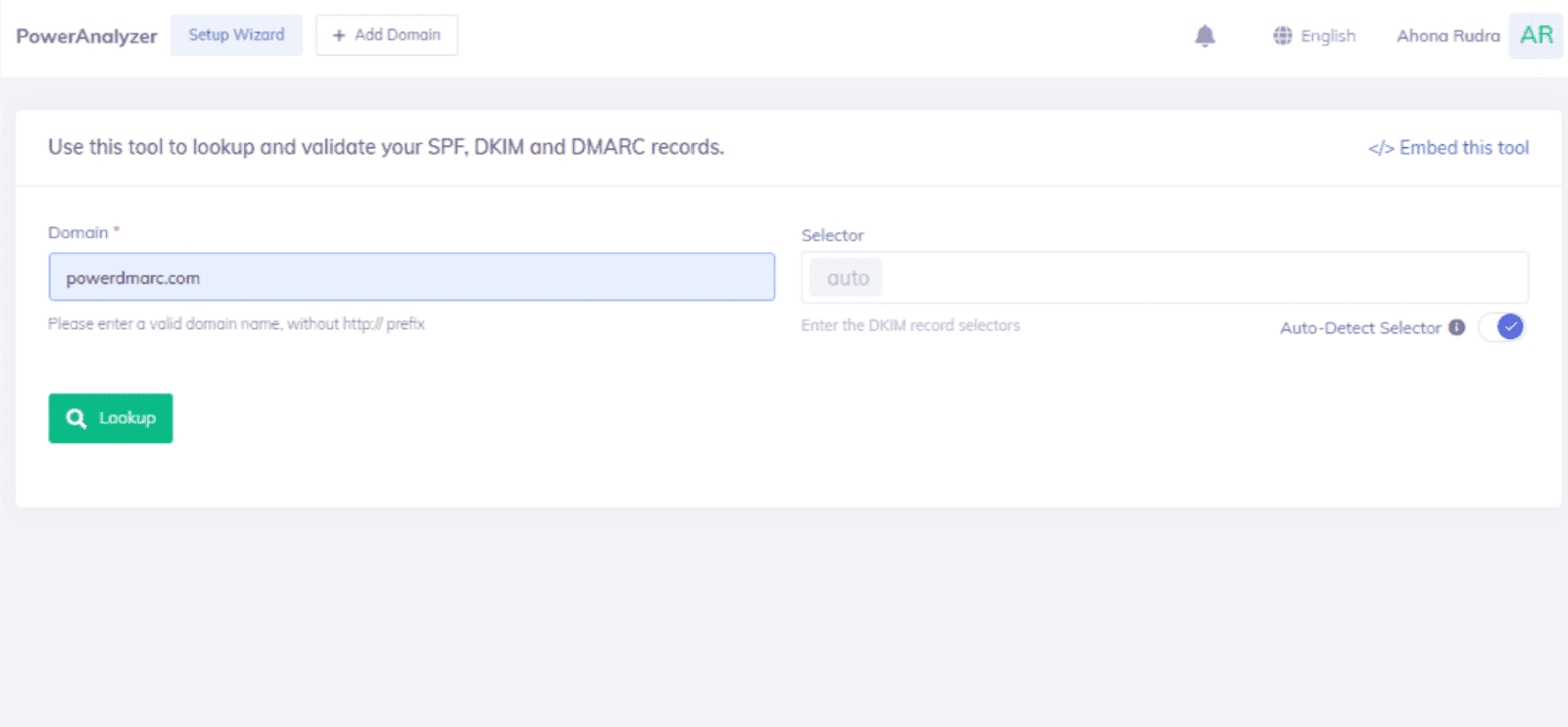

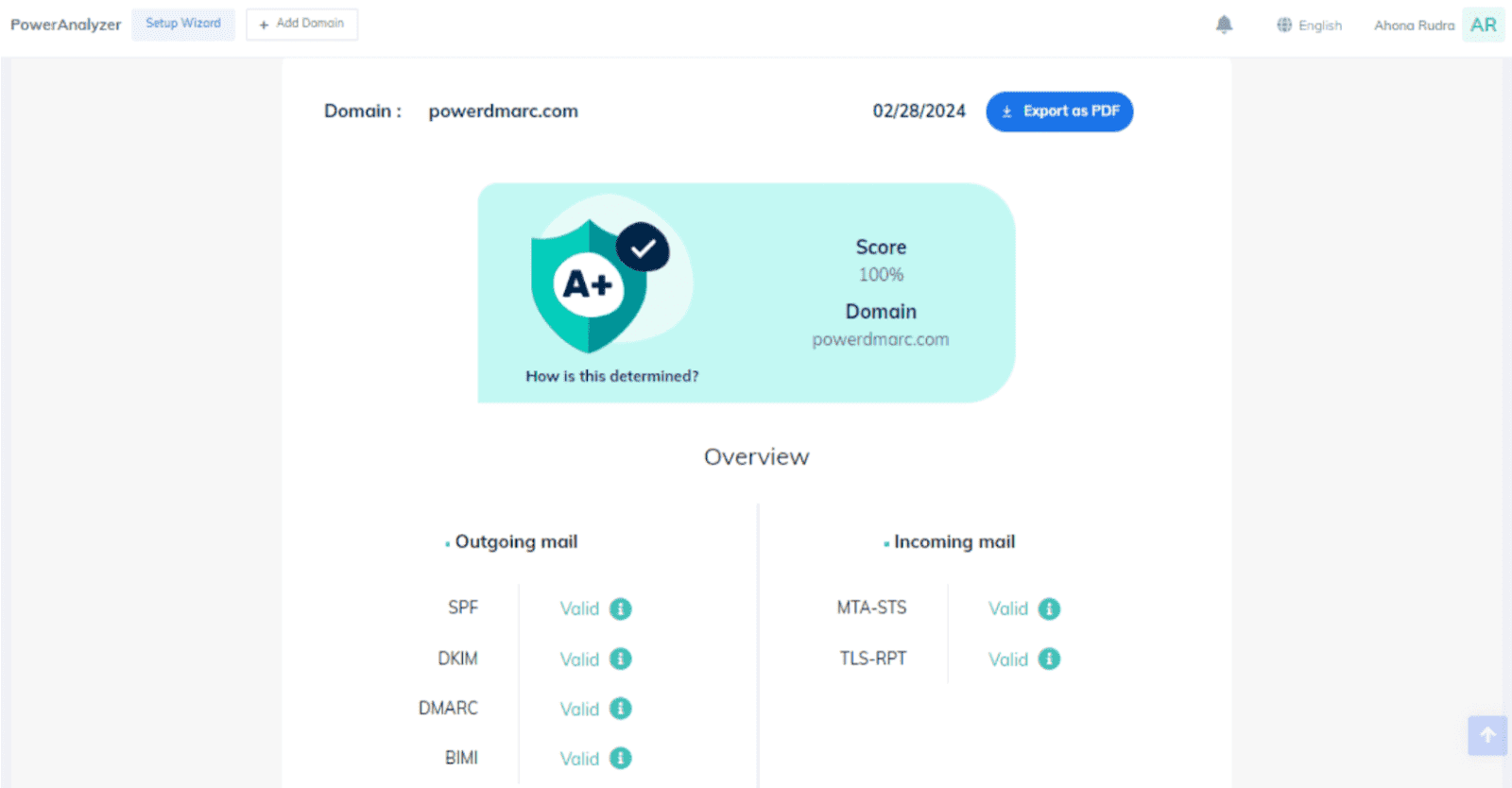

1. PowerDMARCで PowerDMARCに無料で登録し、 PowerAnalyzerへアクセスしてください。

2. ドメイン名を入力し、「検索」をクリックしてください。

3. あなたのドメイン専用に生成された包括的なレポートを活用し、メール認証情報を確認してください。

4.電子メール認証プロトコルと設定に関する追加情報は、下にスクロールしてご確認ください。

この方法は手動の方法と比べて簡単です。生成されたレポートには、あなたの メールセキュリティ 状態に基づくスコアが含まれ、認証設定に関する可視性が大幅に向上します。

メール認証のベストプラクティス

DNSレコードを公開することは、最初のステップに過ぎません。長期的に強力なメールセキュリティと配信率を維持するには、以下のベストプラクティスに従ってください。

監視から始め、その後で強制する

DMARCを初めて設定する際は、 p=none で開始し、メール配信に影響を与えずにメールトラフィックに関するデータを収集してください。

レポートを分析して正当な送信元をすべて特定し、設定ミスを修正した後、段階的に p=quarantine および p=reject へ移行してください。

SPFレコードを最新の状態に保つ

送信サービス(新しいマーケティングプラットフォーム、CRM、ヘルプデスク、その他のサードパーティサービス)を追加または削除するたびに、SPFレコードを更新してください。

古いレコードは正当なメールの認証チェック失敗を引き起こす可能性があります。また、SPFのDNSルックアップ制限が10件である点にも注意が必要です。この制限を超えると、SPFチェック全体が失敗します。

DKIMキーを定期的に更新する

DKIMキーをローテーションすることで、キー侵害のリスクを軽減できます。ベストプラクティスとして、6~12か月ごとにキーをローテーションしてください。秘密鍵が漏洩した疑いがある場合は、直ちにローテーションを実施してください。

DMARCレポートを継続的に監視する

DMARCレポートを通じてSPFまたはDKIMチェックを定期的に確認する DMARCレポート は、メールの継続的な配信可能性を確保するためのベストプラクティスです。

レポートは、実際の被害が発生する前に、誤設定された送信元、不正な送信者、なりすましの試みを明らかにします。効果的なメール配信には、複数のメール認証方法を設定し、そのパフォーマンスを定期的に監視することが不可欠です。

すべての送信元を認証する

多くの組織は、マーケティングプラットフォーム、ヘルプデスクソフトウェア、請求システムなどのサードパーティサービス経由で送信されるメールの認証を怠っています。

ドメインに代わってメールを送信するすべてのサービスは、SPFレコードに含め、DKIM署名で設定する必要があります。送信元が1つでも欠けると、認証失敗や配信問題が発生する可能性があります。

PowerDMARCでより強固なメール認証基盤を構築する

メール認証は、あなたのドメイン、配信可能性、そして受信者を保護します。

メールプロバイダーが受信トレイへの到達基準を引き上げ続ける中、適切な認証に今投資する組織は、業務の混乱を回避し、自社ブランドのなりすましから保護し、顧客との間で築いてきた信頼を維持できる。

複数のドメイン、サードパーティサービス、進化する送信インフラを管理するチーム向けに、PowerDMARCはプロセス全体を簡素化する一元化されたプラットフォームを提供します。

初期設定やホスト型DNS管理から、AIを活用したDMARC分析やガイド付きポリシー適用まで、監視から完全な保護へ自信を持って移行するためのツールを提供します。

無料の15日間トライアルを開始 PowerDMARCが、ドメインから送信されるすべてのメールを認証する方法をぜひご確認ください。

よくある質問 (FAQ)

1. メールアドレスを認証するにはどうすればよいですか?

メール認証を実施するには、SPF、DKIM、DMARCプロトコルを導入する必要があります。まず、許可されたIPアドレスを列挙したSPFレコードを作成し、次に暗号署名を用いたDKIMを設定し、最後に認証失敗時のポリシーを定義するDMARCを設定します。これらの設定はDNSレコードで公開し、DMARCレポートを通じて結果を監視してください。

2. メール認証が失敗した場合、それは何を意味しますか?

メール認証の失敗は、メールがSPF、DKIM、またはDMARCのチェックを通過しなかった場合に発生します。これは、誤ったDNSレコード、許可されていない送信元、または設定エラーが原因で発生する可能性があります。認証に失敗すると、受信者のメールサーバーポリシーに応じて、メールがスパムとしてマークされたり、隔離されたり、完全に拒否されたりする可能性があります。

3. メールが本物かどうかをどのように確認できますか?

メールの正当性を確認するには、メールヘッダーの認証結果(SPF、DKIM、DMARCの合格/不合格ステータス)を確認し、送信者ドメインに不審な変種がないか調べ、信頼できるブランドのBIMIロゴを確認し、緊急の要求や予期しない添付ファイルには注意してください。メールセキュリティツールを使用し、機密性の高い要求は常に代替通信経路で確認してください。

4. 主なメール認証プロトコルにはどのようなものがありますか?

主要な電子メール認証プロトコルは3つある。IPアドレスによるメール送信を許可するSPF(送信者ポリシーフレームワーク)、暗号署名を用いてメッセージの完全性を検証するDKIM(ドメインキー認証メール)、ポリシーの強制とレポートを提供するDMARC(ドメインベースメッセージ認証・報告・準拠)である。追加プロトコルには、ブランドロゴ表示のためのBIMIや、転送セキュリティのためのMTA-STSが含まれる。

5. モバイル端末でメールの認証が失敗する理由は?

モバイルメールの認証失敗は、サーバー設定の不備、メールクライアントの設定が古い、アプリ固有パスワードの問題などが原因で発生することがよくあります。iPhoneでは、正しいIMAP/SMTP設定を使用していることを確認し、利用可能な場合はOAuth 2.0認証を有効にしてください。また、最新の認証方式をサポートしていない古いメールクライアントでは、アプリ固有パスワードの使用をお勧めします。

6. メール認証の変更が反映されるまで、どのくらい時間がかかりますか?

メール認証のためのDNS変更は、通常、世界中に反映されるまでに24~48時間かかりますが、数時間以内に確認できる変更もあります。実際の時間は、DNSのTTL(Time To Live)設定とDNSプロバイダーによって異なります。DNS変更後、認証テストを行う前に少なくとも24時間待つことを推奨します。また、適切な実装を確認するため、数日間DMARCレポートを監視してください。

- DMARCとは?その仕組み、ポリシー、設定のヒント - 2026年4月28日

- フィッシングメールとDMARC統計:2026年メールセキュリティ動向 - 2026年1月6日

- 2026年に「SPFレコードが見つかりません」を修正する方法 - 2026年1月3日