主なポイント

- SPFレコードは、"include"、"a"、"mx"、"ip4/ip6 "などのメカニズムを含む定義された構文を使用して記述される。これらのメカニズムにより、ドメイン所有者は信頼できるサーバーを構造化された方法で指定することができる。

- 必要なSPFレコードは、組織が独自のメールサーバーを使うか、サードパーティーのプロバイダーに依存するか、あるいはハイブリッド環境で運用するかによって異なります。

- SPFとDKIMおよびDMARCを組み合わせることで、フィッシング、なりすまし、ドメインの不正使用に対する防御を強化する多層的な認証戦略を構築できます。

なりすましメールやフィッシングメールは、世界中の企業にとって依然として根強い脅威であり、メール認証の重要性はかつてないほど高まっています。どのようなSPFが必要なのか」とお考えであれば、すでにドメインの保護とブランドの評判を守るための重要な一歩を踏み出していることになります。

SPF(Sender Policy Framework)はDNSのTXTレコードで、受信メールサーバーに、どのIPアドレスやサーバーがあなたのドメインに代わってメールを送信することを許可されているかを知らせるものです。SPFを適切に設定しないと、正規のメールが迷惑メールフォルダに振り分けられたり、サイバー犯罪者が簡単にあなたのドメインになりすましたりする可能性があります。

どのようなSPFが必要かを理解するには、現在のメール設定を評価し、すべての正当な送信元が適切に認証されていることを確認する必要があります。

電子メールにおけるSPFとは?

SPFは、DNSのTXTレコードを通じて実装される電子メール認証プロトコルです。その目的は、どのメールサーバーとIPアドレスがあなたのドメインに代わってメールを送信することを許可されているかを指定することです。この情報を公開することで、受信メールサーバーがメッセージを受け入れるかどうかを決定する際に確認できる参照ポイントを作成します。

SPFレコードは、"インクルード", "a", "mx"、および"ip4/ip6".これらの仕組みにより、ドメイン所有者は信頼できるサーバーを構造的に指定することができる。たとえば、"include "はサードパーティプロバイダのSPFポリシーを取り込み、"mx "はあなたのドメインの受信メールを処理するサーバを承認します。これらの要素を組み合わせることで、メールサーバーに対する指示の正確なセットを作成し、正当な送信者のみが認識されるようにします。

なぜSPFが重要なのか?

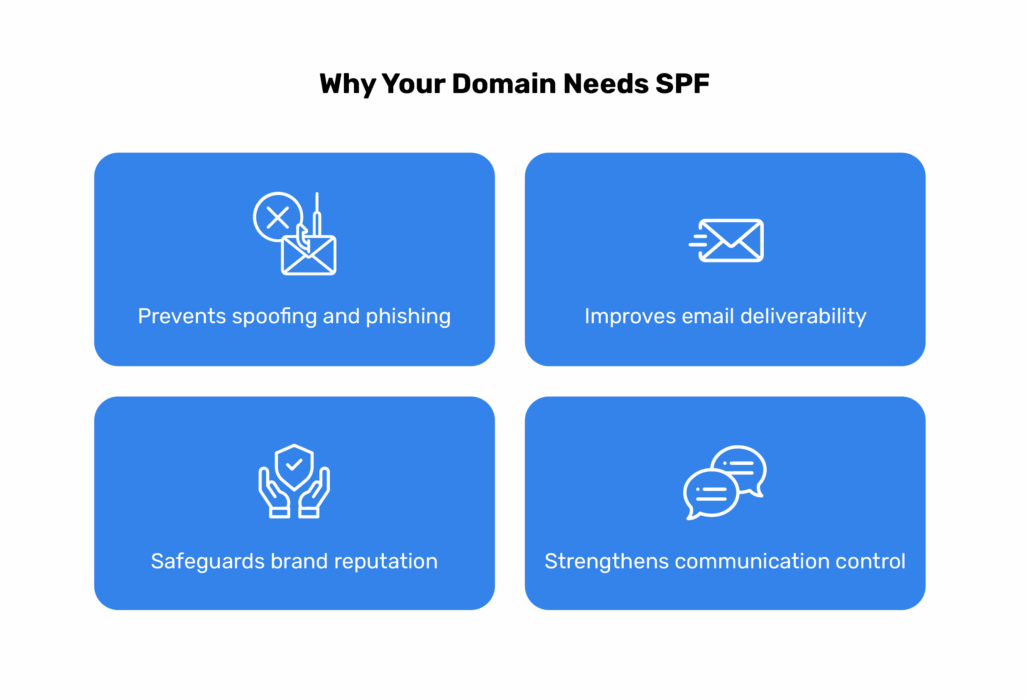

SPF認証は、セキュリティの両方を直接的に向上させる複数の利点を提供します。 セキュリティ を向上させます。

まず、SPFは なりすましメールやフィッシングの防止これにより、サイバー犯罪者が悪意のあるメールで貴社のドメインになりすますことが大幅に難しくなります。この保護により、攻撃者は詐欺キャンペーンで貴社のブランドアイデンティティを悪用する重要な手段を失うことになります。

SPFはまた メールの配信性を高める.Gmail、Outlook、Yahooなどのインターネットサービスプロバイダやプラットフォームは、受信メールを信頼するかどうかを決定する際に、SPF検証を重要な要件として使用します。適切に設定されたSPFレコードは、これらのサービスに対して、あなたのEメールが正当なものであることを示し、あなたのメッセージが迷惑フォルダではなく、受信トレイに届く可能性を高めます。

SPF はブランドの評判を保護します。SPFは、スパムやフィッシングキャンペーンで貴社のドメインが不正に使用されるのを防ぎます。本当に貴社から発信されたメールであることが顧客に伝われば、貴社の組織に対する信頼が高まり、コミュニケーションチャネルをより強力に管理できるようになります。

SPFの働き

SPF認証プロセスは、メールが送信されるたびに、明確なステップ・バイ・ステップの検証シーケンスによって実行されます。このプロセスを十分に理解することで、お客様のメール環境固有の構造に合った正確なSPFレコードの設定が容易になります。

このプロセスは、お客様の組織がドメインのDNS設定でSPFレコードを公開することから始まります。このレコードは公開ルールブックのような役割を果たし、どのIPアドレス、メールサーバー、およびサードパーティ・サービスが貴社の代わりにメールを送信することを許可されるかを指定します。

誰かがあなたのドメインから来たと主張するメールを送信すると、受信メールサーバーはあなたのドメインのDNSレコードをチェックすることによってSPFルックアップを開始します。そして、送信サーバーのIPアドレスとあなたのSPFレコードに記載されている許可された送信元を比較します。

送信サーバーが含まれている場合、メッセージはSPF認証に合格し、電子メールが信頼できることを受信者システムに知らせる。しかし、送信サーバーが認証済みとしてリストされていない場合、メールはSPFに失敗します。設定したポリシーによって、受信サーバーはメールを完全に拒否したり、隔離したり、受信者のスパムフォルダーに送ったりします。この一連の流れは数ミリ秒以内に自動的に行われるため、SPFは非常に効率的な保護レイヤーとなっています。

必要なSPFレコードは?

どのようなSPFが必要かを判断するには、お客様のドメインの代わりにメッセージを送信する正当な送信元をすべて特定するために、メールインフラを注意深く確認する必要があります。必要なSPFレコードは、組織が独自のメールサーバーを使用しているか、サードパーティのプロバイダーに依存しているか、またはハイブリッド環境で運用されているかによって異なります。

自前のメールサーバーを使用している組織の場合 独自のメールサーバーSPFレコードには、"ip4 "または "ip6 "メカニズムを使用してサーバーのIPアドレスを含める必要があります。この例は次のとおりです:

- v=spf1 ip4:192.0.2.1 -all

このレコードは、1つのIPv4アドレスにあなたのドメインのメールを送信することを許可し、-allメカニズムは受信サーバーに許可されていない送信元からのメッセージを拒否するように指示します。

あなたのビジネスが サードパーティ・プロバイダーを使用している場合は、"include "ステートメントを使用して各サービスのSPFレコードを含める必要がある。よくある例としては、以下のようなものがあります:

- Googleワークスペース インクルード:_spf.google.com

- マイクロソフト365 インクルード:spf.protection.outlook.com

- メールチンプ include:servers.mcsv.net

混合環境 混合環境混在環境では、異なるメカニズムを1つの包括的なSPFレコードにまとめることができます。例えば

- v=spf1 include:_spf.google.com include:servers.mcsv.net ip4:203.0.113.1 -all

この例では、Google Workspace、Mailchimp、および特定のIPv4アドレスに、あなたのドメインに代わって送信する権限を与えています。

SPFレコードの確認方法

SPFレコードの検証は、それが正しく設定され、意図したとおりに機能していることを確認するために不可欠なステップです。適切な検証を行うことで、メールの配信に支障をきたしたり、ドメインが悪用されたりする前に、エラーを早期に発見することができます。

この目的のために、さまざまなフリーで信頼性の高いツールが利用可能です。人気のあるオプションには、MXToolboxが含まれます、 PowerDMARCのSPFチェッカーやGoogleのAdmin Toolboxなどがあります。これらのプラットフォームでは、公開されているSPFレコードを素早く分析し、詳細なレポートを返すことができます。レコードが正しくフォーマットされているかどうか、構文エラーを検出するかどうか、予期しない失敗を引き起こす可能性のあるDNSルックアップの問題にフラグを立てるかどうかをハイライトします。

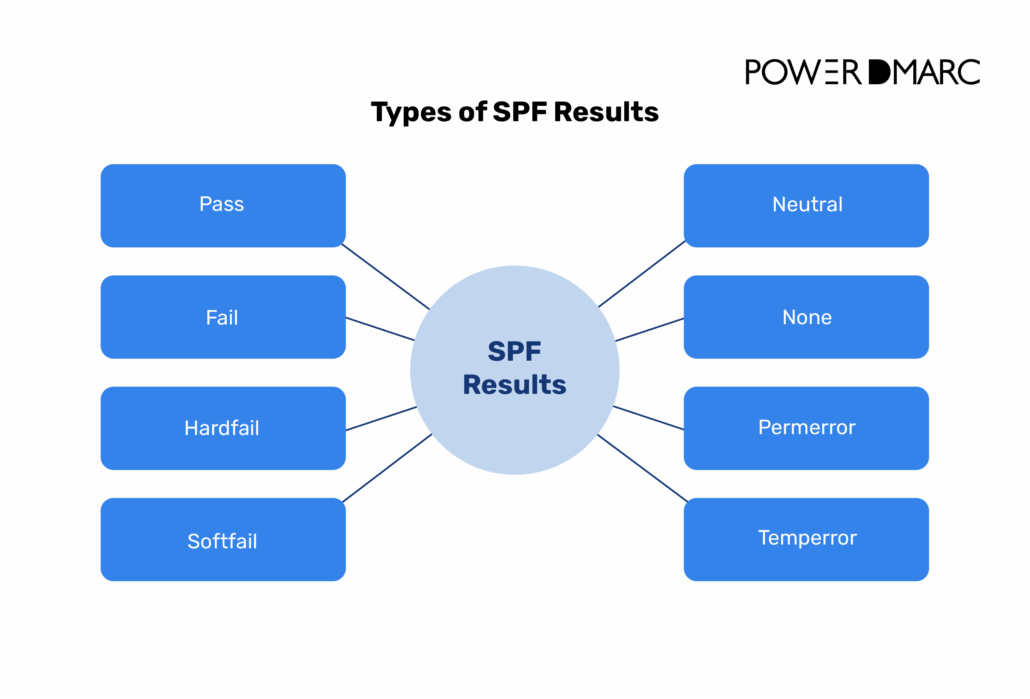

チェックを実行すると、通常、いくつかの結果のいずれかが表示される:

の結果は"パス"という結果は、送信サーバが認可されており、メールが SPF 要件を正常に満たしていることを示す。A "fail"という結果は、送信サーバーがSPFレコードに登録されておらず、メールが認証されていないことを意味します。

A "ソフト失敗"はサーバーが許可されていない可能性が高いことを示しますが、メールは配信される可能性があります(多くの場合、警告が表示されるか、スパムフォルダーに送られます)。ニュートラル"の結果は、SPFレコードがそのサーバーが認可されているかどうかについて明確な記述をしておらず、受信者のメールサーバーに判断を委ねていることを意味します。

これらに加えて、他にも考えられる結果がある。"なし" は、そのドメインに SPF レコードが見つからなかったことを意味します。"エラー「(恒久的なエラー) は、SPF レコードが無効であったり設定ミスがあったりする場合に発生します。 たとえば DNS 検索の回数が多すぎたり構文エラーがあったりする場合などです。"Temperror「(一時的なエラー) は、DNS 障害などの一時的な問題で SPF 検証が適切に行われなかったことを示す。

よくあるSPFの間違い

SPFは強力な保護を提供する反面、誤った設定によってその効果を損なうことは容易である。これらの間違いを理解することで、より効果的なSPFレコードを最初から実装することができます。

最も重大なエラーは 複数のSPFレコードを複数作成することである。によると SPFの制限DNSは1つのドメインにつき1つのSPFレコードしか許可しません。複数存在する場合、受信サーバーはそのレコードを無効なものとして扱い、正当なメールが認証に失敗する可能性があります。その代わりに、認可されたすべての送信元を1つの包括的なレコードに慎重に統合する必要があります。

もう一つのよくある問題は DNSルックアップの10回制限を超える.外部のDNSエントリーを参照する "include "ステートメントやメカニズムは、それぞれこの制限にカウントされるため、複雑なセットアップでは、注意深く計画しないと制限を超えてしまう可能性があります。このような場合、SPFの検証はデフォルトで失敗し、配信可能性と信頼の両方が損なわれます。

さらなる見落としは SPFレコードの更新漏れの更新を怠ることです。例えば、新しいマーケティングプラットフォームを採用したり、ホスティングプロバイダーを変更したり、Microsoft 365やGoogle Workspaceのようなサービスに移行したにもかかわらず、SPFレコードの更新を怠ると、正規のメッセージが認証に失敗する可能性があります。その結果、ビジネスコミュニケーションが中断され、重要なメールが届かなくなれば顧客との関係にも悪影響を及ぼしかねません。

結論

必要なSPFレコードのタイプは、メールサービスのセットアップと、依存しているインフラストラクチャ全体によってすべて決まります。自社でメールサーバーを管理している場合、SPFレコードには対応するIPアドレスを含める必要があります。Google Workspace、Microsoft 365、専門的なマーケティングプラットフォームなどのサードパーティプロバイダに依存している場合は、レコードにそれらの公開メカニズムを組み込む必要があります。どのような場合でも、レコードは、ドメインが悪用から完全に保護されるように、すべての正当な送信元を包括的にリストする必要があります。

しかし、SPFだけでは完全な防御にはならないことを理解しておくことが重要です。SPFは送信元を検証するものですが、攻撃者は目に見えるFrom:アドレスを偽装することで、SPFを回避することができます。

これが、SPFが決して単独で運用されるべきではない理由である。SPFをDKIM(メッセージの完全性を検証する)や DMARC (と組み合わせることで、真の多層防御が実現します。このようなアプローチを組み合わせることで、フィッシング、なりすまし、ドメインの不正使用に対する防御が大幅に強化されるとともに、受信者は貴社のメッセージが信頼できるものであるという確信を得ることができます。

お客様のセットアップに合わせた専門家による指導をご希望の場合は、以下をご検討ください。 デモのご予約PowerDMARCのソリューションがどのように貴社のドメインをより効果的に保護するのに役立つかをご覧ください。

よくある質問 (FAQ)

SPFレコードを設定しないとどうなりますか?

SPFレコードがないと、受信メールサーバーから不審なメールとしてフラグを立てられたり、スパムとしてマークされたりする可能性が高くなります。さらに深刻なのは、サイバー犯罪者が貴社のドメインを簡単に詐称し、貴社の組織から送信されたように見せかけたフィッシングメールや詐欺メールを送信できることです。これは、メール配信を危険にさらすだけでなく、ブランドの評判や顧客の信頼を著しく危険にさらすことになります。

1つのドメインが複数のSPFレコードを持つことはできますか?

いいえ、ドメインはSPFレコードを1つだけ持つべきです。複数のSPFレコードは標準に違反し、認証の失敗を引き起こします。その代わりに、認証されたすべてのソースを1つのレコードにまとめてください。

- Microsoftのエラーコード解説:種類、解決策、トラブルシューティングガイド - 2026年4月22日

- 個人情報の漏洩が企業のセキュリティに及ぼす6つの脅威 - 2026年4月1日

- NIS2指令:概要、要件、期限、および遵守方法 - 2026年3月26日