Wat zijn SPF, DKIM en DMARC?

SPF, DKIM en DMARC zijn de drie belangrijkste protocollen voor e-mailverificatie. Samen voorkomen SPF, DMARC en DKIM dat onbevoegde bronnen uw domein gebruiken om frauduleuze e-mails te sturen naar uw prospects, klanten, werknemers, externe leveranciers, belanghebbenden, enz. SPF en DKIM helpen de legitimiteit van de e-mail aan te tonen, terwijl DMARC de e-mailserver van de ontvanger instrueert wat te doen met e-mails die de verificatiecontroles niet doorstaan.

- SPF (Sender Policy Framework): Controleert het IP-adres van de afzender om er zeker van te zijn dat deze geautoriseerd is om e-mails namens uw domein te verzenden.

- DomainKeys Identified Mail (DKIM): Voegt een digitale handtekening toe aan e-mails om de identiteit van de afzender te verifiëren en geknoei met berichten te voorkomen.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): Biedt een beleidsraamwerk voor het afdwingen van SPF- en DKIM-controles en het genereren van rapporten over e-mailverificatieresultaten.

Belangrijkste punten

- SPF, DKIM en DMARC zijn essentiële protocollen die samenwerken om de beveiliging van e-mail te verbeteren en ongeautoriseerd gebruik van je domein te voorkomen.

- E-mailverificatie is cruciaal voor de bescherming tegen phishing en spoofing, die verantwoordelijk zijn voor een aanzienlijk percentage van de cyberaanvallen.

- Het implementeren van deze protocollen kan leiden tot een duidelijke afname van pogingen tot spoofing, waardoor de algehele beveiliging van je domein wordt verbeterd.

- Door je SPF-, DKIM- en DMARC-instellingen te onderhouden en regelmatig bij te werken, zorg je ervoor dat ze je e-mailcommunicatie effectief beschermen.

- Geavanceerde technieken zoals MTA-STS en BIMI kunnen je e-mailverificatiestrategie verder versterken door de beveiliging en merkzichtbaarheid te verbeteren.

E-mailverificatie begrijpen

E-mailverificatie E-mailverificatie is het proces waarbij de legitimiteit van e-mailbronnen wordt geverifieerd. Dit is een essentiële beveiligingsmaatregel die organisaties nemen om ervoor te zorgen dat alleen legitieme afzenders e-mails kunnen verzenden namens hun domein. SPF, DKIM en DMARC vormen de pijlers van e-mailverificatie door het verifiëren van verzendbronnen en e-mailinhoud en door te definiëren hoe te reageren op berichten die de verificatie niet doorstaan.

Uit het DBIR-rapport van Verizon blijkt dat 94% van alle cyberaanvallen begint met een e-mail! Dit benadrukt nog eens de groeiende dreiging van spoofing en het veelvuldige karakter ervan.

Waarom e-mailverificatie belangrijk is

E-mailverificatie is de eerste verdedigingslinie tegen e-mailspoofing. E-mailspoofing is het proces van het vervalsen van domeinnamen en e-mailadressen met kwade bedoelingen. Gespoofde e-mails worden verzonden door aanvallers die zich voordoen als legitieme bedrijven om nietsvermoedende slachtoffers op te lichten. Door de legitimiteit van verzendbronnen te verifiëren, voorkomt authenticatie dat vervalste e-mails worden afgeleverd. Klanten hebben gemeld dat het aantal pogingen tot spoofing vanuit hun eigen domein met meer dan 90% is afgenomen na het implementeren van protocollen voor e-mailverificatie.

De rol van SPF, DKIM en DMARC

E-mailverificatie is belangrijk voor het beschermen van je merk tegen cyberaanvallen via e-mail met phishing- en imitatietechnieken. E-mailverificatie is voornamelijk gebaseerd op SPF-, DKIM- en DMARC-protocollen, naast aanvullende protocollen zoals MTA-STS, BIMI en ARC die je beveiliging nog verder kunnen verbeteren! Dit is waarom je ze moet implementeren:

- Ze zorgen ervoor dat je domeinnaam niet kan worden vervalst en misbruikt.

- Ze helpen je phishing, spamming, ransomware-aanvallen, enz. te voorkomen die in naam van je bedrijf worden gepland en geprobeerd.

- Ze verbeteren de e-mail deliverability rate van uw domein. Een slechte e-mail deliverability heeft gevolgen voor interne communicatie, marketing- en PR-campagnes, klantenbindingenz.

E-mailverificatie vereenvoudigen met PowerDMARC!

Waar kun je een SPF-, DKIM- en DMARC-controle uitvoeren?

SPF-, DKIM- en DMARC-controles kunnen worden uitgevoerd door te controleren of de records zijn opgeslagen in je Domain Name System of DNS. Het DNS wordt in de volksmond het telefoonboek van het internet genoemd, waarin domeinnamen worden omgezet naar de bijbehorende IP-adressen. Het DNS wordt gebruikt als een database voor het opslaan van de informatie van je domein in de vorm van DNS-records.

Een SPF-, DKIM- en DMARC-controle wordt gebruikt om bestaande DNS-records te bekijken die je kunt publiceren en opslaan in je DNS. Tijdens authenticatiecontroles van e-mails vragen ontvangende MTA's je DNS om deze records op te zoeken en actie te ondernemen op basis van de instructies of informatie die erin is gedefinieerd. Je kunt PowerDMARC's gratis SPF record checker, DKIM record checker en DMARC record checker gebruiken om direct te zien of je DNS deze records bevat!

Hoe SPF, DKIM en DMARC instellen?

Volg deze instructies om SPF, DKIM en DMARC in te stellen om je domein en e-mails te beschermen.

- Maak een SPF DNS-record aan.

- Maak uw DKIM openbare sleutel.

- Maak uw DMARC beleid DMARC-rapportage vastleggen en inschakelen

- Stel een speciale mailbox in om je DMARC-rapporten te ontvangen of gebruik een DMARC-rapportanalyseplatform.

- Publiceer uw SPF-, DKIM- en DMARC-records in de DNS

SPF: afzenders van uw e-mail verifiëren

Sender Policy Framework SPF is een e-mailverificatieprotocol waarbij domeineigenaars alle servers registreren die e-mails mogen versturen via hun domein. Dit wordt gedaan door een TXT SPF-record dat wordt gepubliceerd op de DNS. Als een verzendend IP-adres niet op de lijst staat, mislukt de verificatie en kan de e-mail als spam of verdacht worden gemarkeerd. SPF heeft echter een paar beperkingen; het breekt wanneer een bericht wordt doorgestuurd of de 10 DNS lookup limiet wordt overschreden.

Als je al een SPF-record hebt, kun je onze SPF record checker om er zeker van te zijn dat het foutloos is.

SPF instellen

- Identificeer al je e-mailverzendbronnen (inclusief externe leveranciers).

- Maak een SPF-record aan met een gratis SPF generator tool. Het record moet al je verzendbronnen autoriseren.

- Kopieer de syntaxis van het record.

- Log in op je DNS-beheerconsole.

- .plak het record in je DNS-records sectie onder "TXT" resource type.

Wacht een paar uur totdat de wijzigingen zijn doorgevoerd. Zodra dit is gebeurd, kunt u onze SPF-record opzoeken tool om zeker te zijn van een foutloos record.

Veelvoorkomende uitdagingen met SPF

Bij het leren van de uitdagingen met SPF, DKIM en DMARC is het de moeite waard om op te merken dat er een paar algemene uitdagingen zijn waar domeineigenaren specifiek mee te maken krijgen bij de implementatie van SPF. Deze zijn als volgt:

- Overschrijding van de DNS-opzoeklimiet van 10 verbreekt SPF

- Het overschrijden van de void lookup limiet van 2 kan SPF breken

- SPF-records hebben een limiet van 255 tekens

- SPF faalt voor doorgestuurde berichten

Om deze fouten op te lossen, moeten SPF-records worden geoptimaliseerd met Macro's om onder de gedefinieerde limieten te blijven. SPF combineren met DKIM en DMARC zorgt ook voor een vlottere authenticatie en deliverability.

DKIM: de inhoud van uw e-mail beschermen

DomainKeys Identified Mail Met DKIM kunnen domeineigenaren e-mails die vanaf hun domein worden verzonden automatisch ondertekenen. DKIM werkt op dezelfde manier als het ondertekenen van bankcheques om de echtheid ervan te valideren. DKIM-handtekeningen zorgen ervoor dat de inhoud van uw e-mail veilig en ongewijzigd blijft tijdens het afleverproces.

Er wordt een openbare sleutel opgeslagen in een DKIM DNS-record. De ontvangende mailserver heeft toegang tot dit record om de publieke sleutel te verkrijgen. Aan de andere kant is er een privésleutel die in het geheim wordt opgeslagen door de afzender, die hiermee de e-mailheader ondertekent. Ontvangende mailservers verifiëren de privésleutel van de afzender door deze te vergelijken met de eenvoudig toegankelijke publieke sleutel.

DKIM instellen

- U kunt DKIM eenvoudig instellen door een DKIM record te genereren met PowerDMARC's gratis DKIM record generator.

- Voer uw domeinnaam in de gereedschapskist in en klik op de knop DKIM record genereren knop.

- U krijgt een paar private en publieke DKIM-sleutels.

- Publiceer de openbare sleutel op de DNS van je domein.

- Configureer uw mailserver om de DKIM privésleutel te gebruiken om de headers van alle uitgaande e-mails te ondertekenen. Dit ondertekeningsproces voegt een DKIM handtekening toe aan elke e-mail, die de mailservers van ontvangers zullen verifiëren met behulp van de corresponderende DKIM publieke sleutel die is gepubliceerd in uw DNS. Zorg ervoor dat u uw privésleutel veilig bewaart en niet openbaar maakt of publiceert.

Controleer ten slotte uw DKIM publieke sleutel met een DKIM opzoeking om er zeker van te zijn dat deze correct is.

Voordelen van DKIM

Wanneer we kijken naar het toevoegen van SPF, DKIM en DMARC verificatie, heeft DKIM specifiek verschillende voordelen in e-mailverificatie, waaronder:

- DKIM verifieert doorgestuurde berichten in de meeste gevallen correct.

- DKIM voorkomt dat cyberaanvallers de inhoud van e-mails wijzigen.

- Met DKIM kan elk domein zijn eigen publiek-private sleutelparen onafhankelijk beheren, waardoor organisaties meer granulaire controle krijgen over hun e-mailbeveiliging.

DMARC: E-mail phishing en spoofing voorkomen

Domein-gebaseerde berichtenauthenticatie, -rapportage en -conformiteit of DMARC instrueert de server van de ontvanger wat te doen met e-mails die niet voldoen aan SPF, DKIM of beide. De actie die de ontvanger onderneemt, hangt af van het DMARC-beleid dat de verzender heeft geconfigureerd: geen, quarantaine of afwijzen.

DMARC-beleid wordt ingesteld in een DMARC-record waarin ook instructies worden opgeslagen om rapporten te sturen naar domeinbeheerders over alle e-mails die wel of niet door de validatiecontroles komen. Als u al een DMARC-beleidgebruik dan onze gratis DMARC record opzoeken om te controleren of het klopt.

DMARC instellen

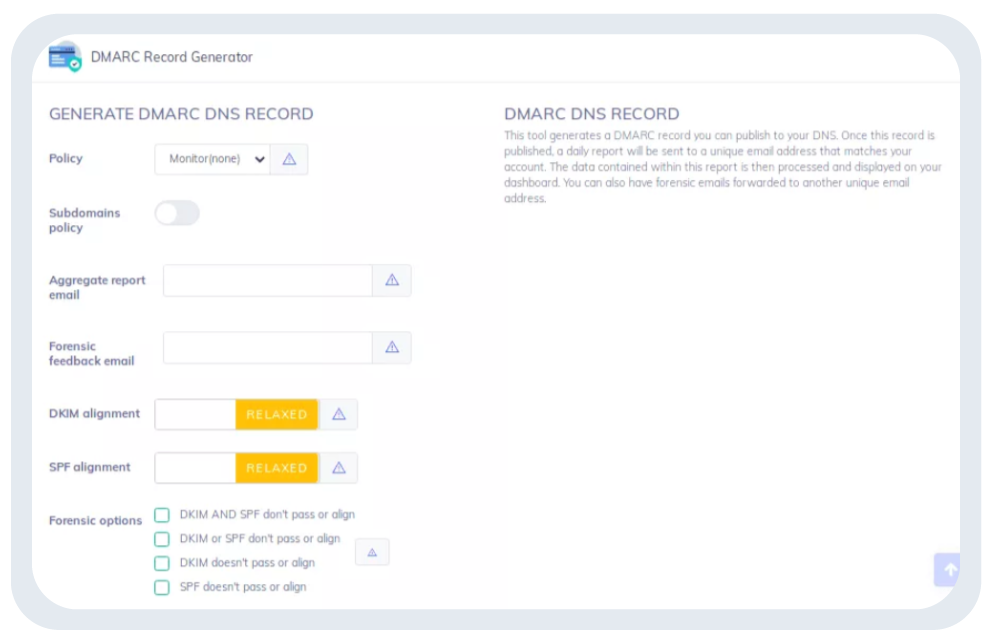

- Je kunt je DMARC record maken met een gratis DMARC generator.

- Kies je DMARC-beleid (bijv. p=quarantaine) en schakel DMARC-rapportage in door een e-mailadres te definiëren in de tag "rua" (bijv. rua=mailto:[email protected]).

- Klik op Genereer.

- Kopieer het TXT-record naar het klembord en plak het op je DNS om het protocol te activeren.

Controleer uw DMARC-implementatie met een DMARC-checker om je configuraties te valideren.

DMARC handhavingsbeleid en acties

Er zijn 3 soorten DMARC-beleidsregels die domeineigenaren kunnen configureren om actie te ondernemen tegen niet-geauthenticeerde e-mails. Deze zijn als volgt:

- Geen: Aangegeven door p=none, het none beleid is een no-action beleid dat niet-geauthenticeerde berichten aflevert zonder er iets tegen te doen. Het is het beste voor beginners.

- Quarantaine: Aangegeven door p=quarantine, het quarantainebeleid is een afgedwongen DMARC-beleid dat niet-geauthenticeerde e-mails in quarantaine plaatst.

- Verwerpen: Aangegeven door p=reject, het beleid voor afwijzen is een maximaal handhavingsbeleid voor DMARC dat niet-geverifieerde berichten afwijst.

Uw DMARC-beleid acties spelen een belangrijke rol bij het voorkomen van bedreigingen via e-mail. Met afgedwongen beleidsregels zijn domeineigenaren beter beschermd tegen spoofing en phishing-aanvallen.

Geavanceerde technieken voor e-mailverificatie

E-mailverificatie houdt niet op bij SPF, DKIM en DMARC. Om je domein en e-mailbeveiliging verder te verbeteren, kun je geavanceerde authenticatietechnieken implementeren. Laten we er een paar bespreken:

MTA-STS, BIMI en ARC

Het MTA-STS-protocol voor verificatie zorgt voor TLS-gecodeerde aflevering van e-mailberichten in je inbox. Het voorkomt man-the-middle- en DNS-spoofing-aanvallen door te onderhandelen over een versleutelde SMTP-verbinding tussen communicerende e-mailservers.

BIMI, of Brand Indicators for Message Identification, helpt bedrijven hun merklogo's aan e-mails te hangen. Het fungeert als een visuele verificatie en authenticatie en verbetert de merkherinnering en geloofwaardigheid.

ARC(Authenticated Received Chain) creëert een terugvalmechanisme tijdens het doorsturen van e-mail door de originele SPF- en DKIM-verificatieheaders te helpen behouden. Dit voorkomt onnodige authenticatiefouten voor doorgestuurde berichten.

Wanneer deze technieken toepassen?

Zodra je zeker bent van je DMARC-instellingkunt u deze technieken implementeren in fase 2 van uw e-mailverificatieproces.

Deze geavanceerde instellingen zijn ideaal voor alle organisaties die hun merk geloofwaardig willen maken en hun e-mailreputatie nog verder willen verbeteren. Ze helpen extra beveiliging te bieden bovenop een basisverificatie - waardoor je beter uitgerust bent om te vechten tegen geavanceerde cyberaanvallen.

Uw e-mailverificatie-instellingen implementeren en onderhouden

Zodra je SPF-, DKIM- en DMARC-protocollen hebt geïmplementeerd, is het tijd om ze te controleren en te onderhouden om ervoor te zorgen dat alles naar behoren werkt. Hier zijn enkele manieren om je authenticatie setup te onderhouden:

Tools voor bewaking gebruiken

DMARC-monitoring tools zijn cloudgebaseerde AI-gebaseerde platforms waarmee je vanuit één enkele interface direct en eenvoudig je implementaties voor e-mailverificatie kunt controleren.

DMARC-rapporten analyseren

Het analyseren van uw DMARC-rapporten kan een schat aan informatie opleveren over de resultaten van e-mailverificatie en de verzendbronnen van uw domein. Dit kan helpen bij het detecteren van inconsistenties en het voorkomen van pogingen tot spoofing.

Regelmatige updates en onderhoud

Het is belangrijk om regelmatig je SPF, DKIM en DMARC en geavanceerde authenticatietechnieken te controleren om er zeker van te zijn dat ze goed functioneren. SPF kan periodieke updates nodig hebben om nieuwe verzendbronnen op te nemen, DKIM-sleutels moeten regelmatig worden geroteerd om de beveiliging te verbeteren en DMARC-beleidsregels moeten worden gehandhaafd om cyberaanvallen te voorkomen. Zonder updates of goed onderhoud kunnen je implementaties ineffectief worden.

Conclusie

Zodra u deze beveiligingsprotocollen voor uw domein hebt ingesteld, moet u uw rapporten gaan controleren om verdachte activiteiten op te merken. Door deze protocollen goed te configureren en te beheren, kunt u de beveiliging en deliverability van uw domein aanzienlijk verbeteren.

Onthoud dat deze verificatieprotocollen samen het risico op phishing kunnen verminderen, maar ze beschermen niet tegen alle op e-mail gebaseerde cybercriminaliteit. Het is dus belangrijk om dit op te volgen met voorlichting en bewustwording van werknemers.

Veelgestelde vragen over SPF, DKIM en DMARC

Kan ik DMARC maken zonder SPF en DKIM?

Het antwoord is nee. Om DMARC in te stellen, moet eerst SPF of DKIM worden geïmplementeerd. Zonder SPF of DKIM werkt je DMARC-configuratie niet.

Vereist DMARC zowel SPF als DKIM?

DMARC vereist niet zowel SPF als DKIM. Beide protocollen kunnen worden ingesteld voordat DMARC wordt ingesteld. We raden echter aan beide te implementeren voor een betere beveiliging.

Gebruikt Gmail SPF of DKIM?

Ja. De bijgewerkte afzenderrichtlijnen van Gmail vereisen dat alle afzenders SPF of DKIM implementeren om e-mails succesvol naar Gmail-inboxen te verzenden.

Kan een domein 2 DKIM-records hebben?

Een domein kan 2 of meer DKIM-records met verschillende selectors hebben, zodat ontvangende servers gemakkelijk het juiste DKIM-record kunnen vinden tijdens de verificatie.

Hoe weet ik of de protocollen zijn ingeschakeld?

Om te weten of uw verificatieprotocollen zijn ingeschakeld voor uw domein, kunt u onze tools voor het controleren van DNS-records in Powertoolbox gebruiken of uw e-mailheaders analyseren.

- Wat is een lokaanval? Soorten en preventie - 29 september 2025

- Wat is nummerweergave? Tips voor detectie en veiligheid - 29 september 2025

- Hoe lang duurt DNS-propagatie? Tips en controles - 29 september 2025