Belangrijkste Conclusies

- Organisaties die de juiste statistieken bijhouden, kunnen patronen ontdekken en zo beveiliging veranderen van een kostenpost in een strategische functie die de bedrijfsvoering beschermt.

- Door zowel operationele statistieken, zoals MTTD en MTTC, als strategische statistieken, zoals risicoblootstelling en ROSI, bij te houden, krijg je een compleet beeld.

- Cybersecurity-statistieken moeten aansluiten bij de doelgroep: SOC-teams hebben inzicht nodig in de detectiesnelheid, terwijl leidinggevenden een duidelijk beeld moeten hebben van de impact op het bedrijf.

- E-mailverificatiestatistieken, waaronder DMARC-slaagpercentages, verminderen het risico op phishing direct en verbeteren de leverbaarheid.

Organisaties krijgen gemiddeld te maken met 2000 cyberaanvallen per week, maar toch weten veel beveiligingsteams nog steeds niet of hun verdedigingsmaatregelen echt effectief zijn. Zonder duidelijke meetgegevens werken ze blindelings, zijn ze niet in staat om het rendement op hun investeringen aan te tonen, middelen verstandig toe te wijzen of zwakke plekken op te sporen voordat deze tot een inbreuk leiden.

E-mail blijft in 2025 de meest gebruikte aanvalsvector, met een toename van het gebruik van DMARC met 11% in 2024, omdat organisaties de noodzaak van meetbare authenticatiecontroles inzien. Maar e-mailbeveiliging alleen is niet voldoende. Sterke cyberbeveiliging is afhankelijk van het meten van de juiste statistieken in het hele beveiligingsprogramma.

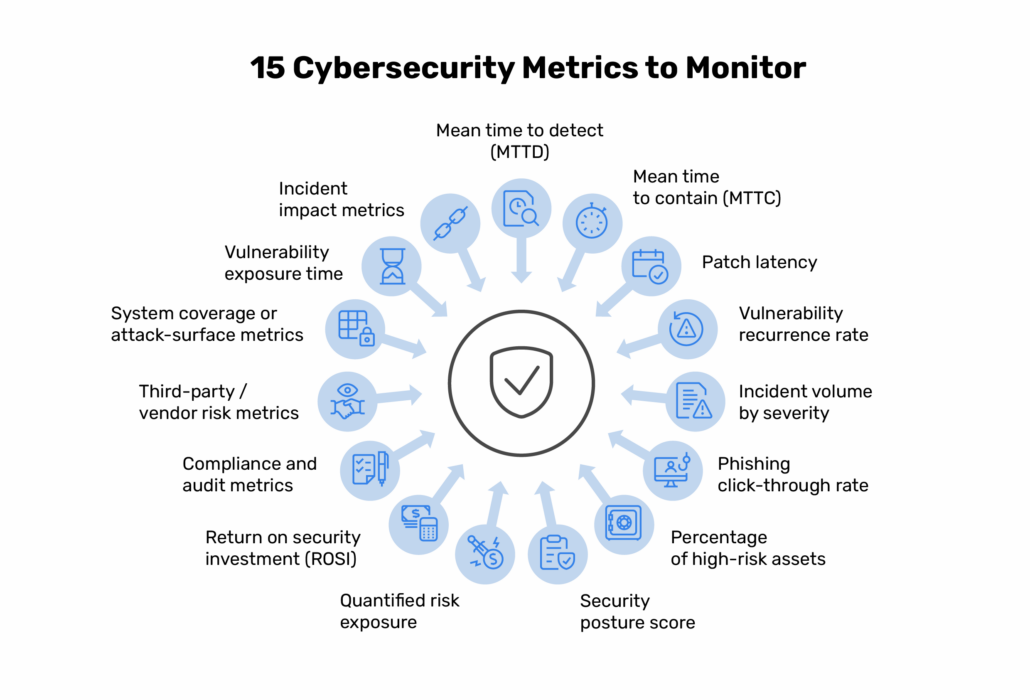

Deze gids legt 15 nuttige cyberbeveiligingsstatistieken uit waarop beveiligingsteams, risicomanagers en leidinggevenden vertrouwen om te begrijpen wat er werkelijk gebeurt in hun beveiligingsomgeving.

Wat zijn cyberbeveiligingsstatistieken?

Cybersecurity-statistieken zijn meetbare gegevens die laten zien hoe goed de beveiliging van een organisatie werkt, waar zwakke punten zitten en hoe de situatie in de loop van de tijd verbetert. Ze werken als vitale functies voor uw beveiligingsstatus: net zoals artsen de bloeddruk en hartslag controleren, houden beveiligingsteams zaken bij zoals detectietijd en het aantal incidenten.

Deze statistieken verschillen van algemene prestatie-indicatoren (KPI's) en risico-indicatoren (KRI's):

- KPI's richten zich op prestaties ten opzichte van specifieke doelen (bijvoorbeeld "de responstijd bij incidenten met 30% verminderen").

- KRI's potentiële risico's identificeren voordat ze zich voordoen (bijvoorbeeld 'aantal niet-gepatchte kritieke kwetsbaarheden').

- Cybersecurity-statistieken leveren de ruwe metingen die zowel KPI's als KRI's voeden.

Wat deze statistieken meten

Beveiligingsstatistieken houden verschillende cruciale aspecten bij:

- Detectiesnelheid: Hoe snel u bedreigingen identificeert wanneer ze zich voordoen.

- Effectiviteit van de respons: Hoe snel u incidenten onder controle krijgt en oplost.

- Beheer van kwetsbaarheden: Hoe goed u beveiligingszwakheden opspoort en verhelpt.

- Risico-blootstelling: Het werkelijke dreigingsniveau waarmee uw organisatie wordt geconfronteerd.

- Nalevingsstatus: Of u voldoet aan de wettelijke en industrienormen.

- Risico's van derden: Beveiligingslekken veroorzaakt door leveranciers en partners.

Waarom organisaties ze gebruiken

Beveiligingsteams vertrouwen op deze statistieken om over te stappen van reactief brandblussen naar proactieve verdediging. De voordelen zijn onder meer:

- Betere besluitvorming, omdat gegevens giswerk vervangen bij het toewijzen van beveiligingsbudgetten.

- Duidelijke prioritering door vast te stellen welke bedreigingen en kwetsbaarheden onmiddellijke aandacht vereisen.

- Toewijzing van middelen, door aan te tonen welke beveiligingsinvesteringen daadwerkelijk resultaat opleveren.

- Communicatie met belanghebbenden door technische beveiliging te vertalen naar zakelijke taal voor leidinggevenden en besturen.

- Continue verbetering, door bij te houden of beveiligingsinitiatieven werken of moeten worden aangepast.

Organisaties die de juiste statistieken bijhouden, kunnen nuttige patronen ontdekken, bijvoorbeeld een toename van phishingpogingen vóór de bekendmaking van kwartaalcijfers of vertragingen bij het installeren van patches bij bepaalde leveranciers. Dit soort inzichten helpen om beveiliging niet langer als een kostenpost te zien, maar als een strategisch onderdeel van een soepel lopend bedrijf.

Top 15 cyberbeveiligingsstatistieken om bij te houden

Deze 15 statistieken zijn het meest praktisch en worden het meest gebruikt bij beveiligingsactiviteiten, kwetsbaarheidsbeheer, risico's, naleving en rapportage aan het management. Het doel is om te focussen op statistieken die trends onthullen, risico's benadrukken en slimme beslissingen ondersteunen.

Elke onderstaande statistiek legt uit wat deze meet, waarom deze belangrijk is en welke inzichten deze biedt aan beveiligingsteams, risicoteams of leidinggevenden.

1. Gemiddelde tijd tot detectie (MTTD)

Wat het meet: De gemiddelde tijd tussen het moment waarop een beveiligingsincident zich voordoet en het moment waarop uw team dit identificeert.

Waarom dit belangrijk is: Hoe sneller u een aanval detecteert, hoe minder tijd aanvallers hebben om zich te verspreiden, gegevens te stelen of schade aan te richten. Organisaties die problemen binnen 24 uur opmerken, stoppen inbreuken meestal voordat ze ernstige problemen veroorzaken.

Wat dit onthult: Een hoge MTTD betekent dat er mogelijk hiaten in de monitoring zijn, dat de logboekregistratie slecht is of dat er een overdaad aan waarschuwingen is, waardoor teams belangrijke waarschuwingssignalen missen. Om de MTTD te verkorten, moet u doorgaans de detectietools verbeteren, uw SIEM (Security Information and Event Management) optimaliseren en beschikken over goed opgeleide SOC-analisten (Security Operations Center).

PowerDMARC-verbinding: E-mailverificatieprotocollen zoals DMARC bieden realtime inzicht in ongeautoriseerde pogingen om e-mails te verzenden, waardoor de MTTD voor phishing- en spoofingaanvallen drastisch wordt verkort. De dreigingsinformatie van PowerDMARC volgt phishingcampagnes op duizenden domeinen en brengt authenticatiepercentages en geblokkeerde dreigingen aan het licht.

2. Gemiddelde tijd tot beheersing (MTTC)

Wat het meet: De gemiddelde tijd tussen het detecteren van een incident en het succesvol indammen ervan en het voorkomen van verdere schade.

Waarom dit belangrijk is: Zelfs perfecte detectie is zinloos als het dagen duurt om de schade te beperken. MTTC hangt rechtstreeks samen met de ernst van de inbreuk: hoe sneller u gecompromitteerde systemen isoleert, hoe minder gegevens er worden gestolen of versleuteld.

Wat dit onthult: Een lange MTTC wijst op onduidelijke procedures voor incidentrespons, een gebrek aan geautomatiseerde tools voor inperking of onvoldoende bevoegdheden voor beveiligingsteams om systemen snel offline te halen.

Uitvoerbaarheid: Verlaag de MTTC door gebruik te maken van duidelijke draaiboeken, geautomatiseerde isolatietools en regelmatige tabletop-oefeningen om inperkingsmaatregelen te oefenen.

3. Patch-latentie

Wat het meet: De tijd tussen het moment waarop een beveiligingspatch beschikbaar komt en het moment waarop deze volledig is geïmplementeerd in uw omgeving.

Waarom dit belangrijk is: De meeste inbreuken maken gebruik van bekende kwetsbaarheden waarvoor al patches beschikbaar zijn. Elke dag vertraging vergroot uw blootstelling.

Wat dit onthult: Hoge patch-latentie wijst vaak op slechte processen voor kwetsbaarheidsbeheer, complexe procedures voor wijzigingsbeheer of verouderde systemen die geen updates kunnen accepteren zonder downtime. De inbreuk bij Equifax in 2017 vond plaats omdat een cruciale Apache Struts-patch maandenlang niet was geïmplementeerd.

Uitvoerbaarheid: Volg de vertraging van patches op basis van ernstniveau: kritieke patches moeten binnen enkele dagen worden geïmplementeerd, terwijl updates met een lagere prioriteit volgens de standaard onderhoudsperiodes kunnen worden uitgevoerd.

4. Herhalingspercentage van kwetsbaarheid

Wat het meet: Het percentage kwetsbaarheden dat na herstel opnieuw optreedt, wat aangeeft dat het probleem niet echt is opgelost.

Waarom dit belangrijk is: Terugkerende kwetsbaarheden kosten uw beveiligingsteam veel tijd en kunnen een misleidend gevoel van vooruitgang geven. Als 20% van de problemen terugkomt, betekent dit dat één op de vijf oplossingen niet blijvend is.

Wat dit onthult: Een hoge herhalingsfrequentie wijst op een ontoereikende analyse van de onderliggende oorzaak, configuratieafwijkingen of ontwikkelaars die door wijzigingen in de code opnieuw beveiligingsfouten introduceren. Het suggereert dat uw herstelproces de symptomen verhelpt in plaats van de onderliggende problemen.

Uitvoerbaarheid: Houd bij welke kwetsbaarheidstypen het vaakst voorkomen en pak vervolgens de structurele oorzaken aan. Dat kan betekenen dat de opleiding van ontwikkelaars moet worden verbeterd, dat de infrastructuur-als-code-praktijken moeten worden aangescherpt of dat de processen voor veranderingsmanagement moeten worden versterkt.

5. Aantal incidenten per ernstgraad

Wat het meet: Het aantal en de verdeling van beveiligingsincidenten, gecategoriseerd naar impactniveau (kritiek, hoog, gemiddeld, laag).

Waarom dit belangrijk is: Deze statistiek laat zien of uw bedreigingslandschap verbetert of verslechtert. Een toenemend aantal kritieke incidenten vereist onmiddellijke aandacht en mogelijk aanvullende beveiligingsmaatregelen.

Wat het onthult: Volumetrends helpen u patronen te herkennen, zoals een toename van phishingpogingen vlak voor de salarisuitbetaling of extra scans nadat een nieuwe kwetsbaarheid is aangekondigd. Ernstniveaus geven aan of u te maken hebt met kleine storingen of serieuze pogingen om in uw systemen in te breken.

Actiepunt: Als het aantal kritieke incidenten ondanks investeringen in beveiliging blijft stijgen, moet u mogelijk uw dreigingsmodel of detectieregels herzien. Als er vooral incidenten met een lage ernstgraad voorkomen, moet u mogelijk de waarschuwingen beter afstemmen om burn-out bij analisten te voorkomen.

6. Klikfrequentie bij phishing

Wat het meet: Het percentage werknemers dat op kwaadaardige links klikt in phishing-simulaties of echte aanvallen.

Waarom dit belangrijk is: Phishing blijft de eerste aanvalsvector bij de meeste datalekken. Uw klikfrequentie voorspelt rechtstreeks de kans op een datalek; organisaties met een klikfrequentie van meer dan 10% lopen een aanzienlijk hoger risico.

Wat dit onthult: Hoge klikfrequenties betekenen meestal dat werknemers betere training op het gebied van beveiligingsbewustzijn nodig hebben, of dat de huidige training niet aansluit bij hun dagelijkse werkzaamheden. Lage klikfrequenties geven aan dat de training werkt en dat werknemers een sterk beveiligingsbewustzijn ontwikkelen.

PowerDMARC-verbinding: DMARC handhaving voorkomt dat vervalste phishing-e-mails überhaupt in de inbox terechtkomen, waardoor werknemers aanzienlijk minder worden blootgesteld aan phishing-pogingen.

Actiepunt: Houd het aantal doorkliks per afdeling bij om risicogroepen te identificeren die gerichte training nodig hebben. Combineer phishing-simulaties met e-mailverificatie om een diepgaande verdediging te creëren.

7. Percentage risicovolle activa

Wat het meet: Het percentage kritieke systemen, databases en applicaties met bekende kwetsbaarheden of onvoldoende beveiligingsmaatregelen.

Waarom dit belangrijk is: Niet elk systeem brengt hetzelfde risico met zich mee. Een bestandsserver met problemen is niet zo urgent als een betalingsverwerkingssysteem met hetzelfde probleem. Deze statistiek helpt u om uw oplossingen te richten op de punten waar ze het grootste verschil maken.

Wat dit onthult: Een hoog percentage kritieke activa die risico lopen, wijst erop dat uw programma voor kwetsbaarheidsbeheer niet is afgestemd op de prioriteiten van uw bedrijf. Het suggereert dat beveiligingsteams mogelijk problemen met een lage impact oplossen, terwijl kritieke systemen kwetsbaar blijven.

Uitvoerbaarheid: Maak een inventaris van uw systemen en sorteer ze op basis van hun belang voor het bedrijf. Richt uw beveiligingsinspanningen en patches vervolgens op basis van die lijst. Alles wat als risicovol wordt beschouwd, moet onmiddellijk worden aangepakt, zelfs als de kwetsbaarheidsscore niet ernstig lijkt.

8. Beveiligingsstatus score

Wat het meet: Een samengestelde score die meerdere beveiligingsstatistieken (patchniveaus, configuratieconformiteit, toegangscontroles, enz.) samenvoegt tot één enkele gezondheidsindicator.

Waarom dit belangrijk is: Leidinggevenden en besturen hebben behoefte aan eenvoudige manieren om inzicht te krijgen in complexe beveiligingssituaties. Een posture score vertaalt tientallen technische meetwaarden naar één enkel cijfer dat aangeeft of de beveiliging verbetert of verslechtert.

Wat het onthult: Trends in de loop van de tijd laten zien of investeringen in beveiliging effectief zijn. Plotselinge dalingen in de score duiden op nieuwe risico's of lacunes in de dekking die onmiddellijk moeten worden onderzocht.

PowerDMARC-verbinding: PowerDMARC's e-mailbeveiligingsbeoordeling geeft u een snelle score op domeinniveau die de status van uw DMARC, SPFen DKIM -instellingen, zodat u in één oogopslag de status van uw e-mailverificatie kunt zien.

Uitvoerbaarheid: Bepaal welke statistieken uw posture score bepalen en houd vervolgens de subscores bij om te bepalen welke beveiligingsdomeinen verbetering behoeven. Vermijd ijdelheidstatistieken die geen weerspiegeling zijn van het werkelijke risico.

9. Gekwantificeerde risicoblootstelling

Wat het meet: De geschatte financiële impact van huidige kwetsbaarheden en bedreigingen, doorgaans uitgedrukt in dollars aan potentieel verlies.

Waarom dit belangrijk is: Risico-blootstelling vertaalt technische kwesties naar termen die bedrijfsleiders begrijpen. Zeggen dat "we 200 niet-gepatchte systemen hebben" zegt leidinggevenden niet veel, maar zeggen dat "we te maken kunnen krijgen met 5 miljoen dollar aan kosten als gevolg van een inbreuk" trekt de aandacht en zet aan tot actie.

Wat het laat zien: Deze maatstaf laat zien of uw risico in de loop van de tijd toeneemt of afneemt, en helpt bij het rechtvaardigen van verzoeken om een beveiligingsbudget. Het identificeert welke bedreigingen het grootste financiële gevaar vormen.

Uitvoerbaarheid: Bereken de risicoblootstelling door het aantal kwetsbaarheden te vermenigvuldigen met het gemiddelde exploitatiepercentage en de gemiddelde kosten van een inbreuk. Werk dit elk kwartaal bij naarmate bedreigingen en bedrijfsbehoeften veranderen. Gebruik deze maatstaf om te beslissen welke risico's moeten worden verholpen, overgedragen of geaccepteerd.

10. Rendement op beveiligingsinvesteringen (ROSI)

Wat het meet: Het financiële rendement van beveiligingsinvesteringen, berekend als (de waarde van het verminderde risico minus de kosten van het beveiligingsprogramma) gedeeld door de kosten van het beveiligingsprogramma.

Waarom dit belangrijk is: Beveiligingsmanagers moeten aantonen dat hun budgetten echte waarde creëren. ROSI helpt dit te bewijzen: als je bijvoorbeeld 500.000 dollar uitgeeft aan e-mailverificatie, waardoor 2 miljoen dollar aan kosten door inbreuken wordt voorkomen, levert dat een rendement van 300% op.

Wat het onthult: Een positieve ROSI geeft aan dat uw investeringen in beveiliging vruchten afwerpen. Een negatieve ROSI betekent meestal dat u te veel uitgeeft aan gebieden met een laag risico of dat u de ernst van bepaalde bedreigingen verkeerd inschat.

PowerDMARC-verbinding: Organisaties die DMARC implementeren, zien een meetbare ROSI door minder verliezen door phishing, verbeterde e-mailbezorgbaarheid (wat de omzet stimuleert) en vermeden kosten door merkschade. Cybersecurity-expert en CEO van PowerDMARC, Maitham Al Lawati, bevestigt dit door te zeggen: "Onze klanten met DMARC-conforme e-mails hebben een verbetering van de leverbaarheid met bijna 10% gezien... en een aanzienlijke vermindering van het aantal incidenten met domeinmisbruik."

Uitvoerbaarheid: Houd ROSI bij voor belangrijke beveiligingsinitiatieven om te bepalen welke investeringen de meeste waarde opleveren. Wijs toekomstige budgetten toe aan programma's met een hoge ROSI en heroverweeg of schrap initiatieven met een lage ROSI.

11. Nalevings- en auditstatistieken

Wat het meet: De naleving door uw organisatie van wettelijke vereisten (GDPR, HIPAA, SOC 2, enz.) en interne beveiligingsbeleidsregels.

Waarom dit belangrijk is: Niet-naleving leidt tot boetes, rechtszaken en verlies van vertrouwen bij klanten. Regelgevende sancties voor datalekken en boetes voor niet-naleving bedragen gemiddeld miljoenen .

Wat het onthult: Nalevingslacunes geven aan welke beveiligingsmaatregelen moeten worden geïmplementeerd of verbeterd. Trends laten zien of uw cybersecurity-compliance versterkt of verzwakt naarmate de regelgeving verandert.

PowerDMARC-verbinding: E-mailverificatie wordt steeds vaker verplicht gesteld. Yahoo, Google en andere grote providers eisen nu DMARC, SPF en DKIM voor bulkverzenders. PowerDMARC maakt dit eenvoudiger door geautomatiseerde rapportage- en handhavingshulpmiddelen aan te bieden.

Uitvoerbaarheid: Koppel elke nalevingsvereiste aan de beveiligingsmaatregel die deze ondersteunt en houd in de gaten of deze maatregelen daadwerkelijk worden toegepast. Voer regelmatig audits uit om te controleren of alles nog steeds naar behoren werkt. Een duidelijk dashboard kan leidinggevenden helpen om op de hoogte te blijven van hoe goed u bent voorbereid om aan de wettelijke vereisten te voldoen.

12. Risicomaatstaven voor derden/leveranciers

Wat het meet: De beveiligingsstatus van leveranciers, toeleveranciers en partners die toegang hebben tot uw systemen of gegevens.

Waarom dit belangrijk is: Uw beveiliging is slechts zo sterk als uw zwakste leverancier. Het Target-datalek vond plaats via de gehackte inloggegevens van een HVAC-aannemer. Risicometriek van derden identificeert welke partnerschappen onaanvaardbare veiligheidsrisico's met zich meebrengen.

Wat dit onthult: Een hoog risico door derden betekent meestal dat leveranciers niet goed worden beoordeeld, dat contracten geen strenge beveiligingseisen bevatten of dat partners in de loop van de tijd niet nauwlettend genoeg worden gecontroleerd.

Uitvoerbaarheid: Houd statistieken bij, zoals de resultaten van kwetsbaarheidsscans van leveranciers, scores op beveiligingsvragenlijsten en certificeringsstatus. Eis herstelplannen van leveranciers met onaanvaardbare risiconiveaus en overweeg om de relatie met partners die consequent niet aan de beveiligingsvereisten voldoen, te beëindigen.

13. Systeembereik of aanvalsoppervlaktecijfers

Wat het meet: Het percentage van uw infrastructuur dat wordt bewaakt door beveiligingstools zoals EDR, SIEM, kwetsbaarheidsscanners en authenticatiecontroles.

Waarom dit belangrijk is: Onbewaakte systemen creëren blinde vlekken waar aanvallen onopgemerkt kunnen plaatsvinden. Volledige dekking zorgt ervoor dat u bedreigingen in uw hele omgeving kunt zien.

Wat dit onthult: Een lage dekking duidt op een wildgroei aan beveiligingstools (meerdere producten met overlappende mogelijkheden maar hiaten ertussen) of schaduw-IT-systemen die buiten het zicht van het beveiligingsteam worden ingezet.

PowerDMARC-verbinding: E-mail vormt een enorm aanvalsoppervlak, en PowerDMARC helpt dit te beschermen door u volledig inzicht te geven in uw domein. Het DMARC-overzichtsrapporten tonen alle bronnen die e-mails proberen te verzenden via uw domeinen, zodat u ongeautoriseerde afzenders en configuratieproblemen kunt opsporen.

Uitvoerbaarheid: Maak een inventaris van alle systemen en classificeer de dekkingsniveaus. Zorg ervoor dat kritieke systemen eerst volledig worden gemonitord en werk vervolgens toe naar volledige dekking. Controleer elke maand uw dekkingspercentage, zodat dit niet daalt wanneer er nieuwe systemen worden toegevoegd.

14. Blootstellingstijd van kwetsbaarheid

Wat het meet: De totale tijd dat een kwetsbaarheid onopgelost blijft vanaf de eerste ontdekking tot de volledige herstelmaatregelen.

Waarom dit belangrijk is: Deze maatstaf combineert de snelheid van detectie met de snelheid van herstel om uw totale kwetsbaarheidsvenster weer te geven. Een systeem met een kritieke kwetsbaarheid van 30 dagen oud is 30 dagen lang blootgesteld, waarin aanvallers hiervan misbruik kunnen maken.

Wat dit onthult: Lange blootstellingstijden betekenen meestal dat er vertragingen zijn in uw kwetsbaarheidsbeheerproces, zoals trage detectie, lange goedkeuringsprocedures of onvoldoende middelen om patches snel toe te passen.

Uitvoerbaarheid: Verdeel de blootstellingstijd in ontdekkingstijd, prioriteringstijd en hersteltijd, zodat u kunt zien welke fase daadwerkelijk vertraging veroorzaakt. Als u eenmaal weet waar de bottleneck zich bevindt, is het veel gemakkelijker om het proces aan te scherpen. Stel ook beleidsregels voor maximale blootstellingstijd vast op basis van ernst. Voor kritieke kwetsbaarheden moet de tijd worden gemeten in dagen, niet in weken, zodat de ernstigste problemen niet langer blijven bestaan dan nodig is.

15. Incidentimpactstatistieken

Wat het meet: De zakelijke gevolgen van beveiligingsincidenten, waaronder financieel verlies, duur van de downtime, aantal getroffen gebruikers, gecompromitteerde records en wettelijke rapportagevereisten.

Waarom dit belangrijk is: De technische details van een incident zijn minder belangrijk dan de zakelijke gevolgen ervan. Een incident waarbij 1000 klantgegevens zijn gelekt en dat drie uur downtime heeft veroorzaakt, heeft meetbare kosten die van invloed zijn op toekomstige investeringen in beveiliging.

Wat het onthult: Impacttrends laten zien of incidenten in de loop van de tijd ernstiger of minder ernstig worden. Incidenten met een grote impact ondanks hogere beveiligingsuitgaven wijzen erop dat uw maatregelen niet aansluiten bij de werkelijke bedrijfsrisico's.

Uitvoerbaarheid: Bereken de totale kosten van incidenten, inclusief directe verliezen, responskosten, boetes van toezichthouders en reputatieschade. Gebruik impactgegevens om beveiligingsinvesteringen te rechtvaardigen die de duurste soorten incidenten voorkomen. Presenteer impactstatistieken aan leidinggevenden in zakelijke termen.

Hoe u statistieken kiest op basis van uw publiek

Verschillende groepen hebben verschillende meetcriteria nodig, afhankelijk van hun rol en de beslissingen die ze nemen. Goede beveiligingsrapportage past de meetcriteria aan elke doelgroep aan, in plaats van iedereen te overspoelen met alle gegevens.

SOC / operationele teams

Beveiligingsteams hebben behoefte aan statistieken op het gebied van detectie, respons en dekking, zodat ze hun dagelijkse werkzaamheden effectiever kunnen uitvoeren.

Concentreer u op deze statistieken:

- Gemiddelde tijd tot detectie (MTTD)

- Gemiddelde tijd tot beheersing (MTTC)

- Aantal incidenten per ernstgraad

- Systeemdekkingsstatistieken

- Phishing-doorklikpercentages

- Blootstellingstijd van kwetsbaarheid

Waarom deze werken: Operationele teams kunnen deze statistieken direct beïnvloeden door middel van verbeterde tools, betere processen en effectievere responsprocedures. Deze statistieken helpen SOC-analisten bij het prioriteren van waarschuwingen, het meten van hun eigen effectiviteit en het identificeren van waar ze extra middelen of training nodig hebben.

Communicatieaanpak: Presenteer deze statistieken in realtime dashboards met trendlijnen die verbeteringen of verslechteringen weergeven. Vermijd zakelijk jargon, aangezien SOC-teams technische details willen over wat er gebeurt en hoe ze moeten reageren.

Risico- en compliance-teams

Risicomanagers en compliance officers hebben behoefte aan maatstaven die de blootstelling van de organisatie kwantificeren en aantonen dat de regelgeving wordt nageleefd.

Concentreer u op deze statistieken:

- Gekwantificeerde risicoblootstelling

- Nalevings- en auditstatistieken

- Herhalingspercentage kwetsbaarheid

- Risico's van externe leveranciers

- Percentage risicovolle activa

- Patch-latentie voor kritieke systemen

Waarom deze werken: Deze statistieken koppelen dagelijkse beveiligingswerkzaamheden rechtstreeks aan risicobeperking en nalevingsverwachtingen. Risicoteams baseren zich hierop om te beslissen welke herstelmaatregelen onmiddellijke aandacht verdienen, om auditors te laten zien dat er naar behoren zorgvuldigheid wordt betracht en om beslissingen te nemen over het accepteren, overdragen of beperken van specifieke bedreigingen met een duidelijker beeld van wat er op het spel staat.

Communicatieaanpak: Presenteer deze statistieken in risicoregisters en compliance-dashboards met duidelijke rode/gele/groene statusindicatoren. Koppel elke statistiek aan specifieke wettelijke vereisten of bedrijfsrisico's om de relevantie ervan aan te tonen.

Leidinggevenden/bestuur

Het uitvoerend management en de bestuursleden hebben behoefte aan bedrijfsimpactstatistieken die strategische beslissingen ondersteunen zonder dat daarvoor technische expertise vereist is.

Concentreer u op deze statistieken:

- Beveiligingsstatus score

- Rendement op beveiligingsinvesteringen (ROSI)

- Gekwantificeerde risicoblootstelling

- Incidentimpactstatistieken (in dollars)

- Overzicht van de nalevingsstatus

- Trendlijnen die verbetering of verslechtering aangeven

Waarom dit werkt: Leidinggevenden zijn geïnteresseerd in bedrijfsresultaten, niet in technische details. Ze moeten weten of investeringen in beveiliging effectief zijn, waar de organisatie de grootste risico's loopt en welke strategische beslissingen hun aandacht verdienen.

Communicatieaanpak: Presenteer deze statistieken in samenvattingen met eenvoudige visualisaties. Vermijd technische terminologie, zeg bijvoorbeeld in plaats van 'niet-gepatchte CVE's' 'systemen die kwetsbaar zijn voor bekende aanvallen'. Vermeld altijd de zakelijke context: 'Deze investering van $ 200.000 heeft onze blootstelling aan phishing met 75% verminderd, waardoor naar schatting $ 800.000 aan potentiële verliezen is voorkomen.'

Metrics afstemmen op maturiteit

De mate van volwassenheid van uw organisatie op het gebied van beveiliging moet van invloed zijn op de keuze van de meetcriteria. Onvolwassen programma's moeten beginnen met fundamentele meetcriteria, zoals systeemdekking en patchlatentie, en vervolgens uitbreiden naar meer geavanceerde meetcriteria, zoals ROSI en gekwantificeerde risicoblootstelling, naarmate de capaciteiten volwassener worden.

- Startstatistieken (voor het ontwikkelen van programma's): MTTD, MTTC, patchlatentie en systeemdekking.

- Tussentijdse statistieken (voor bestaande programma's): Herhalingspercentage van kwetsbaarheden, phishingpercentages en nalevingsstatus.

- Geavanceerde statistieken (voor volwassen programma's): ROSI, gekwantificeerde risicoblootstelling en beveiligingsstatusbeoordeling.

Probeer niet alles tegelijk bij te houden. Kies 5 tot 7 statistieken die aansluiten bij uw huidige prioriteiten en bij wat uw stakeholders daadwerkelijk nodig hebben, en voeg er meer toe naarmate uw meetmogelijkheden toenemen. Zo blijft het proces gefocust en veel duurzamer.

Conclusie

Cybersecurity-metrics veranderen beveiliging van een reactieve kostenpost in een strategische functie, die bedrijfsactiviteiten beschermt door middel van duidelijke, datagestuurde verbeteringen. De 15 metrics die hier worden beschreven, bieden echt inzicht in detectieprestaties, responsmogelijkheden, kwetsbaarheidsbeheer, organisatorische risico's en de bredere zakelijke impact die hierachter schuilgaat. Ze geven beveiligingsteams, risicomanagers en leidinggevenden het soort inzicht dat ze nodig hebben om weloverwogen beslissingen te nemen.

Begin met statistieken die aansluiten bij het volwassenheidsniveau van uw organisatie en de behoeften van uw stakeholders. SOC-teams hebben baat bij operationele statistieken zoals MTTD en MTTC, terwijl leidinggevenden behoefte hebben aan statistieken die de impact op het bedrijf weergeven, zoals ROSI en gekwantificeerde risicoblootstelling. Naarmate uw meetcapaciteiten volwassener worden, kunt u uw statistieken uitbreiden naar andere beveiligingsdomeinen.

Consistente metingen zorgen voor continue verbetering. Houd maandelijks de door u gekozen statistieken bij, identificeer trends en pas uw beveiligingsprogramma aan op basis van wat de gegevens laten zien. Statistieken die verbetering laten zien, bewijzen dat uw investeringen in beveiliging werken. Statistieken die een verslechtering laten zien, geven aan waar u extra middelen moet inzetten of uw aanpak moet veranderen.

Controleer de e-mailverificatiestatus van uw domein met de gratis tools van PowerDMARC, of plan een demo om te zien hoe beheerde e-mailverificatie meetbare verbeteringen in de beveiliging oplevert.

Veelgestelde vragen (FAQ's)

Wat is een cyberrisicobeoordeling?

Een cyberrisicobeoordeling is een systematisch proces voor het identificeren, analyseren en bepalen van de waarschijnlijkheid en mogelijke impact van cyberbeveiligingsrisico's en kwetsbaarheden die van invloed kunnen zijn op de informatiesystemen en gegevens van een organisatie.

Wat zijn de 5 C's van cyberbeveiliging?

De 5 C's van cyberbeveiliging zijn: Change (beheer van systeemupdates), Compliance (voldoen aan wettelijke vereisten), Cost (budgettoewijzing voor beveiliging), Continuity (handhaving van de bedrijfsvoering tijdens incidenten) en Coverage (zorgen voor volledige beveiligingsmonitoring voor alle systemen).

Wat is een KPI in cyberbeveiliging?

Een KPI (key performance indicator) in cyberbeveiliging is een meetbare waarde die aangeeft hoe effectief een beveiligingsteam specifieke doelstellingen bereikt, zoals het verminderen van de responstijd bij incidenten met 30% of het handhaven van 95% patch-compliance in kritieke systemen.

Omvat cyberbeveiliging ook hacking?

Cybersecurity omvat ethisch hacken: penetratietesten uitgevoerd door getrainde professionals die aanvallen simuleren om kwetsbaarheden bloot te leggen voordat een echte bedreiging hiervan kan profiteren. Wat het omvat het niet omvat is elke vorm van ongeoorloofd hacken of kwaadwillige activiteiten. Ethisch testen is gecontroleerd, op toestemming gebaseerd en beschermend van opzet.

- Hoe een DKIM-record splitsen - 5 juni 2026

- compauth=fail: Uitleg over Microsoft Composite Authentication - 1 juni 2026

- Is Windows Defender voldoende voor de beveiliging van kleine bedrijven? - 14 mei 2026