Belangrijkste Conclusies

- Phishing door werknemers maakt gebruik van menselijk gedrag om technische beveiligingssystemen te omzeilen.

- Het merendeel van de phishingaanvallen wordt via e-mail uitgevoerd, waardoor e-mailbeveiliging een cruciaal controlepunt is.

- Slechts een klein percentage van de getroffen werknemers meldt phishingpogingen, waardoor een organisatie beperkt is in haar mogelijkheden om effectief te reageren.

- E-mailverificatieprotocollen zoals DMARC, SPF en DKIM helpen domeinspoofing en identiteitsfraude te voorkomen.

- Het combineren van regelmatige training van medewerkers met technische beveiligingsmaatregelen biedt de sterkste verdediging tegen phishing door medewerkers.

Phishing van werknemers is tegenwoordig een van de gevaarlijkste manieren waarop aanvallers organisaties binnendringen. In plaats van zich te richten op firewalls of servers, richten deze aanvallen zich op mensen. In elke branche ontvangen werknemers e-mails die er volkomen legitiem uitzien: een bericht van een collega, een verzoek van een leverancier of een dringend bericht van een leidinggevende. Eén klik, één download of één gedeeld wachtwoord is voldoende om problemen te veroorzaken.

Door misbruik te maken van vertrouwen en dagelijkse communicatiegewoontes kunnen phishing-e-mails zelfs de sterkste technische beveiligingen omzeilen en goedbedoelende werknemers veranderen in onbedoelde toegangspunten voor inbreuken.

Inzicht in hoe deze aanvallen werken en het implementeren van de juiste verdedigingsmaatregelen kan het verschil betekenen tussen een veilig domein en een verwoestende inbreuk.

Wat is phishing door werknemers?

Phishing van werknemers is een cyberaanval waarbij criminelen misleidende e-mails naar medewerkers sturen om hen te verleiden tot het vrijgeven van gevoelige informatie, het klikken op kwaadaardige links of het downloaden van schadelijke bijlagen. Deze aanvallen maken gebruik van menselijke fouten in plaats van technische kwetsbaarheden, waardoor werknemers het primaire doelwit zijn.

Aanvallers stellen berichten op die afkomstig lijken te zijn van betrouwbare bronnen, zoals leidinggevenden, collega's of legitieme dienstverleners. Het doel is om werknemers te manipuleren zodat ze acties ondernemen die de veiligheid in gevaar brengen, of dat nu het delen van inloggegevens is, het goedkeuren van frauduleuze overschrijvingen of het installeren van malware op bedrijfssystemen.

Het Internet Crime Complaint Center van de FBI ontving 321.136 klachten over phishing en spoofing, waarmee dit een van de meest gemelde categorieën internetcriminaliteit is. Menselijke fouten vormen de belangrijkste kwetsbaarheid waar deze aanvallen misbruik van maken. Zelfs organisaties met een sterke technische beveiliging kunnen het slachtoffer worden wanneer een medewerker op de verkeerde link klikt of zijn wachtwoord deelt met een overtuigende bedrieger.

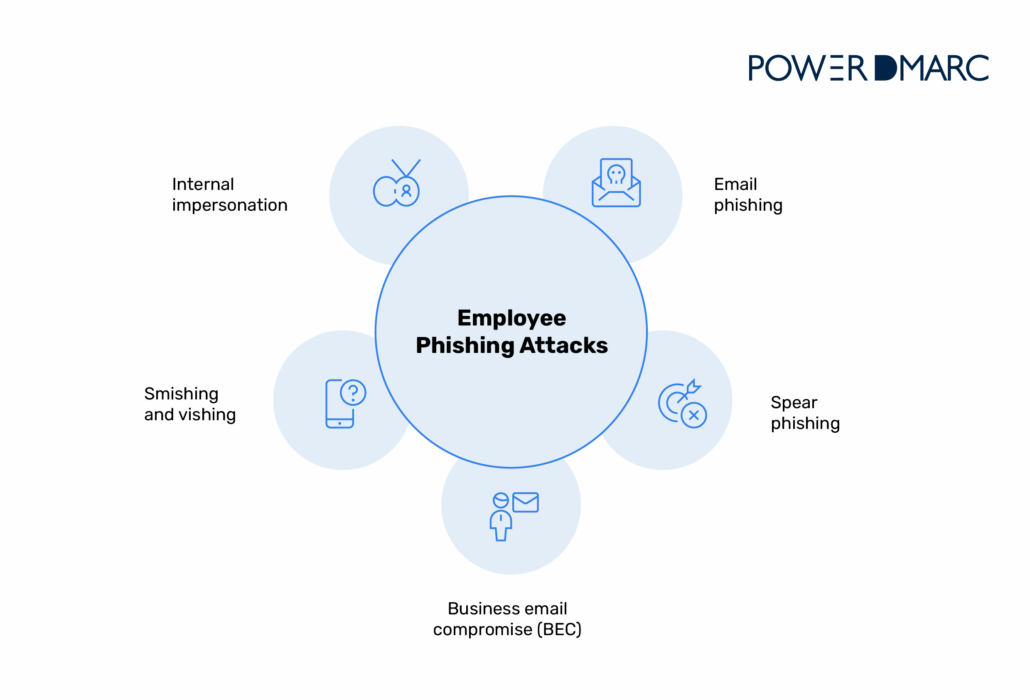

Veelvoorkomende soorten phishingaanvallen op werknemers

Phishing komt in verschillende vormen voor op verschillende kanalen en is bedoeld om werknemers te verrassen.

E-mailphishing

E-mailphishing is de meest voorkomende aanvalsmethode. Het overgrote deel van de succesvolle cyberaanvallen (meer dan negen op de tien) vindt zijn oorsprong in phishing-e-mails. Aanvallers versturen massaal e-mails die lijken op legitieme communicatie van banken, leveranciers of interne systemen.

Deze berichten creëren een gevoel van urgentie door te beweren dat een account zal worden opgeschort, een betaling achterstallig is of dat een specifiek beveiligingsprobleem onmiddellijke aandacht vereist. De tactieken omvatten valse inlogpagina's, kwaadaardige bijlagen die zijn vermomd als facturen en links naar websites die malware downloaden.

Spear phishing

Spear phishing verschilt van generieke e-mailphishing door zijn gerichte, gepersonaliseerde aanpak. Aanvallers bestuderen mensen in een bedrijf en sturen e-mails waarin ze verwijzen naar echte projecten, collega's of partnerschappen.

Deze aanvallen doen zich vaak voor als betrouwbare bronnen binnen de organisatie. Een medewerker kan een e-mail ontvangen die afkomstig lijkt te zijn van zijn directe leidinggevende, waarin om gevoelige gegevens wordt gevraagd of waarin wordt gevraagd om een 'dringend document' te bekijken. Door de personalisatie zijn deze berichten veel overtuigender en gevaarlijker.

Compromittering van zakelijke e-mail (BEC)

Zakelijke e-mailcompromittering betekent dat iemand zich voordoet als een leidinggevende of ander belangrijk personeelslid om frauduleuze handelingen goed te keuren. Aanvallers richten zich meestal op financiële afdelingen en vragen om geld over te maken of gevoelige financiële gegevens te verstrekken.

BEC-aanvallen richten zich op financiële fraude, factuurmanipulatie en betalingsomleiding, waardoor ze bijzonder kostbaar zijn.

Smishing en vishing

Smishing (SMS-phishing) en vishing (voice phishing) gaan verder dan phishingaanvallen via e-mail. Aanvallers gebruiken sms-berichten of telefoontjes om urgentie en angst te creëren, waardoor werknemers worden aangezet om zonder nadenken te handelen.

Bij een smishing-aanval kan een sms worden verstuurd die zogenaamd afkomstig is van de IT-helpdesk, waarin werknemers wordt gevraagd hun account onmiddellijk te verifiëren. Bij vishing-telefoontjes doen de bellers zich vaak voor als wetshandhavers, leveranciers of leidinggevenden die snelle actie eisen in verband met een vermeende crisis.

Interne imitatie

Gecompromitteerde accounts worden gebruikt om intern phishingberichten te versturen, waardoor detectie aanzienlijk moeilijker wordt. Wanneer een e-mail afkomstig is van het legitieme account van een collega, vertrouwen werknemers deze natuurlijk.

Deze aanvallen lijken authentiek omdat ze vanaf echte bedrijfsadressen worden verzonden. De gehackte accounthouder heeft vaak geen idee dat zijn inloggegevens zijn gestolen, totdat collega's verdachte berichten melden. Deze vertrouwde interne communicatie creëert een risicovolle omgeving voor het verspreiden van malware of het stelen van extra inloggegevens.

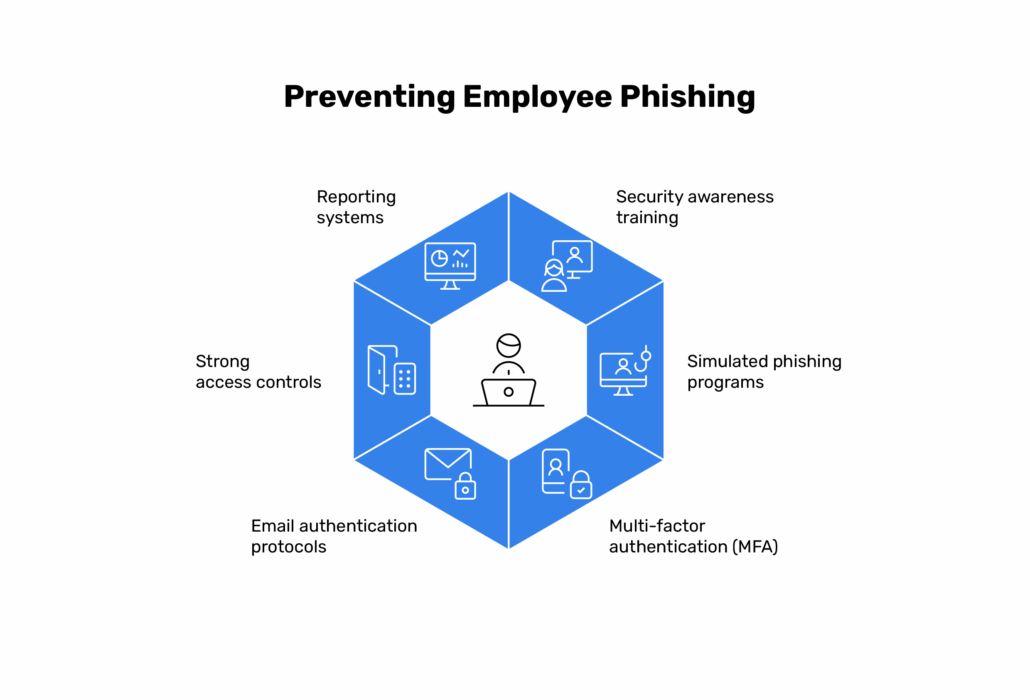

Hoe phishing door werknemers te voorkomen

Preventie vereist zowel technische controles als mensgerichte maatregelen die samen een sterke verdediging vormen.

Veiligheidsbewustzijnstraining

Het trainen van medewerkers om phishing te herkennen en te vermijden is van fundamenteel belang voor elk beveiligingsprogramma. Medewerkers moeten veelvoorkomende phishing-indicatoren herkennen, zoals verdachte afzenderadressen, dringende taal, onverwachte bijlagen en verzoeken om gevoelige informatie.

De opleiding moet het volgende omvatten:

- Hoe herken je veelvoorkomende indicatoren van een phishingpoging

- Het belang van het verifiëren van verzoeken via secundaire kanalen

- Veilige werkwijzen voor het omgaan met e-mails, links en bijlagen

- Organisatorische meldingsprocedures voor vermoedelijke phishing

Regelmatige opfriscursussen houden het bewustzijn op peil. Aangezien cyberdreigingen voortdurend veranderen, is één les niet voldoende. Door om de paar maanden sessies te organiseren, blijven werknemers op de hoogte van de nieuwste aanvalstechnieken.

Gesimuleerde phishingprogramma's

Simulaties helpen bij het evalueren van de paraatheid van medewerkers door gecontroleerde phishing-e-mails te versturen om reacties te testen. Deze programma's brengen zwakke punten in het bewustzijn aan het licht en bieden leermomenten zonder echt risico.

Organisaties moeten doorlopend testen in plaats van eenmalige oefeningen. Regelmatige simulaties zorgen ervoor dat je spiergeheugen het herkennen van phishing-e-mails, waardoor een veiligheidsbewuste cultuur ontstaat.

Multi-factor authenticatie (MFA)

MFA vermindert de impact van gestolen inloggegevens door een extra verificatiestap te vereisen voordat toegang tot het account wordt verleend. Zelfs als een wachtwoord door phishing is gecompromitteerd, hebben aanvallers nog steeds geen toegang tot systemen zonder de tweede factor.

Deze extra beveiligingslaag beperkt de schade aanzienlijk. Organisaties die MFA implementeren, zien een drastische daling in het aantal account-overnames, zelfs wanneer werknemers slachtoffer worden van phishing-pogingen.

Protocollen voor e-mailverificatie

Protocollen zoals SPF, DKIM en DMARC helpen spoofing te voorkomen door de legitimiteit van de afzender te verifiëren. Deze technische controles versterken de e-mailinfrastructuur en verminderen het aantal frauduleuze berichten dat in de inbox van gebruikers terechtkomt.

DMARC (Domain-based Message Authentication, Reporting, and Conformance) werkt samen met SPF (Sender Policy Framework) en DKIM (DomainKeys Identified Mail) om e-mails te authenticeren en domein-imitatie te voorkomen. Wanneer deze protocollen correct zijn geconfigureerd, vertellen ze ontvangende servers welke e-mails legitiem zijn en welke moeten worden geweigerd.

Organisaties kunnen tot ongeveer 300.000 dollar per jaar besparen door DMARC te implementeren om verliezen door spoofing en phishing te verminderen.

PowerDMARC biedt een compleet authenticatieplatform dat SPF, DKIM en DMARC combineert met monitoring en rapportage om spoofing en phishing tegen te gaan. Ons platform ondersteunt zero-trust e-mailbeveiliging door DMARC-beleid af te dwingen en de identiteit van afzenders te verifiëren, waardoor uw organisatie wordt beschermd tegen e-mailgebaseerde bedreigingen.

Om e-mailspoofing te stoppen voordat deze uw medewerkers bereikt, controleert u de DMARC-status van uw domein met onze gratis domeingezondheidschecker.

Sterke toegangscontroles

Op rollen gebaseerde toegang en het principe van minimale rechten beperken de toegang van gehackte accounts. Wanneer werknemers alleen rechten hebben voor hun specifieke taken, kan een succesvolle phishingaanval geen toegang tot het hele netwerk opleveren.

Organisaties moeten regelmatig toegangsrechten controleren, onnodige machtigingen verwijderen en ervoor zorgen dat werknemers alleen toegang hebben tot de bronnen die ze nodig hebben. Deze beperkingsstrategie vermindert de potentiële schade van een enkel gecompromitteerd account.

Rapportagesystemen

Het is van cruciaal belang dat verdachte berichten eenvoudig en snel kunnen worden gemeld. Medewerkers moeten een eenvoudige manier hebben om mogelijke phishing-e-mails door te geven voor onderzoek, zonder bang te hoeven zijn dat ze worden beoordeeld omdat ze vragen stellen.

Een rapportageworkflow moet het volgende mogelijk maken:

- Verdachte e-mails met één klik doorsturen naar beveiligingsteams

- Onmiddellijk onderzoek en reactie

- Organisatiebrede waarschuwingen wanneer actieve campagnes worden gedetecteerd

- Positieve bekrachtiging voor werknemers die bedreigingen melden

Slechts 13% van de beoogde werknemers meldt pogingen tot phishing, waardoor organisaties beperkt zijn in hun mogelijkheden om op inbraken te reageren en anderen te waarschuwen. Door een cultuur te creëren waarin werknemers zonder aarzeling melding maken van incidenten, kunnen deze statistieken en uw beveiligingsstatus aanzienlijk worden verbeterd.

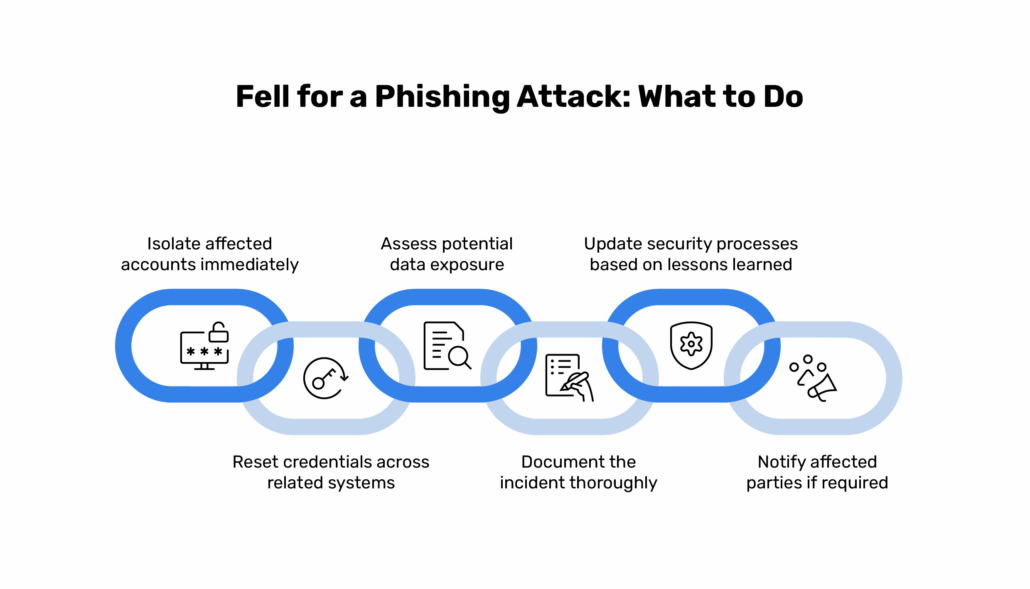

Wat te doen als u het slachtoffer bent geworden van een phishingaanval

Wanneer er een phishingaanval plaatsvindt, is snel handelen van cruciaal belang om de schade te beperken en verspreiding ervan te voorkomen.

Organisaties moeten de volgende stappen nemen:

- Isoleer getroffen accounts onmiddellijk. Koppel gecompromitteerde systemen los van het netwerk om laterale bewegingen te voorkomen. Wijzig de wachtwoorden voor de getroffen accounts en alle accounts die dezelfde inloggegevens gebruiken.

- Reset de inloggegevens voor alle gerelateerde systemen. Als de e-mail van een medewerker is gehackt, ga er dan vanuit dat zijn of haar inloggegevens voor andere systemen ook gevaar lopen. Forceer het opnieuw instellen van wachtwoorden voor alle gekoppelde accounts.

- Beoordeel de mogelijke blootstelling van gegevens. Bepaal welke informatie de aanvaller heeft geraadpleegd of buitgemaakt. Dit omvat het controleren van e-mailtoegangslogboeken, bestandsdownloads en systeemactiviteiten van het gecompromitteerde account.

- Documenteer het incident grondig. Leg vast wat er is gebeurd, wanneer het is ontdekt, welke maatregelen zijn genomen en welke gegevens mogelijk zijn gecompromitteerd. Deze documentatie is essentieel voor naleving, verzekeringsclaims en het verbeteren van toekomstige reacties.

- Werk de beveiligingsprocessen bij op basis van de geleerde lessen. Elk incident legt tekortkomingen bloot in training, technische controles of procedures. Voer na elk incident een evaluatie uit om verbeteringen op het gebied van detectie, respons en preventie te identificeren.

- Breng indien nodig de betrokken partijen op de hoogte. Afhankelijk van de blootgestelde gegevens en de toepasselijke regelgeving moet u mogelijk klanten, partners of regelgevende instanties op de hoogte brengen van het incident.

Kleine bedrijven beschermen tegen phishing door werknemers

Kleine en middelgrote bedrijven (KMO's) staan voor unieke uitdagingen bij het verdedigen tegen phishing door werknemers. Beperkte IT-middelen, kleinere beveiligingsteams en krappere budgetten maken KMO's aantrekkelijke doelwitten voor aanvallers die ervan uitgaan dat ze zwakkere verdedigingsmechanismen hebben.

Kleine bedrijven kunnen echter effectieve beschermingsmaatregelen nemen:

- Begin met e-mailverificatie. DMARC, SPF en DKIM voorkomen domeinspoofing zonder dat daarvoor uitgebreide technische expertise nodig is, vooral bij beheerde diensten.

- Maak gebruik van beheerde beveiligingsdiensten. Door complexe configuraties uit te besteden aan experts krijgt u bescherming op bedrijfsniveau zonder dat u een intern team hoeft aan te houden.

- Implementeer trainingsprogramma's voor werknemers. Zelfs kleine teams hebben baat bij regelmatige phishingbewustzijnstrainingen en gesimuleerde aanvallen.

- Implementeer meervoudige authenticatie. MFA biedt essentiële bescherming voor clouddiensten, e-mail en bedrijfsapplicaties.

- Creëer eenvoudige rapportageprocessen. Maak het voor werknemers gemakkelijk om verdachte e-mails te markeren, zelfs in kleine organisaties.

Het platform van PowerDMARC is ontworpen om e-mailverificatie toegankelijk en betaalbaar te maken voor organisaties van elke omvang, met gebruiksvriendelijke tools en 24/7 menselijke ondersteuning voor complexe configuraties.

Conclusie

Phishing door werknemers blijft een belangrijke oorzaak van beveiligingsinbreuken, omdat het zich richt op het menselijke element dat technische controles niet volledig kunnen beschermen. De combinatie van voortdurende training, sterke technische beveiligingsmaatregelen zoals DMARC-authenticatie en een veiligheidsbewuste cultuur vormt de meest effectieve verdediging.

Organisaties die investeren in zowel opleiding van hun medewerkers als sterke e-mailbeveiligingsprotocollen, verminderen hun risico op phishing aanzienlijk. Hoewel geen enkele oplossing 100% bescherming kan garanderen, maken gelaagde verdedigingsmechanismen succesvolle aanvallen veel moeilijker uit te voeren.

Begin vandaag nog met het beschermen van uw organisatie door een demo in te plannen en te zien hoe het complete e-mailverificatieplatform van PowerDMARC phishingaanvallen stopt voordat ze uw medewerkers bereiken.

Veelgestelde vragen (FAQ's)

Kan phishing volledig worden voorkomen?

Geen enkele beveiligingsmaatregel kan phishing volledig elimineren, maar door training van medewerkers te combineren met e-mailverificatieprotocollen zoals DMARC kan het aantal succesvolle aanvallen aanzienlijk worden verminderd.

Hoe vaak moeten werknemers een phishingtraining volgen?

Organisaties moeten minimaal elk kwartaal een training over phishing organiseren, met maandelijkse gesimuleerde phishing-oefeningen om herkenningsvaardigheden te versterken en waakzaamheid te behouden.

Welke sectoren worden het meest getroffen?

Financiële dienstverleners, zorginstellingen, overheidsinstanties, detailhandel en onderwijsinstellingen worden doorgaans het meest getroffen door phishingaanvallen vanwege de waardevolle gegevens waarmee zij werken en de vereisten op het gebied van naleving van regelgeving.