Belangrijkste Conclusies

- HIPAA stelt nationale normen op om elektronische beschermde gezondheidsinformatie (ePHI) te beschermen.

- E-mails die PHI bevatten en worden beschermd door HIPAA e-mailcodering, blijven veilig tijdens verzending door onbevoegde toegang te voorkomen.

- HIPAA schrijft voor dat organisaties veilige en geschikte encryptie gebruiken voor PHI; HHS- en NIST-richtlijnen bevelen moderne protocollen aan zoals TLS 1.2+.

Er zijn maar weinig branches die zulke gevoelige informatie bewaren als de gezondheidszorg. Eén enkel patiëntendossier kan persoonlijk identificeerbare informatie, medische voorgeschiedenis, verzekeringsgegevens en zelfs financiële gegevens bevatten - dit alles maakt gezondheidszorgorganisaties tot een doelwit bij uitstek voor cybercriminelen.

Om dit soort informatie te beschermen, heeft de VS de Health Insurance Portability and Accountability Act (HIPAA) in het leven geroepen. HIPAA stelt nationale normen op voor de bescherming van gezondheidsgegevens en verplicht zorgverleners, verzekeraars en hun zakelijke partners om robuuste waarborgen voor privacy en beveiliging te implementeren. Naast de vele vereisten benadrukt HIPAA het belang van het beveiligen van digitale communicatie, waaronder e-mail, dat nog steeds een van de meest voorkomende toegangspunten voor aanvallen is.

Door middel van HIPAA e-mailversleuteling willen organisaties in de gezondheidszorg garanderen dat gevoelige gegevens onleesbaar blijven voor onbevoegden, waardoor het risico op inbreuken wordt verkleind terwijl de compliance wordt gehandhaafd.

Wat is HIPAA e-mailcodering?

HIPAA-compatibele e-mailcodering is een beveiligingsoplossing die leesbare beschermde gezondheidsinformatie (PHI) omzet in onleesbare tekst, zodat alleen de beoogde ontvangers de oorspronkelijke informatie kunnen lezen. Tegelijkertijd wordt voorkomen dat vertrouwelijke informatie over patiënten, zoals hun medische dossiers, behandelplannen en facturen, wordt onderschept tijdens het verzenden.

De HIPAA Security Rule vereist dat gedekte entiteiten waarborgen implementeren die elektronische PHI (ePHI) beschermen. Hoewel encryptie niet expliciet vereist is, wordt het genoemd als een "adresseerbare" implementatie specificatie onder § 164.312(a)(2)(iv) en § 164.312(e)(2)(ii). Dit betekent dat organisaties

- Encryptie implementeren voor gegevens in doorvoer en in rust, of

- Documenteer een risicobeoordeling waaruit blijkt waarom alternatieve maatregelen een gelijkwaardige bescherming bieden.

Encryptie werkt in twee contexten:

- Tijdens doorvoer: Beschermt e-mails tijdens hun reis tussen servers en ontvangers.

- In rust: Beveiligt opgeslagen berichten op servers, apparaten of back-upsystemen.

Voor de meeste organisaties in de gezondheidszorg, is het versleutelen van e-mail niet onderhandelbaar. Zonder versleuteling is vertrouwelijke informatie kwetsbaar voor man-in-the-middle-aanvallen, ongeautoriseerde toegang en boetes van regelgevende instanties.

Waarom HIPAA e-mailcodering belangrijk is

Onbeveiligde e-mails met PHI stellen organisaties in de gezondheidszorg bloot aan grote gevaren en bijbehorende risico's. Deze risico's zijn voornamelijk verbonden aan de onderstaande categorieën:

Wettelijke en financiële sancties

Schendingen van de HIPAA kunnen leiden tot boetes variërend van $ 100 tot $ 50.000 per overtreding, met een jaarlijks maximum van $ 1,5 miljoen per overtredingscategorie. Zelfs één onbeveiligde e-mail kan aanleiding geven tot een onderzoek en handhavingsmaatregelen. Voor organisaties die onder bredere compliancekaders voor de biowetenschappen opereren, waaronder klinisch onderzoek en farmaceutische activiteiten, is veilige e-mailversleuteling niet alleen een best practice, maar ook een wettelijke noodzaak in verband met de bescherming van patiëntgegevens en de integriteit van onderzoek.

Vertrouwen en reputatie

Patiënten vertrouwen zorgverleners hun meest vertrouwelijke gegevens toe, en zelfs routinematige communicatie door een medisch receptionist, zoals het bevestigen van afspraken of het opvolgen van facturen, bevat vaak gevoelige informatie. Een inbreuk, vooral als het gaat om onversleutelde e-mails, ondermijnt dat vertrouwen en kan leiden tot het verlies van patiënten, negatieve berichtgeving in de media over uw bedrijf en langdurige schade aan uw merk.

Bescherming tegen cyberbedreigingen

Phishingmailsen spoofing-campagnes zijn vaak gericht op organisaties in de gezondheidszorg. E-mailversleuteling beschermt tegen deze bedreigingen door ervoor te zorgen dat zelfs als een e-mail wordt onderschept, de vertrouwelijke informatie onleesbaar blijft.

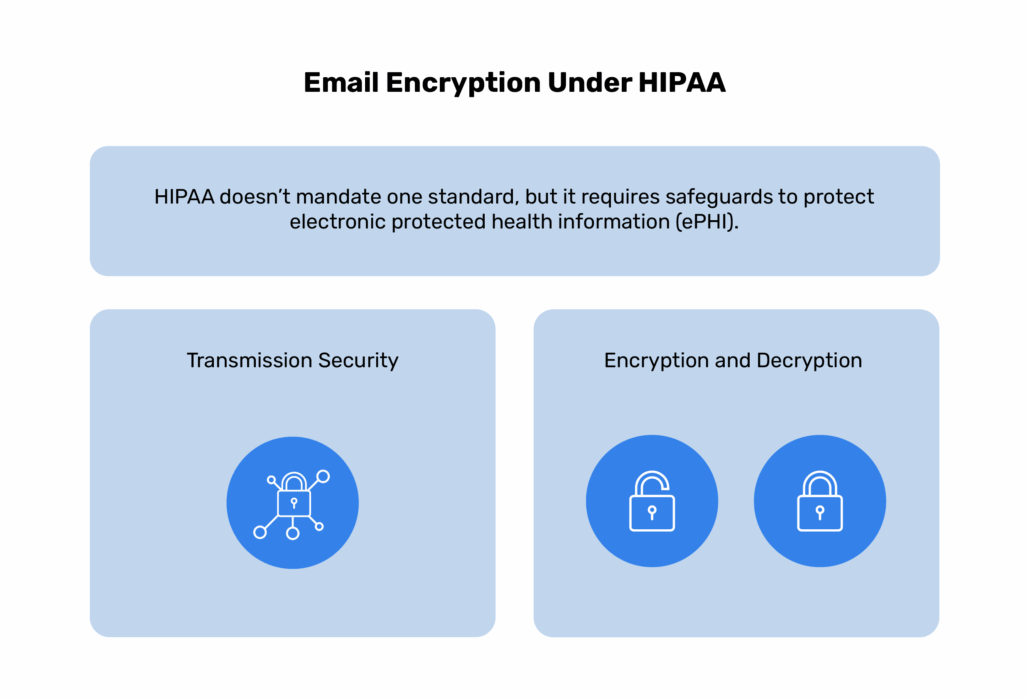

Vereisten voor HIPAA e-mailcodering

HIPAA schrijft niet één versleutelingsstandaard voor, maar definieert wel wanneer en hoe versleuteling moet worden toegepast om elektronische beschermde gezondheidsinformatie (ePHI) te beschermen.

De technische waarborgen van de beveiligingsregel (§ 164.312) benadrukken twee belangrijke gebieden:

- Beveiliging van overdracht (§ 164.312(e)(1)): Organisaties moeten maatregelen implementeren om ongeautoriseerde toegang tot ePHI te voorkomen tijdens transmissie via elektronische netwerken.

- Encryptie en decryptie (§ 164.312(e)(2)(ii)): Dit is een "adresseerbare" vereiste, wat betekent dat er versleutelingsmechanismen - of even effectieve alternatieven - aanwezig moeten zijn om gegevens in rust en tijdens doorvoer te beveiligen.

In de praktijk betekent dit dat versleuteling wordt verwacht in situaties zoals:

- Versturen van PHI via e-mail naar externe ontvangers zoals patiënten, leveranciers of zakenpartners.

- Het verzenden van PHI via onbeveiligde netwerken.

- Gevallen waarin alternatieve beveiligingen (zoals beveiligde patiëntenportalen) niet praktisch zijn.

Zelfs als dit niet strikt vereist is, wordt encryptie sterk aangeraden in scenario's zoals interne e-mails die PHI bevatten, communicatie met zakenpartners en in elk geval waar er een risico is op onbevoegde blootstelling.

Tegenwoordig is het een goede gewoonte voor overkoepelende entiteiten en business associates om de huidige richtlijnen van het National Institute of Standards and Technology (NIST) te volgen, zoals Special Publication 800-45 (versie 2), waarin normen staan voor de beveiliging van e-mailsystemen in overeenstemming met HIPAA.

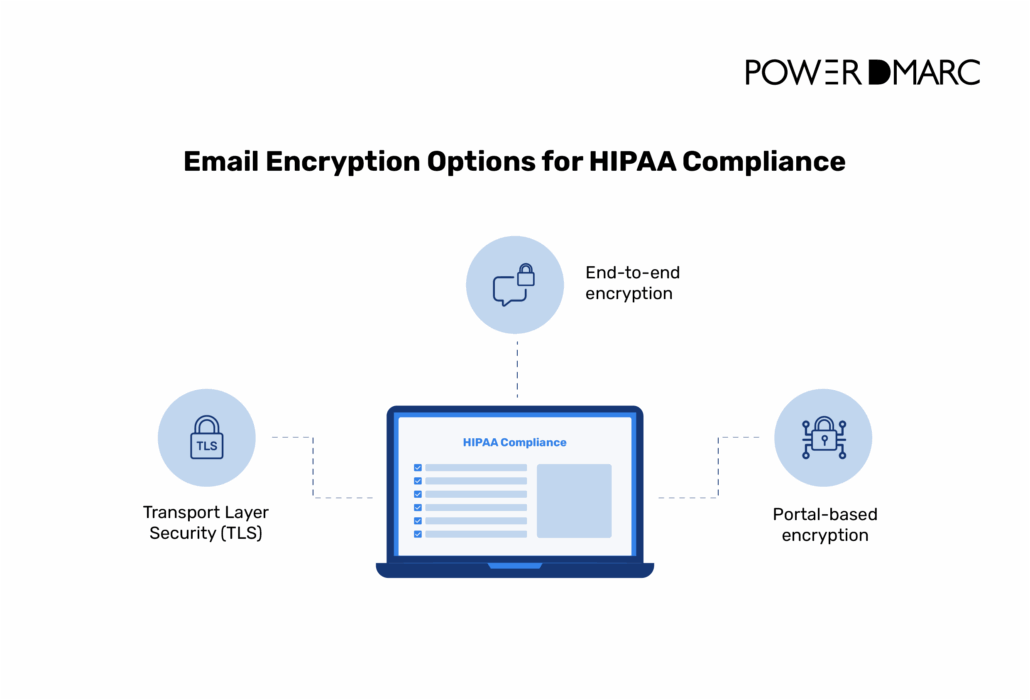

Soorten e-mailcodering voor naleving van HIPAA

Het kiezen van de juiste encryptiemethode hangt af van de technische mogelijkheden van je organisatie, de prioriteiten op het gebied van gebruikerservaring en de behoeften op het gebied van compliance. Hieronder staan de drie belangrijkste opties:

Beveiliging transportlaag (TLS)

Transportlaagbeveiliging (TLS) versleutelt e-mail tijdens het transport tussen mailservers. Het wordt breed ondersteund, is transparant voor gebruikers en voldoet aan de HIPAA-richtlijnen als zowel de verzender als de ontvanger TLS 1.2 of hoger ondersteunen.

Het belangrijkste voordeel van TLS is dat het een naadloze gebruikerservaring biedt omdat berichten zonder extra stappen worden verzonden en ontvangen, terwijl het toch beschermt tegen onderschepping tijdens de overdracht.

Het nadeel is dat het niet end-to-end is, dus berichten kunnen nog steeds in platte tekst op servers worden opgeslagen. Het werkt ook alleen als beide partijen TLS ondersteunen en als de server van de ontvanger dat niet doet, kan de e-mail in platte tekst worden verzonden. Om deze redenen is TLS het meest geschikt voor dagelijkse berichtenuitwisselingen tussen providers wanneer twee servers compatibel zijn met recentere TLS-versies.

End-to-endencryptie

Met end-to-end encryptie (E2EE) zien alleen de verzender en ontvanger het bericht. Zelfs als de e-mail wordt onderschept, blijft deze versleuteld en onleesbaar vanaf transport of serveropslag.

Het voordeel van E2EE is het hoge beveiligingsniveau, dat PHI niet alleen beschermt tegen onderschepping van buitenaf, maar ook tegen bedreigingen van binnenuit of serverinbreuken.

Het nadeel is dat het vereist dat ontvangers compatibele tools of sleutels hebben, wat voor complexiteit kan zorgen. Het kan ook het gebruiksgemak verminderen door extra stappen, zoals het uitwisselen van publieke sleutels.

E2EE, met zijn ijzersterke privacybescherming, wordt aanbevolen voor extreem gevoelige onderwerpen zoals psychiatrische dossiers of wettelijke bekendmakingen. Het voldoet aan HIPAA, alleen de verzender en ontvanger kunnen de inhoud zien.

Portaalgebaseerde encryptie

Bij portaalversleuteling daarentegen wordt een e-mail met een beveiligde koppeling naar een webportaal gestuurd in plaats van de PHI zelf. Patiënten en zorgverleners loggen in op de website via HTTPS om berichten versleuteld met een publieke sleutel te bekijken of te downloaden.

Het voordeel van deze aanpak is dat ontvangers geen speciale software nodig hebben en dat organisaties controle hebben over de toegang via functies zoals vervaldatums en auditlogs.

Het nadeel is dat het extra stappen vereist voor gebruikers, die moeten inloggen om hun berichten op te halen, en het is ook afhankelijk van het onderhoud van de portaalinfrastructuur en gebruikerseducatie. Portaalgebaseerde versleuteling wordt vaak gebruikt voor patiëntgerichte communicatie waarbij een zorgvuldige afweging moet worden gemaakt tussen toegangsgemak en naleving van de regelgeving.

Best Practices voor HIPAA e-mailcodering

Het implementeren van encryptie is slechts de eerste stap in het voldoen aan de HIPAA-normen. Om naleving en beveiliging te handhaven, is het ook belangrijk om deze praktijken toe te passen:

Voor organisaties in de gezondheidszorg

Zorgverleners bevinden zich in de frontlinie van de bescherming van vertrouwelijke informatie en consistente praktijken zijn essentieel om risico's te beperken.

- Train personeel op encryptiebeleid: Medewerkers moeten weten wanneer en hoe ze encryptietools moeten gebruiken. Voortdurende training helpt onbedoelde blootstelling van PHI te voorkomen.

- Implementeer sterke toegangscontroles en verificatie: Multi-factor authenticatie (MFA) zorgt ervoor dat alleen bevoegde gebruikers toegang hebben tot versleutelde e-mails en PHI-systemen.

- Gebruik audit trails en monitoring: Door bij te houden wie wat, wanneer en naar wie heeft verstuurd, kunnen organisaties verdachte activiteiten opsporen en tijdens audits bewijs leveren van naleving.

- Regelmatig encryptiesystemen testen en bijwerken: Omdat cyberbedreigingen evolueren, moeten organisaties routinematig hun versleutelingsprotocollen testen, kwetsbaarheden patchen en software up-to-date houden.

- Kies e-mailleveranciers die voldoen aan de HIPAA-normen: Werk alleen met providers die Business Associate Agreements (BAA's) aanbieden, moderne encryptiestandaarden zoals TLS 1.2 of hoger ondersteunen en logboeken bijhouden die geschikt zijn voor audits.

Voor zakenpartners

Zakenpartners die namens zorginstellingen met medische gegevens werken, dragen een even grote verantwoordelijkheid voor de beveiliging daarvan. Zo moet een reumatologiekliniek in Ohio die samenwerkt met externe factureringspartners ervoor zorgen dat alle uitwisselingen van medische gegevens versleuteld en conform de voorschriften verlopen.

- Zorg ervoor dat BAA's encryptievereisten bevatten: Contracten met betrokken entiteiten moeten duidelijk versleutelingsverplichtingen en nalevingsverantwoordelijkheden schetsen.

- Versleutel alle PHI die namens providers wordt verzonden: Zelfs als u niet de primaire beheerder van PHI bent, bent u nog steeds verantwoordelijk voor de bescherming ervan tijdens de overdracht.

- Houd compliancegegevens bij voor audits: Documenteer encryptiepraktijken, risicobeoordelingen en logboeken van reacties op incidenten om compliance en zorgvuldigheid aan te tonen.

- Zorg voor veilige communicatie met patiënten: Als u rechtstreeks met patiënten communiceert, gebruik dan altijd versleutelde kanalen zoals portals, end-to-end versleuteling of e-mail met TLS.

- Blijf op de hoogte van wijzigingen in de regelgeving: De HIPAA-richtlijnen evolueren, dus als u zich abonneert op updates van het HHS Office for Civil Rights (OCR), kunt u ervoor zorgen dat het beleid in lijn blijft met de huidige vereisten.

Hoe een HIPAA-conforme e-mailcoderingsoplossing te kiezen

Voor het selecteren van de juiste HIPAA-conforme e-mailcoderingsoplossing moet de juiste balans worden gevonden tussen beveiliging, bruikbaarheid en compliance. Naast controle op e-mail vertrouwen gereguleerde providers vaak op cloudinfrastructuur die geschikt is voor de gezondheidszorg om ePHI te hosten onder BAA's en auditklare beveiligingen. De meest effectieve tools beveiligen PHI en passen tegelijkertijd goed in de dagelijkse werkzaamheden, zodat het personeel efficiënt kan werken zonder dat dit ten koste gaat van de bescherming.

Als je een product overweegt, wil je de volgende hoofdkenmerken in overweging nemen:

- TLS 1.2 of hoger voor veilige in-transit encryptie

- End-to-end versleuteling voor communicatie met zeer gevoelige PHI

- Business Associate Agreements (BAA's) om de verantwoordelijkheden van leveranciers te definiëren

- Controlelogboeken en rapportage om gebruik bij te houden en nalevingscontroles te ondersteunen

- Integratie met IT-systemen zoals EHR of software voor praktijkbeheer

Naast technische specificaties is bruikbaarheid vaak de doorslaggevende factor voor het slagen van een encryptieoplossing. Een tool die minimale training vereist, zal een consistente adoptie stimuleren, terwijl schaalbaarheid ervoor zorgt dat de tool kan meegroeien met uw organisatie.

Het is ook belangrijk om er zeker van te zijn dat de leverancier doorlopende ondersteuning, updates en patches biedt om op lange termijn succesvol te zijn. Een effectieve encryptieoplossing moet flexibel en sterk genoeg zijn om patiëntgegevens te beveiligen.

Conclusie

HIPAA e-mail encryptie is van fundamenteel belang om de privacy van patiënten te waarborgen, naleving van de regelgeving te garanderen en je te verdedigen tegen cyberbedreigingen. Door personeel op te leiden, leveranciers te kiezen die aan de regels voldoen en voortdurend toezicht te houden op e-mailbeveiligingkunt u PHI beschermen, kostbare overtredingen voorkomen en het vertrouwen van patiënten vergroten.

Voor iedereen die zijn domeinen wil beveiligen en HIPAA-naleving wil garanderen, biedt PowerDMARC beheerde DMARC-services die e-mailverificatie en -codering vereenvoudigen en uw organisatie beschermen tegen phishing, spoofing en nalevingsrisico's. Dus, start vandaag nog uw gratis proefperiode en beveilig uw domein in slechts enkele minuten.

Veelgestelde Vragen

Is HIPAA e-mailcodering verplicht voor alle e-mails in de gezondheidszorg?

Niet expliciet, maar encryptie is een "adresseerbare" beveiliging onder HIPAA - vereist als je de veiligheid van de ontvanger niet kunt garanderen of als je PHI extern e-mailt.

Wat is het verschil tussen HIPAA secure e-mail en HIPAA encrypted e-mail?

"Beveiligde e-mail" is een brede term die toegangscontroles, authenticatie en audit trails kan omvatten; "versleutelde e-mail" verwijst specifiek naar het coderen van vertrouwelijke informatie zodat alleen bevoegde partijen deze kunnen lezen - versleuteling is het technische mechanisme dat de beveiliging garandeert.