Het SPF-neutrale mechanisme "Alles" is een mechanisme in de SPF-records (Sender Policy Framework) dat resulteert in een neutrale evaluatie. Het instrueert ontvangende servers om geen goedkeurings- of afkeuringsbesluit te nemen op basis van SPF.

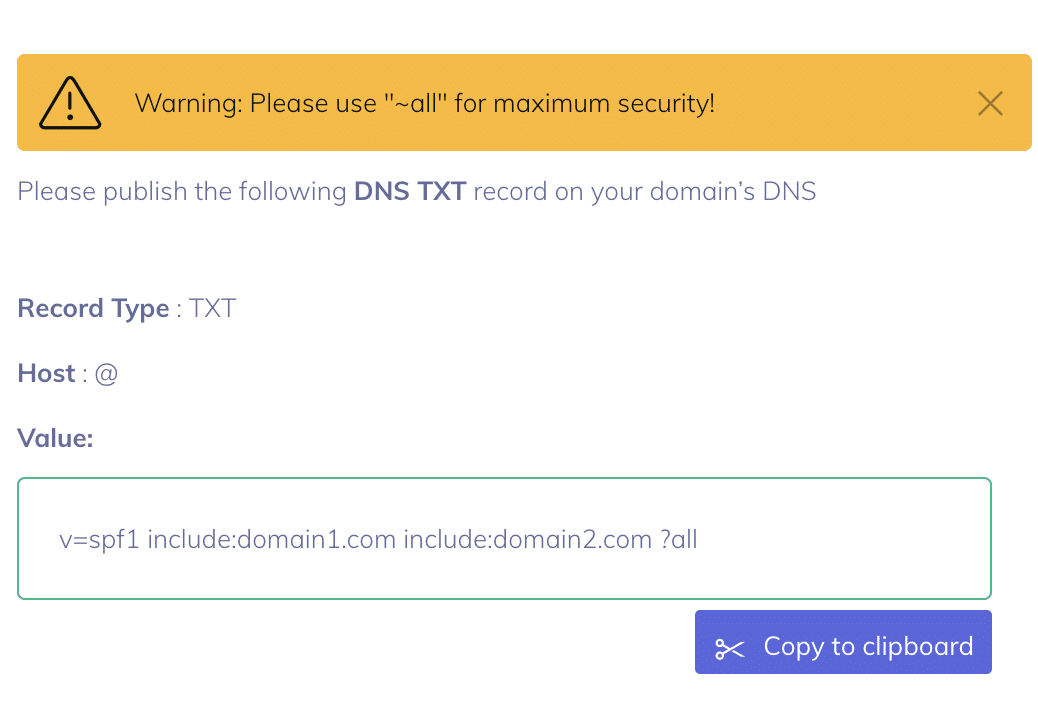

- Voorbeeld SPF record met ?all:

v=spf1 include:_spf.google.com ?all

In dit voorbeeld bevat het domein de SPF-instellingen van Google, maar eindigt het met `?all`, wat ontvangende servers vertelt een neutrale houding aan te nemen ten opzichte van andere afzenders. Het keurt ze niet goed of af en geeft geen duidelijk oordeel.

Hoewel het technisch gezien geldig is, kan `?all` dubbelzinnigheid creëren die het vertrouwen verzwakt, de handhaving van DMARC belemmert en kan leiden tot leveringsproblemen als het onjuist wordt gebruikt.

Belangrijkste Conclusies

- Het neutrale SPF-mechanisme geeft niet duidelijk aan of een e-mail legitiem is of niet.

- Het ?all mechanisme kan in sommige gevallen nog steeds nuttig zijn, zoals voor testen en legacy configuraties.

- Wanneer het echter in productie wordt gebruikt, kan het voor onduidelijkheid zorgen voor mailservers.

- Het wordt niet aangeraden om het neutrale SPF-mechanisme in productie te gebruiken, omdat het spoofing in de hand kan werken en kan leiden tot mislukte e-mailverificatie en bezorgbaarheid.

- Om de e-mailbeveiliging van je domein te verbeteren, is het aan te raden om het ?all mechanisme te vervangen door softfail (d.w.z. ~all).

SPF Neutraal Mechanisme (?alle) vs. Andere Mechanismen

"De domeineigenaar heeft expliciet aangegeven dat hij niet kan of wil bevestigen of het IP-adres al dan niet geautoriseerd is. Een "Neutraal" resultaat MOET precies hetzelfde worden behandeld als het "Geen" resultaat; het onderscheid bestaat alleen ter informatie. Neutraal" strenger behandelen dan "Geen" zou domeineigenaren ontmoedigen om het gebruik van SPF-records te testen." - RFC 4408

De "?alle" mechanisme verschilt van andere SPF-kwalificeerders omdat het geen pass/fail resultaat geeft, wat DMARC-evaluatie en mailserverbesluitvorming kan bemoeilijken.

De "Alles" mechanisme kan ontvangende mailservers verwarren en ze zullen niet weten of ze de e-mail moeten vertrouwen of niet. De tabel hieronder geeft een beknopt overzicht van de effecten en gebruikssituaties van de verschillende mechanismen.

| Mechanisme | Effect | Gebruik |

|---|---|---|

| Alles (neutraal mechanisme) | Neutraal - geen oordeel over slagen of zakken | Zelden gebruikt en niet aanbevolen. Soms gebruikt tijdens overgangsopstellingen. |

| ~all (aanbevolen aanpak) | Soft fail - markeert als verdacht | Gebruikt tijdens het uitrollen van SPF omdat het ongeautoriseerde afzenders markeert zonder ze te blokkeren, waardoor DMARC beleid kan afdwingen zonder risico op valse positieven. |

| -all | Hard fail - kan worden geweigerd door mailservers | Gebruikt voor strikte handhaving en sterke beveiliging. Voorzichtig gebruiken. Zorg ervoor dat je SPF record compleet is voordat je -all toepast om te voorkomen dat legitieme e-mails worden geweigerd. |

Wanneer het SPF Neutraal Mechanisme gebruiken?

Het neutrale SPF-mechanisme wordt niet aanbevolen voor de meeste moderne e-mailconfiguraties. Het kan in sommige gevallen nog steeds worden gebruikt, maar wees voorzichtig en plan van tevoren een overgang naar veiligere mechanismen.

Bestaande systemen

Sommige oudere infrastructuren en systemen hebben mogelijk geen duidelijk afzenderbeleid of goede SPF afhandeling. In zulke gevallen heb je een neutrale houding nodig, zoals met het SPF neutrale mechanisme, om de functionaliteit te behouden.

Testfase

Je kunt dit mechanisme ook gebruiken tijdens de eerste SPF implementatie. Het stelt domeineigenaren in staat om e-mailverkeer te monitoren terwijl de aflevering intact blijft, waardoor het veilig is om het als startpunt te gebruiken.

Zeldzame randgevallen

Soms kunnen andere mechanismen zoals ~all of -all onverwachte afleverproblemen veroorzaken. Om deze problemen te diagnosticeren, kun je tijdelijk het ?all mechanisme gebruiken.

⚠️ SPF mechanismen worden achtereenvolgens geëvalueerd en als ?all voor andere mechanismen wordt geplaatst, kan de evaluatie van SPF vroegtijdig stoppen, waardoor de bedoelde controles mogelijk worden omzeild.

Wat zijn de risico's van het gebruik van ?all

Het ?all mechanisme voorkomt duidelijke authenticatieresultaten, wat zowel de beveiliging van e-mail (bijv. bescherming tegen spoofing) als de bezorgbaarheid van e-mail ondermijnt. Mogelijke risico's zijn onder andere:

E-mail spoofing

Aangezien ?all een neutraal resultaat geeft, biedt het geen verdediging tegen spoofing. Daarentegen geven ~all en -all identificeerbare foutsignalen terug. In combinatie met een afgedwongen DMARC beleid, stellen deze signalen ontvangende servers in staat om ongeautoriseerde e-mails in quarantaine te plaatsen of te weigeren.

DMARC-conflicten

Neutrale SPF-resultaten van ?all kunnen technisch gezien nog steeds in overeenstemming zijn met DMARC als de domeinen overeenkomen, maar ze geven geen pass/fail-signaal, wat DMARC nodig heeft om handhavingsmaatregelen te nemen.

Leverbaarheidsproblemen

Sommige mailservers interpreteren het ?all mechanisme (neutraal) in SPF als een zwak of vrijblijvend beleid. Dit kan duiden op een slechte handhaving van de afzenderidentiteit, waardoor het vertrouwen mogelijk afneemt. Mailproviders zoals Gmail gebruiken meerdere signalen en een zwak SPF-beleid kan slechts een van de vele factoren zijn.

Hoe ?all vervangen door ~all of -all

Om de e-mailbeveiliging van uw domein te verbeteren, moet u het ?all-mechanisme vervangen door een definitiever mechanisme. Hier zijn de belangrijkste stappen die u in dit proces moet volgen.

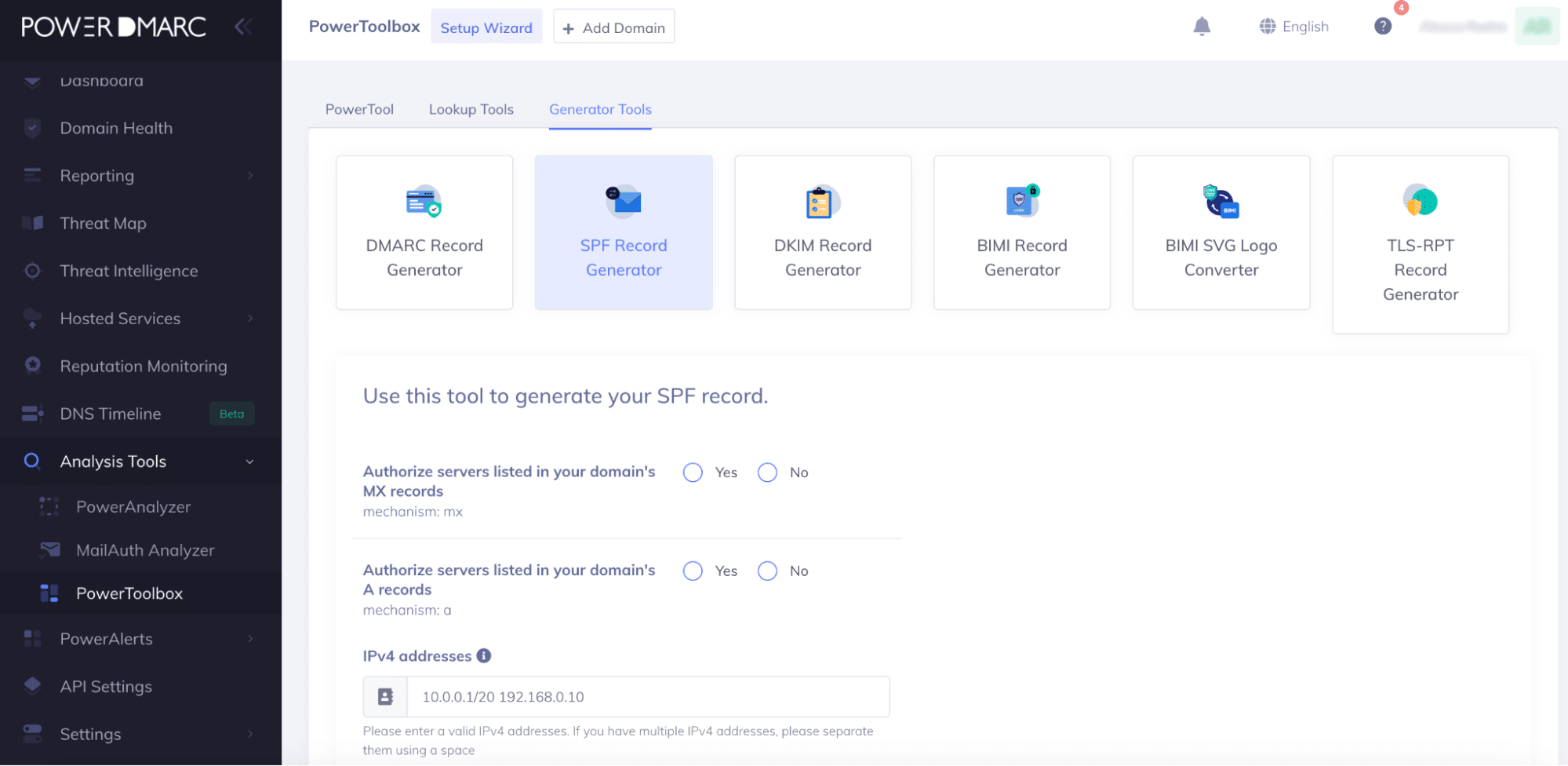

1. Controleer uw huidige SPF Record

Gebruik PowerDMARC's SPF-checker om uw huidige configuratie te controleren. Als u geen record hebt, kunt u onze gratis SPF generatorr u helpen er een te maken die is afgestemd op uw verzendbronnen.

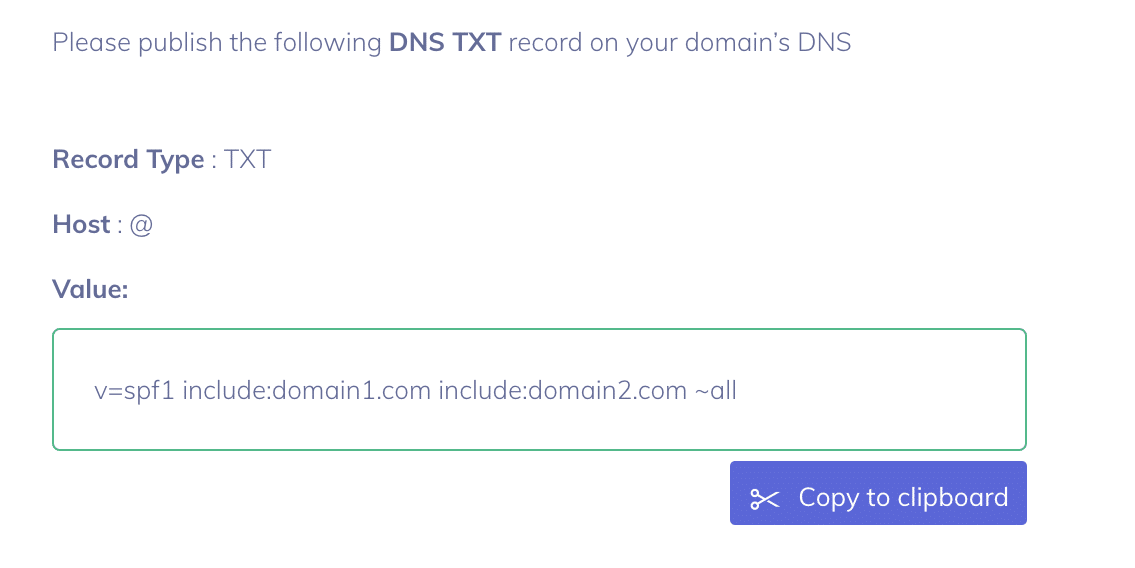

2. Vervang ?all door ~all

Het soft fail (~all) mechanisme is zowel een voorzichtige als praktische benadering. DMARC bij p=afwijzen kan nog steeds e-mails weigeren op basis van SPF ~all als de SPF-controle mislukt (~all activeert "fail").

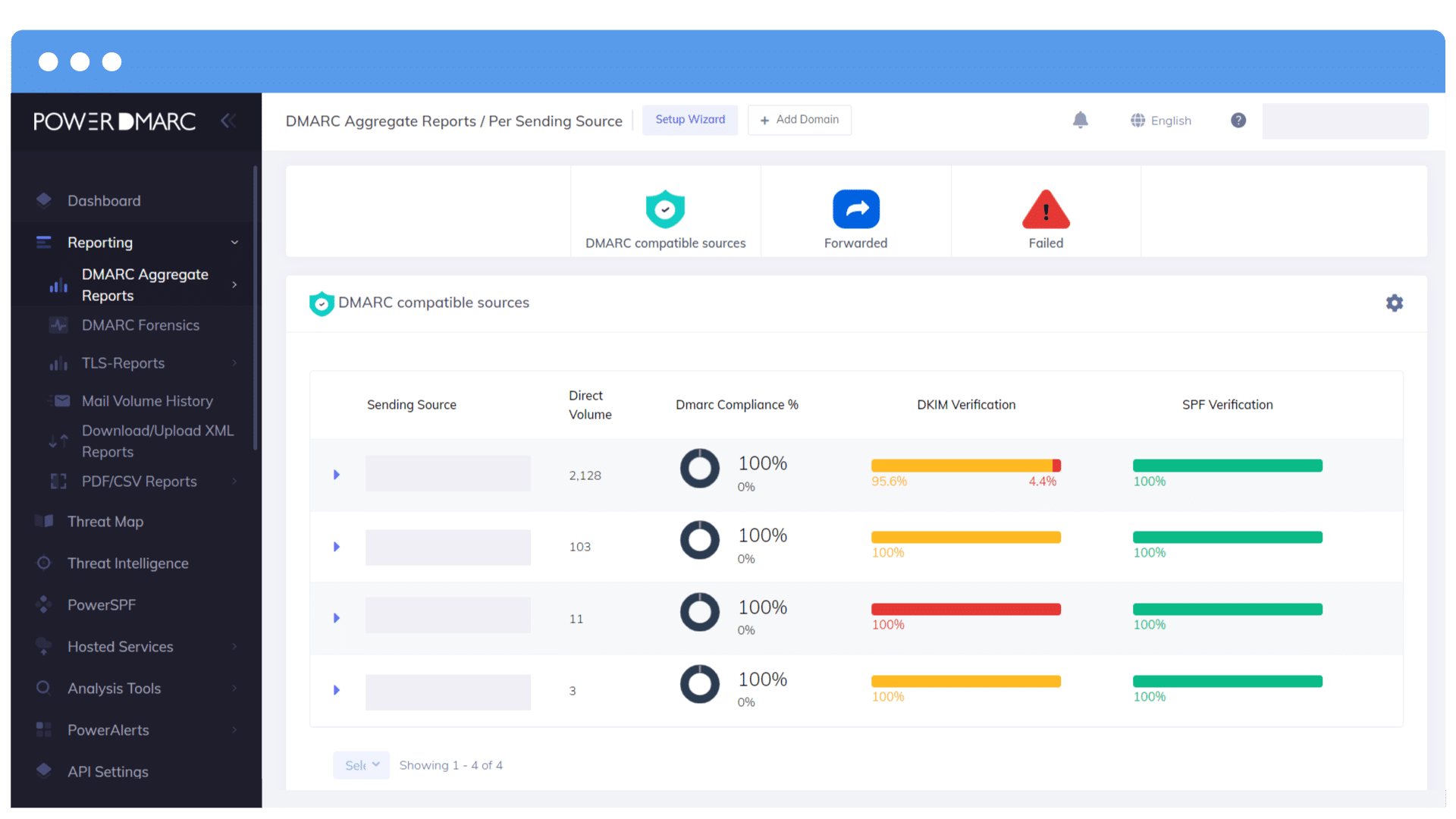

3. DMARC-rapporten bewaken

Het is ook belangrijk om regelmatig e-mailactiviteiten bij te houden met behulp van verzamelde DMARC-rapporten. PowerDMARC's DMARC-rapportanalyser biedt gebruiksvriendelijke, realtime DMARC-rapporten om u te helpen op de hoogte en veilig te blijven.

Veelvoorkomende SPF Neutraal Mechanisme Misconfiguraties

Als je het ?all mechanisme verkeerd gebruikt, krijg je waarschijnlijk te maken met onbedoelde gaten in de beveiliging en deliverability problemen. Hier zijn enkele veelgemaakte fouten die je moet vermijden.

Fout 1: ?all in productie gebruiken

Neutrale beleidsregels bieden geen bescherming. Hierdoor kunnen vervalste e-mails legitiem lijken. Hierdoor kunnen zowel uw reputatie als de veiligheid van uw ontvangers in gevaar komen.

Fout 2: Alles combineren met een strikt DMARC-beleid

Een DMARC beleid zoals p=reject is afhankelijk van SPF (of DKIM) die een duidelijke pass of fail geeft. Met neutrale SPF weet DMARC niet wat het moet doen en kan er een onnodige DMARC-failure ontstaan.

Fout 3: aannemen dat ?all gelijk is aan ~all

~all markeert op zijn minst ongeautoriseerde afzenders. Het ?all mechanisme daarentegen geeft geen enkel oordeel. Velen halen de twee door elkaar en ondervinden daardoor problemen met de authenticatie en aflevering van e-mail.

FAQs

1. Is ?allemaal hetzelfde als geen SPF-record hebben?

Nee. Alles wijst op een neutrale houding. Geen SPF-record daarentegen geeft geen enkele richtlijn. Mailservers behandelen ze verschillend.

2. Kan ik ?all gebruiken met DMARC?

Technisch gezien wel, maar het wordt afgeraden. DMARC vertrouwt op duidelijke SPF pass/fail resultaten voor handhaving. Het gebruik van ?all resulteert vaak in neutrale resultaten, waardoor DMARC minder effectief is.

Slotgedachten

Het ?all mechanisme in SPF records lijkt op het eerste gezicht onschuldig, maar kan gevaarlijk zijn. Het wordt in de praktijk niet aanbevolen en kan je domein blootstellen aan spoofing en de effectiviteit van DMARC-beleid verminderen.

Als je momenteel ?all gebruikt, plan dan om dit te vervangen door ~all (soft fail) voor betere beveiliging en betrouwbaardere e-mailverificatie.

Voor langdurige betrouwbaarheid van SPF, vereenvoudig het beheer en vermijd DNS-opzoeklimieten met PowerDMARC's gehoste SPF oplossing. Het is gebouwd om complexe records te verwerken en automatisch te optimaliseren voor foutloze domeinauthenticatie.

- Hoe een DKIM-record splitsen - 5 juni 2026

- compauth=fail: Uitleg over Microsoft Composite Authentication - 1 juni 2026

- Is Windows Defender voldoende voor de beveiliging van kleine bedrijven? - 14 mei 2026