PowerDMARC's Email Authentication Blog - Przeczytaj najnowsze wiadomości i aktualizacje

PowerDMARC One-Click Auto DNS Publishing z Entri

BlogUprość zarządzanie DNS dzięki funkcji One-Click Auto DNS Publishing PowerDMARC obsługiwanej przez Entri. Publikuj rekordy DNS, takie jak DMARC, SPF, DKIM i inne za pomocą jednego kliknięcia.

Radzenie sobie z uszkodzonym SPF

BlogJak poradzić sobie z uszkodzonym SPF? Zepsuty rekord SPF może unieważnić twój system uwierzytelniania, musisz go naprawić teraz!

Naruszenie bezpieczeństwa danych i phishing e-mailowy w szkolnictwie wyższym

BlogPoznaj rosnące ryzyko naruszenia bezpieczeństwa danych w szkolnictwie wyższym. Dowiedz się, jak uniwersytety i szkoły wyższe stawiają czoła zagrożeniom cyberbezpieczeństwa.

10 najlepszych alternatyw DMARCLY, aby zoptymalizować bezpieczeństwo poczty e-mail

BlogOdkryj najlepsze alternatywy DMARCLY do zarządzania DMARC. Porównaj funkcje, ceny, zalety i wady, aby znaleźć idealne rozwiązanie dla swoich potrzeb w zakresie bezpieczeństwa poczty elektronicznej.

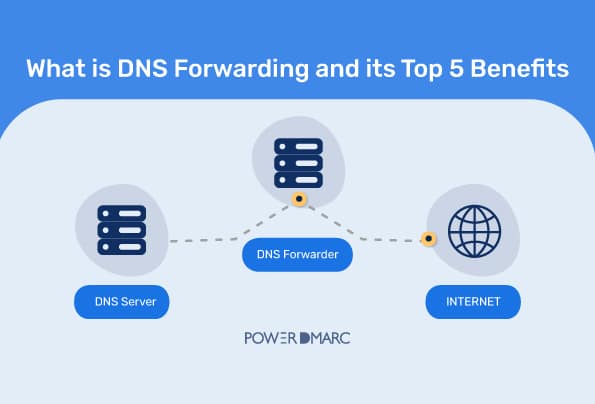

Czym jest przekierowanie DNS i jego 5 najważniejszych zalet

BlogZrozumienie przekazywania DNS, jego typów i najlepszych praktyk w celu zwiększenia wydajności, efektywności i bezpieczeństwa sieci.

Życie po p=reject: Dlaczego podróż DMARC jest daleka od zakończenia

BlogŻycie po p=reject w Twojej polityce bezpieczeństwa DMARC określa ogólną siłę postawy bezpieczeństwa poczty elektronicznej w Twojej domenie.

Zgodność z DMARC i wymagania na 2025 r.

Blog, DMARCUpewnij się, że Twoja poczta e-mail jest zgodna z DMARC dzięki liście kontrolnej PowerDMARC dotyczącej zgodności i wymagań DMARC.

8 zagrożeń bezpieczeństwa współdzielonych kont e-mail

BlogOdkryj 8 zagrożeń bezpieczeństwa współdzielonych kont e-mail, od słabych haseł po problemy z rozliczalnością. Dowiedz się, jak zagrażają one danym i zwiększają podatność organizacji.

Przedstawiamy DKIM2: przyszłość bezpieczeństwa poczty e-mail

BlogDKIM ma zostać zaktualizowany. DKIM2 obiecuje zwiększyć bezpieczeństwo poczty elektronicznej, eliminując ograniczenia swojego poprzednika.

10 najlepszych alternatyw i konkurentów dla MxToolbox

BlogOdkryj 10 najlepszych alternatyw MxToolbox ze szczegółowym porównaniem funkcji, zalet i wad, aby zwiększyć bezpieczeństwo poczty e-mail i reputację domeny.