Kluczowe wnioski

- Złośliwe boty stanowią obecnie znaczną część globalnej aktywności w sieci i coraz częściej atakują systemy poczty elektronicznej.

- Nowoczesne boty wykorzystują proxy domowe, przeglądarki bezinterfejsowe i sztuczną inteligencję, aby wtopić się w otoczenie, co sprawia, że tradycyjne metody wykrywania są zawodne.

- Aktywność botów w mediach społecznościowych przejawia się jako ilość bez głębi – jednolite, szybkie i pozbawione znaczenia zaangażowanie.

- Ataki botów wykorzystujące pocztę elektroniczną mają większy wpływ, powodując wypełnianie danych uwierzytelniających, dostarczanie phishingu i zniekształcanie analiz.

- Wykrywanie botów wymaga analizy zachowań w różnych kanałach, a nie tylko pojedynczych wskaźników technicznych.

- Ochrona przed botami wymaga wielopoziomowych zabezpieczeń, w tym silnego uwierzytelniania poczty elektronicznej, ograniczania szybkości i świadomości użytkowników.

Lubimy wyobrażać sobie internet jako ruchliwy rynek miejski, miejsce, gdzie prawdziwi ludzie rozmawiają, robią zakupy, kłócą się i nawiązują kontakty. Jednak do 2026 r. obraz ten będzie coraz bardziej mylący. Gdybyś mógł zobaczyć niewidzialny ruch za ekranem, zauważyłbyś coś niepokojącego: znaczna część tych „ludzi” wcale nie jest ludźmi. To boty.

I nie chodzi tu o pomocne narzędzia, które śledzą dostawę lub odpowiadają na podstawowe pytania dotyczące wsparcia technicznego. Mówimy o złośliwej automatyzacji. Cichej, nieustępliwej i odpowiedzialnej za prawie 30 procent globalnej aktywności w sieci. Te boty nie śpią, nie zatrzymują się i nie popełniają błędów tak jak ludzie. Potrafią analizować Twoją obecność w sieci w ciągu milisekund, szukając słabych punktów z prędkością maszyny.

Chociaż boty w mediach społecznościowych często przyciągają uwagę poprzez zawyżanie liczby polubień lub rozpowszechnianie fałszywych informacji, prawdziwe zagrożenie pojawia się w Twojej skrzynce odbiorczej. Poczta elektroniczna stanowi centrum Twojej tożsamości cyfrowej. Odblokowuje systemy pracy, konta finansowe i dane osobowe. Kiedy boty atakują pocztę elektroniczną, skutki nie są irytujące. Są egzystencjalne.

Aby dziś bezpiecznie korzystać z internetu, musisz przestać myśleć jak bierny użytkownik i zacząć myśleć jak śledczy. Oto jak rozpoznać aktywność botów, zanim spowodują one rzeczywiste szkody.

Zrozumienie współczesnej aktywności botów

Działalność botów przeszła długą drogę od prostych skryptów wykonujących w kółko te same czynności. W przeszłości zespoły ds. bezpieczeństwa mogły polegać na oczywistych sygnałach, takich jak znane złe adresy IP lub brakujące pliki cookie. Ta era dobiegła końca. Nowoczesne boty są zaprojektowane tak, aby wtopić się w otoczenie. Wiele z nich działa poprzez domowe sieci proxy, kierując ruch przez zainfekowane urządzenia domowe, dzięki czemu nie można ich odróżnić od prawdziwych użytkowników. Rotują adresami IP w tysiącach sieci i używają przeglądarek bezinterfejsowych, które mogą uruchamiać JavaScript, co sprawia, że tradycyjne metody identyfikacji są nieskuteczne.

Generatywna sztuczna inteligencja dodaje kolejną warstwę realizmu. Boty mogą teraz generować przekonujące, dostosowane do kontekstu wiadomości, które bardzo przypominają ludzką komunikację. W rezultacie granica między prawdziwymi użytkownikami a zautomatyzowanymi systemami staje się coraz bardziej płynna.

Z powodu tej ewolucji wykrywanie nie może już opierać się na pojedynczych wskaźnikach. Obecnie wykrywanie botów wymaga analizy behawioralnej: obserwacji wzorców w czasie, w różnych kanałach i w szerszym kontekście interakcji.

Dlaczego boty są tak aktywne?

Złośliwe kampanie botów nie są przypadkowe. Są one tworzone w konkretnym celu, a ich zachowanie odzwierciedla ich cele:

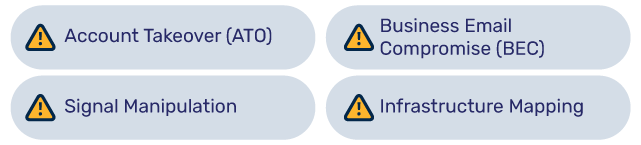

- Przejęcie konta (ATO): boty testują ogromne listy wyciekających danych uwierzytelniających na dużą skalę, wykorzystując ponowne użycie haseł do włamania się na konta.

- Business Email Compromise (BEC): Zautomatyzowane systemy pomagają w prowadzeniu kampanii rozpoznawczych, podszywających się pod inne osoby i phishingowych, których celem jest kradzież pieniędzy lub poufnych danych.

- Manipulowanie sygnałami: Na platformach społecznościowych boty zawyżają liczbę polubień, udostępnień i obserwujących, aby manipulować algorytmami i kształtować postrzeganie.

- Mapowanie infrastruktury: boty sprawdzają strony logowania, formularze i systemy poczty elektronicznej w celu zidentyfikowania luk w zabezpieczeniach i prawidłowych adresów.

Systemy poczty elektronicznej są szczególnie atrakcyjne, ponieważ łączą wszystkie te cele, co czyni je głównym celem ataków opartych na automatyzacji.

Wykrywanie aktywności botów w mediach społecznościowych

Aktywność botów na platformach społecznościowych ma na celu generowanie ilości i szybkości, a nie znaczącą interakcję. Kilka sygnałów ostrzegawczych dotyczących zachowania może pomóc odróżnić automatyczne zaangażowanie od naturalnej aktywności ludzkiej.

Nienaturalne wzorce zaangażowania

Organiczne zaangażowanie jest z natury nierównomierne. Prawdziwi ludzie reagują w różnym czasie, pozostawiają różne odpowiedzi i wchodzą w interakcje w sposób odzwierciedlający prawdziwe zainteresowanie. Z drugiej strony, aktywność botów często ujawnia się poprzez szybkość i jednolitość.

Post, który w ciągu kilku sekund zbiera setki polubień, ale nie otrzymuje żadnych odpowiedzi, udostępnień ani odwiedzin profilu, wskazuje na wzmocnienie sygnału bez rzeczywistego zaangażowania, co jest klasycznym objawem automatyzacji. To samo dotyczy sytuacji, gdy identyczne lub nieistotne komentarze pojawiają się w wielu postach lub na wielu kontach. Takie zachowanie zniekształca widoczność, utrudniając wyświetlanie istotnych postów i dotarcie do odbiorców, do których są one skierowane.

Podobnie zaangażowanie, które pojawia się w idealnie zgranych odstępach czasu, niezależnie od treści lub strefy czasowej, wyraźnie wskazuje na automatyczną aktywność, a nie naturalną interakcję.

Interakcje semantycznie puste

Automatyczne komentarze często opierają się na ogólnych, mało ryzykownych frazach, które nie mają związku z kontekstem. Powtarzające się komentarze, takie jak „Świetny post!” lub „Dzięki za udostępnienie”, pojawiające się w niepowiązanych treściach z tej samej grupy kont, są wyraźnymi oznakami aktywności botów. Ta „semantyczna pustka” jest kluczową cechą charakterystyczną systemów automatycznych zaprojektowanych z myślą o skali, a nie treści.

Luka w konwersji zaangażowania

Niezawodnym wskaźnikiem pozwalającym zidentyfikować aktywność botów jest rozbieżność między początkowym zaangażowaniem a późniejszym zachowaniem. Boty mogą generować wyświetlenia, polubienia, a nawet kliknięcia, ale zazwyczaj nie są w stanie przejść dalej w lejku zaangażowania. Duża liczba wyświetleń w połączeniu z niemal zerowym czasem trwania sesji na stronie internetowej lub brakiem wątków odpowiedzi i trwałej dyskusji wskazuje na puste, zautomatyzowane zaangażowanie.

Rozpoznawanie aktywności botów w wiadomościach e-mail

Działalność botów w wiadomościach e-mail jest bardziej wyrafinowana i wiąże się z większym ryzykiem niż manipulacje w mediach społecznościowych. Wykrywanie wymaga czujności w kilku kluczowych obszarach.

Ataki typu credential stuffing i ataki logowania

Ta forma aktywności botów polega na automatycznym testowaniu skradzionych danych uwierzytelniających. Wskaźniki obejmują:

- Wielokrotne próby logowania się na różne konta użytkowników pochodzące z tej samej infrastruktury IP.

- Duża liczba nieudanych prób logowania, przerywana sporadycznymi, nieoczekiwanymi sukcesami.

- Próby uwierzytelnienia z lokalizacji geograficznych niezgodnych z ustalonym wzorcem użytkownika.

- Nagłe wzrosty aktywności logowania poza normalnymi godzinami pracy.

Anomalie w analizie marketingu e-mailowego

Aktywność botów może zniekształcać wskaźniki kampanii, dostarczając fałszywych sygnałów:

- Sztuczne wskaźniki otwarć: boty mogą automatycznie otwierać wiadomości e-mail, aby potwierdzić, że adres jest aktywny, co powoduje rozbieżność między wysokimi wskaźnikami otwarć a zerową liczbą kliknięć lub odpowiedzi.

- Wzory kliknięć niepochodzące od ludzi: Dane dotyczące kliknięć pokazujące wszystkie linki w wiadomości e-mail kliknięte jednocześnie w ciągu milisekund lub kliknięcia silnie skoncentrowane u jednego dostawcy sieci wskazują na zachowanie automatyczne.

- Gwałtowny wzrost liczby przesłanych formularzy: Nagły, znaczny wzrost liczby przesłanych formularzy (formularze kontaktowe, rejestracje), zwłaszcza zawierających bezsensowne dane lub jednorazowe adresy e-mail, sygnalizuje aktywność botów atakujących infrastrukturę.

Wzorce realizacji kampanii phishingowych

Boty automatyzują fazy dostarczania i testowania wielkoskalowych kampanii phishingowych. Techniczne oznaki aktywności botów obejmują:

- E-maile wysyłane do dużych list adresowych z identycznymi, precyzyjnymi znacznikami czasu.

- Wykorzystanie wielu, nieco różniących się od siebie domen o podobnym wyglądzie w ramach jednej kampanii.

- Niedopasowania w protokołach uwierzytelniania poczty elektronicznej (SPF, DKIM, DMARC).

- Rozbieżności między adresem „Od” a adresem „Odpowiedz do”.

Ograniczanie wpływu aktywności botów działających za pośrednictwem poczty elektronicznej

Ochrona przed botami wymaga wielopoziomowych zabezpieczeń i skupienia się na zachowaniu, a nie na założeniach dotyczących zaufania.

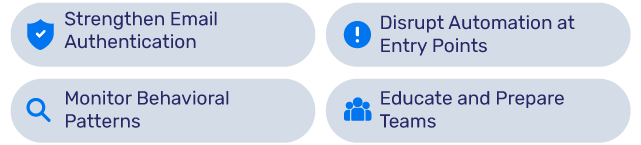

Wzmocnienie uwierzytelniania wiadomości e-mail

Wdrożenie zasad SPF, DKIM i DMARC jest niezbędne. Silne uwierzytelnianie ogranicza podszywanie się pod domeny, zmniejsza liczbę przypadków spoofingu i eliminuje popularny wektor ataku wykorzystywany w kampaniach phishingowych prowadzonych przez boty.

Zakłóć automatyzację w punktach wejścia

Formularze i strony logowania dostępne publicznie powinny zawierać ograniczenia szybkości, ukryte pola honeypot oraz inteligentne CAPTCHA. Według Conrada Alliedsa z Blastup „Większość ataków botów nie polega na włamaniu, ale na wyczerpaniu systemów. Ograniczenia szybkości, honeypoty i adaptacyjne CAPTCHA nie powstrzymują wszystkich botów, ale zmuszają automatyzację do ujawnienia się na długo przed tym, zanim prawdziwi użytkownicy odczują utrudnienia”.

Monitorowanie wzorców zachowań

Zaawansowane narzędzia bezpieczeństwa analizują zachowanie sesji, a nie poszczególne zdarzenia. Ruchy myszy, tempo pisania, przebieg nawigacji i niespójności czasowe często ujawniają interakcje niepochodzące od ludzi na długo przed naruszeniem bezpieczeństwa danych uwierzytelniających.

Szkolenie i przygotowanie zespołów

Pracownicy powinni mieć świadomość, że phishing realizowany przez boty często wygląda na dopracowany i pilny. Prośby o pominięcie standardowych procedur, subtelne niespójności w zachowaniu nadawcy lub nietypowy moment wysłania wiadomości są często silniejszymi wskaźnikami niż oczywiste błędy ortograficzne.

Przemyślenia końcowe

Aktywność botów nie jest już kwestią marginalną. Stanowi ona stałe, ewoluujące zagrożenie, które rozwija się w martwych punktach tradycyjnych modeli bezpieczeństwa opartych na założonym zaufaniu. Najskuteczniejszą obroną jest świadomość behawioralna. Patrząc poza powierzchowne wskaźniki i skupiając się na tym, jak interakcje rozwijają się w czasie, organizacje mogą lepiej oddzielić prawdziwych użytkowników od zautomatyzowanych zagrożeń.

W cyfrowym świecie, w którym liczy się niemal każda interakcja, umiejętność rozpoznawania i powstrzymywania złośliwych działań botów to nie tylko funkcja bezpieczeństwa. To podstawowy wymóg ochrony zaufania, danych i stabilności operacyjnej.

- Czy Gmail filtruje Twoje wiadomości e-mail? Przyczyny, objawy i rozwiązania - 7 kwietnia 2026 r.

- Raport kryminalistyczny DMARC (RUF): co to jest, jak działa i jak go włączyć - 2 kwietnia 2026 r.

- Weryfikacja WHOIS i zasady ICANN: czego można się spodziewać po zarejestrowaniu domeny - 2 kwietnia 2026 r.