Kluczowe wnioski

Bezpieczeństwo poczty elektronicznej w przedsiębiorstwie to wielopoziomowa strategia, którą aktywnie zarządzasz.

- Uwierzytelnianie stanowi podstawę: SPF, DKIM, DMARC, BIMI, MTA-STS, TLS-RPT zapewniają ochronę i wiarygodność Twoich domen. Zacznij od zapewnienia widoczności, napraw nieścisłości, a następnie stopniowo wdrażaj zasady.

- Wykrywanie zagrożeń, kontrola dostępu i zarządzanie danymi mają znaczenie:

- Wykrywanie zagrożeń oparte na sztucznej inteligencji wychwytuje to, czego nie jest w stanie wykryć uwierzytelnianie

- Uwierzytelnianie wieloskładnikowe (MFA) chroni konta przed przejęciem

- Zasady DLP chronią poufne dane przed wyciekiem

- Monitorowanie i zapewnienie zgodności to Twoja ścieżka audytowa: Prowadź dzienniki audytowe, zintegruj je z systemami SIEM/SOAR i przeglądaj raporty, aby wykrywać luki zanim zrobią to atakujący.

- Zwrot z inwestycji jest realny i mierzalny: Zmniejszenie ryzyka naruszenia bezpieczeństwa i wzmocnienie zaufania klientów zwraca się szybciej, niż mogłoby się wydawać, często o ponad 300% w ciągu 12 miesięcy.

Bezpieczeństwo poczty elektronicznej w przedsiębiorstwie to połączenie technologii, zasad i mechanizmów monitorowania służących do ochrony firmowych systemów pocztowych, domen, użytkowników i danych przed phishingiem, spoofingiem, złośliwym oprogramowaniem, przejęciem kontroli nad kontami oraz utratą danych.

W przypadku dużych organizacji poczta elektroniczna pozostaje jednym z najczęściej atakowanych obszarów, ponieważ stanowi centralny punkt procesów zatwierdzania transakcji finansowych, komunikacji z dostawcami, resetowania haseł, wymiany wiadomości między kadrą kierowniczą oraz kontaktów z klientami. Jedna zhakowana lub sfałszowana wiadomość e-mail może doprowadzić do ataku typu BEC (Business Email Compromise), kradzieży danych uwierzytelniających, zainfekowania złośliwym oprogramowaniem, naruszenia przepisów oraz utraty reputacji marki.

Nowoczesne rozwiązania w zakresie bezpieczeństwa poczty elektronicznej dla przedsiębiorstw wykraczają poza zwykłe filtrowanie spamu. Pomagają one organizacjom w uwierzytelnianiu nadawców, zapobieganiu podszywaniu się pod domeny, wykrywaniu złośliwych wiadomości, zabezpieczaniu poczty podczas przesyłania, ochronie poufnych informacji oraz zapewnianiu wglądu w dane na potrzeby zapewnienia zgodności z przepisami i reagowania na incydenty.

W praktyce skuteczna strategia bezpieczeństwa poczty elektronicznej w przedsiębiorstwie obejmuje protokoły uwierzytelniania domen, takie jak SPF, DKIM, DMARC, BIMI, MTA-STS i TLS-RPT, a także wykrywanie cyberzagrożeń, szyfrowanie wiadomości e-mail, uwierzytelnianie wieloskładnikowe (MFA), zapobieganie utracie danych (DLP), rejestrowanie zdarzeń oraz integrację z systemami SIEM/SOAR.

W tym przewodniku dowiesz się, czym jest bezpieczeństwo poczty elektronicznej w przedsiębiorstwie, jak działa, jakie są kluczowe warstwy architektury bezpieczeństwa poczty elektronicznej w przedsiębiorstwie oraz jakie najlepsze praktyki w tym zakresie powinny stosować organizacje, aby ograniczyć ryzyko i wzmocnić zaufanie.

Czym jest zabezpieczenie poczty elektronicznej w przedsiębiorstwie?

Bezpieczeństwo poczty elektronicznej w przedsiębiorstwie oznacza usystematyzowane połączenie środków technicznych, zasad i systemów monitorowania stosowanych w celu zapewnienia bezpieczeństwa środowiska poczty elektronicznej organizacji na dużą skalę.

W kontekście przedsiębiorstwa bezpieczeństwo poczty elektronicznej to nie tylko filtrowanie spamu czy blokowanie złośliwych załączników. Obejmuje ono ochronę samej domeny, weryfikację tożsamości nadawcy, zabezpieczenie przesyłania wiadomości, zapobieganie wyciekom danych, wykrywanie nieprawidłowości w zachowaniu oraz zapewnienie wglądu w kwestie zgodności z przepisami.

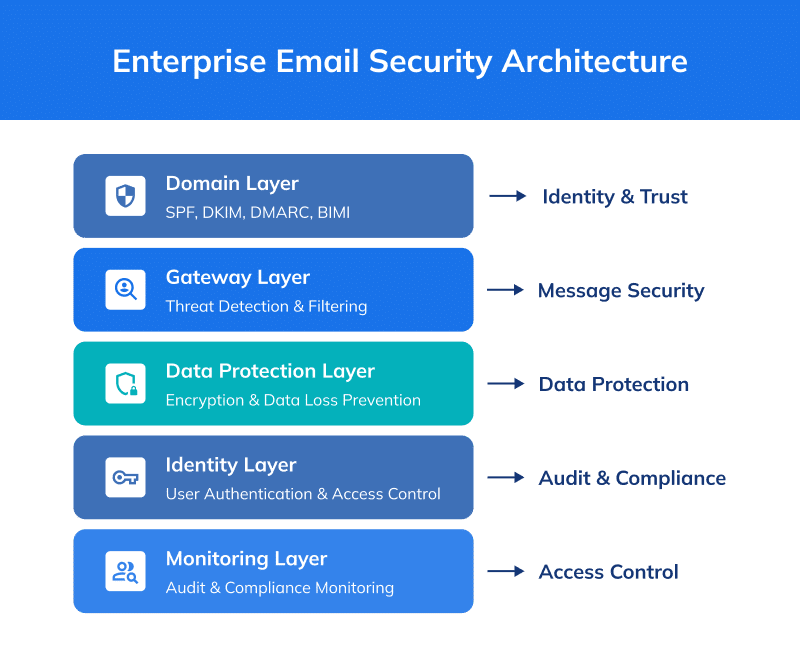

Pomyśl o tym jak o architekturze warstwowej:

- Warstwa domenowa zapewnia tożsamość i zaufanie.

- Warstwa bramy sprawdza wiadomości przychodzące i wychodzące.

- Warstwa danych chroni informacje wrażliwe i poufne.

- Warstwa tożsamości zabezpiecza dostęp do skrzynek pocztowych.

- Warstwa monitorująca zapewnia możliwość przeprowadzenia audytu oraz zgodność z przepisami.

Każda warstwa zajmuje się inną powierzchnią ataku. Razem tworzą one kompletną platformę zabezpieczeń poczty elektronicznej dla przedsiębiorstw.

Poniżej przedstawiamy główne elementy składowe nowoczesnych rozwiązań w zakresie bezpieczeństwa poczty elektronicznej dla przedsiębiorstw oraz wyjaśniamy, jak działają one pod względem technicznym.

1. Uwierzytelnianie wiadomości e-mail: budowanie zaufania na poziomie domeny

Uwierzytelnianie poczty elektronicznej stanowi podstawę rozwiązań zapewniających bezpieczeństwo poczty elektronicznej w przedsiębiorstwie. Bez niego osoby atakujące mogą podszywać się pod Twoją domenę, nawet nie włamując się do Twoich systemów.

Do najważniejszych protokołów należą:

| Protokół | Cel | Kluczowe korzyści |

|---|---|---|

| Sender Policy Framework (SPF) | Określa, które serwery pocztowe są uprawnione do wysyłania wiadomości e-mail w imieniu Twojej domeny | Zapobiega podszywaniu się pod inne osoby i wysyłaniu wiadomości przez nieuprawnionych nadawców |

| DomainKeys Identified Mail (DKIM) | Wykorzystuje podpisy kryptograficzne do weryfikacji integralności wiadomości e-mail | Gwarantuje, że treść wiadomości nie została zmieniona podczas przesyłania |

| Uwierzytelnianie, raportowanie i zgodność wiadomości oparte na domenie ( ) (DMARC) | Dostosowuje wyniki SPF i DKIM do widocznej domeny „From”; egzekwuje zasady (brak, kwarantanna, odrzucenie) | Zapobiega podszywaniu się pod domeny i zapewnia raportowanie w celu egzekwowania przepisów |

| Wskaźniki marki służące do identyfikacji komunikatów ( ) (BIMI) | Wyświetla zweryfikowane logo marek w obsługiwanych skrzynkach odbiorczych | Wzmacnia zaufanie do marki i jej wiarygodność |

(MTA-STS) | Wymusza szyfrowanie TLS między serwerami pocztowymi | Zabezpiecza wiadomości e-mail podczas przesyłania |

| Raportowanie TLS (TLS-RPT) | Raporty dotyczące niepowodzeń w negocjowaniu protokołu TLS | Monitoruje bezpieczeństwo transmisji i wskazuje luki w szyfrowaniu |

Wszystkie te elementy sterujące razem:

- Sprawdź tożsamość nadawcy

- Zapobieganie fałszowaniu domen

- Chroń klientów przed atakami polegającymi na podszywaniu się

- Zapewnij integralność wiadomości

- Wymuś przesyłanie danych w formie zaszyfrowanej

- Generowanie raportów audytowych w celu zapewnienia zgodności z przepisami

Bez odpowiednio egzekwowanego uwierzytelniania nawet najbardziej zaawansowane systemy ochrony przed zagrożeniami nie są w stanie powstrzymać atakujących przed fałszowaniem Twojej domeny z zewnątrz.

| Wdrażając pakiet rozwiązań do uwierzytelniania poczty elektronicznej firmy PowerDMARC (obejmujący protokoły SPF, DKIM i DMARC), CloudIntellect – brytyjski dostawca usług zarządzanych (MSP) specjalizujący się w rozwiązaniach IT dla biznesu – znacznie wzmocnił zabezpieczenia poczty elektronicznej swoich klientów, ograniczając narażenie na ataki phishingowe, oszustwa e-mailowe oraz ataki polegające na podszywaniu się pod domeny. |

2. Wykrywanie i zapobieganie zagrożeniom: blokowanie szkodliwych treści

Podczas gdy uwierzytelnianie chroni tożsamość Twojej domeny, wykrywanie zagrożeń chroni użytkowników przed atakami z zewnątrz.

Narzędzia do zabezpieczania firmowej poczty elektronicznej łączą w sobie wiele mechanizmów wykrywania:

- silniki wykrywające phishing oparte na sztucznej inteligencji które analizują treść wiadomości, intencje oraz sygnały wskazujące na podszywanie się.

- Mechanizmy wykrywania anomalii behawioralnych które identyfikują nietypowe wzorce komunikacji lub żądania finansowe.

- Systemy przepisywania adresów URL i kontroli linków w czasie rzeczywistym które skanują linki w momencie kliknięcia w celu wykrycia opóźnionych złośliwych działań.

- Środowiska typu sandbox dla załączników które uruchamiają pliki w izolacji w celu obserwacji złośliwego zachowania.

- Algorytmy wykrywania ataków typu Business Email Compromise (BEC) do analizy stylu pisania, kontekstu rozmowy i zgodności domen.

- Modele wykrywania oprogramowania ransomware identyfikują cechy ładunku oraz zachowania związane z szyfrowaniem.

- Integracje danych wywiadowczych dotyczących zagrożeń które korelują komunikaty z wskaźnikami naruszenia bezpieczeństwa (IOC) w czasie rzeczywistym, złośliwymi domenami oraz reputacją adresów IP.

W odróżnieniu od tradycyjnych metod filtrowania opartych na sygnaturach, zaawansowane systemy analizują kontekst wiadomości, reputację nadawcy, wzorce komunikacji oraz nietypowe sformułowania finansowe.

Na przykład:

Jeśli pracownik działu finansowego nagle otrzyma polecenie płatności poza standardowymi procedurami zatwierdzania, silniki behawioralne sygnalizują tę anomalię, nawet jeśli wiadomość nie zawiera złośliwego oprogramowania.

3. Szyfrowanie i ochrona danych: Zabezpieczanie treści wiadomości

Bezpieczeństwo poczty elektronicznej w przedsiębiorstwie zapewnia również poufność i integralność danych.

Obejmuje to:

- Szyfrowanie TLS (szyfrowanie warstwy transportowej) podczas przesyłania danych między serwerami pocztowymi

- Szyfrowanie danych w spoczynku w środowiskach pocztowych w chmurze lub lokalnych

- Podpisy cyfrowe S/MIME lub PGP zapewniające niemożność wyparcia się

- Bezpieczna obsługa plików załączonych i kontrola w środowisku izolowanym

- Bezpieczne portale do przesyłania dokumentów o charakterze ściśle poufnym

Szyfrowanie gwarantuje, że nawet w przypadku przechwycenia wiadomości nie będzie można ich odczytać ani zmienić.

MTA-STSw połączeniu z TLS-RPT (oba obsługiwane w pakiecie uwierzytelniającym PowerDMARC), wzmacnia egzekwowanie szyfrowanej transmisji i zapewnia wgląd w awarie.

4. Zapobieganie utracie danych (DLP): Zapobieganie ujawnieniu danych wrażliwych

Systemy zapobiegania utracie danych monitorują wychodzące wiadomości e-mail, aby zapobiegać nieuprawnionemu przesyłaniu:

- Dane umożliwiające identyfikację osoby (PII)

- Chronione informacje dotyczące zdrowia (PHI)

- Numery rachunków bankowych

- Własność intelektualna

- Tajemnice handlowe

Silniki DLP analizują treści przy użyciu dopasowywania wzorców, analizy kontekstowej oraz uczenia maszynowego. W przypadku wykrycia danych wrażliwych system może:

- Zablokuj wiadomość e-mail

- Szyfruj automatycznie

- Powiadom zespoły ds. bezpieczeństwa

- Uruchamianie procesów zatwierdzania

Rozwiązania DLP odgrywają kluczową rolę w zapewnieniu zgodności z wymogami takimi jak HIPAA, PCI-DSS i RODO.

5. Uwierzytelnianie użytkowników i kontrola dostępu

Nawet przy silnym uwierzytelnianiu domeny osoby atakujące mogą próbować wykraść dane logowania. Najlepsze praktyki w zakresie bezpieczeństwa poczty elektronicznej w przedsiębiorstwie obejmują:

- Uwierzytelnianie wieloskładnikowe (MFA) przy logowaniu do skrzynki pocztowej

- Kontrola dostępu oparta na rolach (RBAC)

- Zasady dostępu warunkowego (oparte na urządzeniu, lokalizacji lub ryzyku)

- Przekroczenie limitu czasu sesji i unieważnienie tokenu

- Monitorowanie podejrzanych wzorców logowania

Przejęcie konta często prowadzi do wewnętrznego phishingu i wycieku danych, dlatego ochrona tożsamości domeny ma kluczowe znaczenie.

6. Monitorowanie, sprawozdawczość i zgodność z przepisami

Przejrzystość ma kluczowe znaczenie dla osób podejmujących decyzje w przedsiębiorstwie. Dojrzała architektura zabezpieczeń poczty elektronicznej w przedsiębiorstwie obejmuje:

- Scentralizowane dzienniki audytowe

- Raporty zbiorcze i analityczne DMARC

- Raporty TLS-RPT

- Możliwości w zakresie prowadzenia dochodzeń dotyczących zdarzeń

- Wsparcie w zakresie dokumentacji dotyczącej zgodności

Na przykład PowerDMARC oferuje szczegółowe panele analityczne DMARC i narzędzia do raportowania, które przekształcają surowe raporty XML w przydatne informacje, pomagając organizacjom przejść od biernego monitorowania do pewnego egzekwowania zasad.

7. Integracja z szerszym zestawem rozwiązań zabezpieczających

Zabezpieczenia poczty elektronicznej w przedsiębiorstwie nie działają w izolacji. Integrują się one z:

- Platformy SIEM do scentralizowanej analizy logów

- Systemy SOAR do automatyzacji procesów reagowania

- Narzędzia do wykrywania i reagowania w punktach końcowych (EDR)

- Dostawcy tożsamości i systemy zarządzania tożsamością i dostępem

- Platformy bezpieczeństwa w chmurze

Interfejsy API umożliwiają wykorzystanie danych uwierzytelniających, informacji o zagrożeniach oraz sygnałów dotyczących incydentów w ramach szerszych działań związanych z bezpieczeństwem.

W połączeniu warstwy te tworzą solidny system zabezpieczeń poczty elektronicznej, który na szeroką skalę chroni tożsamość użytkowników, procesy finansowe, zgodność z przepisami oraz reputację marki.

W następnej sekcji przyjrzymy się, jak w praktyce działa zabezpieczenie poczty elektronicznej w przedsiębiorstwie, analizując techniczny przebieg procesów ochrony poczty przychodzącej i wychodzącej.

Jak działa zabezpieczenie firmowej poczty elektronicznej

Bezpieczeństwo poczty elektronicznej w przedsiębiorstwie opiera się na zasadzie wielopoziomowej ochrony, w ramach której wiele skoordynowanych warstw współpracuje ze sobą w celu zapobiegania zagrożeniom, ich wykrywania, ograniczania i reagowania na nie. Każda warstwa pełni odrębną funkcję, a razem zapewniają one kompleksową ochronę na każdym etapie cyklu życia wiadomości e-mail.

Warstwa 1: Weryfikacja tożsamości i domeny

Pierwsza linia obrony weryfikuje wiarygodność nadawcy, zanim wiadomość e-mail zostanie uznana za zaufaną.

- SPF (Sender Policy Framework)

SPF sprawdza, czy adres IP nadawcy jest uprawniony do wysyłania wiadomości e-mail w imieniu danej domeny. Serwery pocztowe porównują adres IP nadawcy z opublikowanym rekordem SPF domeny. Jeśli adres IP nie jest autoryzowany, wiadomość może zostać oznaczona jako podejrzana lub odrzucona.

👉Dowiedz się więcej: Jak skonfigurować rekordy SPF, aby zwiększyć bezpieczeństwo poczty elektronicznej

- DKIM (DomainKeys Identified Mail)

DKIM dołącza podpis kryptograficzny do wychodzącej wiadomości e-mail. Serwer odbiorczy weryfikuje podpis przy użyciu klucza publicznego domeny. Jeśli podpis nie przejdzie weryfikacji, oznacza to potencjalną ingerencję w treść wiadomości podczas przesyłania.

- DMARC (Domain-based Message Authentication, Reporting & Conformance - uwierzytelnianie, raportowanie i zgodność wiadomości w oparciu o domenę)

DMARC opiera się na protokołach SPF i DKIM, wymuszając zgodność między domeną nadawcy („From”) a domenami uwierzytelnionymi. Określa on, czy serwery odbierające mają monitorować, poddawać kwarantannie czy odrzucać wiadomości, których uwierzytelnienie nie powiodło się. DMARC generuje również szczegółowe raporty, zapewniając wgląd w próby spoofingu.

- BIMI (wskaźniki marki służące do identyfikacji wiadomości)

BIMI umożliwia zweryfikowanym domenom wyświetlanie logo marki w obsługujących tę funkcję klientach poczty elektronicznej. Oprócz budowania świadomości marki BIMI wzmacnia zaufanie do procesu uwierzytelniania poprzez wymóg rygorystycznego stosowania protokołu DMARC.

- MTA-STS (Mail Transfer Agent Strict Transport Security)

Protokół MTA-STS gwarantuje, że serwery pocztowe wymuszają stosowanie szyfrowanych połączeń TLS podczas przesyłania wiadomości e-mail między domenami, zapobiegając atakom typu downgrade oraz przechwytywaniu danych.

- TLS-RPT (protokół raportowania TLS dla SMTP)

TLS-RPT generuje raporty dotyczące nieudanych lub obniżonych połączeń TLS, zapewniając organizacjom wgląd w awarie szyfrowania wiadomości e-mail lub próby ich przechwycenia.

Wszystkie te sześć protokołów służy do weryfikacji tożsamości, zapewnienia ochrony domeny oraz zabezpieczenia transmisji między serwerami, jeszcze zanim rozpocznie się skanowanie treści.

Warstwa 2: Silnik analizy i wywiadu dotyczącego zagrożeń

Po zweryfikowaniu tożsamości przychodzące wiadomości e-mail są sprawdzane pod kątem złośliwych treści i zachowań.

- Skanowanie przychodzące: Nagłówki wiadomości e-mail, treść wiadomości, osadzone linki i załączniki są analizowane pod kątem wskaźników złośliwego oprogramowania.

- Analiza behawioralna: Silniki wykrywające oceniają anomalie, takie jak nietypowe wzorce wysyłania, sfałszowane nazwy wyświetlane lub podejrzane w kontekście żądania (np. pilne przelewy finansowe).

- Wykrywanie oparte na sztucznej inteligencji: Modele uczenia maszynowego analizują wzorce językowe, niespójności formatowania oraz sygnały kontekstowe w celu wykrywania nowych ataków phishingowych i BEC.

- Analiza zagrożeń: Treść wiadomości e-mail jest porównywana z na bieżąco aktualizowanymi globalnymi źródłami informacji o zagrożeniach, zawierającymi znane złośliwe domeny, adresy IP, skróty oraz wskaźniki naruszenia bezpieczeństwa (IOC).

- Analiza w środowisku izolowanym: Podejrzane załączniki są uruchamiane w izolowanych środowiskach wirtualnych. W przypadku wykrycia złośliwego działania (np. modyfikacji rejestru, wywołań zwrotnych typu command-and-control) wiadomość jest blokowana przed dostarczeniem.

Ta warstwa ma na celu powstrzymanie zarówno znanych, jak i nieznanych zagrożeń.

Warstwa 3: Egzekwowanie zasad i treści

Filtrowanie treści zapewnia przestrzeganie zasad obowiązujących w organizacji oraz chroni przed zagrożeniami zarówno przychodzącymi, jak i wychodzącymi.

- Przekierowanie adresów URL: Linki w wiadomościach e-mail są przepisywane tak, aby przechodziły przez systemy kontroli bezpieczeństwa. W momencie kliknięcia miejsce docelowe jest ponownie sprawdzane, aby zapobiec opóźnionej aktywacji złośliwego oprogramowania.

- Filtrowanie załączników: Pliki wysokiego ryzyka (np. pliki wykonywalne) mogą zostać zablokowane lub podlegać ograniczeniom. Skanowanie plików zapewnia zgodność z polityką przed dostarczeniem.

- Zasady DLP: Wychodzące wiadomości e-mail są skanowane pod kątem danych wrażliwych, w tym danych osobowych, informacji o kartach płatniczych, danych dotyczących opieki zdrowotnej oraz treści zastrzeżonych. Naruszenia mogą skutkować szyfrowaniem, kwarantanną lub blokadą.

- Egzekwowanie zasad: Organizacje mogą stosować zasady właściwe dla poszczególnych działów, ograniczać przekazywanie danych lub egzekwować wymogi dotyczące przechowywania danych zgodnie z wewnętrznymi zasadami zarządzania.

Warstwa ta gwarantuje, że komunikacja jest zgodna zarówno z normami bezpieczeństwa, jak i biznesowymi.

Warstwa 4: Kontrola dostępu i tożsamości

Nawet jeśli złośliwa wiadomość e-mail zostanie zablokowana, wykradzione dane logowania mogą nadal narazić skrzynki odbiorcze na niebezpieczeństwo. Mechanizmy uwierzytelniania użytkowników ograniczają ryzyko przejęcia konta.

- Uwierzytelnianie wieloskładnikowe (MFA): Użytkownicy muszą zweryfikować swoją tożsamość za pomocą dodatkowego czynnika, takiego jak aplikacja uwierzytelniająca na telefonie komórkowym, token sprzętowy lub weryfikacja biometryczna.

- Dostęp warunkowy: Zasady dostępu mogą ograniczać próby logowania w oparciu o stan urządzenia, lokalizację geograficzną lub ocenę ryzyka.

- Zarządzanie sesjami: Ograniczenia czasu trwania sesji, ustawienia limitu czasu bezczynności oraz ograniczenia dotyczące liczby sesji równoczesnych zmniejszają pole do działania dla atakujących.

Ta warstwa bezpośrednio chroni dostęp do skrzynek pocztowych.

Warstwa 5: Transport i ochrona komunikatów

Szyfrowanie zapewnia poufność danych.

- Szyfrowanie TLS: Wiadomości e-mail są szyfrowane podczas przesyłania między serwerami, aby zapobiec ich przechwyceniu.

- Szyfrowanie typu end-to-end: Poufne wiadomości e-mail mogą być szyfrowane w stanie spoczynku i dostępne wyłącznie dla zamierzonych odbiorców.

- Podpisy cyfrowe: Podpisy cyfrowe stanowią dowód autentyczności i zapobiegają zaprzeczeniu, zwłaszcza w przypadku korespondencji finansowej lub prawnej.

Szyfrowanie gwarantuje, że nawet przechwycona korespondencja pozostaje nieczytelna.

Warstwa 6: Widoczność, audyt i reagowanie na incydenty

Stała widoczność pozwala na szybkie wykrywanie i ograniczanie skutków. Do kluczowych praktyk w zakresie monitorowania i reagowania należą:

- Rejestrowanie audytowe: Rejestrowane są wszystkie wyniki uwierzytelniania, wyniki wykrywania, próby uzyskania dostępu oraz działania związane z polityką.

- Wykrywanie incydentów: Zespoły ds. bezpieczeństwa monitorują logi pod kątem podejrzanych wzorców, takich jak powtarzające się niepowodzenia uwierzytelniania lub nietypowe zachowania podczas logowania.

- Automatyczna odpowiedź: Wiadomości wysokiego ryzyka mogą być automatycznie poddawane kwarantannie. Zainfekowane konta mogą zostać natychmiast zablokowane.

- Ręczne badanie: Analitycy ds. bezpieczeństwa sprawdzają alerty, analizują logi i prowadzą dochodzenia kryminalistyczne.

- Reagowanie na incydenty: W razie potrzeby wdrażane są skoordynowane procedury mające na celu ograniczenie skutków, usunięcie skutków i zgłoszenie naruszeń bezpieczeństwa danych.

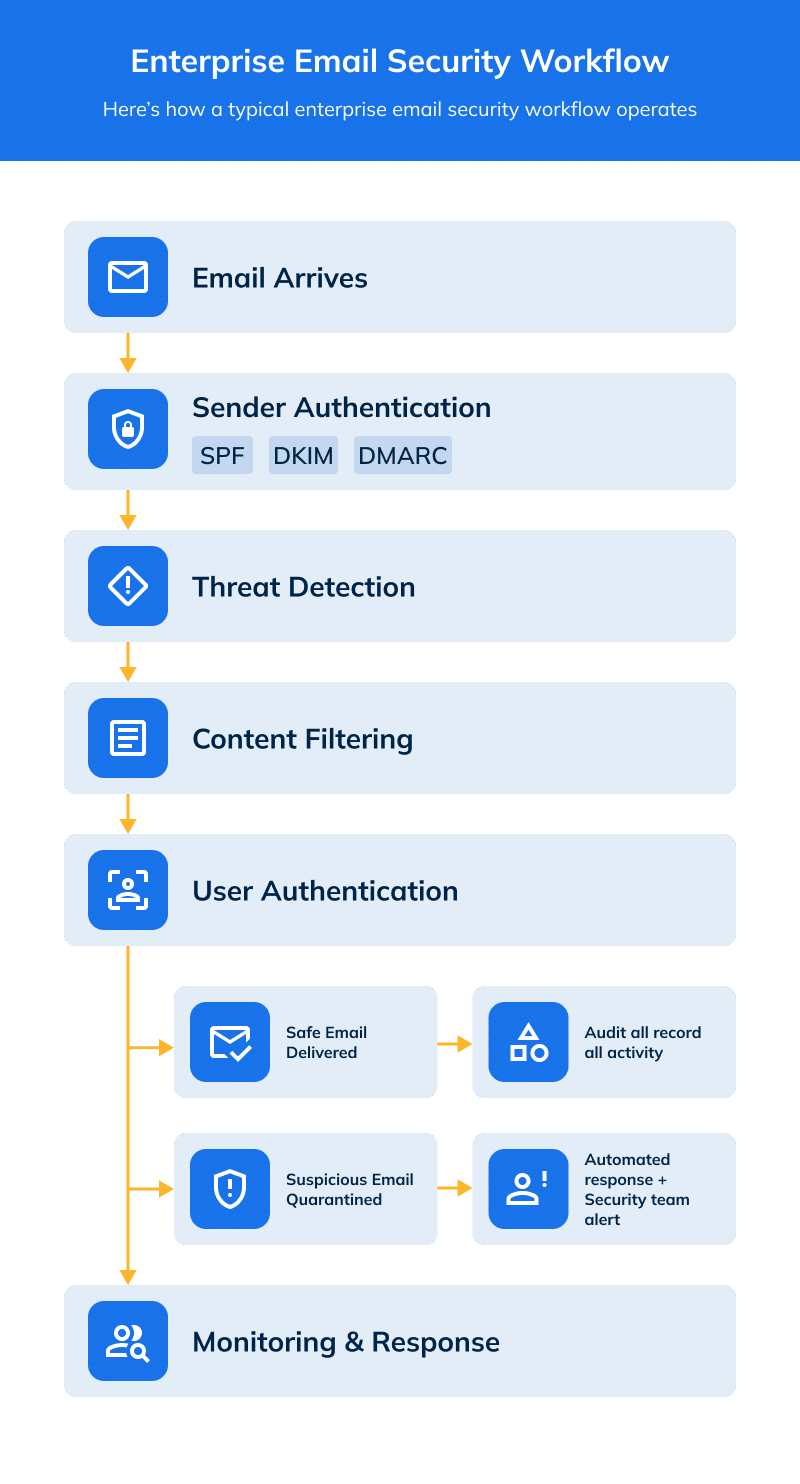

Oto krótkie podsumowanie.

| Typ sterowania | Zapobiega fałszowaniu domeny | Wykrywa treści phishingowe typu „ ” | Ogranicza przejęcie konta w serwisie | Wspiera zapewnienie zgodności oraz audyt |

|---|---|---|---|---|

| SPF / DKIM / DMARC | ✅Solidny | ❌Nie | ❌Nie | ✅Solidny |

| Wykrywanie phishingu oparte na sztucznej inteligencji | ❌Nie | ✅Solidny | ❌Nie | ◐ Pośredni |

| Wykrywanie anomalii behawioralnych | ❌Nie | ◐ Kontekstowe | ◐ Pośredni | ◐Częściowe |

| Uwierzytelnianie wieloskładnikowe (MFA) | ❌Nie | ❌Nie | ✅Solidny | ✅Solidny |

| Zapobieganie utracie danych (DLP) | ❌Nie | ❌Nie | ◐ Pośredni | ✅Solidny |

| Integracja systemów SIEM i SOAR | ❌Nie | ◐ Pośredni | ◐ Pośredni | ✅Solidny |

| Szyfrowanie (TLS, MTA-STS) | ❌Nie | ❌Nie | ❌Nie | ✅Solidny |

W praktyce zabezpieczenia poczty elektronicznej w przedsiębiorstwie opierają się na ustrukturyzowanej sekwencji kontroli, w ramach której każdy mechanizm weryfikuje, analizuje i egzekwuje zasady przed dostarczeniem wiadomości.

Poniższy schemat przedstawia przebieg obsługi pojedynczego e-maila na poszczególnych etapach, od weryfikacji, przez monitorowanie, aż po udzielenie odpowiedzi.

Najlepsze praktyki w zakresie bezpieczeństwa poczty elektronicznej w przedsiębiorstwie

1. W pełni wdrożyć i egzekwować uwierzytelnianie wiadomości e-mail

Wiele organizacji publikuje rekordy SPF i DKIM, ale nie wdraża ich w pełni. Prawdziwa ochrona wymaga:

- Wdrażanie protokołów SPF, DKIM, DMARC, BIMI, MTA-STS i TLS-RPT

- Przejście z trybu monitorowania DMARC (p=none) do trybu egzekwowania (p=quarantine → p=reject)

- Ciągłe monitorowanie raportów zbiorczych i kryminalistycznych

- Identyfikacja i autoryzacja wiarygodnych nadawców zewnętrznych

- Ochrona wszystkich domen firmowych, w tym domen nieaktywnych lub marketingowych

Rygorystyczne egzekwowanie przepisów znacznie ogranicza przypadki podszywania się pod domeny i chroni reputację marki.

2. Połączyć środki kontroli zapobiegawczej i wykrywającej

Samo wykrywanie zagrożeń pozostawia luki w zabezpieczeniach domeny, natomiast samo uwierzytelnianie nie pozwala wykrywać ataków opartych na treści. Skuteczna strategia korporacyjna łączy w sobie zarówno mechanizmy zapobiegawcze, jak i wykrywające, w tym:

- Weryfikacja tożsamości na poziomie domeny

- Wykrywanie zagrożeń oparte na sztucznej inteligencji w analizie treści

- Sprawdzanie plików załączonych w trybie piaskownicy

- Skanowanie adresów URL w czasie rzeczywistym

- Mechanizmy kontroli DLP wychodzącego ruchu

3. Wprowadź powszechne uwierzytelnianie wieloskładnikowe

Kradzież danych uwierzytelniających pozostaje jedną z najczęstszych przyczyn naruszeń bezpieczeństwa danych. Gdy atakujący uzyskają dostęp do aktywnego konta, są w stanie ominąć wiele zabezpieczeń obwodowych.

Aby zmniejszyć ryzyko przejęcia konta, organizacje powinny:

- Wymagaj uwierzytelniania wieloskładnikowego (MFA) od wszystkich użytkowników bez wyjątku

- Wprowadź bardziej rygorystyczne środki kontroli w odniesieniu do kont uprzywilejowanych i kont kadry kierowniczej

- Monitoruj nietypowe zachowania podczas logowania

- Wprowadź rygorystyczne zasady dotyczące haseł

- Wyłącz starsze protokoły uwierzytelniania

Jeśli jest stosowane konsekwentnie, samo uwierzytelnianie wieloskładnikowe może zablokować znaczną część prób nieautoryzowanego dostępu, nawet w przypadku ujawnienia danych logowania.

4. Wdrożyć skuteczne zabezpieczenia przed utratą danych

Zarządzanie danymi nie może ograniczać się wyłącznie do serwerów plików i pamięci masowej w chmurze. Poczta elektroniczna pozostaje jednym z głównych kanałów, za pośrednictwem których poufne informacje opuszczają organizację.

Przewidywany program DLP powinien obejmować:

- Klasyfikacja kategorii danych wrażliwych, takich jak dane osobowe, dokumentacja finansowa, informacje dotyczące opieki zdrowotnej, własność intelektualna i tajemnice handlowe

- Zasady filtrowania ruchu wychodzącego dostosowane do wymogów regulacyjnych i ryzyka biznesowego

- Automatyczne szyfrowanie poufnych wiadomości po wykryciu

- Blokowanie lub poddawanie kwarantannie przypadków naruszenia zasad

- Szczegółowe rejestrowanie danych w celu wsparcia audytów i sprawozdawczości w zakresie zgodności z przepisami

- Zasady dotyczące przechowywania i archiwizacji zgodne z wymogami prawnymi

Właściwie wdrożone rozwiązanie DLP przekształca pocztę elektroniczną z niekontrolowanego kanału komunikacyjnego w zarządzane środowisko danych oparte na zasadach.

5. Integracja z systemami SIEM i SOAR

Powiadomienia wysyłane pocztą elektroniczną nie powinny nigdy funkcjonować w izolacji. Bez integracji kluczowe sygnały pozostają odizolowane, a działania reagujące na nie ulegają spowolnieniu.

Aby usprawnić koordynację działań w zakresie wykrywania i reagowania, przedsiębiorstwa powinny:

- Przekazuj logi uwierzytelniania, wykrywania i DLP do platform SIEM

- Powiązanie incydentów związanych z pocztą elektroniczną ze zdarzeniami dotyczącymi punktów końcowych i sieci

- Zautomatyzuj proces izolacji za pomocą skryptów SOAR

- Należy ustanowić jasno określone procedury eskalacji dla alertów o wysokim poziomie ważności

Ścisła integracja skraca średni czas wykrycia (MTTD) oraz średni czas reakcji (MTTR), zwiększając ogólną odporność na incydenty.

6. Przeprowadzaj regularne testy bezpieczeństwa

Nie można po prostu zakładać, że zabezpieczenia poczty elektronicznej są skuteczne; należy je regularnie weryfikować. Ciągłe testowanie gwarantuje, że zasady i mechanizmy ochronne działają zgodnie z oczekiwaniami w rzeczywistych warunkach.

Wśród polecanych zajęć znajdują się:

- Kwartalne symulacje ataków phishingowych

- Kontrola rejestrów uwierzytelniania

- Symulacje reagowania na incydenty

- Przeglądy konfiguracji pod kątem odstępstw od polityki

Proaktywne testowanie pozwala wykryć luki w zabezpieczeniach, zanim zdąży je wykorzystać atakujący.

7. Zapewnienie zgodności z przepisami

Zabezpieczenia poczty elektronicznej w przedsiębiorstwie muszą być zgodne z obowiązującymi przepisami i standardami branżowymi, w tym z HIPAA, PCI-DSS, SOC 2 i RODO. Środki kontroli powinny wspierać zarówno cele związane z bezpieczeństwem, jak i wymogi audytowe.

Aby zachować spójność, organizacje powinny:

- Dokumentowanie zasad bezpieczeństwa

- Przechowywanie dzienników audytowych przez wymagany okres (często sześć lat lub dłużej)

- Przeprowadzanie okresowych kontroli zgodności

- Usuwanie stwierdzonych uchybień w systemie kontroli

Systematyczne dostosowywanie działań do wymogów prawnych ogranicza ryzyko prawne i zmniejsza ryzyko związane z audytami.

8. Wprowadzić cykle ciągłego doskonalenia

Zagrożenia związane z pocztą elektroniczną szybko ewoluują, a statyczne środki kontroli szybko tracą na skuteczności. Programy zabezpieczające muszą dostosowywać się do zmieniających się technik atakujących. Organizacje powinny:

- Śledź pojawiające się techniki phishingowe

- Regularnie aktualizuj modele wykrywania

- Co miesiąc przeglądaj raporty dotyczące uwierzytelniania i zapobiegania utracie danych (DLP)

- Dostosowywać zasady w oparciu o trendy dotyczące incydentów

Typowe błędy w zakresie bezpieczeństwa poczty elektronicznej w firmie, których należy unikać

Incydenty związane z pocztą elektroniczną rzadko wynikają z braku odpowiednich narzędzi. Częściej są one spowodowane zbytnią pewnością co do skuteczności częściowych środków kontroli, lukami w egzekwowaniu zasad lub izolacją programów bezpieczeństwa.

W wynikach dochodzeń dotyczących naruszeń bezpieczeństwa i ustaleń audytowych wielokrotnie powtarzają się pewne schematy. Jeśli którekolwiek z poniższych stwierdzeń brzmi znajomo, może to oznaczać istnienie ryzyka strukturalnego w Państwa środowisku.

1. Polegasz wyłącznie na systemie wykrywania

Wykrywanie phishingu i skanowanie w poszukiwaniu złośliwego oprogramowania oparte na sztucznej inteligencji to skuteczne mechanizmy zabezpieczające. Narzędzia wykrywające działają jednak dopiero po wysłaniu wiadomości. Nie zapobiegają one podszywaniu się atakujących pod Twoją domenę na poziomie protokołu.

W przypadku braku uwierzytelnienia lub gdy jest ono słabe, osoby o złych zamiarach mogą podszywać się pod zaufanych nadawców, zanim jeszcze rozpocznie się kontrola treści.

Skuteczna ochrona wymaga zarówno:

- Środki kontroli prewencyjnej (SPF, DKIM, DMARC)

- Warstwy wykrywania treści i zachowań

Funkcja wykrywania identyfikuje złośliwe treści. Funkcja uwierzytelniania zapobiega podszywaniu się u źródła.

2. Posiadasz system uwierzytelniania, ale nie jest on egzekwowany

Wiele organizacji konfiguruje protokoły SPF i DKIM, ale pozostawia DMARC w trybie monitorowania. Generowane są raporty, jednak nie podejmuje się żadnych działań egzekucyjnych wobec nieautoryzowanych nadawców.

Co będzie dalej?

Atakujący nadal podszywają się pod tę domenę. Organizacja uważa, że system uwierzytelniania działa prawidłowo, jednak fałszywe wiadomości e-mail wciąż docierają do odbiorców.

W rezultacie powstaje fałszywe poczucie bezpieczeństwa. Uwierzytelnianie zapewnia ochronę tylko wtedy, gdy wdrożysz zasady egzekwowania i będziesz je aktywnie monitorować.

3. Traktujesz ryzyko związane z użytkownikami jako problem szkoleniowy, a nie jako warstwę zabezpieczeń

Szkolenia z zakresu świadomości bezpieczeństwa są niezbędne, ale nie mogą stanowić podstawowej ochrony przed phishingiem i inżynierią społeczną. Błąd ludzki pozostaje czynnikiem przyczyniającym się do wielu naruszeń bezpieczeństwa. Jednak dobrze zaprojektowane środki techniczne mogą zmniejszyć zależność od idealnego zachowania użytkowników.

Symulacje ataków phishingowych, szkolenia oparte na rolach oraz zasady ochrony kadry kierowniczej powinny stanowić uzupełnienie, a nie zastępować zabezpieczenia techniczne.

4. Śledzisz powiadomienia, ale nie masz pełnego obrazu sytuacji

Narzędzia do zabezpieczania firmowej poczty elektronicznej dostarczają cennych informacji. Jednak gdy dane z logów pozostają w odizolowanych systemach, organizacje tracą z oczu szerszy obraz ataku.

Bez scentralizowanego wglądu:

- Włamanie do skrzynki e-mailowej może pozostać niewykryte

- Podejrzane logowania niekoniecznie muszą wiązać się z działaniami phishingowymi

- Ataki wieloetapowe mogą sprawiać wrażenie odosobnionych zdarzeń

Przekazywanie logów uwierzytelniania, wykrywania i DLP do platform SIEM umożliwia korelację danych dotyczących aktywności poczty elektronicznej, punktów końcowych i sieci.

5. Zakładasz, że zgodność z przepisami oznacza bezpieczeństwo

Spełnienie wymogów regulacyjnych nie oznacza automatycznie zapewnienia skutecznego bezpieczeństwa.

Standardy takie jak HIPAA, PCI-DSS i RODO nakładają obowiązek rejestrowania, przechowywania danych oraz kontroli dostępu, jednak sama zgodność z tymi przepisami nie gwarantuje odporności na współczesne kampanie phishingowe lub BEC.

Wasze programy bezpieczeństwa muszą wykraczać poza samą dokumentację i funkcjonować jako aktywnie zarządzane systemy.

6. Stworzyłeś model, ale nigdy nie przeprowadziłeś symulacji awarii

Być może dysponujecie udokumentowanymi procedurami i jasno określonymi rolami. Jeśli jednak nie przetestowaliście ich w rzeczywistych warunkach, nie wiecie, jak sprawdzą się one podczas rzeczywistego zdarzenia.

Bez regularnych ćwiczeń:

- Ścieżki eskalacji mogą stać się niejasne

- Obowiązki mogą się pokrywać lub mogą zostać pominięte

- Działania mające na celu powstrzymanie rozprzestrzeniania się mogą ulec opóźnieniu

Czwartalne ćwiczenia symulacyjne i symulowane scenariusze phishingu gwarantują, że Twoja reakcja będzie skuteczna wtedy, gdy będzie najbardziej potrzebna.

7. Zabezpieczyłeś skrzynkę odbiorczą, ale nie samo konto

Skuteczne filtrowanie blokuje złośliwe wiadomości e-mail. Jeśli jednak atakujący zdobędą prawidłowe dane uwierzytelniające, mogą całkowicie ominąć system zabezpieczeń.

Gdy uwierzytelnianie wieloskładnikowe (MFA) jest słabe lub stosowane w sposób niekonsekwentny, Twoja organizacja pozostaje narażona na przejęcie kontroli nad kontami. Już jedno przejęte konto może umożliwić popełnienie oszustwa, wyciek danych lub przeprowadzenie wewnętrznego ataku phishingowego.

Aby zmniejszyć to ryzyko:

- Wprowadź uwierzytelnianie wieloskładnikowe dla wszystkich użytkowników

- Wprowadzić bardziej rygorystyczne środki kontroli kont z uprawnieniami uprzywilejowanymi

- Monitoruj nietypowe działania związane z logowaniem

Strategia bezpieczeństwa poczty elektronicznej musi chronić nie tylko wiadomości, ale także tożsamość osób, które za nimi stoją.

PowerDMARC a przyszłość kompleksowego zabezpieczenia poczty elektronicznej w przedsiębiorstwach

Bezpieczeństwo poczty elektronicznej w firmie to nie jest produkt, który wystarczy zainstalować raz i o nim zapomnieć. Jak zapewne już wiesz, jest to strategia oparta na wielu warstwach:

Zabezpieczasz swoją domenę.

Wykrywasz zagrożenia.

Chronisz dane w trakcie przesyłania.

Wdrażasz kontrolę dostępu.

Monitorujesz, reagujesz i nieustannie wprowadzasz ulepszenia.

Wystarczy jedna luka, a atakujący ją wykorzystają.

Zadaj sobie pytanie: Czy Twoje zabezpieczenia poczty elektronicznej są naprawdę wielowarstwowe, czy tylko zebrane w jedną całość? Jeśli brakuje Ci egzekwowania zasad, wykrywania opartego na sztucznej inteligencji, uwierzytelniania wieloskładnikowego (MFA) lub scentralizowanego rejestrowania, to są to Twoje kolejne kroki.

Organizacje, które stosują kompleksowe podejście, konsekwentnie osiągają wyniki:

- Zmniejszone prawdopodobieństwo naruszenia

- Niższe koszty reagowania na incydenty

- Większa spójność regulacyjna

- Lepsza dostarczalność i reputacja domeny

- Wzrost zaufania klientów

Gdzie sprawdza się PowerDMARC

Zarządzanie uwierzytelnianiem w wielu domenach, w przypadku nadawców zewnętrznych oraz w oddziałach na całym świecie jest skomplikowane. Nieprawidłowo skonfigurowany system DNS, nadmiar raportów oraz wahania w egzekwowaniu zasad często hamują postępy. PowerDMARC centralizuje zarządzanie w zakresie SPF, DKIM, DMARC, BIMI, MTA-STS i TLS-RPT, dzięki czemu egzekwowanie zasad staje się uporządkowane, przejrzyste i mierzalne.

Dlaczego PowerDMARC sprawdza się w Twojej organizacji

- Zabezpiecz każdą wiadomość e-mail i każdą domenę: Zarządzaj centralnie protokołami SPF, DKIM, DMARC, BIMI, MTA-STS i TLS-RPT w nieograniczonej liczbie domen, aby zapewnić spójną ochronę.

- Niedrogie zabezpieczenia klasy korporacyjnej: Uzyskaj pełne zarządzanie uwierzytelnianiem poczty elektronicznej za jedyne 8 USD miesięcznie na użytkownika, czyli znacznie poniżej typowych cen dla przedsiębiorstw wynoszących 50 USD lub więcej miesięcznie na użytkownika.

- Szybkie i proste wdrożenie: Wdrożenie w ciągu 6–8 tygodni i natychmiastowe rozpoczęcie egzekwowania zasad bez opóźnień operacyjnych.

- Stworzone z myślą o zgodności z przepisami: Usprawnij raportowanie zgodnie z HIPAA, PCI-DSS, SOC 2 i RODO — wszystko z jednego pulpitu nawigacyjnego.

- Płynna integracja: Połącz z narzędziami do wykrywania zagrożeń i DLP, aby stworzyć kompleksową, wielowarstwową strategię bezpieczeństwa.

Dzięki PowerDMARCprzechodzisz od reaktywnej konfiguracji do proaktywnej ochrony domeny. Oto, co mówią o nas nasi klienci:

Przeczytaj całe studium przypadku tutaj →

A jeśli chcesz sprawdzić, w jaki sposób PowerDMARC może wesprzeć proces uwierzytelniania poczty elektronicznej w Twojej firmie i poprawić skuteczność dostarczania wiadomości, umów się z nami na indywidualną prezentację i zapoznaj się z dostępnymi opcjami.

Najczęściej zadawane pytania

-

Jaka jest różnica między uwierzytelnianiem wiadomości e-mail a wykrywaniem zagrożeń?

Uwierzytelnianie (SPF, DKIM, DMARC) pozwala sprawdzić, czy wiadomości e-mail pochodzą z Twojej domeny, zapobiegając podszywaniu się pod inne podmioty. Funkcja wykrywania zagrożeń skanuje wiadomości w poszukiwaniu złośliwego oprogramowania, prób phishingu oraz ataków typu BEC. Dzięki połączeniu tych rozwiązań udaje się zapobiegać podszywaniu się pod inne podmioty i wykrywać złośliwe treści.

-

Ile czasu zajmuje wdrożenie zabezpieczeń poczty elektronicznej w firmie?

Podstawowa konfiguracja: 4–6 tygodni. Pełne wdrożenie wraz ze szkoleniami, monitorowaniem i zapewnieniem zgodności: co najmniej 12 tygodni, w zależności od wielkości organizacji.

-

Ile kosztuje zabezpieczenie firmowej poczty elektronicznej?

Uwierzytelnianie poczty elektronicznej: 8–20 USD/użytkownik/miesiąc. Wykrywanie zagrożeń: 10–50 USD/użytkownik/miesiąc. Kompleksowe rozwiązanie: 18–70 USD/użytkownik/miesiąc, czyli znacznie mniej niż koszt pojedynczego naruszenia bezpieczeństwa.

-

W jaki sposób zabezpieczenia poczty elektronicznej integrują się z istniejącą infrastrukturą?

Współpracuje z systemami SIEM, SOAR oraz rozwiązaniami do ochrony punktów końcowych, zapewniając scentralizowane, skorelowane i umożliwiające podejmowanie działań zabezpieczenia poczty elektronicznej w całym środowisku.

-

Jakie wymogi zgodności nakładają obowiązek zapewnienia bezpieczeństwa poczty elektronicznej?

Przepisy HIPAA, PCI DSS, SOC 2, RODO oraz wiele innych regulacji branżowych wymagają uwierzytelniania, monitorowania i rejestrowania zdarzeń audytowych.

-

W jaki sposób uwierzytelnianie wiadomości e-mail poprawia skuteczność dostarczania?

Protokół SPF, DKIM i DMARC sygnalizują dostawcom skrzynek odbiorczych, że wiadomość jest autentyczna, co ogranicza trafianie do folderu spam, zwiększa skuteczność dostarczania do skrzynek odbiorczych oraz chroni reputację domeny.

-

Jaki jest zwrot z inwestycji w zabezpieczenia poczty elektronicznej w przedsiębiorstwie?

Biorąc pod uwagę, że średni koszt naruszenia bezpieczeństwa wynosi 7,5 mln dolarów, a ceny rozwiązań zaczynają się od 8 dolarów miesięcznie na użytkownika, wielowarstwowe zabezpieczenia poczty elektronicznej często zapewniają zwrot z inwestycji przekraczający 300% w ciągu 12 miesięcy dzięki zmniejszeniu ryzyka i poprawie zgodności z przepisami.