Kluczowe wnioski

- A Rekord CAA określa, które urzędy certyfikacji mogą wystawiać certyfikaty SSL/TLS dla domeny.

- Zapobiega zapobiega nieautoryzowanemu wydawaniu certyfikatówzmniejszając ryzyko ataków phishingowych lub podszywania się.

- Egzekwowanie oparte na DNS zapewnia, że tylko wymienione urzędy certyfikacji mogą weryfikować i wydawać certyfikaty dla Twojej witryny.

- Jest to zgodne z celami ram zgodności, takich jak NIST i PCI DSS, wykazując silną kontrolę nad zarządzaniem certyfikatami.

- W połączeniu z SPF, DKIM i DMARC, CAA tworzy pełne spektrum ochrony dla bezpieczeństwa stron internetowych i poczty e-mail.

Rekord autoryzacji urzędu certyfikacji (CAA) to typ rekordu DNS, który pozwala właścicielom domen określić, które urzędy certyfikacji (CA) mogą wydawać certyfikaty SSL/TLS dla ich domeny. Mówiąc prościej, działa on jako mechanizm kontrolny, który ogranicza wydawanie certyfikatów do zaufanych dostawców, zmniejszając ryzyko wystąpienia nieautoryzowanych lub fałszywych certyfikatów.

Jeśli zastanawiasz się, czym jest rekord CAA, to w zasadzie jest to sposób na ochronę cyfrowej tożsamości Twojej domeny na poziomie DNS. Bez rekordu CAA każda zaufana organizacja certyfikująca może wydać certyfikat dla Twojej domeny, co może umożliwić podszywanie się lub nadużycia. Prawidłowo skonfigurowany rekord CAA wzmacnia wiarygodność witryny, zapobiega nieautoryzowanemu wydawaniu certyfikatów i stanowi ważny element strategii ochrony domeny.

Czym jest rekord CAA?

Rekord CAA to prosty wpis w DNS, który działa jak osobista, publiczna lista bramkarzy. Wyraźnie mówi światu: "Tylko te określone, wstępnie zatwierdzone urzędy certyfikacji mogą wydawać certyfikaty SSL/TLS dla mojej domeny".

Nie jest to tylko uprzejma sugestia; jest to obowiązkowa zasada dla urzędów certyfikacji, zgodnie z definicją zawartą w dokumencie CA/Browser Forum Wymagania podstawowe. Każdy urząd certyfikacji musi sprawdzić rekord CAA przed wydaniem certyfikatu, a jeśli nie jest autoryzowany, musi odmówić jego wydania.

Dlaczego CAA jest ważna?

W świecie bez hakerów polityka otwartych drzwi byłaby w porządku. Sieć to jednak tętniące życiem, chaotyczne miasto. Polityka otwartych drzwi, egzekwowana przez rejestr CAA, jest niezbędna z kilku powodów:

Zapobiega podszywaniu się pod inne osoby

Rekordy CAA powstrzymują nieautoryzowane urzędy certyfikacji przed wystawianiem fałszywych certyfikatów dla Twojej domeny, co pomaga blokować cyfrowym oszustom tworzenie przekonujących fałszywych witryn sklepowych obok Twojej.

Chroni Twoją reputację

Fałszywy certyfikat może zostać wykorzystany w atakach phishingowych lub "man-in-the-middle", łącząc zaufaną markę z działalnością przestępczą. Rejestr CAA jest pierwszą linią obrony przed takimi szkodami dla reputacji.

Egzekwuje Twoje standardy bezpieczeństwa

To Ty wybierasz, które urzędy certyfikacji spełniają Twoje standardy bezpieczeństwa i weryfikacji. CAA zapewnia, że nikt inny, ani zagrożony partner, ani nieuczciwy pracownik, ani sprytny atakujący, nie może ominąć Twojego wyboru.

To znak zgodności.

W przypadku organizacji przestrzegających rygorystycznych ram bezpieczeństwa, takich jak NIST lub PCI DSS, wykazanie kontroli nad wydawaniem certyfikatów jest nie tylko dobrą praktyką, ale często wymogiem.

Jak działa rekord CAA?

Gdy urząd certyfikacji otrzymuje żądanie certyfikatu dla Twojej domeny, sprawdza Twój DNS pod kątem rekordu CAA. Sam rekord jest jasną instrukcją, składającą się z trzech części: flagi, znacznika i wartości.

Rekord CAA jest zgodny z tą strukturą:

example.com. IN CAA <flag> <tag> <value>

Zazwyczaj flaga ma wartość 0, a wiele rekordów może współistnieć, po jednym dla każdej instrukcji autoryzacji.

- Flaga: Flaga jest zwykle ustawiona na 0. Jednak ustawienie jej na 128 ("krytyczna" flaga) instruuje urząd certyfikacji, aby odmówił wydania, jeśli nie rozpoznaje tagu, dodając kolejną warstwę bezpieczeństwa.

- Tag: Jest to konkretna instrukcja. Istnieją trzy główne polecenia:

- wydanie: Przyznaje urzędowi certyfikacji uprawnienia do wydawania standardowych certyfikatów.

- issuewild: Przyznaje uprawnienia dla wildcard certyfikatów (np, *.example.com). To uprawnienie może być przypisane do tego samego lub innego urzędu certyfikacji niż certyfikat issue tag.

- iodef: Jest to instrukcja "zgłoś incydent". Zapewnia adres e-mail, na który urząd certyfikacji może wysłać powiadomienie, jeśli ktoś próbował uzyskać od niego certyfikat bez autoryzacji.

- Wartość: Jest to nazwa autoryzowanego urzędu certyfikacji lub adres e-mail do raportowania.

| Składnia rekordu CAA | Co to oznacza |

|---|---|

| example.com. IN CAA 0 issue "digicert.com" | "Tylko DigiCert może wydawać standardowe przepustki dla tego miejsca". |

| example.com. IN CAA 0 issuewild "sectigo.com" | "Jeśli chodzi o przepustki z dziką kartą, na liście znajduje się tylko Sectigo". |

| example.com. IN CAA 0 iodef "mailto:[email protected]" | "Jeśli ktoś inny będzie próbował uzyskać przepustkę, należy natychmiast wysłać e-mail do kierownika ds. bezpieczeństwa". |

Typowe tagi CAA i ich funkcje

CAA używa konkretnych tagów, żeby kontrolować, jak urzędy certyfikacji mogą wydawać certyfikaty SSL/TLS dla Twojej domeny. Każdy tag ma inne przeznaczenie i pasuje do różnych scenariuszy certyfikacji:

-kwestia

Tag „issue” upoważnia określone urzędy certyfikacji do wydawania standardowych certyfikatów SSL/TLS dla Twojej domeny. Jest on używany, gdy chcesz wyraźnie zezwolić jednemu lub kilku zaufanym urzędom certyfikacji na wydawanie certyfikatów, a zablokować wszystkie inne.

-wydanie dzikie

Tag issuewild kontroluje, które urzędy certyfikacji mogą wydawać certyfikaty z symbolami wieloznacznymi dla Twojej domeny (na przykład *.example.com). Ten tag ma znaczenie tylko wtedy, gdy korzystasz z certyfikatów z symbolami wieloznacznymi i chcesz mieć oddzielną kontrolę nad ich wydawaniem.

-iodef

Tag iodef określa, gdzie urzędy certyfikacji powinny wysyłać raporty w przypadku nieautoryzowanej lub nieprawidłowej próby wydania certyfikatu. Raporty te są zazwyczaj wysyłane na adres e-mail lub adres URL, pomagając właścicielom domen wykrywać potencjalne nadużycia i reagować na nie.

Dzięki tym tagom właściciele domen mają znacznie większą kontrolę nad sposobem wydawania certyfikatów, a jednocześnie łatwiej jest wykryć próby nadużyć lub nieprawidłowej konfiguracji na wczesnym etapie, zanim przerodzą się one w coś poważniejszego.

Jak skonfigurować rekord CAA

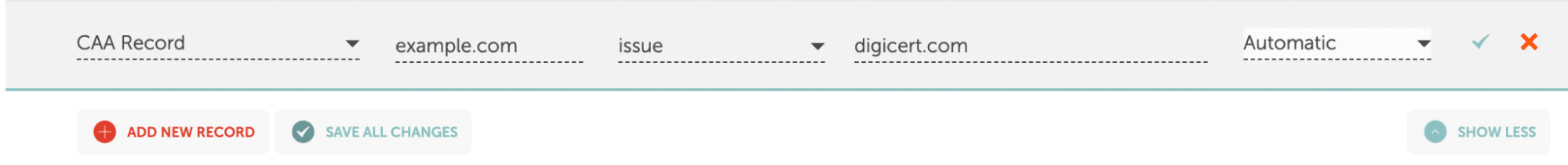

Konfiguracja rekordu CAA odbywa się w konsoli zarządzania DNS.

1. Wprowadź swój DNS: Zaloguj się do rejestratora domeny lub dostawcy DNS.

2. Opublikuj nową regułę: Znajdź obszar, aby dodać nowy rekord DNS.

3. Napisz instrukcję:

-

- Typ: CAA

- Host/Nazwa: Twoja domena (np, example.com)

- Tag: Wybierz wydanie, issuewildlub iodef.

- Wartość: Wprowadź nazwę domeny urzędu certyfikacji w cudzysłowie (np, "digicert.com").

- Flaga: Ustaw na 0.

4. Publikuj i weryfikuj: Zapisz rekord. Zmiany DNS mogą wymagać czasu, aby rozprzestrzenić się w Internecie. Użyj narzędzia online PowerDMARC CAA checker aby upewnić się, że polityka jest widoczna i poprawna.

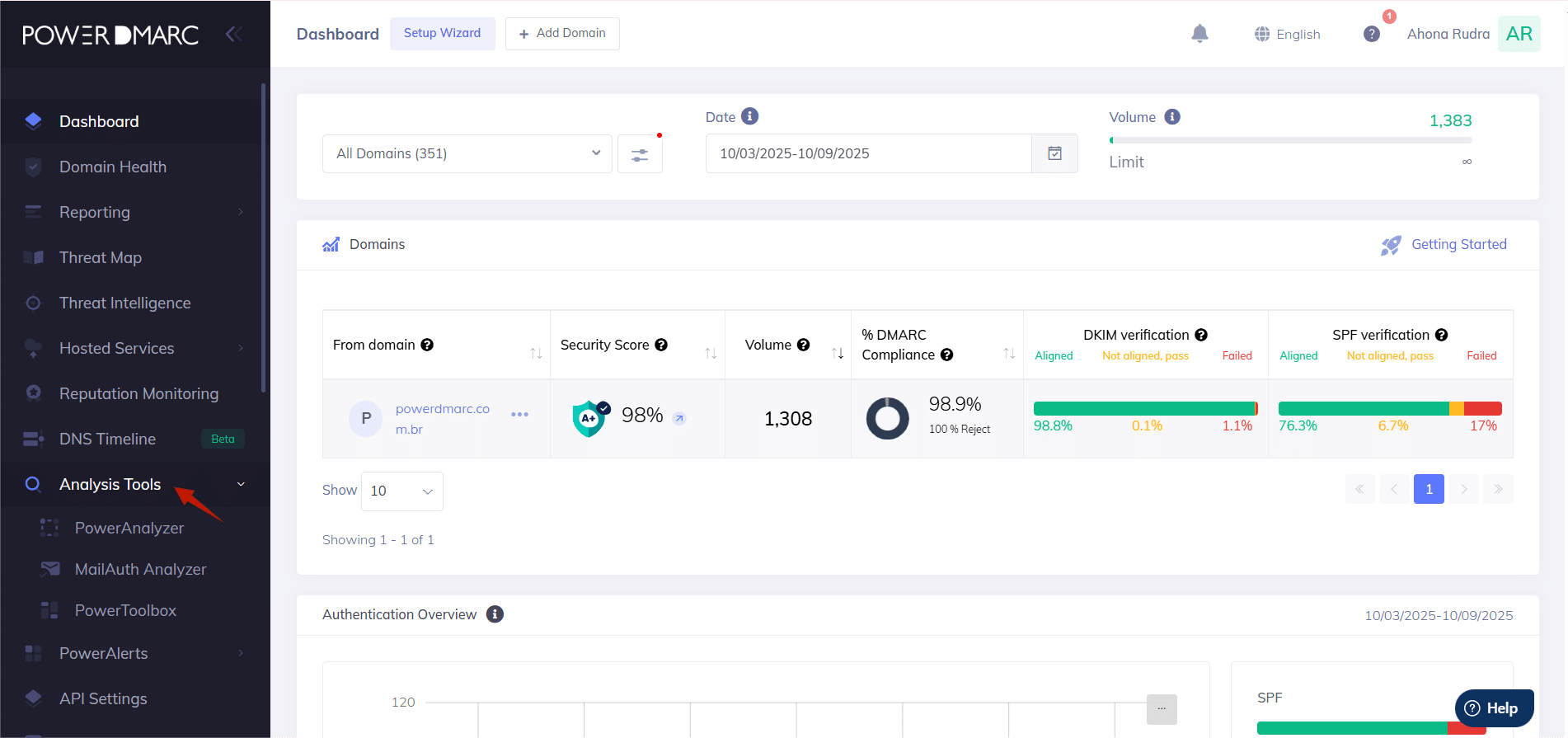

Jak PowerDMARC może pomóc

PowerDMARC Certification Authority Authorization Checker jest narzędziem używanym do sprawdzania własnej polityki drzwiowej. Jest to potężne, bezpłatne narzędzie zaprojektowane do natychmiastowej weryfikacji rekordów CAA i potwierdzenia, że tylko wybrane urzędy certyfikacji znajdują się na liście.

Krok 1: Zarejestruj się w PowerDMARC za darmo

Rejestracja daje dostęp do całego zestawu narzędzi DNS i uwierzytelniania poczty e-mail, aby zapewnić bezpieczeństwo domeny.

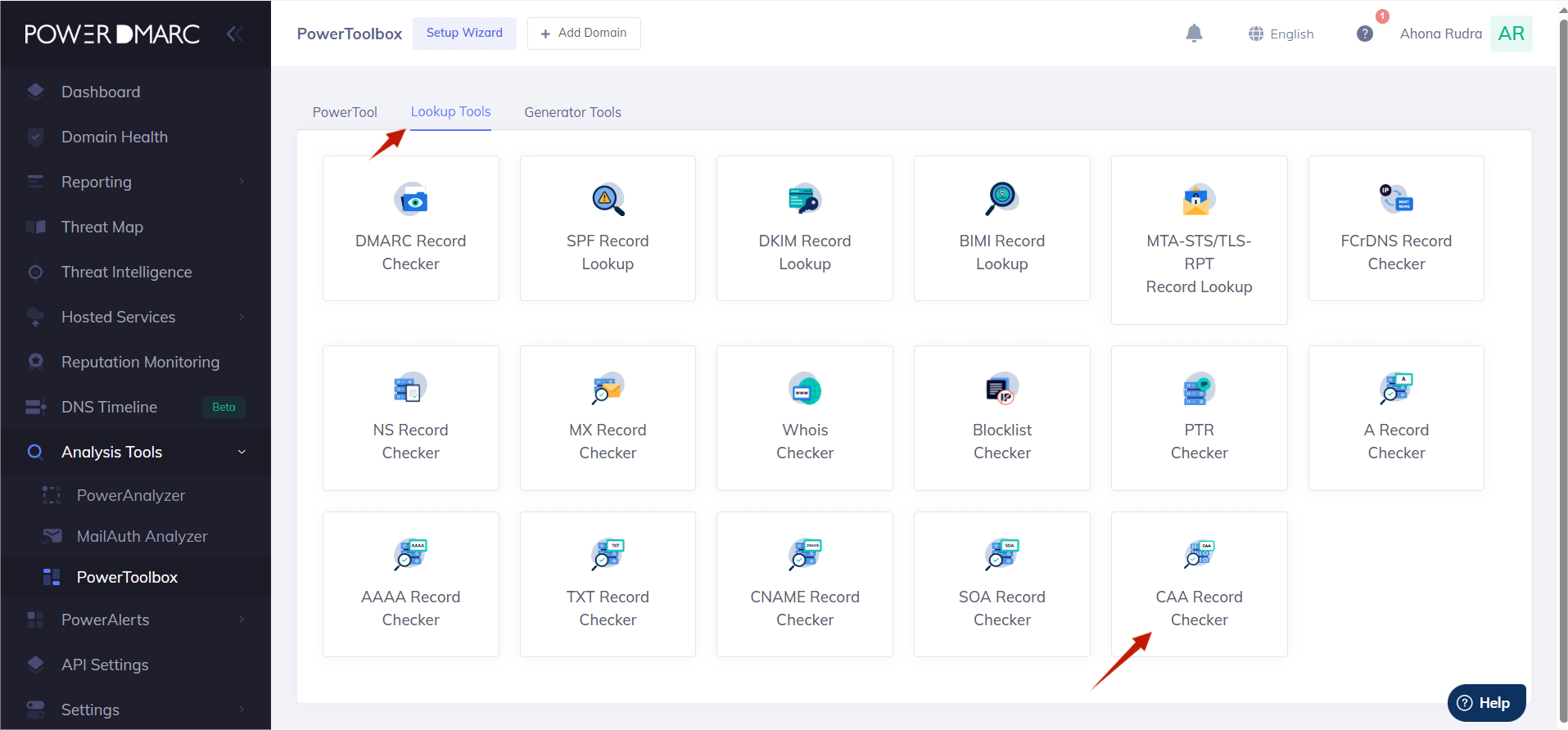

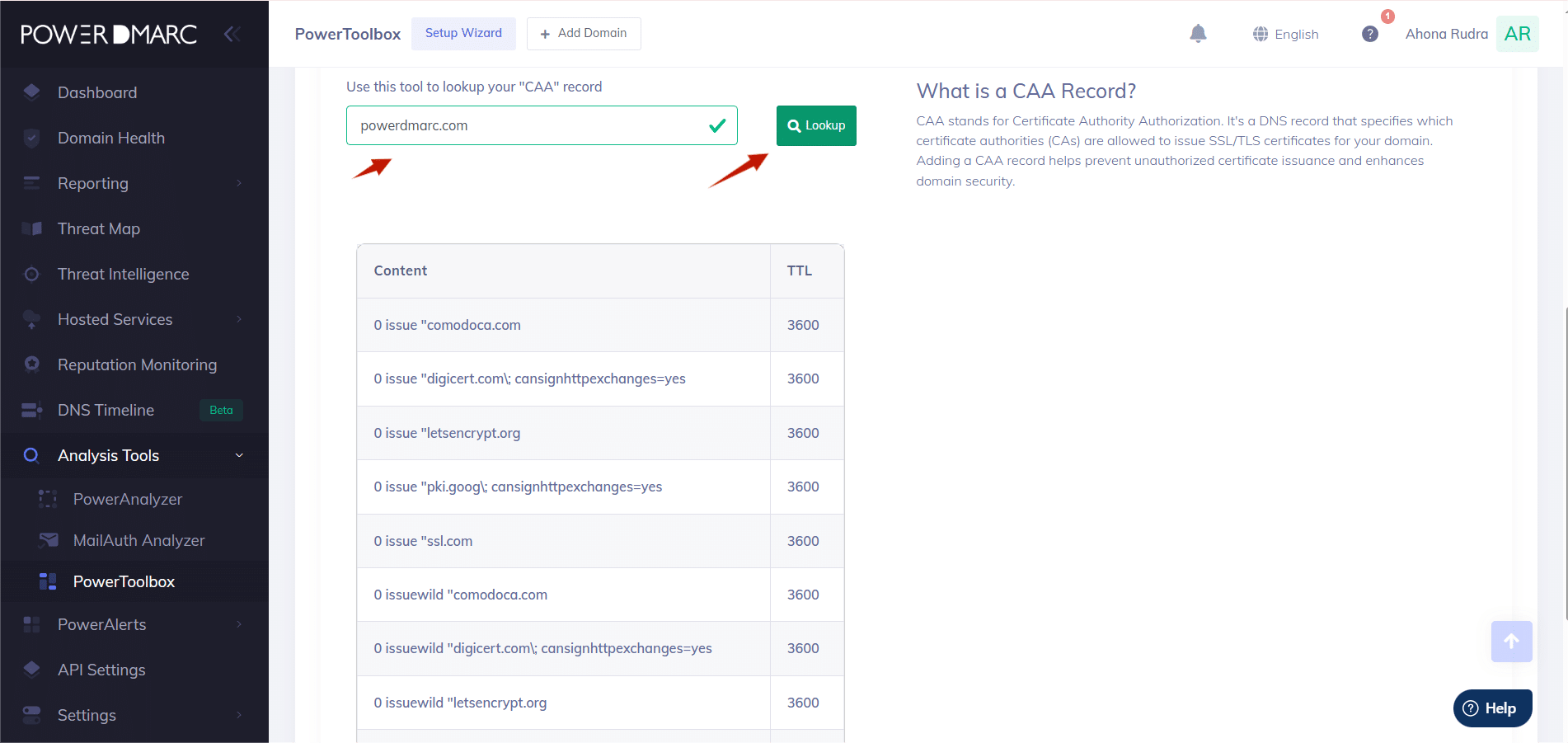

Krok 2: Przejdź do Analysis Tools > Lookup Tools > CAA Checker.

Z menu głównego przejdź do Narzędzi analitycznych. Narzędzie CAA Checker znajduje się w zakładce Narzędzia wyszukiwania.

Krok 3: Wprowadź nazwę domeny

Wprowadź domenę, którą chcesz sprawdzić (np, powerdmarc.com) do przybornika i kliknij przycisk "Wyszukaj".

Krok 4: Przejrzenie listy autoryzowanych użytkowników

Narzędzie natychmiast wyświetli zapytanie DNS i aktywną politykę CAA. Możesz przejrzeć autoryzowane urzędy certyfikacji i łatwo wykryć te, które nie powinny tam być. Narzędzie podświetla również TTL (Time to Live) dla każdego rekordu.

Krok 5: Napraw wszelkie problemy

Jeśli narzędzie do sprawdzania zaznaczy jakiekolwiek błędne konfiguracje lub nieautoryzowane wpisy, można użyć szczegółowych informacji, aby wrócić do dostawcy DNS i rozwiązać problemy.

Ważne: Dobry program do sprawdzania CAA pomoże zapobiec nieautoryzowanemu wydawaniu certyfikatów, zwiększyć bezpieczeństwo domeny, skutecznie identyfikować i rozwiązywać problemy z błędnymi konfiguracjami, a także zapewnić zgodność i lepsze zarządzanie certyfikatami SSL.

Błędy debiutantów, których należy unikać

- Literówki na liście: Nieprawidłowa pisownia nazwy urzędu certyfikacji ("digicert.co" zamiast "digicert.com") spowoduje ich całkowite zablokowanie.

- Zapominanie o raporcie iodef: Niepoinformowanie bramkarza o miejscu wysyłania raportów o incydentach oznacza, że nigdy nie dowiesz się, czy ktoś testuje Twoje zabezpieczenia.

- Zasady "jeden rozmiar dla wszystkich": Jeśli używasz jednego urzędu certyfikacji dla standardowych domen i innego dla symboli wieloznacznych, potrzebujesz dwóch oddzielnych rekordów (issue i issuewild).

Kiedy należy używać rekordu CAA

Rekord CAA jest zdecydowanie zalecany dla każdej domeny korzystającej z certyfikatów SSL/TLS, zwłaszcza gdy niewłaściwe użycie certyfikatu może prowadzić do problemów związanych z bezpieczeństwem, zaufaniem lub zgodnością. Poprzez ograniczenie liczby urzędów certyfikacji, które mogą wydawać certyfikaty dla Twojej domeny, CAA zmniejsza ryzyko nieautoryzowanego lub przypadkowego wydania certyfikatu.

CAA ma szczególne znaczenie dla przedsiębiorstw zarządzających wieloma domenami lub subdomenami, firm zajmujących się handlem elektronicznym, które przetwarzają poufne dane klientów, oraz organizacji prowadzących strony internetowe przeznaczone dla klientów, gdzie zaufanie ma kluczowe znaczenie. Jest również bardzo cenne dla firm współpracujących z wieloma zespołami lub dostawcami, gdzie zarządzanie certyfikatami może być rozproszone i trudniejsze do centralnego kontrolowania.

Kontrola autoryzacji CA staje się niezbędna w środowiskach, w których naruszenie lub niewłaściwe wydanie certyfikatu może umożliwić podszywanie się, ataki typu „man-in-the-middle” lub szkody dla marki. Nawet mniejsze organizacje i strony internetowe zawierające informacje mogą skorzystać na egzekwowaniu ograniczeń CAA, ponieważ każda domena korzystająca z protokołu SSL opiera się na integralności certyfikatu. Wdrożenie rekordu CAA zapewnia dodatkową warstwę kontroli i widoczności, która wzmacnia ogólne bezpieczeństwo domeny niezależnie od wielkości organizacji.

Wniosek

Przejmij pełną kontrolę nad tym, kto wydaje certyfikaty SSL/TLS dla Twojej domeny. Rekord CAA działa jak autoryzowana lista zatwierdzonych urzędów certyfikacji i blokuje każdemu innemu możliwość utworzenia certyfikatu w Twoim imieniu.

Jest to świetna obrona przed phishingiem i atakami podszywania się pod markę, które mogą podważyć zaufanie klientów. Jednak samo utworzenie rekordu nie wystarczy. Aby upewnić się, że działa on prawidłowo, konieczna jest regularna weryfikacja. PowerDMARC zapewnia narzędzia eksperckie potrzebne nie tylko do sprawdzenia konfiguracji CAA, ale także do wdrożenia kompletnej, wielowarstwowej obrony, która integruje bezpieczeństwo stron internetowych i poczty elektronicznej.

Nie pozostawiaj procesu wydawania certyfikatów przypadkowi. Zarejestruj się w PowerDMARC już dziś, aby skorzystać z naszego bezpłatnego narzędzia CAA Checker, zweryfikować stan bezpieczeństwa i uzyskać pełną widoczność i kontrolę nad protokołami uwierzytelniania domeny.

Często zadawane pytania (FAQ)

Co robi rekord CAA?

Rekord CAA to publiczna polityka w systemie DNS, która określa, które konkretne urzędy certyfikacji mogą wydawać certyfikaty SSL/TLS dla danej domeny.

Czy potrzebuję rekordu CAA dla mojej domeny?

Nie, nie jest on obowiązkowy do funkcjonowania strony internetowej. Jednak bez niego każdy urząd certyfikacji może wydać certyfikat dla domeny, jeśli żądanie przejdzie pomyślnie weryfikację. Stwarza to potencjalne zagrożenie bezpieczeństwa.

Czy mogę mieć wiele rekordów CAA?

Oczywiście. Jeśli korzystasz z więcej niż jednego urzędu certyfikacji, po prostu utwórz oddzielny rekord CAA dla każdego autoryzowanego dostawcy.

Co się stanie, jeśli nie ustanowię rekordu CAA?

Jeśli nie masz rekordu CAA, zasadniczo mówisz światu, że nie masz preferencji. Oznacza to, że każdy z setek urzędów certyfikacji może wydać certyfikat dla Twojej domeny, co znacznie zwiększa powierzchnię potencjalnego błędnego wydania, zarówno przypadkowego, jak i złośliwego.

- Czy program Windows Defender wystarczy do zapewnienia bezpieczeństwa w małej firmie? - 14 maja 2026 r.

- DMARCbis – co się zmienia i jak się przygotować - 16 kwietnia 2026 r.

- Nieprawidłowy format numeru seryjnego SOA: przyczyny i sposoby rozwiązania - 13 kwietnia 2026 r.