Blog de autenticación de correo electrónico de PowerDMARC - Lea las últimas noticias y actualizaciones

¿Cómo gestiona Microsoft 365 los correos electrónicos entrantes en los que falla DMARC?

BlogsLa plataforma de correo electrónico Microsoft 365 evita el bloqueo de correos electrónicos legítimos al no rechazar los correos electrónicos que no superan las comprobaciones DMARC, incluso con una política DMARC configurada como "p=reject".

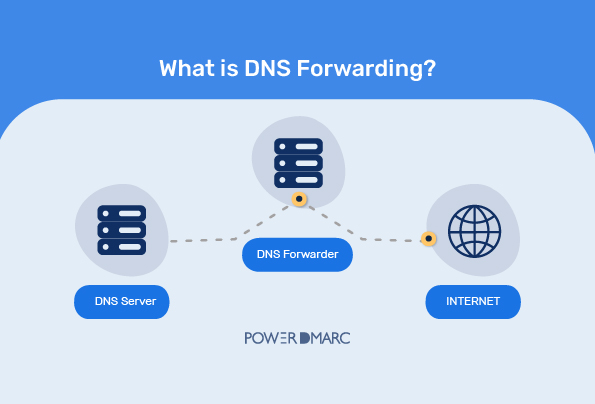

¿Qué es el reenvío DNS?

BlogsEl reenvío DNS se utiliza si sus usuarios solicitan su nombre de dominio pero su servidor DNS no puede encontrar la dirección IP correspondiente en la caché.

Tipos de violaciones de la ciberseguridad

BlogsSi conoce los tipos de violaciones de la ciberseguridad, le resultará más fácil tomar las precauciones necesarias para proteger los datos y la red de su organización.

¿Cuándo se inventó el correo electrónico? Breve historia del correo electrónico

Blogs¿Cuándo se inventó el correo electrónico? Los primeros correos electrónicos fueron enviados por Ray Tomlinson en 1971. Aquí empieza la historia del correo electrónico.

¿Qué es un ataque a la cola?

BlogsUn "ataque de seguimiento" es una forma de ingeniería social que hace hincapié en los elementos físicos frente a los virtuales.

¿Cómo leer las cabeceras de los correos electrónicos?

BlogsPara leer las cabeceras de los correos electrónicos es necesario ver los mensajes originales en el buzón o utilizar una herramienta en línea.

¿Qué es la suplantación de dominio?

BlogsLa suplantación de dominios se produce cuando se utiliza un nombre de dominio para hacerse pasar por otro nombre de dominio.

¿Qué es un analizador de cabeceras de correo electrónico?

BlogsUn analizador de cabeceras de correo electrónico es una herramienta que puede ayudarle a analizar las cabeceras de un mensaje de correo electrónico específico.

La vida después de P=Rechazo

BlogsLa vida después de p=reject en tu política de seguridad DMARC determina la fuerza general de la postura de seguridad del correo electrónico de su dominio.

Amenazas a la seguridad de los soportes extraíbles

BlogsLas amenazas a los soportes extraíbles pueden provocar fugas y pérdidas de datos a gran escala, e imponer graves daños a la reputación.