PowerDMARCs E-Mail-Authentifizierungs-Blog - Lesen Sie die neuesten Nachrichten und Updates

Wie behandelt Microsoft 365 eingehende E-Mails, die DMARC nicht bestehen?

BlogsDie Microsoft 365-E-Mail-Plattform vermeidet die Blockierung legitimer E-Mails, indem sie E-Mails, die DMARC-Prüfungen nicht bestehen, nicht zurückweist, selbst wenn eine DMARC-Richtlinie auf "p=reject" eingestellt ist.

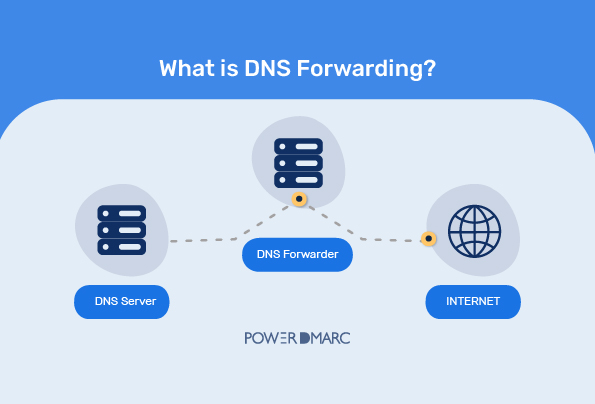

Was ist DNS-Weiterleitung?

BlogsDie DNS-Weiterleitung wird verwendet, wenn Ihre Benutzer Ihren Domänennamen anfordern, ihr DNS-Server die entsprechende IP-Adresse aber nicht im Cache finden kann.

Arten von Verstößen gegen die Cybersicherheit

BlogsWenn Sie die Arten von Cyber-Sicherheitsverletzungen kennen, ist es einfacher, die notwendigen Vorkehrungen zum Schutz der Daten und des Netzwerks Ihres Unternehmens zu treffen.

Wann wurde die E-Mail erfunden? Eine kurze Geschichte der E-Mail

BlogsWann wurde die E-Mail erfunden? Die ersten E-Mails wurden 1971 von Ray Tomlinson verschickt. Hier beginnt die Geschichte der E-Mail.

Was ist eine Tailgating-Attacke?

BlogsEin "Tailgating-Angriff" ist eine Form des Social Engineering, bei der physische Elemente gegenüber virtuellen betont werden.

Wie liest man E-Mail-Kopfzeilen?

BlogsUm E-Mail-Kopfzeilen zu lesen, müssen Sie die Originalnachrichten in Ihrem Postfach anzeigen oder ein Online-Tool verwenden.

Was ist Domain-Impersonation?

BlogsDomänen-Identität liegt vor, wenn ein Domänenname verwendet wird, um sich als ein anderer Domänenname auszugeben.

Was ist ein E-Mail-Header-Parser?

BlogsEin E-Mail-Header-Parser ist ein Tool, das Ihnen helfen kann, die E-Mail-Header einer bestimmten E-Mail-Nachricht zu analysieren.

Leben nach P=Ablehnen

BlogsDas Leben nach p=reject in Ihrer DMARC-Sicherheitsrichtlinie bestimmt die Gesamtstärke der E-Mail-Sicherheitsvorkehrungen ihrer Domäne.

Sicherheitsbedrohungen für Wechselmedien

BlogsBedrohungen durch Wechseldatenträger können zu Datenlecks und -verlusten großen Ausmaßes führen und dem Ruf schweren Schaden zufügen.