Wichtigste Erkenntnisse

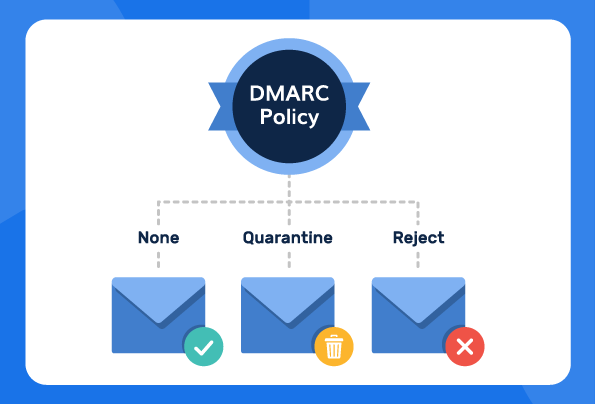

- Eine DMARC-Richtlinie legt fest, wie empfangende Mailserver mit E-Mails umgehen sollen, die die DMARC-Authentifizierung nicht bestehen – keine Aktion, Quarantäne oder Ablehnung.

- Es gibt drei DMARC-Richtlinienoptionen: p=none (nur überwachen), p=quarantine (in den Spam-Ordner verschieben) und p=reject (vollständig blockieren).

- p=none sammelt zwar Daten, bietet aber keinerlei Schutz; Angreifer können Ihre Domain weiterhin ungehindert fälschen.

- Bevor Sie „p=reject“ aktivieren, müssen Sie sicherstellen, dass alle legitimen E-Mail-Quellen auf der Whitelist stehen, um zu verhindern, dass gültige E-Mails blockiert werden.

- DMARC setzt voraus, dass SPF und/oder DKIM mindestens 48 Stunden vor der Konfiguration eingerichtet werden.

- DMARC-Gesamt- und Forensikberichte sind unerlässlich, um Ihren E-Mail-Verkehr zu verstehen und sicher zur Durchsetzung überzugehen.

- Große Anbieter wie Google und Yahoo verlangen mittlerweile von Massenversendern die Einhaltung von DMARC.

- Eine DMARC-Verwaltungslösung wie PowerDMARC kann die Einrichtung automatisieren, die Berichterstellung vereinfachen und den Weg zur vollständigen Durchsetzung beschleunigen.

E-Mail-Betrug ist eine der hartnäckigsten und schädlichsten Cyberbedrohungen, denen Unternehmen heute ausgesetzt sind. Laut dem Verizon Data Breach Investigations Reportbleibt Phishing eine der Hauptursachen für Datenlecks, und die meisten Angriffe beginnen mit einer gefälschten E-Mail-Domain.

Eine DMARC-Richtlinie ist Ihre erste Verteidigungslinie. Definiert unter RFC 7489definiert, ist DMARC (Domain-based Message Authentication, Reporting, and Conformance) ein E-Mail-Authentifizierungsprotokoll, das empfangenden Mailservern mitteilt, wie sie vorgehen sollen, wenn eine E-Mail die Authentifizierungsprüfungen nicht besteht. Ohne DMARC können Angreifer sich ungehindert als Ihre Domain ausgeben, um Ihre Kunden, Mitarbeiter und Partner anzugreifen.

In diesem Leitfaden wird erläutert, was eine DMARC-Richtlinie ist, welche drei Richtlinienoptionen es gibt, wie man eine solche Richtlinie korrekt implementiert und durchsetzt und wie man die gängigen Fallstricke vermeidet, die dazu führen, dass die meisten Unternehmen ungeschützt bleiben.

Was ist eine DMARC-Richtlinie?

Eine DMARC-Richtlinie ist eine Reihe von Anweisungen, die in Ihrem DNS veröffentlicht werden und den empfangenden Mail-Servern mitteilen, wie sie mit E-Mails umgehen sollen, die die DMARC-Authentifizierung nicht bestehen. Einfach ausgedrückt handelt es sich um die Durchsetzungsebene des DMARC-Protokolls, die über das Schicksal jeder nicht authentifizierten Nachricht entscheidet, die vorgibt, von Ihrer Domain zu stammen.

Ohne eine DMARC-Richtlinie ist Ihre E-Mail-Domain praktisch eine offene Tür. Cyberkriminelle können betrügerische E-Mails versenden, die scheinbar von Ihrem Unternehmen stammen, und Ihre Kunden und Mitarbeiter mit Phishing-Angriffen ins Visier nehmen.

| Maithams Tipp: Beginnen Sie immer mit p=none und überprüfen Sie DMARC-Berichte mindestens 30 Tage lang, bevor du zu einer strengeren Durchsetzung übergehst. Dies minimiert das Risiko einer Beeinträchtigung des legitimen E-Mail-Verkehrs. |

Wie funktioniert eine DMARC-Richtlinie?

Eine DMARC-Richtlinie gibt empfangenden Mailservern klare Vorgaben, wie sie vorgehen sollen, wenn eine E-Mail die DMARC-Authentifizierung nicht besteht. Hier wird genau beschrieben, wie dieser Prozess vom Absender bis zum Posteingang abläuft.

Der Authentifizierungsablauf Schritt für Schritt:

- Ein E-Mail-Absender versendet eine Nachricht, die vorgibt, von Ihrer Domain zu stammen.

- Der empfangende Mailserver führt SPF- und DKIM -Authentifizierungsprüfungen für die Nachricht durch.

- Wenn die Nachricht beide Prüfungen besteht und die Domain mit dem „From“-Header übereinstimmt, besteht sie die DMARC-Authentifizierung und landet im Posteingang des Empfängers.

- Wenn die Nachricht die DMARC-Prüfung nicht besteht, liest der Server Ihren DMARC-Eintrag aus Ihren DNS-Einträgen aus.

- Basierend auf Ihrer veröffentlichten DMARC-Richtlinie leitet der Server die nicht authentifizierte Nachricht weiter, stellt sie unter Quarantäne oder lehnt sie ab.

- Der empfangende Server sendet zusammengefasste DMARC-Berichte an die in Ihrem DMARC-Eintrag angegebene Adresse zurück.

DMARC überprüft außerdem, ob die authentifizierte Domain mit der Domain im „From“-Header übereinstimmt. Dies wird als Identifikationsabgleich bezeichnet und schließt die Sicherheitslücke, die es Angreifern ermöglicht, mithilfe einer ähnlich klingenden Domain grundlegende E-Mail-Authentifizierungsprüfungen zu umgehen.

Ohne Abgleich könnte ein Angreifer die SPF-Regeln für eine Domain umgehen und gleichzeitig in der Absenderadresse, die Ihre Empfänger tatsächlich sehen, eine völlig andere Domain vortäuschen.

Bevor Sie DMARC konfigurieren

Bevor Sie Ihren DMARC-Eintrag einrichten, müssen SPF und/oder DKIM bereits seit mindestens 48 Stunden eingerichtet und aktiv sein. Sind diese nicht vorhanden, kann Ihre DMARC-Richtlinie keine Validierung vornehmen.

Es lohnt sich auch, zu verstehen, , wie DNS funktioniert , bevor Sie mit der Veröffentlichung von Einträgen beginnen, da falsch konfigurierte DNS-TXT-Einträge eine der häufigsten Ursachen für DMARC-Fehler sind.

Lesetipp: E-Mail-Phishing und DMARC-Statistiken: Sicherheitstrends 2026

Die 3 DMARC-Richtlinienoptionen

Es gibt drei Richtlinienoptionen: p=none, p=quarantine und p=reject. Jede steht für eine andere Stufe der DMARC-Durchsetzung. Die Wahl der richtigen Option zum richtigen Zeitpunkt ist das, was Unternehmen, die wirklich geschützt sind, von denen unterscheidet, die nur glauben, sie seien es.

1. p=keine

„p=none“ ist die lockerste DMARC-Richtlinienoption. Sie weist empfangende Server an, bei E-Mails, die die DMARC-Authentifizierung nicht bestehen, keine Maßnahmen zu ergreifen. Jede Nachricht, unabhängig davon, ob sie die Authentifizierung besteht oder nicht, wird wie gewohnt in den Posteingang des Empfängers zugestellt. Nichts wird blockiert, nichts wird als verdächtig markiert.

Seine einzige Aufgabe besteht darin, DMARC-Gesamtberichtezu erstellen, damit Sie sehen können, wer E-Mails im Namen Ihrer Domain versendet, wie viele Nachrichten die Authentifizierung bestehen oder nicht bestehen und welche IP-Adressen möglicherweise Ihre Domain fälschen.

p=none bietet keinerlei Schutz vor E-Mail-Spoofing, da:

- Unerwünschte E-Mails werden weiterhin zugestellt

- Betrügerische Nachrichten landen immer noch in den Posteingängen

- Angreifer können Ihre Domain nach Belieben nutzen

Das ist der richtige Ausgangspunkt, aber kein Endziel. Die meisten Unternehmen kommen nie über „p=none“ hinaus und bleiben so völlig ungeschützt. Wenn Ihre DMARC-Richtlinie nicht über den Überwachungsmodus hinaus nicht aktiviert ist, ist Ihre Domain nach wie vor völlig ungeschützt.

2. p = Quarantäne

p=quarantine ist die vorläufige Durchsetzungsrichtlinie. Sie weist den empfangenden Mailserver an, Nachrichten, bei denen die Authentifizierung fehlschlägt, mit Vorsicht zu behandeln und sie statt in den Posteingang in den Spam- oder Junk-Ordner des Empfängers umzuleiten.

E-Mails, die die DMARC-Authentifizierung bestehen, sind davon völlig unberührt. Nur nicht authentifizierte Nachrichten werden als verdächtig eingestuft und aus dem Posteingang entfernt.

Die Quarantäne-Richtlinie bietet Ihnen eine aktive Durchsetzung und gleichzeitig ein Sicherheitsnetz. Wenn eine legitime E-Mail-Quelle falsch konfiguriert wurde und DMARC-Prüfungen nicht mehr besteht, landet sie im Spam-Ordner, anstatt sofort abgelehnt zu werden. Sie können das Problem erkennen, beheben und so Störungen Ihres E-Mail-Verkehrs vermeiden.

Sie sollten erst dann auf „p=quarantine“ umstellen, nachdem Sie Ihre DMARC-Berichte gründlich analysiert und sich vergewissert haben, dass alle bekannten legitimen Absender ordnungsgemäß authentifiziert sind.

3. p = ablehnen

„p=reject“ ist die strengste DMARC-Richtlinie und gilt als Goldstandard für E-Mail-Sicherheit. Sie weist empfangende Server an, nicht authentifizierte Nachrichten vollständig zurückzuweisen. Betrügerische E-Mails gelangen weder in den Posteingang noch in den Spam-Ordner oder an irgendeinen anderen Ort.

Vollständige p=reject-Stops Domain-Spoofing Angriffe im Keim, schützt den Ruf Ihrer Marke und signalisiert E-Mail-Anbietern, dass Ihre Domain vertrauenswürdig ist, was die Zustellbarkeit Ihrer legitimen E-Mails verbessern kann.

Allerdings ist „p=reject“ gnadenlos. Alle E-Mails von legitimen Absendern, die vor der Umstellung auf diese Richtlinie nicht ordnungsgemäß authentifiziert wurden, werden zurückgewiesen. Sie müssen sicherstellen, dass alle legitimen Absender auf der Whitelist stehen und die DMARC-Authentifizierung bestehen, bevor Sie diese Umstellung vornehmen.

DMARC-Richtlinie richtig einrichten mit PowerDMARC!

|

Weitere DMARC-Richtlinien-Tags, die Sie kennen sollten

Der p=Tag steht zwar meist im Mittelpunkt der Aufmerksamkeit, doch ein DMARC-Eintrag enthält noch mehrere andere Richtlinieneinstellungen, die sich direkt auf das Verhalten Ihrer Richtlinie auswirken. Das Ignorieren dieser Einstellungen ist einer der Gründe, warum Unternehmen selbst nach der Veröffentlichung eines DMARC-Eintrags Lücken in ihrem Schutz haben.

sp= (Richtlinie für Subdomains)

Das sp= -Tag legt fest, wie sich Ihre DMARC-Richtlinie auf Subdomains auswirkt. Wenn Sie eine Richtlinie für Ihre Root-Domain festgelegt haben, aber sp= weg, übernehmen Ihre Subdomains standardmäßig die Richtlinie der Root-Domain. In den meisten Fällen ist das in Ordnung, aber wenn Sie für Subdomains eine andere Durchsetzungsstufe anwenden möchten, müssen Sie dies explizit festlegen.

Wenn sich Ihre Root-Domain beispielsweise auf „p=reject“ befindet, eine Subdomain jedoch noch nicht für die vollständige Durchsetzung bereit ist, können Sie „sp=quarantine“ festlegen, um dort eine weniger strenge Richtlinie anzuwenden.

pct= (Prozent-Tag)

Das Tag „pct=“ teilt den empfangenden Servern mit, auf wie viel Prozent der fehlgeschlagenen Nachrichten Ihre Richtlinie angewendet werden soll. Wird es weggelassen, beträgt der Standardwert 100. Dieses Tag ist besonders nützlich während des Übergangs von „p=quarantine“ zu „p=reject“.

Anstatt den Schalter für den gesamten Datenverkehr auf einmal umzulegen, können Sie mit pct=10 oder pct=25 beginnen und den Wert schrittweise erhöhen, während Sie Ihre Berichte im Auge behalten.

adkim= und aspf= (Ausrichtungsmodi)

Diese beiden Tags legen fest, wie streng DMARC die Domänenübereinstimmung für DKIM und SPF . Die beiden Optionen sind „r“ (relaxed) und „s“ (strict). Bei einer lockeren Übereinstimmung ist eine Übereinstimmung auf Subdomain-Ebene zulässig, was bedeutet, dass „mail.yourdomain.com“ die Übereinstimmungsprüfung für „yourdomain.com“ bestehen würde.

Eine strenge Ausrichtung erfordert eine exakte Übereinstimmung. Die meisten Organisationen sollten eine lockere Ausrichtung verwenden, die standardmäßig gilt, wenn diese Tags weggelassen werden.

fo= (Optionen zur Fehlermeldung)

Das fo=Tag steuert, wann DMARC-Forensikberichte erstellt werden. Der Standardwert ist 0, was bedeutet, dass ein Bericht nur gesendet wird, wenn sowohl SPF als auch DKIM fehlschlagen. Bei der Einstellung fo=1 wird ein Bericht gesendet, sobald entweder SPF oder DKIM fehlschlägt.

Durch die Einstellung „fo=s“ oder „fo=d“ werden Berichte erstellt, die sich jeweils auf SPF- oder DKIM-Fehler beziehen. Für einen besseren Überblick bei der Fehlerbehebung ist die Einstellung „fo=1“ am nützlichsten.

Hier sind die Gründe, warum über 10.000 Kunden PowerDMARC vertrauen

- Deutliche Reduzierung von Spoofing-Versuchen und unbefugten E-Mails

- Schnelleres Onboarding + automatisierte Authentifizierungsverwaltung

- Echtzeit-Bedrohungsinformationen und -Berichte über Domänen hinweg

- Bessere E-Mail-Zustellungsraten dank strikter DMARC-Durchsetzung

Die ersten 15 Tage gehen auf unsere Kosten.

Melden Sie sich für eine kostenlose Testversion anVergleich der DMARC-Richtlinien: p=none vs. p=quarantine vs. p=reject

Die Wahl zwischen den drei DMARC-Richtlinienoptionen fällt leichter, wenn man sie nebeneinander sieht. Nutzen Sie dies als Kurzübersicht, wenn Sie entscheiden, welche Richtlinie zu Ihrer aktuellen Phase der DMARC-Implementierung.

| Merkmal | p=kein | p=Quarantäne | p=ablehnen |

|---|---|---|---|

| Maßnahmen bei fehlgeschlagenen Nachrichten | Wird wie gewohnt geliefert | In den Spam-/Junk-Ordner verschoben | Abgelehnt und blockiert |

| Schutz vor Spoofing | Keine | Teilweise | Vollständig |

| Erstellt DMARC-Berichte | Ja | Ja | Ja |

| Störungsrisiko | Keine | Niedrig | Hoch, wenn falsch konfiguriert |

| Empfohlener Anwendungsfall | Anfängliche Überwachung | Übergangsregelung | Vollständige Durchsetzung |

| Auswirkungen auf legitime E-Mails | Keine Auswirkungen | Kann falsch konfigurierte Absender erkennen | Blockiert falsch konfigurierte Absender |

| Signal zur Platzierung im Posteingang | Neutral | Signal für mäßiges Vertrauen | Starkes Vertrauenssignal |

| Geeignet für Massenversender (Google/Yahoo) | Mindestanforderung | Teilweise Einhaltung | Vollständige Einhaltung |

Die meisten Organisationen sollten dies als schrittweisen Prozess betrachten: Beginnen Sie mit „p=none“, analysieren Sie Ihre DMARC-Berichte, beheben Sie Fehlkonfigurationen, wechseln Sie zu „p=quarantine“ und stellen Sie schließlich auf „p=reject“ um, sobald alle legitimen E-Mail-Quellen verifiziert sind.

Wie man von „p=none“ zu „p=reject“ wechselt

Der Übergang von „p=none“ zur vollständigen Durchsetzung der DMARC-Richtlinien ist ein schrittweiser Prozess, der in jeder Phase eine sorgfältige Analyse Ihrer Berichte erfordert. Eine überstürzte Umstellung ist der häufigste Grund dafür, dass legitime E-Mails blockiert werden.

Schritt 1: Veröffentlichen Sie einen Datensatz mit „p=none“ und beginnen Sie mit der Datenerfassung

Veröffentlichen Sie zunächst einen DMARC-Eintrag mit „p=none“ und einer gültigen „rua=“-Adresse. Damit befinden Sie sich im Überwachungsmodus.

Alle E-Mail-Nachrichten werden weiterhin wie gewohnt versendet, doch Sie erhalten nun DMARC-Gesamtberichte, aus denen hervorgeht, wer von Ihrer Domain aus E-Mails versendet, welche Nachrichten die Authentifizierung bestehen oder nicht bestehen und welche IP-Adressen daran beteiligt sind.

Schritt 2: Analysieren Sie Ihre DMARC-Gesamtberichte

Die Rohdatenberichte werden als XML-Dateien bereitgestellt und lassen sich manuell nur schwer lesen. Verwenden Sie einen DMARC-Berichtsanalysator , um sie in übersichtliche Dashboards umzuwandeln.

Achten Sie auf alle legitimen E-Mail-Absender, die von Ihrer Domain aus versenden, auf IP-Adressen, die unerwartet die DMARC-Prüfung nicht bestehen, auf SPF- und DKIM-Abgleichfehler bei bekannten legitimen Absendern sowie auf unbefugte Absender, die versuchen, Ihre Domain zu fälschen.

Beobachten Sie diese DMARC-Authentifizierungsergebnisse mindestens zwei bis vier Wochen lang, bevor Sie Änderungen an den Richtlinien vornehmen. Mit den Übersichtsberichten von PowerDMARC lassen sich diese Trends im Zeitverlauf leicht nachverfolgen.

Schritt 3: SPF- und DKIM-Fehler beheben

Untersuchen Sie bei jeder legitimen E-Mail-Quelle, die die DMARC-Prüfung nicht besteht, die Ursache und beheben Sie diese. Zu den gängigen Abhilfemaßnahmen gehören das Hinzufügen fehlender IP-Adressen zu Ihrem SPF-Eintrag, die Einrichtung der DKIM-Signatur für E-Mail-Dienste von Drittanbietern sowie die Korrektur von Konfigurationsfehlern bei weitergeleiteten E-Mail-Strömen.

Regelmäßige Überprüfungen der DMARC-Berichte helfen Ihnen, diese Probleme zu erkennen, bevor sie zu Zustellungsproblemen führen.

Schritt 4: Alle legitimen Absender auf die Whitelist setzen

Bevor eine Durchsetzungsrichtlinie angewendet wird, muss jede legitime E-Mail-Quelle die DMARC-Authentifizierung durchgängig bestehen. Fehlt in dieser Phase auch nur ein Absender, kann dies dazu führen, dass diese E-Mails abgelehnt werden, sobald Sie „p=reject“ durchsetzen.

Schritt 5: Verschieben Sie p=quarantine auf 10 bis 25 Prozent

Verwenden Sie das Tag „pct=“, um Ihre neue Richtlinie zunächst auf einen bestimmten Prozentsatz der fehlerhaften Nachrichten anzuwenden. Beginnen Sie mit „p=quarantine“ bei „pct=25“ und beobachten Sie Ihre Berichte genau.

Wenn legitime E-Mails im Spam-Ordner landen, gibt es einen Absender, bei dem noch etwas nachgebessert werden muss, bevor Sie fortfahren können.

Schritt 6: Skalieren Sie p=Quarantäne auf 100 Prozent

Sobald Sie sicher sind, dass die fehlgeschlagenen Nachrichten bei 25 Prozent tatsächlich nicht autorisiert sind, erhöhen Sie den Prozentsatz auf 100 und setzen Sie die Überwachung fort.

Schritt 7: Zu p=reject wechseln

Sobald „p=quarantine“ einwandfrei zu 100 Prozent läuft und keine legitimen E-Mails mehr abgefangen werden, können Sie zur vollständigen Durchsetzung übergehen. Alle nicht authentifizierten Nachrichten werden nun vor der Zustellung blockiert.

PowerDMARCs gehosteter DMARC-Dienst kann diesen gesamten Übergang für Sie verwalten und Richtlinienaktualisierungen automatisieren, ohne dass bei jedem Schritt manuelle DNS-Änderungen erforderlich sind.

DMARC-Berichterstattung: Aggregierte Berichte vs. forensische Berichte

Mit DMARC-Berichten verwandeln Sie Ihre Richtlinien in ein aktives Informationsinstrument. Ohne sie zu lesen, haben Sie keinen Einblick darin, wer Ihre Domain nutzt, wo Fehler auftreten oder ob Ihre Durchsetzungsmaßnahmen funktionieren.

Es gibt zwei Arten von Berichten, die ganz unterschiedlichen Zwecken dienen.

| Aggregierte Berichte (RUA) | Forensische Berichte (RUF) | |

|---|---|---|

| Ausgelöst durch | Alle DMARC-Aktivitäten | Einzelne Authentifizierungsfehler |

| Häufigkeit | Normalerweise einmal täglich | Nahezu in Echtzeit |

| Format | XML-Zusammenfassung | Detaillierte Daten auf Nachrichtenebene |

| Enthält | IP-Adressen, Anzahl der erfolgreichen/fehlgeschlagenen Versuche, angewandte Richtlinie | Vollständige Header, Fehlerursache, Absender-IP |

| Am besten geeignet für | Ermittlung der Absenderquellen, Beobachtung von Trends, Unterstützung politischer Entscheidungen | Eingehende Untersuchung bestimmter Fehler und Phishing-Versuche |

| Von allen Anbietern gesendet | Ja | Nein, viele Anbieter verzichten aus Datenschutzgründen auf RUF |

Häufige Fehler bei DMARC-Richtlinien und wie man sie behebt

Die Implementierung von DMARC kann komplex sein, und schon kleine Konfigurationsfehler können weitreichende Folgen haben. Hier finden Sie die häufigsten Fehler und erfahren, wie Sie diese schnell beheben können.

Fehlender oder fehlerhafter DMARC-TXT-Eintrag

Wenn Sie unter einem falschen Hostnamen veröffentlichen, das Tag „v=DMARC1“ weglassen oder doppelte Einträge erstellen, ignorieren die empfangenden Server Ihre Richtlinie vollständig. Zu den häufigen Fehlern bei Hostnamen gehört die Verwendung von „dmarc.yourdomain.com“ anstelle von „_dmarc.yourdomain.com“.

Lösung: Überprüfen Sie Ihren Eintrag vor und nach jeder DNS-Änderung mit dem DMARC Record Checker von PowerDMARC.

SPF und DKIM sind nicht aufeinander abgestimmt

Ihre SPF- und DKIM-Prüfung kann erfolgreich sein, während Ihre Nachrichten dennoch die DMARC-Prüfung nicht bestehen, wenn die authentifizierte Domain nicht mit dem „From“-Header übereinstimmt. Dies ist einer der am häufigsten missverstandenen Fehlerquellen bei der DMARC-Implementierung.

Behebung: Überprüfen Sie Ihre Ausrichtungs-Einstellungen für „adkim=“ und „aspf=“ in Ihrem DMARC-Eintrag. Die gelockerte Ausrichtung ist für die meisten Organisationen die richtige Standardeinstellung und ermöglicht Übereinstimmungen auf Subdomain-Ebene, ohne dass eine exakte Domain-Übereinstimmung erforderlich ist.

Legitime E-Mails werden nach der Umstellung auf die Durchsetzung nicht mehr zugestellt

Das bedeutet fast immer, dass ein legitimer Absender in der Überwachungsphase übersehen wurde und nun durch Ihre strengeren Richtlinien abgefangen wird.

Lösung: Wechseln Sie während der Untersuchung vorübergehend zurück zu p=quarantine mit einem niedrigen pct=-Wert. Suchen Sie den fehlerhaften Absender in Ihren Sammelberichten, korrigieren Sie dessen SPF- oder DKIM-Konfiguration, stellen Sie sicher, dass die Überprüfung durchgängig erfolgreich ist, und fahren Sie dann den Betrieb wieder hoch.

Überschreitung der SPF-DNS-Abfrage-Limits

Die Anzahl der SPF-Einträge ist auf 10 begrenzt DNS-Abfragen. Wenn Sie genügend Daten über Plattformen von Drittanbietern senden, überschreiten Sie diese Grenze, was dazu führt, dass SPF fehlschlägt und direkt zu DMARC-Fehlern bei legitimen E-Mails führt.

Lösung: Überprüfen Sie Ihren SPF-Eintrag und nutzen Sie automatisierte SPF-Verwaltung, um Ihren Eintrag zu vereinfachen und die Suchgrenzen einzuhalten.

Es ist keine Meldeadresse konfiguriert

Ohne eine gültige „rua=“-Adresse ist Ihre Richtlinie zwar bereitgestellt, Sie haben jedoch keinen Einblick darin, ob sie funktioniert, wo Fehler auftreten oder ob in Ihrer Domäne Spoofing-Aktivitäten stattfinden.

Lösung: Fügen Sie vom ersten Tag an immer eine gültige rua=-Adresse hinzu. Wenn Sie mehrere Domains verwalten, nutzen Sie eine zentralisierte Berichtsplattform, um Ihre DMARC-Gesamtberichte an einem Ort zusammenzufassen.

Schützen Sie Ihre Domain mit PowerDMARC

Eine DMARC-Richtlinie ist nur so wirksam wie ihre Umsetzung. Die technischen Schritte sind unkompliziert. Doch bei der laufenden Arbeit – der Analyse von Berichten, der Behebung von Konfigurationsfehlern, der Aufnahme legitimer Absender in die Whitelist und der sicheren Umstellung auf die Durchsetzung – scheitern die meisten Unternehmen.

PowerDMARC wurde entwickelt, um diesen gesamten Prozess überschaubar zu gestalten. Von der Erstellung Ihres ersten DMARC-Eintrags bis hin zur vollständigen Durchsetzung von „p=reject“ kümmert sich die Plattform um jeden Schritt. Sie umfasst die Verwaltung gehosteter Richtlinien, Dashboards für automatisierte Berichte, Echtzeit-Warnmeldungen zu Bedrohungen sowie die Überwachung von SPF und DKIM für alle Ihre Domains.

Unternehmen, die PowerDMARC einsetzen, stellen schneller von „p=none“ auf „p=reject“ um, wobei legitime E-Mails weniger beeinträchtigt werden und sie vollständige Transparenz über jeden Absender erhalten, der ihre Domain nutzt.

Ihre Domain ist Ihre Marke. Lassen Sie sie nicht ungeschützt.

Vereinbaren Sie eine Demo und machen Sie noch heute den ersten Schritt in Richtung vollständiger E-Mail-Authentifizierung und -Durchsetzung.

FAQs

1. Wie lautet die Standard-DMARC-Richtlinie?

Es gibt keine Standard-DMARC-Richtlinie. Wenn kein DMARC-Eintrag vorhanden ist, führen empfangende Server keine DMARC-Prüfungen durch. Wenn Sie zum ersten Mal einen DMARC-Eintrag erstellen, empfiehlt es sich, zu Überwachungszwecken zunächst mit „p=none“ zu beginnen.

2. Können DMARC-Richtlinien die Zustellbarkeit von E-Mails beeinträchtigen?

Ja, DMARC-Richtlinien können die Zustellbarkeit um 10 bis 15 % verbessern, wenn sie ordnungsgemäß umgesetzt werden, da E-Mail-Anbieter authentifizierten Domains mehr Vertrauen entgegenbringen. Eine fehlerhafte Umsetzung kann jedoch dazu führen, dass legitime E-Mails in Quarantäne verschoben oder abgelehnt werden.

3. Was ist der Unterschied zwischen SPF, DKIM und DMARC?

SPF überprüft, ob der sendende Server autorisiert ist, DKIM gewährleistet die Integrität der Nachricht durch kryptografische Signaturen, während DMARC auf den Ergebnissen von SPF und DKIM aufbaut und so die Durchsetzung von Richtlinien sowie die Berichterstellung ermöglicht.

4. Wie lange sollte ich bei „p=none“ bleiben, bevor ich zu strengeren Richtlinien übergehe?

Behalten Sie den Wert „p=none“ mindestens 30 Tage lang bei, um umfassende DMARC-Berichte zu erfassen. Bei komplexen Organisationen mit mehreren E-Mail-Quellen sollten Sie einen Zeitraum von 60 bis 90 Tagen einplanen, um sicherzustellen, dass alle legitimen Absender identifiziert und ordnungsgemäß authentifiziert werden.

5. Welche DMARC-Richtlinie ist die beste?

„p=reject“ ist die strengste Richtlinie, da sie die Zustellung aller nicht autorisierten E-Mails verhindert. Allerdings ist es riskant, direkt mit „p=reject“ zu beginnen. Es empfiehlt sich, zunächst mit „p=none“ zu starten, um den E-Mail-Verkehr zu überwachen, dann zu „p=quarantine“ überzugehen, sobald Sie alle legitimen Absender identifiziert haben, und „p=reject“ erst dann anzuwenden, wenn Sie sicher sind, dass alle legitimen Absender ordnungsgemäß authentifiziert sind.

6. Wie kann ich meine DMARC-Richtlinie korrigieren?

Sie können Ihre DMARC-Richtlinie aktualisieren, indem Sie Ihren DMARC-TXT-Eintrag direkt in Ihrer DNS-Verwaltungskonsole bearbeiten und den Wert des p=-Tags ändern. Wenn Sie eine einfachere Option bevorzugen, können Sie Ihre Richtlinie mit dem Hosted DMARC von PowerDMARC mit nur einem Klick aktualisieren.

7. Welche DMARC-Richtlinie würden Sie anwenden, um E-Mails zurückzuweisen, die die DMARC-Prüfung nicht bestehen?

Verwenden Sie „p=reject“. Damit weisen Sie empfangende Mailserver an, alle Nachrichten, die die DMARC-Authentifizierung nicht bestehen, sofort zu blockieren. Die E-Mail gelangt weder in den Posteingang noch in den Spam-Ordner des Empfängers. Wenn Sie möchten, dass nicht authentifizierte E-Mails im Spam-Ordner landen, anstatt vollständig blockiert zu werden, verwenden Sie stattdessen „p=quarantine“.

- E-Mail-Phishing und DMARC-Statistiken: E-Mail-Sicherheitstrends für 2026 – 6. Januar 2026

- So beheben Sie „Kein SPF-Eintrag gefunden“ im Jahr 2026 – 3. Januar 2026

- SPF Permerror: So beheben Sie zu viele DNS-Lookups – 24. Dezember 2025