¿Estás al tanto de las recientes tácticas de phishing por correo electrónico que los ciberdelincuentes han estado utilizando para atraer a sus víctimas? Sí, así es, tiene todo que ver con la variante COVID-19 Omicron recientemente descubierta que está arrasando en todo el mundo actualmente.

Han pasado dos años desde que la pandemia mundial de COVID-19 se llevó al mundo por delante, y desde entonces las empresas han aprendido a adaptarse al cambio. Las comunicaciones por correo electrónico, que antes eran algo secundario, se han convertido ahora en la base de la vida. Según un estudio reciente, se calcula que el número de usuarios de correo electrónico en todo el mundo alcanzará los 4.300 millones en 2022. Esto significa que las tácticas de phishing y las estafas por correo electrónico han evolucionado, y que los riesgos de que el correo electrónico de las empresas se vea comprometido son mayores.

Puntos clave

- La reciente aparición de la variante Omicron ha sido aprovechada por los ciberdelincuentes en sus esquemas de phishing.

- Los estafadores se hacen pasar por organizaciones sanitarias acreditadas para ofrecer pruebas PCR falsas y engañar a las víctimas para que faciliten información personal.

- Los usuarios deben ser cautelosos y escépticos ante los correos electrónicos no solicitados que afirman ofrecer servicios sanitarios, especialmente los relacionados con COVID-19.

- La implantación de DMARC puede ayudar a las organizaciones a protegerse de los ataques de phishing mediante la verificación de la autenticidad del remitente.

- Educar a los empleados y al público en general sobre los riesgos y señales del phishing puede reducir significativamente la susceptibilidad a este tipo de ataques.

¿Cómo están suplantando los ciberdelincuentes a los usuarios en 2022?

A lo largo de la actual pandemia mundial, desde que estalló por primera vez, los estafadores no han descansado. No han dejado de idear tácticas nuevas y evolucionadas para atraer a las víctimas con mayor facilidad y eficacia. En esta ocasión, en cuanto se conoció la noticia de la nueva variante de Omicron, que ha dado la vuelta al mundo y se ha extendido como un reguero de pólvora, los estafadores no perdieron el tiempo y la utilizaron como herramienta de phishing.

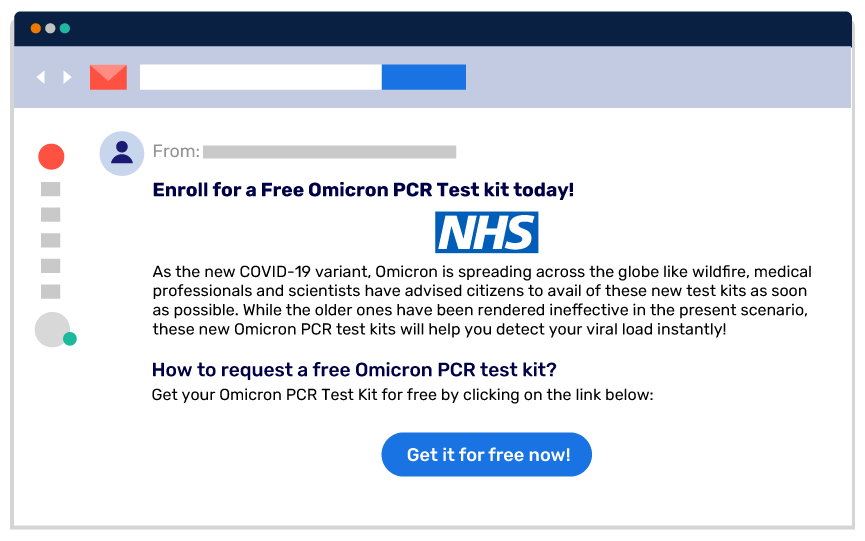

Los atacantes se hacen pasar por organizaciones gubernamentales y de servicios de salud pública, como el NHS, para enviar correos electrónicos falsos que ofrecen a las víctimas una prueba de PCR Omicron gratuita. Estos correos electrónicos están cuidadosamente elaborados para que parezcan genuinos, proporcionando a las víctimas información aparentemente útil que hace que el mensaje sea creíble, ¡haciendo así más efectivo el señuelo del phishing! Miles de usuarios de Gmail y ciudadanos del Reino Unido han denunciado varios intentos de ataque de este tipo, cuya frecuencia no hace más que aumentar.

Al hacer clic en el enlace de phishing mencionado al final del correo electrónico, los usuarios son redirigidos a una página de destino falsificada. Esta página parece muy similar a un sitio web original perteneciente a cualquier organización de servicios de salud pública conocida. En ella se pide a las víctimas información personal como su nombre, dirección de correo electrónico, número de móvil, dirección y fecha de nacimiento, junto con los gastos de envío del kit de pruebas. En ocasiones, también se ha solicitado información sensible que puede permitir a los atacantes burlar las pasarelas de seguridad de los sitios web bancarios para despojar a las víctimas de su dinero.

¡Simplifique la seguridad con PowerDMARC!

Prevención de la suplantación de identidad en 2022: esto es lo que debe saber

Es importante señalar que ningún servicio de salud pública u organización gubernamental de servicios de salud está proporcionando actualmente pruebas PCR para Omicron. Por lo tanto, cualquier correo electrónico que afirme lo mismo es un correo falso destinado a engañarle.

Además, nunca envíes información sensible que pueda ser utilizada en tu contra en un sitio web a menos que estés 100% seguro de su legitimidad.

¿Cómo ser más proactivo con respecto al phishing?

El sector sanitario sigue siendo una de las organizaciones más suplantadas a medida que avanzamos hacia 2022. El CISA ha recomendado DMARC como una medida eficaz y una práctica saludable para las organizaciones que quieren tomar iniciativas proactivas contra los ataques de fraude por correo electrónico. Para romper el mito que rodea a este protocolo y que afirma que es difícil de implementar, ahora puedes generar un registro DMARC al instante con nuestra herramienta.

DMARC es un protocolo que ayuda a autenticar sus correos electrónicos alineándolos con SPF y/o DKIM, dando a los propietarios de dominios la oportunidad de bloquear los correos electrónicos de phishing para que no lleguen a sus clientes y empleados. Los informes DM ARC son una técnica interna del propio protocolo que proporciona a los propietarios de dominios una gran cantidad de información sobre intentos de ciberataques, entregas fallidas de correos electrónicos y otros problemas relacionados con sus correos electrónicos. Se trata de una solución todo en uno que es la respuesta a todas sus preocupaciones en materia de seguridad del correo electrónico.

Si es una organización sanitaria que busca una solución de software DMARC fiable para evitar que los estafadores se hagan pasar por su dominio, cree un registro DMARC hoy mismo. Si quieres probarlo sin gastarte un céntimo, aquí tienes cómo conseguir DMARC gratuito gratis para tus dominios.

- Microsoft refuerza las reglas de remitentes de correo electrónico: Actualizaciones clave que no debe perderse - 3 de abril de 2025

- Configuración de DKIM: Guía paso a paso para configurar DKIM para la seguridad del correo electrónico (2025) - 31 de marzo de 2025

- PowerDMARC reconocido como líder de red para DMARC en G2 Spring Reports 2025 - 26 de marzo de 2025