Perché la mia e-mail continua a essere bloccata?

BlogSe vi state chiedendo perché la mia e-mail continua a essere spoofata, ecco alcuni motivi per cui potreste trovarvi di fronte a ripetuti episodi di spoofing sul vostro dominio.

Soluzioni anti-phishing

BlogImpostate soluzioni anti-phishing per le vostre e-mail e informazioni per evitare che i vostri clienti cadano preda di sofisticati attacchi di phishing. Elenco dei migliori strumenti anti-phishing sul mercato [2022].

Che cos'è l'attacco DNS Cache Poisoning?

BlogUn attacco di DNS cache poisoning (noto anche come DNS spoofing) è un crimine informatico che sfrutta le vulnerabilità del sistema dei nomi di dominio e dei server. I metodi di risoluzione dei problemi sono i seguenti.

Che cos'è il record SPF nel DNS?

BlogUn record SPF aiuta ad autorizzare i mittenti in modo che il vostro dominio non possa essere maneggiato da un mittente di e-mail di terze parti non autorizzato. Per impostare SPF nel DNS, occorre innanzitutto sapere cos'è il record SPF nel DNS.

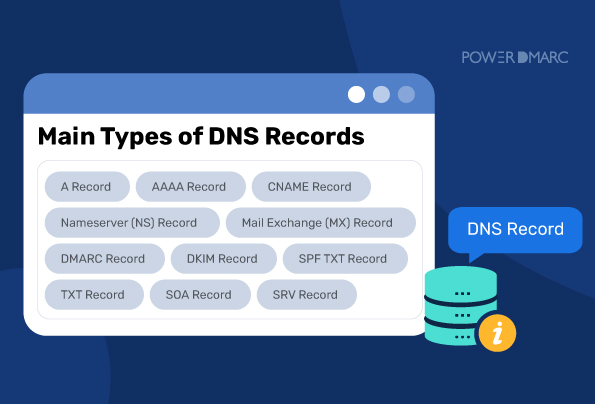

Che cos'è un record DNS? | Gli 8 tipi principali di record DNS

BlogI record DNS, o record del sistema dei nomi di dominio, sono i dati memorizzati nel database del vostro dominio. Questi record definiscono il modo in cui il vostro sito web è ospitato e ciò a cui si può accedere. Indicano a Internet dove trovare il vostro sito e come interagire con esso.

Cos'è un parser DMARC e come si può utilizzare?

BlogUn parser DMARC è uno strumento online che aiuta a tradurre i dati di autenticazione DMARC in un formato che può essere facilmente percepito da una persona non tecnica che non ha alcuna conoscenza dei linguaggi di markup.