Gli attacchi di amplificazione DNS sono aumentati di quasi 700% dal 2016. Il fattore di amplificazione di questi attacchi può variare da 28 a 54 volte la dimensione della query originale. In casi estremi, può raggiungere un'amplificazione di 179 volte.

In questo articolo analizzeremo cos'è un attacco di amplificazione DNS, come funziona e come rilevare e mitigare tali attacchi. Verranno inoltre forniti alcuni esempi reali di attacchi di amplificazione DNS che hanno messo in crisi la stabilità dei sistemi DNS negli ultimi tempi.

I punti chiave da prendere in considerazione

- A Attacco di amplificazione DNS è un tipo di attacco DDoS in cui gli hacker sfruttano server DNS vulnerabili per inviare quantità massicce di traffico a un obiettivo.

- Sebbene un numero ridotto di richieste non sia sufficiente a compromettere l'infrastruttura di rete, la moltiplicazione delle richieste su numerosi resolver DNS può essere davvero pericolosa e devastante per il sistema.

- Negli ultimi decenni si sono verificati numerosi attacchi di amplificazione DNS di successo, tra cui l'attacco Spamhaus (2013), l'attacco Google del 2022 (tra i tanti attacchi Google) e l'attacco Dyn del 2016.

- È possibile rilevare un attacco di amplificazione DNS in una fase abbastanza precoce se si dispone degli strumenti e dei meccanismi giusti.

- I sistemi DNSSEC, IDS/IPS e EDR possono essere di grande aiuto quando si tratta di prevenire gli attacchi di amplificazione DNS.

Che cos'è un attacco di amplificazione DNS?

Un attacco di amplificazione DNS è un DDoS (Distributed Denial of Service) basato sulla riflessione in cui gli aggressori sfruttano resolver DNS aperti e mal configurati per inondare un obiettivo con grandi volumi di traffico di risposta DNS.

In questo attacco, i criminali informatici effettuano una richiesta di ricerca DNS a un determinato server DNS aperto. L'indirizzo di origine viene spoofato in modo da renderlo l'indirizzo dell'obiettivo. Quando il server DNS restituisce la risposta del record DNS, questa viene inviata direttamente all'indirizzo IP della vittima (l'indirizzo sorgente spoofato) e non a un nuovo obiettivo controllato dai criminali informatici.

In questo modo, la vittima riceve una marea di risposte DNS non richieste, che potenzialmente possono sovraccaricare l'infrastruttura di rete e causare un denial of service.

Questo metodo di attacco è particolarmente pericoloso a causa del suo fattore di amplificazione che, come già detto, può variare da 28 a 54 volte la dimensione della query originale.

Come funzionano gli attacchi di amplificazione DNS

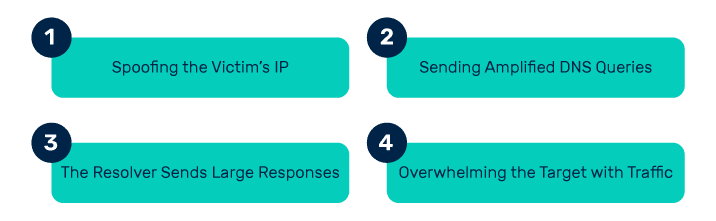

Il processo di un attacco di amplificazione DNS prevede diverse fasi:

Fase 1: Spoofing dell'IP della vittima

L'aggressore sfrutta un dispositivo compromesso per trasmettere pacchetti UDP con indirizzi IP contraffatti a un resolver ricorsivo DNS. L'indirizzo falsificato corrisponde all'indirizzo IP reale della vittima.

Fase 2: Invio di query DNS amplificate

Ogni pacchetto UDP richiede un resolver DNS, utilizzando spesso parametri come "ANY" per ottenere la risposta più estesa possibile.

Fase 3: Il risolutore invia risposte di grandi dimensioni

Una volta ricevute le richieste, il resolver DNS risponde con dati estesi e li indirizza verso l'indirizzo IP falsificato.

Fase 4: travolgere l'obiettivo con il traffico

Poiché l'indirizzo IP dell'obiettivo riceve la risposta e l'infrastruttura di rete viene inondata da un intenso traffico, si verifica un denial of service.

Un numero ridotto di richieste da solo non compromette l'infrastruttura di rete, ma quando questo viene moltiplicato e scalato su più richieste e numerosi resolver DNS, gli aggressori possono amplificare in modo significativo il volume di dati diretti all'obiettivo e sopraffare le risorse di rete della vittima.

Esempi di attacchi di amplificazione DNS

Negli ultimi anni si sono verificati diversi attacchi di amplificazione DNS che hanno mostrato il vero potenziale e la portata del possibile impatto di tali attacchi:

Attacco di Google (2022)

Il 1° giugno 2022, un attacco DDoS ha preso di mira un utente di Google Cloud Armour con HTTPS per 69 minuti. All'epoca si trattava del "più grande" attacco DDoS (Distributed Denial of Service) mai registrato, con un picco di oltre 46 milioni di richieste al secondo. L'attacco ha coinvolto 5.256 IP di origine provenienti da 132 Paesi. Secondo Google, si è trattato del più grande attacco DDoS Layer 7 ed è stato quasi il 76% più grande del record precedente.

Dyn Attack (2016)

Il 21 ottobre 2016, Twitter, Amazon, GitHub e il New York Times sono stati chiusi a causa dell'attacco di attacco DDoS di Dyn. L'obiettivo dell'attacco era la società Dyn, responsabile di servire una parte significativa dell'infrastruttura del sistema dei nomi di dominio (DNS) di Internet.

L'attacco è durato quasi tutto il giorno. I criminali informatici hanno utilizzato il malware "Mirai botnet" che utilizza dispositivi IoT (e non computer), per cui gli hacker hanno potuto scegliere tra oltre 50.000-100.000 dispositivi (ad esempio router domestici, videoregistratori, ecc.) per condurre il malware.

Attacco Spamhaus (2013)

L'attacco DDoS di Spamhaus è iniziato il 18 marzo 2013 ed è stato uno dei più grandi attacchi DDoS conosciuti all'epoca, con un picco di circa 300 Gbps. È stato lanciato contro Spamhaus, un'organizzazione anti-spam dopo che questa aveva inserito nella lista nera CyberBunker, una società di hosting nota per le sue politiche permissive.

L'attacco ha sfruttato i resolver DNS aperti per amplificare il traffico e ha utilizzato tecniche di riflessione DNS che hanno permesso agli hacker di generare enormi quantità di dati con risorse limitate. L'incidente ha richiamato l'attenzione degli esperti sulla vulnerabilità dei resolver DNS aperti e sul loro potenziale di abuso negli attacchi DDoS su larga scala. Le forze dell'ordine di diversi Paesi hanno dovuto indagare sull'attacco. Questo ha portato ad arresti, tra cui quello di un diciassettenne di Londra.

Come rilevare gli attacchi di amplificazione DNS

Esistono diversi metodi per rilevare gli attacchi di amplificazione DNS.

Segni di un attacco di amplificazione DNS sulla rete

Alcuni segni comuni di attacchi di amplificazione DNS includono:

- Improvvisi picchi di traffico DNS

- Schemi insoliti nei tipi di query DNS (ad esempio, un elevato volume di query "ANY")

- Aumento del consumo di banda senza un corrispondente aumento del traffico legittimo

- Un numero elevato di risposte da server DNS non interrogati dalla rete.

Strumenti e metodi per rilevare il traffico DNS sospetto

- Sistemi SIEM (Security Information and Event Management)

I sistemi SIEM aggregano e analizzano i log DNS alla ricerca di anomalie, come ad esempio volumi di query o destinazioni insolite. Tra le raccomandazioni più diffuse vi sono Splunk, IBM e QRadar.

- Sistemi di rilevamento/prevenzione delle intrusioni (IDS/IPS)

Questi sistemi sono in grado di identificare rapidamente gli schemi di attività DNS potenzialmente sospette e di attivare avvisi basati su queste minacce. Alcuni strumenti consigliati sono Snort e Zeek.

- Strumenti di monitoraggio e analisi DNS

Questi strumenti forniscono un'analisi storica e in tempo reale delle query DNS per individuare le anomalie. Un esempio è la funzione DNS Timeline di PowerDMARC.

- Rilevamento e risposta degli endpoint (EDR)

I sistemi EDR monitorano l'attività DNS degli endpoint alla ricerca di segni di compromissione, come il malware che utilizza il DNS per il comando e il controllo (C2). Ne sono un esempio Microsoft Defender ATP e SentinelOne.

Misure proattive per prevenire attività DNS sospette

- Limitazione della velocità delle query DNS per evitare abusi.

- Blocco dei risolutori ricorsivi aperti per ridurre la superficie di attacco.

- Implementazione del protocollo DNSSEC per prevenire lo spoofing DNS.

- Registrazione e analisi del traffico DNS per il monitoraggio delle tendenze a lungo termine.

Metriche e registri da monitorare (ad esempio, modelli di traffico anomalo, tassi di interrogazione).

L'analisi dei registri dei server DNS alla ricerca di modelli insoliti, come traffico anomalo e query ripetute dalla stessa fonte, può aiutare a identificare potenziali attacchi nella fase iniziale. Ecco un riepilogo delle metriche da monitorare:

- Volume di query per fonte (IP/dispositivo)

- Distribuzione delle dimensioni della risposta

- Analisi del tipo di query (ad esempio, ANY, TXT, NULL, MX, SRV)

- Domini unici interrogati per dispositivo

- Quesiti ripetuti allo stesso dominio

- Tassi di fallimento NXDOMAIN (dominio inesistente)

- Destinazioni insolite delle query (richieste esterne o interne)

- Latenza nelle risposte DNS

Mitigazione dell'attacco di amplificazione DNS

Esistono numerose strategie di mitigazione efficaci.

Strumenti per prevenire gli attacchi di amplificazione DNS

1. Risolutori DNS sicuri

I resolver aperti sono spesso sfruttati negli attacchi di amplificazione DNS e negli attacchi DDoS, per cui è fondamentale limitarne l'accesso. È quindi meglio disabilitare i resolver DNS aperti. È invece possibile configurare i resolver DNS ricorsivi in modo che accettino solo query da client interni affidabili. Inoltre, può essere utile limitare l'accesso a IP o sottoreti specifiche utilizzando le ACL (Access Control List).

2. Implementare la limitazione del tasso di risposta (RRL)

Gli attacchi di amplificazione DNS si basano sull'invio di numerose piccole richieste a un resolver che genera risposte di grandi dimensioni, sovraccaricando la rete della vittima. Per attenuare questo fenomeno, è possibile configurare i server DNS in modo da limitare il numero di risposte identiche inviate a un singolo IP. Ciò può essere ottenuto implementando una limitazione della velocità basata sulle query, riducendo l'impatto delle richieste ripetute da parte di malintenzionati. Di seguito sono riportati alcuni esempi di moduli RRL integrati nei software DNS più diffusi:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip impostazione

- Non vincolato: limite di velocità funzione per limitare le risposte per cliente

3. Filtraggio del traffico

Il filtraggio del traffico DNS può contribuire a bloccare le query dannose, gli accessi non autorizzati e i tentativi di esfiltrazione dei dati. Inoltre, i firewall e i sistemi di prevenzione delle intrusioni (IPS) possono contribuire a bloccare il traffico DNS sospetto.

Migliori pratiche per la sicurezza di rete

È importante praticare una corretta sicurezza di rete per prevenire gli attacchi di amplificazione DNS. Ecco cosa potete fare:

- Praticare un modello di fiducia zero verso la sicurezza della rete.

- Implementare Autenticazione a più fattori (MFA).

- Utilizzare il controllo degli accessi basato sui ruoli per limitare l'accesso ai sistemi sensibili.

- Implementare tecnologie di geoblocking per limitare l'accesso dalle regioni ad alto rischio.

- Implementate i firewall di nuova generazione e aggiornate regolarmente le regole del firewall.

- Abilitare il protocollo DNSSEC per prevenire gli attacchi di spoofing DNS.

- Applicare il protocollo HTTPS.

- Implementare il SSO (Single Sign-On).

- Implementare i protocolli di autenticazione delle e-mail come SPF, DKIM e DMARC.

- Attivare i sistemi DLP(Data Loss Prevention).

- Effettuare regolarmente corsi di sensibilizzazione alla sicurezza su phishing, social engineering e navigazione sicura.

Importanza delle misure proattive

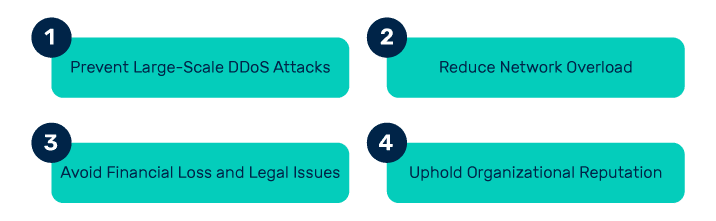

Le azioni proattive, come i regolari controlli di sicurezza, il monitoraggio continuo, l'aggiornamento sulle novità del settore e l'utilizzo degli strumenti giusti, possono aiutarvi a ridurre il rischio di attacchi riusciti. Ecco perché è importante agire rapidamente:

1. Prevenire gli attacchi DDoS su larga scala

L'adozione di misure proattive contro gli attacchi di amplificazione DNS può prevenire in futuro attacchi DDoS su larga scala.

2. Ridurre il sovraccarico della rete

Gli exploit di amplificazione DNS possono sovraccaricare e sovraccaricare i sistemi di rete, causando interruzioni e rallentando le operazioni di rete. Un'azione tempestiva può evitare che ciò accada.

3. Evitare perdite finanziarie e problemi legali

I tempi di inattività causati da attacchi di amplificazione DNS possono far perdere alle aziende molto denaro. Può anche avere implicazioni legali per aver favorito la criminalità informatica.

4. Salvaguardare la reputazione dell'organizzazione

Se i vostri server DNS sono sottoposti a un exploit di amplificazione, ciò può comportare una perdita di denaro e danni alla reputazione. La prevenzione è imperativa in queste situazioni.

Parole finali

Diventare vittima di un attacco di amplificazione DNS può essere piuttosto costoso sia dal punto di vista finanziario che da quello della reputazione. Potrebbe far apparire il vostro dominio e la vostra azienda meno affidabili agli occhi dei clienti e spingerli a cercare soluzioni alternative.

Sebbene sia piuttosto difficile individuarli e prevenirli nelle fasi iniziali, esistono alcuni segnali, metodi e strumenti comuni a cui prestare attenzione che vi aiuteranno a identificare e mitigare tali attacchi il prima possibile.

- Come controllare la deliverability delle e-mail? - 2 aprile 2025

- I migliori verificatori DKIM nel 2025 - 31 marzo 2025

- Famose violazioni di dati e attacchi di phishing: Cosa possiamo imparare - 27 marzo 2025