Un'e-mail autenticata garantisce ai provider di servizi di posta elettronica che il mittente è davvero chi dice di essere. In caso contrario, l'e-mail viene contrassegnata come spam o viene completamente esclusa dalla casella di posta elettronica. Questo serve a prevenire BEC e gli attacchi di phishing, tentati impersonando dipendenti, capi, venditori terzi, membri del consiglio di amministrazione, ecc.

Il blog si concentra sulla spiegazione di come autenticare le e-mail per evitare i cyberattacchi basati sulle e-mail e pianificati a nome della vostra azienda.

I punti chiave da prendere in considerazione

- L'autenticazione delle e-mail è essenziale per garantire che i mittenti siano legittimi e per prevenire gli attacchi di spoofing e phishing.

- SPF, DKIM e DMARC sono i principali protocolli utilizzati per autenticare le e-mail e migliorare la sicurezza e la deliverability.

- L'utilizzo di indirizzi di mittente coerenti crea fiducia e diminuisce la probabilità che le e-mail vengano contrassegnate come spam.

- L'implementazione del DMARC consente ai proprietari dei domini di specificare come gestire le e-mail che non superano i controlli SPF e DKIM.

- BIMI aiuta a rafforzare il riconoscimento del marchio consentendo alle organizzazioni di visualizzare il proprio logo accanto alle e-mail autenticate.

Perché l'autenticazione delle e-mail è importante?

Gli attori delle minacce compromettono gli account di posta elettronica aziendali per inviare e-mail a nome dell'azienda, chiedendo a clienti, potenziali clienti, dipendenti, ecc. di condividere informazioni sensibili come dettagli finanziari, dati di contatto, numeri di previdenza sociale, referti medici, ecc. Queste informazioni vengono poi sfruttate per effettuare acquisti, trasferire denaro, rubare o intercettare strategie aziendali, vincere rivalità professionali, ecc.

I server dei destinatari si fidano dell'autenticazione delle e-mail, in quanto il processo conferma che i mittenti sono autentici e non hanno intenti malevoli. D'altra parte, se le e-mail provengono da una fonte sconosciuta o inaspettata, è più probabile che vengano contrassegnate come spam.

Questo non solo offusca la reputazione del vostro marchio, ma diminuisce anche il tasso di recapito delle e-mail. La velocità con cui le e-mail raggiungono le caselle di posta dei destinatari è chiamata tasso di recapitabilità delle e-mail. Immaginate quanto possa influire sulle vostre campagne di marketing e di pubbliche relazioni un tasso di deliverability scarso! Anche l'autenticazione delle e-mail contribuisce a migliorare il tasso di recapitabilità delle vostre e-mail.

Semplificate l'autenticazione con PowerDMARC!

Come autenticare un'e-mail?

Il processo di autenticazione delle e-mail richiede che i server di invio e di ricezione si coordinino e cooperino. Per capirlo, conosciamo i 5 metodi principali di autenticazione delle e-mail.

1. Utilizzare indirizzi di mittente coerenti

Rimanete coerenti con gli indirizzi Da e i nomi amichevoli da. In questo modo si crea fiducia nei fornitori di servizi e-mail e nei destinatari che aprono i messaggi. Il vostro dominio diventa suscettibile di phishing se non siete coerenti, perché gli hacker sanno come trattare questa vulnerabilità e approfittarne.

Si consiglia inoltre di non utilizzare domini cugini o domini che variano leggermente dal vostro dominio principale. Questo viene visto come una bandiera rossa dalle caselle di posta elettronica.

2. Implementare il Sender Policy Framework o SPF

SPF autentica le e-mail richiedendo all'utente (proprietario del dominio) di creare un elenco di indirizzi IP autorizzati a inviare e-mail utilizzando il proprio dominio. Questo elenco viene aggiunto al DNS. Pertanto, qualsiasi mittente al di fuori dell'elenco è considerato illegittimo.

Questo protocollo funziona utilizzando un record SPF che definisce i server di posta e i domini autorizzati a inviare e-mail per conto dell'utente. Inoltre, impedisce l'inoltro della posta e viene utilizzato dai client di posta per decidere se i messaggi con mittenti sconosciuti debbano essere visualizzati o meno.

3. Implementare il DKIM (DomainKeys Identified Mail).

DKIM si basa sul concetto di crittografia, in cui una coppia di chiavi pubbliche e private viene utilizzata per verificare l'autenticità dei mittenti di e-mail. Funziona aggiungendo automaticamente una firma digitale alle intestazioni delle e-mail, che vengono convalidate in base a queste chiavi. La chiave privata è conservata segretamente dal mittente che firma l'intestazione dell'e-mail, mentre la chiave pubblica è disponibile a tutti. I server di posta elettronica riceventi verificano la chiave privata del mittente confrontandola con la chiave pubblica, facilmente accessibile.

4. Implementare il DMARC o l'autenticazione, la segnalazione e la conformità dei messaggi basati sul dominio.

DMARC indica al server ricevente come gestire le e-mail che non soddisfano i requisiti SPF, DKIM o entrambi. Ciò avviene selezionando uno dei criteri: nessuno, quarantena e rifiuto. Secondo il criterio "nessuno", non viene intrapresa alcuna azione contro i messaggi che non superano i controlli di convalida. Il criterio "quarantena" significa che i messaggi non autentici finiranno nella cartella dello spam, mentre il criterio "rifiuto" impedisce completamente l'inserimento di tali messaggi nella casella di posta elettronica del destinatario.

Per implementare queste politiche è necessario un record DMARC che contiene anche le istruzioni per inviare agli amministratori di dominio i rapporti su tutte le e-mail che superano o meno i controlli di convalida. Se avete già implementato una politica DMARC, utilizzate il nostro programma gratuito di strumento di controllo DMARC per verificare la presenza di eventuali errori.

5. Preparare il BIMI o gli indicatori di marca per l'identificazione dei messaggi.

Dopo aver appreso con successo come autenticare un'e-mail con SPF, DKIM e DMARC, è necessario conoscere le informazioni su BIMI.

BIMI si affianca ad altri metodi di autenticazione delle e-mail per una maggiore protezione. Non è ancora molto diffuso nel mondo della cybersecurity, ma consente ai domini conformi al DMARC di aggiungere il logo del marchio nella posta in arrivo. Questo aiuta i destinatari a identificare facilmente la fonte come affidabile e legittima.

L'apposizione del logo BIMI rende i proprietari del dominio coerenti in tutte le e-mail in entrata, favorendo così la fedeltà al marchio e la reputazione. Come i record di altri protocolli, anche un record BIMI risiede nel vostro dominio come record TXT.

Come impostare SPF, DKIM e DMARC

Ora che sapete come autenticare le e-mail, vediamo rapidamente come impostare questi protocolli.

Impostazione generale SPF

Le impostazioni saranno aggiornate entro 72 ore.

Utilizzate il nostro generatore di record SPF per creare un nuovo record TXT SPF per il vostro dominio.

- Raccogliere l'elenco degli indirizzi IP autorizzati a inviare e-mail utilizzando il vostro dominio. Questo include anche tutte le fonti di terze parti.

- Arruolate tutti i domini di invio, sia attivi che inattivi, in modo che gli hacker non utilizzino i domini non di invio per colpire la vostra azienda. Potete utilizzare il nostro controllore SPF per verificare che il vostro record funzioni correttamente.

Pubblicatelo sul DNS non appena avete finito di crearlo. Ecco come fare:

- Accedere alla console di gestione DNS.

- Navigare fino al dominio desiderato.

- Specificate il tipo di risorsa come TXT.

- Specifica il tuo hostname: _spf

- Incollare il valore del record SPF generato dall'utente.

- Salvate le modifiche per configurare l'SPF per il vostro dominio.

Impostazione generale di DKIM

Creare un record DKIM utilizzando il generatore gratuito di record generatore di record DKIM. È sufficiente inserire il proprio nome di dominio nella casella e fare clic sul pulsante Genera record DKIM. Verrà rilasciata una coppia di chiavi DKIM pubbliche e private. Pubblicate la chiave pubblica sul DNS del vostro dominio per essere conformi al DKIM.

Ecco come aggiungere il record DKIM al DNS:

- Accedere alla console di gestione DNS.

- Aggiungere un nuovo record TXT con i seguenti valori:

Tipo di record: TXT

Nome/Hostname: selector._domainkey.yourdomain.com

TTL: 3600

Valore: [incollare il valore della chiave pubblica generata dallo strumento di generazione DKIM].

Impostazione generale del DMARC

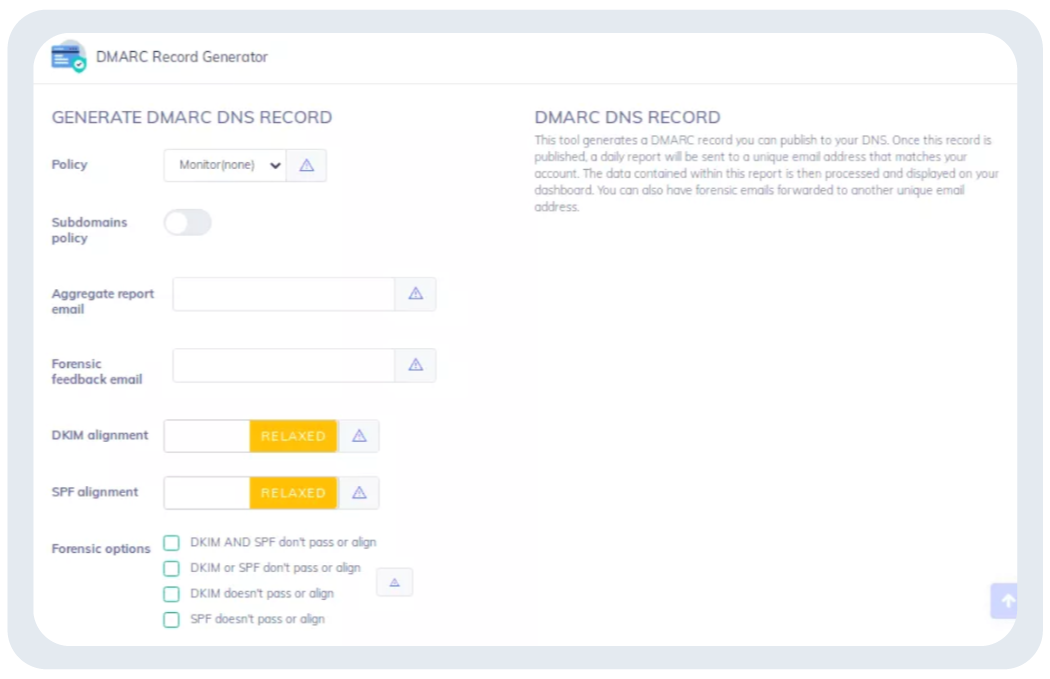

Utilizzate il nostro generatore DMARC e create un nuovo record DMARC.

- Scegliete il vostro criterio DMARC.

- Fare clic su Genera

- Copia il record TXT negli appunti e incollalo sul tuo DNS per attivare il protocollo

- Politica anti-phishing di Office 365: come configurarla - 3 giugno 2026

- Sicurezza degli agenti AI: rischi, best practice e autenticazione delle e-mail - 2 giugno 2026

- PowerDMARC ora si integra con HaloPSA - 1 giugno 2026