I punti chiave da prendere in considerazione

- Le moderne soluzioni IPS si integrano perfettamente con firewall, sistemi di gestione delle informazioni e degli eventi di sicurezza (SIEM) e altri strumenti di sicurezza per creare un approccio completo alla sicurezza a più livelli.

- L'IPS previene le minacce bloccando attivamente il traffico dannoso, mentre l'IDS si limita a rilevare e segnalare le attività sospette.

- Il costo medio di una violazione dei dati ha superato i 4 milioni di dollari nel 2024, rendendo gli investimenti in IPS uno strumento di sicurezza preventiva e una salvaguardia contro un impatto finanziario significativo.

La sicurezza della rete è diventata più critica che mai, dato che le minacce informatiche continuano ad evolversi e a moltiplicarsi. Un sistema di prevenzione delle intrusioni (IPS) funge da linea di difesa cruciale, monitorando attivamente la rete alla ricerca di attività sospette e intervenendo immediatamente per prevenire potenziali violazioni.

A differenza delle misure di sicurezza tradizionali che si limitano a rilevare le minacce, la tecnologia IPS fa un passo avanti bloccando automaticamente il traffico dannoso in tempo reale. Questo approccio proattivo rafforza la sicurezza complessiva di un'organizzazione, riducendo al contempo l'onere per i team IT di rispondere manualmente a ogni minaccia.

Capire cos'è e come funziona un IPS è essenziale per qualsiasi azienda che voglia rafforzare la propria struttura di cybersecurity. Questa guida illustra le definizioni, i tipi di IPS, le funzioni principali e i principali vantaggi che questi sistemi apportano alle organizzazioni moderne.

Che cos'è l'IPS?

Un sistema di prevenzione delle intrusioni (IPS) è una tecnologia di sicurezza di rete progettata per monitorare costantemente le attività di rete e di sistema alla ricerca di attività dannose e di violazioni dei criteri. La tecnologia IPS è fondamentalmente costruita per identificare le minacce e intraprendere azioni immediate e automatiche per fermarle prima che possano causare danni.

L'IPS funziona come una soluzione di sicurezza attiva, posizionata direttamente in linea con il traffico di rete, in modo da poter analizzare i pacchetti di dati in tempo reale. Quando viene rilevata un'attività sospetta, il sistema può bloccare automaticamente la minaccia, avvisare gli amministratori o intraprendere altre azioni predefinite per proteggere l'infrastruttura di rete.

Come funziona l'IPS

La tecnologia IPS opera attraverso un processo sistematico che combina l'ispezione profonda dei pacchetti, il riconoscimento avanzato dei pattern e i meccanismi di risposta automatica. Il sistema monitora il traffico di rete analizzando i pacchetti di dati che passano attraverso i punti di controllo della rete.

Il processo di rilevamento utilizza diversi metodi, tra cui rilevamento basato sulle firme (confronto del traffico con modelli di minaccia noti), rilevamento basato sulle anomalie (identificazione di modelli di comportamento insoliti) e analisi del protocollo (esame dei protocolli di rete alla ricerca di violazioni). Quando vengono identificate delle minacce, l'IPS può bloccare il traffico dannoso, ripristinare le connessioni o reindirizzare i pacchetti sospetti per ulteriori analisi.

Le moderne soluzioni IPS si integrano perfettamente con firewall, sistemi di gestione delle informazioni e degli eventi di sicurezza (SIEM) e altri strumenti di sicurezza per creare un sistema di sicurezza completo e stratificato. sicurezza a più livelli sicurezza a più livelli. Questa integrazione consente di rispondere in modo coordinato alle minacce su più livelli di sicurezza.

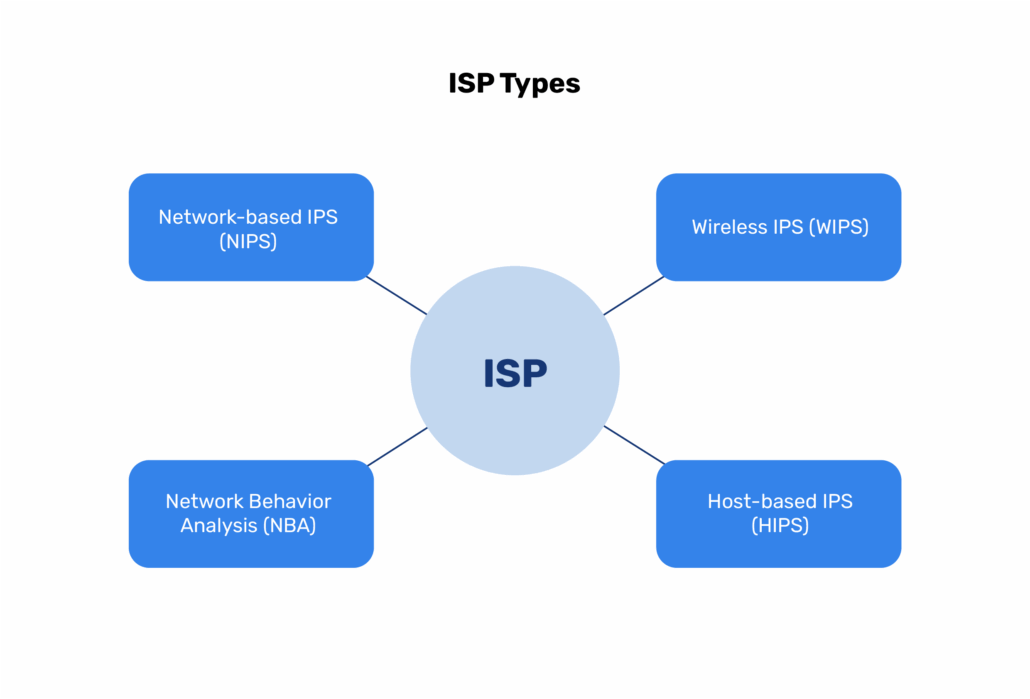

Tipi di IPS

Le organizzazioni possono implementare diversi tipi di soluzioni IPS in base alle loro specifiche esigenze di sicurezza, all'architettura di rete e al panorama delle minacce. Ogni tipo offre vantaggi unici e risponde a particolari problemi di sicurezza.

IPS basati sulla rete (NIPS)

Gli IPS basati sulla rete vengono distribuiti in punti strategici dell'infrastruttura di rete per monitorare il traffico che scorre tra i segmenti di rete. Il NIPS esamina tutto il traffico di rete che passa attraverso specifici chokepoint di rete, fornendo un'ampia copertura dell'intera infrastruttura di rete.

Il suo punto di forza principale è la capacità di fornire un monitoraggio e un controllo centralizzati sulla sicurezza della rete. Un'unica implementazione di NIPS può proteggere più sistemi e utenti contemporaneamente, rendendolo conveniente per le organizzazioni con un'ampia infrastruttura di rete.

Tuttavia, il NIPS incontra dei limiti quando si tratta di traffico crittografato, in quanto non può ispezionare i pacchetti di dati crittografati senza capacità di decodifica. Inoltre, le reti ad alto traffico possono avere problemi di latenza se il sistema NIPS è sovraccarico.

IPS wireless (WIPS)

Wireless IPS si concentra sulla protezione delle reti wireless, in particolare dell'infrastruttura Wi-Fi. Il WIPS monitora i punti di accesso wireless, rileva i dispositivi non autorizzati e previene vari attacchi specifici per il wireless, tra cui lo spoofing e le intrusioni man-in-the-middle.

Questo tipo di IPS fornisce una protezione mirata contro le minacce alla sicurezza wireless, quali punti di accesso non autorizzati, protocolli di crittografia deboli e tentativi di intrusione wireless. Il WIPS è essenziale per le organizzazioni con un'infrastruttura wireless estesa o per quelle che operano in ambienti in cui la sicurezza wireless è fondamentale.

Le principali limitazioni del WIPS includono le potenziali lacune di copertura nelle grandi distribuzioni wireless e la possibilità di falsi allarmi causati da dispositivi wireless legittimi che operano su frequenze simili.

Analisi del comportamento di rete (NBA)

L'analisi del comportamento di rete rappresenta un approccio avanzato alla prevenzione delle intrusioni che si concentra sull'identificazione delle anomalie nei modelli di traffico di rete, anziché basarsi esclusivamente sulle firme delle minacce conosciute. L'NBA stabilisce una linea di base del comportamento normale della rete e identifica le deviazioni che potrebbero indicare un evento di sicurezza.

Questo approccio eccelle nel rilevare gli attacchi zero-day e le minacce interne che potrebbero non corrispondere alle firme di attacco conosciute. L'NBA è in grado di identificare cambiamenti impercettibili nel traffico di rete che indicano minacce persistenti avanzate o di sistemi interni compromessi.

La sfida principale dei sistemi NBA è la necessità di un'ampia messa a punto e configurazione per ridurre al minimo i falsi positivi. Le organizzazioni devono investire tempo per stabilire linee di base accurate e perfezionare gli algoritmi di rilevamento.

IPS basato su host (HIPS)

L'IPS basato su host opera direttamente su singoli server, workstation o altri endpoint di rete. Fornisce una visibilità approfondita delle attività di sistema, dei modelli di accesso ai file e del comportamento delle applicazioni su dispositivi specifici.

Il vantaggio principale di HIPS è la capacità di monitorare il traffico crittografato e le attività del sistema locale che le soluzioni basate sulla rete non possono osservare. Ciò lo rende particolarmente efficace per rilevare le minacce provenienti dall'host stesso o mirate a specifiche applicazioni.

La distribuzione, tuttavia, richiede l'installazione e la manutenzione degli agenti su ogni dispositivo protetto. Ciò può influire sulle prestazioni del sistema e introdurre esigenze di gestione continua, richiedendo alle organizzazioni di soppesare il compromesso tra i vantaggi della sicurezza e l'impatto sulle prestazioni.

IPS vs. IDS

Comprendere la differenza tra Sistemi di prevenzione delle intrusioni (IPS) e sistemi di rilevamento delle intrusioni (IDS) è essenziale quando si progetta un'architettura di sicurezza. Sebbene entrambe le tecnologie svolgano ruoli importanti per la sicurezza della rete, operano con approcci fondamentalmente diversi.

La distinzione sta nelle loro capacità di risposta: L'IPS previene le minacce bloccando attivamente il traffico dannoso, mentre l'IDS si limita a rilevare e segnalare le attività sospette. L'IDS opera fuori banda, analizzando copie del traffico di rete, mentre l'IPS è in linea con il traffico di rete per consentire il blocco in tempo reale.

Molte organizzazioni implementano entrambe le soluzioni per garantire la massima protezione. L'IDS offre funzionalità forensi dettagliate e report sulla conformità, mentre l'IPS garantisce una prevenzione immediata delle minacce. Insieme, costituiscono una strategia completa che coniuga la prevenzione proattiva con un monitoraggio accurato.

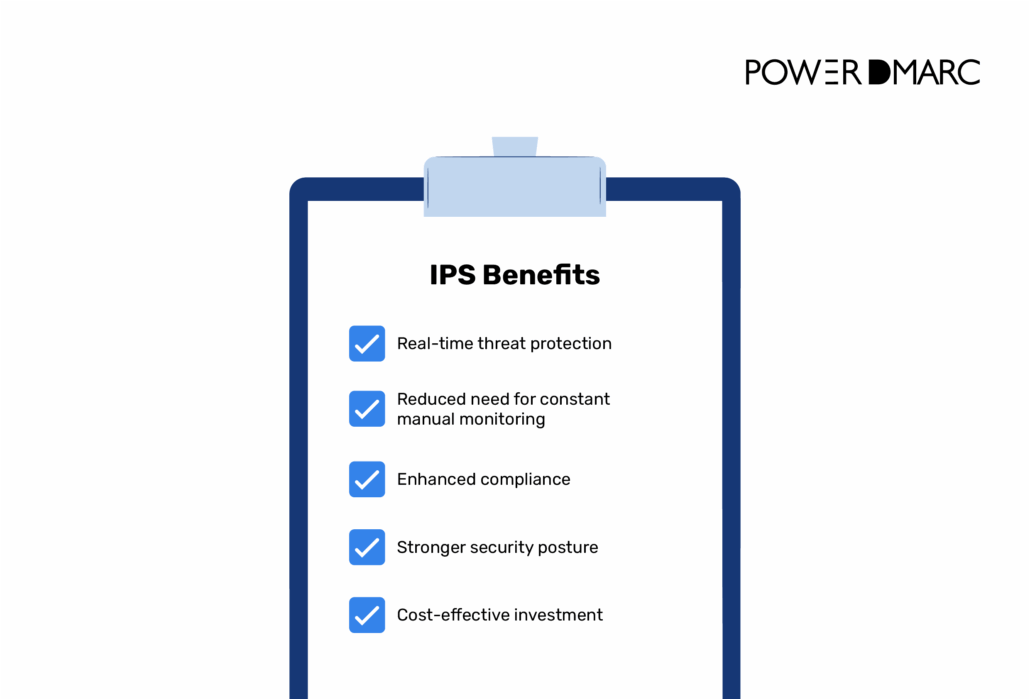

Vantaggi dell'IPS

Le organizzazioni che implementano soluzioni IPS sperimentano miglioramenti significativi sia nella postura di sicurezza che nell'efficienza operativa.

Uno dei principali vantaggi dell'implementazione degli IPS è la la protezione dalle minacce in tempo reale. A differenza delle difese tradizionali, che spesso richiedono un intervento manuale, le soluzioni IPS agiscono entro pochi millisecondi dal rilevamento, bloccando le attività dannose prima che possano causare danni.

Automatizzando il rilevamento e la risposta, i sistemi IPS riducono inoltre riducono la necessità di un costante monitoraggio manuale. Ciò consente ai professionisti della sicurezza di concentrarsi su iniziative strategiche di sicurezza, come il rafforzamento delle politiche, il perfezionamento dei processi e il miglioramento delle difese a lungo termine.

Un altro importante vantaggio è una maggiore conformità e una posizione di sicurezza più forte. Le moderne piattaforme IPS generano log e report dettagliati che supportano la conformità alle normative, mantenendo al contempo audit trail completi. Questa capacità non solo aiuta le organizzazioni a soddisfare gli standard di conformità, ma fornisce anche preziose informazioni per la gestione del rischio in corso.

Dal punto di vista finanziario, l'IPS è un investimento conveniente. Il costo medio di una violazione dei dati ha superato i 4 milioni di dollari nel 2024e ciò rende l'investimento nell'IPS uno strumento di sicurezza preventivo e una salvaguardia contro un impatto finanziario significativo.

Limitazioni dell'IPS

Nonostante i loro vantaggi, le soluzioni IPS presentano sfide che le organizzazioni devono valutare attentamente durante l'implementazione e l'uso quotidiano.

I falsi positivi rimangono uno dei problemi più frequenti. A volte, il traffico legittimo può attivare gli avvisi, interrompendo le operazioni aziendali. Ridurre al minimo questi eventi richiede un'attenta configurazione, messa a punto e perfezionamento continuo.

L'impatto sulle prestazioni è un'altra considerazione. Poiché i sistemi IPS si trovano spesso in linea con il traffico di rete, devono elaborare ogni pacchetto in tempo reale. Senza risorse hardware sufficienti, ciò può comportare latenza o prestazioni di rete ridotte, soprattutto in ambienti ad alto traffico.

L'IPS richiede anche aggiornamenti regolari per rimanere efficaci contro le minacce in evoluzione. I database delle firme devono essere continuamente aggiornati, mentre gli algoritmi di analisi comportamentale necessitano di continui aggiustamenti per allinearsi ai modelli di traffico e alle strategie di attacco in continua evoluzione.

Il futuro dell'IPS

L'evoluzione della tecnologia IPS continua ad accelerare con i progressi dell'intelligenza artificiale e dell'apprendimento automatico. Le soluzioni IPS basate sull'intelligenza artificiale sono in grado di identificare minacce precedentemente sconosciute analizzando modelli comportamentali e adattandosi automaticamente a nuovi vettori di attacco.

Gli algoritmi di apprendimento automatico consentono ai sistemi IPS di migliorare l'accuratezza del rilevamento nel tempo, riducendo i falsi positivi e identificando minacce sofisticate che i sistemi tradizionali basati sulle firme potrebbero non notare. Questi progressi rendono la tecnologia IPS più efficace contro le minacce persistenti avanzate e gli exploit zero-day.

Un'ulteriore tendenza è l'integrazione con piattaforme di sicurezza cloud e Software-Defined Networking (SDN).. Poiché sempre più organizzazioni adottano infrastrutture di rete ibride e distribuite, le soluzioni IPS devono adattarsi garantendo un'applicazione coerente della sicurezza sia negli ambienti on-premise che in quelli cloud.

Il bilancio

La tecnologia IPS è diventata una componente essenziale delle moderne strategie di cybersecurity, in quanto fornisce una prevenzione delle minacce in tempo reale che le misure di sicurezza tradizionali non possono eguagliare. Con costi di violazione dei dati che raggiungono milioni di dollari, l'implementazione di soluzioni IPS efficaci rappresenta sia una necessità di sicurezza che un imperativo aziendale.

Le organizzazioni che desiderano rafforzare la propria posizione di sicurezza dovrebbero considerare l'implementazione di IPS come parte di una strategia completa di test di sicurezza e di prevenzione delle violazioni dei dati . Iniziate oggi stesso a proteggere la vostra infrastruttura di rete con sistemi di prevenzione delle intrusioni correttamente configurati e migliorate ulteriormente le vostre difese con l'autenticazione avanzata delle e-mail, l'applicazione del DMARC e i servizi di threat intelligence di PowerDMARC, strumenti progettati per colmare le lacune critiche e salvaguardare la vostra organizzazione dalle minacce informatiche in continua evoluzione.

Prenotate una demo gratuita con PowerDMARC per vedere come queste soluzioni possono integrarsi perfettamente nel vostro sistema di sicurezza.

Domande frequenti (FAQ)

In cosa si differenzia l'NBA dall'IPS tradizionale?

L'analisi del comportamento di rete (NBA) si concentra sui modelli comportamentali e sul rilevamento delle anomalie, invece di affidarsi esclusivamente all'identificazione basata sulle firme. Ciò la rende particolarmente efficace contro le minacce precedentemente sconosciute e gli attacchi zero-day.

Il NIPS è uguale a un firewall?

No. Mentre i firewall forniscono un filtraggio di base, gli IPS basati sulla rete (NIPS) eseguono l'ispezione profonda dei pacchetti e l'analisi comportamentale. Ciò gli consente di fornire un rilevamento delle minacce e una prevenzione attiva più sofisticati.

Il WIPS può rallentare le prestazioni del Wi-Fi?

Un IPS (WIPS) wireless configurato in modo errato può avere un impatto sulle prestazioni wireless, ma i sistemi moderni sono progettati per ridurre al minimo i costi di gestione pur mantenendo una protezione efficace.

- Come dividere un record DKIM - 5 giugno 2026

- compauth=fail: Spiegazione dell'autenticazione composita di Microsoft - 1 giugno 2026

- Windows Defender è sufficiente per la sicurezza delle piccole imprese? - 14 maggio 2026