北朝鮮のハッカーグループKimsukyは、サイバー世界では新しい存在ではない。この高度に洗練された脅威行為者グループは再び活動を開始し、現在ではDMARCポリシーが寛容なドメインを標的として、高度に標的化されたフィッシング攻撃を仕掛けている。

Kimsukyは常にソーシャル・エンジニアリングの手口を駆使し、しばしば電子メールを媒体として攻撃を仕掛けていた。しかし、最近の攻撃では、DMARCポリシーを悪用することで、防御手段を変えています。このことは DMARCエンフォースメントの必要性を浮き彫りにし、DMARCを組織のセキュリティの中心に据えることになります。

2024年5月2日、米連邦捜査局(FBI)、米国務省、国家安全保障局(NSA)は次のような共同勧告を発表した。 共同勧告Kimsukyが寛容なDMARCポリシーを悪用してスピアフィッシング攻撃を仕掛けているとの警告を発表した。さらに掘り下げてみよう!

主なポイント

- Kimsukyは、DMARCポリシーが寛容なドメインをターゲットに、巧妙なフィッシング攻撃を仕掛けている。

- 隔離」や「拒否」といった強力なDMARCポリシーの導入は、なりすましメールの防止に極めて重要です。

- 何もしないDMARCポリシーは、失敗したメッセージの配信を許可するため、ドメインに脆弱性を残す。

- 電子メールの警告サインを認識することは、Kimsukyのようなグループからのフィッシングの可能性を特定するのに役立ちます。

- セキュリティ・プロトコルを定期的に更新し、プロアクティブな状態を維持することは、進化するサイバー脅威から身を守るために不可欠です。

キムスキーの歴史

キムスキー キムスキー・ハッカー・グループVelvet Chollima(ベルベット・チョリマ)、Black Banshee(ブラック・バンシー)、Emerald Sleet(エメラルド・スリート)などなど。北朝鮮にルーツを持つKimsukyは、韓国の研究機関や政策機関、原子力発電事業者、閣僚機関などを標的にしたサイバースパイ攻撃を開始した。

このハッカー集団は10年以上前から活動しているようだが、最近はロシア、アメリカ、ヨーロッパの組織を標的に視野を広げている。

PowerDMARCでセキュリティを簡素化!

過去に報告されたキムスキーの人気攻撃

- 「キムスキーの攻撃は2019年まで遡る。

- キムスキー 機密データを盗んだとされるキムスキーは2015年3月、韓国の原子力発電事業者である韓国水力原子力から機密データを盗んだとされる。

- 2020年9月、 キムスキーは国連安全保障理事会のを標的にハッキングを試みた。

キムスキー、2024年のフィッシング攻撃におけるDMARCポリシーの緩和を悪用

あなたの DMARCポリシーはDMARCレコードの必須フィールドであり、DMARCに失敗したメッセージに対してクライアント側で実行されるアクションを決定します。DMARCポリシーは、失敗したメッセージを破棄または隔離するよう受信サーバーに指示することができます。また、ノーアクションモードでは、サーバーにまったくアクションを起こさないように指示することもできます!

北朝鮮のハッカーグループKimsukyは、DMARCポリシーが適用されていないドメインをターゲットにし、DMARCが提供する保護の欠如を悪用している。これにより、フィッシングメールの配信に成功する確率が高くなります。

設定できるDMARCポリシーにはどのようなものがありますか?

ドメイン所有者は、3つのDMARCポリシー(none、reject、quarantine)から1つを選択できます。名前の通り、noneは何もしないポリシーで、rejectとquarantineは許可されていないメールを拒否し隔離します。

ポリシーを設定するには、レコード作成時にDMARCレコードにp=タグを追加する必要があります。

ノーアクション/パーミッシブDMARCポリシーとは何ですか?

DMARC noneポリシーは寛容である。サイバー攻撃に対する保護を提供しないポリシーモードである。しかし、だからといって何の役にも立たないのだろうか?そうとも言えません。DMARC noneは通常、メール認証の初期段階、つまり「監視のみ」の段階で使用されます。このモードは、設定をテストし、メールトラフィックを監視するためのコントロールとして使用できます。しかし、このポリシーを長期間維持することは、ドメインがサイバー攻撃にさらされやすくなるため、お勧めできません。最終的な目標は、安全にエンフォースメントモードに移行することです。

以下は、寛容または弱いDMARCポリシーのDMARCレコードの例である:

v=DMARC1、p=なし;

ここで、p=noneタグは、ポリシーが「none」に設定され、保護を提供しないことを示す。さらに、このDMARCレコードには「rua」タグが設定されていないため、DMARCの「none」ポリシーの監視目的は利用されていない。

脆弱なDMARCポリシーはどのような害をもたらすのか?

DMARCのnoneポリシーには、特定の状況下でお客様に害を及ぼす可能性のある、1つの顕著な欠点があります。それは、noneポリシーの場合、DMARCが失敗してもメールは受信者に配信されるということです。つまり、あなたのドメインが脅威行為者によって偽装され、あなたのクライアントにフィッシングメールを送信した場合、DMARCが失敗してもメールは配信されます、 DMARC認証に失敗してもメールは配信されます。

キムスキー・スピアフィッシング攻撃の分析

2023年から2024年にかけて、連邦政府機関が勧告で警告したKimsuky攻撃にはいくつかのバージョンがある。Kimsukyの攻撃手口を理解するために、いくつかの重要なポイントを探ってみよう:

- Kimsukyは、スピアフィッシングメールで政府機関、シンクタンク、メディア機関になりすますことで知られています。また、なりすましたウェブサイトを利用して、被害者の個人情報やログイン認証情報にアクセスすることもある。

- 彼らは通常、有名な組織を標的にし、本物の役人や従業員になりすますので、疑うことを知らない被害者の信頼を簡単に得ることができます。

- フィッシング攻撃は様々な段階を経て行われ、一回で終わるものではない。その過程で、攻撃者は信頼性を維持するために、連続したEメールの中で複数の異なるIDになりすますことがある。

- 最初の数回の無害な試みの後、信頼が確立されると、攻撃者によって配信される最終的な電子メールには暗号化された悪意のある添付ファイルが含まれている。

- この添付ファイルには悪質なコードが含まれており、ユーザーのアカウント、ネットワーク、またはデバイスに侵入し、最終的にKimsukyがこれらのシステムにアクセスできるようにします。

- 正当なシンクタンクになりすましたメールは、ドメインに弱いDMARCポリシー(p=none)が設定されている機関を標的にしている。

- 残念ながら、シンクタンクや組織が設定したノーアクションDMARCポリシーのため、DMARC認証に失敗したメールは依然として受信者のメイン受信トレイに配信される。これが最終的にKimsukyフィッシング攻撃の成功となる。

脆弱なDMARCポリシーを悪用したキムスキー・フィッシング攻撃の防止

FBIはIC3報告書の中で、最近のキムスキー攻撃を防ぐためにできる予防策をいくつか概説している。それでは、その対策を探ってみよう:

1.強制DMARCポリシーの設定

Kimsukyが脆弱なDMARCポリシーを悪用するのを防ぐには、強制的なポリシーのような強力なものに移行する必要があります。「隔離」と「拒否」は、あなたが設定できる2つのポリシーモードです。これらのポリシーでは、なりすましフィッシングメールはクライアントの受信トレイに直接配信されるのではなく、破棄または隔離されます。

しかし、設定を誤ると、正当なメールも破棄されてしまう可能性があります!そのため、強制ポリシーを設定する際には注意が必要です。ここでは、DMARC拒否を安全に実装する方法を説明します:

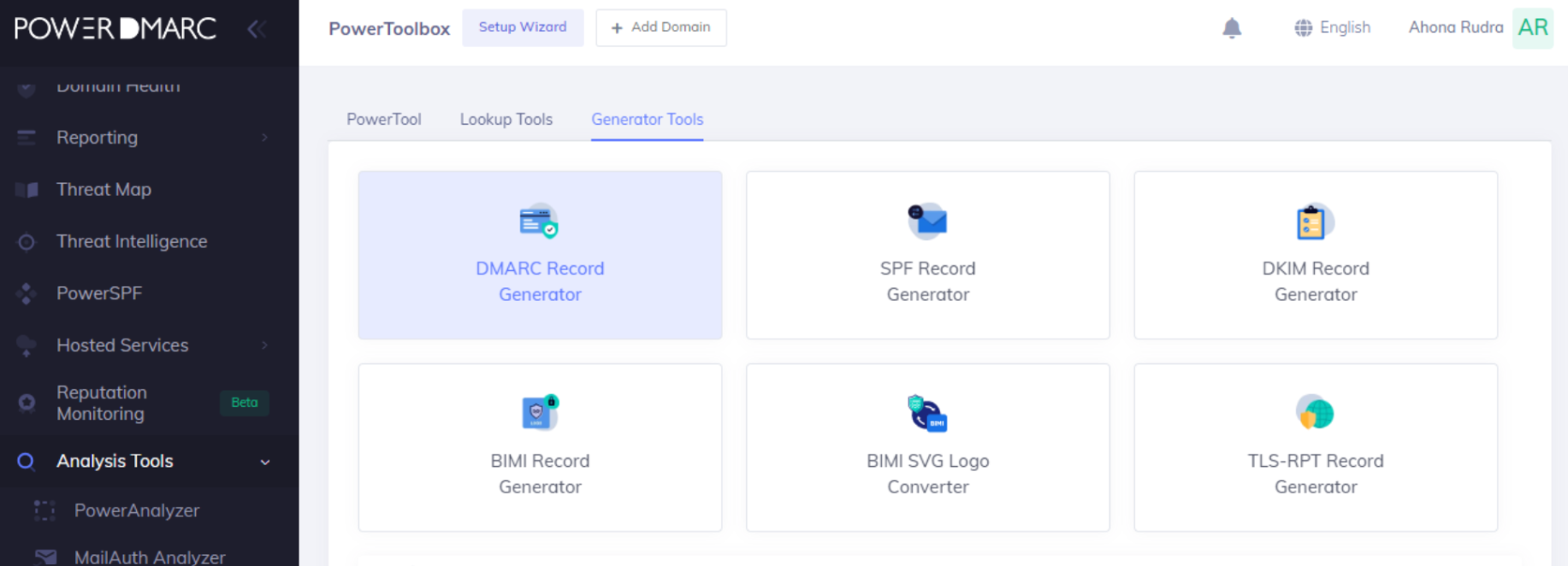

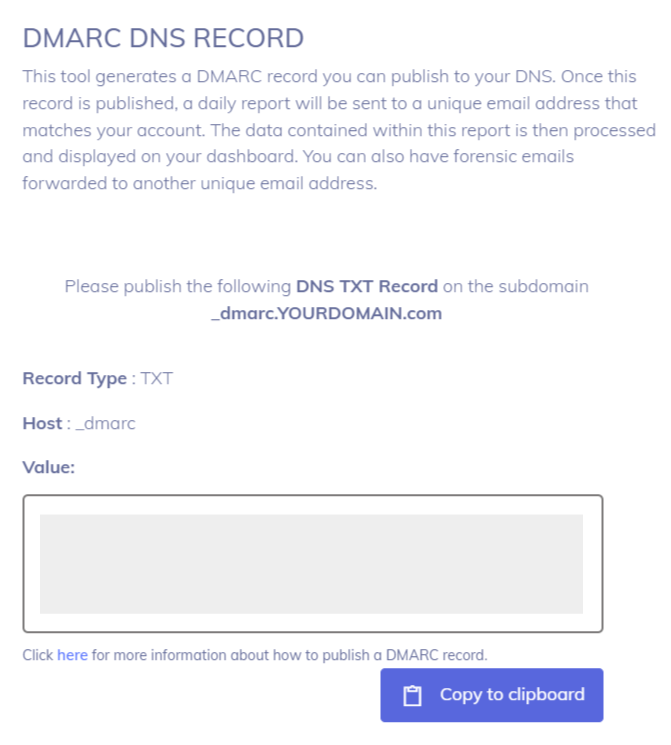

- サインアップPowerDMARCに無料でサインアップして DMARCレコードジェネレーターあまりにも

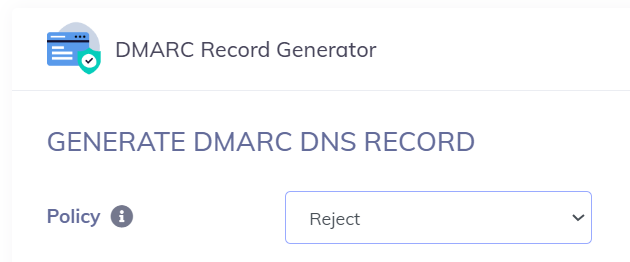

- p=rejectポリシーで新しいDMARCレコードを作成する。

注: 初めてDMARCを設定する場合は、ダッシュボードとレポートビューを使用してすべての送信元を監視するために「none」のポリシーを使用してください。

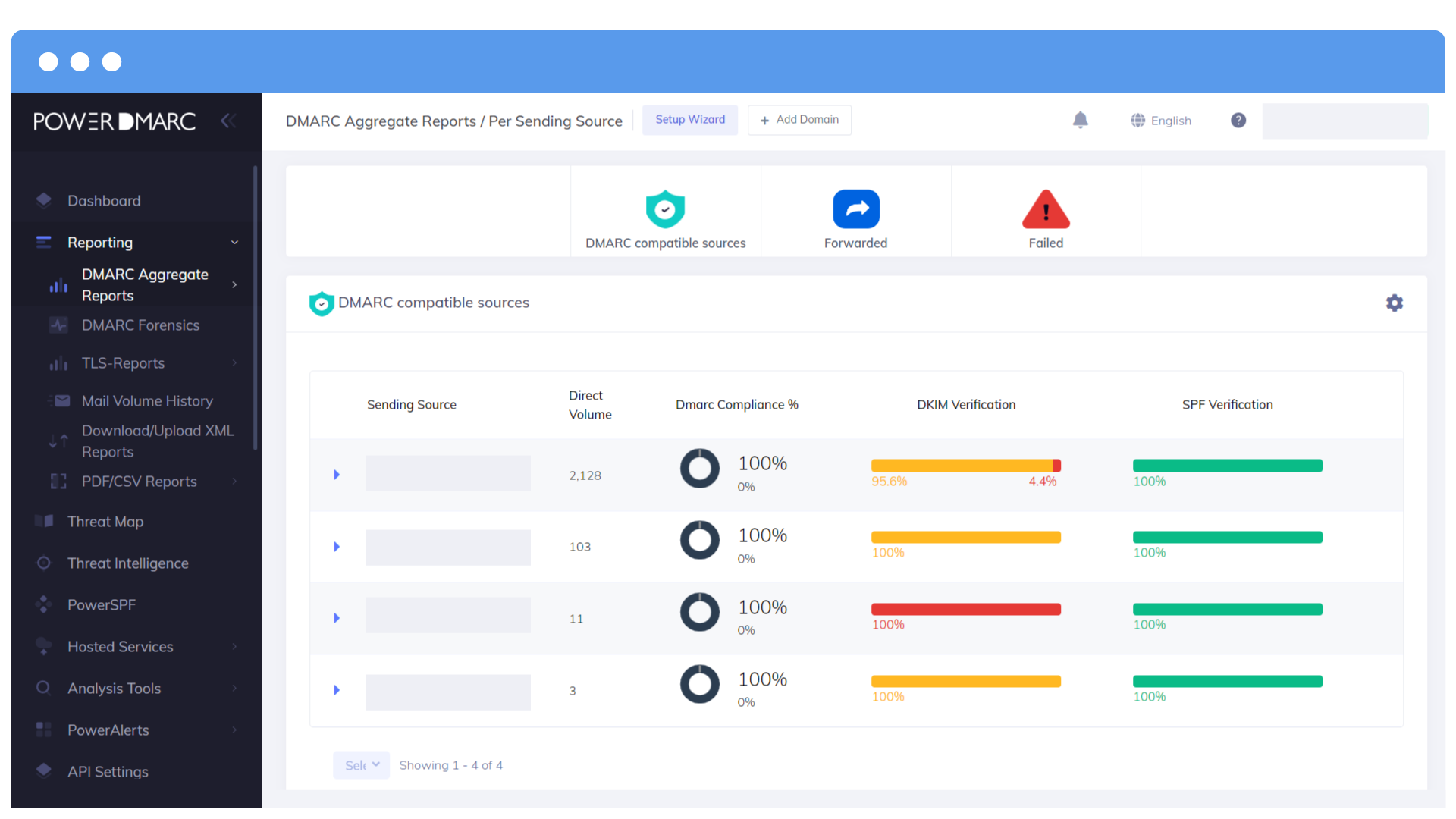

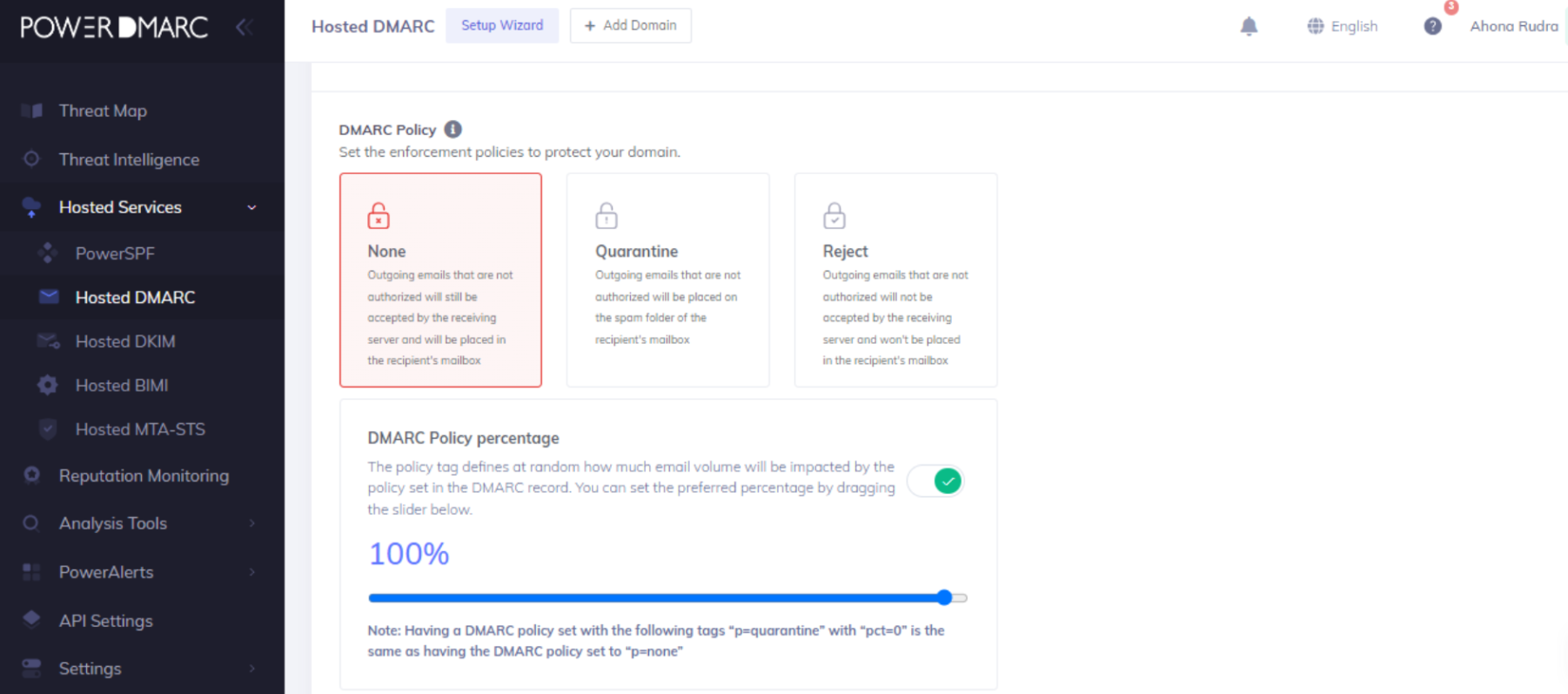

正規の送信元がDMARC準拠のメールを送信するように正しく設定されたら、ポリシーを更新して隔離し、拒否することでDMARCを強制できます。当社の ホスト型DMARCソリューションでは、DNSにアクセスすることなく、ポリシーモードを簡単に切り替えることができます。設定が完了したら、Hosted DMARCに移動し、ポリシーモードを更新するだけです。

- rua "タグを使用してDMARCレポートを有効にし、レポートを受け取るメールアドレスを定義する。

- DNS管理コンソールにアクセスし、現在のDMARCレコードを新しいレコードに置き換えます。現在のレコードを置き換える必要があり、同じドメインにすでにレコードが発行されている場合は、新しいレコードを発行しないことに注意してください。

p=rejectの場合、定期的にメールトラフィックを監視し、正規のメッセージが配信されていることを確認する必要があります。当社の DMARCレポートツールは、DMARCレポート管理を簡素化し、配信可能性を保証します。今すぐDMARCポリシーを導入して、Kimsukyに対する防御を強化しましょう!

2.メールから警告のサインを察知する

FBIは、フィッシングメールに見られるいくつかの警告サインについて概説しています。それでは、これらの兆候について見ていきましょう:

- 文法的に正しくなく、稚拙なEメール

- 特に害のなさそうなメールが最初に届き、その後に悪意のあるリンクや添付ファイルが付いたメールが届く。

- 悪意のある添付ファイルは、受信者が閲覧するために「マクロを有効にする」をクリックすることを要求する。通常、ウイルス対策フィルタを回避するためにパスワードで保護されています。

- スペルミスのあるなりすましドメインから発信された電子メール

- 政府、大学、シンクタンクになりすまし、正確なドメイン名を含まない無作為化されたソースから送信された電子メール。

これらはすべて、Kimsukyフィッシング攻撃の兆候です。このような状況では、メールの内容に関与したり、添付ファイルをクリックしたりしないことをお勧めします。

最後に

最近、寛容なDMARCポリシーを悪用したKimsuky攻撃が再燃していることは、サイバー攻撃が常に進化し続けていることを証明している。これまで見てきたように、DMARCポリシーの無許可を悪用した巧妙な手口は、組織がフィッシング攻撃から保護するためにより強力な対策を実施する必要性を浮き彫りにしている。

FBI、米国国務省、およびNSAが発表した共同勧告は、このような脅威行為者によってもたらされる差し迫った危険性を痛感させるものです。DMARCポリシーの強化にシフトし、連邦政府機関が示す警告サインに警戒を怠らないことで、組織は防御を強化し、キムスキーの巧妙な手口の犠牲になるリスクを軽減することができます。

企業や団体は、セキュリティ・プロトコルの適応と更新に積極的に取り組む必要がある。まずは お問い合わせまでご連絡ください!

- マイクロソフト、メール送信者ルールを強化:見逃せない主なアップデート- 2025年4月3日

- DKIMの設定:メールセキュリティのためのDKIM設定ステップバイステップガイド (2025)- 2025年3月31日

- PowerDMARC が G2 Spring Reports 2025 で DMARC のグリッドリーダーに認定される- 2025年3月26日