MTA-STSとTLS-RPTの設定方法:メール傍受を防止する

毎日、数十億通の電子メールが が毎日インターネット上を移動しており、そのかなりの部分が依然として強制的な暗号化なしに送受信されている。この規模の大きさだけでも、電子メールは傍受にとって最も魅力的な標的の一つとなっている。メッセージは送信中、送信者も受信者も気付かないまま読み取られたり改ざんされたりする可能性があるのだ。

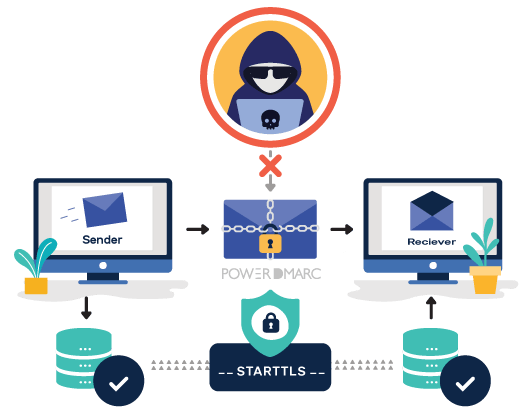

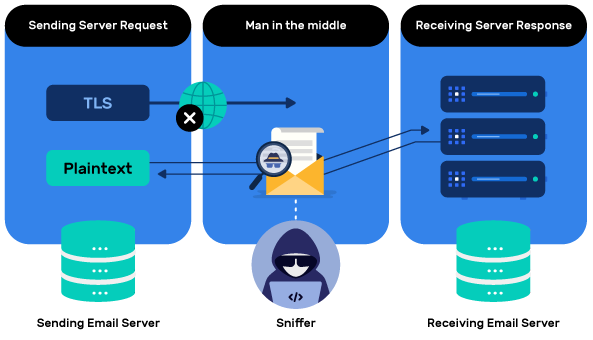

弱点は電子メールの配信方法にある。SMTPは機会的暗号化に依存しており、攻撃者がSTARTTLSコマンドを削除または改ざんし、接続を平文通信に強制的に降格させることが可能だ。こうしたSMTP降格攻撃は中間者攻撃の侵入経路となり、攻撃者が通信を監視したり、機密情報を取得したり、自身が制御するサーバー経由でメッセージを転送したりすることを許す。

目次を見る

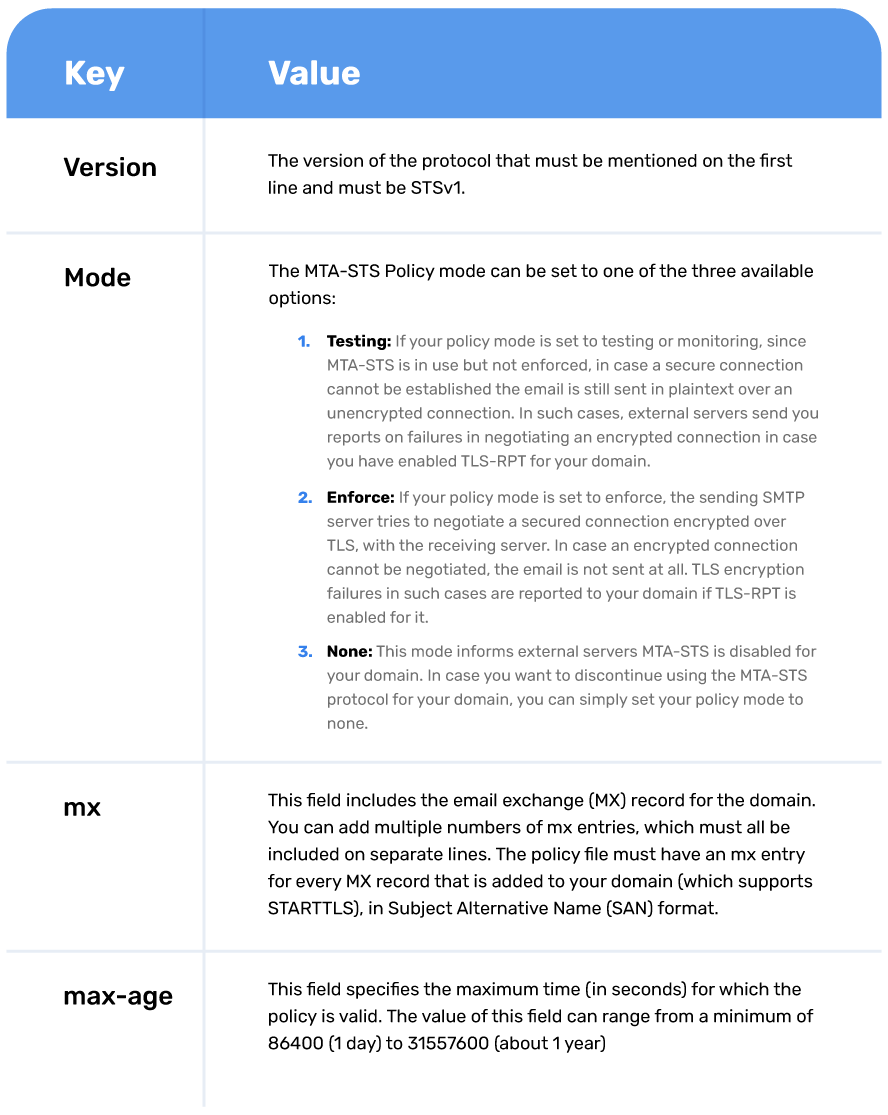

メール転送エージェント厳格なトランスポートセキュリティ(MTA-STS)は、送信メールサーバーと受信メールサーバー間の暗号化されたTLS接続を必須とし、安全な通信経路が確立できない場合に配信を拒否することで、このギャップを埋めます。暗号化が使用されることを期待するのではなく、MTA-STSはそれを強制するため、メールセキュリティ戦略の一環としてMTA-STSの導入を検討する組織にとって不可欠な存在です。