DNS-versterkingsaanvallen zijn sinds 2016 met bijna 700% sinds 2016. De versterkingsfactor in deze aanvallen kan variëren van 28 tot 54 keer de oorspronkelijke querygrootte. In extreme gevallen kan dit oplopen tot 179 keer de amplificatie.

In dit artikel zullen we onderzoeken wat een DNS Amplificatie-aanval is, hoe het werkt en hoe je zulke aanvallen kunt detecteren en beperken. We zullen ook enkele voorbeelden uit de praktijk geven van DNS Amplification-aanvallen die de stabiliteit van DNS-systemen de afgelopen tijd hebben geschokt.

Belangrijkste conclusies

- A DNS-versterkingsaanval is een type DDoS-aanval waarbij hackers kwetsbare DNS-servers misbruiken om enorme hoeveelheden verkeer naar een doelwit te sturen.

- Hoewel een klein aantal verzoeken op zichzelf niet genoeg is om de netwerkinfrastructuur in gevaar te brengen, kan het vermenigvuldigen van de verzoeken over meerdere DNS-omzettingen echt gevaarlijk en verwoestend zijn voor je systeem.

- Er zijn de afgelopen decennia talloze succesvolle DNS Amplification-aanvallen geweest, waaronder de Spamhaus-aanval (2013), de Google-aanval van 2022 (naast vele andere Google-aanvallen) en de Dyn-aanval in 2016.

- Je kunt een DNS Amplification aanval in een vrij vroeg stadium detecteren als je over de juiste tools en mechanismen beschikt.

- DNSSEC-, IDS/IPS- en EDR-systemen kunnen aanzienlijk helpen bij het voorkomen van DNS-versterkingsaanvallen.

Wat is een DNS-versterkingsaanval?

Een DNS Amplification-aanval is een op reflectie gebaseerde Distributed Denial of Service (DDoS)-aanval waarbij aanvallers open en verkeerd geconfigureerde DNS-resolvers misbruiken om een doelwit te overspoelen met grote hoeveelheden DNS-antwoordverkeer.

Bij deze aanval doen de cybercriminelen een DNS-opzoekverzoek naar een bepaalde open DNS-server. Ze vervalsen het bronadres om het adres van het doelwit te maken. Wanneer de DNS-server het antwoord op het DNS-record retourneert, wordt dit direct naar het IP-adres van het slachtoffer gestuurd (het gespoofde bronadres) en niet naar een nieuw doel dat door de cybercriminelen wordt gecontroleerd.

Dit leidt ertoe dat het slachtoffer een stortvloed aan ongevraagde DNS-reacties ontvangt, waardoor de netwerkinfrastructuur mogelijk wordt overspoeld en de service wordt onderbroken.

Deze aanvalsmethode is vooral gevaarlijk vanwege de amplificatiefactor die, zoals hierboven vermeld, kan variëren van 28 tot 54 keer de oorspronkelijke grootte van de query.

Hoe DNS-versterkingsaanvallen werken

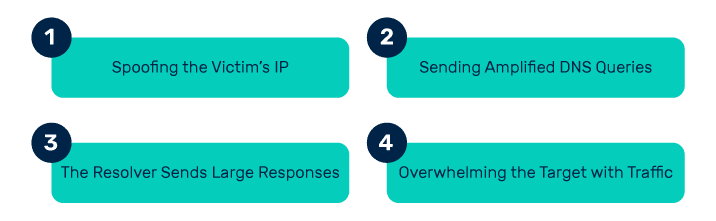

Het proces van een DNS Amplification aanval bestaat uit verschillende stappen:

Stap 1: Het IP-adres van het slachtoffer spoofen

De aanvaller misbruikt een gecompromitteerd apparaat om UDP-pakketten met vervalste IP-adressen naar een DNS recursieve resolver te sturen. Het vervalste adres komt overeen met het echte IP-adres van het slachtoffer.

Stap 2: Versterkte DNS-query's versturen

Elk UDP pakket vraagt een DNS oplosser aan, vaak met parameters als "ANY" om een zo uitgebreid mogelijk antwoord te krijgen.

Stap 3: De oplosser stuurt grote reacties

Bij het ontvangen van de verzoeken antwoordt de DNS-oplosser met uitgebreide gegevens en stuurt deze door naar het gespoofde IP-adres.

Stap 4: Overweldig het doel met verkeer

Aangezien het IP-adres van het doelwit het antwoord krijgt en de netwerkinfrastructuur wordt overspoeld met uitgebreid verkeer, leidt dit tot een denial of service.

Een klein aantal verzoeken alleen zal de netwerkinfrastructuur niet in gevaar brengen, maar wanneer dit wordt vermenigvuldigd en opgeschaald over meerdere verzoeken en talloze DNS-resolvers, kunnen aanvallers de hoeveelheid gegevens die op het doelwit wordt gericht aanzienlijk vergroten en de netwerkbronnen van het slachtoffer overweldigen.

Voorbeelden van aanvallen met DNS-versterking

In de afgelopen jaren zijn er verschillende DNS Amplification-aanvallen geweest die het ware potentieel en de schaal van de mogelijke impact van dergelijke aanvallen hebben laten zien:

Google-aanval (2022)

Op 1 juni 2022 was een DDoS-aanval gericht op een Google Cloud Armour-gebruiker met HTTPS gedurende 69 minuten. Op dat moment was dit de 'grootste' gedistribueerde DDoS-aanval (Distributed Denial of Service) met een piek van meer dan 46 miljoen verzoeken per seconde. Bij de aanval waren 5.256 bron-IP's uit 132 landen betrokken. Volgens Google was dit de grootste Layer 7 DDoS-aanval en bijna 76% groter dan het record daarvoor.

Dyn aanval (2016)

Op 21 oktober 2016 werden Twitter, Amazon, GitHub en de New York Times uitgeschakeld als gevolg van de DDoS-aanval op Dyn. Het doelwit van de aanval was het bedrijf Dyn, dat verantwoordelijk was voor een groot deel van de DNS-infrastructuur (Domain Name System) van het internet.

De aanval duurde bijna de hele dag. De cybercriminelen gebruikten "Mirai botnet"-malware die gebruikmaakte van IoT-apparaten (en niet van computers), waardoor de hackers konden kiezen uit meer dan 50.000-100.000 apparaten (bijv. thuisrouters, videorecorders, enz.) om de malware uit te voeren.

Spamhaus-aanval (2013)

De Spamhaus DDoS-aanval begon op 18 maart 2013 en was een van de grootste bekende DDoS-aanvallen op dat moment, met een piek van ongeveer 300 Gbps. De aanval werd uitgevoerd tegen Spamhaus, een antispamorganisatie nadat ze CyberBunker op de zwarte lijst hadden gezet, een hostingbedrijf dat bekend staat om zijn tolerante beleid.

De aanval maakte gebruik van open DNS-resolvers om het verkeer te versterken en gebruikte DNS-reflectietechnieken waardoor de hackers enorme hoeveelheden gegevens konden genereren met beperkte middelen. Het incident vestigde de aandacht van experts op de kwetsbaarheid van open DNS-resolvers en hun potentieel voor misbruik in grootschalige DDoS-aanvallen. Wetshandhavingsinstanties uit verschillende landen moesten de aanval onderzoeken. Dit leidde tot arrestaties, waaronder die van een 17-jarige man uit Londen.

Hoe DNS-versterkingsaanvallen te detecteren

Er zijn verschillende methoden die je kunt gebruiken om DNS Amplification aanvallen te detecteren.

Tekenen van een DNS-versterkingsaanval op uw netwerk

Enkele veelvoorkomende tekenen van DNS-versterkingsaanvallen zijn:

- Plotselinge pieken in het volume van DNS-verkeer

- Ongebruikelijke patronen in DNS-querytypes (bijv. veel "ANY"-query's)

- Toegenomen bandbreedtegebruik zonder een overeenkomstige toename van legitiem verkeer

- Een groot aantal antwoorden van DNS-servers die niet door uw netwerk worden opgevraagd

Hulpmiddelen en methoden voor het detecteren van verdacht DNS-verkeer

- SIEM-systemen (Beveiligingsinformatie- en gebeurtenissenbeheer)

SIEM-systemen verzamelt en analyseert DNS logs op afwijkingen, zoals ongebruikelijke query volumes of bestemmingen. Enkele populaire aanbevelingen zijn Splunk, IBM en QRadar.

- Inbraakdetectie/-preventiesystemen (IDS/IPS)

Deze systemen identificeren snel patronen van potentieel verdachte DNS-activiteiten en activeren waarschuwingen op basis van deze bedreigingen. Enkele aanbevolen tools zijn Snort en Zeek.

- Tools voor DNS-bewaking en -analyse

Deze tools bieden real-time en historische analyse van DNS queries om afwijkingen te detecteren. Een voorbeeld hiervan is de functie DNS-tijdlijn van PowerDMARC.

- Endpointdetectie en -respons (EDR)

EDR-systemen controleren DNS-activiteit van endpoints op tekenen van compromittering, zoals malware die DNS gebruikt voor command & control (C2). Voorbeelden hiervan zijn Microsoft Defender ATP en SentinelOne.

Proactieve maatregelen om verdachte DNS-activiteit te voorkomen

- Snelheidslimieten voor DNS-query's om misbruik te voorkomen.

- Open recursieve resolvers blokkeren om het aanvalsoppervlak te verkleinen.

- DNSSEC implementeren om DNS-spoofing te voorkomen.

- Vastleggen en analyseren van DNS-verkeer voor trendbewaking op lange termijn.

Metriek en logs om te controleren (bijv. abnormale verkeerspatronen, query's).

Het analyseren van DNS-serverlogboeken op ongebruikelijke patronen zoals abnormaal verkeer en herhaalde query's van dezelfde bron kan helpen om potentiële aanvallen in de beginfase te identificeren. Hier is een overzicht van statistieken om in de gaten te houden:

- Volume zoekopdracht per bron (IP/apparaat)

- Verdeling responsgrootte

- Query Type Analyse (bijv. ANY, TXT, NULL, MX, SRV)

- Unieke domeinen die per apparaat worden opgevraagd

- Herhaalde zoekopdrachten naar hetzelfde domein

- NXDOMAIN (niet-bestaand domein) storingspercentages

- Ongebruikelijke Query Bestemmingen (Externe vs. Interne verzoeken)

- Vertraging in DNS-reacties

Beperking van aanvallen door DNS-versterking

Er zijn tal van effectieve strategieën die je kunt gebruiken.

Hulpmiddelen om DNS-versterkingsaanvallen te voorkomen

1. Veilige DNS-omzettingssoftware

Open resolvers worden vaak misbruikt bij DNS-versterkingsaanvallen en DDoS-aanvallen, waardoor het cruciaal is om de toegang te beperken. Het is dus het beste om open DNS-resolvers uit te schakelen. In plaats daarvan kunt u recursieve DNS-resolvers configureren om alleen query's van vertrouwde interne clients te accepteren. Verder kan het nuttig zijn om de toegang te beperken tot specifieke IP's of subnetten met behulp van ACL's (Access Control Lists).

2. Response Rate Limiting (RRL) implementeren

DNS Amplification aanvallen berusten op het sturen van vele kleine verzoeken naar een resolver die grote antwoorden genereert, waardoor het netwerk van het slachtoffer overweldigd wordt. Om dit te beperken, kunt u DNS-servers configureren om het aantal identieke antwoorden dat naar één IP wordt verzonden te beperken. Dit kan worden bereikt door query-gebaseerde snelheidsbeperking te implementeren, waardoor de impact van kwaadwillende herhaalde verzoeken wordt verminderd. Enkele voorbeelden van ingebouwde RRL-modules in populaire DNS-software:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip instelling

- Niet geconsolideerd: ratelimit functie om reacties per client te begrenzen

3. Verkeer filteren

Het filteren van DNS-verkeer kan helpen bij het blokkeren van kwaadaardige query's, ongeautoriseerde toegang en pogingen tot het exfiltreren van gegevens. Daarnaast kunnen firewalls en inbraakpreventiesystemen (IPS) helpen bij het blokkeren van verdacht DNS-verkeer.

Beste praktijken voor netwerkbeveiliging

Het is belangrijk om het netwerk goed te beveiligen om DNS Amplification aanvallen te voorkomen. Dit is wat u kunt doen:

- Gebruik een zero-trust model voor netwerkbeveiliging.

- implementeren Multi-Factor Authenticatie (MFA).

- Gebruik toegangscontrole op basis van rollen om de toegang tot gevoelige systemen te beperken.

- Implementeer technologieën voor geoblokkering om de toegang vanuit regio's met een hoog risico te beperken.

- Implementeer firewalls van de volgende generatie en werk je firewallregels regelmatig bij.

- Schakel DNSSEC in om DNS-spoofingaanvallen te voorkomen.

- HTTPS afdwingen.

- SSO (Single Sign-On) implementeren.

- E-mailverificatieprotocollen implementeren zoals SPF, DKIM en DMARC.

- DLP-systemen(Data Loss Prevention) inschakelen.

- Geef regelmatig trainingen over beveiligingsbewustzijn met betrekking tot phishing, social engineering en veilig browsen.

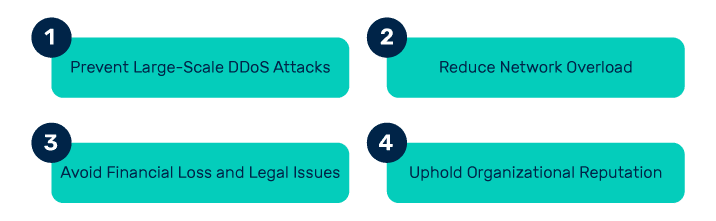

Belang van proactieve maatregelen

Proactieve acties zoals regelmatige beveiligingsaudits, voortdurende monitoring, het bijhouden van nieuws uit de branche en het gebruik van de juiste tools kunnen u helpen het risico op succesvolle aanvallen te verkleinen. Hier is waarom het belangrijk is om snel actie te ondernemen:

1. Grootschalige DDoS-aanvallen voorkomen

Het nemen van proactieve maatregelen tegen DNS Amplification-aanvallen kan vervolgens grootschalige DDoS-aanvallen in de toekomst voorkomen.

2. Overbelasting van het netwerk verminderen

DNS Amplification exploits kunnen netwerksystemen overbelasten en overweldigen, wat kan leiden tot uitval en het vertragen van netwerkactiviteiten. Snelle actie kan dit voorkomen.

3. Vermijd financieel verlies en juridische problemen

Downtime als gevolg van DNS Amplification-aanvallen kan bedrijven veel geld kosten. Het kan zelfs juridische gevolgen hebben voor het faciliteren van cybercriminaliteit.

4. De reputatie van de organisatie hoog houden

Als uw DNS-servers het slachtoffer zijn van een Amplification-exploit, kan dit leiden tot gezichtsverlies en reputatieschade. Preventie is noodzakelijk in dergelijke situaties.

Laatste woorden

Het slachtoffer worden van een DNS Amplification-aanval kan behoorlijk kostbaar zijn, zowel vanuit financieel oogpunt als vanuit het oogpunt van reputatieschade. Het kan ervoor zorgen dat uw domein en bedrijf minder betrouwbaar overkomen in de ogen van klanten en dat ze op zoek gaan naar alternatieve oplossingen.

Hoewel ze in een vroeg stadium moeilijk te detecteren en te voorkomen zijn, zijn er enkele veelvoorkomende signalen, methoden en tools om op te letten die je helpen om dergelijke aanvallen zo vroeg mogelijk te identificeren en te beperken.

- Hoe controleer je de bezorgbaarheid van e-mails? - 2 april 2025

- Beste DKIM Checkers in 2025 - 31 maart 2025

- Beroemde datalekken en phishingaanvallen: Wat we kunnen leren - 27 maart 2025