Belangrijkste Conclusies

- Outlook kan HIPAA-compliance ondersteunen, maar alleen met Microsoft 365 E3 of hoger en de juiste configuratie.

- Standaard Outlook voldoet op zichzelf niet aan de HIPAA-e-mailvereisten.

- Versleuteling moet gelaagd zijn, niet als vanzelfsprekend worden beschouwd.

-

- TLS beschermt alleen e-mails tijdens het verzenden.

- Gevoeligheidslabels of S/MIME maken end-to-end-versleuteling voor PHI mogelijk.

-

- Naleving hangt af van configuratie, niet van branding.

MFA, auditlogging, DLP-beleid, toegangscontroles en Azure Rights Management moeten correct worden ingeschakeld en onderhouden.

- Naleving hangt af van configuratie, niet van branding.

- Kies op basis van interne capaciteiten, niet alleen op basis van kosten.

-

- Sterk IT-team → Outlook (correct geconfigureerd) kan werken.

- Beperkte IT-middelen → Speciale HIPAA-conforme e-mailoplossingen verminderen de operationele lasten.

- E-mailverificatie versterkt de HIPAA-e-mailbeveiliging.

DMARC, DKIM en SPF voorkomen spoofing en phishing die beschermde gezondheidsinformatie zouden kunnen blootstellen. - De totale kosten omvatten meer dan alleen licenties.

Houd rekening met de implementatietijd, het opstellen van beleid, training, monitoring en doorlopend compliancebeheer, en niet alleen met de abonnementskosten voor Microsoft 365.

Zorginstellingen versturen jaarlijks miljoenen e-mails met patiëntgegevens, zoals afspraakbevestigingen, laboratoriumuitslagen, verzekeringsgegevens, verwijzingsnotities en ontslagverslagen. E-mail is handig, snel en vertrouwd. Het is echter ook een van de grootste compliancerisico's in de gezondheidszorg.

Gegevens uit de sector laten zien hoe groot het risico is:

- E-mail staat op de tweede plaats op de tweede plaats voor locaties met inbreuken op PHI locaties na netwerkservers

- De gemiddelde kosten van een inbreuk op de gegevensbescherming in de gezondheidszorg hebben een recordhoogte van 9,8 miljoen dollar per incident bereikt.9,8 miljoen dollar per incident.

Daarom komt één vraag steeds weer terug in IT- en compliancevergaderingen:

Is Outlook-e-mailversleuteling HIPAA-conform?

Het klinkt eenvoudig, maar het antwoord is niet simpelweg ja of nee.

Standaard Outlook voldoet op zichzelf niet aan de HIPAA-normen. Microsoft Outlook, dat wordt gebruikt als onderdeel van Microsoft Office 365, kan echter wel HIPAA-conformiteit ondersteunen. Het verschil is belangrijk. Heel belangrijk.

Toch gaan veel zorginstellingen er nog steeds vanuit dat het gebruik van Outlook automatisch voldoet aan de HIPAA-normen.

Dat is niet zo.

Inzicht in het verschil en hoe u uw systeem correct configureert, kan het verschil betekenen tussen een soepele werking en een kostbare inbreuk. Deze gids is geschreven voor IT-managers in de gezondheidszorg, compliance officers en medische praktijken die behoefte hebben aan een duidelijk antwoord, zonder vooringenomenheid van leveranciers of vage marketingclaims.

We zullen de HIPAA-compliance van Outlook uitleggen, aangeven wat Outlook wel en niet kan, de daadwerkelijke configuratievereisten doorlopen en u helpen beslissen of Outlook in 2026 geschikt is voor uw organisatie.

HIPAA-naleving: e-mailvereisten die u niet kunt negeren

Voordat we het over Outlook hebben, moeten we één ding duidelijk maken: HIPAA keurt geen e-mailplatforms goed en certificeert deze ook niet. HIPAA houdt zich bezig met beveiligingsmaatregelen, niet met merknamen.

De HIPAA-beveiligingsregel vereist dat betrokken entiteiten en zakenpartners de vertrouwelijkheid, integriteit en beschikbaarheid van beschermde gezondheidsinformatie (PHI) beschermen, inclusief PHI die via e-mail wordt verzonden.

Elke organisatie die HIPAA-compliance nastreeft, moet ervoor zorgen dat deze technische vereisten correct worden geïmplementeerd.

Versleuteling tijdens verzending

HIPAA vereist dat PHI wordt versleuteld wanneer deze wordt verzonden via open netwerken zoals het internet. In de praktijk betekent dit dat e-mailsystemen Transport Layer Security (TLS) moeten gebruiken om onderschepping te voorkomen terwijl berichten tussen mailservers worden verzonden.

Om aan deze vereiste te voldoen:

- TLS 1.2 of hoger moet worden afgedwongen als minimale beveiligingsnorm.

- E-mails die zonder versleuteling via het internet worden verzonden, voldoen niet aan de HIPAA-vereisten.

- Versleuteling moet worden afgedwongen door middel van beleid en mag niet aan het toeval worden overgelaten.

Veel e-mailsystemen maken gebruik van opportunistische TLS, wat betekent dat versleuteling alleen wordt toegepast als de ontvangende server dit ondersteunt. Als dat niet het geval is, kan het bericht nog steeds onversleuteld worden afgeleverd.

Dat terugvalgedrag creëert een nalevingsrisico. Zorginstellingen moeten TLS vereisen voor e-mails die PHI bevatten, in plaats van te vertrouwen op automatische onderhandelingen.

Microsoft 365 ondersteunt moderne TLS-standaarden, maar TLS alleen maakt Outlook nog niet HIPAA-conform. Het beveiligt de verbinding tussen servers tijdens de overdracht. Het versleutelt geen berichten die in de mailbox zijn opgeslagen en biedt geen bescherming tegen ongeoorloofde toegang met gestolen inloggegevens.

Versleuteling in rust

HIPAA vereist ook dat PHI wordt versleuteld wanneer deze wordt opgeslagen op e-mailservers, in archieven en back-ups, en niet alleen tijdens de overdracht.

Om aan deze vereiste te voldoen:

- Opgeslagen e-mailgegevens moeten worden beveiligd met krachtige encryptie, zoals AES-256 of gelijkwaardig.

- Versleuteling moet worden toegepast op mailboxen, archieven en back-upsystemen.

- De administratieve toegang tot opgeslagen gegevens moet worden beperkt en gecontroleerd.

Microsoft 365 versleutelt e-mailgegevens in rust binnen Exchange Online. Versleuteling alleen is echter niet voldoende om HIPAA-compliance in Outlook te garanderen. Als de toegangscontroles zwak zijn of inloggegevens worden gecompromitteerd, kan opgeslagen PHI nog steeds worden blootgesteld.

Voor lokale Outlook-implementaties hangt versleuteling in rust volledig af van hoe de infrastructuur is geconfigureerd.

De bescherming van PHI houdt niet op wanneer de e-mail is afgeleverd. De gegevens moeten beschermd blijven, ongeacht waar ze zijn opgeslagen.

Toegangscontroles

Versleuteling alleen maakt een systeem nog niet HIPAA-conform. HIPAA vereist strenge toegangscontroles om ervoor te zorgen dat alleen bevoegde personen PHI kunnen inzien.

Om aan deze vereiste te voldoen:

- Elke gebruiker moet een unieke login hebben.

- Multi-factor authenticatie (MFA) moet worden afgedwongen

- Toegang moet het principe van minimale rechten volgen.

- Sessies moeten automatisch worden beëindigd na inactiviteit.

| Wilt u weten hoe u tweefactorauthenticatie voor e-mails kunt inschakelen? |

Zonder MFA kunnen gestolen inloggegevens aanvallers volledige toegang geven tot PHI, zelfs als het e-mailsysteem versleuteld is. Accounts met te veel rechten vormen een soortgelijk risico.

Microsoft 365 ondersteunt op rollen gebaseerde toegangscontroles en MFA-handhaving. De naleving van HIPAA door Outlook hangt echter af van de vraag of deze controles correct zijn geconfigureerd en consistent worden toegepast voor alle gebruikers.

Auditcontroles en integriteit

HIPAA verplicht organisaties om de toegang tot PHI bij te houden en te controleren. Als er een inbreuk plaatsvindt, moet u kunnen aantonen wie toegang heeft gehad tot de gegevens, wanneer dat gebeurde en welke acties er zijn ondernomen.

Om aan deze vereiste te voldoen:

- E-mailtoegang en -activiteit moeten worden geregistreerd en van een tijdstempel worden voorzien.

- Logboeken moeten weergaven, verwijderingen, wijzigingen en administratieve acties registreren.

- Auditlogboeken moeten ten minste zes jaar worden bewaard.

- Systemen moeten ongeoorloofde wijzigingen aan berichten detecteren.

Zonder auditlogging kunt u geen incidenten onderzoeken of naleving aantonen.

Microsoft 365 bevat functies voor het loggen en rapporteren van mailboxcontroles. Deze functies moeten echter worden ingeschakeld en correct worden geconfigureerd. Het gebruik van Outlook alleen voldoet niet automatisch aan de HIPAA-controlevereisten.

Integriteitscontroles zijn net zo belangrijk. E-mails met PHI mogen tijdens het verzenden niet onopgemerkt worden gewijzigd. Configuraties zoals Outlook S/MIME HIPAA-implementaties of Microsoft-versleuteling met gevoeligheidskenmerken kunnen helpen om de identiteit van de afzender te verifiëren en de integriteit van berichten te beschermen wanneer ze correct worden ingezet.

Outlook-e-mailversleuteling: mogelijkheden en beperkingen

Microsoft Outlook biedt, wanneer het binnen Microsoft 365 wordt gebruikt, meerdere versleutelingsopties. Elk daarvan ondersteunt HIPAA-compliance, maar geen enkele is standaard automatisch compliant.

Hieronder volgt een praktisch overzicht van de versleutelingsmethoden van Outlook, hun relevantie voor compliance en waar ze tekortschieten.

E-mailversleutelingsopties voor HIPAA-naleving

Optie 1: Outlook S/MIME-versleuteling (Outlook S/MIME HIPAA)

S/MIME (Secure/Multipurpose Internet Mail Extensions) biedt end-to-end-versleuteling en digitale handtekeningen.

Wat het goed doet:

- Versleutelt e-mailinhoud en bijlagen

- Berichten digitaal ondertekenen om de identiteit van de afzender te verifiëren

- Beschermt tegen manipulatie en identiteitsfraude

HIPAA-conformiteit: Ja, kan HIPAA-conformiteit ondersteunen wanneer correct geïmplementeerd.

Waarom het een uitdaging is:

- Vereist het beheer van encryptiecertificaten voor elke gebruiker

- Ontvangers moeten ook S/MIME-certificaten installeren.

- Beperkte ondersteuning op mobiele en niet-Outlook-clients

- Versleutelde e-mails kunnen niet worden gescand door DLP- of antivirusprogramma's.

- Niet-technisch personeel heeft moeite met installatie en probleemoplossing

S/MIME is veilig, maar voor de meeste zorgomgevingen operationeel te zwaar. Veel IT-teams in de zorg zien er na de implementatie vanaf vanwege de complexiteit ervan.

Optie 2: Office 365-gevoeligheidslabels met versleuteling

Deze methode maakt gebruik van Azure Rights Management (RMS) om e-mailinhoud te beveiligen. Wanneer een gebruiker een vertrouwelijkheidslabel toepast, zoals 'Vertrouwelijk – PHI', worden automatisch versleutelings- en toegangsregels (alleen-lezen, niet doorsturen, niet kopiëren) afgedwongen.

Wat het goed doet:

- Past automatisch versleuteling toe wanneer een label wordt geactiveerd

- Beperkt het doorsturen, kopiëren of afdrukken van gevoelige e-mails

- Integreert naadloos met Outlook en andere Microsoft 365-apps

- Maakt certificaatbeheer overbodig

- Ondersteunt gedetailleerde toegangscontrole

HIPAA-conformiteit: Ja, indien correct geconfigureerd.

Waarom het een uitdaging is:

- Vereist Office 365 E3, E5 of Business Premium

- Vereist een juiste configuratie in Microsoft Purview

- Vertrouwt erop dat gebruikers labels correct toepassen, tenzij dit geautomatiseerd gebeurt.

Voor veel zorginstellingen is dit de meest praktische native Outlook-versleutelingsoptie.

Optie 3: Alleen TLS-versleuteling

TLS versleutelt e-mails terwijl ze tussen mailservers worden verzonden.

Wat het goed doet:

- Versleutelt e-mailverkeer tijdens verzending via open netwerken

- Beschermt tegen onderschepping tijdens server-naar-server levering

- Werkt automatisch in de meeste moderne Microsoft 365-omgevingen

HIPAA-conformiteit: Gedeeltelijk, voldoet alleen aan de vereiste voor "versleuteling tijdens verzending". Biedt geen end-to-end-bescherming.

Waarom het een uitdaging is:

- Versleutelt alleen de verbinding tussen servers

- E-mails leesbaar laten in mailboxen

- Biedt geen bescherming tegen gecompromitteerde inloggegevens

- Voorkomt geen intern misbruik of ongeoorloofde doorsturing

- Schiet tekort als op zichzelf staande HIPAA-nalevingsmaatregel

Het is belangrijk om op te merken dat TLS alleen niet voldoet aan de HIPAA-vereisten voor PHI. Het is noodzakelijk, maar niet voldoende.

👉Lees meer: Wat is TLS-versleuteling? Belangrijkste componenten en implementatie

Optie 4: Outlook-versleutelingsprogramma's van derden

Sommige organisaties voegen externe versleutelingslagen toe aan Outlook. Voorbeelden hiervan zijn beveiligde portals of plug-ins die PHI-e-mails automatisch versleutelen. Integreert met Outlook om verbeterde versleutelingsworkflows te bieden. Veelgebruikte aanbieders die zich richten op de gezondheidszorg zijn onder andere Virtru, LuxSci en Paubox.

Wat het goed doet

- Versleutelt e-mails automatisch zonder tussenkomst van de gebruiker

- Vereenvoudigt de implementatie in vergelijking met S/MIME

- Elimineert vereisten voor certificaatbeheer

- Biedt veilige toegang via een portaal voor ontvangers

- Bevat functies voor nalevingsrapportage (afhankelijk van leverancier)

HIPAA-conformiteit: Kan HIPAA-conformiteit ondersteunen wanneer correct geconfigureerd en gekoppeld aan een ondertekende BAA van de leverancier.

Waarom het een uitdaging is

- Extra kosten bovenop Microsoft-licenties

- Vereist installatie en integratie-instellingen

- Creëert afhankelijkheid van een externe leverancier

- Wijzigt de ervaring van de ontvanger in sommige portaalgebaseerde modellen

Tools van derden vereenvoudigen vaak de naleving, maar brengen extra operationele kosten met zich mee.

Hier is een korte overzichtstabel:

| Versleutelingsmethode | Van begin tot eind | Eenvoudig in gebruik | Certificaten vereist | Voldoet alleen aan HIPAA? |

|---|---|---|---|---|

| S/MIME | Ja | Geen | Ja | Met configuratie |

| Versleutelde gevoeligheidlabels | Ja (op RMS gebaseerd) | Ja | Geen | Met configuratie |

| TLS | Geen | Automatisch | Geen | Geen |

| Tools van derden | Ja | Ja | Geen | Met configuratie |

Outlook kan HIPAA-compliance ondersteunen, maar is standaard niet compliant. De beveiliging hangt af van hoe het is geconfigureerd en beheerd. Outlook voldoet alleen aan de HIPAA-vereisten wanneer:

- Je gebruikt Microsoft 365 (niet de standalone versie van Outlook)

- Versleuteling is correct geconfigureerd

- Toegangscontroles en auditlogging worden afgedwongen

- Medewerkers worden getraind in veilige e-mailpraktijken

- Er is een Business Associate Agreement (BAA) gesloten met Microsoft.

- Indien nodig worden tools van derden geëvalueerd.

Standaard Outlook alleen voldoet niet aan de HIPAA-normen.

Veel zorginstellingen onderschatten de configuratie-inspanning en overschatten wat 'ingebouwde encryptie' daadwerkelijk omvat. Naleving vereist gelaagde controles, niet alleen het inschakelen van encryptie.

Office 365 HIPAA-compliance: configuratievereisten voor veilige Outlook-e-mailversleuteling

Om Office 365 HIPAA-compliant te maken, is meer nodig dan alleen het inschakelen van versleuteling in Outlook. Een juiste configuratie van Microsoft 365, Microsoft Purview en Microsoft Entra ID is essentieel om te voldoen aan de HIPAA-e-mailvereisten, PHI te beschermen en het risico op datalekken te verminderen.

Hieronder vindt u een stapsgewijze configuratiehandleiding voor zorginstellingen die Outlook-e-mailversleuteling in Office 365 gebruiken.

Stap 1: Controleer uw Office 365-abonnementsniveau

Niet alle Microsoft-abonnementen ondersteunen HIPAA-conforme controles.

Om te voldoen aan de HIPAA-nalevingsvereisten, hebt u het volgende nodig:

- Microsoft 365 E3, E5 of Business Premium

- Toegang tot versleuteling, auditlogging, DLP en compliance-tools

Lagere abonnementen bieden geen geavanceerde versleuteling en langdurige auditbewaring.

Bevestig uw huidige abonnement in het Microsoft Admin Center. Upgrade indien nodig om HIPAA-conforme e-mailcontroles te ondersteunen.

Stap 2: Azure Rights Management (RMS) inschakelen

Azure Rights Management (RMS) ondersteunt versleuteling met gevoeligheidlabels en toegangsbeperkingen in Outlook. Zonder RMS-activering werkt versleutelde bescherming op basis van labels niet.

Hoe activeer ik RMS?

Ga naar: Microsoft Purview → Gegevensbeveiliging → Versleuteling → Azure Rights Management en selecteer vervolgens Activeren.

Deze stap maakt beleidsgebaseerde versleuteling van Outlook-e-mail mogelijk om PHI te beschermen.

Stap 3: Configureer gevoeligheid labels met encryptie

Gevoeligheidslabels zorgen voor gestructureerde, beleidsgestuurde versleuteling.

Maak labels die zijn afgestemd op PHI-risiconiveaus, zoals:

- "Vertrouwelijk – PHI"

- "Intern – PHI"

Hoe te maken:

Microsoft Purview → Gegevensbeveiliging → Gevoeligheidslabels → Labels maken en versleutelingsmachtigingen configureren.

Configureer elk label als volgt:

- E-mails automatisch versleutelen

- Doorsturen, kopiëren of afdrukken beperken

- Stel waar nodig vervaldata in.

- Automatische labelregels toepassen voor PHI-trefwoorden

Automatische labeling vermindert de afhankelijkheid van menselijk oordeel en ondersteunt strengere HIPAA-controles op e-mailcompliance.

Stap 4: Implementeer meervoudige authenticatie (MFA)

Versleuteling alleen biedt geen bescherming tegen gecompromitteerde inloggegevens.

MFA is van cruciaal belang voor de naleving van HIPAA door Outlook, omdat het:

- Vermindert ongeoorloofde toegang tot mailboxen

- Beschermt versleutelde PHI tegen account-overname

- Versterkt de algehele identiteitsbeveiliging

Schakel MFA in Microsoft Entra ID in en vereis dit voor alle gebruikers, zonder uitzonderingen.

Stap 5: Configureer auditlogging

HIPAA vereist auditcontroles om de toegang tot elektronische PHI te volgen.

Mailbox-auditlogging moet:

- E-mailweergaven, bewerkingen en verwijderingen registreren

- Activiteiten van de logboekbeheerder

- Bewaar logbestanden ten minste zes jaar.

Schakel auditlogboekregistratie in Exchange Online in en configureer beleidsregels voor langdurige bewaring.

Stap 6: Implementeer beleid voor gegevensverliespreventie (DLP)

DLP-beleidsregels helpen bij het automatisch afdwingen van HIPAA-e-mailversleuteling. Correct geconfigureerde DLP-regels kunnen:

- PHI detecteren (SSN's, medische dossiernummers, patiëntidentificatiegegevens)

- Blokkeer niet-conforme uitgaande e-mails

- Automatisch versleuteling activeren

- Waarschuw beheerders voor mogelijke blootstelling van gegevens

Dit versterkt de naleving door het aantal handmatige fouten te verminderen.

Maak DLP-beleidsregels aan in Microsoft Purview. Test grondig voordat u het volledig implementeert.

Stap 7: Train medewerkers in de HIPAA-e-mailvereisten

Technologie alleen garandeert geen naleving. Uw personeel moet begrijpen dat:

- Hoe phishing zich richt op e-mailsystemen in de gezondheidszorg

- Wanneer en hoe encryptie toepassen

- Hoe gevoeligheidlabels te gebruiken

- Belangrijkste HIPAA-vereisten voor e-mail

Geef jaarlijks een HIPAA-training over e-mailbeveiliging en neem deze op in onboardingprogramma's.

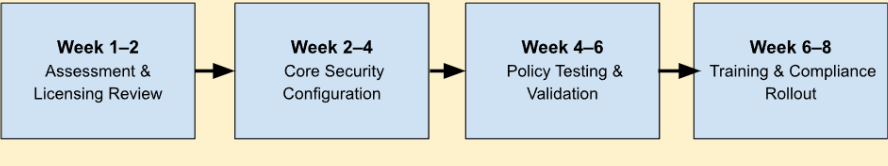

Hoe lang duurt de HIPAA-configuratie van Office 365 echt?

Veel zorginstellingen onderschatten hoeveel tijd het kost om alles goed in te stellen. Technisch gezien kun je de versleutelingsfuncties in een paar uur inschakelen. Maar om Office 365 HIPAA-e-mailversleuteling echt klaar te maken voor gebruik, moet je beleid plannen, testen en zorgen dat gebruikers het gaan gebruiken.

In de praktijk:

|

Dit is hoe een realistische uitrol eruitziet:

Week 1–2: Beoordeling en planning

- Controleer licenties (E3, E5 of Business Premium)

- Beoordeel de huidige e-mailworkflows met betrekking tot PHI

- Identificeer hiaten in versleuteling, MFA, logboekregistratie en DLP

- Regelgevingsvereisten toewijzen aan Microsoft-controles

Deze fase is cruciaal. Als u overhaast te werk gaat bij het configureren zonder te begrijpen hoe PHI door uw organisatie stroomt, ontstaan er blinde vlekken.

Week 2–4: Kernconfiguratie

- Azure Rights Management activeren

- Configureer gevoeligheidlabels met versleuteling

- Multi-factor authenticatie inschakelen voor alle gebruikers

- Mailbox-auditlogboek inschakelen

- Standaardbeleid voor gegevensverliespreventie implementeren

In deze fase begint uw organisatie met het invoeren van gestructureerde controles voor naleving van de HIPAA-voorschriften in Outlook.

Week 4–8: Testen, training en optimalisatie

- Proefproject met versleutelde e-mailworkflows

- Test DLP-regels om valse positieven te verminderen

- Train het personeel over wanneer en hoe labels moeten worden aangebracht.

- Voer phishing-simulaties uit

- Auditlogboeken en rapportages valideren

Deze fase bepaalt of uw implementatie werkt in de praktijk. Versleuteling die medewerkers niet begrijpen, wordt vaak omzeild. Grotere zorgsystemen met meerdere afdelingen kunnen nog meer tijd nodig hebben.

Implementatietijdlijn van Office 365 HIPAA-configuratie

Kostenoverwegingen voor Outlook HIPAA-compliance

Kosten zijn vaak de echte reden waarom organisaties vragen:

- Is Outlook-e-mailversleuteling HIPAA-conform, of

- Moeten we in plaats daarvan investeren in een speciale e-mailoplossing die voldoet aan de HIPAA-normen?

Microsoft 365-licenties zijn slechts een deel van het verhaal. Om te voldoen aan de HIPAA-normen voor Outlook zijn ook een abonnement, configuratie, beveiligingsadd-ons en intern IT-beheer nodig.

Laten we het duidelijk uitleggen.

- Licentiekosten

Om Office 365 HIPAA-e-mailversleuteling te ondersteunen, hebben organisaties doorgaans het volgende nodig:

- Microsoft 365 E3: ongeveer $ 12–20 per gebruiker/maand

- Microsoft 365 E5: duurder, maar bevat uitgebreide beveiligings- en nalevingsfuncties

Lagere abonnementen beschikken vaak niet over de auditdiepte en versleutelingscontroles die vereist zijn voor HIPAA-conforme e-mailworkflows.

- Beveiligingsadd-ons of tools van derden

Sommige organisaties voegen toe:

- Geavanceerde bescherming tegen bedreigingen

- Add-ins voor e-mailversleuteling

- DMARC en e-mailverificatietools

- Beveiligingsmonitoringplatforms

Deze kunnen $ 5-15 per gebruiker/maand toevoegen, afhankelijk van de configuratie.

- Interne IT-middelen

Dit zijn de verborgen kosten. Voor een goede naleving van de HIPAA-voorschriften voor Outlook is het volgende vereist:

- Doorlopend beleidsbeheer

- Controle van auditlogboeken

- Licentiebeheer

- Gebruikerstraining

- Periodieke nalevingscontroles

Als uw IT-team onvoldoende expertise heeft op het gebied van compliance, kunnen configuratiefouten veel meer kosten dan de licentiekosten zelf.

- Vergelijking van inbreukrisico's

Houd bij het afwegen van de kosten rekening met het volgende:

Eén enkel geval van e-mailinbreuk in de gezondheidszorg kan leiden tot onderzoeken door toezichthouders, meldingsplichten aan patiënten en juridische risico's. De financiële gevolgen overschrijden vaak ruimschoots de jaarlijkse softwarekosten.

Daarom evalueren veel organisaties of het correct configureren van Microsoft kosteneffectiever is dan het gebruik van een speciaal voor HIPAA ontwikkelde e-mailoplossing.

Overzicht van kosten

| Kostencomponent | Geschatte kosten | Wat het omvat |

|---|---|---|

| Microsoft 365 E3 | $12–20/gebruiker/maand | Versleuteling, auditlogging, nalevingscontroles |

| Microsoft 365 E5 | $30–38/gebruiker/maand | Geavanceerde beveiliging, verbeterde auditing, detectie van bedreigingen |

| Versleutelingsadd-ons van derden | $ 5–15/gebruiker/maand | Automatische versleuteling, levering via portaal en extra controles |

| E-mailverificatie (DMARC-tools) | ~$8/gebruiker/maand | Bescherming tegen domeinspoofing, zichtbaarheid van audits |

| Intern IT-beheer | Variabel | Configuratie, monitoring, training |

| Geschatte totale bereik

Voor de meeste zorginstellingen:

|

Outlook versus speciale HIPAA-e-mailoplossingen: wat is verstandiger?

Zodra u inzicht heeft in de configuratie, het tijdschema en de kosten van Outlook HIPAA-compliance, rijst de volgende praktische vraag:

Moeten we Microsoft 365 zelf configureren of een speciale HIPAA-conforme e-mailoplossing gebruiken?

Het antwoord hangt minder af van technologie en meer van interne capaciteiten.

Wanneer Outlook (Microsoft 365) voldoende is

Voor veel zorginstellingen kan Outlook goed werken, vooral als Microsoft 365 al in de hele organisatie is geïntegreerd.

Outlook kan voldoende zijn als:

- U hebt al een licentie voor Microsoft 365 E3 of E5.

- U beschikt over IT-personeel dat vertrouwd is met het beheer van nalevingsbeleid.

- U bent bereid om Office 365 HIPAA-e-mailversleuteling correct te configureren.

- U kunt MFA, auditlogging en DLP-beleid afdwingen.

- U bent bereid om personeel te trainen in het gebruik van encryptielabels.

- U bent in de eerste plaats op zoek naar basis HIPAA-compliance in plaats van geavanceerde automatisering.

In dit scenario wordt Outlook een kosteneffectieve oplossing. U maakt gebruik van infrastructuur waarvoor u al betaalt. Maar het vereist wel discipline en voortdurend beheer.

Wanneer een speciale HIPAA-e-mailoplossing beter past

Speciale HIPAA-e-mailproviders vereenvoudigen een groot deel van de operationele lasten.

Ze kunnen een betere keuze zijn als:

- U wilt automatische versleuteling zonder dat u afhankelijk bent van gebruikers om labels toe te passen.

- U geeft de voorkeur aan versleuteling die onmiddellijk wordt geactiveerd wanneer PHI wordt gedetecteerd.

- U hebt strengere controles nodig voor phishing en dreigingsdetectie.

- U wilt beheerde diensten voor het afhandelen van compliance-updates

- U beschikt niet over de interne expertise om Microsoft-beveiligingsmaatregelen te configureren.

- U wilt minimaal beleidonderhoud

Deze oplossingen zijn speciaal ontwikkeld voor HIPAA-conforme e-mail, waardoor configuratiefouten vaak worden verminderd. Ze brengen doorgaans extra kosten met zich mee, maar verminderen de administratieve complexiteit.

Hier volgt een korte vergelijking van beide opties.

| Functie | Outlook (Office 365) | Speciale HIPAA-e-mail |

|---|---|---|

| Encryptie | Ja (met de juiste configuratie) | Ja (standaard automatisch) |

| Kosten | $12-20/gebruiker/maand | $5-15/gebruiker/maand (extra) |

| Complexiteit van de installatie | Hoog | Laag |

| Gebruikerservaring | Goed (vertrouwde interface) | Goed (webportaal) |

| Ervaring van de ontvanger | Goed (native Outlook) | Beurs (toegang tot portaal) |

| Automatische versleuteling | Nee (vereist gevoeligheidlabel) | Ja (ingebouwde automatisering) |

| Detectie van bedreigingen | Basis (tenzij geüpgraded) | Geavanceerd |

| Beheerde dienst | Geen | Vaak inbegrepen |

| Het beste voor | Organisaties met IT-expertise | Organisaties die eenvoud willen |

Onze eerlijke meningOutlook kan HIPAA-compliance absoluut ondersteunen. Maar dat gaat niet zonder moeite. De vraag is niet alleen: "Voldoet Outlook-e-mailversleuteling aan de HIPAA-normen?" De betere vraag is:

Als het antwoord ja is, kan Microsoft 365 een praktische en kostenbewuste oplossing zijn. Als het antwoord onzeker is, kan een speciaal ontwikkeld HIPAA-e-mailplatform het risico op lange termijn verminderen. |

Veelvoorkomende fouten die zorginstellingen maken bij het naleven van de HIPAA-voorschriften

De meeste IT-teams in de gezondheidszorg falen niet omdat ze beveiliging negeren. Ze falen omdat ze ervan uitgaan dat functies gelijk staan aan naleving. Hier zijn de meest voorkomende hiaten.

❌1. Ervan uitgaande dat de standaardversie van Outlook voldoet aan de HIPAA-normen

Dit is het meest voorkomende misverstand.

De desktopversie van Outlook voldoet op zichzelf niet aan de HIPAA-vereisten voor versleuteling, auditing of toegangscontrole. Voor HIPAA-compliance van Outlook is Microsoft 365 vereist, doorgaans E3, E5 of Business Premium, met de juiste configuratie.

Waarom is dit riskant: Organisaties gaan ervan uit dat ze aan de regels voldoen, simpelweg omdat ze 'Outlook gebruiken'.

Wat u in plaats daarvan moet doen: Controleer uw Microsoft 365-abonnementsniveau en bevestig dat versleuteling, auditlogging en DLP-functies zijn ingeschakeld.

❌2. PHI verzenden zonder end-to-end-versleuteling

TLS alleen voldoet niet aan alle HIPAA-beveiligingsmaatregelen. Hoewel TLS gegevens tijdens het transport versleutelt, beschermt het het bericht niet zodra het de mailbox bereikt.

Voor echte Office 365 HIPAA-e-mailversleuteling zijn, zoals hierboven besproken, gevoeligheidlabels vereist, of Outlook S/MIME HIPAA-implementatie voor e-mails die PHI bevatten.

Waarom is dit riskant: Niet-versleutelde PHI in mailboxen kan worden blootgesteld door compromittering van inloggegevens of misbruik door insiders.

Wat u in plaats daarvan moet doen: Vereis versleutelde labels of S/MIME voor alle PHI-communicatie.

❌3. Multi-factor authenticatie (MFA) overslaan

Gestolen inloggegevens blijven een van de belangrijkste oorzaken van e-mailinbreuken in de gezondheidszorg. Als aanvallers toegang krijgen tot een mailbox, krijgen ze ook toegang tot PHI.

Waarom is dit riskant: Toegang met één wachtwoord maakt Outlook-accounts kwetsbaar voor phishingaanvallen.

Wat u in plaats daarvan moet doen: Pas MFA toe voor alle gebruikers via beleidsregels voor voorwaardelijke toegang in Microsoft Entra ID.

❌4. Auditlogging niet inschakelen

HIPAA vereist auditcontroles. Als u niet kunt zien wie toegang heeft gehad tot een mailbox, wanneer dat was en wat er is gedaan, kunt u niet aantonen dat u aan de voorschriften voldoet.

Waarom is dit riskant: Bij een onderzoek naar een inbreuk kunnen ontbrekende logbestanden leiden tot sancties van de toezichthouder.

Wat u in plaats daarvan moet doen: Schakel mailboxauditlogging in Exchange Online in en bewaar logboeken gedurende ten minste zes jaar.

❌5. Onderschatting van personeelstraining

Technologie werkt alleen als gebruikers het begrijpen. Medewerkers vergeten vaak encryptielabels toe te passen of herkennen phishingpogingen gericht op patiëntgegevens niet.

Waarom is dit riskant: Menselijke fouten omzeilen zelfs goed geconfigureerde beveiligingssystemen.

Wat u in plaats daarvan kunt doen: Geef jaarlijks HIPAA-training via e-mail en neem phishing-simulaties op in de training.

❌6. Het negeren van beleid voor gegevensverliespreventie (DLP)

Zonder DLP is versleutelde e-mail volledig afhankelijk van het oordeel van de gebruiker.

Waarom is dit riskant: PHI kan zonder versleuteling naar buiten worden verzonden als een gebruiker vergeet een label toe te passen.

Wat u in plaats daarvan moet doen: Implementeer DLP-regels die automatisch PHI detecteren en versleuteling activeren.

❌7. Overmatige blootstelling van PHI door brede toegangscontroles

Niet elke medewerker heeft toegang nodig tot elke mailbox.

Waarom is dit riskant: Hoe meer toegang wordt verleend, hoe groter de impact van een inbreuk als de inloggegevens worden gecompromitteerd.

Wat u in plaats daarvan moet doen: Pas het principe van minimale toegangsrechten toe en gebruik gevoeligheidskenmerken om de weergaverechten te beperken.

Hoe kan PowerDMARC de naleving van HIPAA in Outlook versterken?

PowerDMARC vervangt de versleuteling van Microsoft 365 niet. In plaats daarvan versterkt het de HIPAA-compliance door de domeinidentiteit te beschermen, veilige transmissienormen af te dwingen en inzicht te bieden in e-mailbedreigingen. In combinatie met Outlook dicht het kritieke hiaten die met versleuteling alleen niet kunnen worden opgelost.

👉Meer informatie: PowerDMARC voor zorginstellingen

1. Voorkomt domeinspoofing

Zorginstellingen zijn vaak het doelwit van identiteitsfraude. Cybercriminelen vervalsen vaak domeinnamen van ziekenhuizen of klinieken om patiënten te misleiden en hen te verleiden tot het delen van medische gegevens of inloggegevens.

PowerDMARC handhaaft DMARC-beleidsregels die:

- Voorkom dat onbevoegde afzenders uw domein gebruiken

- Stop vervalste e-mails voordat ze in de inbox van patiënten terechtkomen

- Bescherm het vertrouwen in het merk en de veiligheid van patiënten

Dit ondersteunt rechtstreeks de HIPAA-vereiste om PHI te beschermen tegen ongeoorloofde openbaarmaking.

Bekijk een producttour van de functies van het DMARC-platform van PowerDMARC.

2. Garandeert de integriteit van e-mails

DKIM ondertekening controleert of e-mails tijdens de verzending niet zijn gewijzigd.

Als een aanvaller probeert om inhoud tijdens het transport te wijzigen, mislukt de DKIM-validatie. Dit:

- Ondersteunt de integriteitseisen van HIPAA

- Detecteert manipulatie of man-in-the-middle-aanvallen

- Zorgt ervoor dat klinische of factureringsinformatie ongewijzigd blijft

Versleuteling beschermt inhoud. DKIM controleert of deze niet is gemanipuleerd.

3. Dwingt veilige overdracht af

PowerDMARC ondersteunt de implementatie van MTA-STS en TLS-RPT, die:

- Verplicht TLS-versleuteling tussen mailservers afdwingen

- Downgrade-aanvallen voorkomen

- Rapporten genereren over mislukte versleuteling

Dit versterkt de beveiliging van HIPAA-transmissies door ervoor te zorgen dat e-mails tijdens het transport daadwerkelijk worden versleuteld, en niet alleen 'geprobeerd' worden te versleutelen.

4. Biedt inzicht in audits

HIPAA vereist documentatie en auditgereedheid.

PowerDMARC levert:

- DMARC-overzichts- en forensische rapporten

- Authenticatielogboeken

- Verslagen over mislukte versleuteling (via TLS-RPT)

Deze logbestanden ondersteunen nalevingsdocumentatie en helpen bij het onderzoeken van inbreuken.

5. Vermindert het risico op phishing

Phishing blijft een van de belangrijkste oorzaken van datalekken in de gezondheidszorg.

Door DMARC af te dwingen:

- Vervalste phishing-e-mails worden geblokkeerd

- Het risico op diefstal van personeelsgegevens neemt af

- De kans op ongeoorloofde toegang tot PHI wordt verminderd.

Daarom geldt: Outlook + PowerDMARC = een gelaagde beveiligingsaanpak

Want terwijl Outlook e-mailinhoud beveiligt door middel van versleuteling, toegangscontroles en bewaarbeleid, beveiligt PowerDMARC uw domein door middel van authenticatie, spoofingpreventie en transportzichtbaarheid.

Samen dichten ze kritieke hiaten en creëren ze een sterkere basis voor HIPAA-conforme e-mailbeveiliging.

Vanuit kostenoogpunt is het toevoegen van PowerDMARC toevoegen doorgaans ongeveer $ 8 per gebruiker per maand, afhankelijk van het volume en de vereisten. Dit is een bescheiden bedrag in vergelijking met de financiële sancties en operationele verstoringen die een inbreuk op de gegevens in de gezondheidszorg met zich meebrengt.

Als u onderzoekt hoe u de HIPAA-conforme e-mailbeveiliging kunt versterken, kunt u bekijken hoe PowerDMARC in uw omgeving past hier.

FAQs

V1: Voldoet de standaardversie van Outlook aan de HIPAA-normen?

Nee. Standaard Outlook voldoet niet aan HIPAA. Alleen Microsoft 365 E3 of hoger kan HIPAA-conformiteit ondersteunen wanneer het correct is geconfigureerd.

V2: Voldoet Office 365 standaard aan HIPAA?

Nee. Office 365 vereist versleuteling, MFA, auditlogging, DLP-beleid en een ondertekende BAA om aan de HIPAA-vereisten te voldoen.

V3: Welk Microsoft 365-abonnement is vereist voor HIPAA-compliance?

Microsoft 365 E3 of hoger. Lagere abonnementen beschikken niet over de vereiste HIPAA-e-mailversleuteling en nalevingscontroles.

V4: Voldoet TLS-versleuteling alleen aan de HIPAA-e-mailvereisten?

Nee. TLS beschermt e-mail tijdens het transport, maar biedt geen volledige end-to-end-versleuteling voor PHI.

V5: Hoe lang duurt de HIPAA-configuratie van Outlook?

2-4 weken voor de basisinstellingen; 4-8 weken voor de volledige implementatie met training en testen.

V6: Wat zijn de kosten voor Outlook HIPAA-compliance?

Doorgaans kost Microsoft 365 E3 $ 12 tot $ 20 per gebruiker per maand, plus optionele beveiligingstools indien nodig, wat $ 5 tot $ 10 per gebruiker per maand kan toevoegen, afhankelijk van uw configuratie.

V7: Moeten we Outlook gebruiken of een speciale HIPAA-conforme e-mailoplossing?

Outlook werkt als u over IT-expertise beschikt. Speciale oplossingen zijn eenvoudiger en vereisen minder voortdurend beheer.