Inkomende e-mails van Microsoft 365 die niet voldoen aan DMARC werden niet geweigerd, zelfs niet als het DMARC-beleid was ingesteld op "p=reject". Dit is gedaan om te voorkomen dat legitieme e-mails worden geblokkeerd die tijdens de verzending verloren kunnen gaan door het e-mailbeveiligingsbeleid aan de kant van de verzender.

Belangrijkste Conclusies

- Microsoft 365 weigert geen DMARC-failberichten om te voorkomen dat legitieme berichten worden geblokkeerd.

- Door mislukte DMARC-berichten als spam te markeren, kunnen gebruikers mogelijk belangrijke e-mails ontvangen.

- Het maken van een lijst met "veilige afzenders" kan ervoor zorgen dat legitieme e-mails je inbox bereiken.

- Transportregels kunnen worden geconfigureerd om ongeautoriseerde inkomende e-mails in quarantaine te plaatsen of te waarschuwen.

- DMARC-beleidsregels die zijn ingesteld op "p=reject" kunnen leiden tot het verlies van legitieme e-mails als ze niet goed zijn geconfigureerd.

Waarom weigerde Microsoft 365 geen e-mails met DMARC-falen?

Microsoft 365 weigert geen e-mails die de DMARC-controle niet doorstaan om:

- Vals-negatieve resultaten vermijden die het gevolg kunnen zijn van scenario's voor het doorsturen van e-mails en het gebruik van mailinglijsten

- Voorkomen dat legitieme e-mails worden geweigerd door configuratieproblemen bij de afzender

Hierdoor vond Microsoft 365 e-mailbeveiliging het beter om berichten als spam te markeren in plaats van ze direct te weigeren. Gebruikers kunnen Microsoft nog steeds gebruiken om deze e-mails in hun inbox te ontvangen door:

- Een lijst met "veilige afzenders" maken

- Een transportregel maken, ook bekend als een Exchange Mail Flow Rule

Hoewel het zorgwekkend kan zijn dat uw legitieme e-mails niet door DMARC komen, kan deze tactiek ertoe leiden dat schadelijke e-mails de DMARC-controles omzeilen en in de inbox van gebruikers terechtkomen.

U kunt dit document bekijken door Microsoft 365 voor Inkomende DMARC configuratie in hun Exchange Online platform

Hoe Microsoft 365 Transport Rule maken om ongeautoriseerde inkomende e-mails in quarantine te plaatsen?

Om deze problemen met betrekking tot Office 365 DMARC op te lossen, kunnen we een Exchange Mail Flow / Transport regel maken met behulp van de header van het bericht van de afzender.

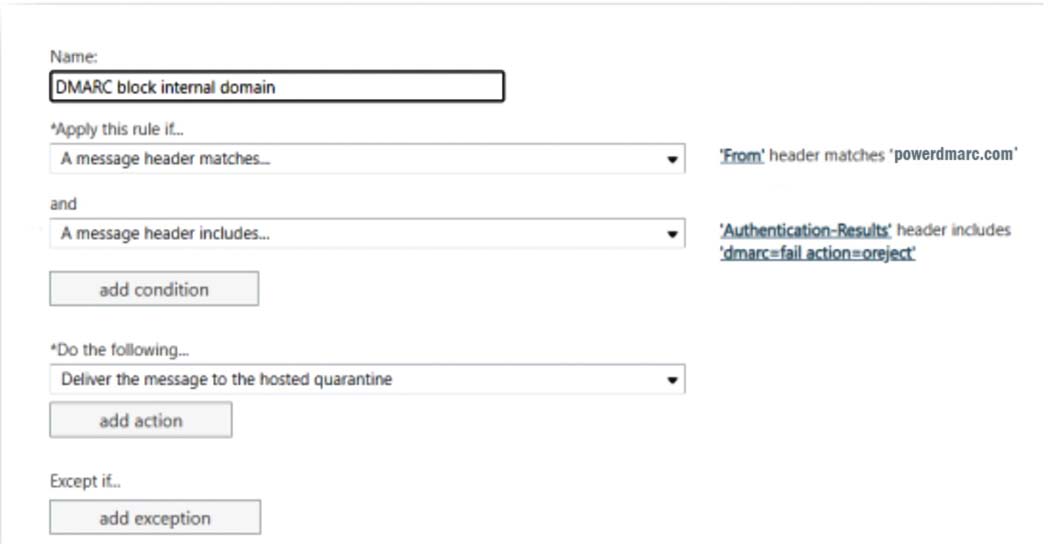

Geval 1: Transportregel instellen om inkomende e-mails van interne domeinen te quarantaine

Als e-mail wordt ontvangen door interne domeinen in het "Van" adres, kunnen we een transportregel instellen om de e-mails in quarantine te plaatsen. Hierdoor komt de e-mail in de quarantinemap van de gebruiker in plaats van in zijn inbox.

De regel controleert:

- Of het veld Van overeenkomt met je eigen domein

- Of DMARC faalt voor het bericht

Op basis daarvan kan worden bepaald welke actie moet worden ondernomen.

Opmerking: Voordat je deze regel configureert, is het aan te raden om hem te implementeren op een beperkte gebruikersbasis om de grond te testen voordat je hem op grote schaal gaat gebruiken. Zorg ervoor dat je geautoriseerde afzenders DMARC passeren. Als dit niet lukt, duidt dit op een verkeerde configuratie en kan dit leiden tot het verlies van legitieme e-mails.

Volg de onderstaande stappen om de regel in te stellen:

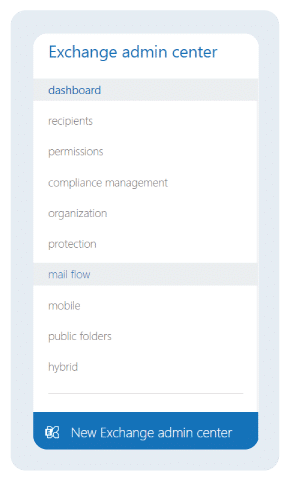

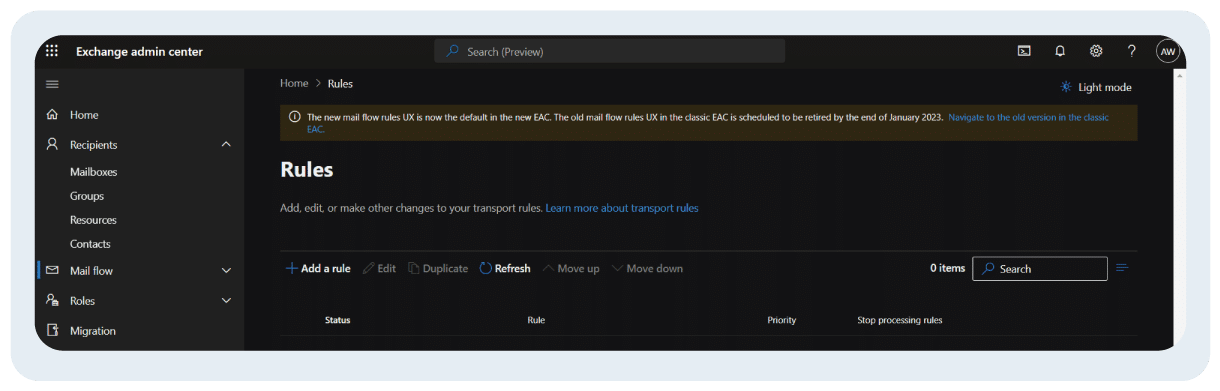

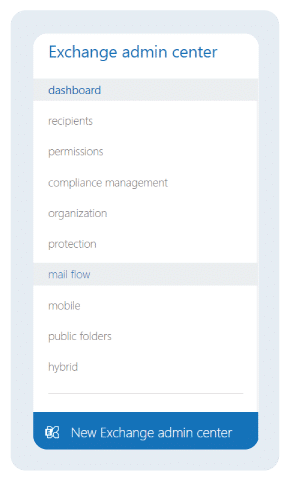

- Log in bij uw Exchange Online beheercentrum

- Ga naar Mail flow > Regels

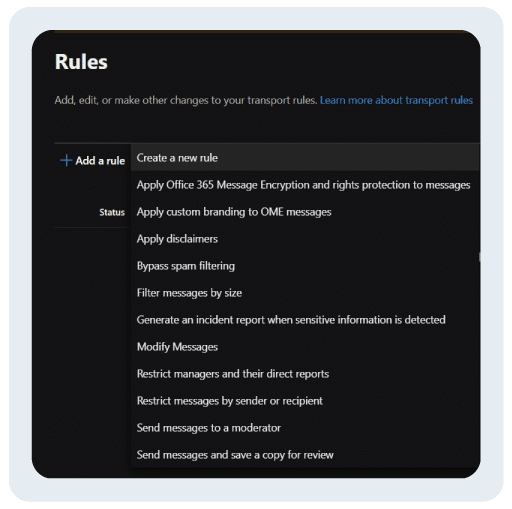

- Maak een nieuwe regel door het pictogram Toevoegen > Nieuwe regel maken te selecteren

- Stel "Afzenderadres in bericht matchen" in op "Koptekst".

- In Pas deze regel toe als... kun je de voorwaarde waarop je deze regel wilt toepassen selecteren in het vervolgkeuzemenu. Hier willen we de regel configureren als het DMARC authenticatieresultaat "mislukt" is en als het "Van" domein overeenkomt met je eigen domeinnaam

- In Doe het volgende... kunt u nu uw actie selecteren en instellen op "Lever het bericht af in de gehoste quarantine".

- Klik op Opslaan

Geval 2: Transportregel instellen om inkomende e-mails van externe domeinen te quarantainen

Als je e-mails ontvangt van domeinen die niet binnen het bereik van je organisatie vallen (externe domeinen) die niet voldoen aan DMARC, kun je een disclaimer instellen die gebruikers waarschuwt voor een mogelijke phishingpoging of kwaadwillige opzet.

Opmerking: Een disclaimer toevoegen voor externe domeinen die niet voldoen aan DMARC kan nuttig zijn als je e-mails niet helemaal wilt beperken. Vaak kunnen verkeerd geconfigureerde protocollen aan de kant van de verzender bijdragen aan mislukte verificatiecontroles.

Volg de onderstaande stappen om de regel in te stellen:

- Log in bij uw Exchange Online beheercentrum

- Ga naar Mail flow > Regels

- Maak een nieuwe regel door het pictogram Toevoegen > Nieuwe regel maken te selecteren

- Stel "Afzenderadres in bericht matchen" in op "Koptekst".

- In Deze regel toepassen als... kun je de voorwaarde waarop je deze regel wilt toepassen selecteren in het vervolgkeuzemenu. Hier willen we de regel configureren als het DMARC authenticatieresultaat "mislukt" is.

- In Doe het volgende... kun je nu je actie selecteren en instellen op "Disclaimer vooraf..." en de gewenste disclaimer toevoegen.

- Je kunt nu een uitzondering op deze regel toevoegen, zoals in het geval dat de "From" header overeenkomt met je domeinnaam

- Klik op Opslaan

Hoe maak je een Microsoft 365 Transportregel om ongeautoriseerde inkomende e-mails te weigeren?

- Log in bij uw Exchange Online beheercentrum

- Ga naar Mailstroom > Regels

- selecteren + Regel toevoegen

- Klik op Een nieuwe regel maken in het vervolgkeuzemenu

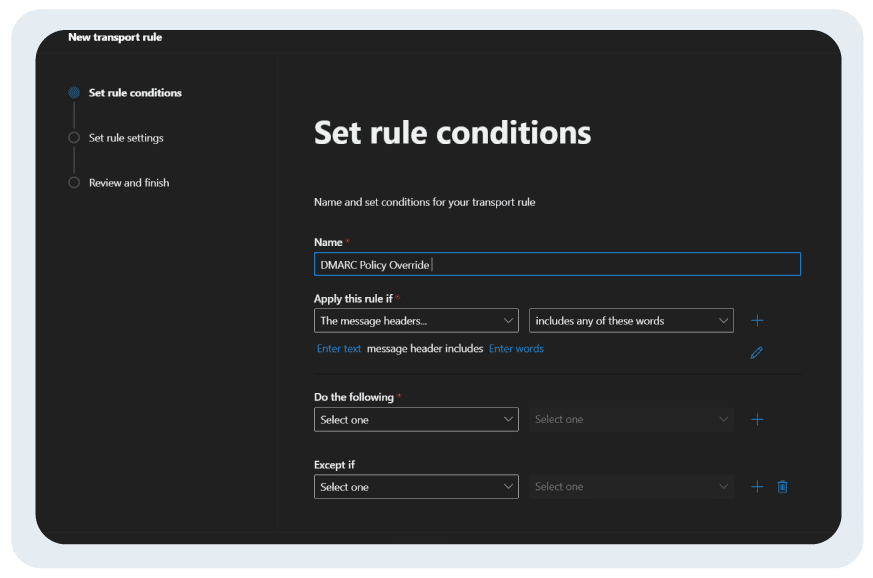

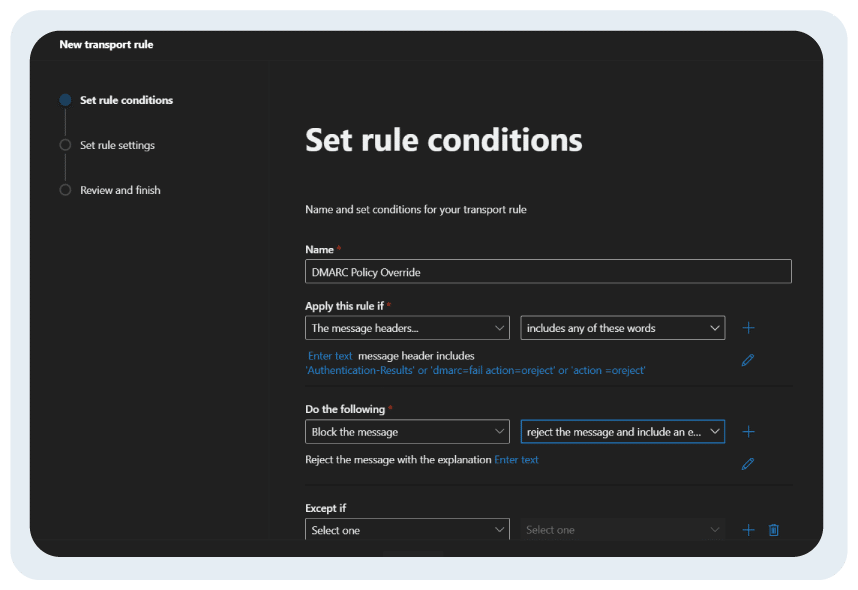

- Geef je mail flow regel een naam. Bijvoorbeeld: DMARC Policy Override

- Onder "Pas deze regel toe als" selecteert u "de berichtkoppen een van deze woorden bevatten"

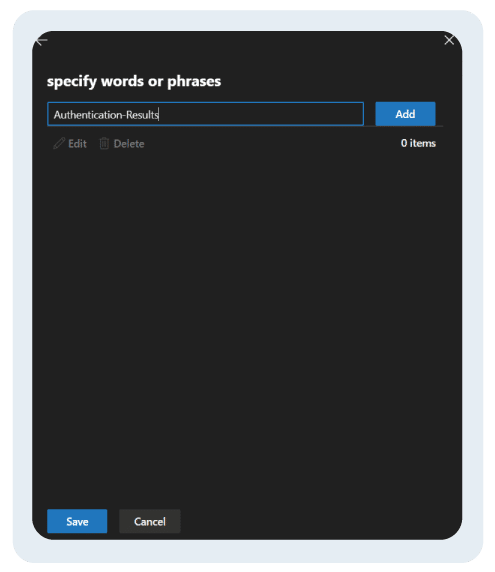

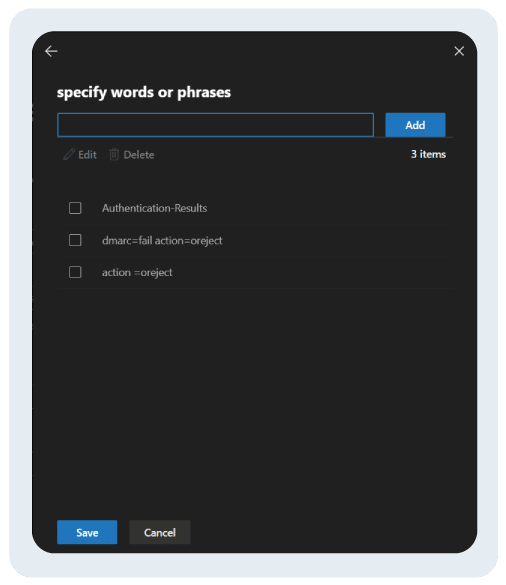

- Klik nu op "Tekst invoeren" in de blauw gemarkeerde tekst en selecteer "Authenticatieresultaten"

- Op dezelfde manier. Klik op "Woorden invoeren" in de blauw gemarkeerde tekst en selecteer de optie van je keuze of alle opties.

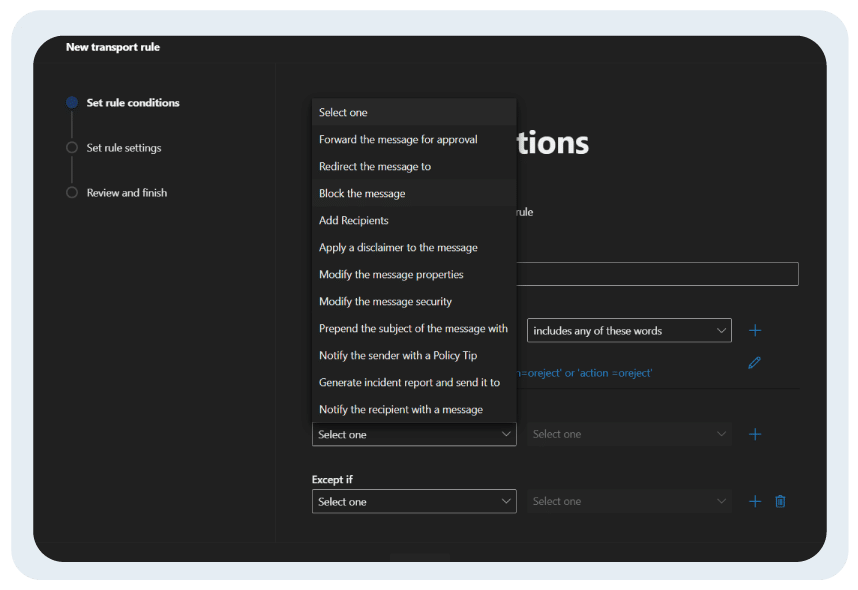

- Onder "Doe het volgende" selecteert u "Blokkeer het bericht"

- Kies verder voor "het bericht weigeren en een verklaring toevoegen"

Sla de mail flow regel op. Het kan een paar minuten duren om de wijzigingen te verwerken, en je bent klaar!

Microsoft kondigt nieuwe aanpak voor beleidsafhandeling aan: Bijgewerkt op 20 juni 2023

In juni 2023 kondigde Microsoft belangrijke wijzigingen aan in de DMARC-beleidsafhandeling voor consumentenservices (live.com / outlook.com / hotmail.com) :

- Als een afzender een afgedwongen DMARC-beleid of "afwijzen" of "in quarantaine plaatsen" heeft geconfigureerd, zal Microsoft het beleid van de afzender respecteren door e-mails die niet voldoen aan de DMARC-verificatie af te wijzen of in quarantaine te plaatsen, in plaats van ze af te leveren.

- Zodra de actie is ondernomen, stuurt Microsoft een Non-Delivery Report (NDR) naar de afzender met een foutmelding: "550 5.7.509: Toegang geweigerd, verzendend domein example.com komt niet door DMARC-verificatie en heeft een DMARC-beleid van afwijzen".

Opmerking: Voor zakelijke klanten respecteert Microsoft 365 nu standaard het DMARC-beleid van de afzender (bijv. p=afwijzen, p=quarantaine) door berichten die niet voldoen aan DMARC af te wijzen of in quarantaine te plaatsen als de MX van uw domein rechtstreeks naar Office 365 wijst. U kunt dit gedrag per beleid aanpassen in de Microsoft 365 Defender-portal onder Anti-Phishing-instellingen. Als uw MX wijst naar een beveiligingsoplossing van derden, is DMARC-handhaving mogelijk niet van toepassing, tenzij Enhanced Filtering for Connectors is ingeschakeld.

DMARC nu verplicht voor Microsoft bulkverzenders

Het is belangrijk op te merken dat DMARC niet optioneel is voor 5000+ e-mailverzenders per dag, per domein, naar Microsoft consumentenservices. Volgens de nieuwe vereisten:

- Verzenders van grote volumes moeten SPF en DKIM implementeren, waarbij beide moeten voldoen voor het verzendende domein.

- Verzenders van grote volumes moeten DMARC implementeren en doorstaan, ten minste p=none, uitgelijnd tegen SPF en DKIM of beide.

PowerDMARC helpt snel en veilig aan deze vereisten te voldoen voor wereldwijde ondernemingen en bedrijven van elke grootte! Neem vandaag nog contact met ons op om met een expert te spreken.

Enkele belangrijke punten om te onthouden

- DMARC beschermt niet tegen spoofing van lookalike domeinen en is alleen effectief tegen direct-domain spoofing en phishing-aanvallen.

- Een DMARC-beleid dat is ingesteld op "geen" zal e-mails die niet aan DMARC voldoen niet in quarantine plaatsen of afwijzen; alleen p=afwijzen/quarantine kan bescherming bieden tegen spoofing.

- DMARC weigeren moet niet lichtvaardig worden opgevat, omdat het kan leiden tot het verlies van legitieme e-mails.

- Configureer voor een veiligere implementatie een DMARC-rapportagetool om uw e-mailkanalen en verificatieresultaten dagelijks te controleren