Belangrijkste Conclusies

- Een phishingrapport bundelt technische, gedrags- en dreigingsinformatie in één operationeel overzicht.

- Effectieve rapporten geven prioriteit aan aanvalstrends, doelpatronen en risico-indicatoren boven het ruwe aantal e-mails.

- Door werknemers gemelde phishing-e-mails bieden cruciale detectiedekking voor aanvallen die geautomatiseerde filters omzeilen.

- Door gatewaylogs, gebruikersrapporten en authenticatiefouten met elkaar te correleren, worden onderzoeken sneller en nauwkeuriger uitgevoerd.

- Een gestandaardiseerd proces voor het melden van phishing versterkt de volwassenheid van de beveiliging, de auditgereedheid en de consistentie van de incidentrespons.

Een modern phishingrapport biedt een geconsolideerd overzicht van het phishingrisico in het volledige e-mail- en beveiligingsecosysteem van een organisatie. In plaats van als een enkel geëxporteerd document te functioneren, synthetiseert een effectief phishingrapport gegevens van DMARC en e-mailverificatiesystemen , beveiligde e-mailgateways, door werknemers gemelde berichten, SIEM-platforms en tools voor dreigingsinformatie.

Deze gecentraliseerde zichtbaarheid maakt het mogelijk om inzicht te krijgen in wie de aanvallers als doelwit hebben, welke aanvalstechnieken succesvol zijn en waar technische of menselijke controles moeten worden verbeterd. Als gevolg hiervan ondersteunt phishingrapportage proactieve dreigingsvermindering, verbetert het de naleving van regelgeving en leidt het tot meetbare verbeteringen in de beveiligingsstatus van een organisatie.

Wat een phishingrapport doorgaans bevat

Een bruikbaar phishingrapport gaat verder dan alleen het tellen van 'slechte e-mails'. Om echte waarde te bieden voor beveiligingszichtbaarheid en compliance, moet het de volgende gegevens verzamelen:

Volumestatistieken: Totaal aantal phishing-e-mails dat gedurende een bepaalde periode (dagelijks, wekelijks, maandelijks) is gedetecteerd en geblokkeerd.

Authenticatiefouten: Gegevens over DMARC-, SPF- en DKIM- , die wijzen op domeinspoofing of ongeautoriseerde afzenders.

Door gebruikers gemelde gegevens: Het aantal verdachte e-mails dat door medewerkers is gemarkeerd versus het aantal 'echte positieven' (daadwerkelijke bedreigingen).

Leveringsstatus: Vergelijking van e-mails die bij de gateway zijn geblokkeerd met e-mails die de inbox van de gebruiker hebben bereikt.

Bronvermelding: Analyse van de meest voorkomende aanvalsdomeinen, IP-adressen en geografische bronnen.

Risico-indicatoren: Trends in soorten aanvallen, zoals Business Email Compromise (BEC), het verzamelen van inloggegevens of het verspreiden van malware.

Belangrijkste tools voor het maken van phishingrapporten

Een uitgebreid phishingrapport is het resultaat van een samenwerkingsverband. Geen enkel hulpmiddel biedt een volledig beeld; gegevens stromen door verschillende lagen van uw infrastructuur.

1. DMARC en e-mailverificatieplatforms

Deze platforms fungeren als uw eerste verdedigingslinie en controleren wie er namens uw domein e-mails verstuurt. Ze zijn essentieel om identiteitsfraude te voorkomen.

- Hoe ze helpen: Ze vertalen complexe, ruwe XML-rapporten van internetproviders naar leesbare dashboards.

- Belangrijkste tools: PowerDMARC, Valimail, Mimecast DMARC Analyzer en EasyDMARC.

- Belangrijkste statistieken: Totaal aantal geslaagde/mislukte pogingen en ontdekking van 'schaduw-IT' (ongeautoriseerde diensten die e-mails versturen namens uw bedrijf).

PowerDMARC

Meest geschikt voor: MKB-bedrijven, op beveiliging gerichte bedrijfsteams, overheidsinstanties en MSP's.

PowerDMARC gaat verder dan basisrapportage door een uitgebreide reeks protocollen aan te bieden die veel andere tools als add-ons behandelen of helemaal niet hebben. Het is ontworpen voor diegenen die een centraal "commandocentrum" willen voor alles wat met e-mailverificatie te maken heeft.

Opvallende kenmerken:

- PowerSPF: Een van de grootste problemen bij DMARC is de "limiet van 10 DNS-lookups" voor SPF-records. PowerDMARC maakt gebruik van geavanceerde SPF-macro-optimalisatie om uw SPF binnen de toegestane DNS-limieten te houden zonder extra complexiteit, ongeacht hoeveel externe afzenders (zoals Mailchimp of Salesforce) u gebruikt.

- DKIM-analyse: De gehoste DKIM-analyse van PowerDMARC wordt geleverd met een overzicht van de DKIM-sleutellengte en gedetailleerde monitoringmogelijkheden om uw DKIM-selectors, sleutels en prestaties in realtime bij te houden.

- Geavanceerde feeds met informatie over bedreigingen: PowerDMARC integreert AI-bedreigingsinformatie op een unieke manier in authenticatie! Met geavanceerde feeds met informatie over bedreigingen die naadloos kunnen worden geïntegreerd in uw SIEM/SOAR.

Valimail

Meest geschikt voor: Grote ondernemingen en organisaties met strenge nalevingsvereisten (zoals overheidsinstanties of financiële instellingen) die hands-off automatisering willen.

Valimail wordt vaak genoemd als de pionier van 'geautomatiseerde DMARC'. Hun filosofie is gericht op handhaving, niet alleen op monitoring. Ze zijn de enige DMARC-provider die FedRAMP-gecertificeerd, waardoor ze een uitstekende keuze zijn voor omgevingen met hoge beveiligingseisen.

- Opvallende functie: Precision Sender Intelligence. In plaats van u een lijst met verwarrende IP-adressen te tonen, identificeert Valimail meer dan 5500 verzendservices op naam. Hierdoor is het heel eenvoudig te zien dat 'Service X' gewoon de nieuwe tool van uw marketingteam is, en geen mysterieuze hacker.

- Geen DNS-toegang vereist: In tegenstelling tot de meeste tools waarbij u uw DNS-records telkens handmatig moet bewerken wanneer u een afzender toevoegt, maakt Valimail gebruik van een 'gehoste' aanpak. Zodra u uw record naar hen verwijst, kunt u al uw geautoriseerde afzenders beheren in hun dashboard zonder dat u uw DNS opnieuw hoeft aan te passen.

- Reactie op phishing: Hun Enforce-product maakt gebruik van een 'Autopilot'-modus die u zo veilig en snel mogelijk naar een p=reject -beleid (alle ongeautoriseerde e-mail blokkeren) brengt.

DMARC-analysator (Mimecast)

Meest geschikt voor: Organisaties die Mimecast al gebruiken voor e-mailbeveiliging of die behoefte hebben aan diepgaande forensische gegevens.

Mimecast heeft DMARC Analyzer overgenomen om een 360-gradenoverzicht van e-mailbedreigingen te bieden. Dit is een krachtige keuze als u uw DMARC-gegevens naast uw Secure Email Gateway (SEG)-gegevens wilt hebben.

- Opvallende functie: Deep Forensics. Terwijl veel tools zich richten op hoogwaardige geaggregeerde rapporten, blinkt Mimecast uit in forensische (RUF) rapportage. Hierdoor kunnen beveiligingsanalisten de specifieke headers en, in sommige gevallen, de daadwerkelijke inhoud van e-mails bekijken die niet zijn geauthenticeerd, wat van cruciaal belang is voor het identificeren van de intentie achter een phishingcampagne te identificeren.

- Reactie op phishing: Het integreert rechtstreeks met Mimecast's Targeted Threat Protection. Als een ongeautoriseerd domein via DMARC wordt geïdentificeerd, kan het onmiddellijk op de zwarte lijst van de hele gateway worden geplaatst, waardoor alle gebruikers direct worden beschermd.

- Implementatie: Ze bieden 'Managed Implementation'-diensten aan, wat handig is voor bedrijven die een complex netwerk van verouderde e-mailservers hebben en bang zijn om per ongeluk legitieme e-mails te blokkeren.

EasyDMARC

Meest geschikt voor: MKB-bedrijven en Managed Service Providers (MSP's) die waarde hechten aan een overzichtelijke gebruikersinterface en eenvoudige installatie.

EasyDMARC wordt algemeen beschouwd als het meest gebruiksvriendelijke platform op de markt. Het is ontwikkeld voor teams die geen speciale 'e-mailbeveiligingsmedewerker' hebben en een tool nodig hebben die het zware werk voor hen doet.

- Opvallende functie: reputatiemonitoring. EasyDMARC kijkt niet alleen naar DMARC, maar controleert ook continu uw domein en IP-adressen aan de hand van wereldwijde zwarte lijsten. Als uw domein elders op het web wordt gemarkeerd voor 'spamgedrag', krijgt u een waarschuwing voordat uw deliverability daalt.

- Phishing-respons: beheerde SPF & BIMI. Ze bieden een 'Smart SPF'-tool die u helpt bij het opschonen van uw records. Hun gebruikersinterface is ontworpen als een checklist, die precies laat zien welke stappen nog moeten worden genomen om een 'Reject'-beleid, waardoor het erg populair is bij kleinere IT-teams.

- MSP -vriendelijk: Het beschikt over een multi-tenant dashboard en 'pay-as-you-go'-prijzen, wat ideaal is voor serviceproviders die tientallen verschillende klanten vanaf één scherm beheren.

2. Beveiligde e-mailgateways (SEG)

De SEG is het primaire filter dat inkomende e-mail scant op bekende bedreigingen voordat deze de ontvanger bereiken.

- Hoe ze helpen: Ze bieden grote hoeveelheden gegevens over geblokkeerde campagnes en malware-signaturen.

- Belangrijkste tools: Microsoft Defender voor Office 365, Proofpoint, Mimecast en Google Workspace Security.

- Belangrijkste statistieken: Meest getargete gebruikers (Very Attacked People of VAP's) en categorisering van bedreigingen (phishing versus spam).

3. Rapportagetools voor werknemers (inbox-plug-ins)

Aangezien sommige geavanceerde aanvallen technische filters altijd zullen omzeilen, fungeren uw medewerkers als 'menselijke sensoren'.

- Hoe ze helpen: Met plug-ins die met één klik te gebruiken zijn, kunnen gebruikers e-mails direct rapporteren zonder dat belangrijke metadata (zoals volledige e-mailheaders) verloren gaan die nodig zijn voor forensische analyse.

- Belangrijkste tools: Microsoft Report Message, Proofpoint PhishAlarm en Cofense Reporter.

- Belangrijkste statistieken: Aantal meldingen door gebruikers en aantal 'vals-positieve' meldingen (hoe vaak gebruikers legitieme e-mails markeren).

4. SIEM- en SOC-platforms

Security Information and Event Management (SIEM)-tools fungeren als het 'brein' en verzamelen gegevens van de bovengenoemde tools.

- Hoe ze helpen: Ze brengen een gemelde phishing-e-mail in verband met andere verdachte activiteiten, zoals een gelijktijdige aanmelding vanaf een buitenlands IP-adres.

- Belangrijkste tools: Splunk, IBM QRadar en Microsoft Sentinel.

- Belangrijkste statistieken: Gemiddelde tijd tot detectie (MTTD) en gemiddelde tijd tot herstel (MTTR).

5. Tools voor dreigingsinformatie en -analyse

Zodra een e-mail is gemarkeerd, helpen deze tools om precies te bepalen hoe gevaarlijk deze is.

- Hoe ze helpen: Ze controleren URL's en bijlagen aan de hand van wereldwijde databases met bekende kwaadaardige infrastructuur.

- Belangrijkste tools: VirusTotal, AbuseIPDB en Recorded Future.

- Belangrijkste statistieken: Reputatiescores voor Indicators of Compromise (IOC) en campagne-attributie.

De juiste tools kiezen voor uw organisatie

De complexiteit van uw phishingmeldingsproces moet aansluiten bij de omvang en het risicoprofiel van uw organisatie.

| Organisatiegrootte | Aanbevolen aanpak | Aandachtsgebied |

|---|---|---|

| Kleine onderneming | Native beveiliging (Gmail/M365) + Basis DMARC | Lage kosten en eenvoudig beheer. |

| Middenmarkt | Speciale SEG + plug-ins voor gebruikersrapportage | Naleving, audittrails en opleiding van werknemers. |

| Onderneming / MSP | Full-stack (DMARC + SEG + SIEM + Threat Intel) | Automatisering, schaalbaarheid en 24/7 incidentrespons. |

De workflow voor het melden van phishing: hoe het werkt

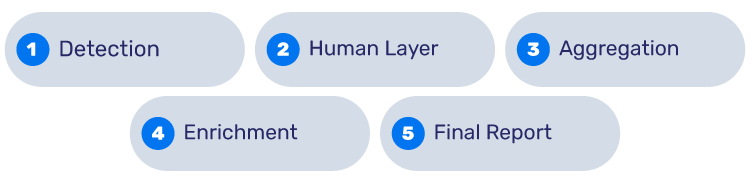

Volg deze gegevensstroom om een intern phishingrapport op te stellen:

1. Detectie

DMARC-tools registreren pogingen om uw domein te vervalsen, terwijl SEG duizenden bekende bedreigingen blokkeert.

2. Menselijke laag

Een geavanceerde BEC-e-mail (Business Email Compromise) omzeilt de SEG. Een getrainde medewerker merkt het ongebruikelijke verzoek op en klikt op de plug-in 'Melden'.

3. Aggregatie

Dit rapport wordt automatisch naar het SOC of SIEM gestuurd, waar het wordt gecombineerd met gatewaylogs om te zien of andere medewerkers hetzelfde bericht hebben ontvangen.

4. Verrijking

Het beveiligingsteam gebruikt tools voor dreigingsinformatie om de links in de e-mail te analyseren en te bevestigen dat ze naar een site leiden waar inloggegevens worden verzameld.

5. Eindrapport

De beveiligingsverantwoordelijke genereert een geconsolideerd rapport waarin wordt aangegeven dat de aanval is gestopt, welke accounts het doelwit waren en hoe snel de dreiging is geneutraliseerd.

Het interne meldingsproces voor phishing (SOP)

Een standaardprocedure (SOP) zorgt ervoor dat elke dreiging op een consistente manier wordt afgehandeld.

Stap 1: Indiening (Intake)

Moedig het gebruik aan van plug-ins voor rapportage met één klik. Hoewel een speciale mailbox voor '[email protected]' ook werkt, zijn plug-ins superieur omdat ze automatisch de e-mailheaders, de 'digitale vingerafdruk' van de afzender, verpakken. Deze gaan vaak verloren wanneer een e-mail gewoon wordt doorgestuurd.

Stap 2: Triage en prioritering

Niet elk rapport is een crisis. Gebruik geautomatiseerde tools om 'ruis' (zoals nieuwsbrieven of spam) eruit te filteren. Wijs een ernstscore toe op basis van het doelwit (bijvoorbeeld een C-suite-manager versus een algemeen alias) en de intentie (bijvoorbeeld fraude met bankoverschrijvingen versus een algemene link).

Stap 3: Analyse en onderzoek

Het beveiligingsteam controleert de headers op spoofing, plaatst alle bijlagen in een 'sandbox' om te zien of ze schadelijke code uitvoeren en controleert de reputatie van het IP-adres van de afzender.

Stap 4: Herstelmaatregelen

Als een dreiging wordt bevestigd, moet het team:

- Voer een "Zoeken en verwijderen" uit om de e-mail uit alle andere inboxen van medewerkers te verwijderen.

- Wis de inloggegevens als een gebruiker op een link heeft geklikt.

- Werk de SEG-blokkeerlijst bij om toekomstige pogingen van die afzender te voorkomen.

Stap 5: Feedbackloop

Sluit de cirkel door de medewerker die de e-mail heeft gemeld op de hoogte te stellen. Een eenvoudig berichtje met 'Bedankt, dit was een reële bedreiging' versterkt een positieve beveiligingscultuur en moedigt toekomstige meldingen aan.

Samenvattend

Uiteindelijk gaat het bij het opzetten van een meldingsproces voor phishing niet alleen om het aanvinken van een vakje of het aanschaffen van dure software. Het gaat erom dat uw technologie en uw mensen daadwerkelijk in hetzelfde team zitten. Wanneer u slimme filters combineert met een team dat een 'verdachte' e-mail herkent wanneer ze die zien, bent u niet langer een gemakkelijk doelwit, maar een onneembare vesting. Echte beveiliging draait om zichtbaarheid; als u de aanval niet ziet aankomen, kunt u deze niet stoppen.

Als phishingrapporten fragmentarisch of te technisch aanvoelen, is het tijd om de aanpak te herzien. Door e-mailverificatiegegevens, gatewaylogs en rapporten van medewerkers te centraliseren in één consistent rapportagekader, kunnen beveiligingsteams sneller reageren en krijgt het management een duidelijk beeld van de risico's.

Een goede phishingrapportage draait niet om meer gegevens, maar om de juiste gegevens, gepresenteerd op een manier die aanzet tot actie. Om een phishingrapport voor uw domein te maken, kunt u gebruikmaken van een gratis proefperiode van 15 dagen en krijg volledig inzicht in de beveiliging van uw domein.

Veelgestelde Vragen

Waarom een plug-in gebruiken in plaats van e-mails gewoon door te sturen naar IT?

Bij het doorsturen worden vaak dee-mailheaders", het digitale DNA dat nodig is om de aanvaller te traceren. Plug-ins verpakken al die technische gegevens perfect met één klik.

Hoe vaak moeten we een volledig rapport genereren?

Uw beveiligingsteam houdt de waarschuwingen in realtime in de gaten, maar voor het management is een maandelijkse samenvatting van het totaalbeeld meestal het beste.

Wat is een 'goed' percentage van werknemers dat zich meldt?

Streef naar 8% tot 15%. Je wilt niet dat mensen elke nieuwsbrief rapporteren, maar je wilt dat je 'menselijke sensoren' actief genoeg zijn om de echte bedreigingen op te vangen.

Kunnen we de saaie delen van triage automatiseren?

Absoluut. De meeste moderne tools kunnen links en bestanden automatisch scannen aan de hand van wereldwijde databases om 'veilige' tickets te sluiten, zodat uw team zich alleen hoeft te concentreren op de daadwerkelijk gevaarlijke tickets.

Hoe zorg ik ervoor dat mijn team de rapportagetool ook daadwerkelijk gebruikt?

Sluit de cirkel! Als iemand een bedreiging meldt, stuur dan snel een berichtje met 'Goed gezien!'. Mensen zijn veel eerder geneigd om te helpen als ze weten dat hun inspanningen echt een verschil maken.