Kluczowe wnioski

- Powtarzające się zagrożenia, rosnąca presja na zgodność z przepisami i zmiany operacyjne sygnalizują, że nadszedł czas, aby zainwestować w usługi cyberbezpieczeństwa.

- Silne usługi cyberbezpieczeństwa powinny obejmować monitorowanie, reagowanie na incydenty, ocenę ryzyka, szkolenia i wsparcie w zakresie zgodności.

- Wybierając dostawcę cyberbezpieczeństwa, unikaj błędów, takich jak wybór wyłącznie na podstawie ceny, pomijanie wiedzy branżowej lub zaniedbywanie wsparcia 24/7 i umów SLA.

Według Global Cybersecurity Outlook (GCO) 2025, 72% dyrektorów ds. cyberbezpieczeństwa stwierdziło, że ryzyko cybernetyczne wzrosło w ciągu ostatniego roku z powodu gwałtownego wzrostu liczby oszustw cybernetycznych, ataków phishingowych, schematów inżynierii społecznej i kradzieży tożsamości. Wzrost ten wskazuje na pilną potrzebę poważnego traktowania cyberbezpieczeństwa zarówno przez firmy, jak i osoby prywatne, w przeciwnym razie mogą one ponieść kosztowne konsekwencje.

Chociaż środowisko zagrożeń się rozszerza, narzędzia do obrony przed nimi również. W odpowiedzi na eskalację zagrożeń, rynek usług rynek usług cyberbezpieczeństwa szybko się rozwija. Przewiduje się, że osiągnie on imponującą wartość 196,51 MLD USD mld USD do 2025 r., przy stałym rocznym wzroście na poziomie 5.94% CAGR do 2030 roku.

Każde kliknięcie stało się potencjalną furtką dla atakujących, co sprawia, że stawka jest wyższa niż kiedykolwiek. Ale wybierając odpowiednich dostawców usług cyberbezpieczeństwa, możesz pozostać na czele i chronić swoje dane w tym coraz bardziej wrogim cyfrowym świecie.

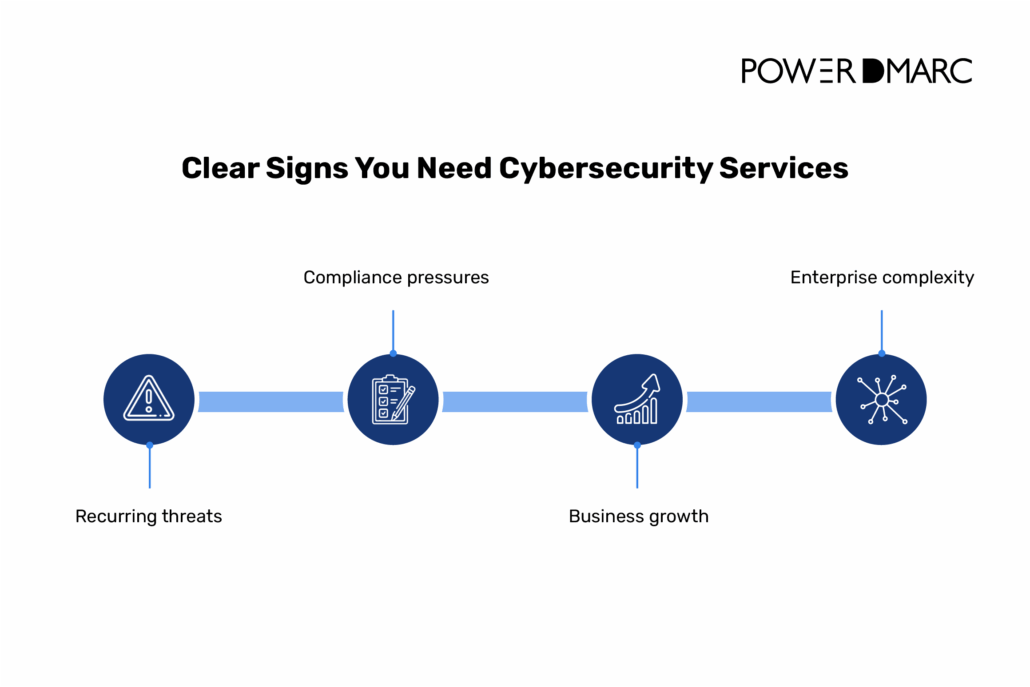

Kiedy potrzebne są usługi cyberbezpieczeństwa?

Dla wielu firm potrzeba zaawansowanych usług cyberbezpieczeństwa wykraczających poza podstawowe oprogramowanie antywirusowe nie wydaje się pilna, dopóki nagle się nie pojawi. Często wymaga to naruszenie cyberbezpieczeństwaatak ransomware, oszustwo phishingowe lub cyberbezpieczeństwa aby liderzy zdali sobie sprawę, że ich zabezpieczenia są niewystarczające.

Prawda jest taka, że czekanie na incydent jest kosztownym ryzykiem, którego żadna firma nie powinna podejmować. Oznaki, że nadszedł czas, aby zainwestować w cyberbezpieczeństwo, często pojawiają się na długo przed poważniejszym atakiem. Wczesna identyfikacja tych sygnałów może pomóc zapobiec zarówno stratom finansowym, jak i trwałym szkodom dla reputacji. Jeśli twój wewnętrzny zespół IT jest nadmiernie obciążony lub brakuje mu narzędzi do zbadania i właściwego przeciwdziałania tym zagrożeniom, najlepszym rozwiązaniem jest skorzystanie z wyspecjalizowanych usług w zakresie cyberbezpieczeństwa.

Mniejsze, ale powtarzające się problemy z bezpieczeństwem często stanowią pierwszy sygnał, że należy zainwestować w cyberbezpieczeństwo. Wykrycia złośliwego oprogramowania, wiadomości phishingowe skierowane do zespołu, podejrzane próby logowania lub niewyjaśnione spowolnienia systemu sugerują, że firma znajduje się już na celowniku cyberprzestępców. Te znaki ostrzegawcze są często prekursorami poważniejszych ataków.

W innych przypadkach potrzeba staje się oczywista, gdy firmy stają w obliczu rosnących wymagań dotyczących zgodności. Organizacje z sektorów takich jak opieka zdrowotna, finanse czy handel detaliczny muszą spełniać rygorystyczne standardy, takie jak HIPAA, PCI-DSS i RODO. Wdrożenie niezbędnych zabezpieczeń, przygotowanie się do audytów i utrzymanie ciągłej zgodności może szybko przytłoczyć wewnętrzne zespoły bez specjalistycznej wiedzy w zakresie cyberbezpieczeństwa.

Rozwój firmy może również stanowić punkt zwrotny. Gdy małe i średnie firmy rozwijają się, często zatrudniają więcej pracowników, przyjmują hybrydowe modele pracy, migrują systemy do chmury i integrują więcej narzędzi innych firm. To, co kiedyś wymagało zarządzania kilkoma urządzeniami i użytkownikami, może przekształcić się w nadzorowanie setek punktów końcowych i uprawnień dostępu, rozciągając możliwości wewnętrzne.

Dla przedsiębiorstw złożoność skali stanowi własne wyzwanie. Fuzje, przejęcia, nowe oddziały i globalne operacje poszerzają powierzchnię ataku. Każdy nowy system lub obszar geograficzny wprowadza dodatkowe warstwy ryzyka, które wymagają zaawansowanych narzędzi i skoordynowanego nadzoru.

Nawet działy IT o ugruntowanej pozycji czerpią korzyści z usług cyberbezpieczeństwa wyposażonych w narzędzia do analizy zagrożeń w czasie rzeczywistym i segmentacji architektury sieci. Gdy ryzyko przewyższa wewnętrzną zdolność do skutecznego zarządzania nim, usługi cyberbezpieczeństwa stają się koniecznością, a nie opcją.

Co powinny obejmować usługi cyberbezpieczeństwa?

Uznanie potrzeby wsparcia w zakresie cyberbezpieczeństwa w naturalny sposób prowadzi do ważnego pytania: czym powinny być te usługi zarządzania cyberbezpieczeństwem ? Najlepsi dostawcy usług w zakresie cyberbezpieczeństwa oferują różne rozwiązania, które dotyczą kluczowych obszarów mających zasadnicze znaczenie dla bezpieczeństwa Twojej firmy, w tym:

Monitorowanie i wykrywanie zagrożeń

Aktywność zagrożeń może pojawić się w dowolnym momencie, więc ochrona musi działać przez całą dobę. Usługi powinny obejmować wykrywanie w czasie rzeczywistym w punktach końcowych, sieciach, serwerach i środowiskach chmurowych. Obejmuje to identyfikację nietypowych zachowań, takich jak nieautoryzowane próby logowania lub oznaki eksfiltracji danych.

Wczesne wykrycie tych problemów ogranicza ich zasięg i umożliwia szybkie, ukierunkowane reakcje, które zapobiegają szerszym zakłóceniom.

Reakcja na incydent

Nawet najsilniejsze mechanizmy obronne mogą zostać przełamane, co sprawia, że reagowanie na incydenty (IR) jest tak ważne. Odpowiednia usługa cyberbezpieczeństwa oferuje ustrukturyzowane plany IR, które obejmują powstrzymywanie, usuwanie zagrożeń, przywracanie systemu i szczegółowe dochodzenie. Dzięki tym środkom wyszkolony zespół może natychmiast odizolować zagrożone systemy, odzyskać dane z kopii zapasowych i przeanalizować, co się stało, aby zapobiec powtórzeniu się incydentów.

Szybkie, zorganizowane działania skracają czas przestojów i chronią zarówno ciągłość operacyjną, jak i reputację firmy.

Ocena ryzyka

Usługi cyberbezpieczeństwa muszą również obejmować okresowe oceny ryzyka, podczas których dostawcy oceniają systemy, aplikacje, dostęp użytkowników i konfiguracje w celu zidentyfikowania obszarów narażonych na ryzyko. Takie usługi powinny wykorzystywać ten proces do ustalania priorytetów działań w oparciu o dotkliwość i prawdopodobieństwo zagrożeń, tworząc jasną mapę drogową dla wzmocnienia obrony.

Regularne ponowne oceny zapewniają, że stan bezpieczeństwa rozwija się wraz z nowymi technologiami i zmianami biznesowymi, utrzymując ochronę dostosowaną do rzeczywistych warunków.

Szkolenie w zakresie bezpieczeństwa dla pracowników

Technologia może zajść tak daleko, jeśli błędy ludzkie pozostaną niekontrolowane. Najlepsze usługi z zakresu cyberbezpieczeństwa często obejmują szkolenia pracowników mające na celu budowanie praktycznych umiejętności rozpoznawania i unikania zagrożeń. Programy te uczą pracowników, jak identyfikować próby phishingu, bezpiecznie obchodzić się z wrażliwymi danymi i odpowiednio reagować na podejrzane działania.

Włączając świadomość bezpieczeństwa do codziennej rutyny, firmy mogą zmniejszyć prawdopodobieństwo popełnienia błędów, które narażają krytyczne systemy lub informacje.

Wsparcie w zakresie zgodności

Zgodność z przepisami zwykle obejmuje bieżące audyty, dokumentację i dowody kontroli. Z tego powodu pomocne jest, gdy dostawcy cyberbezpieczeństwa są również w stanie poprowadzić Cię przez wymagania specyficzne dla ram i dostarczyć narzędzia do rejestrowania, raportowania i utrzymywania dowodów zgodności. Może to również wzmocnić zaufanie klientów i partnerów, którzy coraz częściej oczekują udokumentowanych dowodów zgodności ze standardami bezpieczeństwa.

Pytania, które należy zadać przed zatrudnieniem dostawcy cyberbezpieczeństwa

Wybierając dostawcę usług w zakresie cyberbezpieczeństwa, nawiązujesz współpracę partnerską. Dlatego ważne jest, aby upewnić się, że jego usługi są zgodne z priorytetami bezpieczeństwa Twojej firmy i realiami operacyjnymi. Aby dokonać świadomego wyboru, warto dokładniej zapoznać się z sposobem działania potencjalnych dostawców i poziomem wsparcia, jakiego możesz się spodziewać. Podobnie jak w przypadku przygotowywania się do typowych pytań podczas rozmowy kwalifikacyjnej, przygotowanie odpowiednich pytań pomoże Ci ocenić wiedzę specjalistyczną, wykryć sygnały ostrzegawcze i wybrać dostawcę usług w zakresie cyberbezpieczeństwa z pełnym przekonaniem.

Niektóre pytania, które należy zadać z góry, aby uzyskać jasny obraz tego, czy dostawca jest w stanie zaspokoić Twoje potrzeby, zarówno teraz, jak i w miarę ich ewolucji, obejmują:

- "W jakich branżach się specjalizujecie i w jaki sposób wspieraliście firmy takie jak moja?".

Zagrożenia cybernetyczne różnią się w zależności od sektora. Dostawca zaznajomiony z opieką zdrowotną rozumie ochronę danych pacjentów i HIPAA, podczas gdy doświadczony w finansach będzie wiedział, jak zabezpieczyć środowiska płatności i spełnić wymagania audytu. Poszukaj sprawdzonych wyników, które pasują do Twojej dziedziny, a nie ogólnego doświadczenia.

- "Jak reagować na aktywne zagrożenia, gdy się pojawią?".

Dowiedz się o ich typowych czasach reakcji i o tym, jak współpracują z Twoim personelem w sytuacjach awaryjnych, aby zapewnić szybkie opanowanie i rozwiązanie. Zrozumienie ich podejścia do ciągłego monitorowania i natychmiastowej interwencji pokaże, jak bardzo są przygotowani do szybkiego powstrzymywania i rozwiązywania ataków.

- "Co obejmuje etap wdrożenia?"

Początkowa konfiguracja powinna obejmować szczegółowy audyt systemu, wdrożenie narzędzi do monitorowania, konfigurację zasad i sesje mające na celu dostosowanie wewnętrznego zespołu do jego procesów. Ustrukturyzowany start zapewnia, że wszelkie luki są rozwiązywane na wczesnym etapie i że wszyscy zaangażowani wiedzą, jak skutecznie współpracować.

- "Jak pomagacie organizacjom zachować zgodność z przepisami?"

Jeśli Twoja firma podlega regulacjom, zapytaj, w jaki sposób pomaga w określonych ramach. Poproś o przykłady przeglądów zgodności, którymi kierowali i raportów, które generują na potrzeby audytów.

- "Jak będę informowany o bieżących działaniach związanych z bezpieczeństwem?"

Wyjaśnij, jak często dostarczają raporty i jaki format przyjmują te aktualizacje. Dobry dostawca powinien na bieżąco informować o alertach i rozwiązanych incydentach, pokazując jednocześnie wyraźne dowody na bieżące postępy.

- "Jak twoje strategie dostosowują się do pojawiających się nowych zagrożeń?".

Zagrożenia cybernetyczne stale się zmieniają, dlatego konieczne jest, aby zapytać, jak często dokonują przeglądu zabezpieczeń, z jakich informacji o zagrożeniach korzystają i w jaki sposób zalecają zmiany w narzędziach lub zasadach. Dostawca, który regularnie aktualizuje swoje podejście, zapewni dostosowanie do bieżących zagrożeń.

- "Czy oferujecie zdefiniowane umowy o gwarantowanym poziomie usług (SLA) dotyczące czasu reakcji?"

Umowa SLA ma kluczowe znaczenie dla odpowiedzialności. Potwierdź, do jakich ram czasowych zobowiązują się w zakresie wykrywania, reagowania i rozwiązywania, abyś mógł mieć pewność, że pilne zagrożenia zostaną szybko obsłużone.

Błędy, których należy unikać przy wyborze usług cyberbezpieczeństwa

Zdarzają się przypadki, w których nawet po zadaniu właściwych pytań firmy nadal wpadają w przewidywalne pułapki przy wyborze dostawców cyberbezpieczeństwa. Aby temu zapobiec, należy skupić się na unikaniu błędów takich jak:

Wybór wyłącznie na podstawie ceny

Chociaż koszt ma znaczenie i jest to coś, co należy wziąć pod uwagę przy podejmowaniu decyzji, najtańsza opcja często poświęca wiele usług. O cyberbezpieczeństwie należy myśleć jak o ubezpieczeniu: niedofinansowanie go naraża na wykładniczo większe straty w przyszłości.

Ignorowanie doświadczenia branżowego

Ogólne rozwiązania często pomijają zagrożenia specyficzne dla danego sektora. Na przykład systemy detaliczne obsługujące dane w punktach sprzedaży są narażone na inne zagrożenia niż przemysłowe systemy sterowania w produkcji. Dostawcy bez kontekstu dla danego środowiska mogą przeoczyć wiele luk w zabezpieczeniach, które są unikalne dla danej firmy i branży.

Pomijanie elastyczności umów

Wraz z rozwojem lub pivotem firmy, bezpieczeństwo również musi ulec zmianie. Jeśli masz zablokowaną, sztywną umowę, uniemożliwi ci to efektywne skalowanie usług w górę lub w dół. Poszukaj więc dostawców, którzy oferują modułowe ceny lub regulowane poziomy usług.

Brak sprawdzania wsparcia 24/7 lub umów SLA

Zagrożenia cybernetyczne nie działają w godzinach pracy. Bez całodobowego monitorowania lub jasnych umów SLA zagrożenia wykryte po godzinach mogą pozostać nierozwiązane zbyt długo, tworząc niebezpieczne luki w zabezpieczeniach.

Czego można się spodziewać w ciągu pierwszych 90 dni świadczenia usługi

Pierwsze trzy miesiące współpracy z dostawcą cyberbezpieczeństwa nadadzą ton relacji i ustalą, jak dobrze będą chronione Twoje systemy. Jest to faza skoncentrowana na przejściu od wstępnej oceny do wdrożenia i koordynacji.

Pierwsze tygodnie często rozpoczynają się od ustrukturyzowanego planu wdrożenia. Dostawcy dokonują szczegółowego przeglądu infrastruktury, aby zidentyfikować punkty końcowe, użytkowników, aplikacje i połączenia sieciowe. Po zakończeniu tych prac wdrażają narzędzia do monitorowania, dostosowują konfiguracje i konfigurują pulpity nawigacyjne, które zapewniają przejrzysty wgląd w aktywność i wydajność w zakresie bezpieczeństwa.

W tym okresie należy również oczekiwać, że dostawca będzie traktował priorytetowo dostosowanie i komunikację z zespołem. Niektóre organizacje uzupełniają swoje usługi w zakresie cyberbezpieczeństwa zwiększeniem liczby pracowników, aby zapewnić odpowiednią wiedzę wewnętrzną w okresie przejściowym. Spotkania inauguracyjne wprowadzą pracowników w ich narzędzia i przepływy pracy, wyjaśnią procedury eskalacji incydentów i ustalą jasne oczekiwania dotyczące sposobu udostępniania aktualizacji. Ustalenie tych nawyków komunikacyjnych na wczesnym etapie zapewnia płynną koordynację, szybsze reagowanie i eliminuje niepewność co do ról i obowiązków.

Podczas gdy w pierwszych miesiącach nacisk kładziony jest na konfigurację i integrację, powinny być również widoczne wyniki. Pod koniec 90-dniowego okresu możesz spodziewać się raportu bazowego, który przedstawia wymierną poprawę stanu bezpieczeństwa od czasu wdrożenia, wraz z jasnym wyobrażeniem o tym, jak będzie wyglądać przyszłość partnerstwa.

Oznaki silnego partnerstwa w zakresie cyberbezpieczeństwa

Dobrze wybrany dostawca cyberbezpieczeństwa powinien sprawić, że relacja będzie bardziej oparta na współpracy i skoncentrowana na długoterminowej poprawie. Wyraźne oznaki, że działa dobrze, obejmują:

- Spójne aktualizacje bez konieczności szukania informacji

- Zalecenia przewidujące przyszłe zagrożenia

- Procesy bezpieczeństwa dostosowane do potrzeb zespołu

- Wyraźne dowody na zmniejszenie podatności na zagrożenia w czasie

- Stałe zaangażowanie w planowanie nowych technologii lub ekspansji

- Udokumentowane wsparcie podczas audytów lub przeglądów o wysokiej stawce

Podsumowanie

Dostępnych jest wiele narzędzi cyberbezpieczeństwa, ale prawdziwą wartość ma wybór tych, które są zgodne z Twoimi potrzebami i celami. Odpowiedni dostawcy powinni zapewnić ochronę już teraz, jednocześnie dostosowując się do nowych zagrożeń w miarę ich pojawiania się.

Poczta elektroniczna pozostaje jednym z najczęstszych punktów wejścia dla cyberataków, PowerDMARC oferuje ukierunkowaną ochronę poprzez zapobieganie spoofingowi i blokowanie prób phishingu za pomocą protokołów uwierzytelniania, takich jak DMARC, SPFi DKIM. Gwarantuje to, że tylko legalne wiadomości docierają do skrzynki odbiorczej i zapewnia bezpieczeństwo komunikacji.

Jeśli bezpieczeństwo poczty e-mail jest priorytetem dla Twojej firmy, zarezerwuj demo z PowerDMARC, aby zobaczyć, jak możemy wzmocnić Twoją obronę i dać Ci pewność w codziennych operacjach. Wybierając narzędzia, które pasują do Twojego środowiska i potrzeb, stawiasz swoją organizację na silniejszej pozycji, aby pozostać chronioną.

Często zadawane pytania (FAQ)

Jaka jest różnica między usługami zarządzanymi a konsultingiem w zakresie cyberbezpieczeństwa?

Usługi zarządzane obejmują ciągłe monitorowanie i reagowanie na incydenty obsługiwane przez zewnętrzny zespół, podczas gdy doradztwo koncentruje się na ukierunkowanych ocenach i konkretnych projektach bez ciągłego zarządzania.

Jak długo trwa wdrożenie usług cyberbezpieczeństwa?

Czas wdrożenia różni się w zależności od złożoności systemów i wymagań, ale większość dostawców kończy konfigurację w ciągu kilku tygodni do 90 dni.