Kluczowe wnioski

- Program Outlook może zapewnić zgodność z HIPAA, ale tylko w przypadku korzystania z pakietu Microsoft 365 E3 lub wyższego oraz odpowiedniej konfiguracji.

- Standardowy program Outlook nie spełnia wymagań HIPAA dotyczących poczty elektronicznej.

- Szyfrowanie musi być wielowarstwowe, a nie domyślne.

-

- TLS chroni wyłącznie wiadomości e-mail w trakcie przesyłania.

- Etykiety poufności lub S/MIME umożliwiają kompleksowe szyfrowanie danych PHI.

-

- Zgodność z przepisami zależy od konfiguracji, a nie od marki.

Należy prawidłowo włączyć i utrzymywać funkcje MFA, rejestrowanie audytowe, zasady DLP, kontrolę dostępu i zarządzanie prawami w usłudze Azure.

- Zgodność z przepisami zależy od konfiguracji, a nie od marki.

- Wybieraj na podstawie wewnętrznych możliwości, a nie tylko kosztów.

-

- Silny zespół IT → Outlook (prawidłowo skonfigurowany) może działać.

- Ograniczone zasoby informatyczne → Dedykowane rozwiązania poczty elektronicznej zgodne z HIPAA zmniejszają obciążenie operacyjne.

- Uwierzytelnianie wiadomości e-mail wzmacnia bezpieczeństwo poczty elektronicznej zgodnie z HIPAA.

DMARC, DKIM i SPF zapobiegają spoofingowi i phishingu , które mogłyby narazić chronione informacje zdrowotne. - Całkowity koszt obejmuje więcej niż tylko licencjonowanie.

Należy uwzględnić czas wdrożenia, konfigurację zasad, szkolenia, monitorowanie i bieżące zarządzanie zgodnością, a nie tylko opłaty za subskrypcję Microsoft 365.

Organizacje opieki zdrowotnej wysyłają każdego roku miliony wiadomości e-mail zawierających informacje o pacjentach, takie jak potwierdzenia wizyt, wyniki badań laboratoryjnych, szczegóły dotyczące ubezpieczenia, skierowania i wypisy ze szpitala. Poczta elektroniczna jest wygodna, szybka i znana. Stanowi również jedno z największych zagrożeń dla zgodności z przepisami w służbie zdrowia.

Dane branżowe pokazują, jak poważne jest to ryzyko:

- E-mail zajmuje drugie miejsce pod względem naruszeń bezpieczeństwa danych medycznych po serwerach sieciowych

- Średni koszt naruszenia bezpieczeństwa danych medycznych osiągnął rekordowy poziom 9,8 mln dolarów9,8 mln dolarów za incydent.

Dlatego podczas spotkań dotyczących IT i zgodności z przepisami ciągle pojawia się jedno pytanie:

Czy szyfrowanie wiadomości e-mail w programie Outlook jest zgodne z HIPAA?

Brzmi to prosto, ale odpowiedź nie jest prosta – nie wystarczy odpowiedzieć „tak” lub „nie”.

Standardowy program Outlook sam w sobie nie jest zgodny z HIPAA. Jednak program Microsoft Outlook, używany jako część pakietu Microsoft Office 365, może wspierać zgodność z HIPAA. Ta różnica ma znaczenie. Bardzo duże znaczenie.

Jednak wiele organizacji opieki zdrowotnej nadal zakłada, że korzystanie z programu Outlook automatycznie zapewnia zgodność z HIPAA.

Nie ma.

Zrozumienie różnicy i prawidłowa konfiguracja systemu mogą zadecydować o płynnym funkcjonowaniu lub kosztownym naruszeniu bezpieczeństwa. Niniejszy przewodnik jest przeznaczony dla menedżerów IT w służbie zdrowia, specjalistów ds. zgodności i placówek medycznych, którzy potrzebują jasnych odpowiedzi, bez stronniczości dostawców i niejasnych twierdzeń marketingowych.

Omówimy zgodność programu Outlook z HIPAA, wyjaśnimy, co program Outlook może, a czego nie może zrobić, przedstawimy rzeczywiste wymagania konfiguracyjne i pomożemy Ci zdecydować, czy program Outlook jest odpowiedni dla Twojej organizacji w 2026 roku.

Zgodność z HIPAA: Wymagania dotyczące poczty elektronicznej, których nie można ignorować

Zanim zaczniemy mówić o Outlooku, musimy wyjaśnić jedną rzecz: HIPAA nie zatwierdza ani nie certyfikuje platform pocztowych. HIPAA dba o zabezpieczenia, a nie o marki.

Zgodnie z przepisami HIPAA dotyczące bezpieczeństwa podmioty objęte tymi przepisami oraz ich partnerzy biznesowi są zobowiązani do ochrony poufności, integralności i dostępności chronionych informacji zdrowotnych (PHI), w tym informacji PHI przesyłanych pocztą elektroniczną.

Każda organizacja dążąca do zgodności z HIPAA musi zapewnić prawidłowe wdrożenie tych wymagań technicznych.

Szyfrowanie podczas przesyłania

HIPAA wymaga, aby dane PHI były szyfrowane podczas przesyłania przez otwarte sieci, takie jak Internet. W praktyce oznacza to, że systemy poczty elektronicznej muszą korzystać z protokołu Transport Layer Security (TLS), aby zapobiec przechwyceniu wiadomości podczas przesyłania między serwerami pocztowymi.

Aby spełnić ten wymóg:

- Należy wprowadzić TLS 1.2 lub wyższą wersję jako minimalny standard bezpieczeństwa.

- Wiadomości e-mail wysyłane bez szyfrowania przez Internet nie spełniają wymagań HIPAA.

- Szyfrowanie powinno być egzekwowane poprzez politykę, a nie pozostawiane przypadkowi.

Wiele systemów poczty elektronicznej opiera się na oportunistycznym TLS, co oznacza, że szyfrowanie jest stosowane tylko wtedy, gdy serwer odbiorczy je obsługuje. Jeśli nie obsługuje, wiadomość może nadal zostać dostarczona w postaci niezaszyfrowanej.

Takie zachowanie awaryjne stwarza ryzyko związane z przestrzeganiem przepisów. Organizacje opieki zdrowotnej powinny wymagać stosowania protokołu TLS w przypadku wiadomości e-mail zawierających dane medyczne (PHI), zamiast polegać na automatycznej negocjacji.

Microsoft 365 obsługuje nowoczesne standardy TLS, ale sam TLS nie sprawia, że Outlook jest zgodny z HIPAA. Zabezpiecza on połączenie między serwerami podczas transmisji. Nie szyfruje wiadomości przechowywanych w skrzynce pocztowej ani nie chroni przed nieautoryzowanym dostępem z wykorzystaniem skradzionych danych uwierzytelniających.

Szyfrowanie danych w spoczynku

HIPAA wymaga również, aby dane PHI były szyfrowane nie tylko podczas przesyłania, ale również podczas przechowywania na serwerach poczty elektronicznej, w archiwach i kopiach zapasowych.

Aby spełnić ten wymóg:

- Przechowywane dane e-mail powinny być szyfrowane przy użyciu silnego szyfrowania, takiego jak AES-256 lub równoważnego.

- Szyfrowanie musi obejmować skrzynki pocztowe, archiwa i systemy kopii zapasowych.

- Dostęp administracyjny do przechowywanych danych musi być ograniczony i monitorowany.

Microsoft 365 szyfruje dane poczty e-mail przechowywane w usłudze Exchange Online. Jednak samo szyfrowanie nie zapewnia zgodności z HIPAA w programie Outlook. Jeśli kontrola dostępu jest słaba lub poświadczenia zostaną naruszone, przechowywane dane PHI nadal mogą zostać ujawnione.

W przypadku lokalnych wdrożeń programu Outlook szyfrowanie danych w spoczynku zależy całkowicie od konfiguracji infrastruktury.

Ochrona danych medycznych nie kończy się wraz z dostarczeniem wiadomości e-mail. Muszą one pozostać chronione niezależnie od miejsca przechowywania.

Kontrola dostępu

Samo szyfrowanie nie sprawia, że system jest zgodny z HIPAA. HIPAA wymaga ścisłej kontroli dostępu, aby zapewnić, że tylko upoważnione osoby mogą przeglądać dane PHI.

Aby spełnić ten wymóg:

- Każdy użytkownik musi mieć unikalny login.

- Należy wprowadzić uwierzytelnianie wieloskładnikowe (MFA).

- Dostęp powinien być zgodny z zasadą minimalnych uprawnień.

- Sesje powinny automatycznie wygasać po okresie bezczynności.

| Chcesz wiedzieć, jak włączyć uwierzytelnianie dwuskładnikowe dla wiadomości e-mail? |

Bez uwierzytelniania wieloskładnikowego (MFA) skradzione dane uwierzytelniające mogą zapewnić atakującym pełny dostęp do danych medycznych (PHI), nawet jeśli system poczty elektronicznej jest szyfrowany. Konta z nadmiernymi uprawnieniami stwarzają podobne ryzyko.

Microsoft 365 obsługuje kontrolę dostępu opartą na rolach oraz wymóg stosowania uwierzytelniania wieloskładnikowego (MFA). Jednak zgodność programu Outlook z HIPAA zależy od tego, czy te kontrole są odpowiednio skonfigurowane i konsekwentnie stosowane w odniesieniu do wszystkich użytkowników.

Kontrole audytowe i integralność

HIPAA wymaga od organizacji śledzenia i monitorowania dostępu do danych PHI. W przypadku naruszenia bezpieczeństwa należy być w stanie wykazać, kto uzyskał dostęp do danych, kiedy to nastąpiło i jakie działania zostały podjęte.

Aby spełnić ten wymóg:

- Dostęp do poczty elektronicznej i aktywność muszą być rejestrowane i opatrzone datą i godziną.

- Logi muszą rejestrować wyświetlenia, usunięcia, modyfikacje i działania administracyjne.

- Dzienniki audytowe muszą być przechowywane przez co najmniej sześć lat.

- Systemy muszą wykrywać nieautoryzowane zmiany w wiadomościach.

Bez rejestrowania audytowego nie można badać incydentów ani wykazać zgodności z przepisami.

Pakiet Microsoft 365 zawiera funkcje rejestrowania audytu skrzynek pocztowych i raportowania. Funkcje te muszą jednak zostać włączone i odpowiednio skonfigurowane. Samo korzystanie z programu Outlook nie zapewnia automatycznie zgodności z wymogami audytowymi HIPAA.

Równie ważne są kontrole integralności. E-maile zawierające dane medyczne nie powinny być zmieniane podczas przesyłania bez wykrycia. Konfiguracje takie jak implementacje Outlook S/MIME HIPAA lub szyfrowanie etykiet poufności Microsoft mogą pomóc w weryfikacji tożsamości nadawcy i ochronie integralności wiadomości, jeśli są prawidłowo wdrożone.

Szyfrowanie wiadomości e-mail w programie Outlook: możliwości i ograniczenia

Program Microsoft Outlook, używany w ramach pakietu Microsoft 365, oferuje wiele opcji szyfrowania. Każda z nich może zapewnić zgodność z HIPAA, ale żadna nie jest automatycznie zgodna po uruchomieniu.

Poniżej znajduje się praktyczny opis metod szyfrowania programu Outlook, ich zgodności z przepisami oraz niedociągnięć.

Opcje szyfrowania wiadomości e-mail zapewniające zgodność z HIPAA

Opcja 1: Szyfrowanie Outlook S/MIME (Outlook S/MIME HIPAA)

S/MIME (Secure/Multipurpose Internet Mail Extensions) zapewnia szyfrowanie typu end-to-end oraz podpisy cyfrowe.

Co robi dobrze:

- Szyfruje treść wiadomości e-mail i załączniki

- Podpisuje cyfrowo wiadomości w celu weryfikacji tożsamości nadawcy.

- Chroni przed manipulacją i podszywaniem się

Zgodność z HIPAA: Tak, może zapewnić zgodność z HIPAA, jeśli zostanie prawidłowo wdrożony.

Dlaczego jest to trudne:

- Wymaga zarządzania certyfikatami szyfrowania dla każdego użytkownika.

- Odbiorcy muszą również zainstalować certyfikaty S/MIME.

- Ograniczona obsługa klientów mobilnych i innych niż Outlook

- Szyfrowane wiadomości e-mail nie mogą być skanowane przez narzędzia DLP ani antywirusowe.

- Pracownicy nietechniczni mają trudności z konfiguracją i rozwiązywaniem problemów.

S/MIME jest bezpieczny, ale dla większości środowisk opieki zdrowotnej jest zbyt skomplikowany w obsłudze. Wiele zespołów IT zajmujących się opieką zdrowotną rezygnuje z niego po wdrożeniu ze względu na jego złożoność.

Opcja 2: Etykiety poufności Office 365 z szyfrowaniem

Ta metoda wykorzystuje usługę Azure Rights Management (RMS) do ochrony treści wiadomości e-mail. Gdy użytkownik zastosuje etykietę poufności, taką jak „Poufne — PHI”, automatycznie stosowane są zasady szyfrowania i dostępu (tylko do przeglądania, bez możliwości przekazywania dalej i kopiowania).

Co robi dobrze:

- Automatycznie stosuje szyfrowanie po uruchomieniu etykiety.

- Ogranicza przekazywanie, kopiowanie lub drukowanie poufnych wiadomości e-mail.

- Płynnie integruje się z programem Outlook i innymi aplikacjami Microsoft 365.

- Eliminuje konieczność zarządzania certyfikatami

- Obsługuje szczegółowe kontrole dostępu

Zgodność z HIPAA: Tak, po odpowiedniej konfiguracji.

Dlaczego jest to trudne:

- Wymaga Office 365 E3, E5 lub Business Premium

- Wymaga odpowiedniej konfiguracji w Microsoft Purview.

- Opiera się na użytkownikach, którzy muszą prawidłowo stosować etykiety, chyba że proces ten jest zautomatyzowany.

Dla wielu organizacji opieki zdrowotnej jest to najbardziej praktyczna opcja szyfrowania natywnego programu Outlook.

Opcja 3: Tylko szyfrowanie TLS

TLS szyfruje wiadomości e-mail podczas ich przesyłania między serwerami pocztowymi.

Co robi dobrze:

- Szyfruje ruch poczty elektronicznej przesyłanej przez otwarte sieci

- Chroni przed przechwyceniem podczas przesyłania między serwerami

- Działa automatycznie w większości nowoczesnych środowisk Microsoft 365.

Zgodność z HIPAA: Częściowa, spełnia jedynie wymóg „szyfrowania podczas przesyłania”. Nie zapewnia kompleksowej ochrony.

Dlaczego jest to trudne:

- Szyfruje tylko połączenie między serwerami

- Pozostawia wiadomości e-mail czytelne w skrzynkach pocztowych

- Nie chroni przed naruszeniem bezpieczeństwa danych uwierzytelniających

- Nie zapobiega niewłaściwemu wykorzystaniu wewnętrznemu ani nieuprawnionemu przekazywaniu dalej

- Nie spełnia wymagań jako samodzielny środek zapewniający zgodność z HIPAA.

Należy pamiętać, że sam protokół TLS nie spełnia wymogów HIPAA dotyczących PHI. Jest niezbędny, ale nie wystarczający.

👉Więcej informacji: Czym jest szyfrowanie TLS? Kluczowe elementy i wdrożenie

Opcja 4: Narzędzia szyfrujące Outlooka innych producentów

Niektóre organizacje dodają zewnętrzne warstwy szyfrowania do programu Outlook. Przykłady obejmują bezpieczne portale lub wtyczki, które automatycznie szyfrują wiadomości e-mail zawierające dane medyczne. Integruje się z programem Outlook, zapewniając ulepszone procesy szyfrowania. Popularni dostawcy usług z zakresu opieki zdrowotnej to między innymi Virtru, LuxSci i Paubox.

Co robi dobrze

- Automatycznie szyfruje wiadomości e-mail bez konieczności wykonywania czynności przez użytkownika.

- Uproszczenie wdrożenia w porównaniu z S/MIME

- Eliminuje konieczność zarządzania certyfikatami

- Zapewnia bezpieczny dostęp dla odbiorców za pośrednictwem portalu.

- Zawiera funkcje raportowania zgodności (zależne od dostawcy)

Zgodność z HIPAA: Może wspierać zgodność z HIPAA, jeśli jest poprawnie skonfigurowany i połączony z podpisanym BAA od dostawcy.

Dlaczego jest to trudne

- Dodatkowe koszty poza licencjami Microsoft

- Wymaga instalacji i konfiguracji integracji

- Powoduje zależność od zewnętrznego dostawcy

- Zmienia doświadczenia odbiorców w niektórych modelach opartych na portalach.

Narzędzia innych firm często upraszczają proces zapewnienia zgodności, ale zwiększają koszty operacyjne.

Oto krótka tabela podsumowująca:

| Metoda szyfrowania | Od początku do końca | Łatwy w użyciu | Wymaga certyfikatów | Spełnia wymagania HIPAA samodzielnie? |

|---|---|---|---|---|

| S/MIME | Tak | Nie | Tak | Z konfiguracją |

| Szyfrowane etykiety poufności | Tak (na podstawie RMS) | Tak | Nie | Z konfiguracją |

| TLS | Nie | Automatyczny | Nie | Nie |

| Narzędzia innych firm | Tak | Tak | Nie | Z konfiguracją |

Program Outlook może obsługiwać zgodność z HIPAA, ale domyślnie nie jest zgodny z tymi przepisami. Bezpieczeństwo zależy od sposobu konfiguracji i zarządzania. Program Outlook spełnia wymagania HIPAA tylko wtedy, gdy:

- Korzystasz z Microsoft 365 (nie z samodzielnej aplikacji Outlook)

- Szyfrowanie jest poprawnie skonfigurowane.

- Kontrola dostępu i rejestrowanie audytowe są egzekwowane.

- Pracownicy są szkoleni w zakresie bezpiecznych praktyk związanych z pocztą elektroniczną.

- Z firmą Microsoft zawarto umowę o współpracy biznesowej (BAA).

- W razie potrzeby oceniane są narzędzia innych firm.

Standardowy program Outlook sam w sobie nie jest zgodny z HIPAA.

Wiele organizacji opieki zdrowotnej nie docenia nakładu pracy związanego z konfiguracją i przecenia rzeczywisty zakres „wbudowanego szyfrowania”. Zgodność z przepisami wymaga wielopoziomowych środków kontroli, a nie tylko włączenia szyfrowania.

Zgodność Office 365 z HIPAA: wymagania konfiguracyjne dotyczące bezpiecznego szyfrowania poczty e-mail w programie Outlook

Osiągnięcie zgodności Office 365 z HIPAA wymaga czegoś więcej niż tylko włączenia szyfrowania w programie Outlook. Prawidłowa konfiguracja w usługach Microsoft 365, Microsoft Purview i Microsoft Entra ID ma zasadnicze znaczenie dla spełnienia wymagań HIPAA dotyczących poczty e-mail, ochrony danych PHI i zmniejszenia ryzyka naruszenia bezpieczeństwa danych.

Poniżej znajduje się szczegółowy plan konfiguracji dla organizacji opieki zdrowotnej korzystających z szyfrowania poczty e-mail w programie Outlook w usłudze Office 365.

Krok 1: Sprawdź poziom subskrypcji Office 365

Nie wszystkie plany Microsoft obsługują kontrole zgodne z HIPAA.

Aby spełnić wymagania zgodności z HIPAA, potrzebujesz:

- Microsoft 365 E3, E5 lub Business Premium

- Dostęp do narzędzi szyfrowania, rejestrowania audytowego, DLP i zgodności z przepisami

Plany niższych poziomów nie zapewniają zaawansowanego szyfrowania i długoterminowego przechowywania audytów.

Potwierdź swoją aktualną subskrypcję w Centrum administracyjnym Microsoft. W razie potrzeby dokonaj aktualizacji, aby zapewnić zgodność z kontrolami poczty elektronicznej zgodnymi z HIPAA.

Krok 2: Włącz usługę Azure Rights Management (RMS)

Usługa Azure Rights Management (RMS) obsługuje szyfrowanie etykiet poufności i ograniczenia dostępu w programie Outlook. Bez aktywacji usługi RMS szyfrowana ochrona oparta na etykietach nie będzie działać.

Jak aktywować RMS?

Przejdź do: Microsoft Purview → Bezpieczeństwo danych → Szyfrowanie → Zarządzanie prawami Azure, a następnie wybierz opcję Aktywuj.

Ten krok umożliwia szyfrowanie wiadomości e-mail programu Outlook na podstawie zasad w celu ochrony danych medycznych (PHI).

Krok 3: Skonfiguruj etykiety poufności z szyfrowaniem

Etykiety wrażliwości wymuszają ustrukturyzowane szyfrowanie oparte na zasadach.

Utwórz etykiety dostosowane do poziomów ryzyka PHI, takie jak:

- „Poufne – dane medyczne”

- „Wewnętrzne – PHI”

Jak stworzyć:

Microsoft Purview → Bezpieczeństwo danych → Etykiety poufności → Utwórz etykiety i skonfiguruj uprawnienia szyfrowania.

Skonfiguruj każdą etykietę tak, aby:

- Automatyczne szyfrowanie wiadomości e-mail

- Ogranicz przekazywanie, kopiowanie lub drukowanie

- W razie potrzeby ustal daty ważności.

- Zastosuj automatyczne reguły etykietowania dla słów kluczowych PHI

Automatyczne etykietowanie zmniejsza zależność od ludzkiej oceny i wspiera silniejsze kontrole zgodności poczty elektronicznej z HIPAA.

Krok 4: Wdrożenie uwierzytelniania wieloskładnikowego (MFA)

Samo szyfrowanie nie chroni przed naruszeniem bezpieczeństwa danych uwierzytelniających.

MFA ma kluczowe znaczenie dla zgodności programu Outlook z HIPAA, ponieważ:

- Ogranicza nieautoryzowany dostęp do skrzynki pocztowej

- Chroni zaszyfrowane dane medyczne przed przejęciem konta

- Wzmacnia ogólne bezpieczeństwo tożsamości

Włącz uwierzytelnianie wieloskładnikowe (MFA) w Microsoft Entra ID i wymagaj go od wszystkich użytkowników, bez wyjątków.

Krok 5: Skonfiguruj rejestrowanie audytu

HIPAA wymaga kontroli audytowych w celu śledzenia dostępu do elektronicznych danych PHI.

Rejestrowanie audytu skrzynek pocztowych powinno:

- Rejestruj wyświetlenia, edycje i usunięcia wiadomości e-mail

- Rejestruj działania administratora

- Przechowuj dzienniki przez co najmniej sześć lat.

Włącz rejestrowanie audytowe w usłudze Exchange Online i skonfiguruj zasady długoterminowego przechowywania.

Krok 6: Wdrożenie zasad zapobiegania utracie danych (DLP)

Polityki DLP pomagają automatycznie egzekwować szyfrowanie wiadomości e-mail zgodnie z HIPAA. Prawidłowo skonfigurowane reguły DLP mogą:

- Wykrywanie danych medycznych (numery ubezpieczenia społecznego, numery kart medycznych, identyfikatory pacjentów)

- Blokuj niezgodne wiadomości e-mail wychodzące

- Automatyczne uruchamianie szyfrowania

- Powiadom administratorów o potencjalnym ujawnieniu danych

Zmniejsza to ryzyko wystąpienia błędów ręcznych, co przekłada się na większą zgodność z przepisami.

Utwórz zasady DLP w Microsoft Purview. Przed pełnym wdrożeniem przeprowadź dokładne testy.

Krok 7: Przeszkol pracowników w zakresie wymagań HIPAA dotyczących poczty elektronicznej.

Sama technologia nie gwarantuje zgodności z przepisami. Twoi pracownicy muszą zrozumieć, że:

- W jaki sposób phishing atakuje systemy poczty elektronicznej w służbie zdrowia

- Kiedy i jak stosować szyfrowanie

- Jak korzystać z etykiet wrażliwości

- Podstawowe wymagania HIPAA dotyczące poczty elektronicznej

Przeprowadzaj coroczne szkolenia dotyczące bezpieczeństwa poczty elektronicznej zgodnie z HIPAA i włącz je do programów wprowadzających dla nowych pracowników.

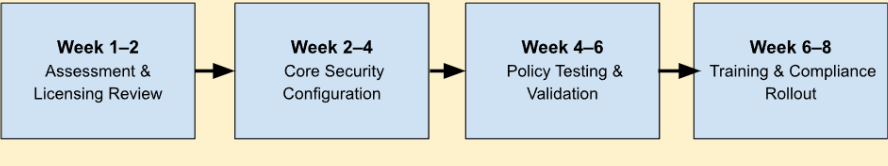

Jak długo naprawdę trwa konfiguracja Office 365 HIPAA?

Wiele organizacji opieki zdrowotnej nie docenia czasu potrzebnego na prawidłową konfigurację. Technicznie rzecz biorąc, funkcje szyfrowania można włączyć w ciągu kilku godzin. Jednak prawdziwa gotowość do szyfrowania poczty e-mail w usłudze Office 365 HIPAA wymaga planowania zasad, testowania i przyjęcia przez użytkowników.

W praktyce:

|

Oto jak wygląda realistyczne wdrożenie:

Tygodnie 1–2: Ocena i planowanie

- Sprawdź licencję (E3, E5 lub Business Premium)

- Przejrzyj aktualne procesy związane z pocztą elektroniczną dotyczące danych medycznych (PHI).

- Zidentyfikuj luki w szyfrowaniu, uwierzytelnianiu wieloskładnikowym (MFA), rejestrowaniu i zapobieganiu utracie danych (DLP).

- Dopasowanie wymogów regulacyjnych do mechanizmów kontroli firmy Microsoft

Ta faza ma kluczowe znaczenie. Pośpieszna konfiguracja bez zrozumienia sposobu przepływu danych PHI w organizacji powoduje powstanie martwych punktów.

Tygodnie 2–4: Konfiguracja podstawowa

- Aktywuj usługę Azure Rights Management

- Konfigurowanie etykiet poufności z szyfrowaniem

- Włącz uwierzytelnianie wieloskładnikowe dla wszystkich użytkowników

- Włącz rejestrowanie audytu skrzynki pocztowej

- Wdrożenie podstawowych zasad zapobiegania utracie danych

Na tym etapie Twoja organizacja zaczyna przechodzić do ustrukturyzowanych kontroli zgodności z HIPAA w programie Outlook.

Tygodnie 4–8: Testowanie, szkolenie i optymalizacja

- Pilotażowe zaszyfrowane przepływy pracy poczty elektronicznej

- Przetestuj reguły DLP, aby ograniczyć liczbę fałszywych alarmów.

- Przeszkol personel w zakresie tego, kiedy i jak naklejać etykiety.

- Przeprowadź symulacje phishingu

- Sprawdzanie dzienników audytowych i raportów

Ta faza decyduje o tym, czy wdrożenie będzie działać w rzeczywistych warunkach. Szyfrowanie, którego pracownicy nie rozumieją, często jest omijane. Większe systemy opieki zdrowotnej z wieloma oddziałami mogą wymagać jeszcze więcej czasu.

Harmonogram wdrożenia konfiguracji Office 365 HIPAA

Kwestie związane z kosztami zapewnienia zgodności programu Outlook z przepisami HIPAA

Koszt jest często prawdziwym powodem, dla którego organizacje zadają pytanie:

- Czy szyfrowanie wiadomości e-mail w programie Outlook jest zgodne z HIPAA?

- Czy powinniśmy raczej zainwestować w dedykowane rozwiązanie pocztowe zgodne z HIPAA?

Licencjonowanie Microsoft 365 to tylko część równania. Zgodność programu Outlook z HIPAA obejmuje poziom subskrypcji, nakład pracy związany z konfiguracją, dodatki zabezpieczające oraz wewnętrzne zarządzanie IT.

Wyjaśnijmy to dokładnie.

- Koszty licencji

Aby zapewnić obsługę szyfrowania poczty e-mail w usłudze Office 365 zgodnie z HIPAA, organizacje zazwyczaj wymagają:

- Microsoft 365 E3: około 12–20 USD miesięcznie za użytkownika

- Microsoft 365 E5: droższy, ale zawiera rozszerzone funkcje bezpieczeństwa i zgodności

Niższe poziomy subskrypcji często nie zapewniają wystarczającej dokładności audytu i kontroli szyfrowania wymaganych w przypadku przepływów pracy poczty elektronicznej zgodnych z HIPAA.

- Dodatki zabezpieczające lub narzędzia innych producentów

Niektóre organizacje dodają:

- Zaawansowana ochrona przed zagrożeniami

- Dodatki do szyfrowania wiadomości e-mail

- DMARC i narzędzia do uwierzytelniania wiadomości e-mail

- Platformy monitorowania bezpieczeństwa

W zależności od konfiguracji może to oznaczać dodatkowy koszt w wysokości 5–15 USD na użytkownika miesięcznie.

- Wewnętrzne zasoby IT

To jest ukryty koszt. Prawidłowa zgodność z HIPAA wymaga:

- Bieżące zarządzanie polityką

- Monitorowanie dziennika audytowego

- Zarządzanie licencjami

- Szkolenie użytkowników

- Okresowe kontrole zgodności

Jeśli Twój zespół IT nie posiada wiedzy specjalistycznej w zakresie zgodności, błędy konfiguracyjne mogą kosztować znacznie więcej niż same opłaty licencyjne.

- Porównanie ryzyka naruszenia

Rozważając koszty, należy wziąć pod uwagę następujące kwestie:

Pojedyncze naruszenie bezpieczeństwa poczty elektronicznej w służbie zdrowia może spowodować wszczęcie dochodzenia regulacyjnego, konieczność powiadomienia pacjentów i narażenie na konsekwencje prawne. Skutki finansowe często znacznie przewyższają roczne koszty oprogramowania.

Dlatego wiele organizacji ocenia, czy prawidłowa konfiguracja oprogramowania Microsoft jest bardziej opłacalna niż wdrożenie specjalnie zaprojektowanego rozwiązania pocztowego zgodnego z HIPAA.

Podsumowanie kosztów

| Składnik kosztu | Szacowany koszt | Co obejmuje |

|---|---|---|

| Microsoft 365 E3 | 12–20 USD/użytkownik/miesiąc | Szyfrowanie, rejestrowanie audytowe, kontrole zgodności |

| Microsoft 365 E5 | 30–38 USD/użytkownik/miesiąc | Zaawansowane zabezpieczenia, ulepszone audyty, wykrywanie zagrożeń |

| Dodatki do szyfrowania innych firm | 5–15 USD/użytkownik/miesiąc | Automatyczne szyfrowanie, dostarczanie przez portal i dodatkowe mechanizmy kontroli |

| Uwierzytelnianie wiadomości e-mail (narzędzia DMARC) | ~8 USD/użytkownik/miesiąc | Ochrona przed spoofingiem domen, widoczność audytu |

| Wewnętrzne zarządzanie IT | Zmienna | Konfiguracja, monitorowanie, szkolenia |

| Szacowany całkowity zasięg

W przypadku większości organizacji opieki zdrowotnej:

|

Outlook a dedykowane rozwiązania pocztowe zgodne z HIPAA: które rozwiązanie jest bardziej sensowne?

Po zrozumieniu konfiguracji, harmonogramu i kosztów związanych z zapewnieniem zgodności programu Outlook z przepisami HIPAA pojawia się kolejne praktyczne pytanie:

Czy powinniśmy samodzielnie skonfigurować Microsoft 365, czy też wdrożyć dedykowane rozwiązanie pocztowe zgodne z HIPAA?

Odpowiedź zależy mniej od technologii, a bardziej od wewnętrznych możliwości.

Kiedy wystarczy Outlook (Microsoft 365)

W przypadku wielu organizacji opieki zdrowotnej program Outlook może się sprawdzić, zwłaszcza jeśli Microsoft 365 jest już wdrożony w całej organizacji.

Program Outlook może być wystarczający, jeśli:

- Masz już licencję na Microsoft 365 E3 lub E5.

- Posiadasz personel IT, który bez problemu zarządza polityką zgodności.

- Chcesz poprawnie skonfigurować szyfrowanie poczty e-mail Office 365 HIPAA.

- Możesz egzekwować zasady MFA, rejestrowania audytowego i DLP.

- Jesteś przygotowany do przeszkolenia personelu w zakresie etykiet szyfrujących.

- Szukasz przede wszystkim podstawowej zgodności z HIPAA, a nie zaawansowanej automatyzacji.

W tym scenariuszu Outlook staje się opłacalnym rozwiązaniem. Wykorzystujesz infrastrukturę, za którą już płacisz. Wymaga to jednak dyscypliny i ciągłego zarządzania.

Kiedy dedykowane rozwiązanie pocztowe zgodne z HIPAA jest lepszym wyborem

Dedykowani dostawcy poczty elektronicznej zgodni z HIPAA znacznie upraszczają wiele zadań operacyjnych.

Mogą być lepszym wyborem, jeśli:

- Chcesz automatycznego szyfrowania bez konieczności stosowania etykiet przez użytkowników.

- Preferujesz szyfrowanie uruchamiane natychmiast po wykryciu danych medycznych (PHI).

- Potrzebujesz silniejszych zabezpieczeń przed phishingiem i wykrywaniem zagrożeń.

- Chcesz, aby usługi zarządzane zajmowały się aktualizacjami zgodności

- Nie dysponujesz wewnętrzną wiedzą specjalistyczną niezbędną do konfiguracji zabezpieczeń Microsoft.

- Chcesz minimalnej konserwacji polityki

Rozwiązania te zostały stworzone specjalnie z myślą o poczcie elektronicznej zgodnej z HIPAA, co często ogranicza błędy konfiguracyjne. Zazwyczaj wiążą się one z dodatkowymi kosztami, ale zmniejszają złożoność administracyjną.

Oto krótkie porównanie obu opcji.

| Cecha | Outlook (Office 365) | Specjalna poczta elektroniczna HIPAA |

|---|---|---|

| Szyfrowanie | Tak (przy odpowiedniej konfiguracji) | Tak (domyślnie automatycznie) |

| Koszt | 12–20 USD/użytkownik/miesiąc | 5–15 USD/użytkownik/miesiąc (dodatkowo) |

| Złożoność konfiguracji | High | Niski |

| Doświadczenie użytkownika | Dobry (znany interfejs) | Dobry (portal internetowy) |

| Doświadczenia odbiorców | Dobre (natywny Outlook) | Targi (dostęp do portalu) |

| Automatyczne szyfrowanie | Nie (wymaga oznaczenia wrażliwości) | Tak (wbudowana automatyzacja) |

| Wykrywanie zagrożeń | Podstawowy (chyba że został zaktualizowany) | Zaawansowany |

| Usługi zarządzane | Nie | Często dołączane |

| Najlepsze dla | Organizacje posiadające doświadczenie w dziedzinie IT | Organizacje pragnące prostoty |

Nasza szczera opiniaProgram Outlook może w pełni wspierać zgodność z HIPAA. Nie jest to jednak łatwe. Pytanie nie brzmi tylko: „Czy szyfrowanie wiadomości e-mail w programie Outlook jest zgodne z HIPAA?”. Lepszym pytaniem jest:

Jeśli odpowiedź brzmi „tak”, Microsoft 365 może być praktycznym i ekonomicznym rozwiązaniem. Jeśli odpowiedź jest niepewna, specjalnie zaprojektowana platforma poczty elektronicznej HIPAA może zmniejszyć ryzyko długoterminowe. |

Typowe błędy popełniane przez organizacje opieki zdrowotnej w zakresie zgodności z HIPAA

Większość zespołów IT zajmujących się opieką zdrowotną nie ponosi porażki dlatego, że ignoruje kwestie bezpieczeństwa. Porażka wynika z założenia, że funkcje są równoznaczne z zgodnością z przepisami. Oto najczęstsze luki.

❌1. Zakładając, że standardowy program Outlook jest zgodny z HIPAA

To najczęstsze nieporozumienie.

Wersja Outlooka na komputery stacjonarne sama w sobie nie spełnia wymagań HIPAA dotyczących szyfrowania, audytu ani kontroli dostępu. Zgodność Outlooka z HIPAA wymaga Microsoft 365, zazwyczaj E3, E5 lub Business Premium, z odpowiednią konfiguracją.

Dlaczego jest to ryzykowne: Organizacje zakładają, że są zgodne z przepisami tylko dlatego, że „korzystają z programu Outlook”.

Co należy zrobić zamiast tego: Sprawdź poziom subskrypcji Microsoft 365 i upewnij się, że funkcje szyfrowania, rejestrowania audytowego i DLP są włączone.

❌2. Wysyłanie danych medycznych bez szyfrowania typu end-to-end

Sam protokół TLS nie spełnia wszystkich wymogów bezpieczeństwa HIPAA. Chociaż TLS szyfruje dane podczas przesyłania, nie chroni wiadomości po jej dotarciu do skrzynki pocztowej.

Prawdziwe szyfrowanie poczty e-mail w usłudze Office 365 HIPAA wymaga etykiet poufności, jak omówiono powyżej, lub implementacji Outlook S/MIME HIPAA dla wiadomości e-mail zawierających dane PHI.

Dlaczego jest to ryzykowne: Nieszyfrowane dane medyczne w skrzynkach pocztowych mogą zostać ujawnione w wyniku naruszenia bezpieczeństwa danych uwierzytelniających lub nadużycia przez osoby z wewnątrz.

Co należy zrobić zamiast tego: Wymagaj stosowania zaszyfrowanych etykiet lub protokołu S/MIME we wszystkich komunikatach dotyczących danych medycznych (PHI).

❌3. Pomijanie uwierzytelniania wieloskładnikowego (MFA)

Skradzione dane uwierzytelniające pozostają jedną z głównych przyczyn naruszeń bezpieczeństwa poczty elektronicznej w służbie zdrowia. Jeśli atakujący uzyskają dostęp do skrzynki pocztowej, uzyskują dostęp do danych medycznych (PHI).

Dlaczego jest to ryzykowne: Dostęp za pomocą jednego hasła sprawia, że konta Outlook są podatne na ataki phishingowe.

Co należy zrobić zamiast tego: Wprowadź uwierzytelnianie wieloskładnikowe (MFA) dla wszystkich użytkowników za pomocą zasad dostępu warunkowego w Microsoft Entra ID.

❌4. Brak włączenia rejestrowania audytowego

HIPAA wymaga kontroli audytowych. Jeśli nie możesz sprawdzić, kto uzyskał dostęp do skrzynki pocztowej, kiedy to nastąpiło i jakie działania zostały podjęte, nie możesz udowodnić zgodności z przepisami.

Dlaczego jest to ryzykowne: W przypadku dochodzenia dotyczącego naruszenia bezpieczeństwa brakujące logi mogą skutkować karami regulacyjnymi.

Co należy zrobić zamiast tego: Włącz rejestrowanie audytu skrzynek pocztowych w Exchange Online i przechowuj logi przez co najmniej sześć lat.

❌5. Niedocenianie znaczenia szkoleń pracowników

Technologia działa tylko wtedy, gdy użytkownicy ją rozumieją. Personel często zapomina o stosowaniu etykiet szyfrujących lub nie rozpoznaje prób phishingu mających na celu kradzież danych pacjentów.

Dlaczego jest to ryzykowne: Błąd ludzki omija nawet dobrze skonfigurowane systemy bezpieczeństwa.

Co należy zrobić zamiast tego: Przeprowadź coroczne szkolenie dotyczące HIPAA za pośrednictwem poczty elektronicznej i uwzględnij w nim symulacje phishingu.

❌6. Ignorowanie zasad zapobiegania utracie danych (DLP)

Bez DLP szyfrowane wiadomości e-mail zależą wyłącznie od oceny użytkownika.

Dlaczego jest to ryzykowne: Jeśli użytkownik zapomni o przypisaniu etykiety, dane PHI mogą zostać wysłane na zewnątrz bez szyfrowania.

Co należy zrobić zamiast tego: Wdrożyć zasady DLP, które automatycznie wykrywają dane PHI i uruchamiają szyfrowanie.

❌7. Nadmierne ujawnianie danych medycznych poprzez szerokie uprawnienia dostępu

Nie każdy pracownik potrzebuje dostępu do każdej skrzynki pocztowej.

Dlaczego jest to ryzykowne: Im większy dostęp, tym większy wpływ naruszenia bezpieczeństwa w przypadku ujawnienia danych uwierzytelniających.

Co należy zrobić zamiast tego: Zastosuj zasady dostępu oparte na minimalnych uprawnieniach i używaj etykiet poufności, aby ograniczyć prawa do przeglądania.

W jaki sposób PowerDMARC może wzmocnić zgodność programu Outlook z HIPAA?

PowerDMARC nie zastępuje szyfrowania Microsoft 365. Zamiast tego wzmacnia zgodność z HIPAA poprzez ochronę tożsamości domeny, egzekwowanie standardów bezpiecznej transmisji i zapewnienie widoczności zagrożeń związanych z pocztą elektroniczną. W połączeniu z programem Outlook wypełnia krytyczne luki, których nie można wyeliminować za pomocą samego szyfrowania.

👉Dowiedz się więcej: PowerDMARC dla organizacji opieki zdrowotnej

1. Zapobiega fałszowaniu domen

Organizacje opieki zdrowotnej są częstym celem ataków polegających na podszywaniu się pod inne podmioty. Osoby odpowiedzialne za zagrożenia często podszywają się pod domeny szpitali lub klinik, aby nakłonić pacjentów do udostępnienia danych medycznych lub danych logowania.

PowerDMARC egzekwuje zasady DMARC, które:

- Blokuj nieautoryzowanym nadawcom możliwość korzystania z Twojej domeny

- Zatrzymaj fałszywe wiadomości e-mail, zanim trafią do skrzynek pacjentów

- Chroń zaufanie do marki i bezpieczeństwo pacjentów

Jest to bezpośrednio zgodne z wymogiem HIPAA dotyczącym ochrony danych medycznych przed nieuprawnionym ujawnieniem.

Zapoznaj się z funkcjami platformy DMARC firmy PowerDMARC.

2. Zapewnia integralność wiadomości e-mail.

Podpis DKIM weryfikuje, czy wiadomości e-mail nie zostały zmienione podczas przesyłania.

Jeśli osoba atakująca próbuje zmienić treść podczas przesyłania, weryfikacja DKIM nie powiedzie się. To:

- Obsługuje wymóg integralności HIPAA

- Wykrywa manipulacje lub ataki typu „man-in-the-middle”

- Zapewnia, że informacje kliniczne lub rozliczeniowe pozostają niezmienione.

Szyfrowanie chroni treść. DKIM weryfikuje, czy nie została ona zmodyfikowana.

3. Zapewnia bezpieczną transmisję danych.

PowerDMARC obsługuje implementację MTA-STS i TLS-RPT, które:

- Wymuszaj obowiązkowe szyfrowanie TLS między serwerami pocztowymi

- Zapobieganie atakom typu downgrade

- Generowanie raportów dotyczących niepowodzeń szyfrowania

Wzmacnia to zabezpieczenia transmisji HIPAA poprzez zapewnienie, że wiadomości e-mail są szyfrowane podczas przesyłania, a nie tylko „próbowane”.

4. Zapewnia widoczność audytu

HIPAA wymaga dokumentacji i gotowości do audytu.

PowerDMARC zapewnia:

- Raporty zbiorcze i analityczne DMARC

- Dzienniki uwierzytelniania

- Raporty o niepowodzeniach szyfrowania (przez TLS-RPT)

Dzienniki te wspierają dokumentację zgodności i pomagają w dochodzeniach dotyczących naruszeń.

5. Zmniejsza ryzyko phishingu

Phishing pozostaje jedną z głównych przyczyn naruszeń bezpieczeństwa danych w służbie zdrowia.

Wprowadzając DMARC:

- Fałszywe wiadomości e-mail typu phishing są blokowane.

- Zmniejsza się ryzyko kradzieży danych uwierzytelniających pracowników

- Zmniejsza się prawdopodobieństwo nieuprawnionego dostępu do danych medycznych (PHI).

Dlatego Outlook + PowerDMARC = wielopoziomowe podejście do bezpieczeństwa

Ponieważ Outlook zabezpiecza treść wiadomości e-mail poprzez szyfrowanie, kontrolę dostępu i zasady przechowywania, PowerDMARC zabezpiecza Twoją domenę poprzez uwierzytelnianie, zapobieganie spoofingowi i widoczność transportu.

Razem wypełniają one krytyczne luki i tworzą solidniejsze podstawy dla bezpieczeństwa poczty elektronicznej zgodnego z HIPAA.

Z punktu widzenia kosztów dodanie PowerDMARC zazwyczaj kosztuje około 8 USD miesięcznie na użytkownika, w zależności od wielkości i wymagań. Jest to jeden z niewielkich kosztów w porównaniu z karami finansowymi i zakłóceniami operacyjnymi spowodowanymi naruszeniem bezpieczeństwa danych medycznych.

Jeśli zastanawiasz się, jak wzmocnić bezpieczeństwo poczty elektronicznej zgodnie z HIPAA, możesz sprawdzić, jak PowerDMARC pasuje do Twojego środowiska tutaj.

Najczęściej zadawane pytania

Pytanie 1: Czy standardowy program Outlook jest zgodny z HIPAA?

Nie. Standardowy program Outlook nie jest zgodny z HIPAA. Tylko Microsoft 365 E3 lub wyższa wersja może obsługiwać zgodność z HIPAA, jeśli jest odpowiednio skonfigurowana.

Pytanie 2: Czy Office 365 jest domyślnie zgodny z HIPAA?

Nie. Aby spełnić wymagania HIPAA, Office 365 wymaga szyfrowania, uwierzytelniania wieloskładnikowego (MFA), rejestrowania audytowego, zasad DLP oraz podpisanej umowy BAA.

Pytanie 3: Jaki abonament Microsoft 365 jest wymagany do zapewnienia zgodności z HIPAA?

Microsoft 365 E3 lub wyższa. Niższe poziomy nie zapewniają wymaganego szyfrowania poczty e-mail i kontroli zgodności z HIPAA.

Pytanie 4: Czy samo szyfrowanie TLS spełnia wymagania HIPAA dotyczące poczty elektronicznej?

Nie. TLS chroni wiadomości e-mail podczas przesyłania, ale nie zapewnia pełnego szyfrowania typu end-to-end dla danych PHI.

Pytanie 5: Jak długo trwa konfiguracja Outlook HIPAA?

2–4 tygodnie w przypadku podstawowej konfiguracji; 4–8 tygodni w przypadku pełnego wdrożenia wraz ze szkoleniem i testowaniem.

Pytanie 6: Ile kosztuje zapewnienie zgodności programu Outlook z przepisami HIPAA?

Zazwyczaj wynosi on 12–20 USD miesięcznie na użytkownika w przypadku Microsoft 365 E3, a w razie potrzeby można dodać opcjonalne narzędzia zabezpieczające, które mogą kosztować dodatkowo 5–10 USD miesięcznie na użytkownika, w zależności od konfiguracji.

Pytanie 7: Czy powinniśmy korzystać z programu Outlook czy z dedykowanego rozwiązania pocztowego zgodnego z HIPAA?

Program Outlook sprawdzi się, jeśli dysponujesz wiedzą z zakresu IT. Dedykowane rozwiązania są prostsze i wymagają mniejszego nakładu pracy związanego z bieżącym zarządzaniem.