Kluczowe wnioski

- Modernizacja starszego oprogramowania ma kluczowe znaczenie dla bezpieczeństwa danych. Przestarzałe systemy są głównym celem cyberataków i znacznie zwiększają ryzyko naruszenia bezpieczeństwa.

- Starsze środowiska charakteryzują się brakiem widoczności i nowoczesnych zabezpieczeń, co utrudnia wykrywanie zagrożeń i ułatwia atakującym przemieszczanie się w sieci.

- Koszt braku działania jest wyższy niż koszt modernizacji. Naruszenia bezpieczeństwa danych powodują straty sięgające wielu milionów dolarów, kary regulacyjne i długotrwałe szkody wizerunkowe.

- Wymogi dotyczące zgodności są coraz bardziej rygorystyczne, a wiele starszych systemów nie obsługuje szyfrowania, uwierzytelniania wieloskładnikowego (MFA) ani kontroli dostępu wymaganych przez RODO, PCI DSS, HIPAA i inne ramy prawne.

- Modernizacja może być przeprowadzana etapowo i strategicznie. Podejścia takie jak warstwy API, konteneryzacja, wdrożenie modelu Zero Trust oraz wzorzec Strangler Fig zmniejszają ryzyko bez zakłócania działalności biznesowej.

Nadal korzystasz z systemów napisanych w języku COBOL z lat 90.? Nie jesteś sam. Raport IBM „Koszt naruszenia bezpieczeństwa danych w 2025 r.” szacuje średni koszt naruszenia bezpieczeństwa danych na całym świecie na 4,4 mln USD.

Hakerzy codziennie skanują sieci w poszukiwaniu luk w zabezpieczeniach przestarzałego oprogramowania. Modernizacja starszego oprogramowania przestała być kwestią komfortu, a stała się kwestią przetrwania dla firm działających w erze, w której cyberataki mają miejsce każdego dnia. Przyjrzyjmy się, dlaczego stare systemy są tak podatne na ataki i co można z tym zrobić.

Dlaczego starsze systemy stały się celem numer jeden

Przestarzałe oprogramowanie jest jak pozostawienie otwartych drzwi wejściowych i liczenie na to, że włamywacze tego nie zauważą. Firmy wdrażające usługi modernizacji starszego oprogramowania często odkrywają krytyczne luki w zabezpieczeniach podczas wstępnej fazy audytu. Niezaszyfrowany ruch, zakodowane na stałe hasła w kodzie źródłowym, przestarzałe protokoły uwierzytelniania — to tylko wierzchołek góry lodowej.

Problem widoczności

Nowoczesne systemy SIEM (Security Information and Event Management) i rozwiązania EDR (Endpoint Detection and Response) często nie mogą współpracować z starszymi aplikacjami. Po prostu nie ma wglądu w to, co dzieje się w starych systemach. Ataki mogą trwać miesiącami, zanim ktoś zauważy naruszenie bezpieczeństwa danych.

W 2013 r. firma Target utraciła dane dotyczące 40 milionów kart kredytowych, częściowo dlatego, że jej systemy monitorujące nie były w stanie wykryć działania złośliwego oprogramowania w przestarzałych częściach infrastruktury. Według szacunków Ponemon Institute średni czas wykrycia naruszenia bezpieczeństwa w starszych systemach wynosi 287 dni, podczas gdy w przypadku nowoczesnych platform jest to 207 dni.

Rzeczywisty koszt naruszenia bezpieczeństwa

Kiedy naruszenia bezpieczeństwa danych trafiają na pierwsze strony gazet, liczby wydają się abstrakcyjne. Porozmawiajmy jednak o tym, co konkretnie oznacza to dla działalności biznesowej.

Straty finansowe:

- Bezpośrednie koszty dochodzenia w sprawie incydentu i przywrócenia systemu

- Kary regulacyjne (RODO dopuszcza kary w wysokości do 4% rocznego przychodu)

- Pozwy od klientów, których dane zostały naruszone

- Koszty monitorowania historii kredytowej użytkowników, których dotyczy problem

- Wzrost składek ubezpieczenia cybernetycznego

Konsekwencje dla reputacji:

Zaufanie klientów buduje się latami, a można je stracić w ciągu jednego dnia. Po naruszeniu bezpieczeństwa w Equifax firma straciła 33% swojej wartości rynkowej. Klienci masowo rezygnowali z usług, partnerzy rozwiązywali umowy, a kierownictwo najwyższego szczebla zostało zmuszone do rezygnacji.

Presja regulacyjna i wymogi dotyczące zgodności

Praca w sektorze finansowym, opiece zdrowotnej lub przetwarzanie danych osobowych obywateli UE oznacza konieczność odpowiadania przed organami regulacyjnymi. A one stają się coraz mniej tolerancyjne wobec wymówek typu „nasz system jest zbyt stary, aby wdrożyć odpowiednie szyfrowanie”.

Kluczowe wymogi regulacyjne:

- RODO – wymaga szyfrowania danych osobowych, kontroli dostępu oraz możliwości usunięcia danych na żądanie.

- PCI DSS – standardy dla firm obsługujących karty płatnicze

- HIPAA – ochrona danych medycznych w Stanach Zjednoczonych

- SOX – wymagania dotyczące sprawozdawczości finansowej i kontroli dostępu

- Ramy bezpieczeństwa cybernetycznego NIST – ogólne standardy bezpieczeństwa cybernetycznego

Starsze systemy często nie są w stanie spełnić tych wymagań. Nie można dodać szyfrowania typu end-to-end do systemu opartego na protokołach z lat 90. Wieloskładnikowe uwierzytelnianie jest niemożliwe, jeśli architektura nie przewiduje rozszerzonego uwierzytelniania.

Organy regulacyjne rozumieją to i coraz częściej wskazują modernizację jako warunek obowiązkowy. Europejski Urząd Nadzoru Bankowego (EBA) wydał niedawno zalecenia, które skutecznie zmuszają banki do modernizacji infrastruktury krytycznej do 2026 r. Czy większość organizacji jest gotowa na takie wymagania?

Nowoczesne zagrożenia wykorzystujące przestarzałe systemy

Cyberprzestępcy nie pozostają w tyle. Wykorzystują sztuczną inteligencję do automatycznego wykrywania luk w zabezpieczeniach, opracowują specjalistyczne złośliwe oprogramowanie dla konkretnych starszych platform i sprzedają te narzędzia na rynkach darknetowych.

Typowe zagrożenia związane z systemami starszego typu:

- Wstrzyknięcie kodu SQL – nadal działa w starszych aplikacjach, które nie używają zapytań parametrycznych.

- Luki typu zero-day – błędy w nieobsługiwanym oprogramowaniu, które nigdy nie zostaną naprawione

- Ruch boczny – atakujący wykorzystują jeden słaby system starszego typu, aby przedostać się głębiej do sieci.

- Wyciek danych – powolna, trudna do wykrycia kradzież danych za pomocą przestarzałych, niezaszyfrowanych protokołów

- Oprogramowanie ransomware – krytyczne starsze aplikacje są szyfrowane do momentu zapłacenia okupu.

Ryzyko jest jeszcze większe, jeśli korzystasz z oprogramowania przeznaczonego dla konkretnej branży. Jeśli używasz specjalistycznych systemów dla energetyki, produkcji lub logistyki, możesz założyć, że istnieją już zestawy exploitów stworzone specjalnie dla tych platform. Innymi słowy, nie tylko jesteś narażony, ale znajdujesz się na znanej liście atrakcyjnych celów.

Technologie modernizacyjne: co sprawdza się dzisiaj

Dobra wiadomość: nie zawsze konieczne jest całkowite przepisywanie kodu od podstaw. Nowoczesne podejście do modernizacji pozwala na stopniowe aktualizacje systemu, minimalizując ryzyko i przestoje.

Konteneryzacja i architektura mikrousług

Docker i Kubernetes zmieniły zasady gry. Monolityczne aplikacje starszego typu można stopniowo rozbijać na oddzielne usługi w kontenerach. Pozwala to na:

- Izolowanie kluczowych komponentów w celu lepszej kontroli bezpieczeństwa

- Stosowanie różnych zasad bezpieczeństwa w różnych częściach systemu

- Łatwiejsze aktualizacje poszczególnych modułów bez ryzykowania utraty wszystkich danych

- Korzystanie z nowoczesnych mechanizmów monitorowania i rejestrowania

Netflix poświęcił kilka lat na migrację z architektury monolitycznej do mikrousług w AWS. Efektem tego jest znaczna poprawa niezawodności i bezpieczeństwa przy zachowaniu pełnej funkcjonalności.

Podejście API-First

Zamiast otwierać bezpośredni dostęp do starszych baz danych, należy utworzyć warstwę API. Umożliwia to:

- Wdrażanie nowoczesnych metod uwierzytelniania (OAuth 2.0, tokeny JWT)

- Kontrolowanie i rejestrowanie wszystkich żądań danych

- Stosowanie ograniczeń przepustowości w celu zapobiegania atakom DDoS

- Stopniowa wymiana backendów bez naruszania integracji

Wiele przedsiębiorstw korzysta z rozwiązań takich jak MuleSoft lub Kong do tworzenia warstw API nad starszymi systemami. Można to porównać do dodania nowoczesnej, bezpiecznej fasady do starego budynku.

Wzór figi dusiciela

Martin Fowler zaproponował ten wzorzec w celu stopniowego zastępowania starszych systemów. Idea jest prosta: stworzyć nowy system równoległy do starego i stopniowo „przełączać” funkcjonalność. Stary kod jest stopniowo „duszący” przez nowy, stąd nazwa (strangler fig to drzewo pasożytnicze).

Korzyści związane z bezpieczeństwem:

- Można zacząć od najważniejszych elementów

- Każdy nowy moduł otrzymuje nowoczesne mechanizmy bezpieczeństwa.

- Możliwość przywrócenia poprzedniego stanu w razie wystąpienia problemów

- Minimalny wpływ na procesy biznesowe

Architektura Zero Trust: nowy standard bezpieczeństwa

W 2014 roku firma Google wprowadziła koncepcję BeyondCorp w odpowiedzi na atak Operation Aurora. Idea jest prosta: domyślnie nie ufaj nikomu i niczemu, nawet w sieci firmowej.

Zasady zerowego zaufania:

- Wyraźna weryfikacja: każde żądanie jest sprawdzane niezależnie od źródła.

- Korzystaj z dostępu opartego na minimalnych uprawnieniach: minimalne niezbędne uprawnienia dla każdego użytkownika/usługi.

- Załóż naruszenie: projektuj systemy zakładając, że atak już miał miejsce.

Systemy starszego typu opierają się na przeciwnej filozofii: „ufaj, ale weryfikuj”. Jeśli ktoś dostanie się do sieci firmowej, ma dostęp do wszystkiego. W dzisiejszych realiach model ten jest katastrofalny w skutkach.

Modernizacja umożliwia wdrażanie modelu Zero Trust etapami. Zacznij od segmentacji sieci, dodaj uwierzytelnianie wieloskładnikowe (MFA) dla wszystkich dostępów administracyjnych i wdroż ciągłą weryfikację zamiast jednorazowego uwierzytelniania podczas logowania.

Bezpieczeństwo poczty elektronicznej jako element ochrony danych

Starsze systemy często integrują się z pocztą elektroniczną, tworząc kolejny wektor ataku. Phishing, Business Email Compromise (BEC), złośliwe oprogramowanie w załącznikach — 90% udanych ataków rozpoczyna się od wiadomości e-mail.

Nowoczesne protokoły uwierzytelniania poczty elektronicznej, takie jak DMARC, SPF i DKIM, mają kluczowe znaczenie dla zapewnienia ochrony. Jeśli starsze systemy wysyłają wiadomości e-mail bez odpowiedniego uwierzytelnienia, osoby atakujące mogą podszyć się pod te wiadomości w celu przeprowadzenia ataków na klientów lub partnerów.

Wdrożenie monitorowania DMARC zapewnia wgląd w to, kto używa domen do wysyłania wiadomości e-mail, oraz blokuje nieautoryzowane wiadomości. Jest to szczególnie ważne, jeśli starsze systemy mają moduły dystrybucji poczty e-mail z przestarzałymi protokołami.

Sztuczna inteligencja i uczenie maszynowe w wykrywaniu zagrożeń

Nowoczesne rozwiązania zabezpieczające wykorzystują ML do wykrywania anomalii w zachowaniu użytkowników i systemu. Darktrace, CrowdStrike Falcon i Microsoft Defender for Endpoint wykorzystują sztuczną inteligencję do analizy w czasie rzeczywistym.

Problem starszych systemów: generują dane w formatach trudnych do analizy przez modele ML. Modernizacja pozwala na uporządkowanie logów, metryk i zdarzeń w formatach odpowiednich dla nowoczesnych narzędzi analitycznych.

Co ML oferuje w zakresie bezpieczeństwa:

- Wykrywanie nietypowych zachowań przed pełnym rozwinięciem się ataków

- Automatyczna klasyfikacja incydentów według poziomu krytyczności

- Prognozowanie zagrożeń — przewidywanie ataków na podstawie wzorców

- Automatyczna reakcja — blokowanie zagrożeń bez interwencji człowieka

Wyobraź sobie system, który zauważa, że użytkownik nagle pobiera ogromne ilości danych o 3 nad ranem – model ML natychmiast wykrywa anomalię i blokuje dostęp. W przypadku starszych systemów wykrycie następuje dopiero wtedy, gdy dane pojawiają się w darknecie.

Plan modernizacji: od czego zacząć

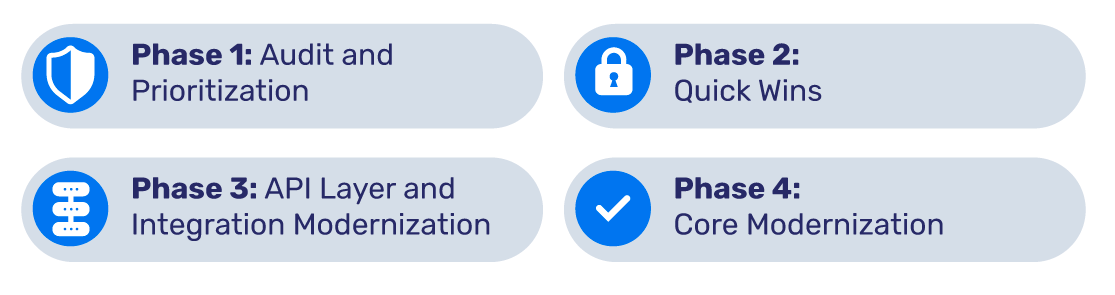

Modernizacja ogromnych systemów starszego typu może wydawać się przytłaczająca. Oto plan etapowy, który sprawdza się w przypadku większości firm:

Faza 1: Audyt i ustalenie priorytetów (1–2 miesiące)

- Sporządź spis wszystkich starszych systemów i ich zależności.

- Ocena bezpieczeństwa — identyfikacja krytycznych luk w zabezpieczeniach

- Analiza wpływu na działalność — które systemy mają największe znaczenie

- Obliczanie zwrotu z inwestycji — koszty modernizacji a koszty naruszenia bezpieczeństwa

Faza 2: Szybkie sukcesy (3–6 miesięcy)

- Segmentacja sieci — oddzielenie starszych systemów od pozostałej infrastruktury

- Wieloskładnikowe uwierzytelnianie dla wszystkich dostępów administracyjnych

- Naprawianie tego, co można naprawić bez ryzyka

- Wdrożenie scentralizowanego rejestrowania i monitorowania

- Procedury tworzenia kopii zapasowych i odzyskiwania danych po awarii

Faza 3: Modernizacja warstwy API i integracji (6–12 miesięcy)

- Tworzenie bezpiecznych warstw API nad starszymi systemami

- Migracja integracji do nowoczesnych protokołów

- Wdrożenie bramy API z odpowiednim uwierzytelnianiem

- Ograniczanie przepustowości i ochrona przed atakami DDoS

Faza 4: Modernizacja rdzenia (12–36 miesięcy)

- Wzorzec Strangler Fig: stopniowe zastępowanie kluczowych komponentów

- Migracja danych do nowoczesnej, bezpiecznej pamięci masowej

- Konteneryzacja nieistotnych obciążeń

- Migracja do chmury z odpowiednimi zabezpieczeniami

Wniosek

Systemy starszego typu to nie tylko dług techniczny. Stanowią one aktywne zagrożenie dla bezpieczeństwa danych firm, klientów i partnerów.

Rozpocznij modernizację już dziś. Nawet niewielkie kroki (segmentacja sieci, wdrożenie uwierzytelniania wieloskładnikowego, aktualizacje logowania) zmniejszają ryzyko. Długoterminowe strategie stopniowego zastępowania starszego kodu pozwalają spać spokojnie, wiedząc, że dane są chronione zgodnie z nowoczesnymi standardami bezpieczeństwa.

- Czym jest link phishingowy? - 19 maja 2026 r.

- Czym są ataki haktywistów i jak działają – 12 maja 2026 r.

- Wycofanie protokołu NTLM: co oznacza dla dostawców usług zarządzanych (MSP) i zespołów IT decyzja Microsoftu o wycofaniu tego protokołu - 8 maja 2026 r.